Meervoudige verificatie van Microsoft Entra (MFA) inschakelen voor VPN-gebruikers met behulp van Microsoft Entra-verificatie

Als u wilt dat gebruikers om een tweede verificatiefactor worden gevraagd voordat u toegang verleent, kunt u Meervoudige Verificatie (MFA) van Microsoft Entra configureren. U kunt MFA per gebruiker configureren of u kunt MFA gebruiken via voorwaardelijke toegang.

- MFA per gebruiker kan zonder extra kosten worden ingeschakeld. Wanneer u MFA per gebruiker inschakelt, wordt de gebruiker gevraagd om tweedeledige verificatie voor alle toepassingen die zijn gekoppeld aan de Microsoft Entra-tenant. Zie optie 1 voor stappen.

- Met voorwaardelijke toegang kunt u nauwkeurigere controle krijgen over hoe een tweede factor moet worden gepromoveerd. Hiermee kan het toewijzen van MFA aan alleen VPN toestaan en andere toepassingen uitsluiten die zijn gekoppeld aan de Microsoft Entra-tenant. Zie optie 2 voor stappen.

Verificatie inschakelen

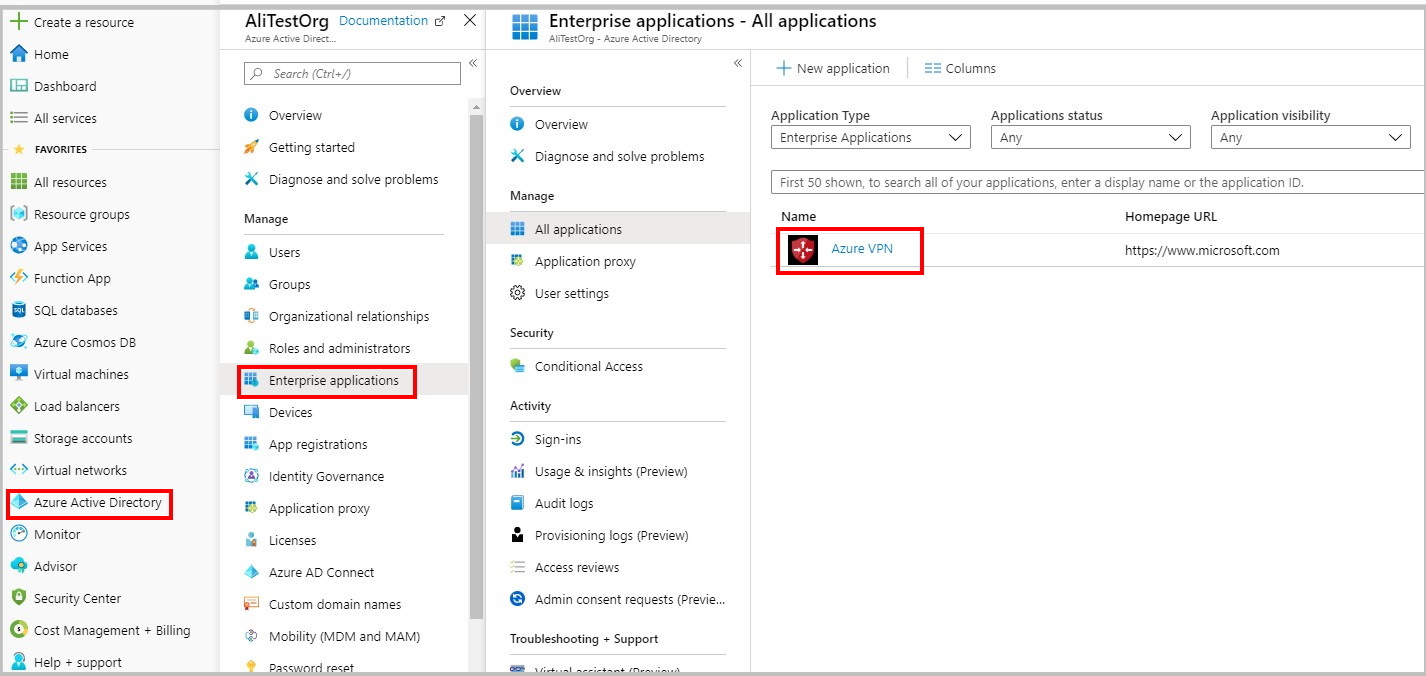

Navigeer naar Microsoft Entra ID -> Bedrijfstoepassingen -> Alle toepassingen.

Selecteer Azure VPN op de pagina Bedrijfstoepassingen - Alle toepassingen.

Aanmeldingsinstellingen configureren

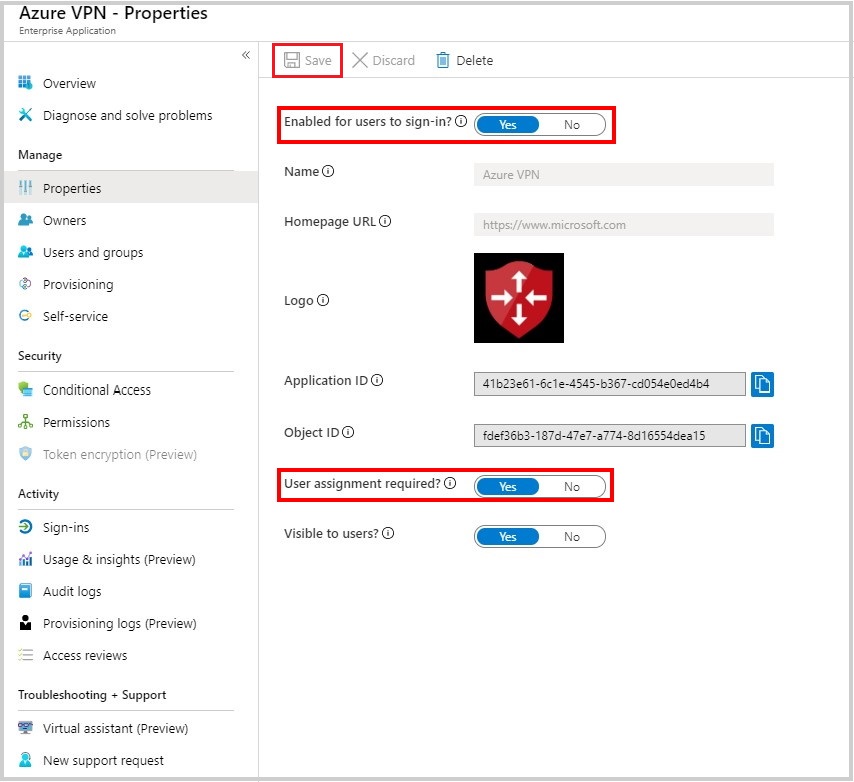

Configureer aanmeldingsinstellingen op de pagina Azure VPN - Eigenschappen .

Stel Ingeschakeld in voor gebruikers om zich aan te melden? op Ja. Met deze instelling kunnen alle gebruikers in de AD-tenant verbinding maken met het VPN.

Stel de gebruikerstoewijzing in op Ja als u aanmelding wilt beperken tot alleen gebruikers met machtigingen voor azure VPN.

Sla uw wijzigingen op.

Optie 1: toegang per gebruiker

De MFA-pagina openen

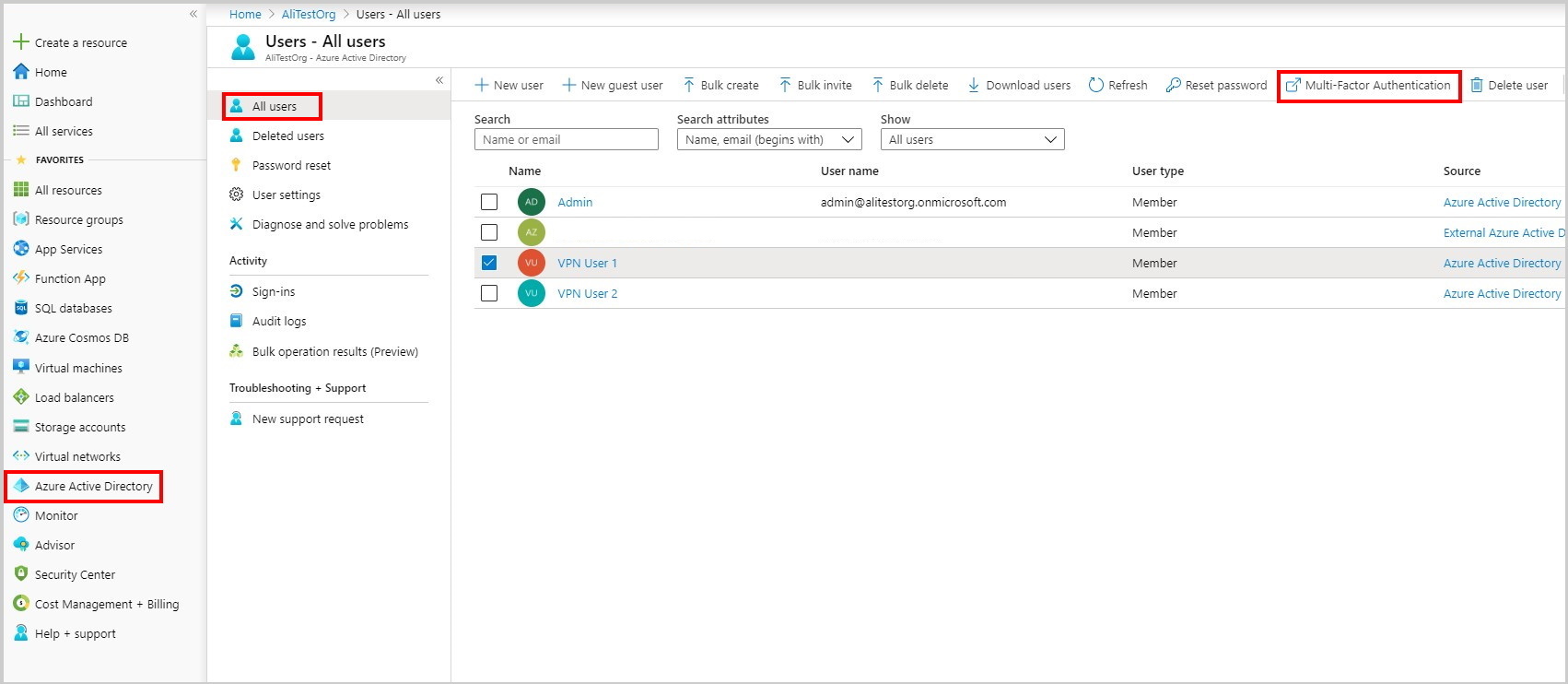

Meld u aan bij het Azure-portaal.

Navigeer naar Microsoft Entra-id -> Alle gebruikers.

Selecteer Multi-Factor Authentication om de pagina meervoudige verificatie te openen.

Gebruikers selecteren

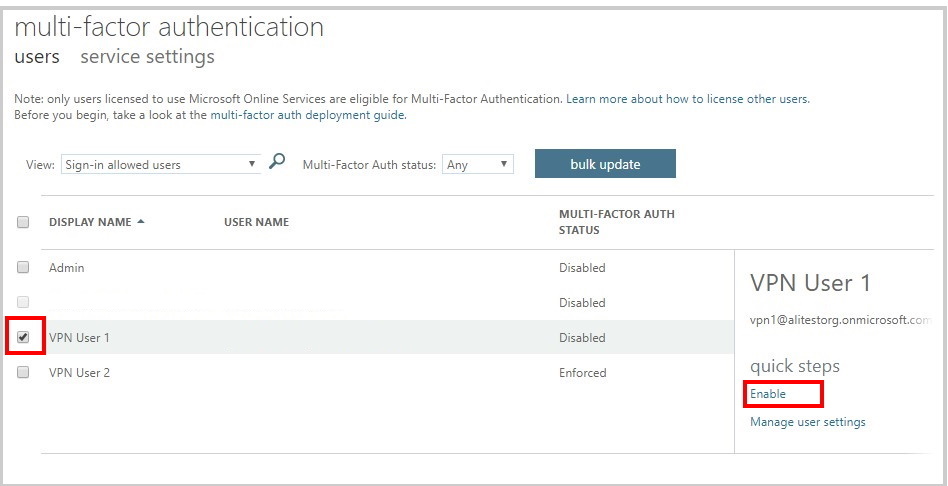

Selecteer op de pagina meervoudige verificatie de gebruiker(s) voor wie u MFA wilt inschakelen.

Selecteer Inschakelen.

Optie 2: Voorwaardelijke toegang

Met voorwaardelijke toegang kunt u nauwkeurig toegangsbeheer per toepassing afstemmen. Als u voorwaardelijke toegang wilt gebruiken, moet Microsoft Entra ID P1- of P2-licentie zijn toegepast op de gebruikers die onderworpen zijn aan de regels voor voorwaardelijke toegang.

Navigeer naar de pagina Bedrijfstoepassingen - Alle toepassingen en klik op Azure VPN.

- Klik op Voorwaardelijke toegang.

- Klik op Nieuw beleid om het deelvenster Nieuw te openen.

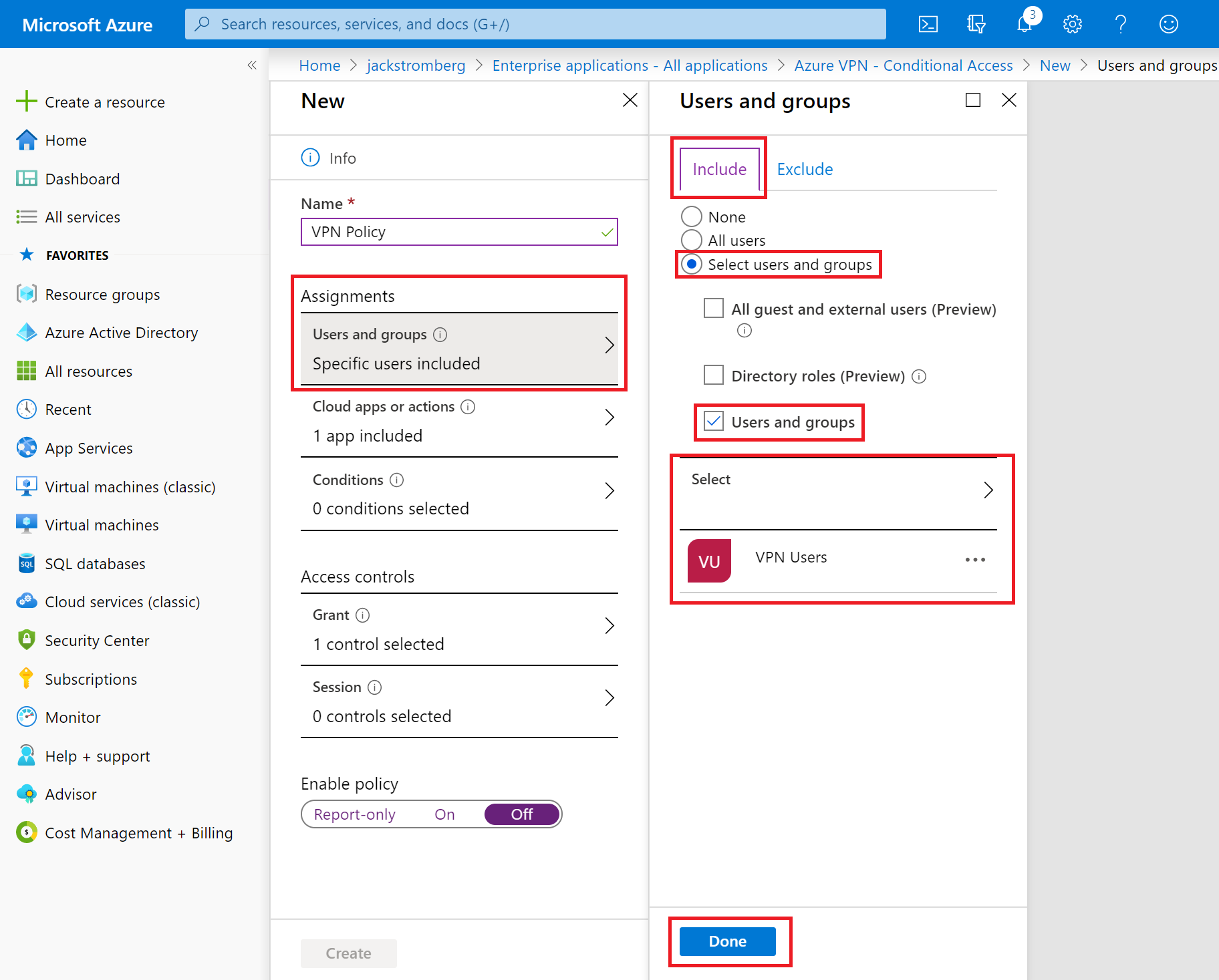

Navigeer in het deelvenster Nieuw naar Toewijzingen -> Gebruikers en groepen. Op het tabblad Gebruikers en groepen - > Tabblad Opnemen:

- Klik op Gebruikers en groepen selecteren.

- Controleer gebruikers en groepen.

- Klik op Selecteren om een groep of set gebruikers te selecteren die door MFA moeten worden beïnvloed.

- Klik op Gereed.

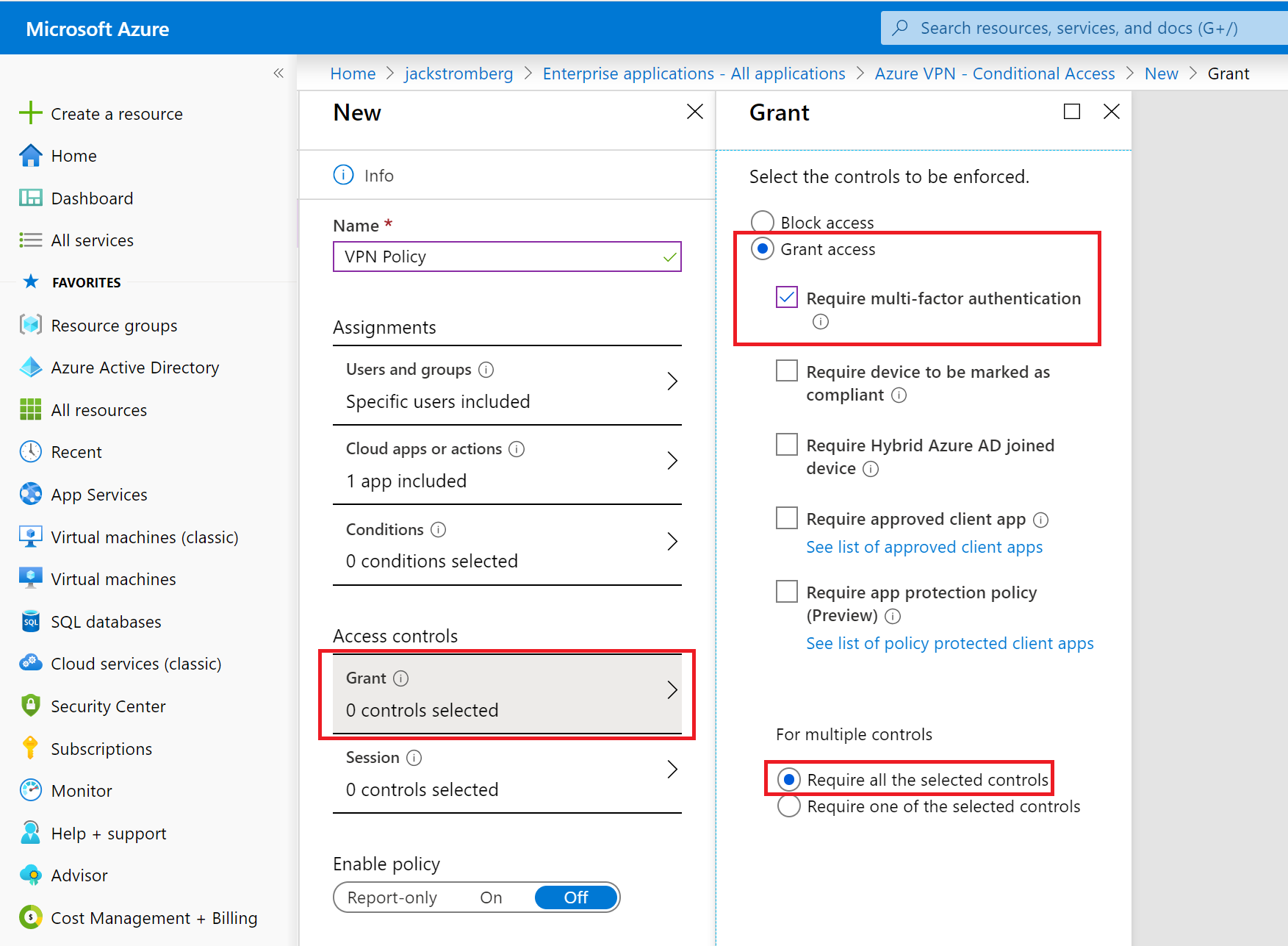

Navigeer in het deelvenster Nieuw naar de besturingselementen voor toegang -> Deelvenster Verlenen :

- Klik op Toegang verlenen.

- Klik op Meervoudige verificatie vereisen.

- Klik op Alle geselecteerde besturingselementen vereisen.

- Klik op Selecteren.

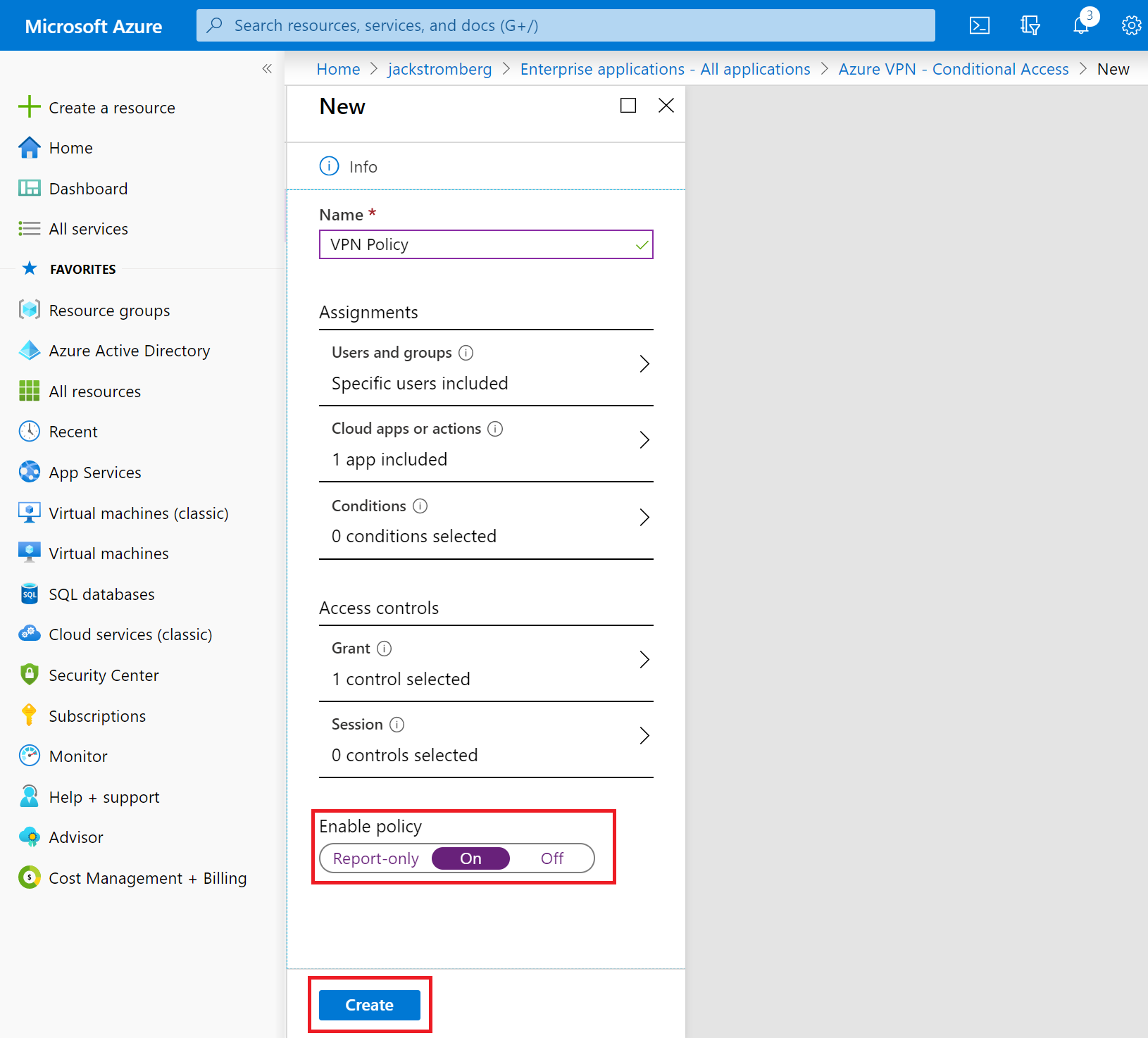

In de sectie Beleid inschakelen:

- Selecteer Aan.

- Klik op Create.

Volgende stappen

Als u verbinding wilt maken met uw virtuele netwerk, moet u een VPN-clientprofiel maken en configureren. Zie Microsoft Entra-verificatie configureren voor punt-naar-site-verbinding met Azure.

Feedback

Binnenkort beschikbaar: In de loop van 2024 zullen we GitHub-problemen geleidelijk uitfaseren als het feedbackmechanisme voor inhoud en deze vervangen door een nieuw feedbacksysteem. Zie voor meer informatie: https://aka.ms/ContentUserFeedback.

Feedback verzenden en weergeven voor