Een VNet-naar-VNet-verbinding configureren (klassiek)

Dit artikel helpt u bij het maken van een VPN-gatewayverbinding tussen virtuele netwerken. De virtuele netwerken kunnen zich in dezelfde of verschillende regio's bevinden en tot dezelfde of verschillende abonnementen behoren.

De stappen in dit artikel zijn van toepassing op het klassieke (verouderde) implementatiemodel en zijn niet van toepassing op het huidige implementatiemodel, Resource Manager. U kunt geen gateway meer maken met het klassieke implementatiemodel. Zie in plaats daarvan de Resource Manager-versie van dit artikel .

Belangrijk

U kunt geen nieuwe virtuele netwerkgateways meer maken voor virtuele netwerken van het klassieke implementatiemodel (servicebeheer). Nieuwe virtuele netwerkgateways kunnen alleen worden gemaakt voor virtuele Resource Manager-netwerken.

Notitie

Dit artikel is geschreven voor het klassieke (verouderde) implementatiemodel. U wordt aangeraden in plaats daarvan het meest recente Azure-implementatiemodel te gebruiken. Het Resource Manager-implementatiemodel is het nieuwste implementatiemodel en biedt meer opties en functiecompatibiliteit dan het klassieke implementatiemodel. Zie Implementatiemodellen en de status van uw resources begrijpen om inzicht te krijgen in het verschil tussen deze twee implementatiemodellen.

Als u een andere versie van dit artikel wilt gebruiken, gebruikt u de inhoudsopgave in het linkerdeelvenster.

Over VNet-naar-VNet-verbindingen

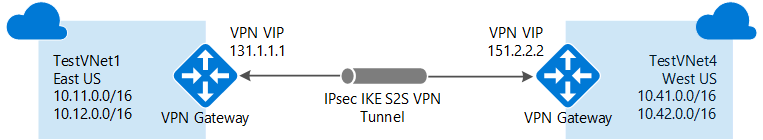

Het verbinden van een virtueel netwerk met een ander virtueel netwerk (VNet-naar-VNet) in het klassieke implementatiemodel met behulp van een VPN-gateway is vergelijkbaar met het verbinden van een virtueel netwerk met een on-premises locatie. Voor beide connectiviteitstypen wordt een VPN-gateway gebruikt om een beveiligde tunnel met IPsec/IKE te bieden.

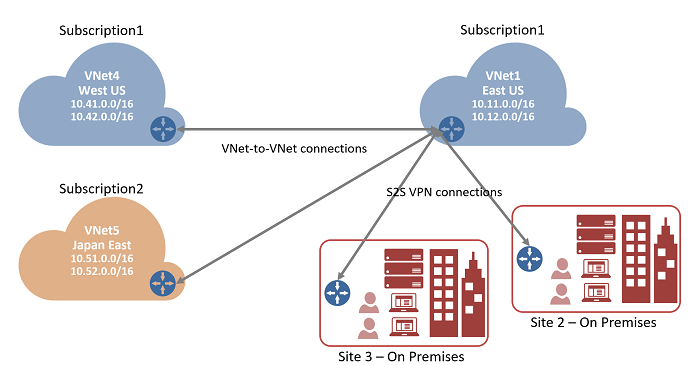

De VNets waarmee u verbinding maakt, kunnen zich in verschillende abonnementen en verschillende regio's bevinden. U kunt VNet-naar-VNet-communicatie combineren met configuraties met meerdere sites. Zo kunt u netwerktopologieën maken waarin cross-premises connectiviteit is gecombineerd met connectiviteit tussen virtuele netwerken.

Waarom virtuele netwerken koppelen?

U kunt om de volgende redenen verbinding maken met virtuele netwerken:

Geografische redundantie en aanwezigheid tussen regio's

- U kunt uw eigen geo-replicatie of synchronisatie met beveiligde connectiviteit instellen zonder gebruik te maken van internetgerichte eindpunten.

- Met Azure Load Balancer en Microsoft of clusteringtechnologie van derden kunt u een maximaal beschikbare workload instellen met georedundantie in meerdere Azure-regio's. Een belangrijk voorbeeld hiervan is het instellen van SQL Always On met beschikbaarheidsgroepen verspreid over meerdere Azure-regio's.

Regionale toepassingen met meerdere lagen met sterke isolatiegrens

- Binnen dezelfde regio kunt u toepassingen met meerdere lagen instellen met meerdere VNets die zijn verbonden met sterke isolatie en veilige communicatie tussen lagen.

Communicatie tussen abonnementen, communicatie tussen organisaties in Azure

- Als u meerdere Azure-abonnementen hebt, kunt u workloads van verschillende abonnementen veilig verbinden tussen virtuele netwerken.

- Voor ondernemingen of serviceproviders kunt u communicatie tussen organisaties met beveiligde VPN-technologie in Azure inschakelen.

Zie voor meer informatie over verbindingen tussen VNets de Aandachtspunten bij VNet-naar-VNet aan het einde van dit artikel.

Vereisten

We gebruiken de portal voor de meeste stappen, maar u moet PowerShell gebruiken om de verbindingen tussen de VNets te maken. U kunt de verbindingen niet maken met behulp van Azure Portal, omdat er geen manier is om de gedeelde sleutel op te geven in de portal. Wanneer u met het klassieke implementatiemodel werkt, kunt u Azure Cloud Shell niet gebruiken. In plaats daarvan moet u de nieuwste versie van de PowerShell-cmdlets van Azure Service Management (SM) lokaal op uw computer installeren. Deze cmdlets verschillen van de AzureRM- of Az-cmdlets. Zie Service Management-cmdlets installeren om de SM-cmdlets te installeren. Zie de Documentatie voor Azure PowerShell voor meer informatie over Azure PowerShell in het algemeen.

Planning

Het is belangrijk om te bepalen welke bereiken u gaat gebruiken om uw virtuele netwerken te configureren. Voor deze configuratie moet u ervoor zorgen dat geen van uw VNet-bereiken met elkaar overlapt of met een van de lokale netwerken waarmee ze verbinding maken.

VNets

Voor deze oefening gebruiken we de volgende voorbeeldwaarden:

Waarden voor TestVNet1

Naam: TestVNet1

Adresruimte: 10.11.0.0/16, 10.12.0.0/16 (optioneel)

Subnetnaam: standaard

Subnetadresbereik: 10.11.0.0/24

Resourcegroep: ClassicRG

Locatie: VS - oost

GatewaySubnet: 10.11.1.0/27

Waarden voor TestVNet4

Naam: TestVNet4

Adresruimte: 10.41.0.0/16, 10.42.0.0/16 (optioneel)

Subnetnaam: standaard

Subnetadresbereik: 10.41.0.0/24

Resourcegroep: ClassicRG

Locatie: VS - west

GatewaySubnet: 10.41.1.0/27

Connecties

In de volgende tabel ziet u een voorbeeld van hoe u uw VNets verbindt. Gebruik de bereiken alleen als richtlijn. Noteer de bereiken voor uw virtuele netwerken. U hebt deze informatie nodig voor latere stappen.

In dit voorbeeld maakt TestVNet1 verbinding met een lokale netwerksite die u maakt met de naam VNet4Local. De instellingen voor VNet4Local bevatten de adresvoorvoegsels voor TestVNet4. De lokale site voor elk VNet is het andere VNet. De volgende voorbeeldwaarden worden gebruikt voor onze configuratie:

Voorbeeld

| Virtual Network | Adresruimte | Locatie | Verbinding maken met lokale netwerksite |

|---|---|---|---|

| TestVNet1 | TestVNet1 (10.11.0.0/16) (10.12.0.0/16) |

VS - oost | SiteVNet4 (10.41.0.0/16) (10.42.0.0/16) |

| TestVNet4 | TestVNet4 (10.41.0.0/16) (10.42.0.0/16) |

VS - west | SiteVNet1 (10.11.0.0/16) (10.12.0.0/16) |

Virtuele netwerken maken

In deze stap maakt u twee klassieke virtuele netwerken, TestVNet1 en TestVNet4. Als u dit artikel als oefening gebruikt, gebruikt u de voorbeeldwaarden.

Houd bij het maken van uw VNets rekening met de volgende instellingen:

Adresruimten voor virtuele netwerken: geef op de pagina Adresruimten van het virtuele netwerk het adresbereik op dat u wilt gebruiken voor uw virtuele netwerk. Dit zijn de dynamische IP-adressen die worden toegewezen aan de VM's en andere rolinstanties die u in dit virtuele netwerk implementeert.

De adresruimten die u selecteert, mogen niet overlappen met de adresruimten voor een van de andere VNets of on-premises locaties waarmee dit VNet verbinding maakt.Locatie : wanneer u een virtueel netwerk maakt, koppelt u het aan een Azure-locatie (regio). Als u bijvoorbeeld wilt dat uw VM's die in uw virtuele netwerk zijn geïmplementeerd, zich fysiek in VS - west bevinden, selecteert u die locatie. U kunt de locatie die is gekoppeld aan uw virtuele netwerk niet wijzigen nadat u het hebt gemaakt.

Nadat u uw VNets hebt gemaakt, kunt u de volgende instellingen toevoegen:

Adresruimte: extra adresruimte is niet vereist voor deze configuratie, maar u kunt extra adresruimte toevoegen nadat u het VNet hebt gemaakt.

Subnetten: extra subnetten zijn niet vereist voor deze configuratie, maar mogelijk wilt u uw VM's in een subnet hebben dat gescheiden is van uw andere rolinstanties.

DNS-servers : voer de naam en het IP-adres van de DNS-server in. Met deze instelling wordt geen DNS-server gemaakt. U kunt hiermee de DNS-servers opgeven die u wilt gebruiken voor naamomzetting voor dit virtuele netwerk.

Een klassiek virtueel netwerk maken

- Navigeer via een browser naar de Azure Portal en log, indien nodig, in met uw Azure-account.

- Selecteer +Een resource maken. In het veld Marketplace doorzoeken typt u 'virtueel netwerk'. Zoek Virtual Network in de geretourneerde lijst en selecteer het om de pagina Virtueel netwerk te openen.

- Op de pagina Virtueel netwerk, onder de knop Maken, ziet u 'Implementeren met Resource Manager (wijzigen in klassiek)'. Resource Manager is de standaardinstelling voor het maken van een VNet. U wilt geen Resource Manager-VNet maken. Selecteer (naar klassiek) om een klassiek VNet te maken. Selecteer vervolgens het tabblad Overzicht en selecteer Maken.

- Configureer op de pagina Virtueel netwerk (klassiek) maken op het tabblad Basis de VNet-instellingen met de voorbeeldwaarden.

- Selecteer Beoordelen en maken om uw VNet te valideren.

- Validatie wordt uitgevoerd. Nadat het VNet is gevalideerd, selecteert u Maken.

DNS-instellingen zijn geen vereist onderdeel van deze configuratie, maar DNS is nodig als u naamomzetting tussen uw VM's wilt. Het opgeven van een waarde betekent niet dat er een nieuwe DNS-server wordt gemaakt. Het IP-adres van de DNS-server dat u opgeeft, moet het adres zijn van een DNS-server zijn die de namen kan omzetten voor de resources waarmee u verbinding maakt.

Nadat u uw virtuele netwerk hebt gemaakt, kunt u het IP-adres van een DNS-server toevoegen om de naamomzetting te verwerken. Open de instellingen voor uw virtuele netwerk, selecteer DNS-servers en voeg het IP-adres toe van de DNS-server die u wilt gebruiken voor naamomzetting.

- Zoek het virtuele netwerk in de portal.

- Selecteer DNS-servers op de pagina voor uw virtuele netwerk in de sectie Instellingen.

- Voeg een DNS-server toe.

- Als u uw instellingen wilt opslaan, selecteert u Opslaan boven aan de pagina.

Sites en gateways configureren

Azure gebruikt de instellingen die zijn opgegeven in elke lokale netwerksite om te bepalen hoe verkeer tussen de VNets moet worden gerouteerd. Elk VNet moet verwijzen naar het respectieve lokale netwerk waarnaar u verkeer wilt routeren. U bepaalt de naam die u wilt gebruiken om naar elke lokale netwerksite te verwijzen. Het is het beste om iets beschrijvends te gebruiken.

TestVNet1 maakt bijvoorbeeld verbinding met een lokale netwerksite die u maakt met de naam VNet4Local. De instellingen voor VNet4Local bevatten de adresvoorvoegsels voor TestVNet4.

Houd er rekening mee dat de lokale site voor elk VNet het andere VNet is.

| Virtual Network | Adresruimte | Locatie | Verbinding maken met lokale netwerksite |

|---|---|---|---|

| TestVNet1 | TestVNet1 (10.11.0.0/16) (10.12.0.0/16) |

VS - oost | SiteVNet4 (10.41.0.0/16) (10.42.0.0/16) |

| TestVNet4 | TestVNet4 (10.41.0.0/16) (10.42.0.0/16) |

VS - west | SiteVNet1 (10.11.0.0/16) (10.12.0.0/16) |

Een site configureren

De lokale site verwijst doorgaans naar uw on-premises locatie. Het bevat het IP-adres van het VPN-apparaat waarnaar u een verbinding maakt en de IP-adresbereiken die worden gerouteerd via de VPN-gateway naar het VPN-apparaat.

Selecteer op de pagina voor uw VNet onder Instellingen de optie Site-naar-site-verbindingen.

Selecteer + Toevoegen op de pagina Site-naar-site-verbindingen.

Laat op de pagina Een VPN-verbinding en gateway configureren voor verbindingstype de optie Site-naar-site geselecteerd.

IP-adres voor de VPN-gateway: dit is het openbare IP-adres van het VPN-apparaat voor uw on-premises netwerk. Voor deze oefening kunt u een dummyadres invoeren omdat u nog niet het IP-adres voor de VPN-gateway voor de andere site hebt. Bijvoorbeeld 5.4.3.2. Nadat u de gateway voor het andere VNet hebt geconfigureerd, kunt u deze waarde later aanpassen.

Clientadresruimte: vermeld de IP-adresbereiken die u via deze gateway naar het andere VNet wilt routeren. U kunt meerdere adresruimtebereiken toevoegen. Zorg ervoor dat de bereiken die u hier opgeeft, niet overlappen met bereiken van andere netwerken waarmee uw virtuele netwerk verbinding maakt of met de adresbereiken van het virtuele netwerk zelf.

Selecteer onder aan de pagina NIET Beoordelen en maken. Selecteer in plaats daarvan Volgende: Gateway>.

Een virtuele netwerkgateway configureren

Selecteer op de pagina Gateway de volgende waarden:

Grootte: dit is de gateway-SKU die u gebruikt om uw virtuele netwerkgateway te maken. Klassieke VPN-gateways gebruiken de oude (verouderde) gateway-SKU's. Zie Working with virtual network gateway SKUs (old SKUs) (Werken met virtuele netwerkgateway-SKU's (oude SKU's)) voor meer informatie over de oude gateway-SKU's. U kunt Standard voor deze oefening selecteren.

Gatewaysubnet: de grootte van het gatewaysubnet dat u opgeeft, is afhankelijk van de configuratie van de VPN-gateway die u wilt maken. Hoewel het mogelijk is om een gatewaysubnet te maken dat zo klein is als /29, raden we u aan /27 of /28 te gebruiken. U maakt dan een groter subnet dat meer adressen bevat. Met een groter gatewaysubnet beschikt u over voldoende IP-adressen voor mogelijke toekomstige configuraties.

Selecteer Beoordelen en maken onderaan de pagina om uw instellingen te valideren. Selecteer Maken om te implementeren. Het kan tot 45 minuten duren voordat een virtuele netwerkgateway wordt gemaakt, afhankelijk van de gateway-SKU die u hebt geselecteerd.

U kunt doorgaan met de volgende stap terwijl deze gateway wordt gemaakt.

TestVNet4-instellingen configureren

Herhaal de stappen voor Het maken van een site en gateway om TestVNet4 te configureren, waarbij u de waarden zo nodig vervangt. Als u dit doet als oefening, gebruikt u de voorbeeldwaarden.

Lokale sites bijwerken

Nadat uw virtuele netwerkgateways voor beide VNets zijn gemaakt, moet u de eigenschappen van de lokale site aanpassen voor het IP-adres van de VPN-gateway.

| VNet-naam | Verbonden site | IP-adres van gateway |

|---|---|---|

| TestVNet1 | VNet4Local | IP-adres van VPN-gateway voor TestVNet4 |

| TestVNet4 | VNet1Local | IP-adres van VPN-gateway voor TestVNet1 |

Deel 1: het openbare IP-adres van de virtuele netwerkgateway ophalen

- Navigeer naar uw VNet door naar de resourcegroep te gaan en het virtuele netwerk te selecteren.

- Zoek op de pagina voor uw virtuele netwerk in het deelvenster Essentials aan de rechterkant het IP-adres van de gateway en kopieer deze naar het klembord.

Deel 2: de eigenschappen van de lokale site wijzigen

- Selecteer de verbinding onder Site-naar-site-verbindingen. Bijvoorbeeld SiteVNet4.

- Selecteer Op de pagina Eigenschappen voor de site-naar-site-verbinding de optie Lokale site bewerken.

- Plak in het veld IP-adres van de VPN-gateway het IP-adres van de VPN-gateway dat u in de vorige sectie hebt gekopieerd.

- Selecteer OK.

- Het veld wordt bijgewerkt in het systeem. U kunt deze methode ook gebruiken om extra IP-adressen toe te voegen die u naar deze site wilt routeren.

Deel 3: Herhaal de stappen voor het andere VNet

Herhaal de stappen voor TestVNet4.

Configuratiewaarden ophalen

Wanneer u klassieke VNets maakt in Azure Portal, is de naam die u bekijkt niet de volledige naam die u voor PowerShell gebruikt. Een VNet met de naam TestVNet1 in de portal kan bijvoorbeeld een veel langere naam hebben in het netwerkconfiguratiebestand. Voor een VNet in de naam van de resourcegroep 'ClassicRG' ziet er mogelijk ongeveer als volgt uit: Group ClassicRG TestVNet1. Wanneer u uw verbindingen maakt, is het belangrijk dat u de waarden gebruikt die u in het netwerkconfiguratiebestand ziet.

In de volgende stappen maakt u verbinding met uw Azure-account en downloadt en bekijkt u het netwerkconfiguratiebestand om de waarden te verkrijgen die vereist zijn voor uw verbindingen.

Download en installeer de nieuwste versie van de PowerShell-cmdlets van Azure Service Management (SM). De meeste mensen hebben de Resource Manager-modules lokaal geïnstalleerd, maar hebben geen Service Management-modules. Service Management-modules zijn verouderd en moeten afzonderlijk worden geïnstalleerd. Zie Service Management-cmdlets installeren voor meer informatie.

Open de PowerShell-console met verhoogde rechten en maak verbinding met uw account. Gebruik de volgende voorbeelden om verbinding te maken. U moet deze opdrachten lokaal uitvoeren met behulp van de PowerShell Service Management-module. Maak verbinding met uw account. Gebruik het volgende voorbeeld als hulp bij het maken van de verbinding:

Add-AzureAccountControleer de abonnementen voor het account.

Get-AzureSubscriptionAls u meerdere abonnementen hebt, selecteert u het abonnement dat u wilt gebruiken.

Select-AzureSubscription -SubscriptionId "Replace_with_your_subscription_ID"Maak een map op uw computer. Bijvoorbeeld C:\AzureVNet

Exporteer het netwerkconfiguratiebestand naar de map. In dit voorbeeld wordt het netwerkconfiguratiebestand geëxporteerd naar C:\AzureNet.

Get-AzureVNetConfig -ExportToFile C:\AzureNet\NetworkConfig.xmlOpen het bestand met een teksteditor en bekijk de namen voor uw VNets en sites. Deze namen zijn de namen die u gebruikt wanneer u uw verbindingen maakt.

VNet-namen worden vermeld als virtualNetworkSite-naam =

Sitenamen worden vermeld als LocalNetworkSiteRef-naam =

Verbindingen maken

Wanneer alle vorige stappen zijn voltooid, kunt u de vooraf gedeelde IPsec-/IKE-sleutels instellen en de verbinding maken. Deze reeks stappen maakt gebruik van PowerShell. VNet-naar-VNet-verbindingen voor het klassieke implementatiemodel kunnen niet worden geconfigureerd in Azure Portal, omdat de gedeelde sleutel niet kan worden opgegeven in de portal.

In de voorbeelden ziet u dat de gedeelde sleutel precies hetzelfde is. De gedeelde sleutel moet altijd overeenkomen. Zorg ervoor dat u de waarden in deze voorbeelden vervangt door de exacte namen voor uw VNets en lokale netwerksites.

Maak de verbinding tussen TestVNet1 en TestVNet4. Zorg ervoor dat u de waarden wijzigt.

Set-AzureVNetGatewayKey -VNetName 'Group ClassicRG TestVNet1' ` -LocalNetworkSiteName 'value for _VNet4Local' -SharedKey A1b2C3D4Maak de verbinding tussen TestVNet4 en TestVNet1.

Set-AzureVNetGatewayKey -VNetName 'Group ClassicRG TestVNet4' ` -LocalNetworkSiteName 'value for _VNet1Local' -SharedKey A1b2C3D4Wacht tot de verbindingen zijn geïnitialiseerd. Zodra de gateway is geïnitialiseerd, is de status Geslaagd.

Error : HttpStatusCode : OK Id : Status : Successful RequestId : StatusCode : OK

Veelgestelde vragen en overwegingen

Deze overwegingen zijn van toepassing op klassieke virtuele netwerken en klassieke virtuele netwerkgateways.

- De virtuele netwerken kunnen zich in dezelfde of verschillende abonnementen bevinden.

- De virtuele netwerken kunnen zich in dezelfde of verschillende Azure-regio's (locaties) bevinden.

- Een cloudservice of een taakverdelingseindpunt kan geen virtuele netwerken overbruggen, zelfs niet als ze met elkaar zijn verbonden.

- Voor het verbinden van meerdere virtuele netwerken zijn geen VPN-apparaten vereist.

- VNet-naar-VNet biedt ondersteuning voor het verbinden van virtuele Azure-netwerken. Het biedt geen ondersteuning voor het verbinden van virtuele machines of cloudservices die niet zijn geïmplementeerd in een virtueel netwerk.

- Voor VNet-naar-VNet zijn dynamische routeringsgateways vereist. Statische routeringsgateways van Azure worden niet ondersteund.

- U kunt virtuele-netwerkverbindingen tegelijk gebruiken met multi-site-VPN’s. Er zijn maximaal 10 VPN-tunnels voor een VPN-gateway van een virtueel netwerk die verbinding maakt met andere virtuele netwerken of on-premises sites.

- De adresruimten van de virtuele netwerken en on-premises lokale netwerksites mogen elkaar niet overlappen. Overlappende adresruimten zorgen ervoor dat het maken van virtuele netwerken of het uploaden van netcfg-configuratiebestanden mislukt.

- Redundante tunnels tussen een paar virtuele netwerken worden niet ondersteund.

- Alle VPN-tunnels voor het VNet, inclusief P2S-VPN's, delen de beschikbare bandbreedte voor de VPN-gateway en dezelfde SLA voor de uptime van de VPN-gateway in Azure.

- VNet-naar-VNet-verkeer loopt over de Azure-backbone.

Volgende stappen

Controleer uw verbindingen. Zie Een VPN Gateway-verbinding verifiëren.