Cloud-apps beheren met beleidsregels

Met beleidsregels kunt u de manier vastleggen waarop u wilt dat uw gebruikers zich gedragen in de cloud. Hiermee kunt u riskant gedrag, schendingen of verdachte gegevenspunten en activiteiten in uw cloudomgeving detecteren. Indien nodig kunt u herstelwerkstromen integreren om een volledige risicobeperking te bereiken. Er zijn meerdere typen beleidsregels die samenhangen met de verschillende typen gegevens die u wilt verzamelen over uw cloudomgeving en de soorten herstelacties die u zou willen ondernemen.

Als er bijvoorbeeld sprake is van een bedreiging voor gegevensschendingen die u in quarantaine wilt plaatsen, hebt u een ander type beleid nodig dan als u wilt voorkomen dat een riskante cloud-app wordt gebruikt door uw organisatie.

Beleidstypen

Wanneer u de pagina Beleidsbeheer bekijkt, kunnen de verschillende beleidsregels en sjablonen worden onderscheiden op type en pictogram om te zien welke beleidsregels beschikbaar zijn. De beleidsregels kunnen samen worden weergegeven op het tabblad Alle beleidsregels of op hun respectieve categorietabbladen. Het beschikbare beleid is afhankelijk van de gegevensbron en wat u hebt ingeschakeld in Defender voor Cloud Apps voor uw organisatie. Als u bijvoorbeeld clouddetectielogboeken hebt geüpload, worden de beleidsregels met betrekking tot clouddetectie weergegeven.

De volgende soorten beleidsregels kunnen worden gemaakt:

| pictogram beleidstype | Beleidstype | Categorie | Gebruik |

|---|---|---|---|

|

Beleid voor activiteiten | Detectie van bedreigingen | Met activiteitenbeleid kunt u een breed scala aan geautomatiseerde processen afdwingen met behulp van de API's van de app-provider. Met deze beleidsregels kunt u specifieke activiteiten volgen die worden uitgevoerd door verschillende gebruikers of onverwacht hoge frequenties van een bepaald type activiteit volgen. Meer informatie |

|

Beleid voor afwijkingsdetectie | Detectie van bedreigingen | Met beleid voor anomaliedetectie kunt u zoeken naar ongebruikelijke activiteiten in uw cloud. Detectie is gebaseerd op de risicofactoren die u instelt om u te waarschuwen wanneer er iets gebeurt dat verschilt van de basislijn van uw organisatie of van de normale activiteit van de gebruiker. Meer informatie |

|

OAuth-app-beleid | Detectie van bedreigingen | Met OAuth-app-beleid kunt u onderzoeken welke machtigingen elke OAuth-app heeft aangevraagd en deze automatisch goedkeuren of intrekken. Dit zijn ingebouwde beleidsregels die worden geleverd met Defender voor Cloud Apps en kunnen niet worden gemaakt. Meer informatie |

|

Beleid voor detectie van malware | Detectie van bedreigingen | Met beleidsregels voor malwaredetectie kunt u schadelijke bestanden in uw cloudopslag identificeren en automatisch goedkeuren of intrekken. Dit is een ingebouwd beleid dat wordt geleverd met Defender voor Cloud Apps en kan niet worden gemaakt. Meer informatie |

|

Beleid voor bestanden | Gegevensbeveiliging | Met bestandsbeleid kunt u uw cloud-apps scannen op opgegeven bestanden of bestandstypen (gedeeld, gedeeld met externe domeinen), gegevens (eigen gegevens, persoonlijke gegevens, creditcardgegevens en andere typen gegevens) en governanceacties toepassen op de bestanden (governanceacties zijn specifiek voor cloud-apps). Meer informatie |

|

Toegangsbeleid | Voorwaardelijke toegang | Toegangsbeleid biedt u realtime bewaking en controle over gebruikersaanmelding bij uw cloud-apps. Meer informatie |

|

Sessiebeleid | Voorwaardelijke toegang | Sessiebeleid biedt u realtime bewaking en controle over gebruikersactiviteiten in uw cloud-apps. Meer informatie |

|

Beleid voor appdetectie | Schaduw IT | Beleidsregels voor appdetectie bieden u de mogelijkheid om waarschuwingen in te stellen zodat u op de hoogte bent wanneer er binnen uw organisatie nieuwe apps gedetecteerd worden. Meer informatie |

|

beleid voor anomaliedetectie in clouddetectie | Schaduw IT | Beleidsregels voor anomaliedetectie van clouddetectie bekijken de logboeken die u gebruikt voor het detecteren van cloud-apps en zoeken naar ongebruikelijke gebeurtenissen. Voorbeelden zijn wanneer een gebruiker die nog nooit gebruik heeft gemaakt van Dropbox, plotseling 600 GB uploadt naar Dropbox, of wanneer er veel meer transacties worden uitgevoerd dan gebruikelijk in een bepaalde app. Meer informatie |

Het identificeren van risico’s

Defender voor Cloud Apps helpt u verschillende risico's in de cloud te beperken. U kunt elk beleidsregel en waarschuwing zo configureren dat deze bij een van de volgende risico’s hoort:

Toegangsbeheer: wie heeft toegang tot wat vanaf waar?

Houd continu gedrag in de gaten en detecteer afwijkende activiteiten, inclusief interne en externe aanvallen met een hoog risico. Pas een beleid toe om voor een app of voor specifieke acties in een app een waarschuwing, blokkade of identiteitsverificatie in te stellen. Maakt beleidsregels mogelijk voor het beheren van on-premises en mobiele toegang op basis van gebruiker, apparaat en locatie met behulp van abrupte blokkering en gedetailleerde weergave, bewerking en blokkering. Detecteer verdachte aanmeldgebeurtenissen, waaronder mislukte meervoudige verificatiepogingen, mislukte aanmeldpogingen bij passieve accounts en imitatiegebeurtenissen.

Naleving: worden uw nalevingsvereisten geschonden?

Rangschik en identificeer gevoelige of gereglementeerde gegevens, waaronder machtigingen voor het delen van elk afzonderlijk bestand, opgeslagen in bestandssynchronisatieservices zodat u voldoet aan regelgeving zoals PCI, SOX en HIPAA.

Configuratiebeheer: worden er niet-geautoriseerde wijzigingen doorgevoerd in uw configuratie?

Monitor configuratiewijzigingen met inbegrip van configuratiebewerking op afstand.

Clouddetectie: Worden nieuwe apps gebruikt in uw organisatie? Hebt u een probleem met schaduw IT-apps die zonder uw weten worden gebruikt?

Beoordeel het totale risico voor elke cloud-app op basis van wettelijke en branchecertificeringen en best practices. Hiermee kunt u het aantal gebruikers, activiteiten, verkeersvolume en typische gebruiksuren voor elke cloudtoepassing bewaken.

DLP: worden vertrouwelijke bestanden openbaar gedeeld? Moet u de bestanden in quarantaine plaatsen?

On-premises DLP-integratie zorgt voor integratie en gesloten herstel met bestaande on-premises DLP-oplossingen.

Accounts met bevoegdheden: is het nodig dat u beheeraccounts monitort?

Realtimeactiviteitenbewaking en -rapportage voor gebruikers met bevoegdheden en beheerders.

Beheer van deelgedrag: hoe worden gegevens gedeeld binnen uw cloudomgeving?

Bekijk de inhoud van bestanden en inhoud in de cloud, en leg beleidsregels voor het intern en extern delen van inhoud op. Houd samenwerkverbanden in de gaten en stel beleidsregels voor het delen op, zoals een blokkade voor het delen buiten uw organisatie.

Bedreigingendetectie: bedreigen verdachte activiteiten uw cloudomgeving?

Ontvang realtime meldingen voor elke beleidsschending of activiteitsdrempel via e-mail. Door machine learning-algoritmen toe te passen, kunt u met Defender voor Cloud Apps gedrag detecteren dat erop kan duiden dat een gebruiker gegevens verkeerd gebruikt.

Het beheren van risico’s

Ga als volgt te werk om met beleidsregels risico’s te beheren:

Maak een beleid via een sjabloon of een query.

Stel het beleid af zodat de gewenste resultaten worden behaald.

Voeg automatische acties toe om te reageren op risico’s en deze automatisch te herstellen.

Een beleid maken

U kunt de beleidssjablonen voor Defender voor Cloud Apps gebruiken als basis voor al uw beleidsregels of beleidsregels maken op basis van een query.

Met beleidssjablonen kunt u de juiste filters en configuraties instellen die nodig zijn om specifieke interessante gebeurtenissen in uw omgeving te detecteren. De sjablonen omvatten alle typen beleidsregels en kunnen toegepast worden op diverse services.

Voer de volgende stappen uit om een beleid te maken op basis van beleidssjablonen:

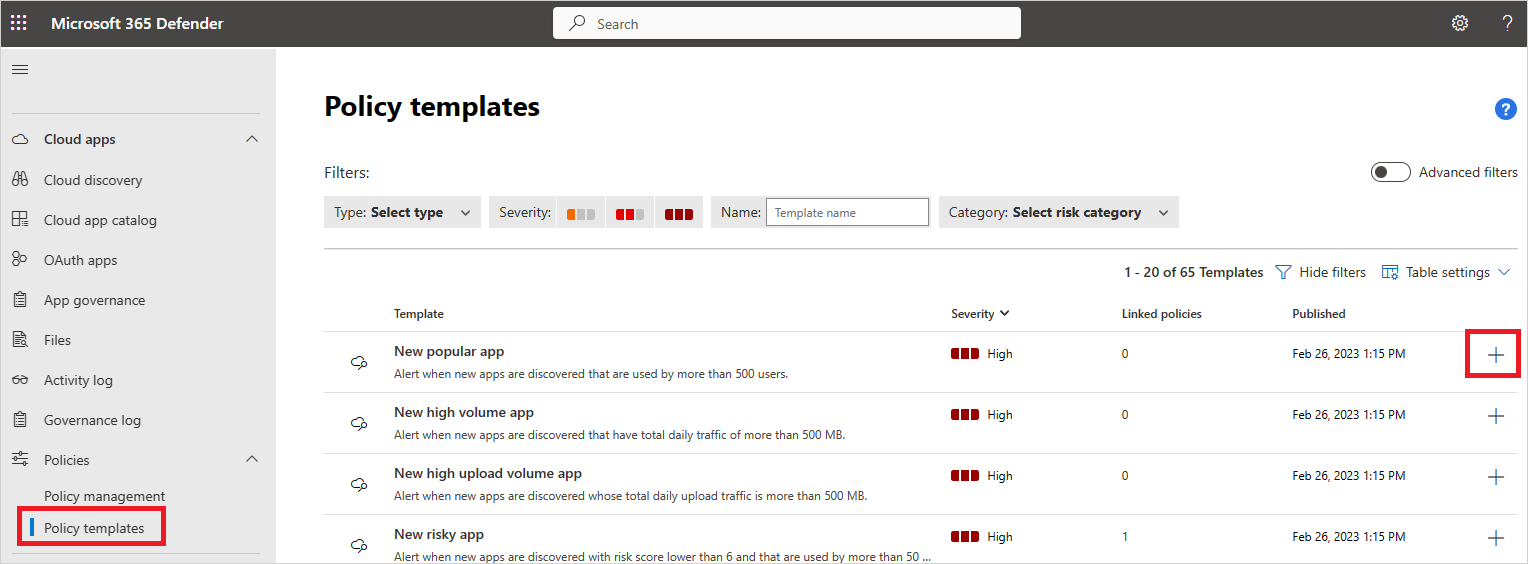

Ga in de Microsoft Defender-portal onder Cloud Apps naar Beleidssjablonen>.

Selecteer het plusteken (+) uiterst rechts van de rij van de sjabloon die u wilt gebruiken. Er wordt een pagina voor het maken van beleid geopend, met de vooraf gedefinieerde configuratie van de sjabloon.

Pas de sjabloon aan op uw op maat gemaakte beleid. Elke eigenschap en elk veld van dit nieuwe beleid dat op een sjabloon is gebaseerd, kan aan uw wensen worden aangepast.

Notitie

Wanneer u de beleidsfilters gebruikt, wordt alleen gezocht naar volledige woorden, gescheiden door koma's, punten, spaties of onderstrepingstekens. Als u bijvoorbeeld zoekt naar malware of virus, vindt deze virus_malware_file.exe, maar niet malwarevirusfile.exe. Als u zoekt naar malware.exe, vindt u ALLE bestanden met malware of exe in hun bestandsnaam, terwijl als u zoekt naar 'malware.exe' (met de aanhalingstekens) vindt u alleen bestanden die exact 'malware.exe' bevatten.

Hiermee wordt alleen gezocht naar de volledige tekenreeks, bijvoorbeeld als u zoekt naar malware.exe deze malware.exe vindt, maar niet malware.exe.txt.Nadat u het nieuwe beleid maakt op basis van een sjabloon, wordt een koppeling naar het nieuwe beleid weergegeven in de kolom Gekoppelde beleidsregels in de beleidssjabloontabel naast de sjabloon waarmee het beleid is gemaakt. U kunt zo veel beleidsregels maken als u wilt op basis van elke sjabloon en ze worden allemaal gekoppeld aan de oorspronkelijke sjabloon. Met koppelen kunt u alle beleidsregels bijhouden die zijn gemaakt met dezelfde sjabloon.

U kunt ook een beleid maken tijdens een onderzoek. Als u het activiteitenlogboek, bestanden of identiteiten onderzoekt en inzoomt om te zoeken naar iets specifieks, kunt u op elk gewenst moment een nieuw beleid maken op basis van de resultaten van uw onderzoek.

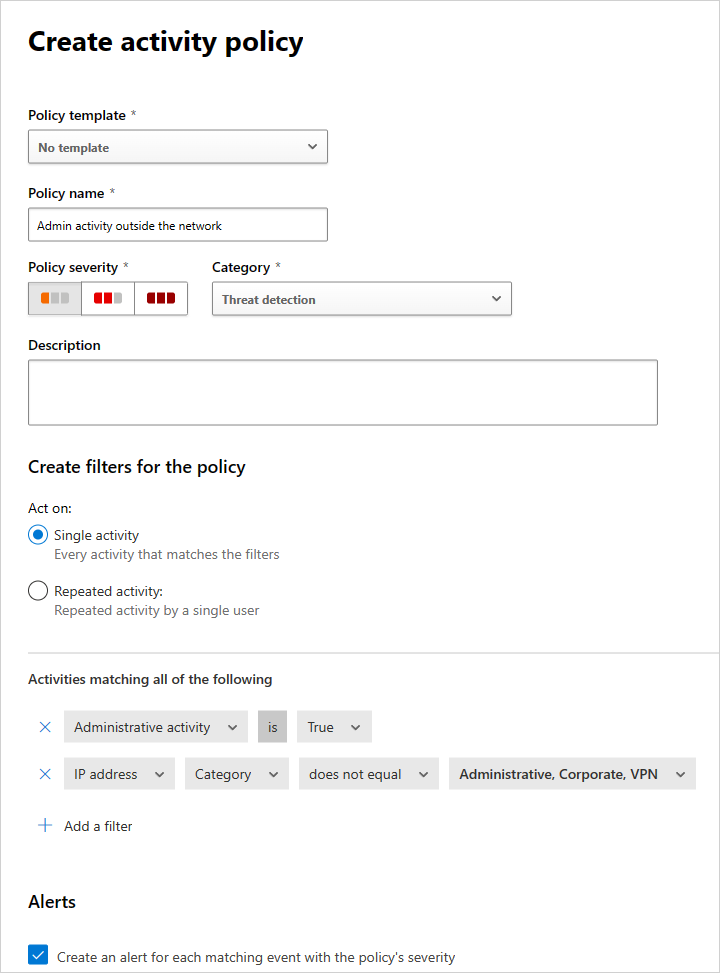

U kunt er bijvoorbeeld een maken als u naar het activiteitenlogboek kijkt en een beheerdersactiviteit van buiten de IP-adressen van uw kantoor ziet.

Voer de volgende stappen uit om een beleid te maken op basis van onderzoeksresultaten:

Ga in de Microsoft Defender-portal naar een van de volgende opties:

- Cloud Apps -> Activiteitenlogboek

- Cloud Apps -> Bestanden

- Assets -> Identiteiten

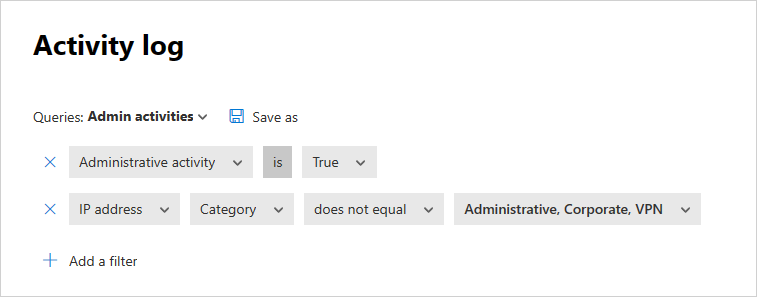

Gebruik de filters boven aan de pagina om de zoekresultaten te beperken tot het verdachte gebied. Selecteer bijvoorbeeld op de pagina Activiteitenlogboek de optie Beheeractiviteit en selecteer Waar. Selecteer vervolgens onder IP-adres Categorie en stel de waarde in om geen IP-adrescategorieën op te nemen die u hebt gemaakt voor uw herkende domeinen, zoals uw beheerder, bedrijfs- en VPN-IP-adressen.

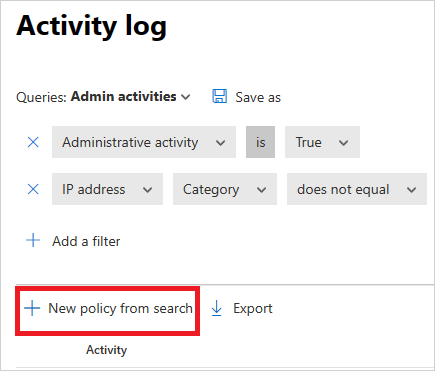

Selecteer onder de query Nieuw beleid in de zoekfunctie.

Een pagina voor het maken van beleid opent en bevat de filters die u gebruikt hebt voor uw onderzoek.

Pas de sjabloon aan op uw op maat gemaakte beleid. Elke eigenschap en elk veld van dit nieuwe beleid dat op een onderzoek is gebaseerd, kan aan uw wensen worden aangepast.

Notitie

Wanneer u de beleidsfilters gebruikt, wordt alleen gezocht naar volledige woorden, gescheiden door koma's, punten, spaties of onderstrepingstekens. Als u bijvoorbeeld zoekt naar malware of virus, vindt deze virus_malware_file.exe, maar niet malwarevirusfile.exe.

Hiermee wordt alleen gezocht naar de volledige tekenreeks, bijvoorbeeld als u zoekt naar malware.exe deze malware.exe vindt, maar niet malware.exe.txt.

Notitie

Zie de bijbehorende beleidsdocumentatie voor meer informatie over het instellen van de beleidsvelden:

Beleidsregels voor gebruikersactiviteit

Automatische acties toevoegen om te reageren op risico’s en deze automatisch te herstellen

Zie Verbonden apps beheren voor een lijst met beschikbare beheeracties per app.

U kunt ook het beleid instellen om u per e-mail een waarschuwing te sturen wanneer overeenkomsten worden gedetecteerd.

Als u uw meldingsvoorkeuren wilt instellen, gaat u naar voorkeuren voor e-mailmeldingen.

Beleid in- en uitschakelen

Nadat u een beleid hebt gemaakt, kunt u dat in- of uitschakelen. Als u uitschakelt, hoeft u geen beleid te verwijderen nadat u het hebt gemaakt om het te stoppen. Als u het beleid om een of andere reden wilt stoppen, schakelt u het beleid uit totdat u ervoor kiest om het opnieuw in te schakelen.

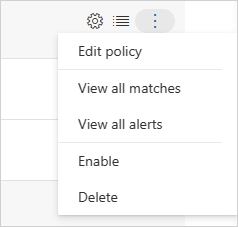

Als u een beleid wilt inschakelen, selecteert u op de pagina Beleid de drie puntjes aan het einde van de rij van het beleid dat u wilt inschakelen. Selecteer Inschakelen.

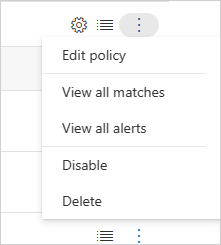

Als u een beleid wilt uitschakelen, selecteert u op de pagina Beleid de drie puntjes aan het einde van de rij van het beleid dat u wilt uitschakelen. Selecteer Uitschakelen.

Nadat u een nieuw beleid hebt gemaakt, is dit standaard ingeschakeld.

Overzichtsrapport beleidsregels

Defender voor Cloud Apps kunt u een overzichtsrapport voor beleidsregels exporteren met geaggregeerde metrische waarschuwingsgegevens per beleid, zodat u uw beleid beter kunt bewaken, begrijpen en aanpassen om uw organisatie beter te beveiligen.

Voer de volgende stappen uit om een logboek te exporteren:

Selecteer op de pagina Beleid de knop Exporteren .

Geef het vereiste tijdsbereik op.

Selecteer Exporteren. Dit proces kan enige tijd duren.

Het geëxporteerde rapport downloaden:

Nadat het rapport gereed is, gaat u naar de Microsoft Defender-portal, gaat u naar Rapporten en vervolgens naar Rapporten en vervolgens naar Rapporten geëxporteerde cloud-apps>.

Selecteer in de tabel het relevante rapport en selecteer vervolgens Downloaden.

Volgende stappen

Als u problemen ondervindt, zijn we hier om u te helpen. Als u hulp of ondersteuning voor uw productprobleem wilt krijgen, opent u een ondersteuningsticket.