Notitie

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen u aan te melden of de directory te wijzigen.

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen de mappen te wijzigen.

In een perfecte wereld begrijpen al uw werknemers het belang van informatiebeveiliging en werken ze binnen uw beleid. In de praktijk is het waarschijnlijk dat een drukke partner die vaak met boekhoudgegevens werkt, per ongeluk een gevoelig document met onjuiste machtigingen uploadt naar uw Box-opslagplaats. Een week later realiseert u zich dat de vertrouwelijke informatie van uw onderneming is gelekt naar uw concurrentie.

Om dit te voorkomen, biedt Microsoft Defender for Cloud Apps u een uitgebreide suite met DLP-mogelijkheden die de verschillende gegevenslekpunten in organisaties dekken.

In deze zelfstudie leert u hoe u Defender for Cloud Apps gebruikt om mogelijk blootgestelde gevoelige gegevens te detecteren en besturingselementen toe te passen om blootstelling ervan te voorkomen:

Gevoelige informatie in uw organisatie detecteren en beveiligen

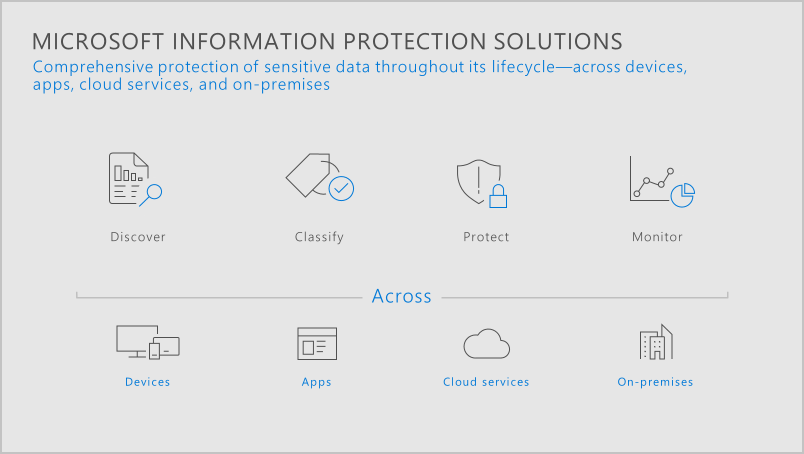

Onze benadering van informatiebeveiliging kan worden opgesplitst in de volgende fasen, zodat u uw gegevens gedurende de volledige levenscyclus kunt beveiligen, op meerdere locaties en apparaten.

Fase 1: Uw gegevens ontdekken

Apps verbinden: de eerste stap bij het ontdekken welke gegevens in uw organisatie worden gebruikt, is het verbinden van cloud-apps die in uw organisatie worden gebruikt met Defender for Cloud Apps. Zodra Defender for Cloud Apps verbinding hebt gemaakt, kunt u gegevens scannen, classificaties toevoegen en beleidsregels en besturingselementen afdwingen. Afhankelijk van hoe apps zijn verbonden, is dit van invloed op hoe en wanneer scans en besturingselementen worden toegepast. U kunt uw apps op een van de volgende manieren verbinden:

Een app-connector gebruiken: onze app-connectors gebruiken de API's die worden geleverd door app-providers. Ze bieden meer inzicht in en controle over de apps die in uw organisatie worden gebruikt. Scans worden periodiek uitgevoerd (elke 12 uur) en in realtime (geactiveerd telkens wanneer een wijziging wordt gedetecteerd). Zie Apps verbinden voor meer informatie en instructies over het toevoegen van apps.

App-beheer voor voorwaardelijke toegang gebruiken: onze oplossing voor app-beheer voor voorwaardelijke toegang maakt gebruik van een omgekeerde proxyarchitectuur die uniek is geïntegreerd met Microsoft Entra Voorwaardelijke toegang en waarmee u besturingselementen kunt toepassen op elke app.

Microsoft Edge-gebruikers profiteren van directe, in-browserbeveiliging. App-beheer voor voorwaardelijke toegang wordt toegepast in andere browsers met behulp van een omgekeerde proxyarchitectuur. Zie Apps beveiligen met Microsoft Defender for Cloud Apps app-beheer voor voorwaardelijke toegang en In-browserbeveiliging met Microsoft Edge voor Bedrijven (preview) voor meer informatie.

Onderzoeken: nadat u een app hebt verbonden met Defender for Cloud Apps met behulp van de API-connector, scant Defender for Cloud Apps alle bestanden die worden gebruikt. Ga in de Microsoft Defender Portal onder Cloud-apps naar Bestanden voor een overzicht van de bestanden die door uw cloud-apps worden gedeeld, hun toegankelijkheid en hun status. Zie Bestanden onderzoeken voor meer informatie.

Fase 2: gevoelige informatie classificeren

Definiëren welke informatie gevoelig is: voordat u gevoelige informatie in uw bestanden zoekt, moet u eerst definiëren wat voor uw organisatie als gevoelig wordt geteld. Als onderdeel van onze service voor gegevensclassificatie bieden we meer dan 100 kant-en-klare typen gevoelige informatie aan, of u kunt er zelf een maken die past bij uw bedrijfsbeleid. Defender for Cloud Apps is systeemeigen geïntegreerd met Microsoft Purview Informatiebeveiliging en dezelfde gevoelige typen en labels zijn beschikbaar in beide services. Dus als u gevoelige informatie wilt definiëren, gaat u naar de Microsoft Purview Informatiebeveiliging-portal om deze te maken. Zodra deze zijn gedefinieerd, zijn ze beschikbaar in Defender for Cloud Apps. U kunt ook geavanceerde classificatietypen gebruiken, zoals vingerafdruk of Exact Data Match (EDM).

Voor degenen onder u die al het harde werk hebben gedaan om gevoelige informatie te identificeren en de juiste vertrouwelijkheidslabels toe te passen, kunt u deze labels in uw beleid gebruiken zonder dat u de inhoud opnieuw hoeft te scannen.

Integratie van Microsoft Information Protection inschakelen

- Selecteer instellingen in de Microsoft Defender Portal. Kies vervolgens Cloud-apps.

- Ga onder Information Protection naar Microsoft Information Protection. Selecteer Automatisch nieuwe bestanden scannen voor Microsoft Information Protection vertrouwelijkheidslabels en waarschuwingen voor inhoudsinspectie.

Zie Microsoft Purview Informatiebeveiliging integratie voor meer informatie.

Beleid maken om gevoelige informatie in bestanden te identificeren: zodra u weet welke soorten gegevens u wilt beveiligen, is het tijd om beleidsregels te maken om deze te detecteren. Begin met het maken van de volgende beleidsregels:

Bestandsbeleid

Gebruik dit type beleid om de inhoud van bestanden te scannen die zijn opgeslagen in uw API-verbonden cloud-apps in bijna realtime en data-at-rest. Bestanden worden gescand met behulp van een van onze ondersteunde inspectiemethoden, waaronder Microsoft Purview Informatiebeveiliging versleutelde inhoud dankzij de systeemeigen integratie met Defender for Cloud Apps.Selecteer in de Microsoft Defender Portal onder Cloud-appsde optie Beleid ->Beleidsbeheer.

Selecteer Beleid maken en selecteer vervolgens Bestandsbeleid.

Kies en configureer onder Inspectiemethode een van de volgende classificatieservices:

- Data Classification Services: maakt gebruik van classificatiebeslissingen die u hebt genomen in Microsoft 365, Microsoft Purview Informatiebeveiliging en Defender for Cloud Apps om een uniforme labelervaring te bieden. Dit is de voorkeursmethode voor inhoudsinspectie, omdat deze een consistente en uniforme ervaring biedt voor alle Microsoft-producten.

Voor zeer gevoelige bestanden selecteert u Een waarschuwing maken voor elk overeenkomend bestand en kiest u de waarschuwingen die u nodig hebt, zodat u wordt geïnformeerd wanneer er bestanden zijn met niet-beveiligde gevoelige informatie in uw organisatie.

Selecteer Maken.

Sessiebeleid

Gebruik dit type beleid om bestanden in realtime te scannen en te beveiligen bij toegang tot:- Gegevensexfiltratie voorkomen: blokkeer het downloaden, knippen, kopiëren en afdrukken van gevoelige documenten op bijvoorbeeld onbeheerde apparaten.

- Bestanden beveiligen tijdens het downloaden: vereisen dat documenten worden gelabeld en beveiligd met Microsoft Purview Informatiebeveiliging. Deze actie zorgt ervoor dat het document wordt beveiligd en de gebruikerstoegang wordt beperkt in een mogelijk riskante sessie.

- Het uploaden van niet-gelabelde bestanden voorkomen: een bestand moet het juiste label en de juiste beveiliging hebben voordat een gevoelig bestand wordt geüpload, gedistribueerd en gebruikt door anderen. Met deze actie kunt u ervoor zorgen dat niet-gelabelde bestanden met gevoelige inhoud niet kunnen worden geüpload totdat de gebruiker de inhoud classificeert.

Selecteer in de Microsoft Defender Portal onder Cloud-appsde optie Beleid ->Beleidsbeheer.

Selecteer Beleid maken en selecteer vervolgens Sessiebeleid.

Kies onder Type sessiebeheer een van de opties met DLP.

Kies en configureer onder Inspectiemethode een van de volgende classificatieservices:

- Data Classification Services: maakt gebruik van classificatiebeslissingen die u hebt genomen in Microsoft 365, Microsoft Purview Informatiebeveiliging en Defender for Cloud Apps om een uniforme labelervaring te bieden. Dit is de voorkeursmethode voor inhoudsinspectie, omdat deze een consistente en uniforme ervaring biedt voor alle Microsoft-producten.

Voor zeer gevoelige bestanden selecteert u Een waarschuwing maken en kiest u de waarschuwingen die u nodig hebt, zodat u wordt geïnformeerd wanneer er bestanden met niet-beveiligde gevoelige informatie in uw organisatie zijn.

Selecteer Maken.

U moet zoveel beleidsregels maken als nodig is om gevoelige gegevens te detecteren in overeenstemming met uw bedrijfsbeleid.

Fase 3: Uw gegevens beveiligen

Nu kunt u dus bestanden met gevoelige informatie detecteren, maar wat u echt wilt doen, is die informatie beschermen tegen potentiële bedreigingen. Zodra u op de hoogte bent van een incident, kunt u de situatie handmatig herstellen of kunt u een van de automatische governanceacties van Defender for Cloud Apps gebruiken om uw bestanden te beveiligen. Acties omvatten, maar zijn niet beperkt tot, Microsoft Purview Informatiebeveiliging systeemeigen besturingselementen, api-acties en realtime-bewaking. Het type governance dat u kunt toepassen, is als volgt afhankelijk van het type beleid dat u configureert:

Beheeracties voor bestandsbeleid: maakt gebruik van de API van de cloud-app-provider en onze systeemeigen integraties om bestanden te beveiligen, waaronder:

- Waarschuwingen activeren en e-mailmeldingen over het incident verzenden

- Labels beheren die zijn toegepast op een bestand om systeemeigen Microsoft Purview Informatiebeveiliging-besturingselementen af te dwingen

- Toegang tot een bestand voor delen wijzigen

- Een bestand in quarantaine plaatsen

- Specifieke bestands- of mapmachtigingen verwijderen in Microsoft 365

- Een bestand naar de prullenbak verplaatsen

Besturingselementen voor sessiebeleid: maakt gebruik van mogelijkheden voor omgekeerde proxy om bestanden te beveiligen, zoals:

- Waarschuwingen activeren en e-mailmeldingen over het incident verzenden

- Expliciet het downloaden of uploaden van bestanden toestaan en alle gerelateerde activiteiten bewaken.

- Het downloaden of uploaden van bestanden expliciet blokkeren. Gebruik deze optie om gevoelige bestanden van uw organisatie te beschermen tegen exfiltratie of infiltratie vanaf elk apparaat, inclusief onbeheerde apparaten.

- Automatisch een vertrouwelijkheidslabel toepassen op bestanden die overeenkomen met de bestandsfilters van het beleid. Gebruik deze optie om het downloaden van gevoelige bestanden te beveiligen.

Zie Microsoft Defender for Cloud Apps sessiebeleid maken voor meer informatie.

Fase 4: Uw gegevens bewaken en rapporteren

Uw beleid is allemaal van kracht om uw gegevens te controleren en te beschermen. Nu moet u uw dashboard dagelijks controleren om te zien welke nieuwe waarschuwingen zijn geactiveerd. Het is een goede plek om de status van uw cloudomgeving in de gaten te houden. Uw dashboard helpt u een idee te krijgen van wat er gebeurt en, indien nodig, een onderzoek te starten.

Een van de meest effectieve manieren om gevoelige bestandsincidenten te bewaken, is door naar de pagina Beleid te gaan en de overeenkomsten te bekijken voor beleidsregels die u hebt geconfigureerd. Als u waarschuwingen hebt geconfigureerd, moet u ook overwegen om bestandswaarschuwingen regelmatig te bewaken door naar de pagina Waarschuwingen te gaan, de categorie op te geven als DLP en te controleren welk bestandsbeleid wordt geactiveerd. Als u deze incidenten bekijkt, kunt u uw beleid verfijnen om zich te richten op bedreigingen die van belang zijn voor uw organisatie.

Tot slot zorgt het op deze manier beheren van gevoelige informatie ervoor dat gegevens die in de cloud zijn opgeslagen, maximaal worden beschermd tegen schadelijke exfiltratie en infiltratie. Als een bestand wordt gedeeld of verloren, kan het alleen worden geopend door geautoriseerde gebruikers.

Zie ook

Als u problemen ondervindt, zijn wij er om u te helpen. Open een ondersteuningsticket om hulp of ondersteuning te krijgen voor uw productprobleem.