Notitie

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen u aan te melden of de directory te wijzigen.

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen de mappen te wijzigen.

Door Microsoft Defender voor Eindpunt regels voor het verminderen van kwetsbaarheid voor aanvallen te testen, kunt u bepalen of regels line-of-business-bewerkingen belemmeren voordat u regels inschakelt. Door te beginnen met een kleine, gecontroleerde groep, kunt u potentiële werkonderbrekingen beperken wanneer u uw implementatie in uw organisatie uitbreidt.

In deze sectie van de implementatiehandleiding voor regels voor het verminderen van kwetsbaarheid voor aanvallen leert u het volgende:

- Regels configureren met behulp van Microsoft Intune

- Gebruik Microsoft Defender voor Eindpunt rapporten met regels voor het verminderen van kwetsbaarheid voor aanvallen

- Uitsluitingen van regels voor het verminderen van kwetsbaarheid voor aanvallen configureren

- Regels voor het verminderen van kwetsbaarheid voor aanvallen inschakelen met Behulp van PowerShell

- Gebruik Logboeken voor regels voor het verminderen van kwetsbaarheid voor aanvallen

Opmerking

Voordat u begint met het testen van regels voor het verminderen van kwetsbaarheid voor aanvallen, wordt u aangeraden eerst alle regels uit te schakelen die eerder waren ingesteld op controleren of inschakelen (indien van toepassing). Zie Rapporten van regels voor het verminderen van kwetsbaarheid voor aanvallen voor informatie over het gebruik van de regels voor het verminderen van kwetsbaarheid voor aanvallen.

Begin de implementatie van regels voor het verminderen van kwetsbaarheid voor aanvallen met ring 1.

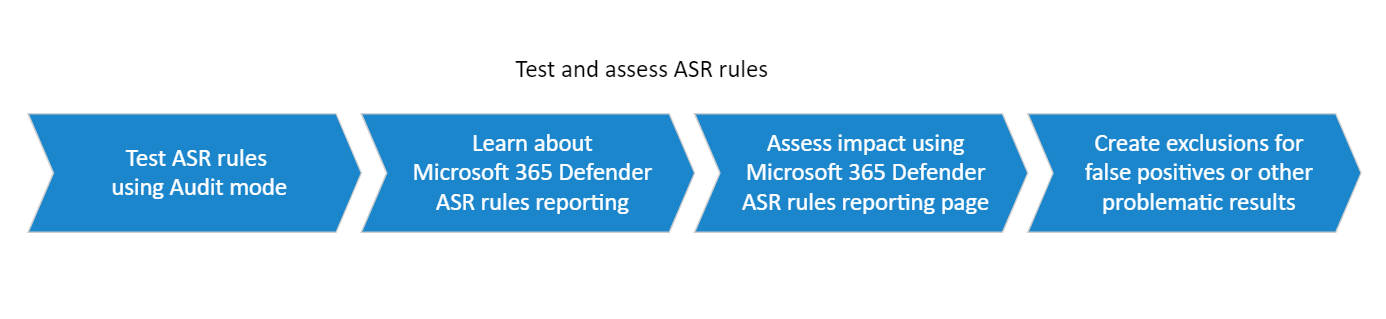

Stap 1: Regels voor het verminderen van kwetsbaarheid voor aanvallen testen met behulp van Audit

Begin de testfase door de regels voor het verminderen van kwetsbaarheid voor aanvallen in te schakelen met de regels die zijn ingesteld op Audit, te beginnen met uw kampioensgebruikers of apparaten in ring 1. Doorgaans wordt u aangeraden alle regels in te schakelen (in Audit), zodat u kunt bepalen welke regels tijdens de testfase worden geactiveerd.

Regels die zijn ingesteld op Audit, hebben over het algemeen geen invloed op de functionaliteit van de entiteit of entiteiten waarop de regel wordt toegepast, maar genereren wel logboekgebeurtenissen voor de evaluatie; er is geen effect op eindgebruikers.

Regels voor het verminderen van kwetsbaarheid voor aanvallen configureren met behulp van Intune

Als u regels voor het verminderen van kwetsbaarheid voor aanvallen wilt configureren met behulp van een Microsoft Intune beleid voor het verminderen van aanvallen, raadpleegt u Een eindpuntbeveiligingsbeleid maken (wordt geopend op een nieuw tabblad in de documentatie Intune). Gebruik deze instellingen bij het maken van het beleid:

- Beleidstype: Kwetsbaarheid voor aanvallen verminderen

- Platform: Windows 10, Windows 11 en Windows Server

- Profiel: Regels voor het verminderen van kwetsbaarheid voor aanvallen

- Configuratie-instellingen: stel alle regels in op de controlemodus om de impact te beoordelen vóór afdwinging

Zie Instellingen voor het verminderen van kwetsbaarheid voor aanvallen beheren met Microsoft Intune voor meer informatie over profielen voor het verminderen van kwetsbaarheid voor aanvallen die beschikbaar zijn in Microsoft Intune.

Nadat uw beleid is gemaakt en toegewezen, gaat u terug naar dit artikel om door te gaan met testen en valideren.

Stap 2: inzicht in de rapportagepagina van regels voor het verminderen van kwetsbaarheid voor aanvallen in de Microsoft Defender-portal

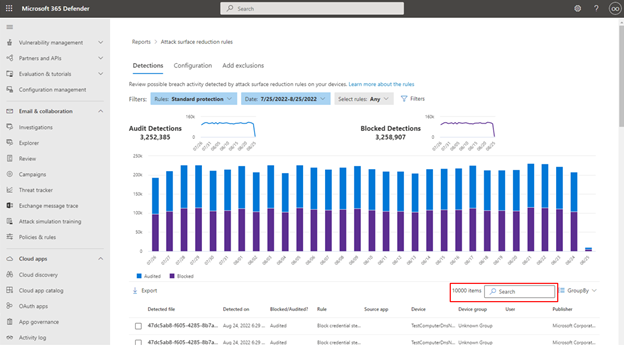

De pagina voor het verminderen van kwetsbaarheidsregels voor aanvallen is te vinden in Microsoft Defender portal>Rapporten>Regels voor het verminderen van kwetsbaarheid voor aanvallen. Deze pagina heeft drie tabbladen:

- Detecties

- Configuratie

- Uitsluitingen toevoegen

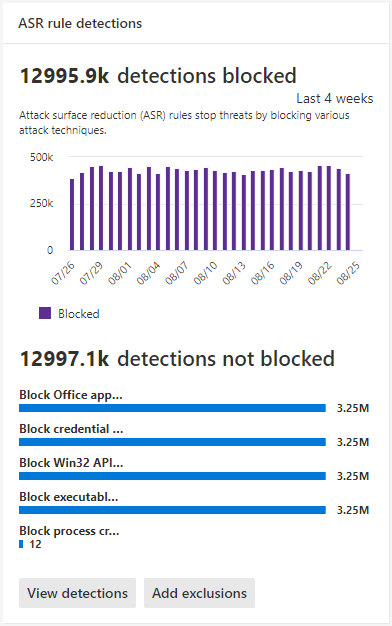

Tabblad Detecties

Biedt een tijdlijn van 30 dagen met gedetecteerde audit- en geblokkeerde gebeurtenissen.

Het deelvenster Regels voor het verminderen van kwetsbaarheid voor aanvallen biedt een overzicht van gedetecteerde gebeurtenissen per regel.

Opmerking

Er zijn enkele variaties in rapporten over regels voor het verminderen van kwetsbaarheid voor aanvallen. Microsoft is bezig met het bijwerken van het gedrag van de rapporten voor het verminderen van de kwetsbaarheid voor aanvallen om een consistente ervaring te bieden.

Selecteer Detecties weergeven om het tabblad Detecties te openen.

Het deelvenster GroupBy en Filter bevat de volgende opties:

GroupBy retourneert resultaten die zijn ingesteld op de volgende groepen:

- Geen groepering

- Bestand gedetecteerd

- Controleren of blokkeren

- Regel

- Bron-app

- Apparaat

- Gebruiker

- Publisher

Opmerking

Bij het filteren op regel is het aantal afzonderlijke gedetecteerde items in de onderste helft van het rapport momenteel beperkt tot 200 regels. U kunt Exporteren gebruiken om de volledige lijst met detecties op te slaan in Excel.

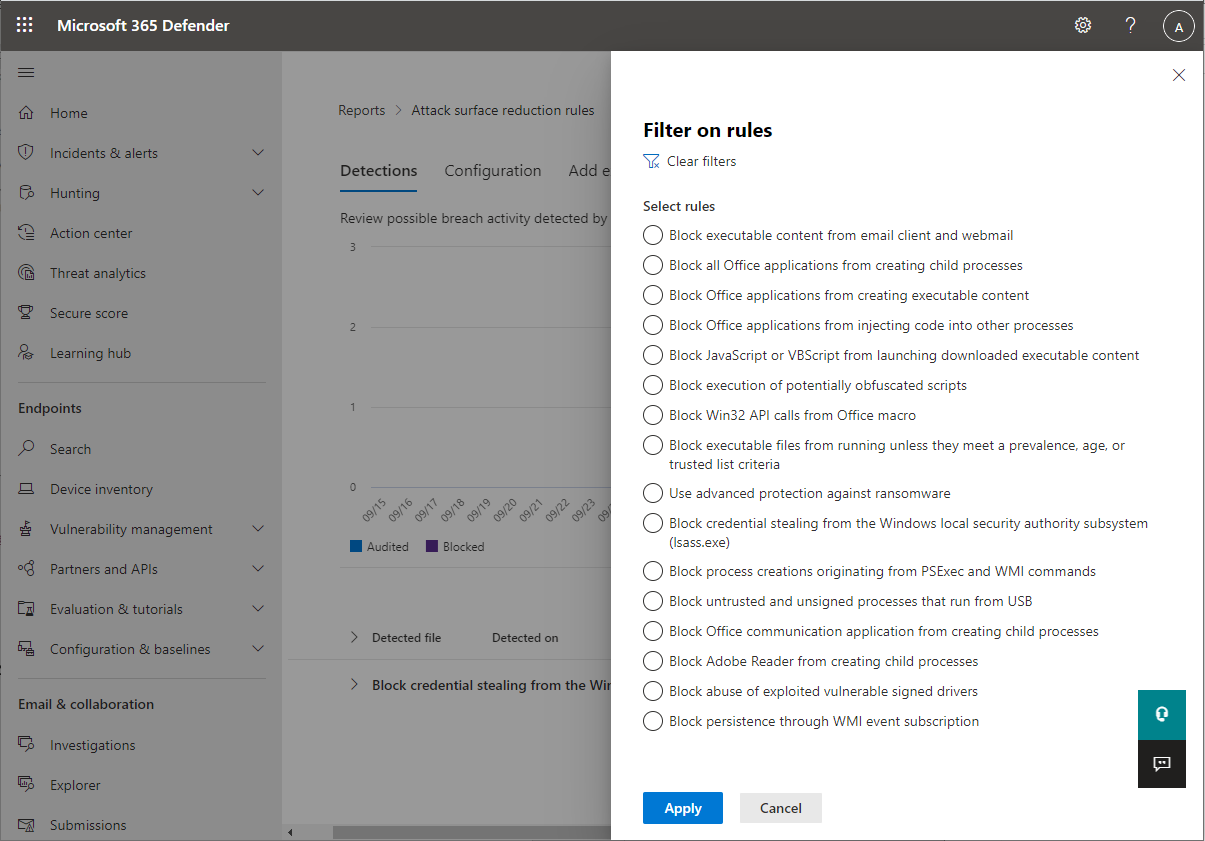

Met Filter wordt de pagina Filteren op regels geopend, waarmee u de resultaten kunt beperken tot alleen de geselecteerde regels voor het verminderen van kwetsbaarheid voor aanvallen:

Opmerking

Als u een licentie hebt voor Microsoft 365 Security E5 of A5, of Windows E5 of A5, wordt met de volgende koppeling de Microsoft Defender portal geopend met zichtbare detecties: Detectie van kwetsbaarheid voor aanvallen verminderen.

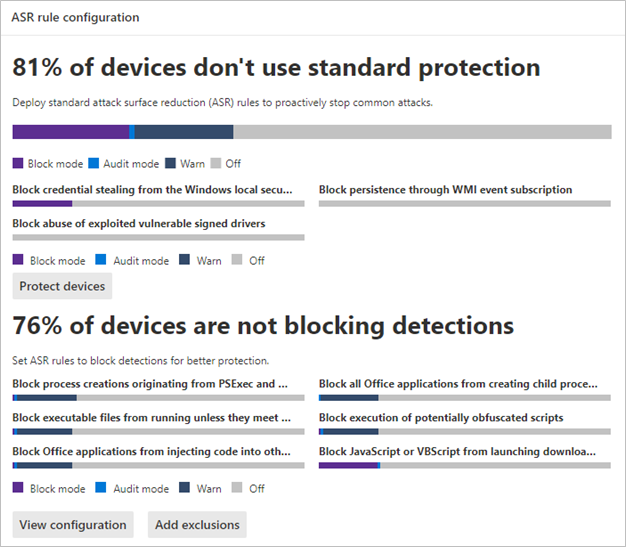

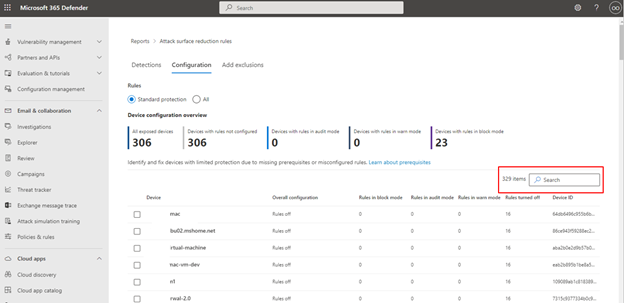

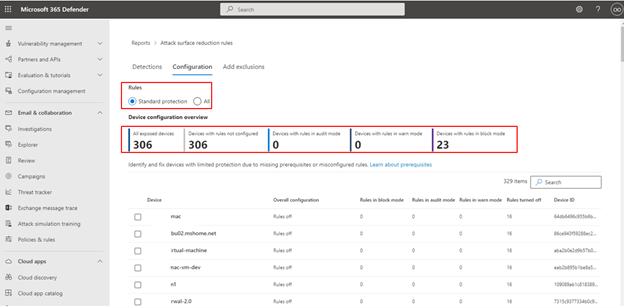

Tabblad Configuratie

Geeft per computer een overzicht van de cumulatieve status van regels voor het verminderen van kwetsbaarheid voor aanvallen: Uit, Audit, Blokkeren.

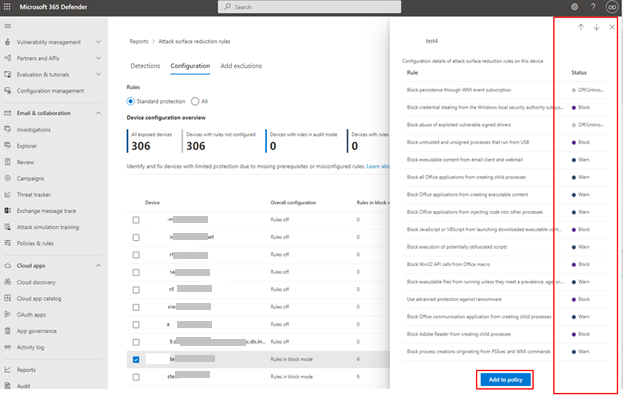

Op het tabblad Configuraties kunt u zien welke regels voor het verminderen van kwetsbaarheid voor aanvallen zijn ingeschakeld en de bijbehorende modus voor elk apparaat door het apparaat te selecteren dat u wilt controleren.

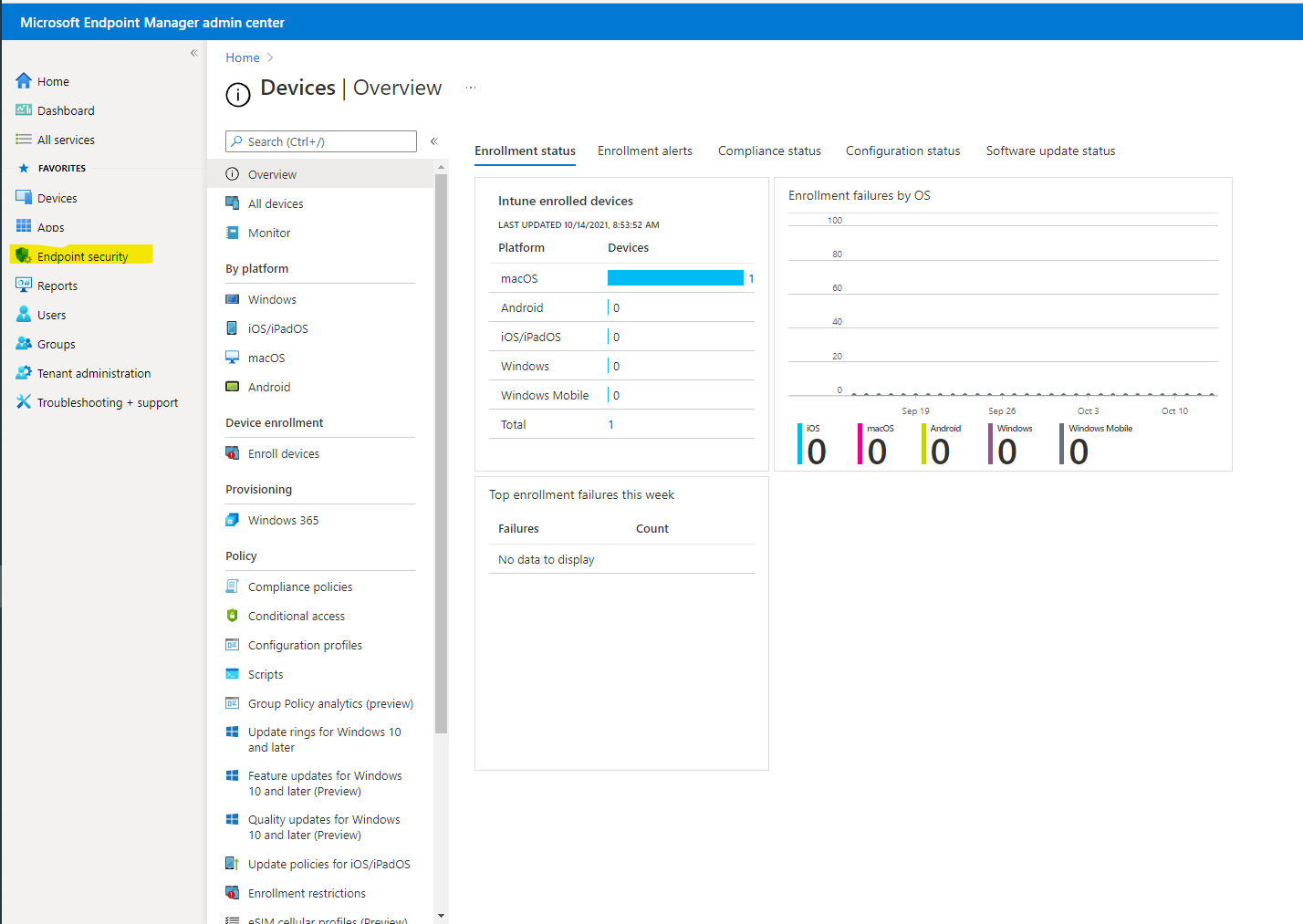

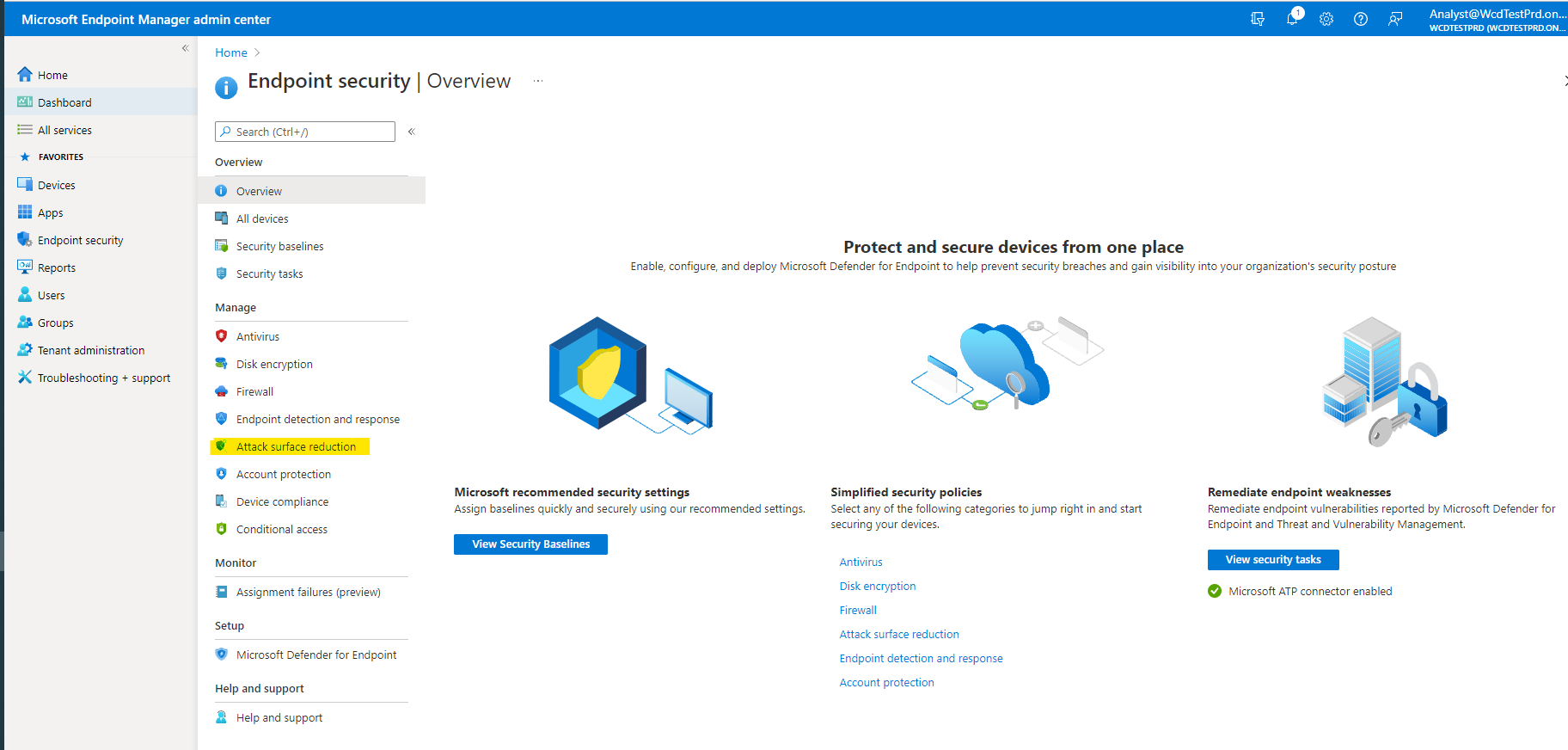

Met de koppeling Aan de slag wordt het Microsoft Intune-beheercentrum geopend, waar u een beleid voor eindpuntbeveiliging kunt maken of wijzigen voor het verminderen van kwetsbaarheid voor aanvallen:

In Eindpuntbeveiliging | Overzicht selecteert u Kwetsbaarheid voor aanvallen verminderen:

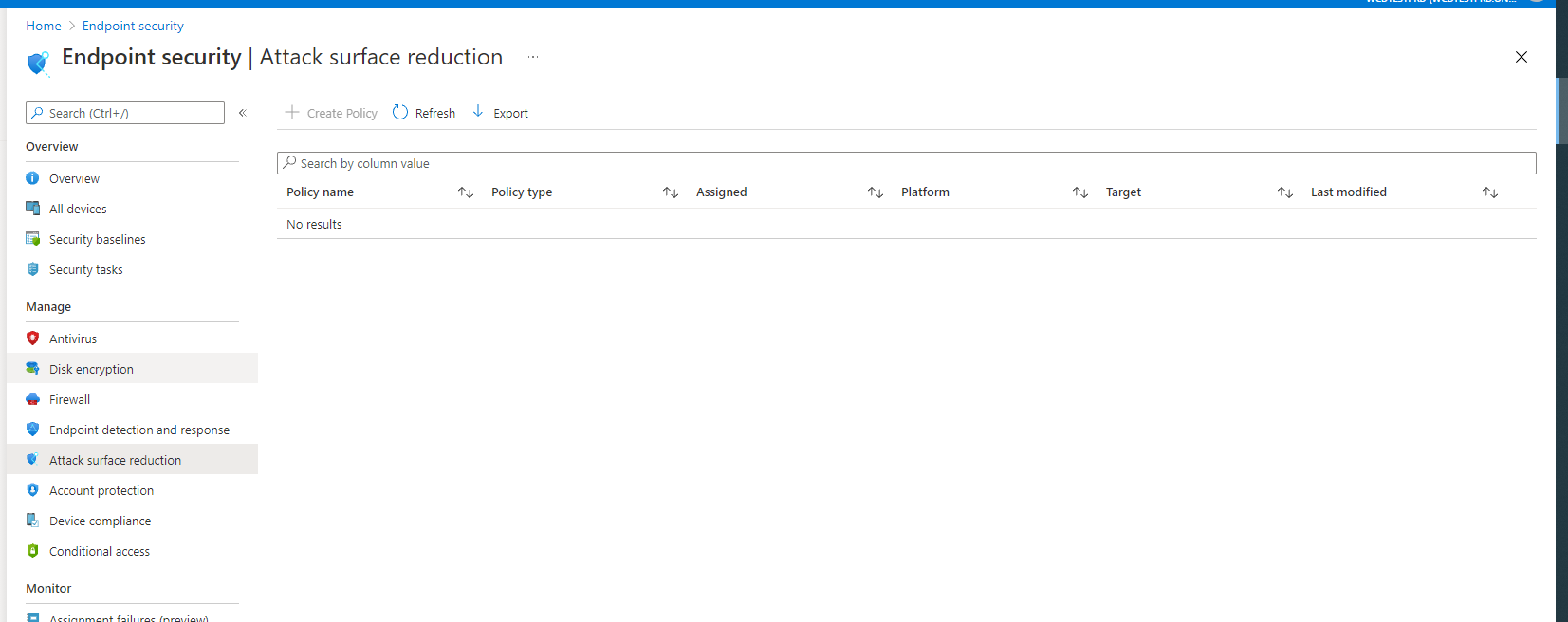

Eindpuntbeveiliging | Het deelvenster Kwetsbaarheid voor aanvallen verminderen wordt geopend:

Opmerking

Als u een Microsoft Defender 365 E5 (of Windows E5?) hebt Licentie: met deze koppeling opent u het tabblad Configuraties van Microsoft Defender 365-rapporten > Kwetsbaarheid voor aanvallen > verminderen.

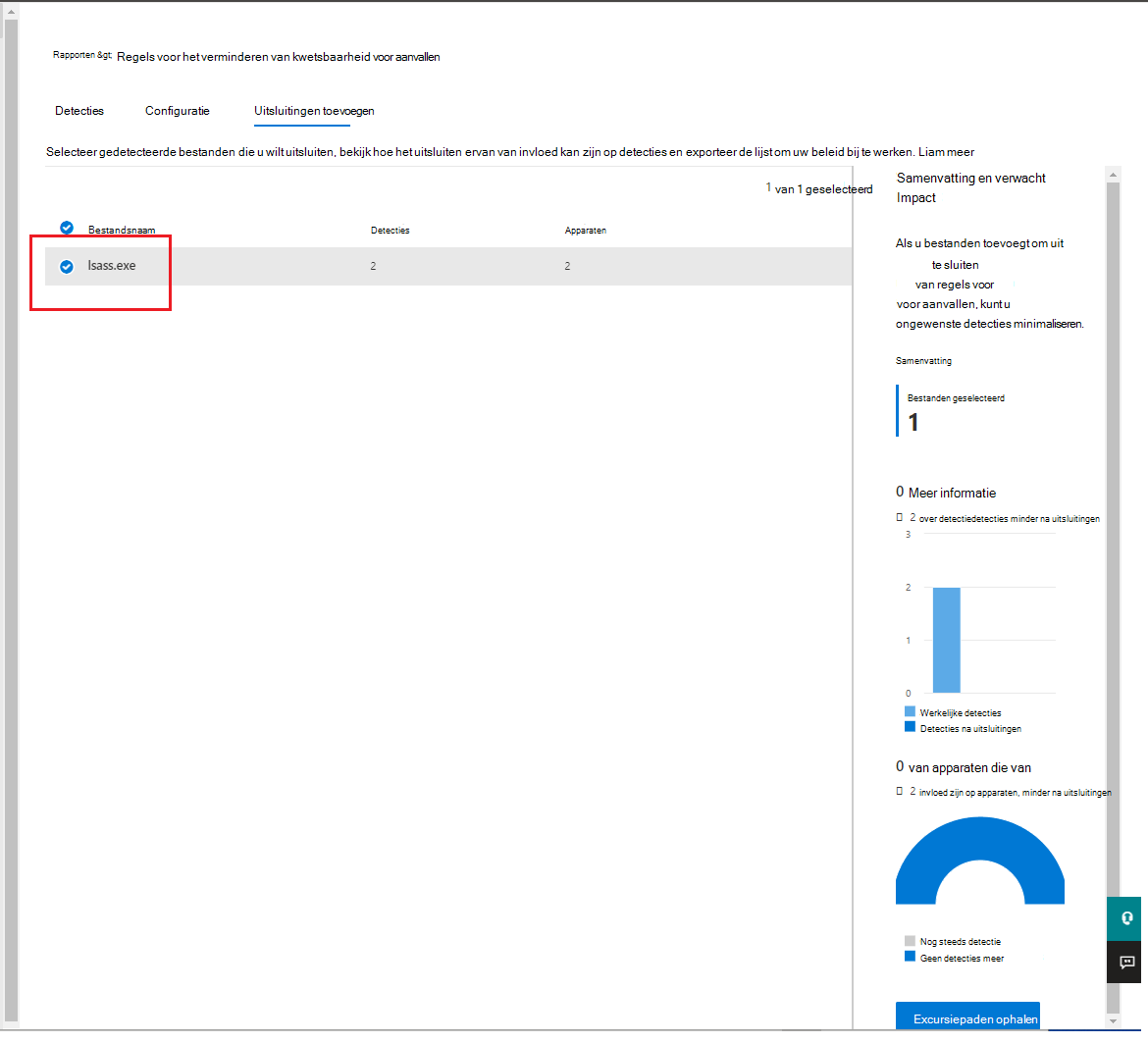

Uitsluitingen toevoegen

Dit tabblad biedt een methode voor het selecteren van gedetecteerde entiteiten (bijvoorbeeld fout-positieven) voor uitsluiting. Wanneer uitsluitingen worden toegevoegd, geeft het rapport een overzicht van de verwachte impact.

Opmerking

Regels voor het verminderen van kwetsbaarheid voor aanvallen zijn Microsoft Defender AV-uitsluiting (Antivirus). Zie Uitsluitingen configureren en valideren op basis van extensie, naam of locatie.

Opmerking

Als u een juiste licentie en machtigingen hebt, wordt met deze koppeling de Microsoft Defender portal geopend met uitsluitingen zichtbaar.

Zie Voor meer informatie over het gebruik van het rapport regels voor het verminderen van kwetsbaarheid voor aanvallen, rapporten over het verminderen van kwetsbaarheid voor aanvallen.

Uitsluitingen voor kwetsbaarheid voor aanvallen per regel configureren

Regels voor het verminderen van kwetsbaarheid voor aanvallen bieden nu de mogelijkheid om regelspecifieke uitsluitingen te configureren, ook wel 'Per regeluitsluitingen' genoemd.

Als u specifieke regeluitsluitingen wilt configureren, hebt u de keuze uit het beheer van instellingen voor Defender for Endpoint Security, Intune en groepsbeleid.

Opmerking

Wanneer u uitsluitingen voor kwetsbaarheid voor aanvallen per regel configureert, moet u er rekening mee houden dat het opgeven van alleen de naam van het bestand of de toepassing (bijvoorbeeld test1.exe) niet voldoende is. U moet het volledige bestand of toepassingspad opgeven (bijvoorbeeld C:\test1.exe) om ervoor te zorgen dat de uitsluiting correct wordt toegepast.

Via Intune

Open het Microsoft Intune-beheercentrum en navigeer naar Beveiliging> vanthuiseindpunt>Kwetsbaarheid voor aanvallen verminderen.

Als deze nog niet is geconfigureerd, stelt u de regel waarvoor u uitsluitingen wilt configureren in op Controleren of Blokkeren.

Selecteer in ASR Only Per Rule Exclusion de wisselknop om te wijzigen van Niet geconfigureerd in Geconfigureerd.

Voer de namen in van de bestanden of toepassingen die u wilt uitsluiten.

Selecteer onder aan de wizard Profiel makende optie Volgende en volg de instructies van de wizard.

Tip

Gebruik de selectievakjes naast de lijst met uitsluitingsvermeldingen om items te selecteren die u wilt verwijderen, sorteren, importeren of exporteren.

Via groepsbeleid

Zie ASR-regels configureren via groepsbeleid voor instructies.

Als het groepsbeleidsobject niet wordt toegepast op apparaten, raadpleegt u Problemen met Microsoft Defender Antivirusinstellingen oplossen.

PowerShell gebruiken als een alternatieve methode om regels voor het verminderen van kwetsbaarheid voor aanvallen in te schakelen

Gebruik PowerShell als alternatief voor Intune om regels voor het verminderen van kwetsbaarheid voor aanvallen in te schakelen in de controlemodus. Met deze configuratie kunt u een record bekijken van apps die zouden zijn geblokkeerd als de functie volledig was ingeschakeld. U kunt ook zien hoe vaak de regels worden geactiveerd tijdens normaal gebruik.

Gebruik de volgende PowerShell-cmdlet om een regel voor het verminderen van kwetsbaarheid voor aanvallen in te schakelen in de controlemodus:

Add-MpPreference -AttackSurfaceReductionRules_Ids <rule ID> -AttackSurfaceReductionRules_Actions AuditMode

Waarbij <rule ID> is een GUID-waarde van de regel voor het verminderen van kwetsbaarheid voor aanvallen.

Gebruik de volgende PowerShell-cmdlet om alle toegevoegde regels voor het verminderen van kwetsbaarheid voor aanvallen in te schakelen in de controlemodus:

(Get-MpPreference).AttackSurfaceReductionRules_Ids | Foreach {Add-MpPreference -AttackSurfaceReductionRules_Ids $_ -AttackSurfaceReductionRules_Actions AuditMode}

Tip

Als u volledig wilt controleren hoe regels voor het verminderen van kwetsbaarheid voor aanvallen in uw organisatie werken, moet u een beheerprogramma gebruiken om deze instelling te implementeren op apparaten in uw netwerk.

U kunt ook groepsbeleid, Intune of MDM-configuratieserviceproviders (MDM) gebruiken om de instelling te configureren en te implementeren. Meer informatie in het hoofdartikel Regels voor het verminderen van kwetsbaarheid voor aanvallen .

Windows Logboeken Review gebruiken als alternatief voor de rapportagepagina voor regels voor het verminderen van kwetsbaarheid voor aanvallen in de Microsoft Defender-portal

Als u apps wilt controleren die worden geblokkeerd, opent u Logboeken en filtert u op gebeurtenis-id 1121 in het logboek Microsoft-Windows-Windows Defender/Operationeel. De volgende tabel bevat alle netwerkbeveiligingsevenementen.

| Gebeurtenis-id | Omschrijving |

|---|---|

| 5007 | Gebeurtenis wanneer instellingen worden gewijzigd |

| 1121 | Gebeurtenis wanneer een regel voor het verminderen van de kwetsbaarheid voor aanvallen wordt geactiveerd in de blokmodus |

| 1122 | Gebeurtenis wanneer een regel voor het verminderen van kwetsbaarheid voor aanvallen wordt geactiveerd in de controlemodus |

Andere artikelen in deze implementatieverzameling

Implementatieoverzicht van regels voor het verminderen van kwetsbaarheid voor aanvallen

Implementatie van regels voor het verminderen van kwetsbaarheid voor aanvallen plannen

Regels voor het verminderen van aanvalsoppervlakken inschakelen

Regels voor het verminderen van kwetsbaarheid voor aanvallen operationeel maken

Verwijzing naar regels voor het verminderen van kwetsbaarheid voor aanvallen

Problemen oplossen met regels voor het verminderen van kwetsbaarheid voor aanvallen