Notitie

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen u aan te melden of de directory te wijzigen.

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen de mappen te wijzigen.

Belangrijk

Als u meerdere beveiligingsoplossingen naast elkaar wilt uitvoeren, raadpleegt u Overwegingen voor prestaties, configuratie en ondersteuning.

Mogelijk hebt u wederzijdse beveiligingsuitsluitingen al geconfigureerd voor apparaten die zijn toegevoegd aan Microsoft Defender voor Eindpunt. Als u nog steeds wederzijdse uitsluitingen moet instellen om conflicten te voorkomen, raadpleegt u Microsoft Defender voor Eindpunt toevoegen aan de uitsluitingslijst voor uw bestaande oplossing.

Apparaten onboarden met een van de ondersteunde beheerhulpprogramma's

Het implementatiehulpprogramma dat u gebruikt, is van invloed op de onboarding van eindpunten naar de service. Raadpleeg de geselecteerde implementatiemethode.

Als u apparaten onboardt in de Microsoft Defender-portal, voert u de volgende stappen uit:

Ga in de Microsoft Defender-portal naarEindpunten voorsysteeminstellingen>> en selecteer vervolgens onder Apparaatbeheerde optie Onboarding.

Selecteer onder Besturingssysteem selecteren om het onboardingproces te starten het besturingssysteem voor het apparaat.

Selecteer onder Connectiviteitstypede optie Gestroomlijnd of Standaard. (Zie vereisten voor gestroomlijnde connectiviteit.)

Selecteer onder Implementatiemethode een optie. Download vervolgens het onboardingpakket (en het installatiepakket, indien van toepassing). Zie de volgende artikelen voor meer informatie:

Video: Onboarding van apparaten

De volgende video biedt een kort overzicht van het onboardingproces en de verschillende hulpprogramma's en methoden:

Implementeren met behulp van een op ring gebaseerde benadering

Nieuwe implementaties

Een op ring gebaseerde benadering is een methode voor het identificeren van een set eindpunten voor onboarding en het controleren of aan bepaalde criteria wordt voldaan voordat de service op een grotere set apparaten wordt geïmplementeerd. U kunt de afsluitcriteria voor elke ring definiëren en ervoor zorgen dat aan deze criteria wordt voldaan voordat u verdergaat met de volgende ring. Door een implementatie op basis van een ring te gebruiken, kunt u potentiële problemen verminderen die zich kunnen voordoen tijdens het uitrollen van de service.

Deze tabel bevat een voorbeeld van de implementatieringen die u kunt gebruiken:

| Implementatiering | Beschrijving |

|---|---|

| Evalueren | Ring 1: identificeer 50 apparaten om aan de service te onboarden voor testen. |

| Pilot | Ring 2: de volgende 50-100 eindpunten in een productieomgeving identificeren en onboarden. Microsoft Defender voor Eindpunt ondersteunt verschillende eindpunten die u kunt onboarden naar de service. Zie Implementatiemethode selecteren voor meer informatie. |

| Volledige implementatie | Ring 3: voer de service in grotere stappen uit naar de rest van de omgeving. Zie Aan de slag met uw Microsoft Defender voor Eindpunt-implementatie voor meer informatie. |

Afsluitcriteria

Een voorbeeld van een set afsluitcriteria voor elke ring kan zijn:

- Apparaten worden weergegeven in de inventarislijst van apparaten

- Waarschuwingen worden weergegeven in dashboard

- Een detectietest uitvoeren

- Een gesimuleerde aanval uitvoeren op een apparaat

Bestaande implementaties

Windows-eindpunten

Voor Windows- en/of Windows-servers selecteert u verschillende machines die u vooraf wilt testen (vóór patch dinsdag) met behulp van het Security Update Validation-programma (SUVP).

Zie voor meer informatie:

- Wat is het beveiligingsupdatevalidatieprogramma

- Validatieprogramma voor software-updates en Microsoft Centrum voor beveiliging tegen schadelijke software tot stand brengen - TwC Interactive Timeline Deel 4

Niet-Windows-eindpunten

Met macOS en Linux kunt u een aantal systemen gebruiken en uitvoeren in het bètakanaal.

Opmerking

In het ideale geval moet u ten minste één beveiligingsbeheerder en één ontwikkelaar hebben, zodat u compatibiliteits-, prestatie- en betrouwbaarheidsproblemen kunt vinden voordat de build in het Huidige kanaal komt.

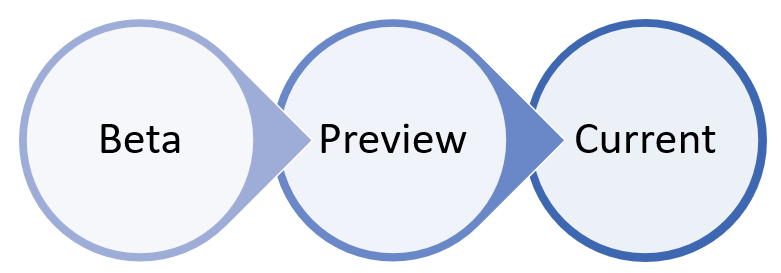

De keuze van het kanaal bepaalt het type en de frequentie van updates die aan uw apparaat worden aangeboden. Apparaten in bètaversie zijn de eerste apparaten die updates en nieuwe functies ontvangen, later gevolgd door Preview en ten slotte door Current.

Als u een voorbeeld van nieuwe functies wilt bekijken en vroege feedback wilt geven, is het raadzaam dat u sommige apparaten in uw bedrijf configureert voor het gebruik van bèta of preview.

Waarschuwing

Als u het kanaal na de eerste installatie overschakelt, moet het product opnieuw worden geïnstalleerd. Als u wilt schakelen tussen het productkanaal, verwijdert u het bestaande pakket, configureert u het apparaat opnieuw om het nieuwe kanaal te gebruiken en volgt u de stappen in dit document om het pakket vanaf de nieuwe locatie te installeren.

Voorbeeldimplementaties

In deze sectie wordt u begeleid bij het gebruik van twee implementatiehulpprogramma's voor het onboarden van eindpunten.

De hulpprogramma's in de voorbeeldimplementaties zijn:

- Onboarding met behulp van Microsoft Configuration Manager

- Onboarding met behulp van Microsoft Intune

Raadpleeg de PDF of Visio voor meer informatie en richtlijnen om de verschillende paden voor het implementeren van Defender voor Eindpunt te bekijken.

De voorbeeldimplementaties helpen u bij het configureren van enkele mogelijkheden van Defender voor Eindpunt, maar in de volgende stap vindt u meer gedetailleerde informatie over het configureren van Defender voor Eindpunt-mogelijkheden.

Volgende stap

Na het onboarden van de eindpunten gaat u verder met de volgende stap, waarbij u de verschillende mogelijkheden configureert, zoals eindpuntdetectie en -respons, beveiliging van de volgende generatie en kwetsbaarheid voor aanvallen verminderen.