Zero Trust met Microsoft Defender XDR

Van toepassing op:

- Microsoft Defender XDR

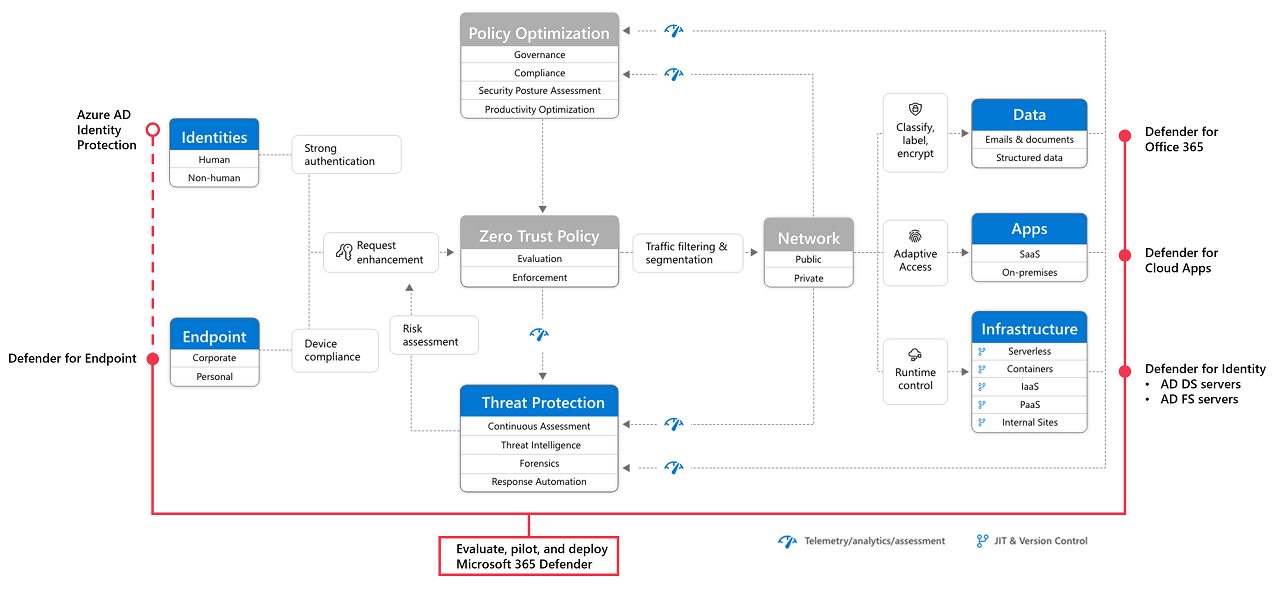

Microsoft Defender XDR draagt bij aan een sterke Zero Trust-strategie en -architectuur door uitgebreide detectie en respons (XDR) te bieden. Microsoft Defender XDR werkt samen met andere Microsoft XDR-hulpprogramma's en -services en kan worden geïntegreerd met Microsoft Sentinel als siem-bron (Security Information and Event Management) voor een volledige XDR/SIEM-oplossing.

Microsoft Defender XDR is een XDR-oplossing die automatisch signaal-, bedreigings- en waarschuwingsgegevens uit uw Microsoft 365-omgeving verzamelt, correleert en analyseert, waaronder eindpunten, e-mail, toepassingen en identiteiten.

In de afbeelding: Microsoft Defender XDR biedt XDR-mogelijkheden voor het beveiligen van:

- Eindpunten, waaronder laptops en mobiele apparaten

- Gegevens in Office 365, inclusief e-mail

- Cloud-apps, inclusief andere SaaS-apps die uw organisatie gebruikt

- On-premises AD DS-servers (Active Directory Domain Services) en Active Directory Federated Services (AD FS)

Met Microsoft Defender XDR kunt u de principes van Zero Trust op de volgende manieren toepassen:

| Zero Trust-principe | Ontmoet door |

|---|---|

| Expliciet controleren | Microsoft Defender XDR biedt XDR voor gebruikers, identiteiten, apparaten, apps en e-mailberichten. |

| Minimale bevoegde toegang gebruiken | Als Microsoft Defender XDR wordt gebruikt met Microsoft Entra ID Protection, blokkeert Microsoft Defender XDR gebruikers op basis van het risiconiveau van een identiteit. Microsoft Entra ID Protection is afzonderlijk gelicentieerd van Microsoft Defender XDR en is opgenomen in Microsoft Entra ID P2. |

| Ga ervan uit dat er sprake is van | Microsoft Defender XDR scant de omgeving voortdurend op bedreigingen en beveiligingsproblemen. Het kan geautomatiseerde hersteltaken implementeren, waaronder geautomatiseerde onderzoeken en het isoleren van eindpunten. |

Als u Microsoft Defender XDR wilt toevoegen aan uw Zero Trust-strategie en -architectuur, gaat u naar Test en implementeer Microsoft Defender XDR voor een methodische handleiding voor het testen en implementeren van Microsoft Defender XDR-onderdelen. De volgende tabel bevat een overzicht van de inhoud van deze onderwerpen.

| Bevat | Vereisten | Bevat niet |

|---|---|---|

Stel de evaluatie- en testomgeving in voor alle onderdelen:

Beveiligen tegen bedreigingen Bedreigingen onderzoeken en hierop reageren |

Zie de richtlijnen voor de architectuurvereisten voor elk onderdeel van Microsoft Defender XDR. | Microsoft Entra ID Protection is niet opgenomen in deze oplossingshandleiding. Deze is opgenomen in stap 1. Zero Trust-identiteits- en apparaattoegangsbeveiliging configureren. |

Volgende stappen

Meer informatie over Zero Trust voor Microsoft Defender XDR-services:

Meer informatie over andere Microsoft 365-mogelijkheden die bijdragen aan een sterke Zero Trust-strategie en -architectuur met het Zero Trust-implementatieplan met Microsoft 365.

Meer informatie over Zero Trust en het bouwen van een strategie en architectuur op ondernemingsniveau met het Zero Trust Guidance Center.

Tip

Wil je meer weten? Neem contact op met de Microsoft Security-community in onze Tech Community: Microsoft Defender XDR Tech Community.

Feedback

Binnenkort beschikbaar: In de loop van 2024 zullen we GitHub-problemen geleidelijk uitfaseren als het feedbackmechanisme voor inhoud en deze vervangen door een nieuw feedbacksysteem. Zie voor meer informatie: https://aka.ms/ContentUserFeedback.

Feedback verzenden en weergeven voor