Cloudtransformatiepostuur

Active Directory, Microsoft Entra ID en andere Microsoft-hulpprogramma's vormen de kern van identiteits- en toegangsbeheer (IAM). Zo bieden Active Directory-domein Services (AD DS) en Microsoft Configuration Manager apparaatbeheer in Active Directory. In Microsoft Entra ID biedt Intune dezelfde mogelijkheid.

Als onderdeel van de meeste moderniserings-, migratie- of Zero Trust-initiatieven verplaatsen organisaties IAM-activiteiten van het gebruik van on-premises of IaaS-oplossingen (Infrastructure-as-a-Service) naar het gebruik van ingebouwde oplossingen voor de cloud. Voor een IT-omgeving die gebruikmaakt van Microsoft-producten en -services, spelen Active Directory en Microsoft Entra ID een rol.

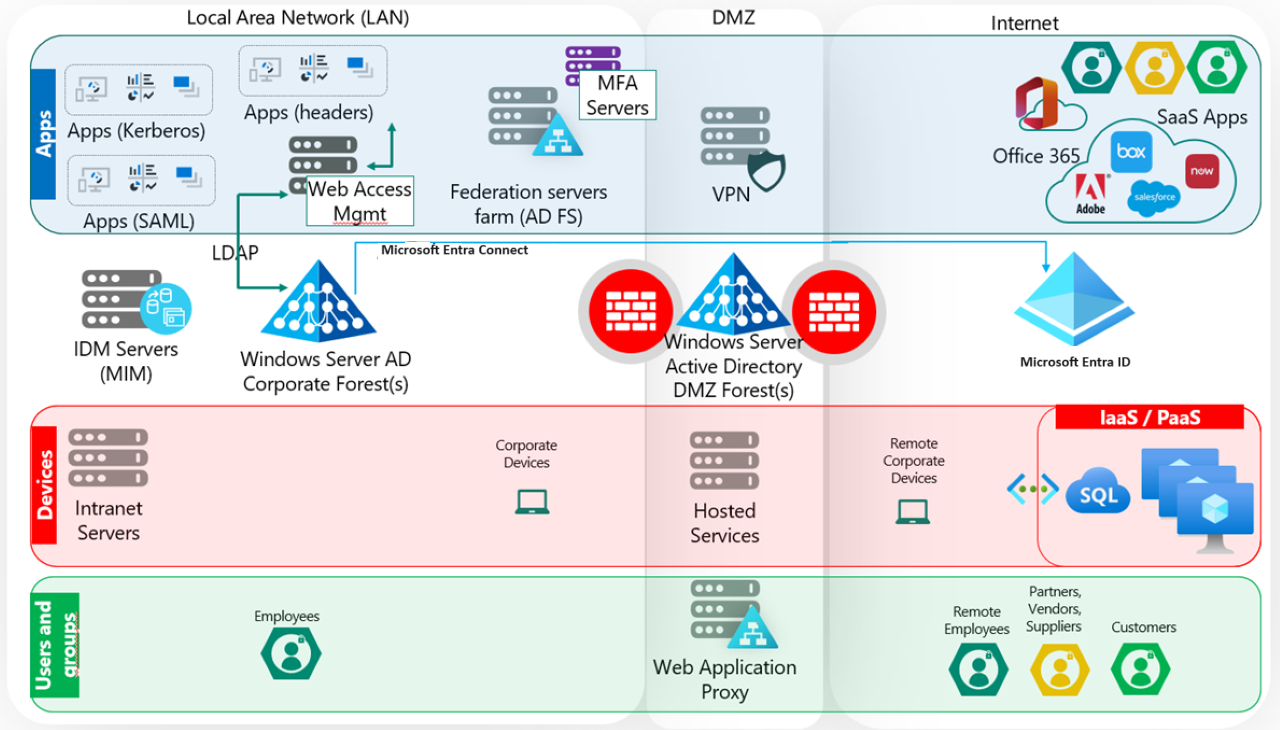

Veel bedrijven die migreren van Active Directory naar Microsoft Entra ID beginnen met een omgeving die vergelijkbaar is met het volgende diagram. In het diagram worden drie pijlers overlays weergegeven:

Toepassingen: Bevat toepassingen, resources en hun onderliggende servers die lid zijn van een domein.

Apparaten: Richt zich op clientapparaten die lid zijn van een domein.

Gebruikers en groepen: vertegenwoordigt identiteiten en kenmerken van menselijke en workload voor resourcetoegang en groepslidmaatschap voor het maken van governance en beleid.

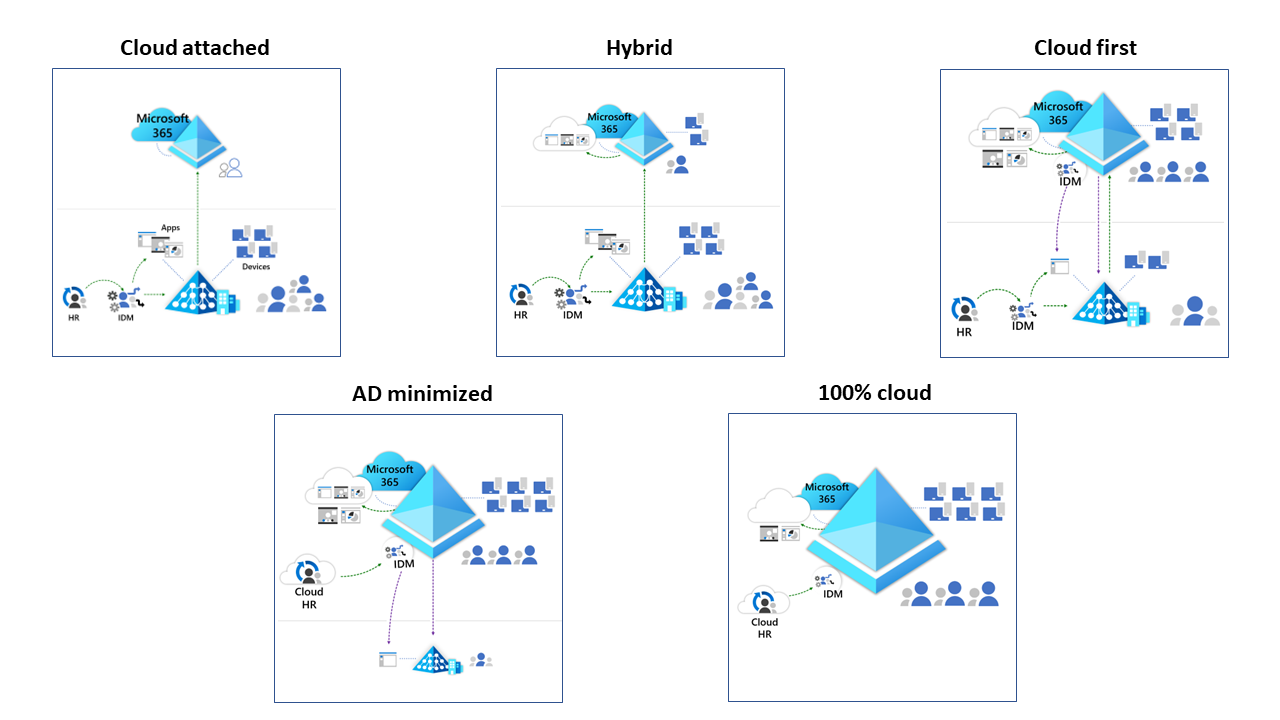

Microsoft heeft vijf statussen van transformatie gemodelleerd die vaak overeenkomen met de bedrijfsdoelen van klanten. Naarmate de doelstellingen van klanten volwassen worden, is het gebruikelijk dat ze overstappen van de ene staat naar de volgende in een tempo dat past bij hun resources en cultuur.

De vijf statussen hebben afsluitcriteria om u te helpen bepalen waar uw omgeving zich momenteel bevindt. Sommige projecten, zoals toepassingsmigratie, omvatten alle vijf de statussen. Andere projecten omvatten één status.

De inhoud biedt vervolgens gedetailleerdere richtlijnen die zijn georganiseerd om te helpen bij opzettelijke wijzigingen aan personen, processen en technologie. De richtlijnen kunnen u helpen:

Stel een Microsoft Entra-footprint in.

Implementeer een cloud-first benadering.

Begin met migreren uit uw Active Directory-omgeving.

Richtlijnen worden georganiseerd op basis van gebruikersbeheer, apparaatbeheer en toepassingsbeheer volgens de voorgaande pijlers.

Organisaties die zijn gevormd in Microsoft Entra in plaats van in Active Directory hebben niet de verouderde on-premises omgeving waarmee meer gevestigde organisaties te maken moeten hebben. Voor hen, of voor klanten die hun IT-omgeving volledig opnieuw maken in de cloud, kan 100 procent cloudgericht worden wanneer de nieuwe IT-omgeving tot stand is gebracht.

Voor klanten met een gevestigde on-premises IT-mogelijkheid introduceert het transformatieproces complexiteit waarvoor zorgvuldige planning is vereist. Omdat Active Directory en Microsoft Entra ID afzonderlijke producten zijn die zijn gericht op verschillende IT-omgevingen, hebben ze geen like-for-like functies. Microsoft Entra-id heeft bijvoorbeeld niet het begrip Active Directory-domein en forestvertrouwensrelaties.

Vijf statussen van transformatie

In grote organisaties, IAM-transformatie of zelfs transformatie van Active Directory naar Microsoft Entra ID, is doorgaans een inspanning van meerdere jaren met meerdere statussen. U analyseert uw omgeving om uw huidige fase te bepalen en stelt vervolgens een doel in voor de volgende fase. Uw doel kan de noodzaak voor Active Directory volledig verwijderen, of u besluit misschien geen mogelijkheid te migreren naar Microsoft Entra-id en deze op de plaats te laten.

De statussen groeperen logisch initiatieven in projecten voor het voltooien van een transformatie. Tijdens de statusovergangen plaatst u tussentijdse oplossingen. Met de tussentijdse oplossingen kan de IT-omgeving IAM-bewerkingen ondersteunen in zowel Active Directory als Microsoft Entra ID. Met de tussentijdse oplossingen moet het ook mogelijk zijn dat de twee omgevingen samenwerken.

In het volgende diagram ziet u de vijf fasen:

Notitie

De fasen in dit diagram vertegenwoordigen een logische voortgang van cloudtransformatie. Uw mogelijkheid om van de ene status naar de volgende te gaan, is afhankelijk van de functionaliteit die u hebt geïmplementeerd en de mogelijkheden binnen die functionaliteit om naar de cloud te gaan.

Status 1: Gekoppeld aan de cloud

In de cloud gekoppelde status hebben organisaties een Microsoft Entra-tenant gemaakt om hulpprogramma's voor gebruikersproductiviteit en samenwerking mogelijk te maken. De tenant is volledig operationeel.

De meeste bedrijven die gebruikmaken van Microsoft-producten en -services in hun IT-omgeving bevinden zich al in of voorbij deze fase. In deze status kunnen de operationele kosten hoger zijn omdat er een on-premises omgeving en een cloudomgeving zijn om interactief te onderhouden en te maken. Mensen moet expertise hebben in beide omgevingen om hun gebruikers en de organisatie te ondersteunen.

In deze fase gebeurt het volgende:

- Apparaten worden toegevoegd aan Active Directory en beheerd via groepsbeleid of on-premises hulpprogramma's voor apparaatbeheer.

- Gebruikers worden beheerd in Active Directory, ingericht via on-premises IDM-systemen (Identity Management) en gesynchroniseerd met Microsoft Entra ID via Microsoft Entra Verbinding maken.

- Apps worden geverifieerd bij Active Directory en federatieservers zoals Active Directory Federation Services (AD FS) via een WAM-hulpprogramma (Web Access Management), Microsoft 365 of andere hulpprogramma's, zoals SiteMinder en Oracle Access Manager.

Status 2: Hybride

In de hybride status beginnen organisaties hun on-premises omgeving te verbeteren via cloudmogelijkheden. De oplossingen kunnen worden gepland om de complexiteit te verminderen, de beveiligingspostuur te verhogen en de footprint van de on-premises omgeving te verminderen.

Tijdens de overgang en terwijl ze in deze staat werken, vergroten organisaties de vaardigheden en expertise voor het gebruik van Microsoft Entra ID voor IAM-oplossingen. Omdat gebruikersaccounts en apparaatbijlagen relatief eenvoudig zijn en een gemeenschappelijk deel van dagelijkse IT-activiteiten, hebben de meeste organisaties deze aanpak gebruikt.

In deze fase gebeurt het volgende:

Windows-clients zijn hybride gekoppeld aan Microsoft Entra.

Niet-Microsoft-platformen op basis van SaaS (Software as a Service) worden geïntegreerd met Microsoft Entra ID. Voorbeelden zijn Salesforce en ServiceNow.

Verouderde apps verifiëren bij Microsoft Entra ID via toepassingsproxy of partneroplossingen die veilige hybride toegang bieden.

Selfservice voor wachtwoordherstel (SSPR) en wachtwoordbeveiliging voor gebruikers zijn ingeschakeld.

Sommige verouderde apps worden geverifieerd in de cloud via Microsoft Entra Domain Services en toepassingsproxy.

Status 3: Cloud eerst

In de cloud-first-status bouwen de teams in de hele organisatie een trackrecord van succes en beginnen ze met het plannen om uitdagendere workloads naar Microsoft Entra ID te verplaatsen. Organisaties besteden meestal de meeste tijd aan deze transformatiefase. Naarmate de complexiteit, het aantal workloads en het gebruik van Active Directory in de loop van de tijd toeneemt, moet een organisatie de inspanningen en het aantal initiatieven verhogen om naar de cloud te gaan.

In deze fase gebeurt het volgende:

- Nieuwe Windows-clients worden toegevoegd aan Microsoft Entra ID en worden beheerd via Intune.

- ECMA-connectors worden gebruikt voor het inrichten van gebruikers en groepen voor on-premises apps.

- Alle apps die eerder een met AD DS geïntegreerde federatieve id-provider, zoals AD FS, hebben gebruikt, worden bijgewerkt voor het gebruik van Microsoft Entra ID voor verificatie. Als u verificatie op basis van wachtwoorden hebt gebruikt via die id-provider voor Microsoft Entra-id, wordt deze gemigreerd naar wachtwoord-hashsynchronisatie.

- Plannen om bestands- en afdrukservices naar Microsoft Entra ID te verplaatsen, worden ontwikkeld.

- Microsoft Entra ID biedt een B2B-samenwerkingsmogelijkheid (business-to-business).

- Nieuwe groepen worden gemaakt en beheerd in Microsoft Entra-id.

Status 4: Active Directory geminimaliseerd

Microsoft Entra-id biedt de meeste IAM-mogelijkheden, terwijl edge-gevallen en uitzonderingen on-premises Active Directory blijven gebruiken. Een status van het minimaliseren van Active Directory is moeilijker te bereiken, met name voor grotere organisaties die een aanzienlijke technische schuld on-premises hebben.

Microsoft Entra ID blijft zich ontwikkelen naarmate de transformatie van uw organisatie zich verder ontwikkelt, waardoor nieuwe functies en hulpprogramma's worden toegevoegd die u kunt gebruiken. Organisaties zijn verplicht om mogelijkheden te verwijderen of nieuwe mogelijkheden te bouwen om vervanging te bieden.

In deze fase gebeurt het volgende:

Nieuwe gebruikers die zijn ingericht via de HR-inrichtingsmogelijkheid, worden rechtstreeks in Microsoft Entra-id gemaakt.

Een plan om apps te verplaatsen die afhankelijk zijn van Active Directory en die deel uitmaken van de visie voor de toekomstige Microsoft Entra-omgeving, wordt uitgevoerd. Er is een plan om services te vervangen die niet worden verplaatst (bestands-, afdruk- of faxservices).

On-premises workloads zijn vervangen door alternatieven voor de cloud, zoals Windows Virtual Desktop, Azure Files of Universal Print. Azure SQL Managed Instance vervangt SQL Server.

Status 5: 100% cloud

In de status van 100%-cloud bieden Microsoft Entra ID en andere Azure-hulpprogramma's alle IAM-mogelijkheden. Deze status is de langetermijnaspiratie voor veel organisaties.

In deze fase gebeurt het volgende:

Er is geen on-premises IAM-footprint vereist.

Alle apparaten worden beheerd in Microsoft Entra ID en cloudoplossingen zoals Intune.

De levenscyclus van de gebruikersidentiteit wordt beheerd via Microsoft Entra-id.

Alle gebruikers en groepen zijn cloudeigen.

Netwerkservices die afhankelijk zijn van Active Directory, worden verplaatst.

Analogie van transformatie

De transformatie tussen de fasen is vergelijkbaar met het verplaatsen van locaties:

Maak een nieuwe locatie: U koopt uw bestemming en brengt verbinding tot stand tussen de huidige locatie en de nieuwe locatie. Met deze activiteiten kunt u uw productiviteit en de mogelijkheid om te werken behouden. Zie Een Microsoft Entra-footprint tot stand brengen voor meer informatie. De resultaten gaan over naar status 2.

Beperk nieuwe items op de oude locatie: u stopt met investeren in de oude locatie en stelt een beleid in om nieuwe items op de nieuwe locatie te fasen. Zie Een cloud-first benadering implementeren voor meer informatie. Met deze activiteiten wordt de basis ingesteld om op schaal te migreren en status 3 te bereiken.

Bestaande items verplaatsen naar de nieuwe locatie: u verplaatst items van de oude locatie naar de nieuwe locatie. U beoordeelt de bedrijfswaarde van de items om te bepalen of u ze verplaatst, ze bijwerken, vervangen of verwijderen. Zie Overgang naar de cloud voor meer informatie.

Met deze activiteiten kunt u status 3 voltooien en statussen 4 en 5 bereiken. Op basis van uw bedrijfsdoelstellingen bepaalt u op welke eindstatus u zich wilt richten.

Transformatie naar de cloud is niet alleen de verantwoordelijkheid van het identiteitsteam. De organisatie heeft coördinatie nodig tussen teams om beleid te definiëren dat mensen en procesverandering omvat, samen met technologie. Het gebruik van een gecoördineerde aanpak zorgt voor consistente voortgang en vermindert het risico op regresseren van on-premises oplossingen. Betrek teams die het volgende beheren:

- Apparaten/eindpunten

- Netwerken

- Beveiliging/risico

- Toepassingseigenaren

- HRM

- Samenwerking

- Inkoop

- Operations

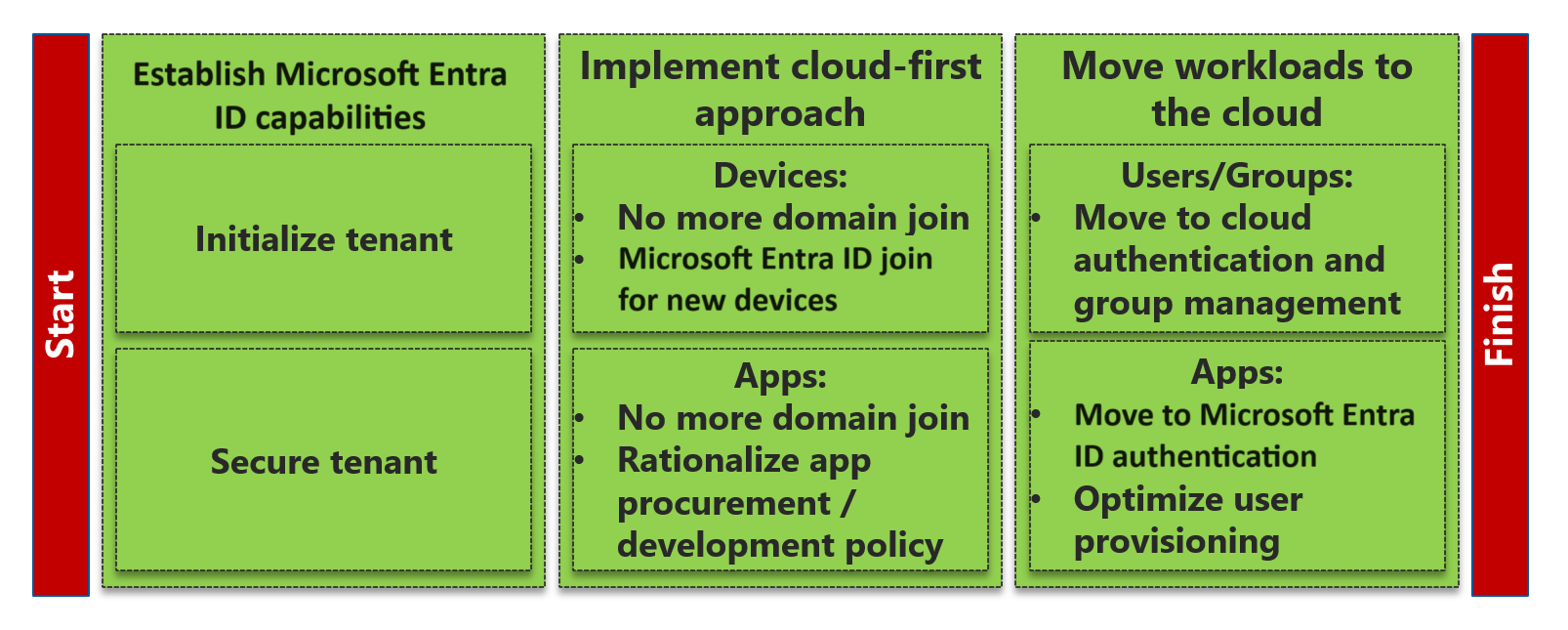

Traject op hoog niveau

Wanneer organisaties een migratie van IAM naar Microsoft Entra ID starten, moeten ze de prioriteit van de inspanningen bepalen op basis van hun specifieke behoeften. Operationele medewerkers en ondersteuningsmedewerkers moeten worden getraind om hun taken in de nieuwe omgeving uit te voeren. In de volgende grafiek ziet u het traject op hoog niveau voor migratie van Active Directory naar Microsoft Entra-id:

Maak een Microsoft Entra-footprint: initialiseer uw nieuwe Microsoft Entra-tenant om de visie voor uw end-state-implementatie te ondersteunen. Gebruik een Zero Trust-benadering en een beveiligingsmodel waarmee uw tenant vroeg in uw reis wordt beschermd tegen on-premises inbreuk .

Implementeer een cloud-first aanpak: stel een beleid in dat alle nieuwe apparaten, apps en services cloud-first moeten zijn. Nieuwe toepassingen en services die gebruikmaken van verouderde protocollen (bijvoorbeeld NTLM, Kerberos of LDAP) mogen alleen uitzondering zijn.

Overstappen naar de cloud: verschuif het beheer en de integratie van gebruikers, apps en apparaten van on-premises en over naar cloud-first alternatieven. Optimaliseer de inrichting van gebruikers door gebruik te maken van cloud-first inrichtingsmogelijkheden die kunnen worden geïntegreerd met Microsoft Entra ID.

De transformatie verandert hoe gebruikers taken uitvoeren en hoe ondersteuningsteams gebruikersondersteuning bieden. De organisatie moet initiatieven of projecten ontwerpen en implementeren op een manier die de impact op de productiviteit van gebruikers minimaliseert.

Als onderdeel van de transformatie introduceert de organisatie selfservice-IAM-mogelijkheden. Sommige onderdelen van het personeel kunnen zich gemakkelijker aanpassen aan de selfservicegebruikersomgeving die veel voorkomt in cloudbedrijven.

Verouderde toepassingen moeten mogelijk worden bijgewerkt of vervangen om goed te kunnen werken in IT-omgevingen in de cloud. Toepassingsupdates of vervangingen kunnen kostbaar en tijdrovend zijn. De planning en andere fasen moeten ook rekening houden met de leeftijd en de mogelijkheid van de toepassingen van de organisatie.