Notitie

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen u aan te melden of de directory te wijzigen.

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen de mappen te wijzigen.

In dit artikel vindt u oplossingen voor veelvoorkomende problemen met betrekking tot naadloze eenmalige aanmelding van Microsoft Entra (Seamless SSO).

Bekende problemen

- In enkele gevallen kan het maximaal 30 minuten duren om Naadloze Eenmalige Aanmelding in te schakelen.

- Als u naadloze eenmalige aanmelding voor uw tenant uitschakelt en opnieuw inschakelt, krijgen gebruikers geen single sign-on ervaring totdat hun in de cache opgeslagen Kerberos-tickets, die meestal 10 uur geldig zijn, zijn verlopen.

- Als Seamless SSO slaagt, heeft de gebruiker geen mogelijkheid om Aangemeld blijven te selecteren.

- Microsoft 365 Win32-clients (Outlook, Word, Excel en andere) met versie 16.0.8730.xxxx en hoger worden ondersteund met behulp van een niet-interactieve stroom. Andere versies worden niet ondersteund; in deze versies voeren gebruikers hun gebruikersnamen, maar geen wachtwoorden, in om zich aan te melden. Voor OneDrive moet u de stille configuratiefunctie van OneDrive activeren voor een stille aanmeldingservaring.

- Naadloze eenmalige aanmelding werkt niet in de privémodus in Firefox.

- Naadloze eenmalige aanmelding werkt niet in Internet Explorer wanneer de uitgebreide beveiligde modus is ingeschakeld.

- Microsoft Edge (verouderd) wordt niet meer ondersteund

- Naadloze eenmalige aanmelding werkt niet in mobiele browsers op iOS en Android.

- Als een gebruiker deel uitmaakt van een te hoog aantal groepen in Active Directory, is het Kerberos-ticket van de gebruiker waarschijnlijk te groot om te verwerken. Hierdoor zal de naadloze eenmalige aanmelding mislukken. Microsoft Entra HTTPS-aanvragen kunnen headers hebben met een maximale grootte van 50 kB; Kerberos-tickets moeten kleiner zijn dan die limiet voor andere Microsoft Entra-artefacten (meestal 2 - 5 kB), zoals cookies. We raden u aan de groepslidmaatschappen van gebruikers te verminderen en het opnieuw te proberen.

- Als u 30 of meer Active Directory-forests synchroniseert, kunt u naadloze eenmalige aanmelding niet inschakelen via Microsoft Entra Connect. Als tijdelijke oplossing kunt u de functie op uw tenant handmatig inschakelen .

- Als u de URL van de Microsoft Entra-service (

https://autologon.microsoftazuread-sso.com) toevoegt aan de zone Vertrouwde sites in plaats van de zone Lokaal intranet , kunnen gebruikers zich niet aanmelden. - De naadloze Single Sign-On ondersteunt de versleutelingstypes AES256_HMAC_SHA1, AES128_HMAC_SHA1 en RC4_HMAC_MD5 voor Kerberos. Het wordt aanbevolen dat het versleutelingstype voor het AzureADSSOAcc$-account is ingesteld op AES256_HMAC_SHA1, of een van de AES-typen versus RC4 voor extra beveiliging. Het versleutelingstype wordt opgeslagen op het kenmerk msDS-SupportedEncryptionTypes van het account in uw Active Directory. Als het versleutelingstype AzureADSSOAcc$-account is ingesteld op RC4_HMAC_MD5 en u dit wilt wijzigen in een van de AES-versleutelingstypen, moet u ervoor zorgen dat u eerst de Kerberos-ontsleutelingssleutel van het AzureADSSOAcc$-account overrolt, zoals wordt uitgelegd in het document veelgestelde vragen onder de relevante vraag, anders gebeurt naadloze eenmalige aanmelding niet.

- Als u in één forest met een bosvertrouwensrelatie SSO inschakelt, wordt SSO in alle vertrouwde forests ingeschakeld. Als u SSO inschakelt in een forest waarvoor SSO al is ingeschakeld, krijgt u een foutmelding dat SSO al is ingeschakeld in het forest.

- Het beleid dat naadloze eenmalige aanmelding mogelijk maakt, heeft een limiet van 25600 tekens. Deze limiet is voor alles wat is opgenomen in het beleid, inclusief de forestnamen waarvoor Seamless SSO moet worden ingeschakeld. Als u een groot aantal forests in uw omgeving hebt, kunt u de tekenlimiet bereiken. Als uw forests onderling vertrouwen hebben, volstaat het Seamless SSO in te schakelen op slechts één van de forests. Als u bijvoorbeeld contoso.com en fabrikam.com hebt en er vertrouwen is tussen de twee, kunt u de naadloze eenmalige aanmelding alleen inschakelen op contoso.com en dat geldt ook voor fabrikam.com. Op deze manier kunt u het aantal ingeschakelde forests in het beleid verminderen en voorkomen dat u de limiet voor beleidstekens bereikt.

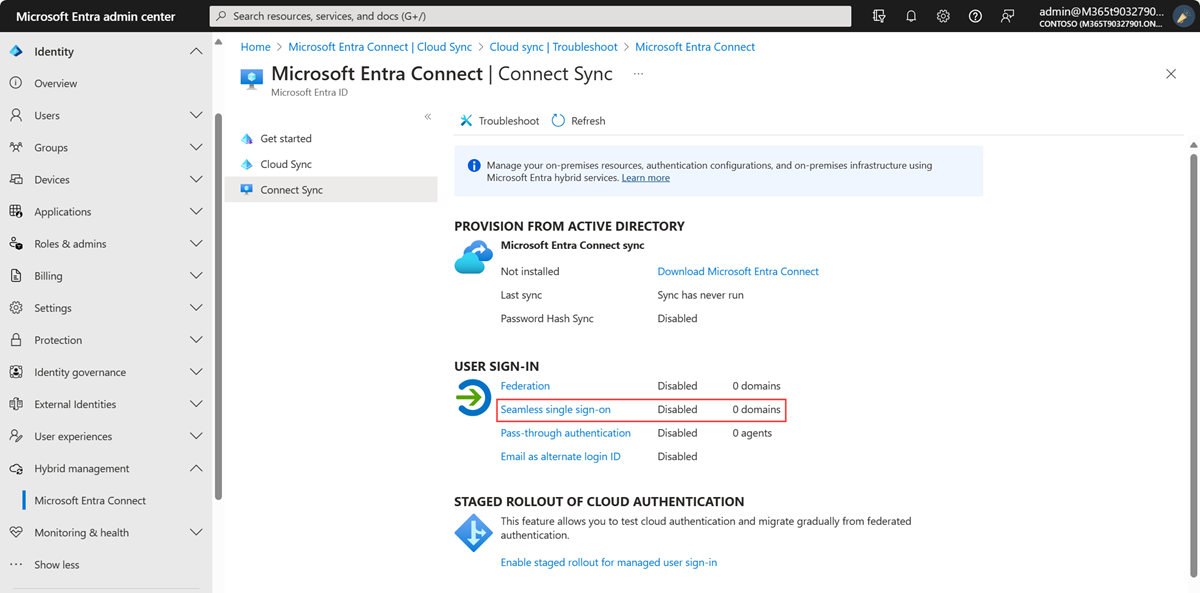

De status van de functie controleren

Zorg ervoor dat de functie naadloze SSO nog steeds is ingeschakeld voor uw tenant. U kunt de status controleren door naar het deelvenster Entra ID>Entra Connect Connect>Sync te gaan in het [Microsoft Entra-beheercentrum](https://portal.azure.com/).

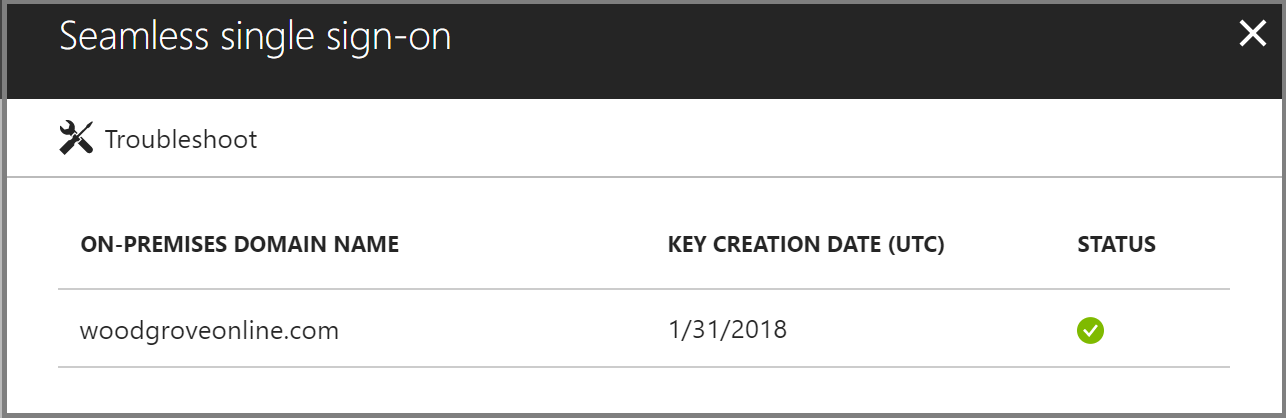

Klik om door te gaan en alle AD-forests te zien die zijn ingeschakeld voor Seamless SSO.

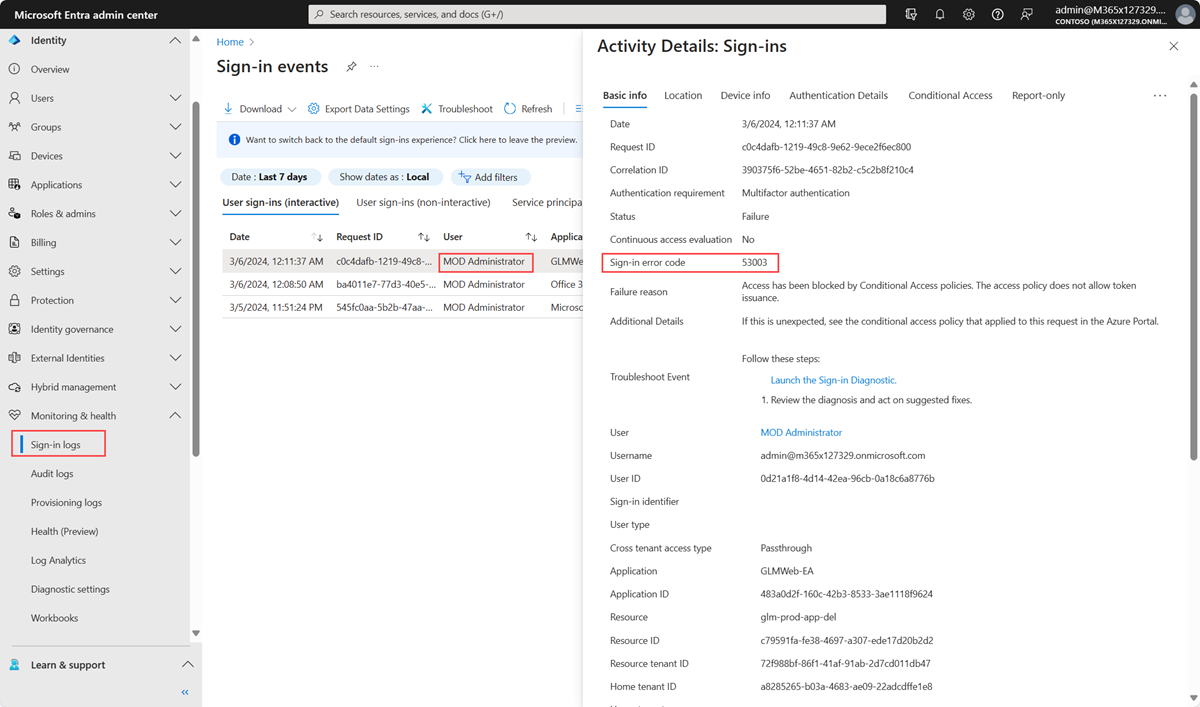

Redenen voor mislukte aanmeldingen in het Microsoft Entra-beheercentrum (heeft een Premium-licentie nodig)

Als aan uw tenant een Microsoft Entra ID P1- of P2-licentie is gekoppeld, kunt u ook het aanmeldactiviteitenrapport bekijken in microsoft Entra-id in het Microsoft Entra-beheercentrum.

Blader naar Entra ID>Monitoring & Health>Sign-ins in het [Microsoft Entra-beheercentrum](https://portal.azure.com/) en selecteer vervolgens de aanmeldingsactiviteit van een specifieke gebruiker. Zoek naar het veld SIGN-IN FOUTCODE . Wijs de waarde van dat veld toe aan een reden en oplossing van de fout met behulp van de volgende tabel:

| Foutcode voor aanmelding | Reden van mislukte aanmelding | Resolutie |

|---|---|---|

| 81001 | Kerberos-ticket van de gebruiker is te groot. | Reduceer het aantal groepslidmaatschappen van de gebruiker en probeer het opnieuw. |

| 81002 | Kan Kerberos-ticket van de gebruiker niet valideren. | Zie de controlelijst voor probleemoplossing. |

| 81003 | Kan Kerberos-ticket van de gebruiker niet valideren. | Zie de controlelijst voor probleemoplossing. |

| 81004 | Poging tot Kerberos-verificatie is mislukt. | Zie de controlelijst voor probleemoplossing. |

| 81008 | Kan Kerberos-ticket van de gebruiker niet valideren. | Zie de controlelijst voor probleemoplossing. |

| 81009 | Kan Kerberos-ticket van de gebruiker niet valideren. | Zie de controlelijst voor probleemoplossing. |

| 81010 | Naadloze eenmalige aanmelding is mislukt omdat het Kerberos-ticket van de gebruiker is verlopen of ongeldig is. | De gebruiker moet zich aanmelden vanaf een apparaat dat is aangesloten bij een domein in uw bedrijfsnetwerk. |

| 81011 | Kan gebruikersobject niet vinden op basis van de informatie in het Kerberos-ticket van de gebruiker. | Gebruik Microsoft Entra Connect om de gegevens van de gebruiker te synchroniseren met Microsoft Entra-id. |

| 81012 | De gebruiker die zich probeert aan te melden bij Microsoft Entra ID, verschilt van de gebruiker die is aangemeld bij het apparaat. | De gebruiker moet zich aanmelden vanaf een ander apparaat. |

| 81013 | Kan gebruikersobject niet vinden op basis van de informatie in het Kerberos-ticket van de gebruiker. | Gebruik Microsoft Entra Connect om de gegevens van de gebruiker te synchroniseren met Microsoft Entra-id. |

Controlelijst voor probleemoplossing

Gebruik de volgende checklijst om problemen met naadloze SSO op te lossen:

- Zorg ervoor dat de functie naadloze eenmalige aanmelding is ingeschakeld in Microsoft Entra Connect. Als u de functie niet kunt inschakelen (bijvoorbeeld vanwege een geblokkeerde poort), moet u ervoor zorgen dat u aan alle vereisten voldoet.

- Als u zowel Microsoft Entra join als naadloze eenmalige aanmelding voor uw tenant hebt ingeschakeld, moet u ervoor zorgen dat het probleem zich niet bij Microsoft Entra join bevindt. Eenmalige aanmelding (SSO) via Microsoft Entra Join heeft voorrang op Naadloze eenmalige aanmelding (Seamless SSO) als het apparaat bij Microsoft Entra ID is geregistreerd en aan een domein is gekoppeld. Met SSO via Microsoft Entra Join ziet de gebruiker een aanmeldingstegel met de tekst 'Verbonden met Windows'.

- Zorg ervoor dat de Microsoft Entra-URL (

https://autologon.microsoftazuread-sso.com) deel uitmaakt van de intranetzone-instellingen van de gebruiker. - Controleer of het bedrijfsapparaat is verbonden met het Active Directory-domein. Het apparaat hoeft niet met Microsoft Entra verbonden te zijn om naadloze SSO te laten functioneren.

- Zorg ervoor dat de gebruiker is aangemeld bij het apparaat via een Active Directory-domeinaccount.

- Zorg ervoor dat het gebruikersaccount afkomstig is uit een Active Directory-forest waar naadloze eenmalige aanmelding is ingesteld.

- Zorg ervoor dat het apparaat is verbonden met het bedrijfsnetwerk.

- Zorg ervoor dat de tijd van het apparaat wordt gesynchroniseerd met de tijd in zowel Active Directory als de domeincontrollers en dat ze binnen vijf minuten van elkaar liggen.

- Zorg ervoor dat het computeraccount

AZUREADSSOACCbeschikbaar is en is ingeschakeld in elk AD-forest waarvoor u naadloze eenmalige aanmelding wilt inschakelen. Als het computeraccount is verwijderd of ontbreekt, kunt u PowerShell-cmdlets gebruiken om ze opnieuw te maken. - Vermeld de bestaande Kerberos-tickets op het apparaat met behulp van de opdracht

klistvanaf een opdrachtprompt. Zorg ervoor dat de tickets die zijn uitgegeven voor het computeraccountAZUREADSSOACC, beschikbaar zijn. Kerberos-tickets van gebruikers zijn meestal tien uur geldig. Mogelijk hebt u verschillende instellingen in Active Directory. - Als u naadloze eenmalige aanmelding voor uw tenant hebt uitgeschakeld en opnieuw hebt ingeschakeld, krijgen gebruikers pas de ervaring voor eenmalige aanmelding als hun Kerberos-tickets in de cache zijn verlopen.

- Schoon bestaande Kerberos-tickets van het apparaat op met behulp van de opdracht

klist purgeen probeer het opnieuw. - Bekijk de consolelogboeken van de browser (onder Ontwikkelhulpprogramma's) om te bepalen of er problemen zijn met JavaScript.

- Controleer de logboeken van de domeincontroller.

Domeincontroller logboeken

Als u de controle op geslaagde pogingen inschakelt op uw domeincontroller wordt, elke keer wanneer een gebruiker zich aanmeldt via de naadloze eenmalige aanmelding, een beveiligingsvermelding vastgelegd in het gebeurtenislogboek. U kunt deze beveiligingsevenementen vinden met behulp van de volgende query. (Zoek naar gebeurtenis 4769 die is gekoppeld aan het computeraccount AzureADSSOAcc$.)

<QueryList>

<Query Id="0" Path="Security">

<Select Path="Security">*[EventData[Data[@Name='ServiceName'] and (Data='AZUREADSSOACC$')]]</Select>

</Query>

</QueryList>

De functie handmatig opnieuw instellen

Als het niet gelukt is om de problemen op te lossen, kunt u de functie in uw tenant handmatig opnieuw instellen. Volg deze stappen op de on-premises server waarop u Microsoft Entra Connect uitvoert.

Stap 1: Importeer de Seamless SSO PowerShell-module

- Download en installeer eerst Azure AD PowerShell.

- Blader naar de map

%programfiles%\Microsoft Azure Active Directory Connect. - Importeer de Seamless SSO PowerShell-module met behulp van deze opdracht:

Import-Module .\AzureADSSO.psd1.

Stap 2: Haal de lijst op met Active Directory-forests waarvoor de naadloze eenmalige aanmelding is ingeschakeld

- Voer PowerShell uit als beheerder. Roep

New-AzureADSSOAuthenticationContextaan in PowerShell. Wanneer u hierom wordt gevraagd, voert u de referenties van de hybride identiteitsbeheerder van uw tenant in. - Roep

Get-AzureADSSOStatusaan. Met deze opdracht krijgt u de lijst met AD-forests (bekijk de lijst Domeinen) waarvoor deze functie is ingeschakeld.

Stap 3: Schakel de naadloze eenmalige aanmelding uit voor elk Active Directory-forest waar u de functie hebt ingesteld

Roep

$creds = Get-Credentialaan. Wanneer u hierom wordt gevraagd, voert u de referenties voor domeinbeheer in voor het beoogde Active Directory-forest.Notitie

De gebruikersnaam van de domeinbeheerderinloggegevens moet in de SAM-accountnaam-indeling (contoso\johndoe of contoso.com\johndoe) worden ingevoerd. We gebruiken het domeingedeelte van de gebruikersnaam om de domeincontroller van de domeinbeheerder te vinden met behulp van DNS.

Notitie

Het gebruikte domeinbeheerdersaccount mag geen lid zijn van de groep Beveiligde gebruikers. Anders mislukt de bewerking.

Roep

Disable-AzureADSSOForest -OnPremCredentials $credsaan. Met deze opdracht verwijdert u hetAZUREADSSOACCcomputeraccount van de on-premises domeincontroller voor dit specifieke Active Directory-forest.Notitie

Als u om welke reden dan ook geen toegang hebt tot uw AD on-premises, kunt u stappen 3.1 en 3.2 overslaan en in plaats daarvan aanroepen

Disable-AzureADSSOForest -DomainFqdn <Domain name from the output list in step 2>.Herhaal de vorige stap voor elk Active Directory-forest waar u de functie hebt ingesteld.

Stap 4: Schakel de naadloze eenmalige aanmelding in voor elk Active Directory-forest

Roep

Enable-AzureADSSOForestaan. Wanneer u hierom wordt gevraagd, voert u de referenties voor domeinbeheer in voor het beoogde Active Directory-forest.Notitie

De gebruikersnaam van de domeinbeheerderinloggegevens moet in de SAM-accountnaam-indeling (contoso\johndoe of contoso.com\johndoe) worden ingevoerd. We gebruiken het domeingedeelte van de gebruikersnaam om de domeincontroller van de domeinbeheerder te vinden met behulp van DNS.

Notitie

Het gebruikte domeinbeheerdersaccount mag geen lid zijn van de groep Beveiligde gebruikers. Anders mislukt de bewerking.

Herhaal de vorige stap voor elk Active Directory-forest waar u de functie wilt instellen.

Stap 5: De functie inschakelen op uw tenant

Om de functie bij uw tenant in te schakelen, belt u Enable-AzureADSSO -Enable $true.