Notitie

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen u aan te melden of de directory te wijzigen.

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen de mappen te wijzigen.

In dit artikel leert u hoe u AWS Single-Account Access integreert met Microsoft Entra ID. Wanneer u AWS Single-Account Access integreert met Microsoft Entra ID, kunt u het volgende doen:

- In Microsoft Entra ID beheren wie toegang heeft tot AWS Single-Account Access.

- Ervoor zorgen dat gebruikers automatisch met hun Microsoft Entra-account worden aangemeld bij AWS Single-Account Access.

- Beheer uw accounts op één centrale locatie.

Inzicht in de verschillende AWS-toepassingen in de Microsoft Entra-toepassingsgalerie

Gebruik de onderstaande informatie om een beslissing te nemen tussen het gebruik van de AWS Single Sign-On- en AWS Single-Account Access-toepassingen in de Microsoft Entra-toepassingsgalerie.

Eenmalige aanmelding van AWS

AWS Single Sign-On is in februari 2021 toegevoegd aan de Microsoft Entra-toepassingsgalerie. Het maakt het eenvoudig om de toegang centraal te beheren tot meerdere AWS-accounts en AWS-toepassingen, met aanmelding via Microsoft Entra ID. Federate Microsoft Entra ID met AWS SSO eenmalig en gebruik AWS SSO voor het beheren van machtigingen voor al uw AWS-accounts vanaf één locatie. AWS SSO richt uw machtigingen automatisch in en houdt ze actueel wanneer u beleidsregels en toegangstoewijzingen bijwerkt. Eindgebruikers kunnen zich verifiëren met hun Microsoft Entra-referenties voor toegang tot de AWS-console, opdrachtregelinterface en geïntegreerde AWS SSO-toepassingen.

AWS Single-Account Access

AWS Single-Account Access is de afgelopen jaren gebruikt door klanten en stelt u in staat om Microsoft Entra ID te federeren naar één AWS-account en Microsoft Entra ID te gebruiken om de toegang tot AWS IAM-rollen te beheren. AWS IAM-beheerders definiëren de rollen en beleidsregels in elk AWS-account. Voor elk AWS-account kunnen Microsoft Entra-beheerders federatief zijn met AWS IAM, gebruikers of groepen toewijzen aan het account en Microsoft Entra-id configureren om asserties te verzenden die roltoegang autoriseren.

| Kenmerk | Eenmalige aanmelding van AWS | AWS Toegang voor Eén Account |

|---|---|---|

| Voorwaardelijke toegang | Ondersteunt één beleid voor voorwaardelijke toegang voor alle AWS-accounts. | Ondersteunt één beleid voor voorwaardelijke toegang voor alle accounts of aangepaste beleidsregels per account |

| De CLI-toegang | Ondersteund | Ondersteund |

| Beheer van Geprivilegieerde Identiteiten | Ondersteund | Niet ondersteund |

| Beheer van accounts centraliseren | Beheer van accounts centraliseren in AWS. | Centraliseer accountbeheer in Microsoft Entra-id (hiervoor is waarschijnlijk een Microsoft Entra Enterprise-toepassing per account vereist). |

| Een SAML-certificaat | Een enkel certificaat | Afzonderlijke certificaten per app/account |

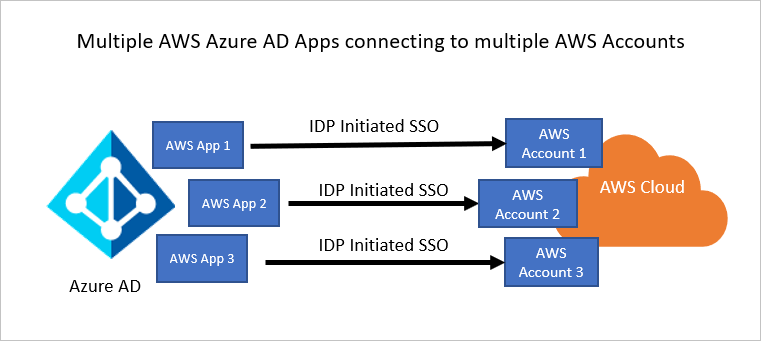

Architectuur van AWS Single-Account Access

U kunt meerdere id's voor meerdere instanties configureren. Voorbeeld:

https://signin.aws.amazon.com/saml#1https://signin.aws.amazon.com/saml#2

Met deze waarden verwijdert Microsoft Entra ID de waarde van #en verzendt de juiste waarde https://signin.aws.amazon.com/saml als de doelgroep-URL in het SAML-token.

We bevelen deze aanpak aan om de volgende redenen:

Elke toepassing biedt u een uniek x509-certificaat. Elk exemplaar van een AWS-app-instantie kan vervolgens een andere verloopdatum voor het certificaat hebben, die kan worden beheerd op basis van een afzonderlijk AWS-account. In dit geval is het vernieuwen van een certificaat gemakkelijker.

U kunt het inrichten van gebruikers inschakelen met een AWS-app in Microsoft Entra ID en vervolgens haalt onze service alle rollen op uit dat AWS-account. U hoeft de AWS-rollen in de app niet handmatig toe te voegen of bij te werken.

U kunt de app-eigenaar voor de app afzonderlijk toewijzen. Deze persoon kan de app rechtstreeks beheren in Microsoft Entra ID.

Notitie

Zorg ervoor dat u alleen een galerietoepassing gebruikt.

Vereisten

U hebt het volgende nodig om aan de slag te gaan:

- Een Microsoft Entra-abonnement. Als u geen abonnement hebt, kunt u een gratis account krijgen.

- Een abonnement dat is ingeschakeld met AWS IAM IdP.

- Naast cloudtoepassingsbeheerder kan toepassingsbeheerder ook toepassingen toevoegen of beheren in Microsoft Entra-id. Zie Ingebouwde rollen in Azure voor meer informatie.

Notitie

Rollen moeten niet handmatig worden bewerkt in Microsoft Entra-id bij het importeren van rollen.

Beschrijving van scenario

In dit artikel configureer en test je Microsoft Entra SSO in een testomgeving.

- AWS Single-Account Access ondersteunt SP- en IDP-geïnitieerde Single Sign-On.

Notitie

De id van deze toepassing is een vaste tekenreekswaarde zodat maar één exemplaar in één tenant kan worden geconfigureerd.

AWS Single-Account Access toevoegen uit galerie

Als u de integratie van AWS Single-Account Access in Microsoft Entra ID wilt configureren, moet u AWS Single-Account Access vanuit de galerie toevoegen aan uw lijst met beheerde SaaS-apps.

- Meld u aan bij het Microsoft Entra-beheercentrum als minimaal een Cloud Application Administrator.

- Blader naar Entra ID>Enterprise-apps>Nieuwe toepassing.

- Typ in de sectie Toevoegen uit de galerie in het zoekvak: AWS Single-Account Access.

- Selecteer AWS Single-Account Access in het resultatenvenster en voeg de app vervolgens toe. Wacht enkele seconden terwijl de app aan je tenant wordt toegevoegd.

U kunt ook de Enterprise App Configuration Wizard gebruiken. In deze wizard kunt u een toepassing toevoegen aan uw tenant, gebruikers/groepen toevoegen aan de app, rollen toewijzen en de configuratie van eenmalige aanmelding doorlopen. Meer informatie over Microsoft 365-wizards hier.

Configureer en test Microsoft Entra SSO voor AWS Single-Account toegang

Configureer en test Microsoft Entra SSO met AWS Single-Account Access door gebruik te maken van een testgebruiker met de naam B.Simon. SSO kan alleen werken als u een linkrelatie legt tussen een Microsoft Entra-gebruiker en de bijbehorende gebruiker in AWS Single-Account Access.

Om Microsoft Entra SSO te configureren en testen met AWS Single-Account Access, voert u de volgende stappen uit:

-

Configureer Microsoft Entra SSO om uw gebruikers deze functie te laten gebruiken.

- Een Microsoft Entra-testgebruiker maken : eenmalige aanmelding van Microsoft Entra testen met B.Simon.

- Wijs de Microsoft Entra-testgebruiker toe : om B.Simon in staat te stellen gebruik te maken van eenmalige aanmelding van Microsoft Entra.

-

Eenmalige aanmelding voor AWS Single-Account Access configureren : als u de instellingen voor eenmalige aanmelding aan de toepassingszijde wilt configureren.

- Testgebruiker voor AWS Single-Account Access maken: als u een tegenhanger van B.Simon in AWS Single-Account Access wilt hebben die is gekoppeld aan de Microsoft Entra-weergave van de gebruiker.

- Rolinrichting configureren in AWS Single-Account Access

- Eenmalige aanmelding testen: om te controleren of de configuratie werkt.

Microsoft Entra SSO configureren

Volg deze stappen om Single sign-on (SSO) voor Microsoft Entra in te schakelen.

Meld u aan bij het Microsoft Entra-beheercentrum als minimaal een Cloud Application Administrator.

Blader naar Entra ID>Enterprise-apps>AWS Single-Account Access>Eenmalige aanmelding.

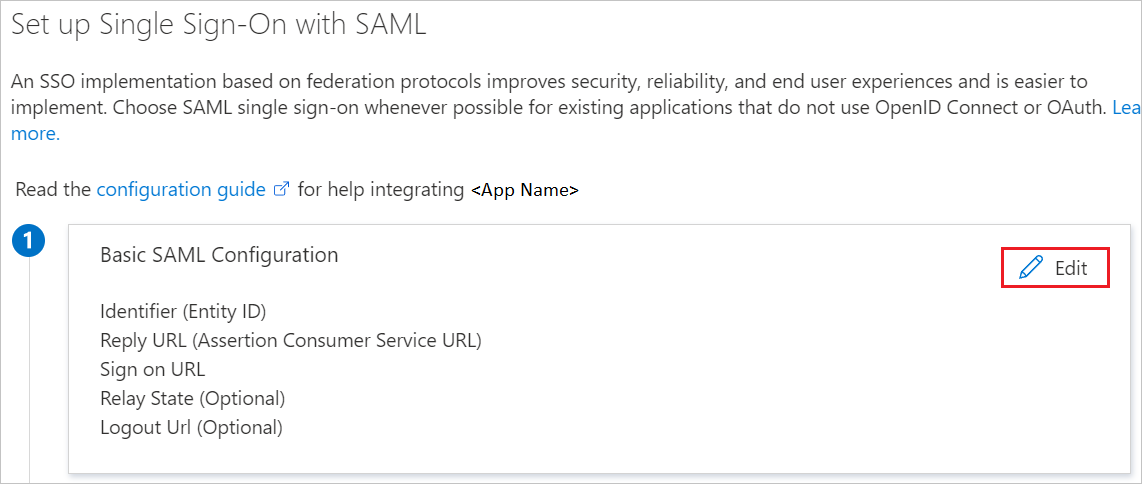

Selecteer SAML op de pagina Selecteer een methode voor eenmalige aanmelding.

Selecteer op de pagina Eenmalige aanmelding instellen met SAML het potloodpictogram voor Standaard-SAML-configuratie om de instellingen te bewerken.

Werk in de sectie Standaard-SAML-configuratie zowel Id (entiteits-id) als Antwoord-URL bij met dezelfde standaardwaarde:

https://signin.aws.amazon.com/saml. U moet Opslaan selecteren om de configuratiewijzigingen op te slaan.In de AWS-toepassing worden de SAML-asserties in een specifieke indeling verwacht. Hiervoor moet u aangepaste kenmerktoewijzingen toevoegen aan de configuratie van uw SAML-tokenkenmerken. In de volgende schermafbeelding wordt de lijst met standaardkenmerken weergegeven.

Bovendien verwacht de toepassing AWS nog enkele kenmerken die als SAML-antwoord moeten worden doorgestuurd. Deze worden hieronder weergegeven. Deze kenmerken worden ook vooraf ingevuld, maar u kunt ze controleren volgens uw vereisten.

Naam Bronkenmerk Naamruimte RolsessieNaam user.gebruikershoofdnaam https://aws.amazon.com/SAML/AttributesRol user.assignedroles https://aws.amazon.com/SAML/AttributesSessieduur gebruikerssessieduur https://aws.amazon.com/SAML/AttributesNotitie

AWS verwacht rollen voor gebruikers die zijn toegewezen aan de toepassing. Stel deze rollen in microsoft Entra-id in, zodat gebruikers de juiste rollen kunnen toewijzen. Zie hier voor meer informatie over het configureren van rollen in Microsoft Entra-id

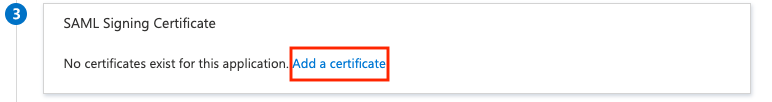

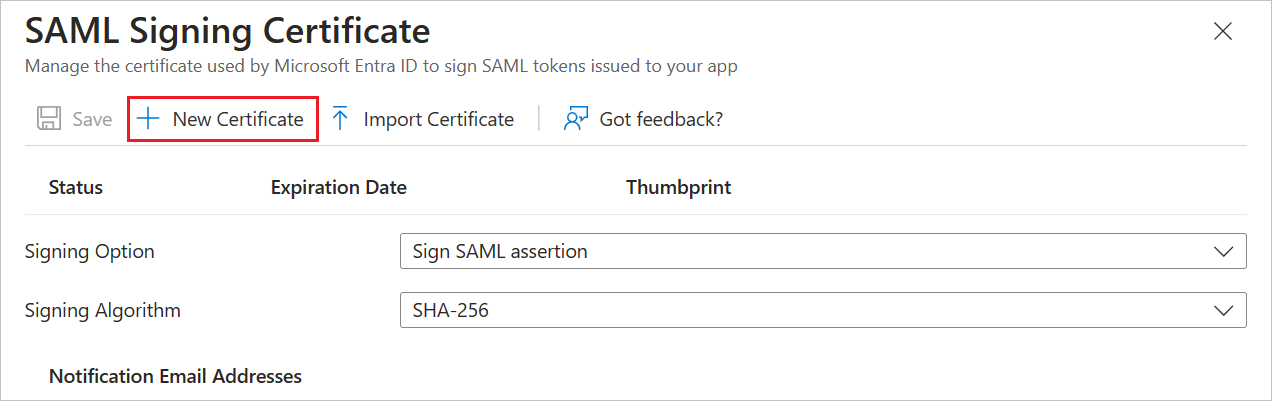

Ga naar de pagina Eenmalige aanmelding instellen met SAML en selecteer in het dialoogvenster SAML-handtekeningcertificaat (Stap 3) de optie Een certificaat toevoegen.

Genereer een nieuw SAML-handtekeningcertificaat en selecteer vervolgens Nieuw certificaat. Voer een e-mailadres voor certificaatmeldingen in.

(Optioneel) U kunt Certificaat actief maken selecteren.

Ga in de sectie SAML-handtekeningcertificaat naar XML-bestand met federatieve gegevens en selecteer Downloaden om het certificaat te downloaden en op te slaan op de computer.

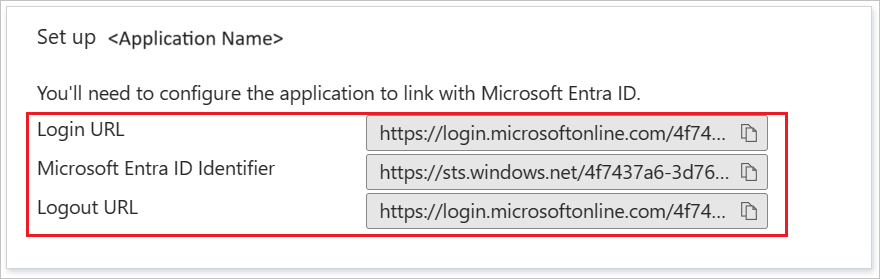

In het gedeelte AWS Single-Account Access instellen kopieert u de juiste URL('s) op basis van uw behoeften.

Microsoft Entra-testgebruiker maken en toewijzen

Volg de richtlijnen in de snelstartgids gebruikersaccount maken en toewijzen om een testgebruikersaccount met de naam B.Simon aan te maken.

AWS Single-Account Access SSO configureren

Meld u in een andere browser als beheerder aan bij de bedrijfssite van AWS.

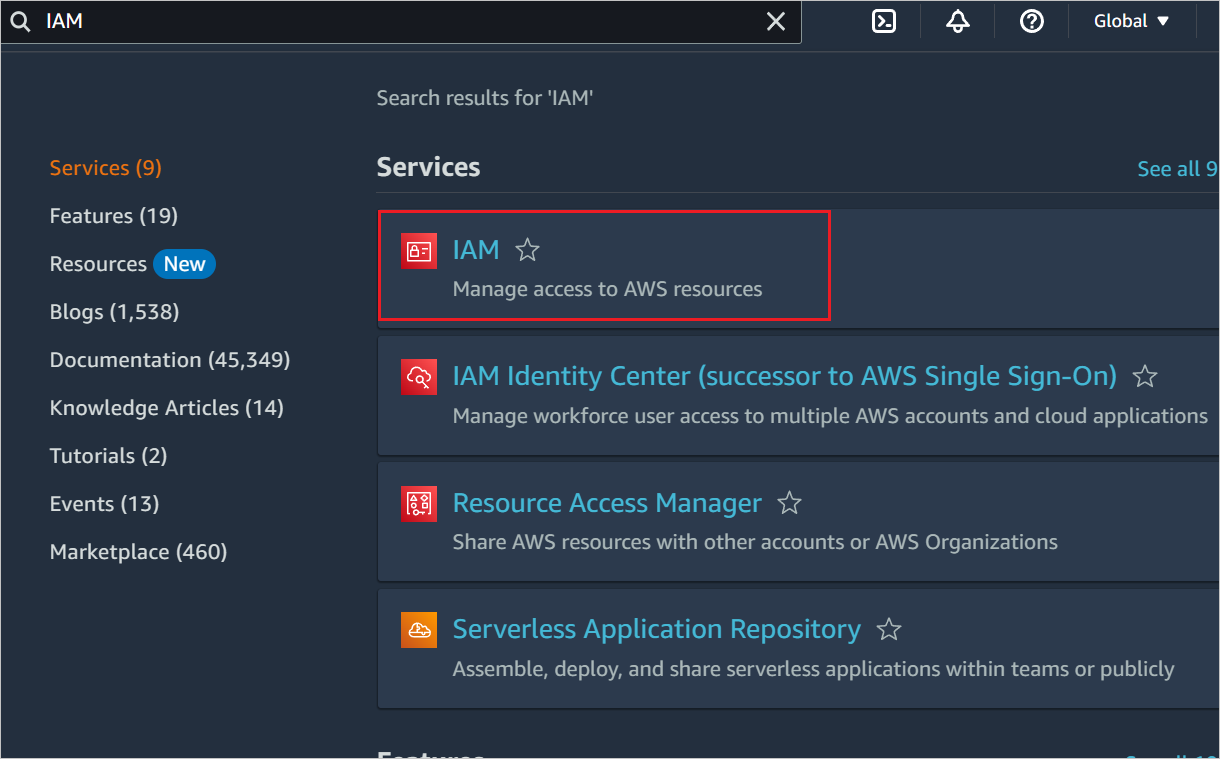

Zoek op de startpagina van AWS naar IAM- en selecteer deze.

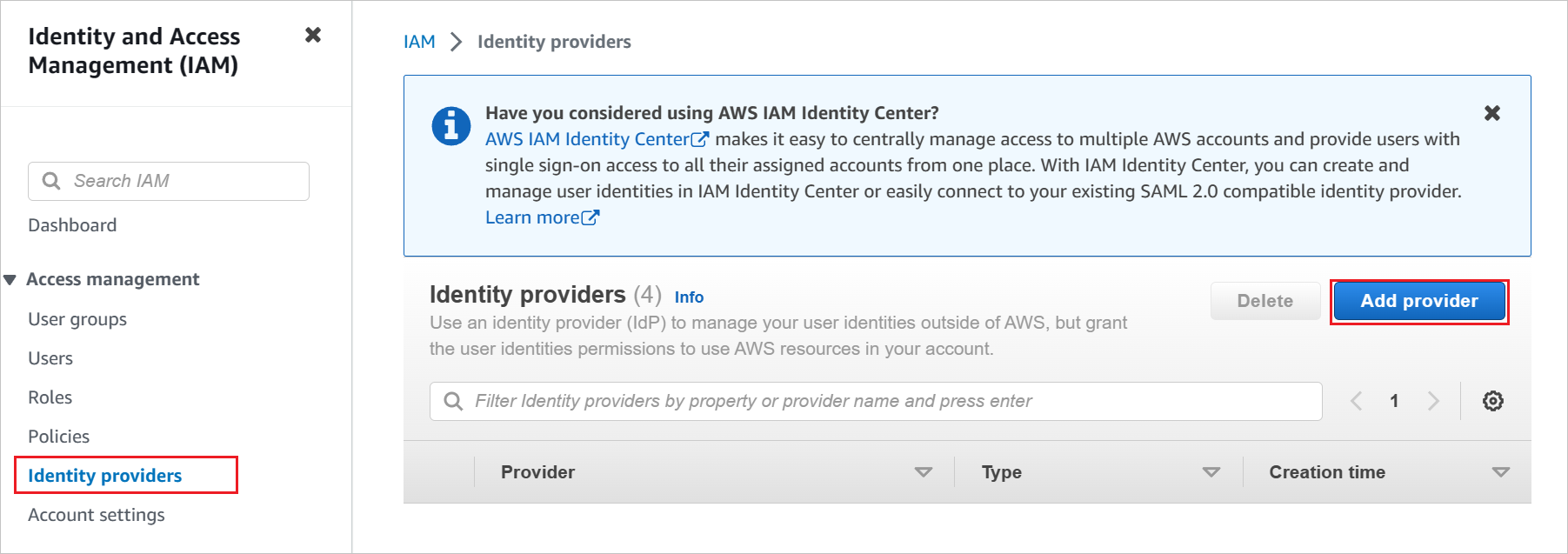

Ga naarId-providers> en selecteer de knop Provider toevoegen.

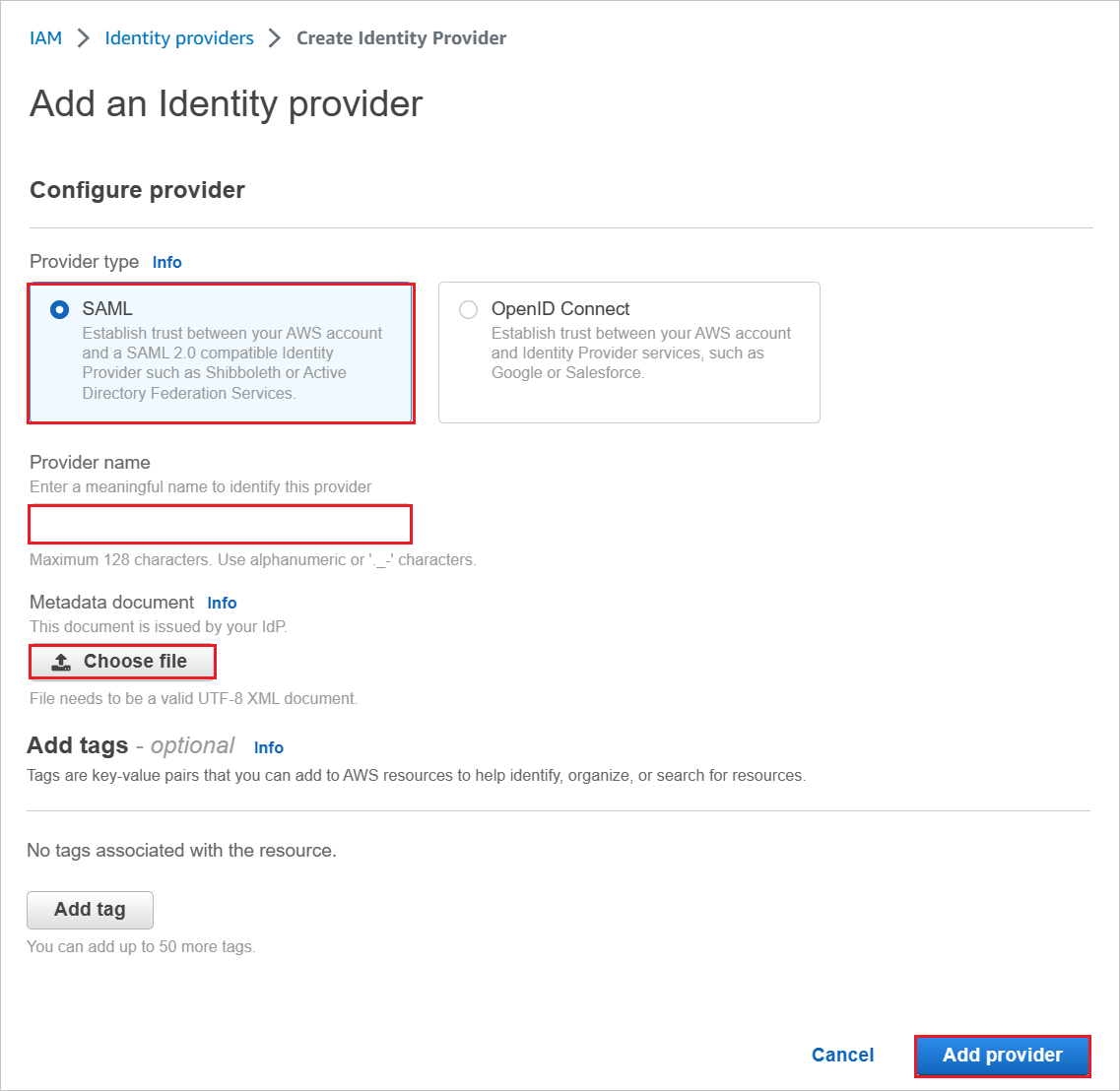

Voer op de pagina Een identiteitsprovider toevoegen de volgende stappen uit:

een. Selecteer SAML voor providertype.

b. Voor providernaam typt u een providernaam (bijvoorbeeld: WAAD).

Hoofdstuk c. Als u het gedownloade metagegevensbestand wilt uploaden, selecteert u Bestand kiezen.

d. Selecteer Provider toevoegen.

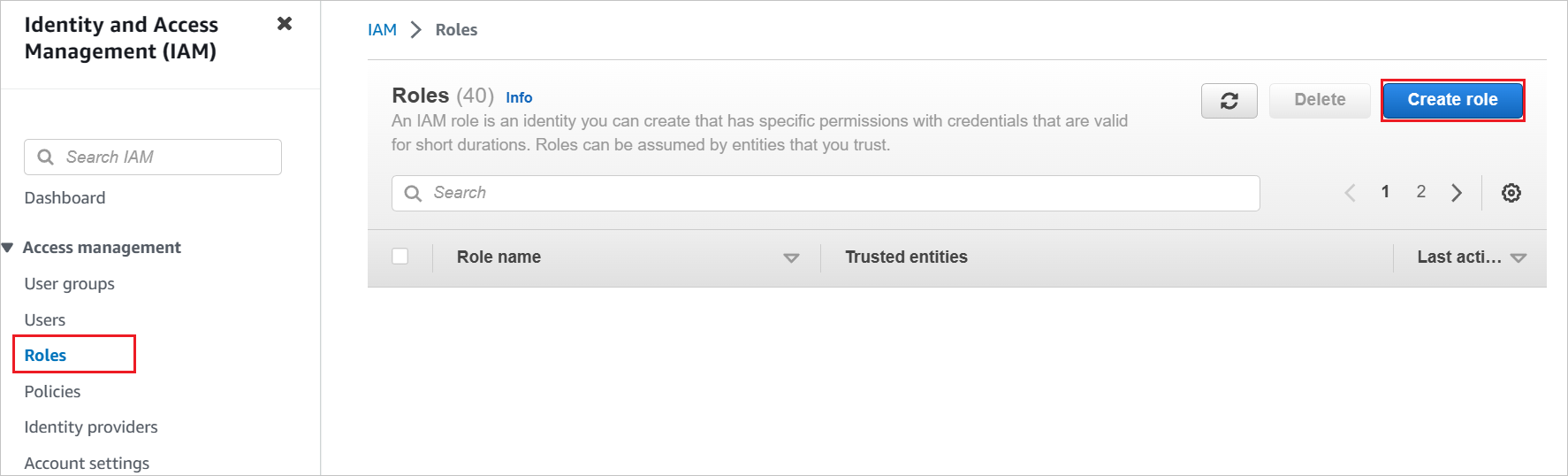

Selecteer Rollen>Rol maken.

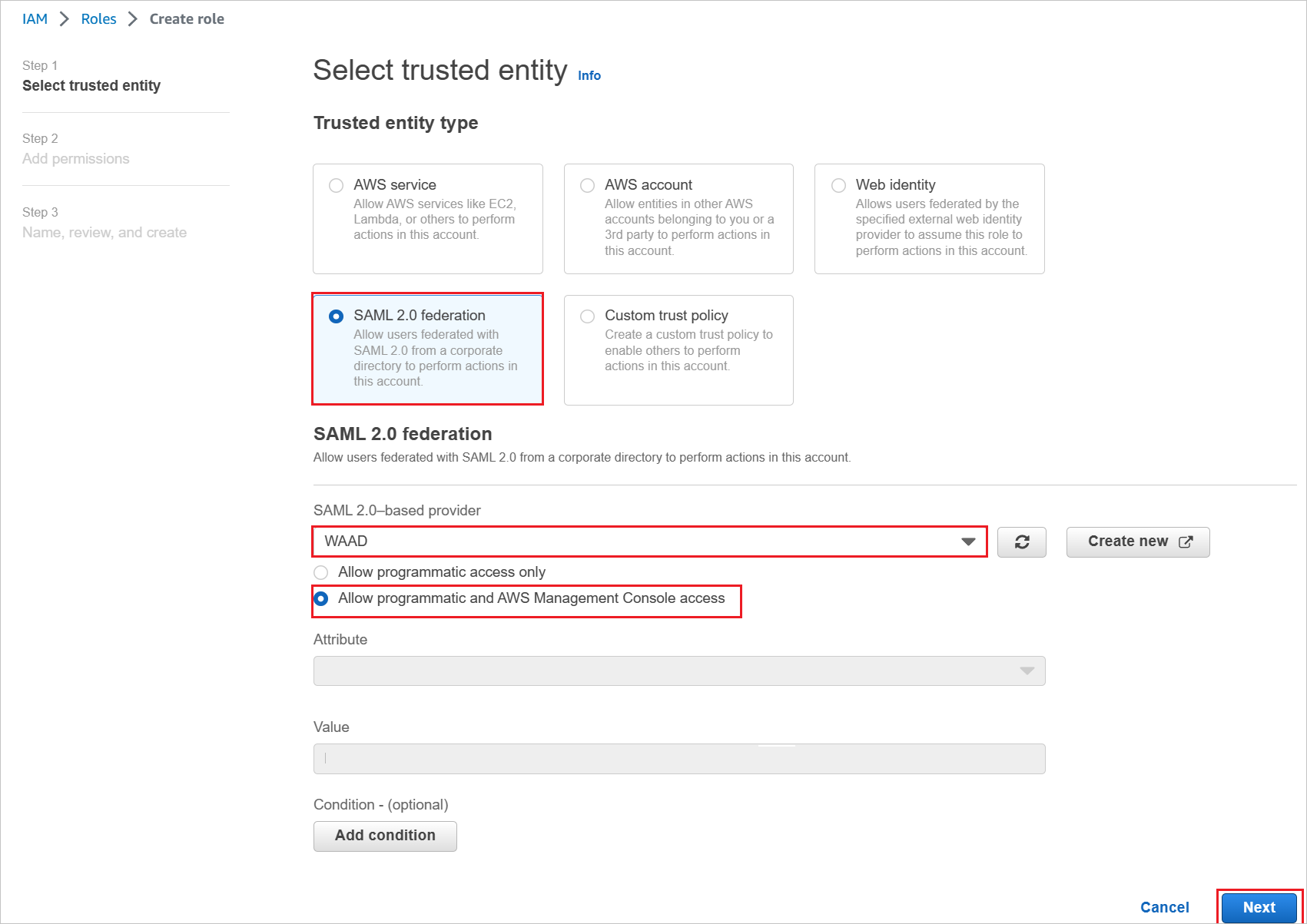

Voer op de pagina Create role de volgende stappen uit:

een. Kies het type vertrouwde entiteit en selecteer SAML 2.0-federatie.

b. Selecteer onder op SAML 2.0 gebaseerde provider de SAML-provider die u eerder hebt gemaakt (bijvoorbeeld: WAAD).

Hoofdstuk c. Selecteer Toegang toestaan tot programmeerbare en AWS Management Console toegang.

d. Klik op Volgende.

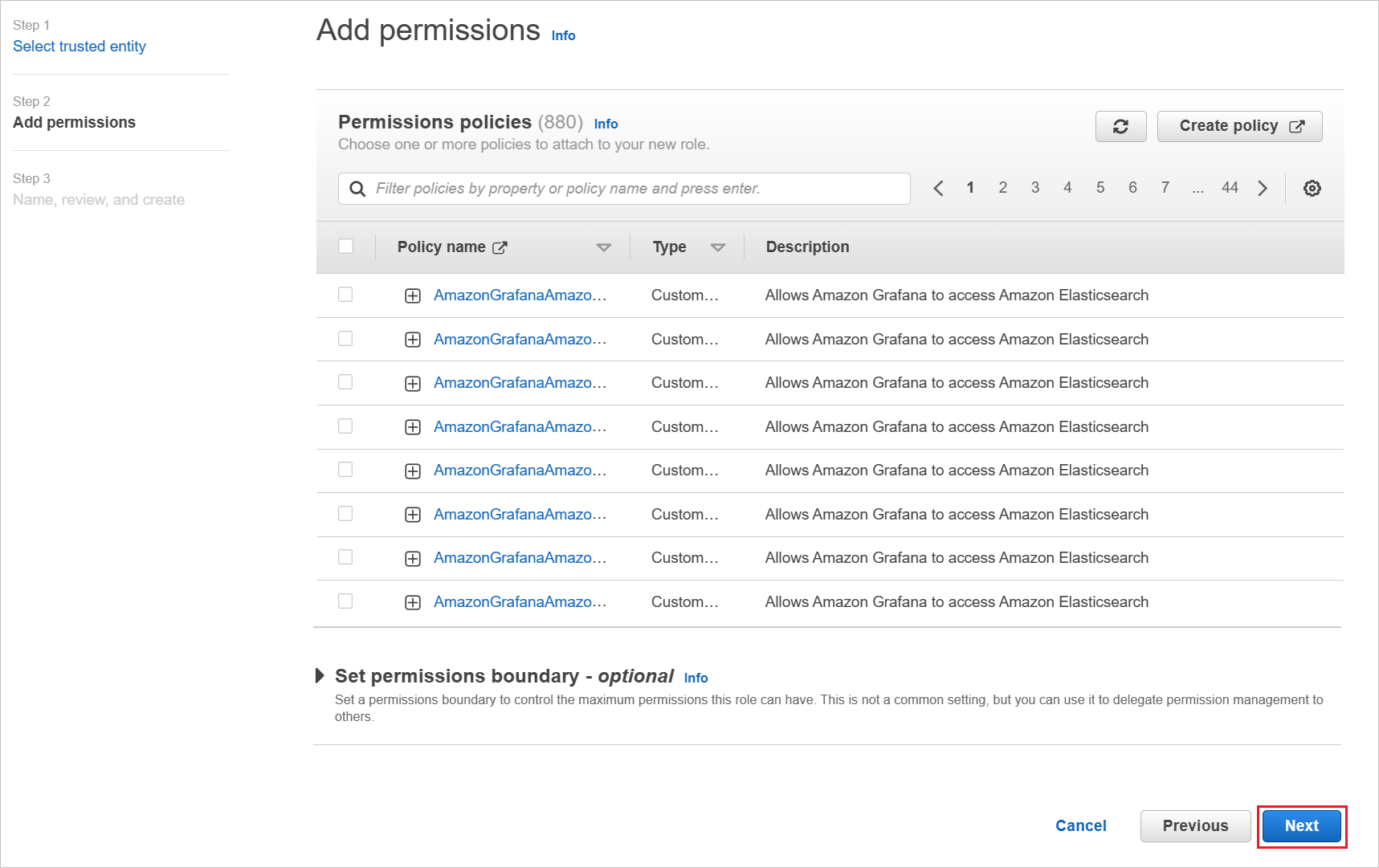

Voeg in het dialoogvenster Machtigingenbeleid het juiste beleid toe, volgens uw organisatie. Klik op Volgende.

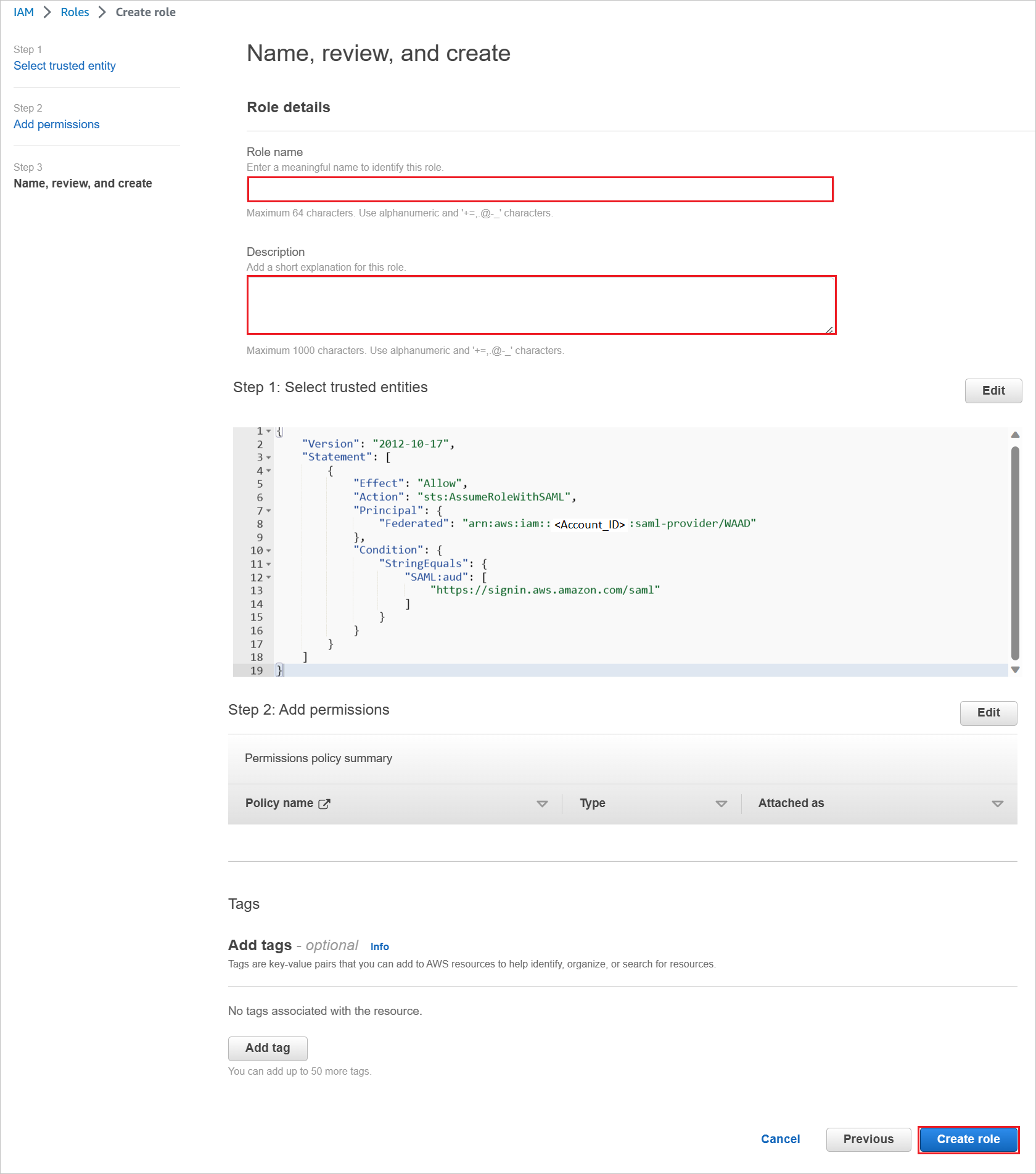

Voer in het dialoogvenster Review de volgende stappen uit:

een. In Role namevoert u de naam van uw rol in.

b. Voer in Beschrijving de beschrijving van de rol in.

Hoofdstuk c. Selecteer Rol maken.

d. Maak zoveel rollen als nodig is en wijs deze toe aan de id-provider.

Gebruik de referenties van het AWS-serviceaccount voor het verkrijgen van de rollen uit het AWS-account in Microsoft Entra-gebruikersvoorziening. Open hiervoor de startpagina van de AWS-console.

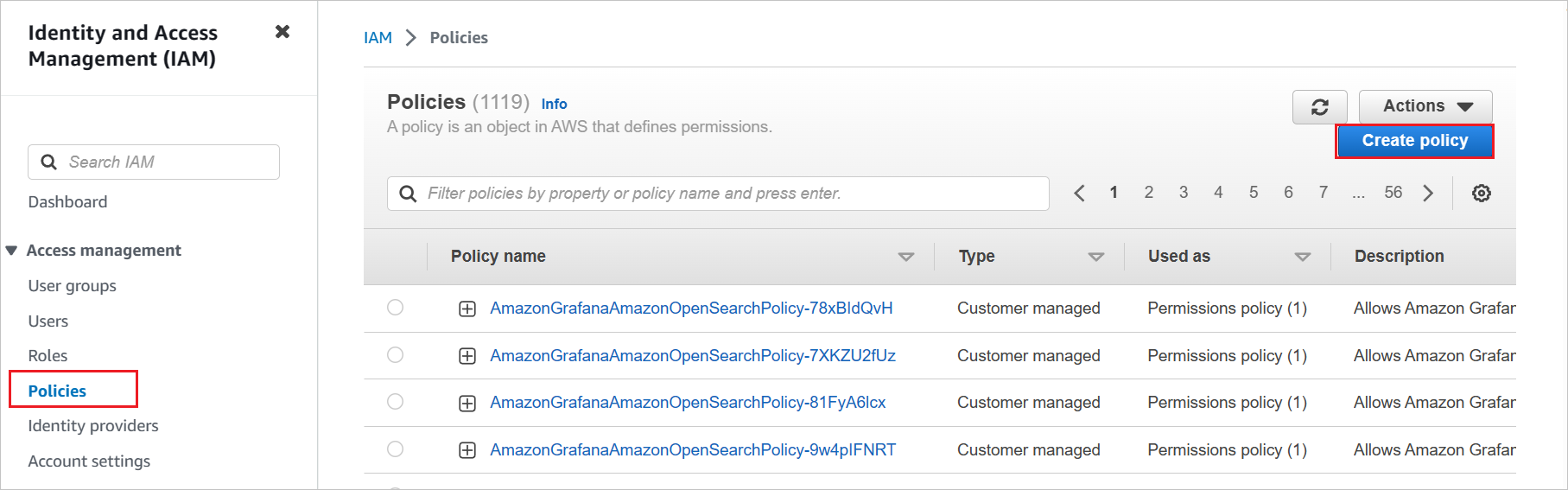

Selecteer in de sectie IAM Beleidsregels en selecteer Maken van beleidsregel.

Maak uw eigen beleid om alle rollen van AWS-accounts op te halen.

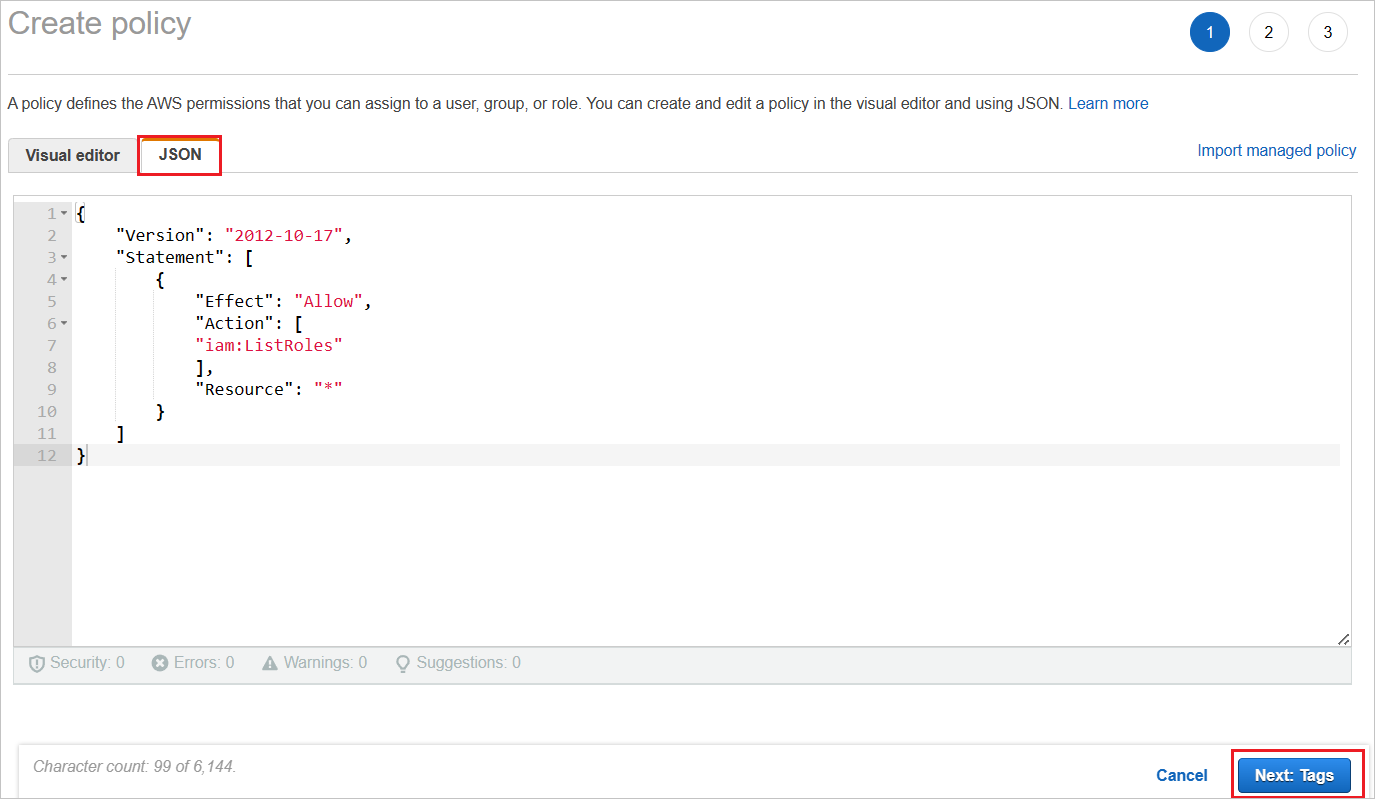

een. Selecteer in Create policy het tabblad JSON.

b. Voeg de volgende JSON toe in het beleidsdocument:

{ "Version": "2012-10-17", "Statement": [ { "Effect": "Allow", "Action": [ "iam:ListRoles" ], "Resource": "*" } ] }Hoofdstuk c. Klik op Volgende: Tags.

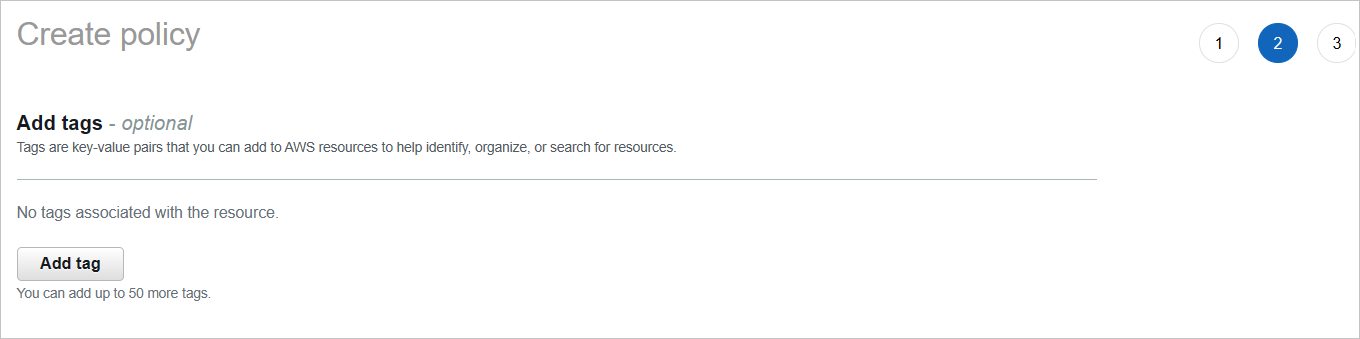

U kunt ook de vereiste tags toevoegen op de pagina hieronder en Volgende: Controlerenselecteren.

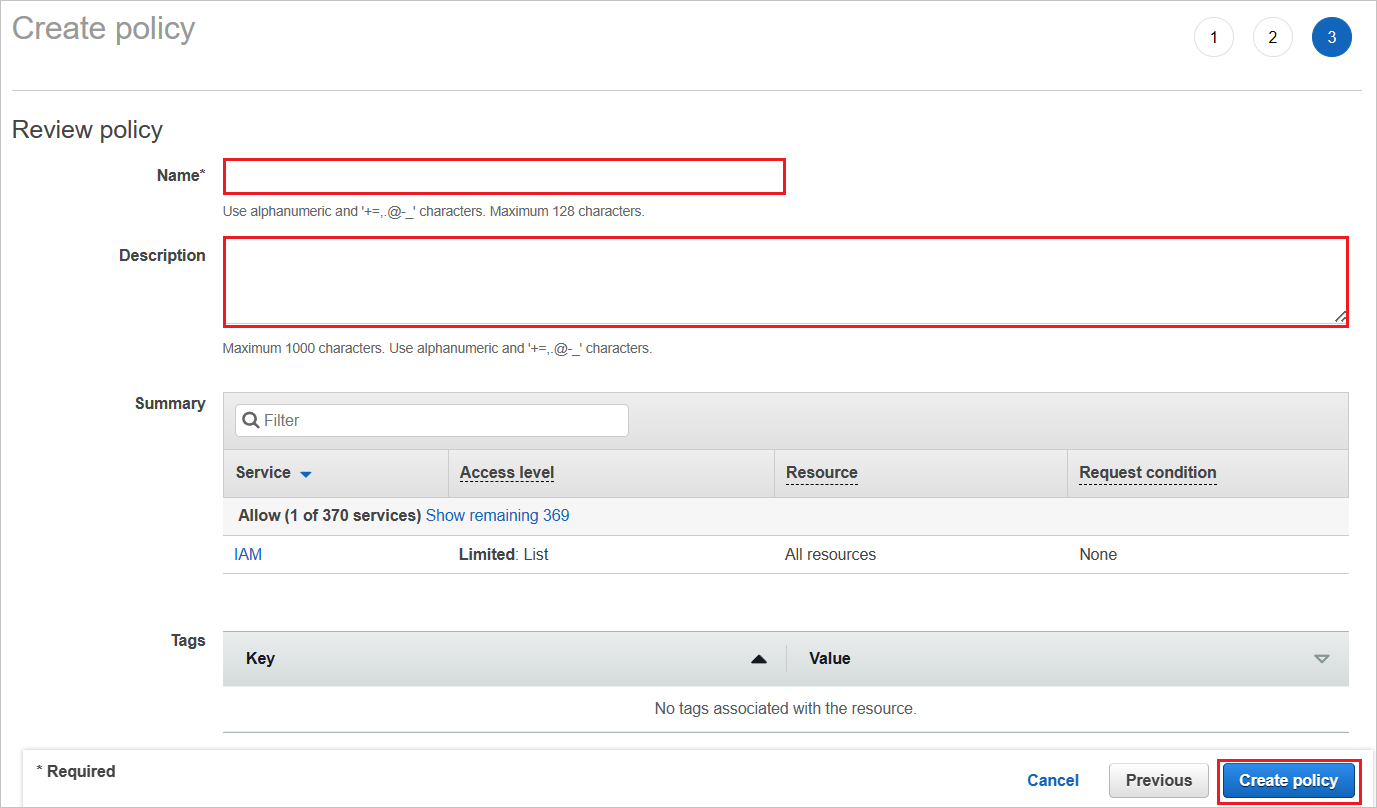

Definieer het nieuwe beleid.

een. Voer AzureAD_SSOUserRole_Policy in bij Name.

b. Voer bij Description het volgende in: Met dit beleid kunnen de rollen van AWS-accounts worden opgehaald.

Hoofdstuk c. Selecteer Beleid maken.

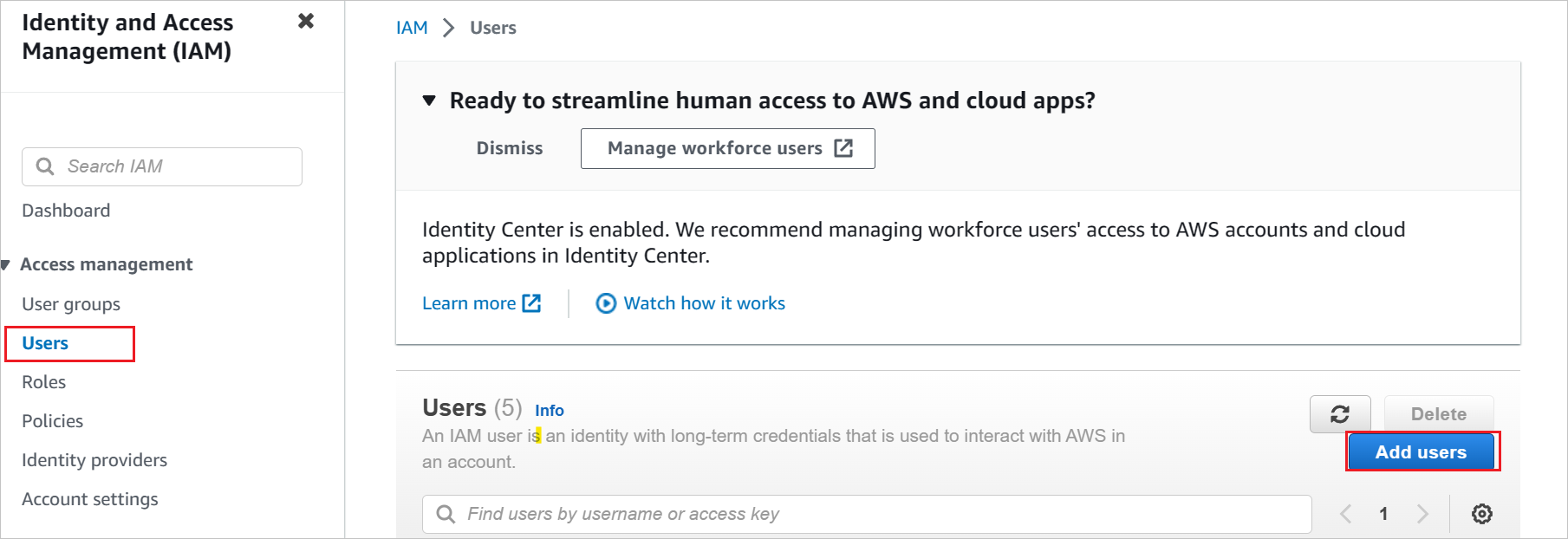

Maak een nieuw gebruikersaccount in de AWS IAM-service. een. Selecteer in de AWS IAM-console Gebruikers en selecteer Gebruikers toevoegen.

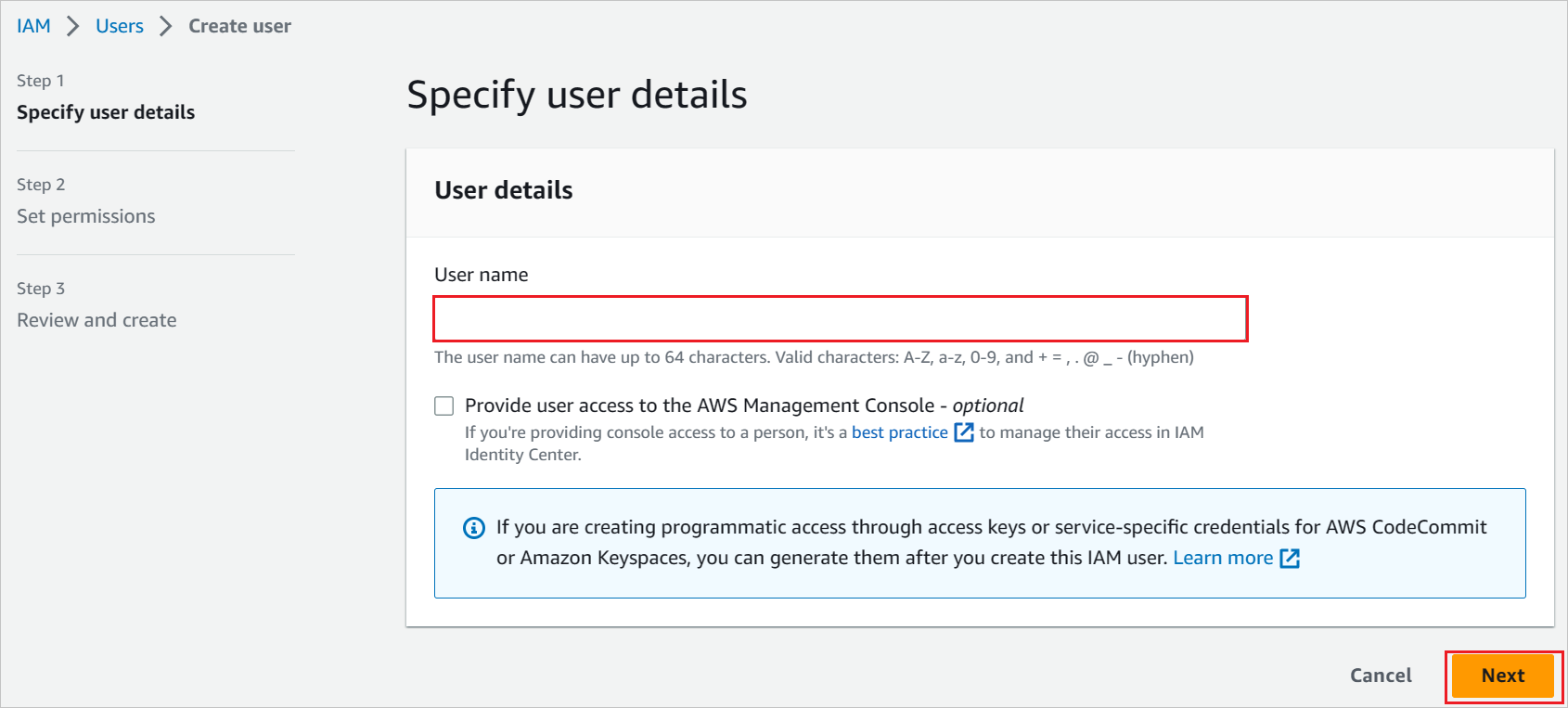

b. Voer in de sectie Gebruikersdetails opgeven de gebruikersnaam in als AzureADRoleManager en selecteer Volgende.

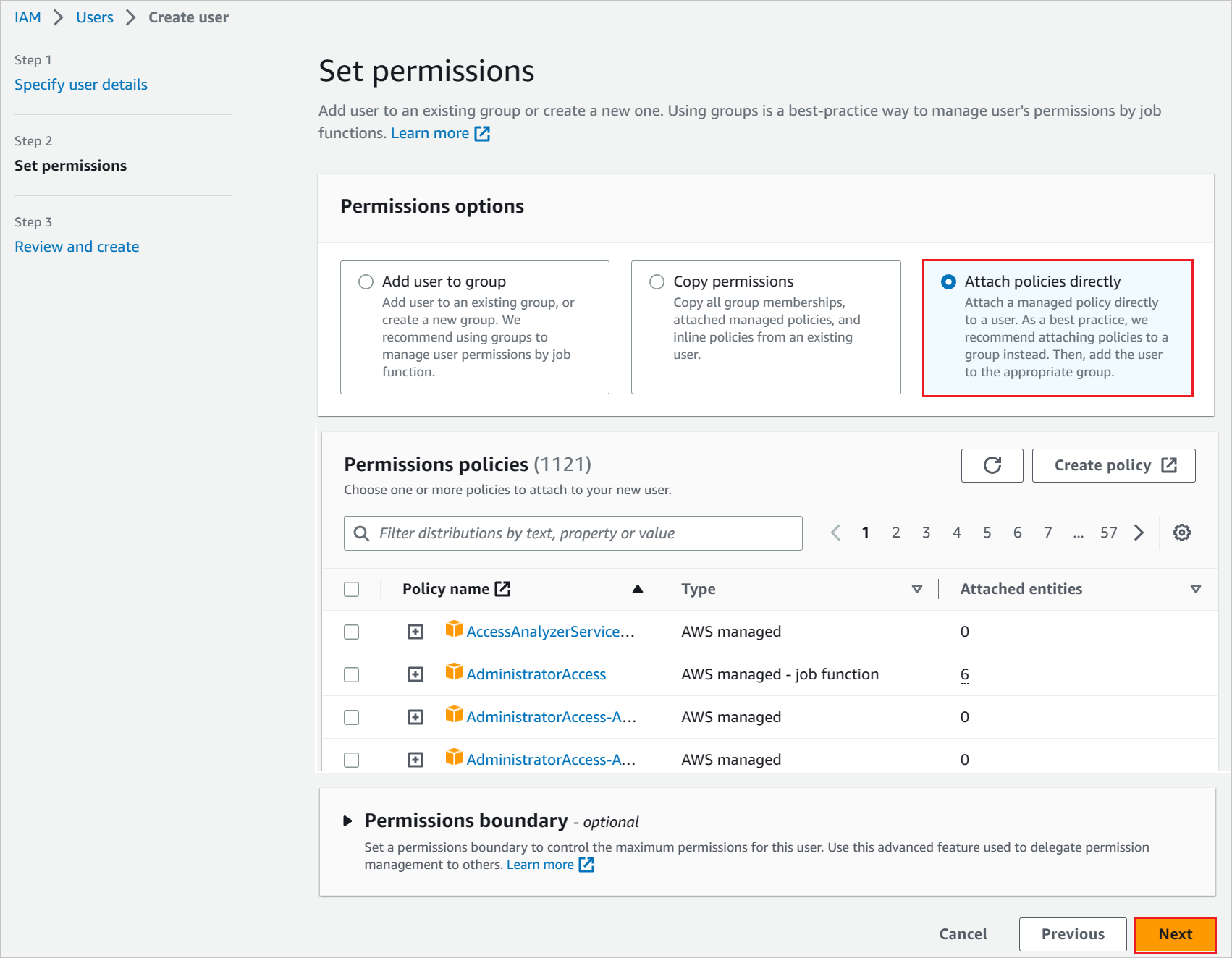

Hoofdstuk c. Maak een nieuw beleid voor deze gebruiker.

d. Selecteer Bestaande beleidsregels direct koppelen.

e. Zoek het zojuist gemaakte beleid op in de filtersectie AzureAD_SSOUserRole_Policy.

f. Selecteer het beleid en selecteer vervolgens Volgende.

Controleer uw keuzes en selecteer Gebruiker maken.

Notitie

Zorg ervoor dat u de toegangssleutel van derden voor deze gebruiker maakt en downloadt. Deze sleutel wordt gebruikt in de sectie Gebruikersinrichting van Microsoft Entra om de rollen op te halen uit de AWS-console.

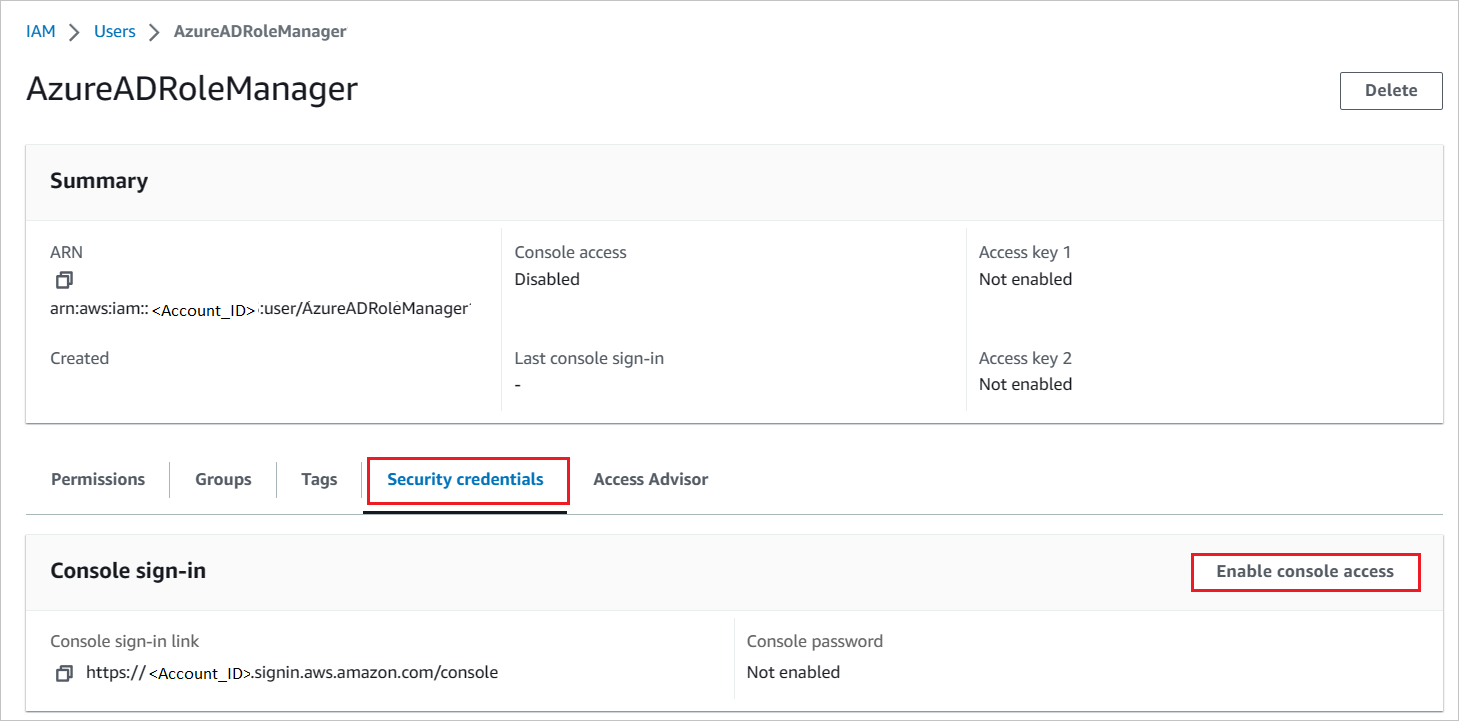

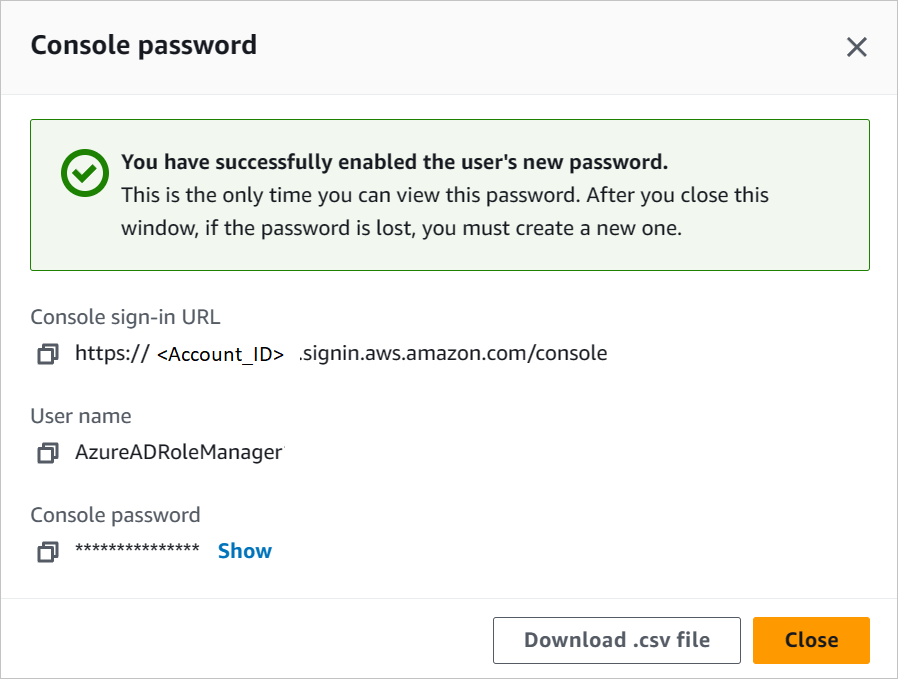

Als u de gebruikersreferenties van een gebruiker wilt downloaden, schakelt u de consoletoegang in op het tabblad Beveiligingsreferenties .

Voer deze referenties in de Microsoft Entra-gebruikersvoorziening-sectie in om de rollen uit de AWS-console op te halen.

Notitie

AWS heeft een set machtigingen/limieten die nodig zijn om AWS SSO te configureren. Raadpleeg deze pagina voor meer informatie over de AWS-limieten.

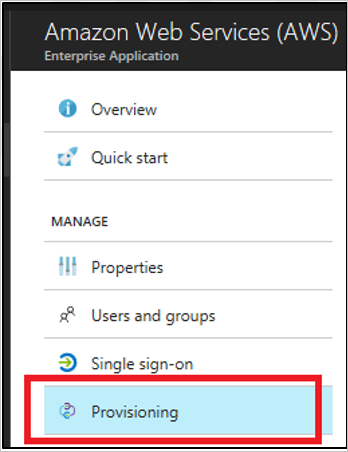

Rolinrichting configureren in AWS Single-Account Access

Ga in de Microsoft Entra-beheerportal in de AWS-app naar Inrichten.

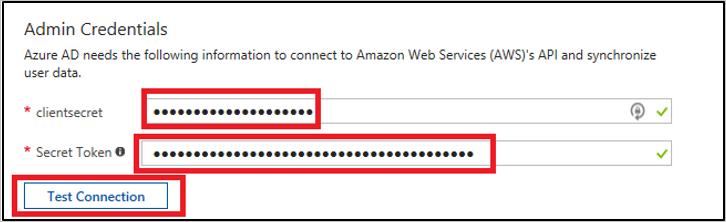

Opmerking: De gebruikersnaam en het wachtwoord die worden geretourneerd bij het inschakelen van consoletoegang, zijn niet de waarden die nodig zijn voor de clientsecret en geheime token. Maak in plaats daarvan een externe toegangssleutel voor deze stap.

Voer de toegangssleutel en het geheim in het veld Clientgeheim respectievelijk Token voor geheim in.

een. Voer de gebruikerstoegangssleutel van AWS in het veld Clientgeheim in.

b. Voer het gebruikersgeheim van AWS in het veld Token voor geheim in.

Hoofdstuk c. Selecteer Verbinding testen.

d. Sla de instelling op door Opslaan te selecteren.

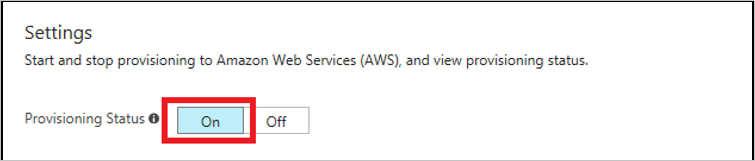

Selecteer in de sectie Instellingen bij Inrichtingsstatus de optie Aan. Selecteer vervolgens Opslaan.

Notitie

De inrichtingsservice importeert alleen rollen van AWS naar Microsoft Entra-id. De service richt gebruikers en groepen van Microsoft Entra ID niet in op AWS.

Notitie

Nadat u de inrichtingsgegevens hebt opgeslagen, moet u wachten tot de eerste synchronisatiecyclus is uitgevoerd. Het voltooien van de synchronisatie duurt meestal ongeveer 40 minuten. U kunt de status onder aan de pagina Inrichten zien, bij Huidige status.

Een testgebruiker voor AWS Single-Account Access maken

Het doel van deze sectie is het maken van een gebruiker met de naam B. Simon in AWS Single-Account Access. AWS Single-Account Access vereist niet dat een gebruiker is aangemaakt in hun systeem voor eenmalige aanmelding, dus u hoeft hier niets te doen.

SSO testen

In deze sectie test u de configuratie voor eenmalige aanmelding van Microsoft Entra met de volgende opties.

SP gestart

Selecteer Deze toepassing testen. Met deze optie wordt u omgeleid naar de aanmeldings-URL van AWS Single-Account Access, waar u de aanmeldingsstroom kunt initiëren.

Ga rechtstreeks naar de aanmeldings-URL van AWS Single-Account Access en initieer de aanmeldingsstroom daar.

IDP geïnitieerd:

- Selecteer Deze toepassing testen– u wordt automatisch aangemeld bij AWS Single-Account Access waarvoor u SSO hebt ingesteld.

U kunt ook Mijn apps van Microsoft gebruiken om de toepassing in een willekeurige modus te testen. Wanneer u de tegel AWS Single-Account Access selecteert in Mijn apps, als deze is geconfigureerd in de SP-modus, wordt u omgeleid naar de aanmeldingspagina van de toepassing voor het initiëren van de aanmeldingsstroom. Als deze is geconfigureerd in de IDP-modus, wordt u automatisch aangemeld bij het AWS-Single-Account Access waarvoor u eenmalige aanmelding hebt ingesteld. Zie Introduction to My Apps (Inleiding tot Mijn apps) voor meer informatie over Mijn apps.

Bekende problemen

Integratie van AWS-toegang met één account kan niet worden gebruikt in de AWS China-regio's.

In de sectie Inrichten toont de subsectie Toewijzingen een bericht "Laden...", maar worden de kenmerktoewijzingen nooit weergegeven. De enige inrichtingswerkstroom die momenteel wordt ondersteund, is het importeren van rollen uit AWS in Microsoft Entra-id voor selectie tijdens een gebruikers- of groepstoewijzing. De kenmerktoewijzingen hiervoor zijn vooraf bepaald en kunnen niet worden geconfigureerd.

De sectie Inrichten ondersteunt alleen de invoer van één set referenties per AWS-tenant tegelijk. Alle geïmporteerde rollen worden geschreven naar de

appRoleseigenschap van het Microsoft Entra ID-objectservicePrincipalvoor de AWS-tenant.Meerdere AWS-tenants (vertegenwoordigd door

servicePrincipals) kunnen worden toegevoegd aan Microsoft Entra ID vanuit de galerie voor voorziening. Er is echter een bekend probleem waarbij niet alle geïmporteerde rollen uit de meerdere AWS-servicePrincipalsdie worden gebruikt voor provisioning automatisch kunnen worden geschreven naar de enkeleservicePrincipaldie wordt gebruikt voor eenmalige aanmelding.Als tijdelijke oplossing kunt u de Microsoft Graph API gebruiken om alle

appRolesop te halen die zijn geïmporteerd in elke AWS-servicePrincipalwaar de inrichting is geconfigureerd. U kunt deze rollen vervolgens toevoegen aan de AWS-servicePrincipalwaar SSO is geconfigureerd.Rollen moeten voldoen aan de volgende vereisten om in aanmerking te komen voor import uit AWS in Microsoft Entra-id:

- Rollen moeten exact één SAML-provider in AWS gedefinieerd hebben.

- De gecombineerde lengte van de ARN (Amazon-resourcenaam) voor de rol en de ARN voor de bijbehorende SAML-provider moet korter zijn dan 240 tekens.

Wijzigingenlogboek

- 01-12-2020 - Limiet voor rollengte is verhoogd van 119 tekens naar 239 tekens.

Verwante inhoud

Zodra u AWS Single-Account Access hebt geconfigureerd, kunt u sessiebeheer afdwingen, waardoor exfiltratie en infiltratie van gevoelige gegevens van uw organisatie in realtime worden beschermd. Sessiebeheer is een uitbreiding van voorwaardelijke toegang. Meer informatie over het afdwingen van sessiebeheer met Microsoft Defender voor Cloud Apps.