Notitie

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen u aan te melden of de directory te wijzigen.

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen de mappen te wijzigen.

In dit artikel leert u hoe u Cisco Secure Firewall - Secure Client integreert met Microsoft Entra ID. Wanneer u Cisco Secure Firewall - Secure Client integreert met Microsoft Entra ID, kunt u het volgende doen:

- In Microsoft Entra ID beheren wie toegang heeft tot Cisco Secure Firewall - Secure Client.

- Ervoor zorgen dat gebruikers automatisch met hun Microsoft Entra-account worden aangemeld bij Cisco Secure Firewall - Secure Client.

- Beheer uw accounts op één centrale locatie.

(No changes needed)

In het scenario dat in dit artikel wordt beschreven, wordt ervan uitgegaan dat u al beschikt over de volgende vereisten:

- Een Microsoft Entra-gebruikersaccount met een actief abonnement. Als u dat nog niet hebt, kunt u gratis een account maken.

- Een van de volgende rollen:

- Een abonnement op Cisco Secure Firewall - Secure Client met ingeschakelde Single Sign-On (SSO).

Beschrijving van scenario

In dit artikel configureer en test je Microsoft Entra SSO in een testomgeving.

- Cisco Secure Firewall - Secure Client ondersteunt alleen IDP-geïnitieerde SSO.

Cisco Secure Firewall - Secure Client toevoegen vanuit de galerie

Als u de integratie van Cisco Secure Firewall - Secure Client in Microsoft Entra ID wilt configureren, moet u Cisco Secure Firewall - Secure Client vanuit de galerie toevoegen aan uw lijst met beheerde SaaS-apps.

- Meld u aan bij het Microsoft Entra-beheercentrum als ten minste een cloudtoepassingsbeheerder.

- Blader naar Entra ID>Enterprise-apps>Nieuwe toepassing.

- Typ in de sectie Toevoegen uit de galerie Cisco Secure Firewall - Secure Client in het zoekvak.

- Selecteer Cisco Secure Firewall - Secure Client in het resultatenvenster en voeg vervolgens de app toe. Wacht enkele seconden terwijl de app aan jouw tenant wordt toegevoegd.

U kunt ook de Enterprise App Configuration Wizard gebruiken. In deze wizard kunt u een toepassing toevoegen aan uw tenant, gebruikers/groepen toevoegen aan de app, rollen toewijzen en de configuratie van eenmalige aanmelding doorlopen. Meer informatie over Microsoft 365-wizards.

Microsoft Entra SSO configureren en testen voor Cisco Secure Firewall - Secure Client

Configureer en test Microsoft Entra SSO met Cisco Secure Firewall - Secure Client met een testgebruiker genaamd B.Simon. SSO werkt alleen als u een koppeling tot stand brengt tussen een Microsoft Entra-gebruiker en de bijhorende gebruiker in Cisco Secure Firewall - Secure Client.

Voer de volgende stappen uit om eenmalige aanmelding van Microsoft Entra met Cisco Secure Firewall - Secure Client te configureren en te testen:

-

Configureer Microsoft Entra SSO - zodat uw gebruikers deze functie kunnen gebruiken.

- Een Microsoft Entra-testgebruiker maken : eenmalige aanmelding van Microsoft Entra testen met B.Simon.

- Wijs de Microsoft Entra-testgebruiker toe : om B.Simon in staat te stellen gebruik te maken van eenmalige aanmelding van Microsoft Entra.

-

Eenmalige aanmelding voor Cisco Secure Firewall - Secure Client configureren: als u de instellingen voor eenmalige aanmelding aan de toepassingszijde wilt configureren.

- Maak een testgebruiker voor Cisco Secure Firewall - Secure Client : als u een tegenhanger van B.Simon in Cisco Secure Firewall - Secure Client wilt hebben die is gekoppeld aan de Microsoft Entra-weergave van de gebruiker.

- Eenmalige aanmelding testen: om te controleren of de configuratie werkt.

Microsoft Entra SSO (Eenmalige aanmelding) configureren

Volg deze stappen om Microsoft Entra SSO in te schakelen.

Meld u aan bij het Microsoft Entra-beheercentrum als ten minste een cloudtoepassingsbeheerder.

Blader naar Entra ID>Enterprise-apps>Cisco Secure Firewall - Secure Client> eenmalige aanmelding.

Selecteer SAML op de pagina Selecteer een methode voor eenmalige aanmelding.

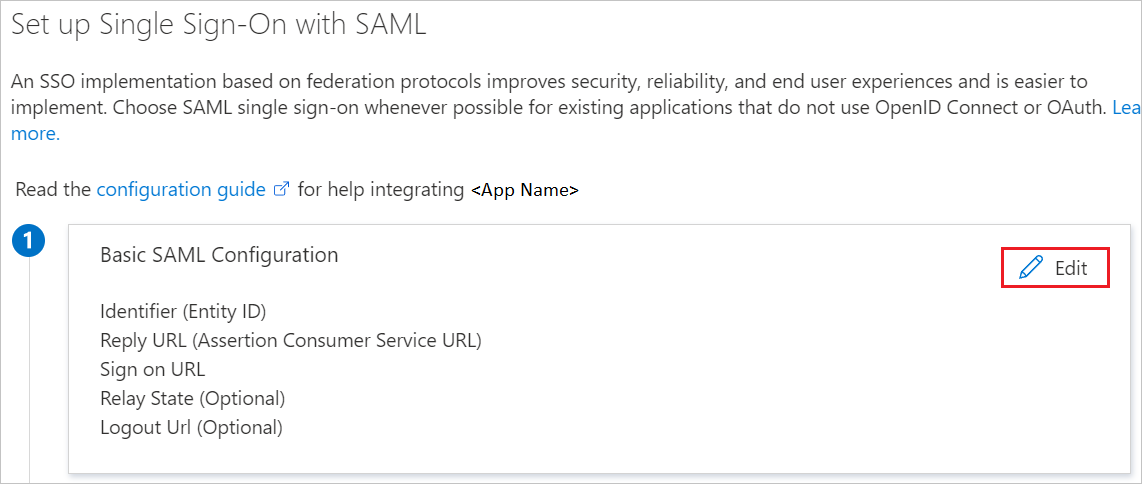

Selecteer op de pagina Eenmalige aanmelding instellen met SAML het pictogram bewerken/pen voor Standaard SAML-configuratie om de instellingen te bewerken.

Op de pagina Eenmalige aanmelding instellen met SAML voert u de waarden voor de volgende velden in:

In het tekstvak Id typt u een URL met het volgende patroon:

https://<SUBDOMAIN>.YourCiscoServer.com/saml/sp/metadata/<Tunnel_Group_Name>In het tekstvak Antwoord-URL typt u een URL met het volgende patroon:

https://<YOUR_CISCO_ANYCONNECT_FQDN>/+CSCOE+/saml/sp/acs?tgname=<Tunnel_Group_Name>

Notitie

<Tunnel_Group_Name>is hoofdlettergevoelig en de waarde mag geen punten "." en schuine strepen "/" bevatten.Notitie

Neem contact op met cisco TAC-ondersteuning voor meer informatie over deze waarden. Werk deze waarden bij met de werkelijke id en antwoord-URL van Cisco TAC. Neem contact op met het ondersteuningsteam van Cisco Secure Firewall - Secure om deze waarden te verkrijgen. U kunt ook verwijzen naar de patronen die worden weergegeven in de sectie Standaard SAML-configuratie .

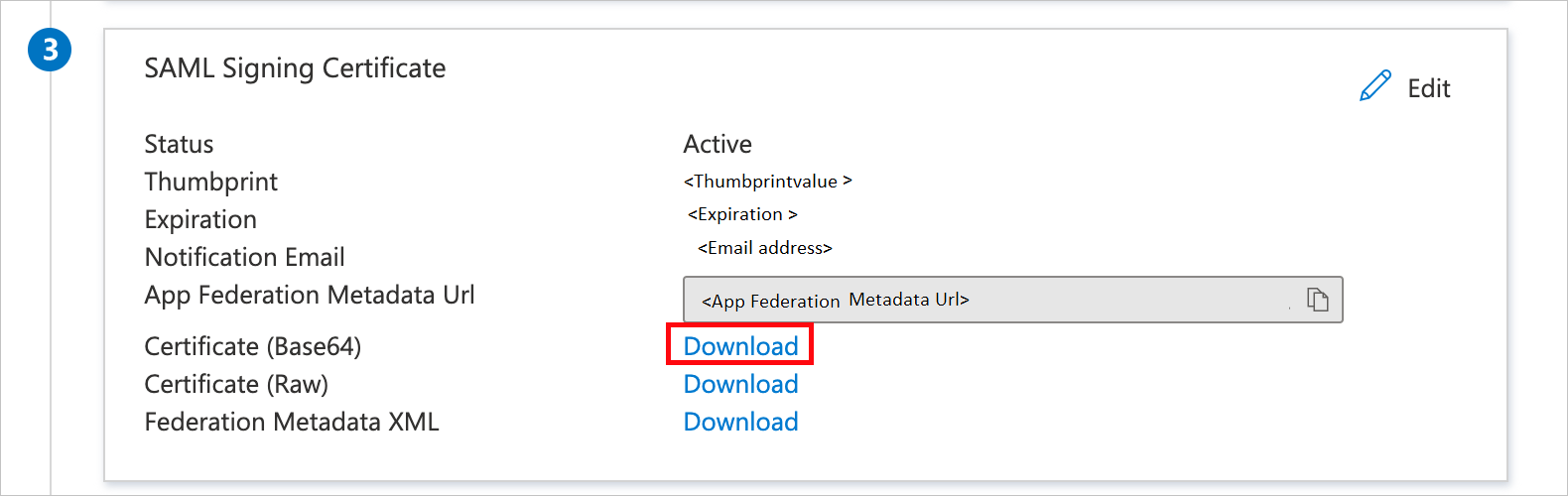

Op de pagina Eenmalige aanmelding met SAML instellen in de sectie SAML-handtekeningcertificaat gaat u naar Certificaat (Base64) en selecteert u Downloaden om het certificaatbestand te downloaden en op te slaan op de computer.

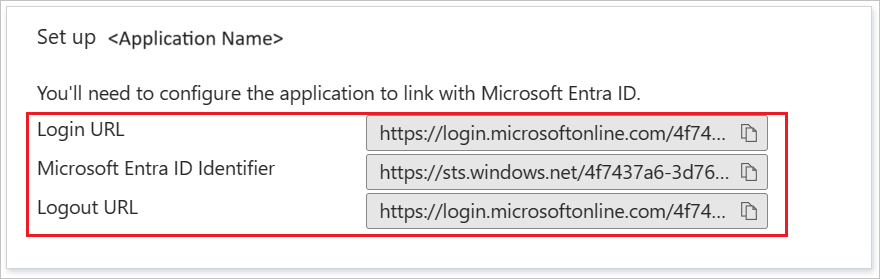

Kopieer in de sectie Cisco Secure Firewall - Secure Client instellen de juiste URL('s) op basis van uw behoeften.

Notitie

Als u meerdere TGT's van de server wilt onboarden, moet u meerdere exemplaren van de Cisco Secure Firewall - Secure Client-toepassing toevoegen vanuit de galerij. U kunt er ook voor kiezen om uw eigen certificaat te uploaden in Microsoft Entra ID voor al deze toepassingsexemplaren. Op die manier kunt u hetzelfde certificaat voor de toepassingen hebben, maar kunt u voor elke toepassing een andere id en antwoord-URL configureren.

Microsoft Entra-testgebruiker maken en toewijzen

Volg de richtlijnen in de quickstart voor het maken en toewijzen van een gebruikersaccount om een testgebruikersaccount met de naam B.Simon te maken.

Cisco Secure Firewall - Secure Client SSO configureren

U gaat dit eerst doen in de CLI. U komt misschien terug en voert op een ander moment een ASDM-procedure uit.

Maak verbinding met uw VPN-apparaat. U gebruikt een ASA die versie 9.8 draait en uw VPN-clients zijn versie 4.6 of hoger.

Eerst maakt u een Trustpoint en importeert u ons SAML-certificaat.

config t crypto ca trustpoint AzureAD-AC-SAML revocation-check none no id-usage enrollment terminal no ca-check crypto ca authenticate AzureAD-AC-SAML -----BEGIN CERTIFICATE----- … PEM Certificate Text from download goes here … -----END CERTIFICATE----- quitMet de volgende opdrachten wordt uw SAML-IdP ingericht.

webvpn saml idp https://sts.windows.net/xxxxxxxxxxxxx/ (This is your Azure AD Identifier from the Set up Cisco Secure Firewall - Secure Client section in the Azure portal) url sign-in https://login.microsoftonline.com/xxxxxxxxxxxxxxxxxxxxxx/saml2 (This is your Login URL from the Set up Cisco Secure Firewall - Secure Client section in the Azure portal) url sign-out https://login.microsoftonline.com/common/wsfederation?wa=wsignout1.0 (This is Logout URL from the Set up Cisco Secure Firewall - Secure Client section in the Azure portal) trustpoint idp AzureAD-AC-SAML trustpoint sp (Trustpoint for SAML Requests - you can use your existing external cert here) no force re-authentication no signature base-url https://my.asa.comU kunt nu SAML-verificatie toepassen op een configuratie van een VPN-tunnel.

tunnel-group AC-SAML webvpn-attributes saml identity-provider https://sts.windows.net/xxxxxxxxxxxxx/ authentication saml end write memNotitie

Er is een oplossing voor de SAML IdP-configuratie. Als u wijzigingen aanbrengt in de IdP-configuratie, moet u de configuratie van de SAML-identiteitsprovider uit uw tunnelgroep verwijderen en opnieuw toepassen om de wijzigingen van kracht te laten worden.

Testgebruiker voor Cisco Secure Firewall - Secure Client maken

In deze sectie maakt u een gebruiker met de naam Britta Simon in Cisco Secure Firewall - Secure Client. Werk samen met het ondersteuningsteam van Cisco Secure Firewall - Secure Client om de gebruikers toe te voegen in het Cisco Secure Firewall - Secure Client-platform. Er moeten gebruikers worden gemaakt en geactiveerd voordat u eenmalige aanmelding kunt gebruiken.

SSO (Single Sign-On) testen

In deze sectie test u de configuratie voor eenmalige aanmelding van Microsoft Entra met de volgende opties.

- Selecteer Deze toepassing testen en u wordt automatisch aangemeld bij de Cisco Secure Firewall - Secure Client waarvoor u eenmalige aanmelding hebt ingesteld

- U kunt het Microsoft-toegangsvenster gebruiken. Wanneer u de tegel Cisco Secure Firewall - Secure Client in het toegangsvenster selecteert, wordt u automatisch aangemeld bij de Cisco Secure Firewall - Secure Client waarvoor u SSO hebt ingesteld. Zie Introduction to the Access Panel (Inleiding tot het toegangsvenster) voor meer informatie over het toegangsvenster.

Verwante inhoud

Zodra u Cisco Secure Firewall - Secure Client hebt geconfigureerd, kunt u sessiebeheer afdwingen, waardoor exfiltratie en infiltratie van gevoelige gegevens van uw organisatie in realtime worden beschermd. Sessiebeheer is een uitbreiding van voorwaardelijke toegang. Meer informatie over het afdwingen van sessiebeheer met Microsoft Defender voor Cloud Apps.