Notitie

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen u aan te melden of de directory te wijzigen.

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen de mappen te wijzigen.

In dit artikel leert u hoe u Recognize integreert met Microsoft Entra ID. Wanneer u Recognize integreert met Microsoft Entra ID, kunt u het volgende doen:

- In Microsoft Entra-id bepalen wie toegang heeft tot Recognize.

- Ervoor zorgen dat gebruikers automatisch met hun Microsoft Entra-account worden aangemeld bij Recognize.

- Beheer uw accounts op één centrale locatie.

Voorwaarden

In het scenario dat in dit artikel wordt beschreven, wordt ervan uitgegaan dat u al beschikt over de volgende vereisten:

- Een Microsoft Entra-gebruikersaccount met een actief abonnement. Als u nog geen account hebt, kunt u gratis een account maken.

- Een van de volgende rollen:

- Herken een abonnement met ingeschakelde Single Sign-On (SSO).

Beschrijving van scenario

In dit artikel configureert en test u eenmalige aanmelding van Microsoft Entra in een testomgeving.

- Recognize ondersteunt SP-geïnitieerde SSO.

Recognize toevoegen vanuit de galerie

Als u de integratie van Recognize in Microsoft Entra ID wilt configureren, moet u Recognize vanuit de galerie toevoegen aan uw lijst met beheerde SaaS-apps.

- Meld u aan bij het Microsoft Entra-beheercentrum als ten minste een Cloudtoepassingsbeheerder.

- Blader naar Entra ID>Enterprise-apps>Nieuwe toepassing.

- Typ Recognize in het zoekvak in de sectie Toevoegen uit de galerie.

- Selecteer Recognize in het resultatenvenster en voeg vervolgens de app toe. Wacht enkele seconden terwijl de app aan uw tenant wordt toegevoegd.

U kunt ook de Enterprise App Configuration Wizard gebruiken. In deze wizard kunt u een toepassing toevoegen aan uw tenant, gebruikers/groepen toevoegen aan de app, rollen toewijzen en de configuratie van eenmalige aanmelding doorlopen. Meer informatie over Microsoft 365-wizards.

Microsoft Entra SSO voor Recognize configureren en testen

Configureer en test Microsoft Entra SSO met Recognize met een testgebruiker genaamd B.Simon. Om eenmalige aanmelding te laten werken, moet u een koppelingsrelatie tot stand brengen tussen een Microsoft Entra-gebruiker en de bijbehorende gebruiker in Recognize.

Voer de volgende stappen uit om Microsoft Entra Single Sign-On met Recognize te configureren en te testen:

-

Configureer eenmalige aanmelding van Microsoft Entra - zodat uw gebruikers deze functie kunnen gebruiken.

- Een Microsoft Entra-testgebruiker maken : eenmalige aanmelding van Microsoft Entra testen met B.Simon.

- Wijs de Microsoft Entra-testgebruiker toe om B.Simon in staat te stellen eenmalige aanmelding van Microsoft Entra te gebruiken.

-

Eenmalige aanmelding bij Recognize configureren : als u de instellingen voor eenmalige aanmelding aan de toepassingszijde wilt configureren.

- Testgebruiker voor Recognize maken : als u een tegenhanger van B.Simon in Recognize wilt hebben die is gekoppeld aan de Microsoft Entra-weergave van de gebruiker.

- Eenmalige aanmelding testen : om te controleren of de configuratie werkt.

Microsoft Entra SSO configureren

Volg deze stappen om Microsoft Entra SSO in te schakelen.

Meld u aan bij het Microsoft Entra-beheercentrum als ten minste een Cloudtoepassingsbeheerder.

Blader naar Entra ID>Enterprise apps>Eenmalige aanmelding>Herkennen.

Selecteer SAML op de pagina Een methode voor eenmalige aanmelding selecteren.

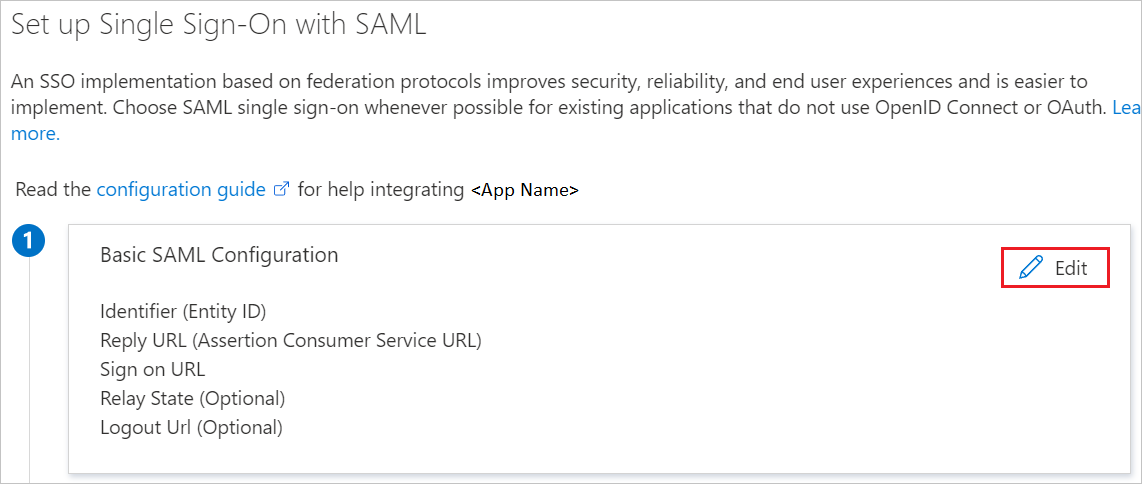

Selecteer op de pagina Eenmalige aanmelding instellen met SAML het potloodpictogram voor Standaard SAML-configuratie om de instellingen te bewerken.

Voer in de sectie Standaard SAML-configuratie de volgende stappen uit als u een metagegevensbestand van de serviceprovider hebt:

Notitie

U krijgt het metagegevensbestand van de serviceprovider in de sectie Eenmalige aanmelding bij Configure Recognize van het artikel.

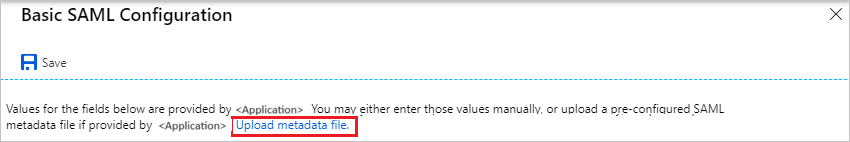

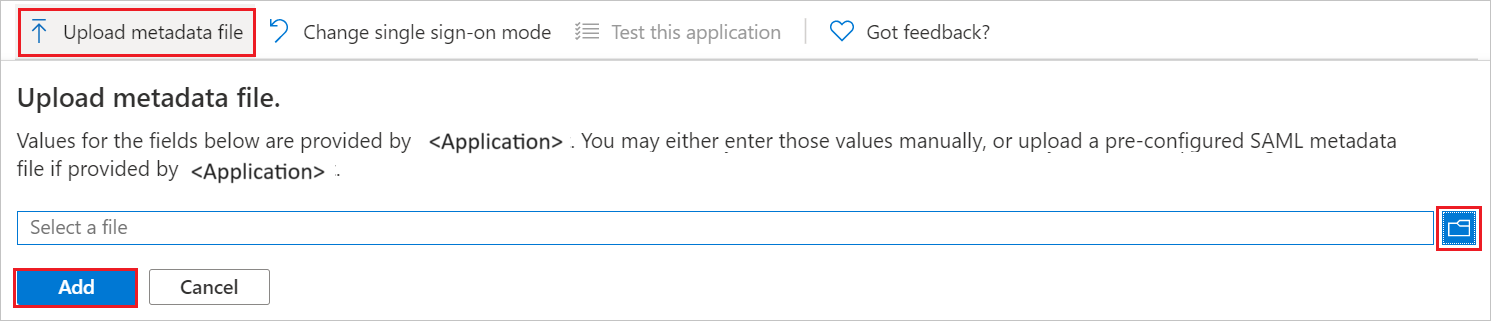

een. Selecteer Metagegevensbestand uploaden.

b. Selecteer het maplogo om het metagegevensbestand te kiezen en klik op Uploaden.

Hoofdstuk c. Nadat het bestand met metagegevens is geüpload, wordt de id-waarde automatisch ingevuld in de sectie Standaard SAML-configuratie.

Typ in het tekstvak Aanmeldings-URL een URL met het volgende patroon:

https://recognizeapp.com/<YOUR_DOMAIN>/saml/ssoNotitie

Als de id-waarde niet automatisch wordt ingevuld, krijgt u de id-waarde door de METAGEGEVENS-URL van de serviceprovider te openen in de sectie SSO-instellingen die verderop in de sectie Eenmalige aanmelding voor Configure Recognize van het artikel wordt uitgelegd. De waarde voor de aanmeldings-URL is ongeldig. Werk de waarde bij met de werkelijke aanmeldings-URL. Neem contact op met het ondersteuningsteam van Recognize om de waarde te verkrijgen. U kunt ook verwijzen naar de patronen die worden weergegeven in de sectie Standaard SAML-configuratie .

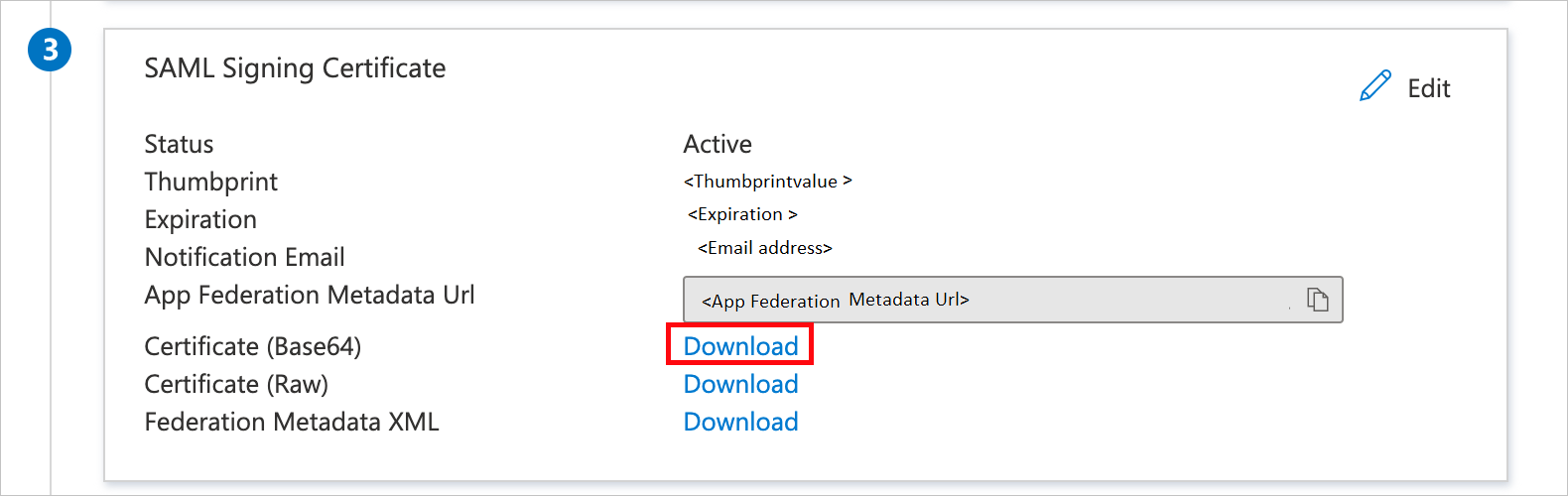

Op de pagina Single Sign-On instellen met SAML, in de sectie SAML-handtekeningcertificaat, selecteer Download om het Certificaat (Base64) te downloaden naar uw behoefte en sla het op uw computer op.

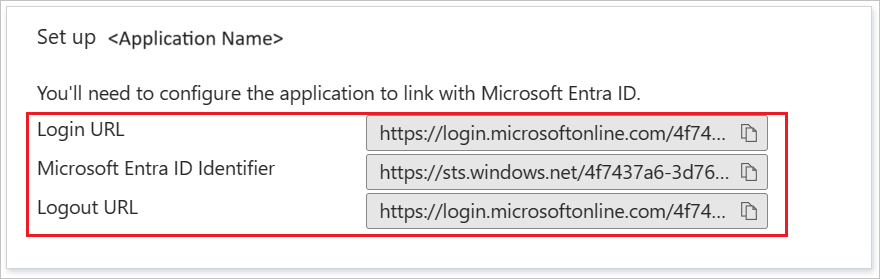

In de sectie Recognize instellen kopieert u de juiste URL('s) op basis van uw behoeften.

Microsoft Entra-testgebruiker maken en toewijzen

Volg de richtlijnen in de quickstart voor het maken en toewijzen van een gebruikersaccount om een testgebruikersaccount met de naam B.Simon te maken.

Single Sign-On (SSO) voor Recognize configureren

Meld u in een ander browservenster als beheerder aan bij uw Recognize-tenant.

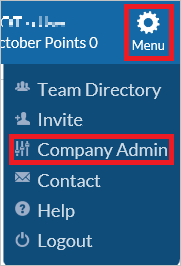

Selecteer Menu in de rechterbovenhoek. Ga naar de bedrijfsbeheerder.

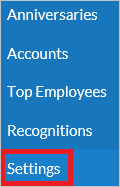

Selecteer Instellingen in het linkernavigatiedeelvenster.

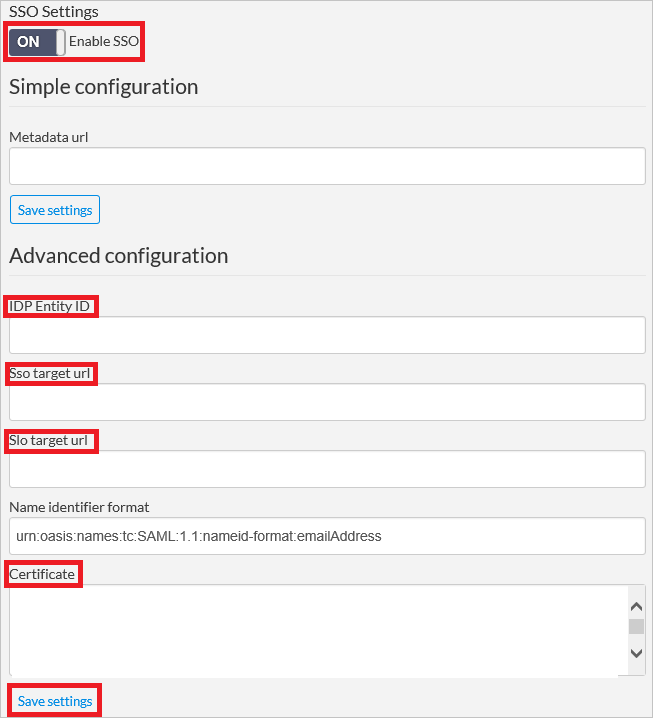

Voer de volgende stappen uit in de sectie SSO-instellingen .

een. Als Eenmalige aanmelding inschakelen, selecteert u AAN.

b. Plak in het tekstvak IDP Entity ID de waarde van Microsoft Entra Identifier..

Hoofdstuk c. Plak in het tekstvak voor de doel-URL voor eenmalige aanmelding de waarde van de aanmeldings-URL.

d. Plak in het tekstvak voor de Slo-doel-URL de waarde van afmeldings-URL..

e. Open het gedownloade certificaatbestand (Base64) in Kladblok, kopieer de inhoud ervan naar het Klembord en plak het in het tekstvak Certificaat .

f. Selecteer de knop Instellingen opslaan .

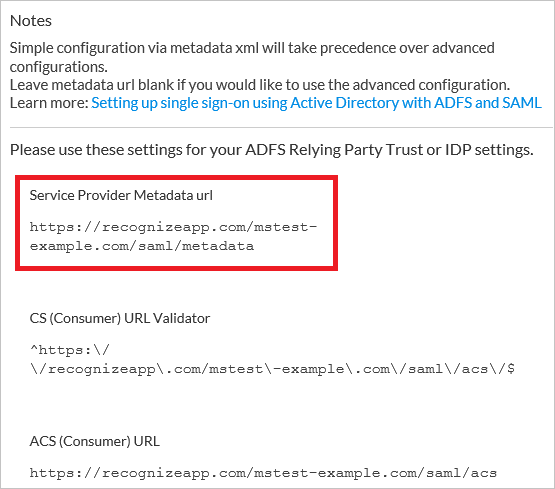

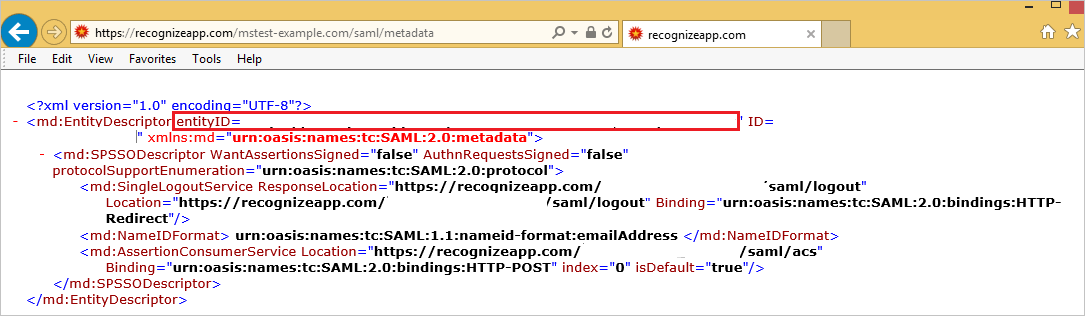

Kopieer naast de sectie Instellingen voor eenmalige aanmelding de URL onder De METAGEGEVENS-URL van de serviceprovider.

Open de Metadata URL-link in een nieuwe browser om het metagegevensdocument te downloaden. Kopieer vervolgens de EntityDescriptor-waarde (entityID) uit het bestand en plak deze in het tekstvak Id in de Standaard SAML-configuratie in Azure Portal.

Testgebruiker voor Recognize maken

Als u wilt dat Microsoft Entra-gebruikers zich kunnen aanmelden bij Recognize, moeten ze worden ingericht in Recognize. In het geval van Recognize is inrichten een handmatige taak.

Deze app biedt geen ondersteuning voor SCIM-inrichting, maar heeft een alternatieve gebruikerssynchronisatieproces waarmee gebruikers worden ingericht.

Voer de volgende stappen uit om een gebruikersaccount in te richten:

Meld u als beheerder aan bij uw Recognize-bedrijfssite.

Selecteer Menu in de rechterbovenhoek. Ga naar de bedrijfsbeheerder.

Selecteer Instellingen in het linkernavigatiedeelvenster.

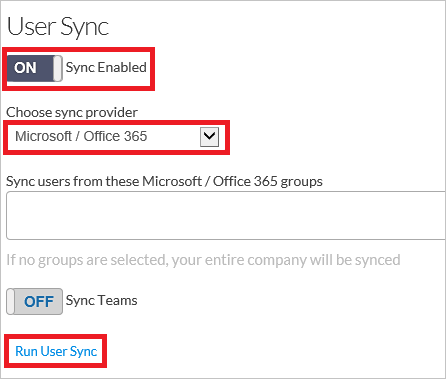

Voer de volgende stappen uit in de sectie Gebruikerssynchronisatie .

een. Als Synchronisatie is ingeschakeld, selecteert u AAN.

b. Als synchronisatieprovider kiezen, selecteert u Microsoft/Office 365.

Hoofdstuk c. Selecteer Gebruikerssynchronisatie uitvoeren.

Testen van Single Sign-On (SSO)

In deze sectie test u de configuratie voor eenmalige aanmelding van Microsoft Entra met de volgende opties.

Selecteer Deze toepassing testen. Met deze optie wordt u omgeleid naar de aanmeldings-URL van Recognize, waar u de aanmeldingsstroom kunt initiëren.

Ga rechtstreeks naar de aanmeldings-URL van Recognize en initieer de aanmeldingsstroom daar.

U kunt Microsoft Mijn apps gebruiken. Wanneer u de tegel Recognize selecteert in Mijn apps, wordt deze optie omgeleid naar de aanmeldings-URL van Recognize. Zie Inleiding tot mijn apps voor meer informatie over mijn apps.

Verwante inhoud

Zodra u Recognize hebt geconfigureerd, kunt u sessiebeheer afdwingen, waardoor exfiltratie en infiltratie van gevoelige gegevens van uw organisatie in realtime worden beschermd. Sessiebeheer is een uitbreiding van voorwaardelijke toegang. Meer informatie over het afdwingen van sessiebeheer met Microsoft Defender voor Cloud Apps.