Jamf Pro integreren met Microsoft Intune om apparaatcompatibiliteit te rapporteren aan Microsoft Entra-id

Het proces voor het tot stand brengen van integratie tussen Jamf Pro en Microsoft Intune ontwikkelt zich. Met de rapportage van de nalevingsstatus van door Jamf beheerde apparaten kan de Jamf Pro-omgeving nu de status van naleving van door Jamf beheerd beleid bepalen en de status van apparaatnaleving rapporteren aan Microsoft Entra-id via een connector in Intune. Zodra de nalevingsstatus voor apparaten die worden beheerd door Jamf is gerapporteerd aan Microsoft Entra-id, kunnen deze apparaten voldoen aan de Zero-Trust principes die Microsoft Entra beleid voor voorwaardelijke toegang tot stand brengt.

Belangrijk

Jamf macOS-apparaatondersteuning voor voorwaardelijke toegang wordt afgeschaft.

Vanaf 1 september 2024 wordt het platform waarop de functie voor voorwaardelijke toegang van Jamf Pro is gebouwd, niet meer ondersteund.

Als u de integratie van voorwaardelijke toegang van Jamf Pro voor macOS-apparaten gebruikt, volgt u de gedocumenteerde richtlijnen van Jamf om uw apparaten te migreren naar integratie van apparaatnaleving in Migreren van voorwaardelijke toegang van macOS naar macOS-apparaatnaleving – Jamf Pro-documentatie.

Neem contact op met Jamf Customer Success als u hulp nodig hebt. Zie het blogbericht op https://aka.ms/Intune/Jamf-Device-Compliancevoor meer informatie.

Dit artikel kan u helpen met de volgende taken:

- Configureer de vereiste onderdelen en configuraties in Jamf Pro.

- Configureer Jamf Pro om de Intune-bedrijfsportal-app te implementeren op apparaten die u beheert met Jamf.

- Configureer een beleid om te implementeren voor gebruikers via de jamf-selfserviceportal-app om apparaten met Microsoft Entra-id te registreren.

- Configureer de Intune-connector.

- Bereid Microsoft Entra vereiste onderdelen voor id's voor.

Als u de procedures in dit artikel wilt voltooien, moet uw account de volgende machtigingen hebben:

- Jamf Pro Administrator of een Jamf Pro-gebruikersaccount met apparaatnalevingsbevoegdheden

- Intune-beheerder

- globale beheerder Microsoft Entra

Veelgestelde vragen over Jamf Pro-integratie met Microsoft Entra ID

Waarom zou integratie met Microsoft Entra ID onze door Jamf Pro beheerde apparaten ten goede komen?

Microsoft Entra beleid voor voorwaardelijke toegang kan vereisen dat apparaten niet alleen voldoen aan nalevingsstandaarden, maar zich ook registreren met Microsoft Entra-id. Organisaties proberen hun beveiligingspostuur voortdurend te verbeteren met behulp van Microsoft Entra beleid voor voorwaardelijke toegang om de volgende voorbeeldscenario's te garanderen:

- Apparaten worden geregistreerd met Microsoft Entra-id.

- Apparaten gebruiken een bekende vertrouwde locatie of IP-adresbereik.

- Apparaten voldoen aan de nalevingsstandaarden om toegang te krijgen tot bedrijfsresources met behulp van Microsoft 365-bureaubladtoepassingen en de browser.

Wat is er anders aan Microsoft Entra integratie versus de methode voor voorwaardelijke toegang die Jamf eerder aanbood?

Voor organisaties die Jamf Pro gebruiken, maar nog geen verbinding hebben gemaakt met Intune, kan de vorige methode die gebruikmaakte van de configuratie in het pad Algemene > voorwaardelijke toegang van de Jamf Pro-portal > geen nieuwe configuraties meer accepteren.

Voor nieuwe integraties zijn configuraties vereist onder Instellingen > Algemene > apparaatcompatibiliteit en bieden een proces op basis van een wizard om u door de verbinding met Intune te leiden. De wizard biedt een methode om de vereiste Microsoft Entra geregistreerde toepassingen te maken. Deze geregistreerde toepassingen kunnen niet worden vooraf gemaakt in dit huidige ontwerp zoals ze eerder waren.

Jamf Pro-beheerconfiguraties

Voor Jamf Pro-configuraties moeten de volgende slimme computergroepen en computerbeleid worden gemaakt in de Jamf Pro-console voordat de verbinding met Intune tot stand wordt gebracht.

Slimme computergroepen

Maak twee slimme computergroepen met behulp van de volgende voorbeelden:

Van toepassing: maak een slimme computergroep met criteria die bepaalt welke apparaten toegang nodig hebben tot bedrijfsresources in de Microsoft-tenant.

Voorbeeld: Ga naar Jamf Pro>Computers>Slimme computergroepen maak een nieuwe groep:

- Weergavenaam:

- In dit artikel hebben we de groep Jamf-Intune Toepasselijke groep genoemd.

- Criteria:

- Toepassingstitel, Operator = is, Waarde = CompanyPortal.app

Naleving: maak een tweede slimme computergroep met criteria, die bepaalt of apparaten worden beschouwd als compatibel binnen Jamf en voldoen aan de beveiligingsstandaarden van uw organisatie.

Voorbeeld: Ga naar Jamf Pro>Computers>Smart Computer Groups en maak een andere groep:

- Weergavenaam:

- In dit artikel hebben we de groep Jamf-Intune-compliancegroep genoemd.

- Optie om e-mailmelding verzenden bij lidmaatschapswijzigingin te schakelen.

- Criteria:

- Laatste voorraadupdate, Operator = minder dan x dagen geleden, Waarde = 2

- en - Criteria: Toepassingstitel, Operator = is, Waarde = CompanyPortal.app

- En - File Vault 2, Operator = is, Value = All Partitions Encrypted

Computerbeleid

Maak één computerbeleid dat de volgende configuraties bevat:

Voorbeeld: Ga naar Jamf Pro>Computers-beleid>, maak een nieuw beleid:

Tabblad Opties :

- Algemeen:

- Weergavenaam: geef het beleid een naam. Registreer bijvoorbeeld met Microsoft Entra-id(Microsoft Entra).

- Ingeschakeld: schakel dit selectievakje in om het beleid in te schakelen.

- Microsoft-apparaatcompatibiliteit:

- Schakel Computers registreren met Microsoft Entra-id in.

Tabblad Bereik: Geselecteerde implementatiedoelen configureren om de toepasselijke slimme computergroep toe te voegen die is gemaakt als onderdeel van de Jamf Pro-beheerconfiguraties.

Tabblad Selfservice :

- Schakel Het beleid beschikbaar maken in selfservice in.

- Stel een weergavenaam in.

- Een knopnaam instellen.

- Geef een beschrijving op.

- Schakel Ervoor zorgen dat gebruikers de beschrijving bekijken in.

- Schakel desgewenst optionele categorieën in.

Kies Opslaan.

Mac-app

Maak een app in De Jamf-app-catalogus van Mac-apps voor de Microsoft Intune Bedrijfsportal die op alle apparaten wordt geïmplementeerd. Als u de jamf-app-catalogusversie gebruikt, kunt u de toepassing eenvoudig up-to-date houden.

- Ga naar Computers>Mac-apps en selecteer +Nieuw.

- Selecteer Jamf-app-catalogus en selecteer vervolgens Volgende.

- Zoek naar Microsoft Intune Bedrijfsportal en selecteer Toevoegen naast de toepassing.

- Stel Doelgroep in op Alle beheerde clients.

- Stel distributiemethode in op Automatisch installeren.

- Schakel Ondersteunende configuratieprofielen installeren in.

- Schakel de schakeloptie Implementeren in de rechterbovenhoek in en selecteer vervolgens Opslaan.

Microsoft Entra beheerconfiguraties

De mogelijkheid om apparaten te registreren kan worden geblokkeerd vanwege de configuraties van het beleid voor voorwaardelijke toegang die uw organisatie heeft ingesteld om bedrijfsresources te beveiligen.

Gebruik het volgende om een groep te maken met gebruikers van door Jamf beheerde apparaten, die in latere stappen worden gebruikt om het bereik van de Intune-connector te bepalen.

Meld u aan https://entra.microsoft.com bij met een account met machtigingen voor het maken van groepen en het maken en bewerken van beleid voor voorwaardelijke toegang.

Vouw Groepen>alle groepen> uit en selecteer Nieuwe groep.

Maak een dynamische groep met de juiste regels om de toepasselijke gebruikers op te nemen die hun door Jamf beheerde apparaten registreren met Microsoft Entra-id.

Tip

U wordt aangeraden een dynamische groep te gebruiken, maar u kunt ook een statische groep gebruiken.

Jamf Pro verbinden met Intune

Jamf pro maakt gebruik van connectors in het Microsoft Intune-beheercentrum, te vinden in >Connectors en tokens voor tenantbeheer>. Het proces om Jamf Pro te verbinden met Intune begint in de Jamf Pro-beheerportal en maakt gebruik van een wizard die wordt gevraagd om de volgende stappen.

Meld u aan bij uw Jamf Beheer-portal, bijvoorbeeld: https://tenantname.jamfcloud.com.

Ga verder met Instellingen > Algemene > apparaatcompatibiliteit.

Selecteer Bewerken en schakel vervolgens platform macOS in door het selectievakje in te schakelen.

Selecteer in de vervolgkeuzelijst Compliancegroep de slimme computergroep die u hebt gemaakt voor Naleving in de vorige sectie Computer-smart-groups van dit artikel.

Selecteer in de vervolgkeuzelijst Toepasselijke groep de slimme computergroep die u hebt gemaakt voor Van toepassing in de vorige sectie Computer-smart-groups van dit artikel.

Schakel de schuifregelaar rechtsboven in en selecteer Opslaan.

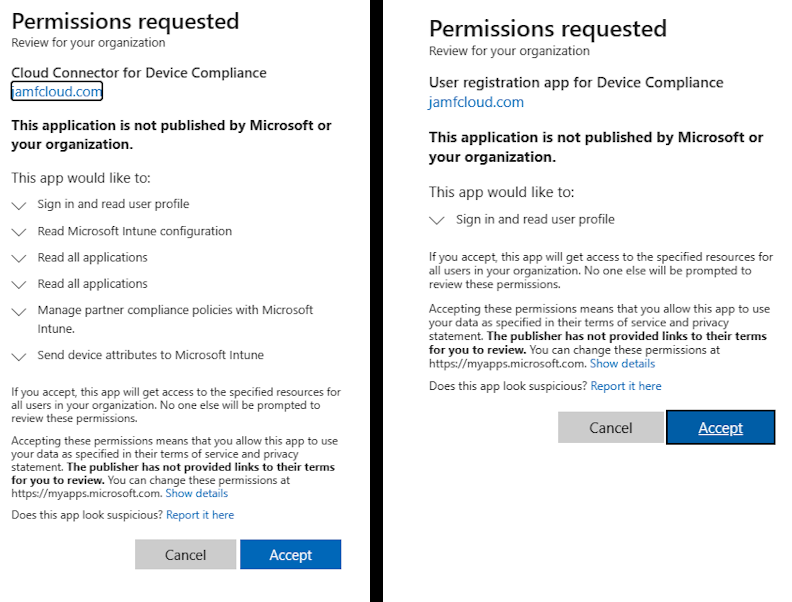

Vervolgens worden er twee Microsoft-verificatieprompts weergegeven. Voor elke instantie is een globale beheerder van Microsoft 365 vereist om de prompt te verifiëren:

- Met de eerste verificatieprompt wordt de toepassing Cloud Connector for Device Compliance gemaakt in Microsoft Entra ID.

- Met de tweede verificatieprompt wordt de gebruikersregistratie-app gemaakt voor Apparaatcompatibiliteit.

Er wordt een nieuw browsertabblad geopend op een Jamf-portalpagina met het dialoogvenster Compliancepartner configureren en selecteer vervolgens de knop Microsoft Endpoint Manager openen.

Het Microsoft Intune-beheercentrum wordt geopend op een nieuw browsertabblad.

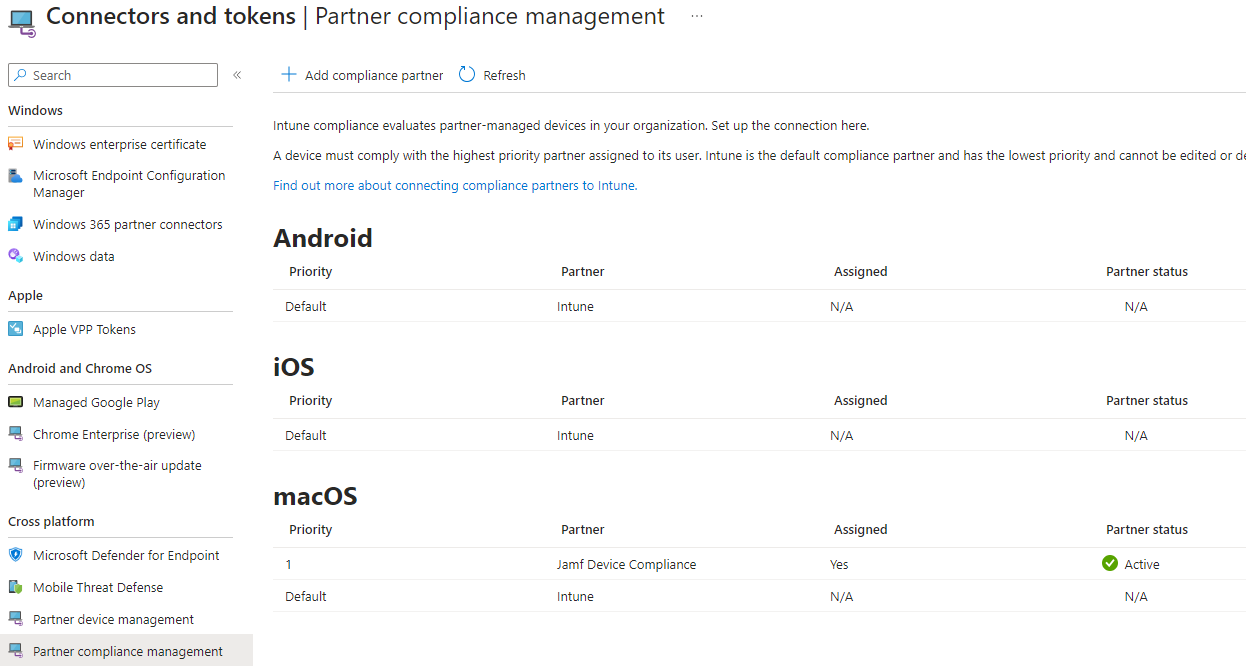

Ga naar Tenantbeheer > Connectors en tokens > Partnernalevingsbeheer.

Selecteer boven aan de pagina Partnernalevingsbeheerde optie Nalevingspartner toevoegen.

In de wizard Nalevingspartner maken :

- Gebruik de vervolgkeuzelijst Compliance-partner om Jamf-apparaatcompatibiliteit te selecteren.

- Gebruik de vervolgkeuzelijst Platform om macOS te selecteren en selecteer vervolgens Volgende.

- Selecteer in Toewijzingende optie Groepen toevoegen en selecteer vervolgens de Microsoft Entra gebruikersgroep die u eerder hebt gemaakt. Selecteer nietAlle gebruikers toevoegen , omdat de verbinding hierdoor wordt belemmerd.

- Selecteer Volgende en vervolgens Maken.

Open in uw browser het tabblad met de Jamf-portal met het dialoogvenster Compliancepartner configureren .

Selecteer de knop Bevestigen .

Ga naar het browsertabblad met het dashboard nalevingsbeheer van Intune-partners en selecteer het pictogram Vernieuwen bovenaan naast de optie Nalevingspartner toevoegen .

Controleer of in de macOS Jamf Device Compliance-connector de partnerstatus Actief wordt weergegeven.

De beheerconfiguratie voltooien

Om ervoor te zorgen dat gebruikers apparaten kunnen inschrijven, moet u op de hoogte zijn van de Microsoft Entra beleidsregels voor voorwaardelijke toegang die ze kunnen blokkeren. De gebruikersregistratie-app voor apparaatcompatibiliteit die is gemaakt toen u Jamf Pro met Intune hebt verbonden , moet worden toegevoegd als uitsluiting in beleid dat kan voorkomen dat gebruikers hun apparaten registreren.

Denk bijvoorbeeld aan een Microsoft Entra beleid voor voorwaardelijke toegang waarvoor compatibele apparaten zijn vereist:

- Toewijzingen: wijs dit beleid toe aan alle gebruikers of groepen gebruikers met door Jamf beheerde apparaten.

- Doelresources : stel de volgende configuraties in:

- Toepassen op alle cloud-apps.

- Sluit de app Gebruikersregistratie uit voor de app Apparaatnaleving . Deze app is gemaakt toen u Jamf Pro met Intune hebt verbonden.

- Voorwaarden omvatten de volgende opties:

- Naleving vereist

- Vereist een geregistreerd apparaat

Meldingen van eindgebruikers

We raden u aan voldoende informatie te verstrekken over de eindgebruikerservaring om ervoor te zorgen dat uw gebruikers van door Jamf beheerde apparaten op de hoogte zijn van het proces, hoe het werkt en een tijdlijn waarin ze moeten voldoen aan het beleid. Een belangrijke herinnering die in deze meldingen moet worden opgenomen, is dat de Jamf Self-Service-app het beleid bevat dat ze gebruiken om hun apparaat te registreren. Gebruikers mogen de geïmplementeerde Microsoft Bedrijfsportal-app niet gebruiken om te proberen zich te registreren. Het gebruik van de Bedrijfsportal-app resulteert in een fout die AccountNotOnboarded aangeeft.

Apparaten die worden beheerd met het Jamf-platform, worden niet weergegeven in de lijst met apparaten van Intune in het volgende proces. Nadat gebruikers hun apparaten hebben geregistreerd in Microsoft Entra-id, wordt de beginstatus van het apparaat weergegeven als Niet compatibel. Zodra de slimme jamf Pro-computergroep die is geconfigureerd voor naleving is bijgewerkt, wordt de status verzonden naar via de Intune-connector naar Microsoft Entra id om de nalevingsstatus van het apparaat bij te werken. De frequentie van updates voor de Microsoft Entra apparaatgegevens is gebaseerd op de slimme groep Nalevingscomputer in Jamf-wijzigingsfrequentie.

Problemen oplossen

Probleem

Nadat het beleid is gestart vanuit de Jamf Self-Service-app op het macOS-apparaat zoals aangegeven, leek de Microsoft-verificatieprompt normaal te werken. De status van het apparaat dat wordt weergegeven in Microsoft Entra-id is echter niet bijgewerkt van N.v.v. naar de status Compatibel, zelfs niet nadat u een uur of langer hebt gewacht.

In dit geval was de apparaatrecord in Microsoft Entra-id onvolledig.

Oplossing

Controleer eerst het volgende:

- Het apparaat wordt weergegeven als lid van de slimme jamf-computergroep voor naleving. Dit lidmaatschap geeft aan dat het apparaat compatibel is.

- De verifiërende gebruiker is lid van de Microsoft Entra groep die is gericht op de Jamf Intune-connector.

Ten tweede, op het betrokken apparaat:

Open de Terminal-toepassing en voer de volgende opdracht uit:

/usr/local/jamf/bin/jamfaad gatherAADInfo- Als de opdracht niet resulteert in een prompt, maar in plaats daarvan Microsoft Entra id retourneert die is verkregen voor macOS-gebruikers $USER, was de registratie goed.

- Als met de opdracht een aanmeldingsprompt wordt gemaakt en de gebruiker de aanmelding zonder fouten kan voltooien, is er mogelijk een gebruikersfout opgetreden tijdens de eerste registratiepoging.

- Als de opdracht een aanmeldingsprompt maakt, maar er een fout optreedt wanneer de gebruiker zich aanmeldt, is verdere probleemoplossing vereist via een ondersteuningsaanvraag.

Volgende stappen

Feedback

Binnenkort beschikbaar: In de loop van 2024 zullen we GitHub-problemen geleidelijk uitfaseren als het feedbackmechanisme voor inhoud en deze vervangen door een nieuw feedbacksysteem. Zie voor meer informatie: https://aka.ms/ContentUserFeedback.

Feedback verzenden en weergeven voor