Notitie

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen u aan te melden of de directory te wijzigen.

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen de mappen te wijzigen.

Opmerking

Dit artikel gaat over externe Mobile Threat Defense-leveranciers. Zie Microsoft Defender voor Eindpunt voor meer informatie over Microsoft Defender voor Eindpunt.

Intune kunt gegevens van een MTD-leverancier (Mobile Threat Defense) integreren als informatiebron voor nalevingsbeleid voor apparaten en regels voor voorwaardelijke toegang van apparaten. U kunt deze informatie gebruiken om bedrijfsresources zoals Exchange en SharePoint te beveiligen door de toegang vanaf gecompromitteerde mobiele apparaten te blokkeren.

Intune kunt dezelfde gegevens gebruiken als bron voor niet-ingeschreven apparaten met behulp van Intune app-beveiligingsbeleid. Als zodanig kunnen beheerders deze informatie gebruiken om bedrijfsgegevens binnen een Microsoft Intune beveiligde app te beveiligen en een blok of selectief wissen uit te voeren.

Cloudondersteuning voor de overheid

MTD-connectors (Mobile Threat Defense) voor Android- en iOS-/iPadOS-apparaten zijn beschikbaar in de volgende onafhankelijke clouds, op voorwaarde dat de MTD-partners deze omgevingen ook ondersteunen. Wanneer u zich aanmeldt bij uw tenant, kunt u de beschikbare connectors in die specifieke omgeving bekijken:

- U.S. Government Community Cloud (GCC) High

- 21Vianet

Meer informatie over Intune- en overheidsclouds:

- Microsoft Intune voor hoge GCC-ondersteuning voor de Amerikaanse overheid

- Microsoft Intune voor GCC High en DoD-servicebeschrijving van de Amerikaanse overheid

- Microsoft Intune beheerd door 21Vianet in China

Bedrijfsresources beveiligen

Door informatie van MTD-leveranciers te integreren, kunt u uw bedrijfsresources beschermen tegen bedreigingen die van invloed zijn op mobiele platforms.

Meestal zijn bedrijven proactief in het beschermen van pc's tegen beveiligingsproblemen en aanvallen, terwijl mobiele apparaten vaak niet worden bewaakt en niet worden beveiligd. Waar mobiele platforms ingebouwde beveiliging hebben, zoals app-isolatie en gecontroleerde app-stores voor consumenten, blijven deze platforms kwetsbaar voor geavanceerde aanvallen. Naarmate meer werknemers apparaten gebruiken voor werk en om toegang te krijgen tot gevoelige informatie, kan de informatie van MTD-leveranciers u helpen apparaten en uw resources te beschermen tegen steeds geavanceerdere aanvallen.

Intune Mobile Threat Defense-connectors

Intune maakt gebruik van een Mobile Threat Defense-connector om een communicatiekanaal te maken tussen Intune en de door u gekozen MTD-leverancier. Intune MTD-partners bieden intuïtieve, eenvoudig te implementeren toepassingen voor mobiele apparaten. Deze toepassingen scannen en analyseren actief bedreigingsinformatie om te delen met Intune. Intune kunt de gegevens gebruiken voor rapportage- of afdwingingsdoeleinden.

Bijvoorbeeld: een verbonden MTD-app meldt aan de MTD-leverancier dat een telefoon in uw netwerk momenteel is verbonden met een netwerk dat kwetsbaar is voor man-in-the-middle-aanvallen. Deze informatie is gecategoriseerd naar een geschikt risiconiveau van laag, gemiddeld of hoog. Dit risiconiveau wordt vervolgens vergeleken met de risiconiveaus die u instelt in Intune. Op basis van deze vergelijking kan de toegang tot bepaalde resources van uw keuze worden ingetrokken terwijl het apparaat wordt gecompromitteerd.

Connectorstatus

Zodra u een Mobile Threat Defense-connector aan uw tenant hebt toegevoegd, wordt in de status een van de volgende statussen weergegeven:

| Connectorstatus | Definitie | Bedreigingsberichten van het apparaat geblokkeerd? | AppSync-aanvraagberichten geblokkeerd? |

|---|---|---|---|

| Onbeschikbaar | De inrichting van de connector is ongedaan gemaakt. De MTD-partner moet met Intune praten om deze opnieuw in te richten. | Ja (vanaf 2308) | Ja (vanaf 2308) |

| Niet instellen | Het instellen van de connector is niet voltooid. Er zijn mogelijk aanvullende stappen of machtigingen vereist binnen Intune of de MTD-partner om deze status te wijzigen in Beschikbaar | Ja (vanaf 2309) | Ja (vanaf 2309) |

| Beschikbaar | De configuratie van de connector is voltooid. Er moet ten minste één platformknop zijn ingeschakeld om deze status te wijzigen in Ingeschakeld. | Nee | Nee |

| Ingeschakeld | De configuratie van de connector is voltooid en er is momenteel ten minste één platformknop ingeschakeld voor deze connector. | Nee | Nee |

| Reageren | De connector reageert niet. Als de connectorstatus nog steeds niet reageert voor de dagen die zijn gedefinieerd in Aantal dagen totdat de partner niet reageert, negeert Intune de nalevingsstatus. | Nee | Nee |

| Fout | Connector heeft een foutcode. Sommige MTD-partners kunnen ervoor kiezen om dit in een foutcase te verzenden. | Nee | Nee |

Gegevens die Intune verzamelt voor Mobile Threat Defense

Indien ingeschakeld, verzamelt Intune app-inventarisgegevens van zowel persoonlijke apparaten als apparaten in bedrijfseigendom en stelt deze beschikbaar voor MTD-providers om op te halen, zoals Lookout for Work. U kunt een app-inventaris verzamelen van de gebruikers van iOS-apparaten.

Deze service is opt-in; er wordt standaard geen app-inventarisgegevens gedeeld. Een Intune-beheerder moet App Sync inschakelen voor iOS-apparaten in de connectorinstellingen van Mobile Threat Defense voordat informatie over app-inventaris wordt gedeeld.

App-inventaris

Als u App Sync inschakelt voor iOS-/iPadOS-apparaten, worden inventarissen van iOS-/iPadOS-apparaten in zowel zakelijk als persoonlijk eigendom verzonden naar uw MTD-serviceprovider. Gegevens in de app-inventaris omvatten:

- App-id

- App-versie

- Korte versie van app

- App-naam

- Grootte van app-bundel

- Dynamische grootte van app

- Of de app ad-hoc is ondertekend met code (vanaf 2309)

- Of de app is geïnstalleerd vanuit de App Store (vanaf 2309)

- Of de app een bèta-app is (geïnstalleerd via TestFlight) (vanaf 2309)

- Of de app een apparaatgebaseerde app is die is gekocht via een volumeaankoop (vanaf 2309)

- Of de app is gevalideerd of niet

- Of de app wordt beheerd of niet

Voorbeeldscenario's voor ingeschreven apparaten met nalevingsbeleid voor apparaten

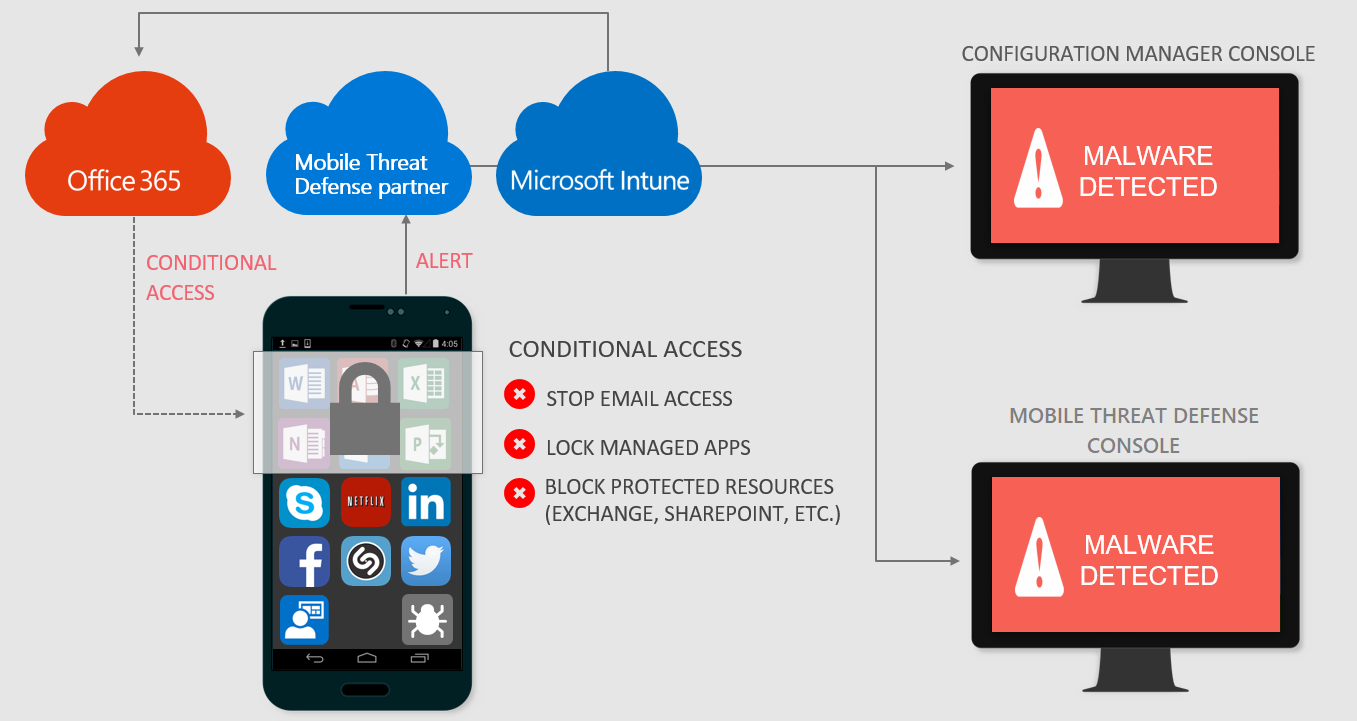

Wanneer een apparaat wordt beschouwd als geïnfecteerd door de Mobile Threat Defense-oplossing:

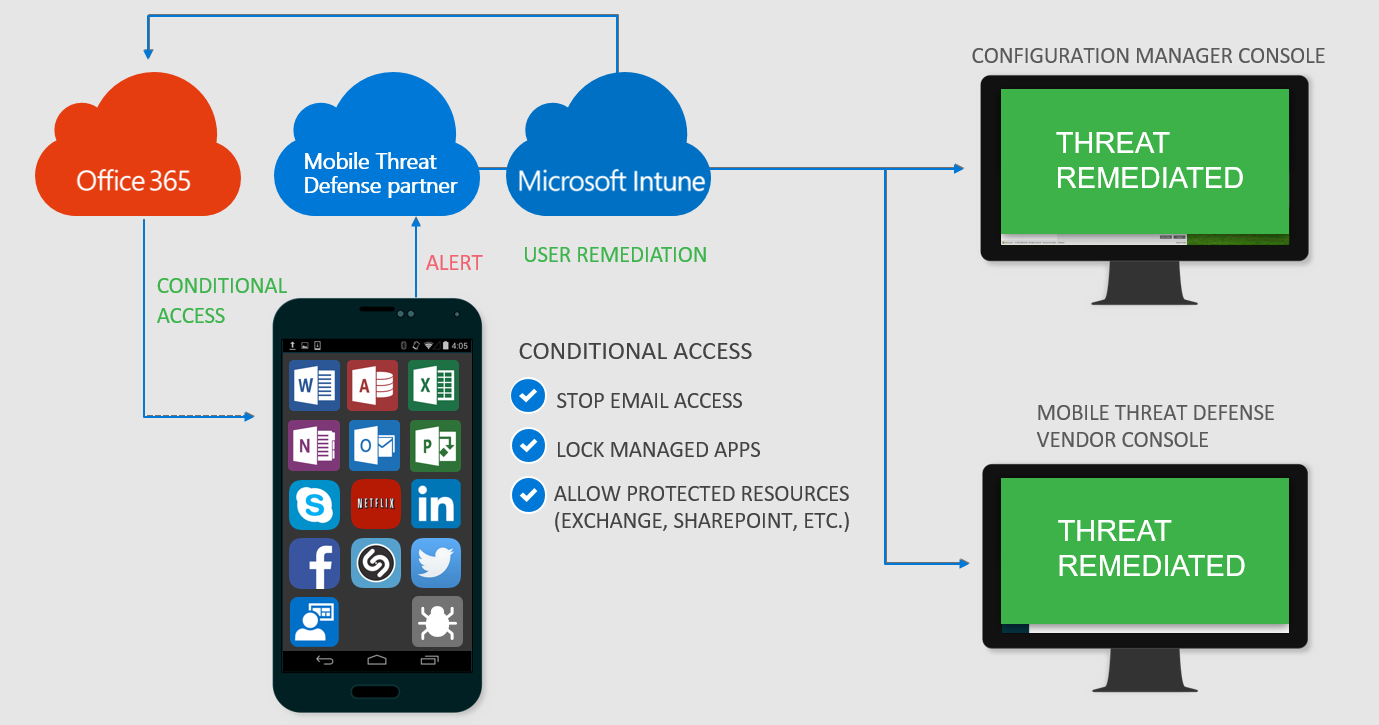

Er wordt toegang verleend wanneer het apparaat wordt hersteld:

Voorbeeldscenario's voor niet-ingeschreven apparaten met Intune app-beveiligingsbeleid

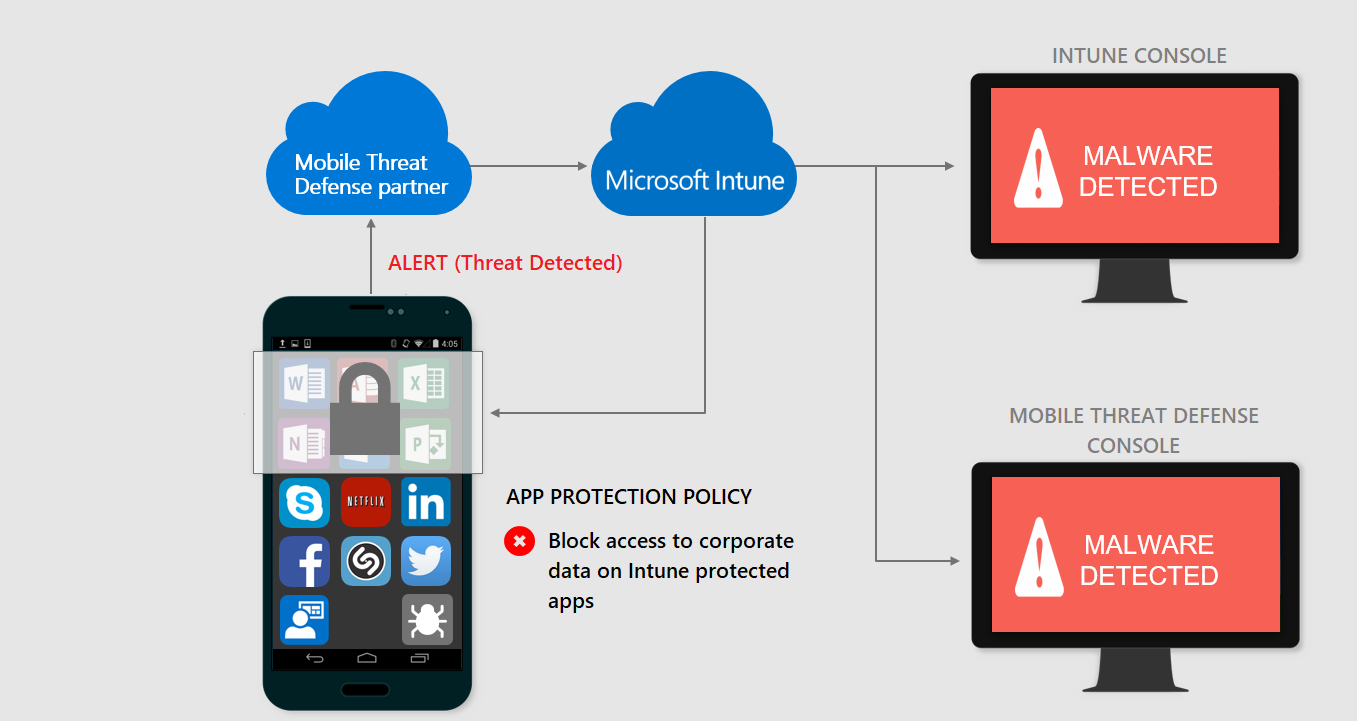

Wanneer een apparaat wordt beschouwd als geïnfecteerd door de Mobile Threat Defense-oplossing:

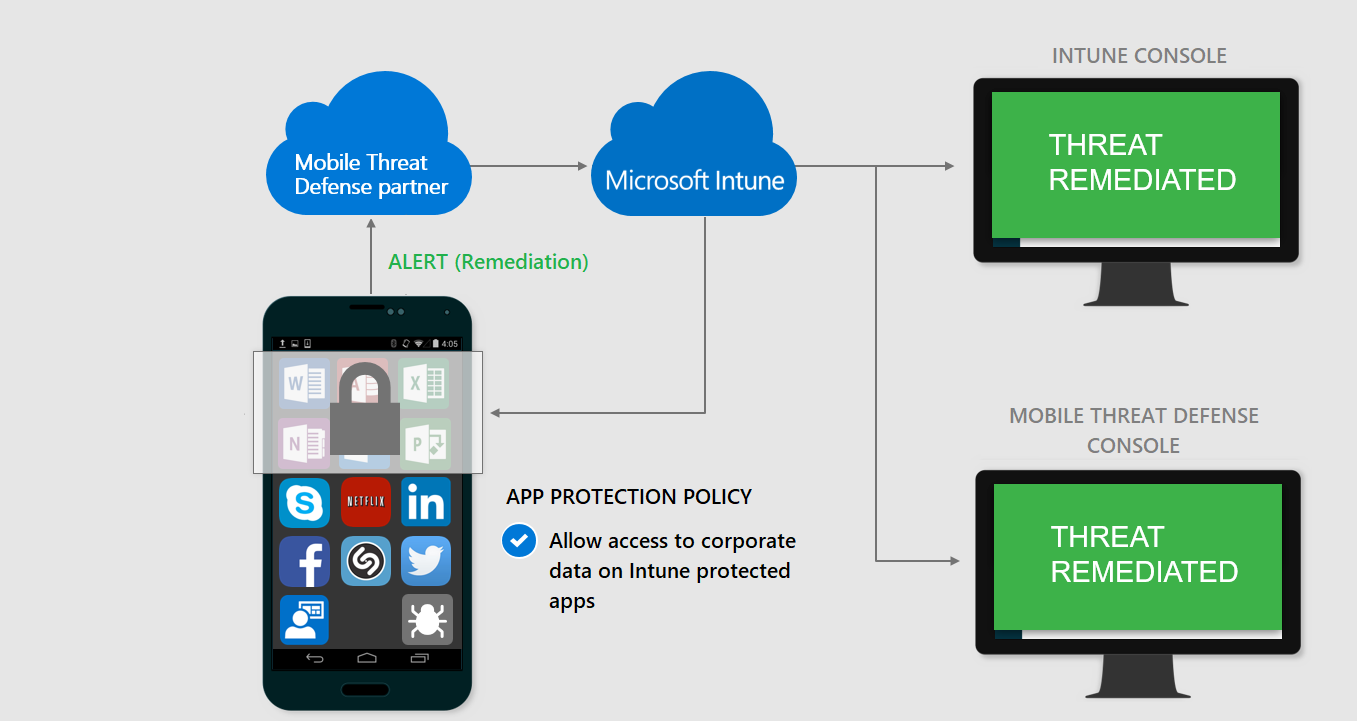

Er wordt toegang verleend wanneer het apparaat wordt hersteld:

Opmerking

We raden u aan één Mobile Threat Defense-leverancier per tenant per platform te gebruiken.

Voor Apparaatcompatibiliteit kunt u meerdere Mobile Defense-leveranciers gebruiken met één Intune tenant. Wanneer echter twee of meer leveranciers zijn geconfigureerd voor gebruik voor hetzelfde platform, moeten alle apparaten waarop dat platform wordt uitgevoerd elke MTD-app installeren en scannen op bedreigingen. Als u geen scan verzendt vanuit een geconfigureerde app, wordt het apparaat gemarkeerd als niet-compatibel.

Deze aanbeveling is niet van toepassing op Microsoft Defender voor Eindpunt. U kunt Defender voor Eindpunt gebruiken met een MTD-app van derden en de naleving afzonderlijk controleren door verschillende nalevingsbeleidsregels voor verschillende groepen te implementeren.

Mobile Threat Defense-partners

Meer informatie over het beveiligen van toegang tot bedrijfsresources op basis van apparaat-, netwerk- en toepassingsrisico's met:

- Better Mobile - (Android, iOS/iPadOS)

- BlackBerry Protect Mobile - (Android, iOS/iPadOS)

- Check Point Harmony Mobile - (Android, iOS/iPadOS)

- CrowdStrike Falcon voor mobiel - (Android, iOS/iPadOS)

- Jamf Mobile Threat Defense - (Android, iOS/iPadOS)

- Lookout for Work - (Android, iOS/iPadOS)

- - Microsoft Defender voor Eindpunt(Android, iOS/iPadOS, Windows)

- Pradeo - (Android, iOS/iPadOS)

- SentinelOne - (Android, iOS/iPadOS)

- Sophos Mobile - (Android, iOS/iPadOS)

- Symantec Endpoint Protection Mobile - (Android, iOS/iPadOS)

- Trellix Mobile Security - (Android, iOS/iPadOS)

- Trend Micro Mobile Security as a Service - (Android, iOS/iPadOS)

- Windows-beveiliging Center - (Windows) - Zie Gegevensbeveiliging voor Windows MAM voor informatie over de Windows-versies die deze connector ondersteunen.

- Zimperium - (Android, iOS/iPadOS)