Automatische aanvalsonderbreking in Microsoft Defender XDR

Van toepassing op:

- Microsoft Defender XDR

Microsoft Defender XDR correleert miljoenen individuele signalen om actieve ransomware-campagnes of andere geavanceerde aanvallen in de omgeving met hoge betrouwbaarheid te identificeren. Terwijl een aanval wordt uitgevoerd, verstoort Defender XDR de aanval door automatisch gecompromitteerde assets te bevatten die de aanvaller gebruikt door automatische aanvalsonderbreking.

Automatische aanvalsonderbreking beperkt laterale bewegingen in een vroeg stadium en vermindert de algehele impact van een aanval, van de bijbehorende kosten tot productiviteitsverlies. Tegelijkertijd hebben beveiligingsteams volledige controle over het onderzoeken, herstellen en weer online brengen van assets.

Dit artikel biedt een overzicht van automatische onderbreking van aanvallen en bevat koppelingen naar de volgende stappen en andere bronnen.

Hoe automatische aanvalsonderbreking werkt

Automatische onderbreking van aanvallen is ontworpen om aanvallen die worden uitgevoerd te beperken, de impact op de assets van een organisatie te beperken en beveiligingsteams meer tijd te bieden om de aanval volledig te herstellen. Aanvalsonderbreking maakt gebruik van de volledige breedte van onze XDR-signalen (Extended Detection and Response), waarbij rekening wordt gehouden met de hele aanval om op incidentniveau te handelen. Deze mogelijkheid is in tegenstelling tot bekende beveiligingsmethoden zoals preventie en blokkering op basis van één enkele indicator van inbreuk.

Hoewel u met veel XDR- en beveiligingsindelings-, automatiserings- en responsplatforms (SOAR) uw automatische reactieacties kunt maken, is automatische aanvalsonderbreking ingebouwd en worden inzichten van Microsoft-beveiligingsonderzoekers en geavanceerde AI-modellen gebruikt om de complexiteit van geavanceerde aanvallen tegen te gaan. Automatische aanvalsonderbreking houdt rekening met de volledige context van signalen van verschillende bronnen om gecompromitteerde assets te bepalen.

Automatische aanvalsonderbreking werkt in drie belangrijke fasen:

- Het maakt gebruik van de mogelijkheid van Defender XDR om signalen uit veel verschillende bronnen te correleren in één incident met hoge betrouwbaarheid via inzichten van eindpunten, identiteiten, e-mail- en samenwerkingshulpprogramma's en SaaS-apps.

- Het identificeert assets die worden beheerd door de aanvaller en worden gebruikt om de aanval te verspreiden.

- Er worden automatisch reactieacties uitgevoerd in relevante Microsoft Defender producten om de aanval in realtime te voorkomen door betrokken assets te isoleren.

Deze veranderende mogelijkheid beperkt de voortgang van een bedreigingsacteur in een vroeg stadium en vermindert de algehele impact van een aanval aanzienlijk, van de bijbehorende kosten tot het verlies van productiviteit.

Hoge betrouwbaarheid bij het uitvoeren van automatische actie

We begrijpen dat het nemen van automatische actie soms gepaard gaat met aarzeling van beveiligingsteams, gezien de mogelijke impact die het kan hebben op een organisatie. Daarom zijn de mogelijkheden voor automatische aanvalsonderbreking in Defender XDR ontworpen om te vertrouwen op high-fidelity-signalen. Het maakt ook gebruik van de incidentcorrelatie van Defender XDR met miljoenen Defender-productsignalen in e-mail, identiteit, toepassingen, documenten, apparaten, netwerken en bestanden. Inzichten uit het continue onderzoek van duizenden incidenten door het beveiligingsonderzoeksteam van Microsoft zorgen ervoor dat automatische aanvalsonderbreking een hoge signaal-ruisverhouding (SNR) behoudt.

Onderzoeken zijn een integraal onderdeel van het bewaken van onze signalen en het bedreigingslandschap voor aanvallen om een hoge kwaliteit en nauwkeurige bescherming te garanderen.

Tip

In dit artikel wordt beschreven hoe aanvalsonderbreking werkt. Zie Mogelijkheden voor onderbrekingen van aanvallen configureren in Microsoft Defender XDR om deze mogelijkheden te configureren.

Geautomatiseerde reactieacties

Automatische onderbreking van aanvallen maakt gebruik van op Microsoft gebaseerde XDR-reactieacties. Voorbeelden van deze acties zijn:

Apparaat bevatten: op basis van de mogelijkheid van Microsoft Defender voor Eindpunt is deze actie een automatische insluiting van een verdacht apparaat om inkomende/uitgaande communicatie met het apparaat te blokkeren.

Gebruiker uitschakelen: op basis van de mogelijkheid van Microsoft Defender for Identity is deze actie een automatische opschorting van een gecompromitteerd account om extra schade te voorkomen, zoals zijwaartse verplaatsing, schadelijk postvakgebruik of uitvoering van malware. De actie Gebruiker uitschakelen gedraagt zich anders, afhankelijk van hoe de gebruiker in uw omgeving wordt gehost.

- Wanneer het gebruikersaccount wordt gehost in Active Directory: Defender for Identity activeert de actie Gebruiker uitschakelen op domeincontrollers waarop de Defender for Identity-agent wordt uitgevoerd.

- Wanneer het gebruikersaccount wordt gehost in Active Directory en wordt gesynchroniseerd op Microsoft Entra ID: Defender for Identity activeert de gebruikersactie uitschakelen via onboarded domeincontrollers. Aanvalsonderbreking schakelt ook het gebruikersaccount uit op het gesynchroniseerde Entra ID-account.

- Wanneer het gebruikersaccount alleen wordt gehost in Entra ID (cloudeigen account): aanvalsonderbreking schakelt u het gebruikersaccount uit voor het gesynchroniseerde Entra ID-account.

Opmerking

Het uitschakelen van het gebruikersaccount in Microsoft Entra ID is niet afhankelijk van de implementatie van Microsoft Defender for Identity.

- Gebruiker bevatten: op basis van de mogelijkheid van Microsoft Defender voor Eindpunt bevat deze reactieactie automatisch tijdelijk verdachte identiteiten om laterale verplaatsing en versleuteling op afstand te helpen blokkeren met betrekking tot inkomende communicatie met de onboarded apparaten van Defender for Endpoint.

Zie herstelacties in Microsoft Defender XDR voor meer informatie.

Geautomatiseerde reactieacties voor SAP met Microsoft Sentinel

Als u het geïntegreerde platform voor beveiligingsbewerkingen gebruikt en u de Microsoft Sentinel-oplossing voor SAP-toepassingen hebt geïmplementeerd, kunt u ook automatische aanvalsonderbreking voor SAP implementeren.

Implementeer bijvoorbeeld aanvalsonderbreking voor SAP om gecompromitteerde assets te bevatten door verdachte SAP-gebruikers te vergrendelen in het geval van een aanval op het manipuleren van financiële processen.

Nadat het risico is beperkt, kunnen Microsoft Defender-beheerders handmatig de gebruikers ontgrendelen die automatisch zijn vergrendeld door de reactie op de aanvalsonderbreking. De mogelijkheid om gebruikers handmatig te ontgrendelen is beschikbaar via het Microsoft Defender actiecentrum en alleen voor gebruikers die zijn vergrendeld door een aanvalsonderbreking.

Als u aanvalsonderbreking wilt gebruiken voor SAP, implementeert u een nieuwe gegevensconnectoragent of zorgt u ervoor dat uw agent versie 90847355 of hoger gebruikt en wijst u vervolgens de vereiste Azure- en SAP-rollen toe en past u deze toe. Zie voor meer informatie:

- De container implementeren en configureren die als host fungeert voor de SAP-gegevensconnectoragent

- Werk de SAP-gegevensconnectoragent van Microsoft Sentinel bij, met name uw systeem bijwerken voor automatische aanvalsonderbreking.

Terwijl u aanvalsonderbreking configureert in de Azure Portal en uw SAP-systeem, treedt automatische onderbreking van aanvallen zelf alleen op in het geïntegreerde platform voor beveiligingsbewerkingen in de Microsoft Defender portal.

Vaststellen wanneer een aanvalsonderbreking optreedt in uw omgeving

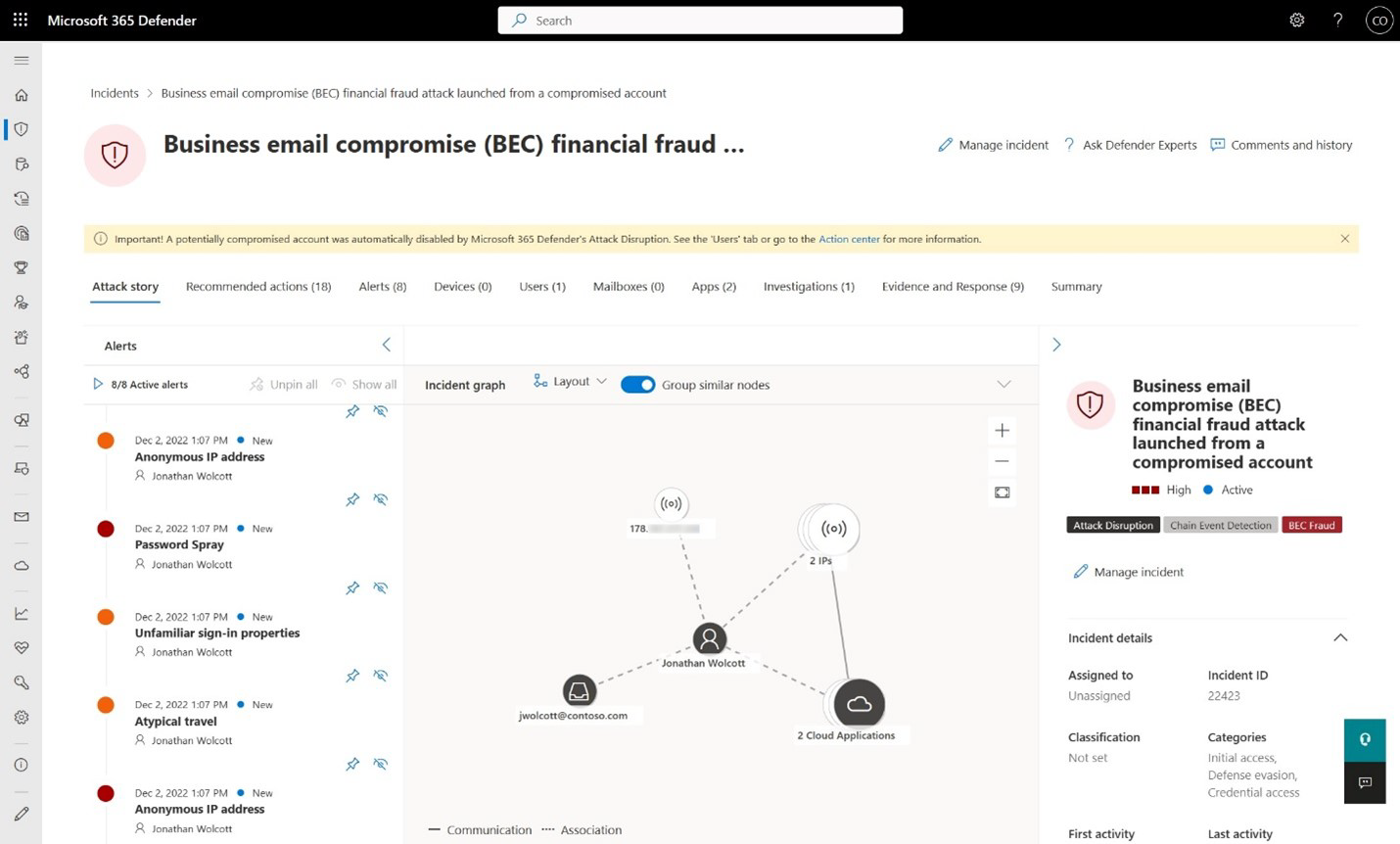

Op de pagina Defender XDR incident worden de acties voor automatische aanvalsonderbreking weergegeven via het aanvalsverhaal en de status die wordt aangegeven door een gele balk (afbeelding 1). Het incident toont een toegewezen onderbrekingstag, markeer de status van de assets in de incidentgrafiek en voeg een actie toe aan het Actiecentrum.

Afbeelding 1. Incidentweergave met de gele balk waar automatische aanvalsonderbreking actie heeft ondernomen

Afbeelding 1. Incidentweergave met de gele balk waar automatische aanvalsonderbreking actie heeft ondernomen

De Defender XDR gebruikerservaring bevat nu extra visuele aanwijzingen om deze automatische acties zichtbaar te maken. U kunt ze vinden in de volgende ervaringen:

In de incidentwachtrij:

- Er wordt een tag met de titel Aanvalsonderbreking weergegeven naast betrokken incidenten

Op de incidentpagina:

- Een tag met de titel Aanvalsonderbreking

- Een gele banner boven aan de pagina waarin de automatische actie wordt gemarkeerd

- De huidige assetstatus wordt weergegeven in de incidentgrafiek als er een actie wordt uitgevoerd op een asset, bijvoorbeeld account uitgeschakeld of apparaat ingesloten

Via API:

Aan het einde van de titels van incidenten wordt een tekenreeks (aanvalsonderbreking) toegevoegd met een hoge betrouwbaarheid die waarschijnlijk automatisch wordt onderbroken. Bijvoorbeeld:

BEC-aanval op financiële fraude die is gestart vanuit een gecompromitteerd account (aanvalsonderbreking)

Zie Details en resultaten van aanvalsonderbrekingen weergeven voor meer informatie.

Volgende stappen

- Automatische onderbreking van aanvallen configureren in Microsoft Defender XDR

- Details en resultaten weergeven

- E-mailmeldingen ontvangen voor reactieacties

Tip

Wil je meer weten? Neem contact op met de Microsoft Beveiliging-community in onze Tech Community: Microsoft Defender XDR Tech Community.