Waarschuwingen onderzoeken in Microsoft Defender XDR

Van toepassing op:

- Microsoft Defender XDR

Opmerking

In dit artikel worden beveiligingswaarschuwingen in Microsoft Defender XDR beschreven. U kunt echter activiteitswaarschuwingen gebruiken om e-mailmeldingen te verzenden naar uzelf of andere beheerders wanneer gebruikers specifieke activiteiten uitvoeren in Microsoft 365. Zie Creatie activiteitswaarschuwingen - Microsoft Purview | Microsoft Docs.

Waarschuwingen vormen de basis van alle incidenten en duiden op het optreden van schadelijke of verdachte gebeurtenissen in uw omgeving. Waarschuwingen maken doorgaans deel uit van een bredere aanval en geven aanwijzingen over een incident.

In Microsoft Defender XDR worden gerelateerde waarschuwingen samengevoegd om incidenten te vormen. Incidenten bieden altijd de bredere context van een aanval, maar het analyseren van waarschuwingen kan waardevol zijn wanneer een diepere analyse vereist is.

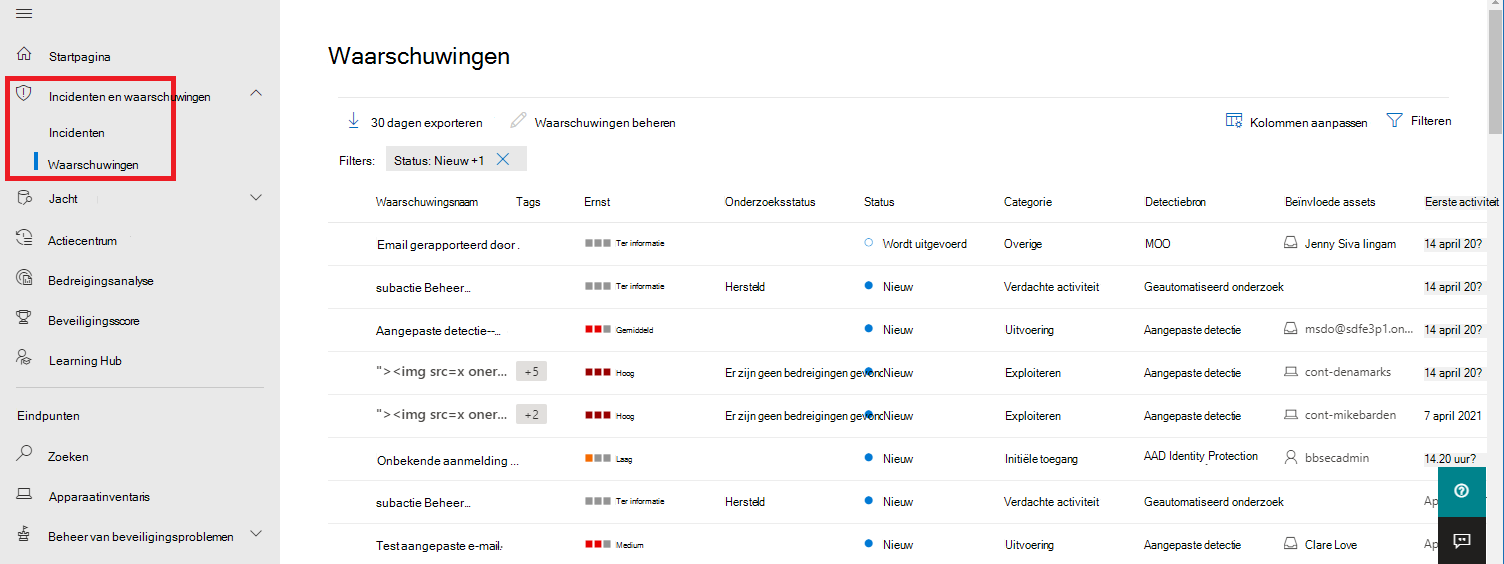

In de wachtrij Waarschuwingen wordt de huidige set waarschuwingen weergegeven. U krijgt toegang tot de waarschuwingswachtrij vanuit Incidenten & waarschuwingen > Waarschuwingen bij het snel starten van de Microsoft Defender-portal.

Waarschuwingen van verschillende Microsoft-beveiligingsoplossingen, zoals Microsoft Defender voor Eindpunt, Microsoft Defender voor Office 365 en Microsoft Defender XDR, worden hier weergegeven.

In de wachtrij met waarschuwingen in de Microsoft Defender portal worden standaard de nieuwe en actieve waarschuwingen van de afgelopen 30 dagen weergegeven. De meest recente waarschuwing staat boven aan de lijst, zodat u deze als eerste kunt zien.

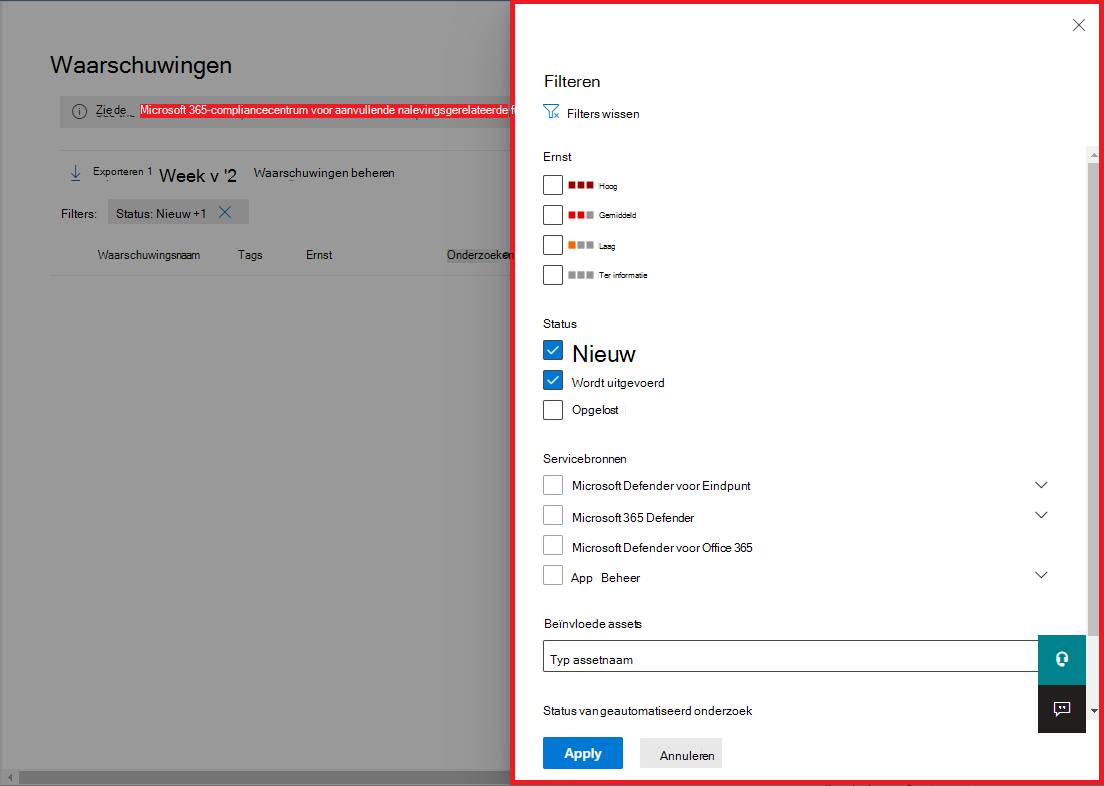

In de standaardwachtrij voor waarschuwingen kunt u Filteren selecteren om een filtervenster weer te geven, waaruit u een subset van de waarschuwingen kunt opgeven. Hier is een voorbeeld.

U kunt waarschuwingen filteren op basis van deze criteria:

- Ernst

- Status

- Servicebronnen

- Entiteiten (de betrokken activa)

- Status van geautomatiseerd onderzoek

Vereiste rollen voor Defender voor Office 365-waarschuwingen

U moet een van de volgende rollen hebben om toegang te krijgen tot Microsoft Defender voor Office 365-waarschuwingen:

Voor Microsoft Entra globale rollen:

- Globale beheerder

- Beveiligingsbeheerder

- Beveiligingsoperator

- Algemene lezer

- Beveiligingslezer

Office 365 Beveiligings- & Compliance-rollengroepen

- Beheerder voor naleving

- Organisatiebeheer

Een aangepaste rol

Een waarschuwing analyseren

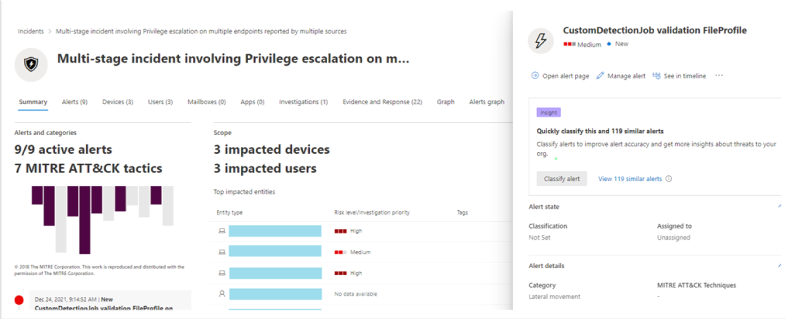

Als u de hoofdwaarschuwingspagina wilt zien, selecteert u de naam van de waarschuwing. Hier is een voorbeeld.

U kunt ook de actie De hoofdwaarschuwingspagina openen selecteren in het deelvenster Waarschuwing beheren .

Een waarschuwingspagina bestaat uit deze secties:

- Waarschuwingsverhaal, de keten van gebeurtenissen en waarschuwingen met betrekking tot deze waarschuwing in chronologische volgorde

- Samenvattingsdetails

Op een waarschuwingspagina kunt u het beletselteken (...) naast een entiteit selecteren om beschikbare acties te zien, zoals het koppelen van de waarschuwing aan een ander incident. De lijst met beschikbare acties is afhankelijk van het type waarschuwing.

Waarschuwingsbronnen

Microsoft Defender XDR waarschuwingen kunnen afkomstig zijn van oplossingen zoals Microsoft Defender voor Eindpunt, Microsoft Defender voor Office 365, Microsoft Defender for Identity, Microsoft Defender for Cloud Apps, de app-governance-invoegtoepassing voor Microsoft Defender for Cloud Apps, Microsoft Entra ID Protectionen Preventie van gegevensverlies van Microsoft. Mogelijk ziet u waarschuwingen met vooraf gedefinieerde tekens in de waarschuwing. De volgende tabel bevat richtlijnen om inzicht te geven in de toewijzing van waarschuwingsbronnen op basis van het vooraf gedefinieerde teken van de waarschuwing.

Opmerking

- De vooraf gedefinieerde GUID's zijn alleen specifiek voor geïntegreerde ervaringen, zoals unified alerts queue, unified alerts page, unified investigation en unified incident.

- Het vooraf gedefinieerde teken wijzigt de GUID van de waarschuwing niet. De enige wijziging in de GUID is het vooraf gedefinieerde onderdeel.

| Waarschuwingsbron | Vooraf toegewezen teken |

|---|---|

| Microsoft Defender XDR | ra ta voor ThreatExpertsea voor DetectionSource = DetectionSource.CustomDetection |

| Microsoft Defender voor Office 365 | fa{GUID} Voorbeeld: fa123a456b-c789-1d2e-12f1g33h445h6i |

| Microsoft Defender voor Eindpunt | da of ed voor aangepaste detectiewaarschuwingen |

| Microsoft Defender for Identity | aa{GUID} Voorbeeld: aa123a456b-c789-1d2e-12f1g33h445h6i |

| Microsoft Defender for Cloud Apps | ca{GUID} Voorbeeld: ca123a456b-c789-1d2e-12f1g33h445h6i |

| Microsoft Entra ID Protection | ad |

| App-beheer | ma |

| Preventie van gegevensverlies in Microsoft | dl |

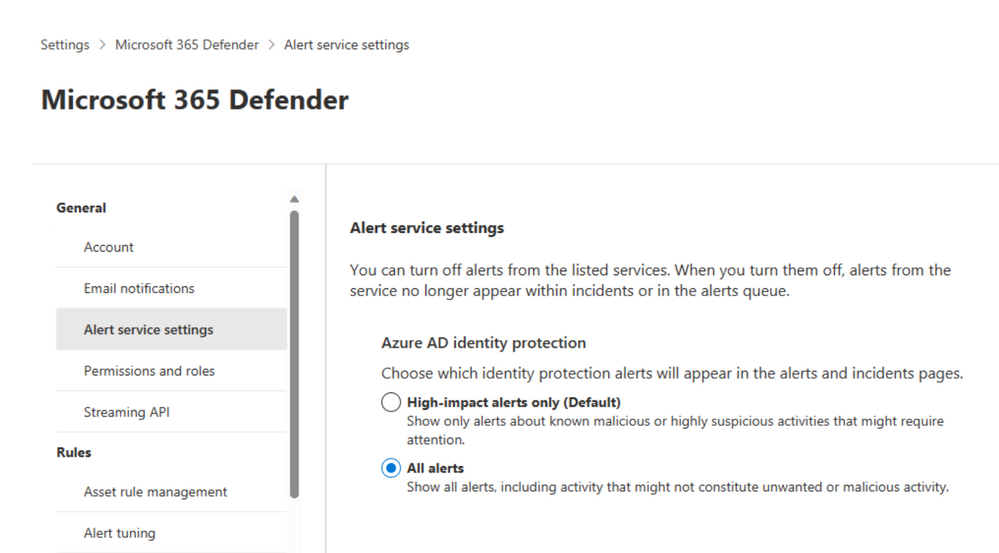

Microsoft Entra IP-waarschuwingsservice configureren

Ga naar de Microsoft Defender portal (security.microsoft.com), selecteer Instellingen>Microsoft Defender XDR.

Selecteer instellingen voor waarschuwingsservice in de lijst en configureer vervolgens uw Microsoft Entra ID Protection waarschuwingsservice.

Standaard zijn alleen de meest relevante waarschuwingen voor het beveiligingscentrum ingeschakeld. Als u alle Microsoft Entra IP-risicodetecties wilt ophalen, kunt u dit wijzigen in de sectie Instellingen voor waarschuwingsservice.

U hebt ook rechtstreeks toegang tot de instellingen van de waarschuwingsservice vanaf de pagina Incidenten in de Microsoft Defender-portal.

Belangrijk

Sommige informatie is gerelateerd aan voorlopige productversies die mogelijk aanzienlijk gewijzigd worden voordat ze commercieel gepubliceerd worden. Microsoft geeft geen garantie, uitdrukkelijk of impliciet, met betrekking tot de informatie die hier wordt beschreven.

Betrokken assets analyseren

De sectie Uitgevoerde acties bevat een lijst met betrokken assets, zoals postvakken, apparaten en gebruikers die worden beïnvloed door deze waarschuwing.

U kunt ook Weergave in het actiecentrum selecteren om het tabblad Geschiedenis van het Actiecentrum in de Microsoft Defender-portal weer te geven.

De rol van een waarschuwing in het waarschuwingsverhaal traceren

In het waarschuwingsverhaal worden alle assets of entiteiten met betrekking tot de waarschuwing weergegeven in een processtructuurweergave. De waarschuwing in de titel is de waarschuwing die de focus heeft wanneer u voor het eerst op de pagina van de geselecteerde waarschuwing terechtkomt. Assets in het waarschuwingsverhaal zijn uitbreidbaar en klikbaar. Ze bieden aanvullende informatie en versnellen uw reactie door u in staat te stellen rechtstreeks actie te ondernemen in de context van de waarschuwingspagina.

Opmerking

De sectie waarschuwingsverhaal kan meer dan één waarschuwing bevatten, waarbij extra waarschuwingen met betrekking tot dezelfde uitvoeringsstructuur worden weergegeven vóór of na de waarschuwing die u hebt geselecteerd.

Meer waarschuwingsinformatie weergeven op de detailpagina

Op de detailpagina ziet u de details van de geselecteerde waarschuwing, met details en acties die eraan zijn gerelateerd. Als u een van de betrokken assets of entiteiten selecteert in het waarschuwingsverhaal, wordt de pagina met details gewijzigd om contextuele informatie en acties voor het geselecteerde object weer te geven.

Zodra u een entiteit van belang hebt geselecteerd, verandert de pagina met details om informatie weer te geven over het geselecteerde entiteitstype, historische informatie wanneer deze beschikbaar is en opties om rechtstreeks vanaf de waarschuwingspagina actie te ondernemen op deze entiteit.

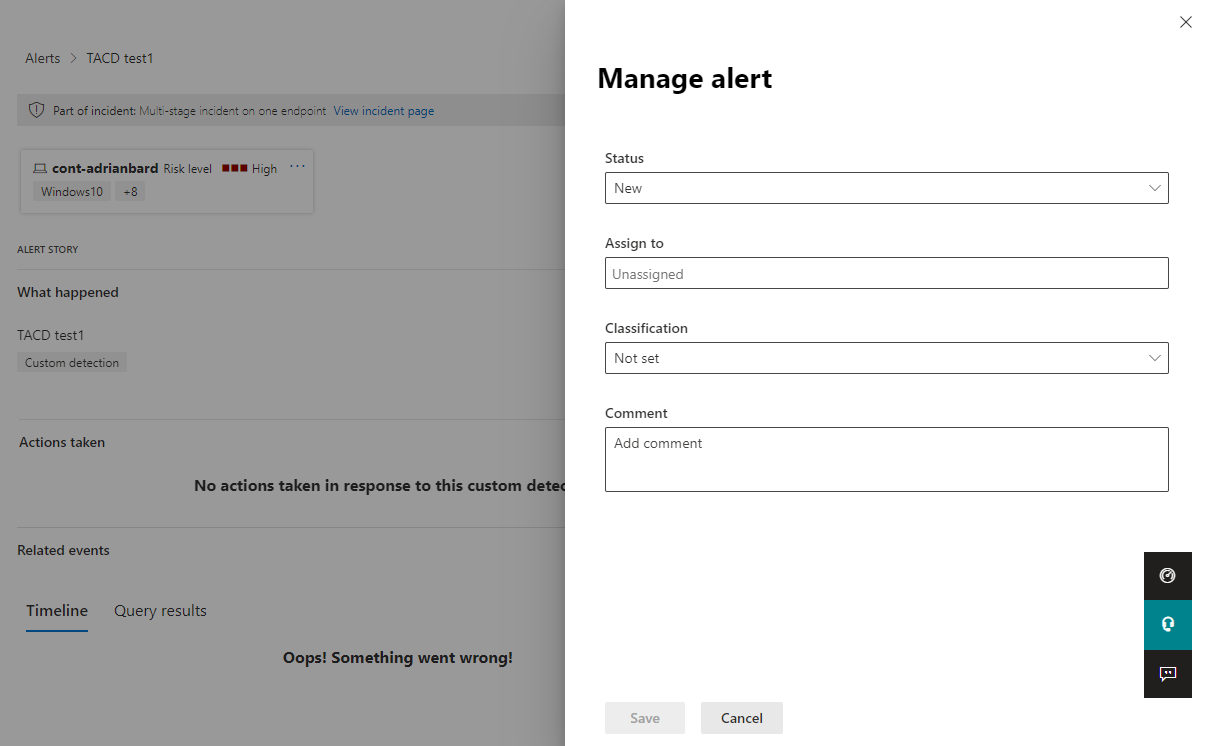

Waarschuwingen beheren

Als u een waarschuwing wilt beheren, selecteert u Waarschuwing beheren in de sectie overzichtsdetails van de waarschuwingspagina. Voor één waarschuwing ziet u hier een voorbeeld van het deelvenster Waarschuwing beheren .

In het deelvenster Waarschuwing beheren kunt u het volgende weergeven of opgeven:

- De waarschuwingsstatus (Nieuw, Opgelost, Wordt uitgevoerd).

- Het gebruikersaccount waaraan de waarschuwing is toegewezen.

- De classificatie van de waarschuwing:

- Niet ingesteld (standaard).

- Echt positief met een soort bedreiging. Gebruik deze classificatie voor waarschuwingen die nauwkeurig een echte bedreiging aangeven. Als u dit bedreigingstype opgeeft, ziet uw beveiligingsteam bedreigingspatronen en treedt u op om uw organisatie tegen deze patronen te beschermen.

- Informatieve, verwachte activiteit met een type activiteit. Gebruik deze optie voor waarschuwingen die technisch nauwkeurig zijn, maar normaal gedrag of gesimuleerde bedreigingsactiviteit vertegenwoordigen. Over het algemeen wilt u deze waarschuwingen negeren, maar ze verwachten voor vergelijkbare activiteiten in de toekomst, waarbij de activiteiten worden geactiveerd door daadwerkelijke aanvallers of malware. Gebruik de opties in deze categorie om waarschuwingen te classificeren voor beveiligingstests, rode teamactiviteit en verwacht ongebruikelijk gedrag van vertrouwde apps en gebruikers.

- Fout-positief voor typen waarschuwingen die zijn gemaakt, zelfs wanneer er geen schadelijke activiteit is of voor een vals alarm. Gebruik de opties in deze categorie om waarschuwingen die per ongeluk worden geïdentificeerd als normale gebeurtenissen of activiteiten te classificeren als schadelijk of verdacht. In tegenstelling tot waarschuwingen voor 'Informatieve, verwachte activiteit', die ook handig kan zijn voor het detecteren van echte bedreigingen, wilt u deze waarschuwingen over het algemeen niet opnieuw zien. Het classificeren van waarschuwingen als fout-positief helpt Microsoft Defender XDR de detectiekwaliteit te verbeteren.

- Een opmerking over de waarschuwing.

Opmerking

Rond 29 augustus 2022 worden eerder ondersteunde waarschuwingsbepalingswaarden ('Apt' en 'SecurityPersonnel') afgeschaft en niet meer beschikbaar via de API.

Opmerking

Een manier om waarschuwingen te beheren door het gebruik van tags. De taggenmogelijkheid voor Microsoft Defender voor Office 365 wordt stapsgewijs geïmplementeerd en is momenteel in preview.

Momenteel worden gewijzigde tagnamen alleen toegepast op waarschuwingen die na de update zijn gemaakt. Waarschuwingen die vóór de wijziging zijn gegenereerd, geven niet de bijgewerkte tagnaam weer.

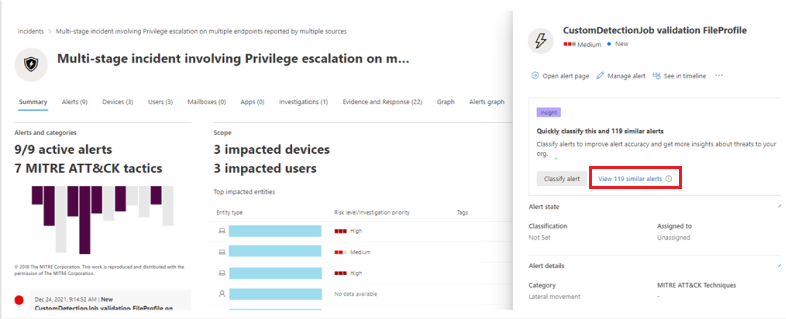

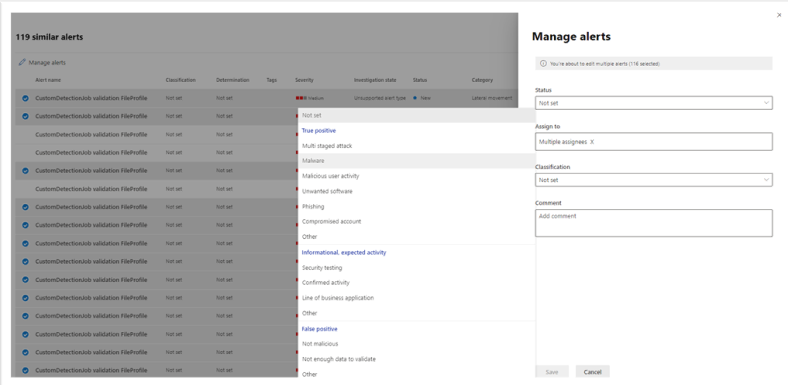

Als u een set waarschuwingen wilt beheren die vergelijkbaar zijn met een specifieke waarschuwing, selecteert u Vergelijkbare waarschuwingen weergeven in het vak INSIGHT in de sectie overzichtsdetails van de waarschuwingspagina.

In het deelvenster Waarschuwingen beheren kunt u vervolgens alle gerelateerde waarschuwingen tegelijkertijd classificeren. Hier is een voorbeeld.

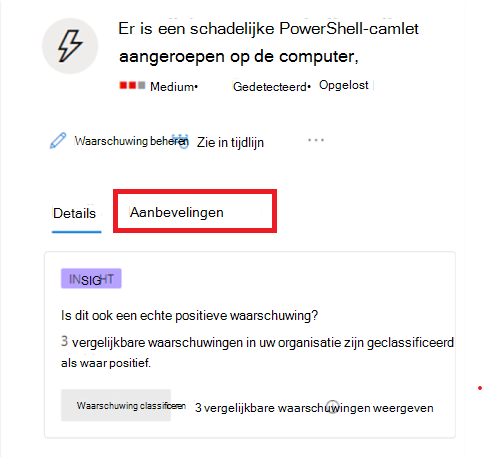

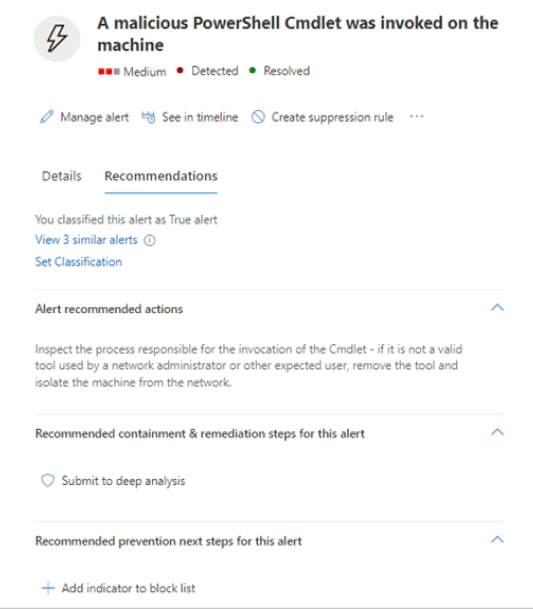

Als vergelijkbare waarschuwingen in het verleden al zijn geclassificeerd, kunt u tijd besparen met behulp van Microsoft Defender XDR aanbevelingen om te leren hoe de andere waarschuwingen zijn opgelost. Selecteer aanbevelingen in de sectie met samenvattingsdetails.

Het tabblad Aanbevelingen bevat acties in de volgende stap en advies voor onderzoek, herstel en preventie. Hier is een voorbeeld.

Een waarschuwing afstemmen

Als SOC-analist (Security Operations Center) is een van de belangrijkste problemen het vergroten van het aantal waarschuwingen dat dagelijks wordt geactiveerd. De tijd van een analist is waardevol en wil zich alleen richten op waarschuwingen met hoge ernst en hoge prioriteit. Ondertussen zijn analisten ook verplicht om waarschuwingen met een lagere prioriteit te sorteren en op te lossen, wat meestal een handmatig proces is.

Het afstemmen van waarschuwingen biedt de mogelijkheid om waarschuwingen vooraf af te stemmen en te beheren. Dit stroomlijnt de waarschuwingswachtrij en bespaart tijd door waarschuwingen automatisch te verbergen of op te lossen, telkens wanneer een bepaald verwacht gedrag van de organisatie optreedt en aan regelvoorwaarden wordt voldaan.

U kunt regelvoorwaarden maken op basis van 'bewijstypen', zoals bestanden, processen, geplande taken en vele andere bewijstypen die de waarschuwing activeren. Nadat u de regel hebt gemaakt, kunt u de regel toepassen op de geselecteerde waarschuwing of elk waarschuwingstype dat voldoet aan de regelvoorwaarden om de waarschuwing af te stemmen.

Daarnaast heeft de functie ook betrekking op waarschuwingen die afkomstig zijn van verschillende Microsoft Defender XDR servicebronnen. De functie voor het afstemmen van waarschuwingen in openbare preview ontvangt waarschuwingen van workloads zoals Defender voor Eindpunt, Defender voor Office 365, Defender for Identity, Defender for Cloud Apps, Microsoft Entra ID Protection (Microsoft Entra IP) en andere, als deze bronnen beschikbaar zijn op uw platform en plan. Voorheen werden met de mogelijkheid voor het afstemmen van waarschuwingen alleen waarschuwingen vastgelegd van de Defender voor Eindpunt-workload.

Opmerking

U wordt aangeraden waarschuwingsafstemming, voorheen bekend als waarschuwingsonderdrukking, met voorzichtigheid te gebruiken. In bepaalde situaties activeren een bekende interne bedrijfstoepassing of beveiligingstests een verwachte activiteit en wilt u deze waarschuwingen niet zien. U kunt dus een regel maken om deze waarschuwingstypen af te stemmen.

Creatie regelvoorwaarden om waarschuwingen af te stemmen

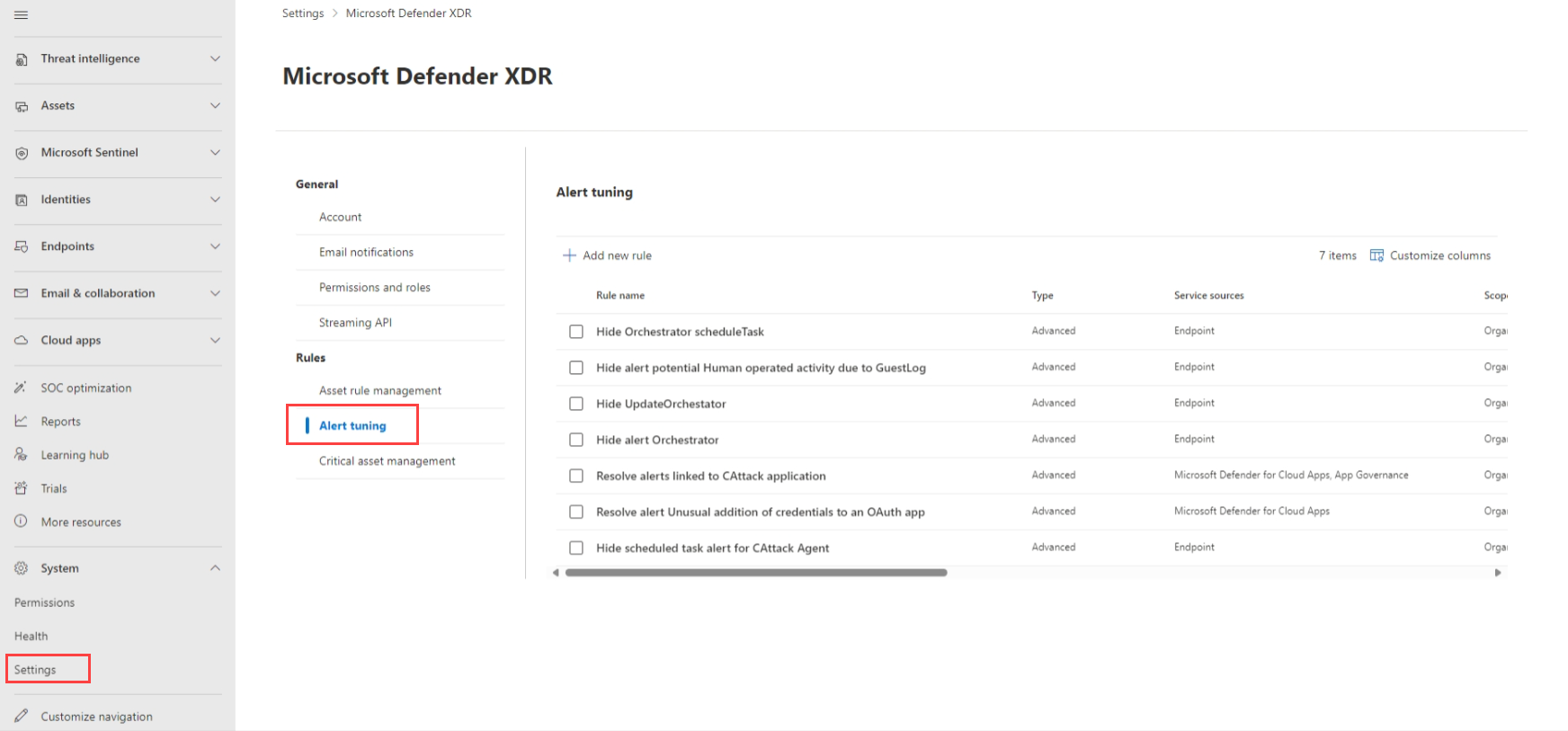

Er zijn twee manieren om een waarschuwing af te stemmen in Microsoft Defender XDR. Een waarschuwing afstemmen vanaf de pagina Instellingen :

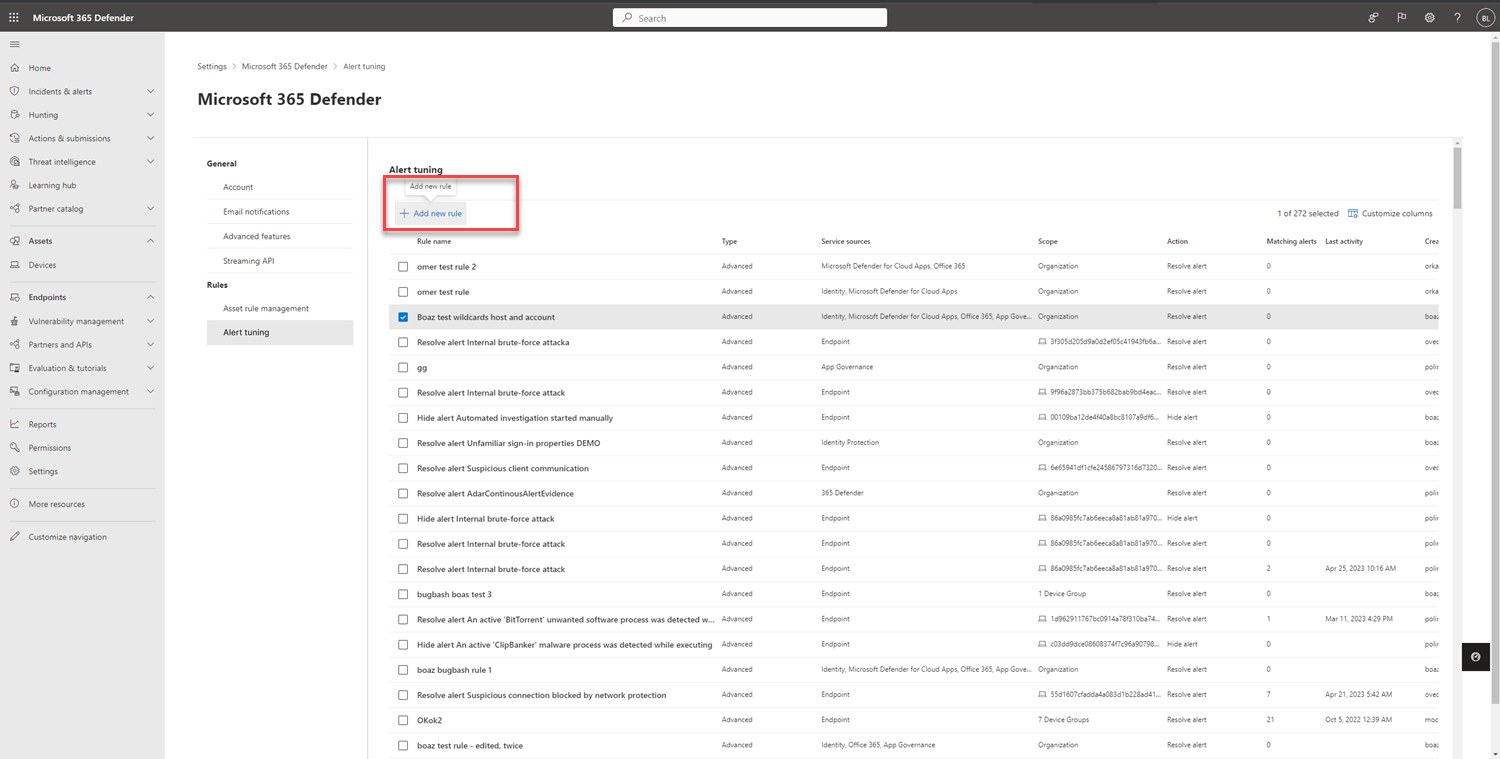

Ga naar Instellingen. Ga in het linkerdeelvenster naar Regels en selecteer Afstemmen van waarschuwingen.

Selecteer Nieuwe regel toevoegen om een nieuwe waarschuwing af te stemmen. U kunt ook een bestaande regel in deze weergave bewerken door een regel in de lijst te selecteren.

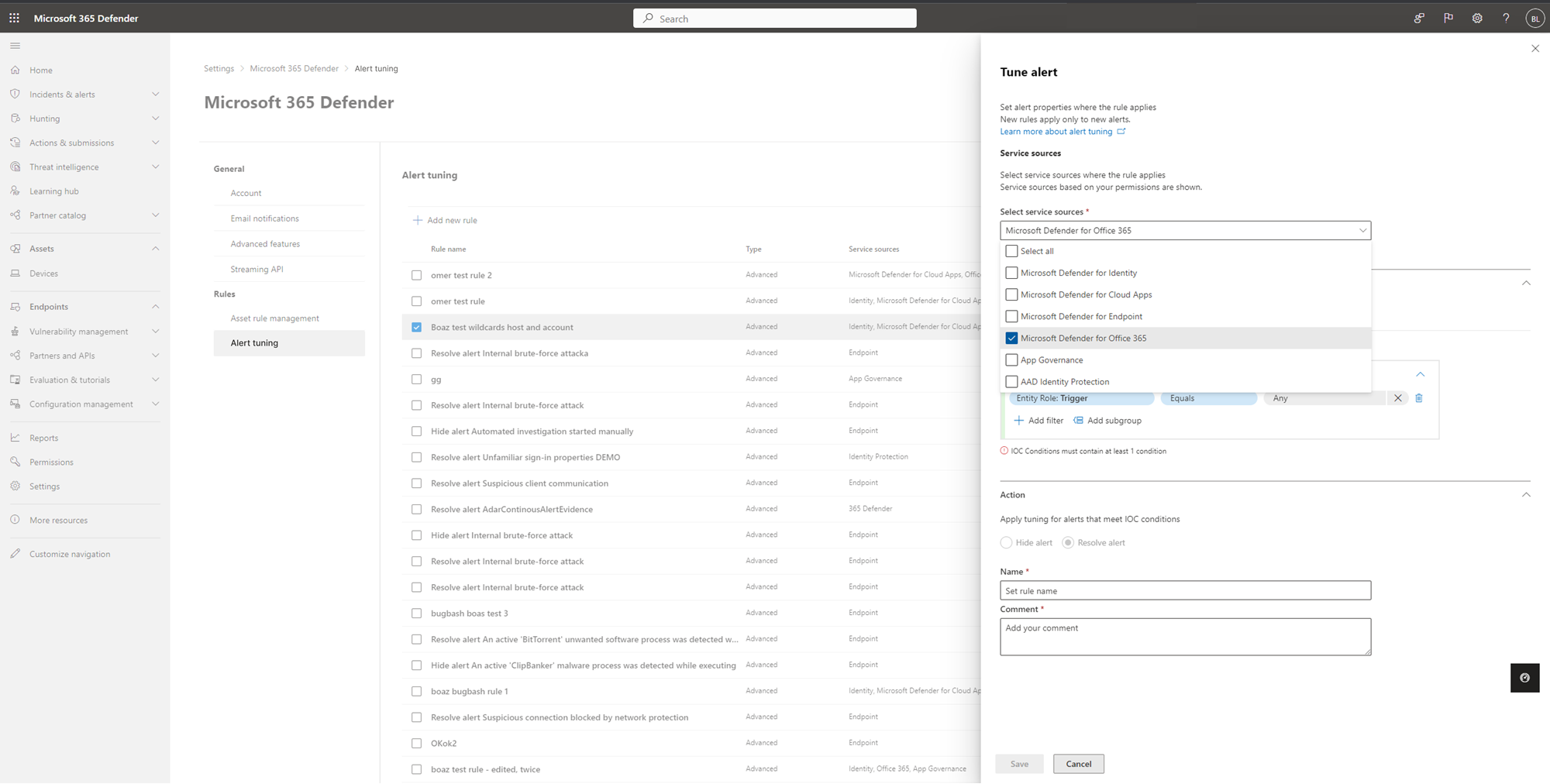

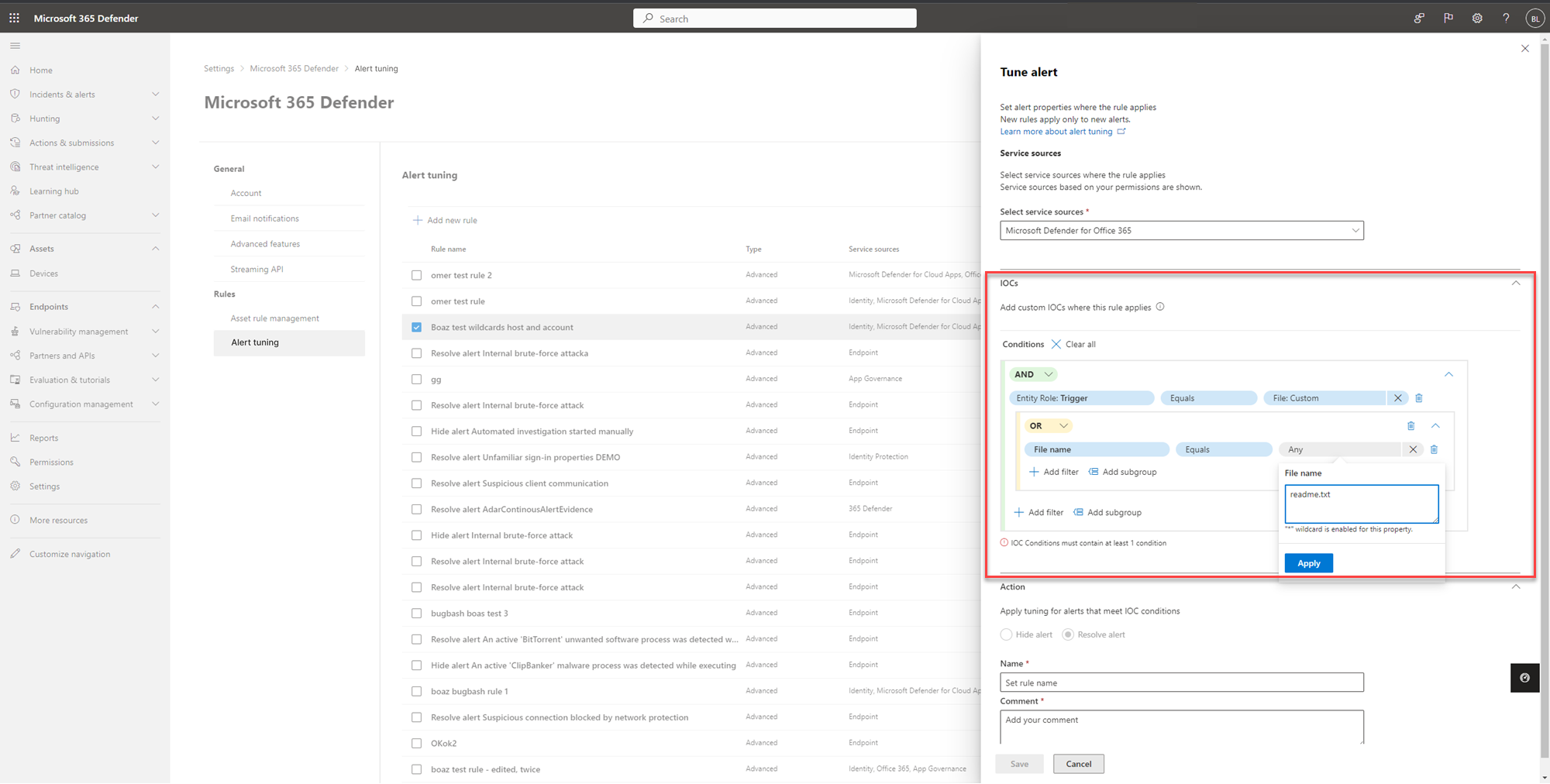

In het deelvenster Waarschuwing afstemmen kunt u servicebronnen selecteren waarvoor de regel van toepassing is in het vervolgkeuzemenu onder Servicebronnen.

Opmerking

Alleen services waarvoor de gebruiker gemachtigd is, worden weergegeven.

Voeg indicatoren van inbreuk (IOC's) toe die de waarschuwing activeren in de sectie IOC's . U kunt een voorwaarde toevoegen om de waarschuwing te stoppen wanneer deze wordt geactiveerd door een specifieke IOC of door een IOC die is toegevoegd aan de waarschuwing.

IOC's zijn indicatoren zoals bestanden, processen, geplande taken en andere bewijstypen die de waarschuwing activeren.

Als u meerdere regelvoorwaarden wilt instellen, gebruikt u AND, OR en groeperingsopties om een relatie op te bouwen tussen deze meerdere 'bewijstypen' die de waarschuwing veroorzaken.

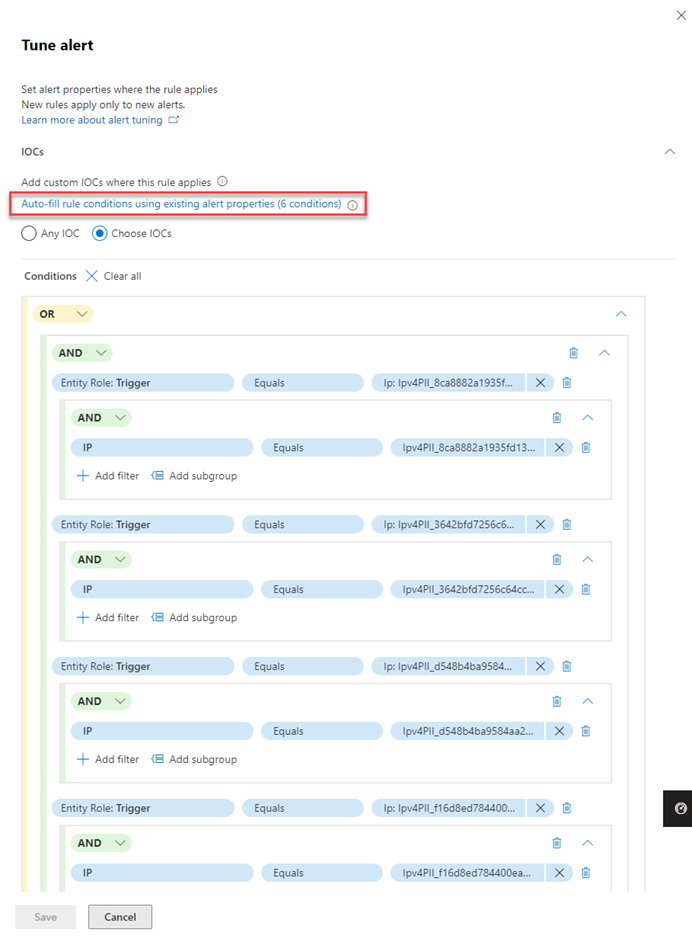

- Selecteer bijvoorbeeld de triggering evidence Entity Role: Trigger, equals, and any om de waarschuwing te stoppen wanneer deze wordt geactiveerd door een IOC die is toegevoegd aan de waarschuwing. Alle eigenschappen van dit 'bewijsmateriaal' worden automatisch ingevuld als een nieuwe subgroep in de betreffende velden hieronder.

Opmerking

Voorwaardewaarden zijn niet hoofdlettergevoelig.

U kunt eigenschappen van dit 'bewijsmateriaal' bewerken en/of verwijderen, afhankelijk van uw behoeften (met behulp van jokertekens, indien ondersteund).

Afgezien van bestanden en processen, zijn het AMSI-script (AntiMalware Scan Interface), de WMI-gebeurtenis (Windows Management Instrumentation) en geplande taken enkele van de nieuw toegevoegde bewijstypen die u kunt selecteren in de vervolgkeuzelijst met bewijstypen.

Als u nog een IOC wilt toevoegen, klikt u op Filter toevoegen.

Opmerking

Het toevoegen van ten minste één IOC aan de regelvoorwaarde is vereist om een waarschuwingstype af te stemmen.

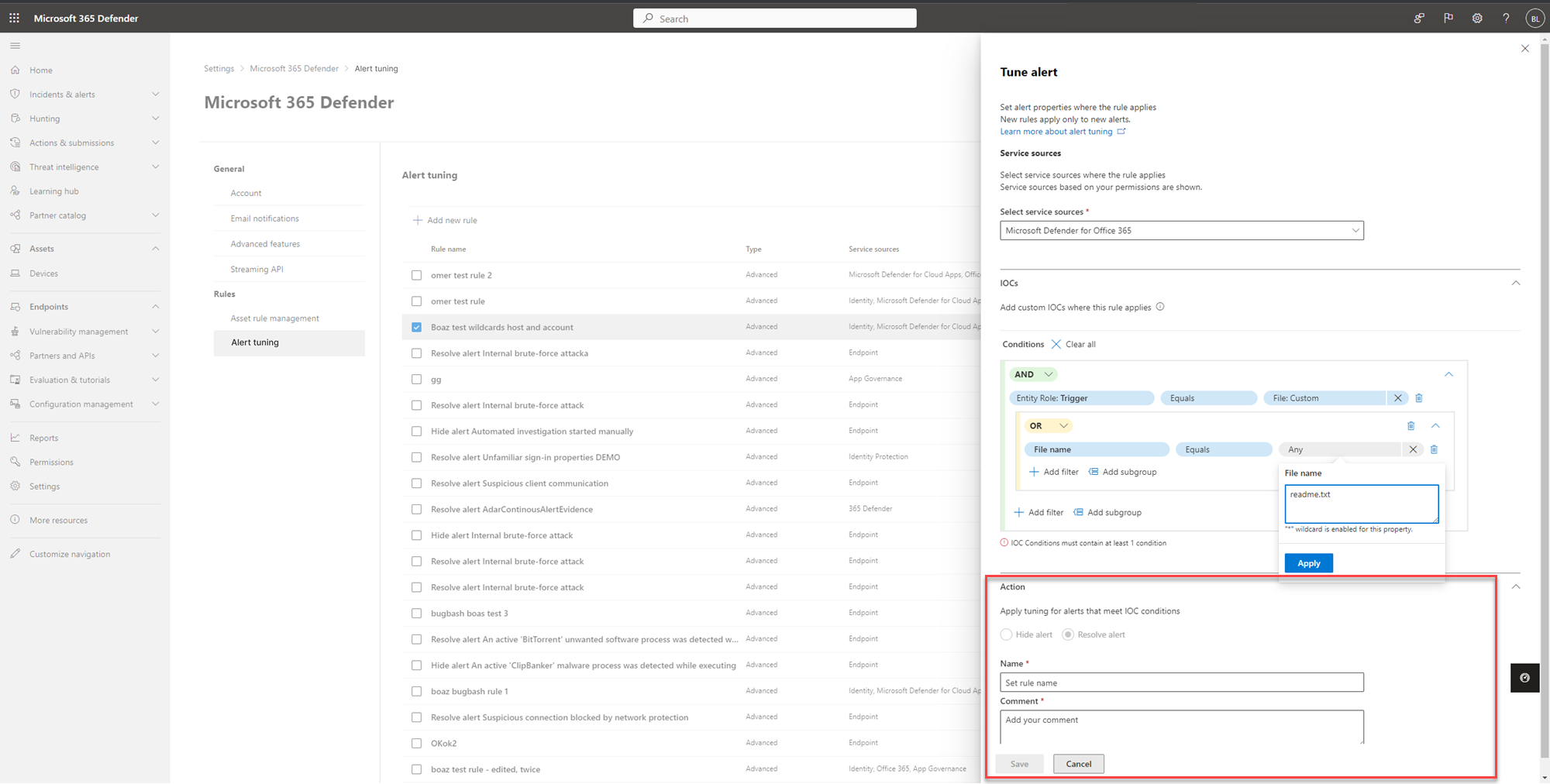

Voer in de sectie Actie de juiste actie uit van Waarschuwing verbergen of Waarschuwing oplossen.

Voer Naam, Beschrijving in en klik op Opslaan.

Opmerking

De waarschuwingstitel (naam) is gebaseerd op het waarschuwingstype (IoaDefinitionId), waarmee de titel van de waarschuwing wordt bepaald. Twee waarschuwingen met hetzelfde waarschuwingstype kunnen worden gewijzigd in een andere waarschuwingstitel.

Een waarschuwing afstemmen vanaf de pagina Waarschuwingen :

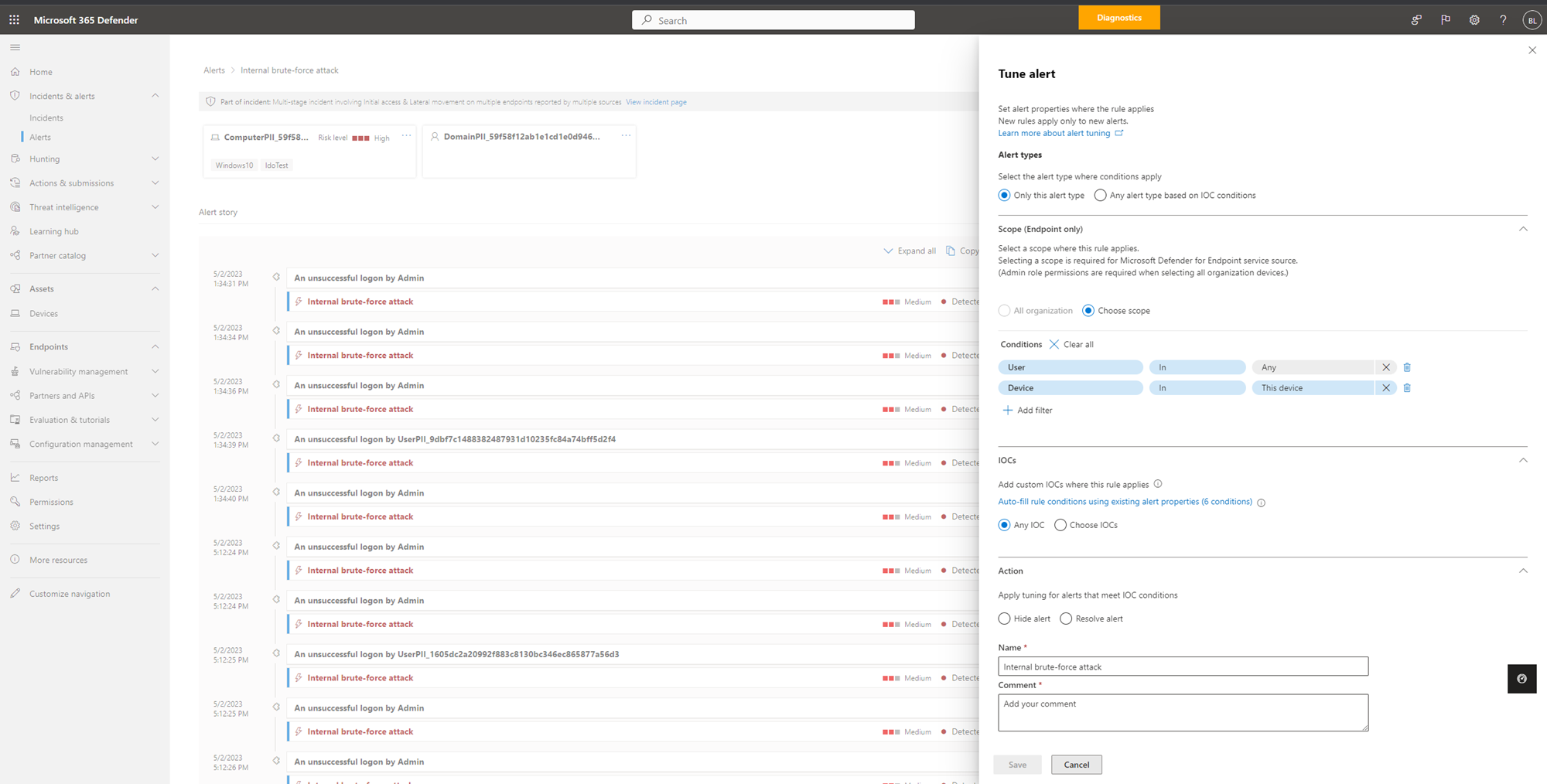

Selecteer een waarschuwing op de pagina Waarschuwingen onder Incidenten en waarschuwingen. U kunt ook een waarschuwing selecteren wanneer u de details van het incident bekijkt op de pagina Incident.

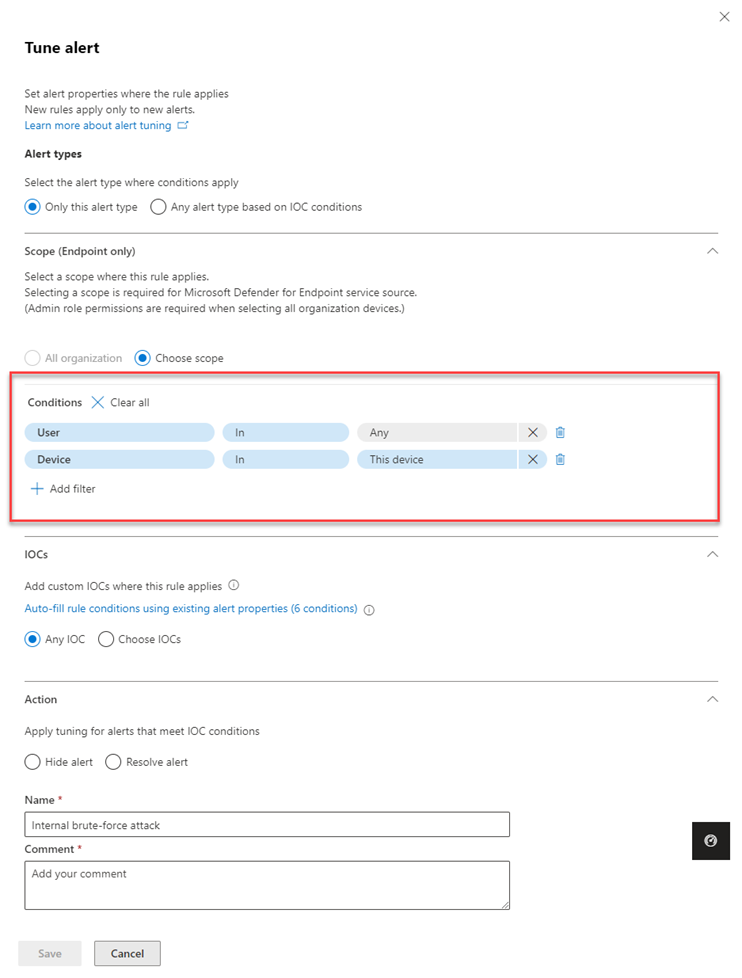

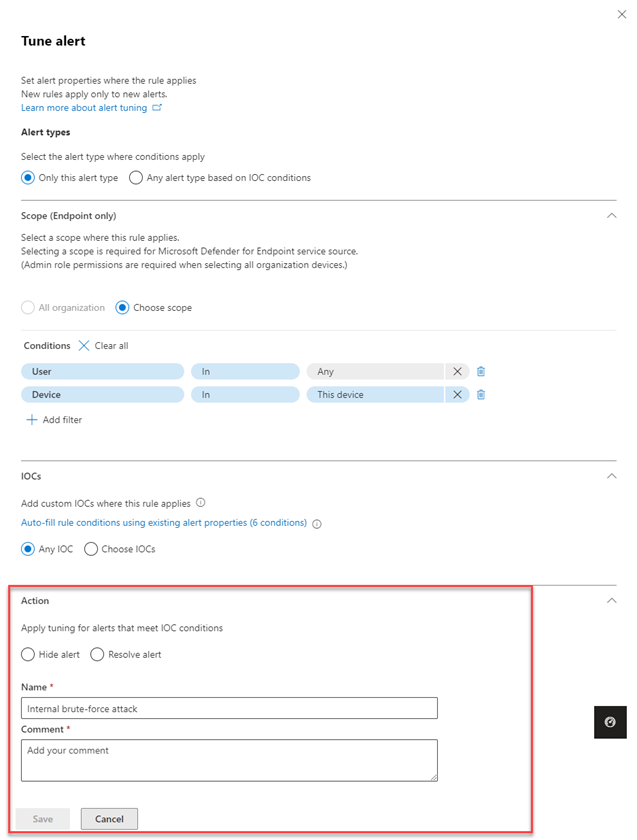

U kunt een waarschuwing afstemmen via het deelvenster Waarschuwing afstemmen dat automatisch wordt geopend aan de rechterkant van de pagina met waarschuwingsgegevens.

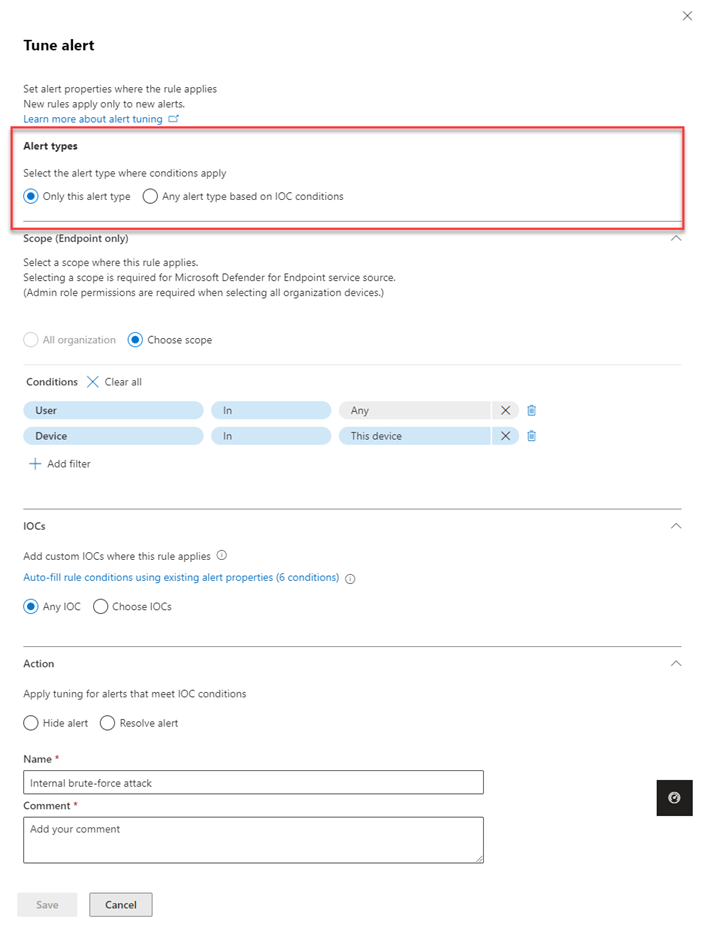

Selecteer de voorwaarden waar de waarschuwing van toepassing is in de sectie Waarschuwingstypen . Selecteer Alleen dit waarschuwingstype om de regel toe te passen op de geselecteerde waarschuwing.

Als u de regel echter wilt toepassen op een waarschuwingstype dat voldoet aan regelvoorwaarden, selecteert u Elk waarschuwingstype op basis van IOC-voorwaarden.

Het invullen van de sectie Bereik is vereist als de waarschuwing specifiek is voor Defender voor Eindpunt. Selecteer of de regel van toepassing is op alle apparaten in de organisatie of op een specifiek apparaat.

Opmerking

Voor het toepassen van de regel op alle organisaties is een machtiging voor beheerdersrollen vereist.

Voeg voorwaarden toe in de sectie Voorwaarden om de waarschuwing te stoppen wanneer deze wordt geactiveerd door een specifieke IOC of door een IOC die is toegevoegd aan de waarschuwing. U kunt in deze sectie een specifiek apparaat, meerdere apparaten, apparaatgroepen, de hele organisatie of per gebruiker selecteren.

Opmerking

U moet over Beheer machtiging beschikken wanneer het bereik alleen is ingesteld voor gebruiker. Beheer machtiging is niet vereist wanneer het bereik is ingesteld voor Gebruiker samen met Apparaat, Apparaatgroepen.

Voeg IOC's toe waarvoor de regel van toepassing is in de sectie IOC's . U kunt Elk IOC selecteren om de waarschuwing te stoppen, ongeacht welk 'bewijs' de waarschuwing heeft veroorzaakt.

U kunt ook Automatisch alle waarschuwing 7 gerelateerde IOC's in de sectie IOC's selecteren om alle waarschuwingsgerelateerde bewijstypen en hun eigenschappen tegelijk toe te voegen in de sectie Voorwaarden .

Voer in de sectie Actie de juiste actie uit van Waarschuwing verbergen of Waarschuwing oplossen.

Voer Naam, Opmerking in en klik op Opslaan.

Voorkomen dat de IOC's in de toekomst worden geblokkeerd:

Zodra u de regel voor het afstemmen van waarschuwingen hebt opgeslagen, kunt u op de pagina Geslaagde regel maken die wordt weergegeven, de geselecteerde IOC's als indicatoren toevoegen aan de acceptatielijst en voorkomen dat ze in de toekomst worden geblokkeerd.

Alle waarschuwingsgerelateerde IOC's worden weergegeven in de lijst.

IOC's die zijn geselecteerd in de onderdrukkingsvoorwaarden, worden standaard geselecteerd.

- U kunt bijvoorbeeld bestanden toevoegen die moeten worden toegestaan aan het select evidence (IOC) om toe te staan. Standaard is het bestand geselecteerd dat de waarschuwing heeft geactiveerd.

- Voer het bereik in bij Bereik selecteren om op toe te passen. Standaard is het bereik voor de gerelateerde waarschuwing geselecteerd.

- Klik op Opslaan. Het bestand wordt nu niet geblokkeerd omdat het in de acceptatielijst staat.

De nieuwe functionaliteit voor het afstemmen van waarschuwingen is standaard beschikbaar.

U kunt echter teruggaan naar de vorige ervaring in Microsoft Defender portal door te navigeren naar Instellingen > Microsoft Defender XDR > Regelwaarschuwing > afstemmen en vervolgens de wisselknop Nieuwe afstemmingsregels maken ingeschakeld uit te schakelen.

Opmerking

Binnenkort is alleen de nieuwe ervaring voor het afstemmen van waarschuwingen beschikbaar. U kunt niet teruggaan naar de vorige ervaring.

Bestaande regels bewerken:

U kunt regelvoorwaarden en het bereik van nieuwe of bestaande regels altijd toevoegen of wijzigen in de Microsoft Defender portal door de relevante regel te selecteren en op Regel bewerken te klikken.

Als u bestaande regels wilt bewerken, moet u ervoor zorgen dat de wisselknop Nieuwe regels voor het afstemmen van waarschuwingen ingeschakeld is ingeschakeld.

Een waarschuwing oplossen

Zodra u klaar bent met het analyseren van een waarschuwing en deze kan worden opgelost, gaat u naar het deelvenster Waarschuwing beheren voor de waarschuwing of soortgelijke waarschuwingen en markeert u de status als Opgelost en classificeert u deze als een waar-positief met een type bedreiging, een informatieve, verwachte activiteit met een type activiteit of een fout-positief.

Het classificeren van waarschuwingen helpt Microsoft Defender XDR de detectiekwaliteit te verbeteren.

Power Automate gebruiken om waarschuwingen te sorteren

SecOps-teams (Modern Security Operations) hebben automatisering nodig om effectief te kunnen werken. Om zich te concentreren op het opsporen en onderzoeken van echte bedreigingen, gebruiken SecOps-teams Power Automate om de lijst met waarschuwingen te doorzoeken en de waarschuwingen te elimineren die geen bedreigingen zijn.

Criteria voor het oplossen van waarschuwingen

- Gebruiker heeft afwezigheidsbericht ingeschakeld

- Gebruiker is niet gelabeld als hoog risico

Als beide waar zijn, markeert SecOps de waarschuwing als legitieme reis en wordt deze omgezet. Er wordt een melding gepost in Microsoft Teams nadat de waarschuwing is opgelost.

Power Automate verbinden met Microsoft Defender for Cloud Apps

Als u de automatisering wilt maken, hebt u een API-token nodig voordat u Power Automate kunt verbinden met Microsoft Defender for Cloud Apps.

Open Microsoft Defender, selecteer Instellingen>Cloud Apps>API-token en selecteer vervolgens Token toevoegen op het tabblad API-tokens.

Geef een naam op voor uw token en selecteer vervolgens Genereren. Sla het token op zoals u het later nodig hebt.

een geautomatiseerde stroom Creatie

Bekijk deze korte video om te leren hoe automatisering efficiënt werkt om een soepele werkstroom te maken en hoe u Power Automate kunt verbinden met Defender for Cloud Apps.

Volgende stappen

Indien nodig voor in-process incidenten, gaat u verder met uw onderzoek.

Zie ook

- Overzicht van incidenten

- Incidenten beheren

- Incidenten onderzoeken

- Waarschuwingen voor preventie van gegevensverlies onderzoeken in Defender

- Microsoft Entra ID Protection

Tip

Wil je meer weten? Engage met de Microsoft Security-community in onze Tech Community: Microsoft Defender XDR Tech Community.

Feedback

Binnenkort beschikbaar: In de loop van 2024 zullen we GitHub-problemen geleidelijk uitfaseren als het feedbackmechanisme voor inhoud en deze vervangen door een nieuw feedbacksysteem. Zie voor meer informatie: https://aka.ms/ContentUserFeedback.

Feedback verzenden en weergeven voor