Stap 3: beveiliging en compliance voor hybride werknemers implementeren

Voor hybride werknemers die niet of alleen af en toe op kantoor komen, is beveiliging en compliance een belangrijk onderdeel van de totaaloplossing. Al hun communicatie vindt plaats via het internet in plaats van het besloten intranet van een organisatie.

U en uw werknemers kunnen van alles doen om productief te blijven en tegelijkertijd het cyberbeveiligingsrisico te verlagen en zich te houden aan interne beleids- en gegevensvoorschriften.

Voor werken op afstand zijn de volgende beveiligings- en compliance-elementen nodig:

- Gecontroleerde toegang tot de productiviteits-apps die door hybride werknemers worden gebruikt, zoals Microsoft Teams

- Gecontroleerde toegang tot en bescherming van gegevens die hybride werknemers maken en gebruiken, zoals chatgesprekken of gedeelde bestanden

- Bescherming van Windows 11- of 10-apparaten tegen malware en andere soorten cyberaanvallen

- Bescherming van e-mail, bestanden en websites door het consistent labelen van vertrouwelijkheids- en beschermingsniveaus

- Voorkomen van informatielekken

- Inachtneming van regionale gegevensvoorschriften

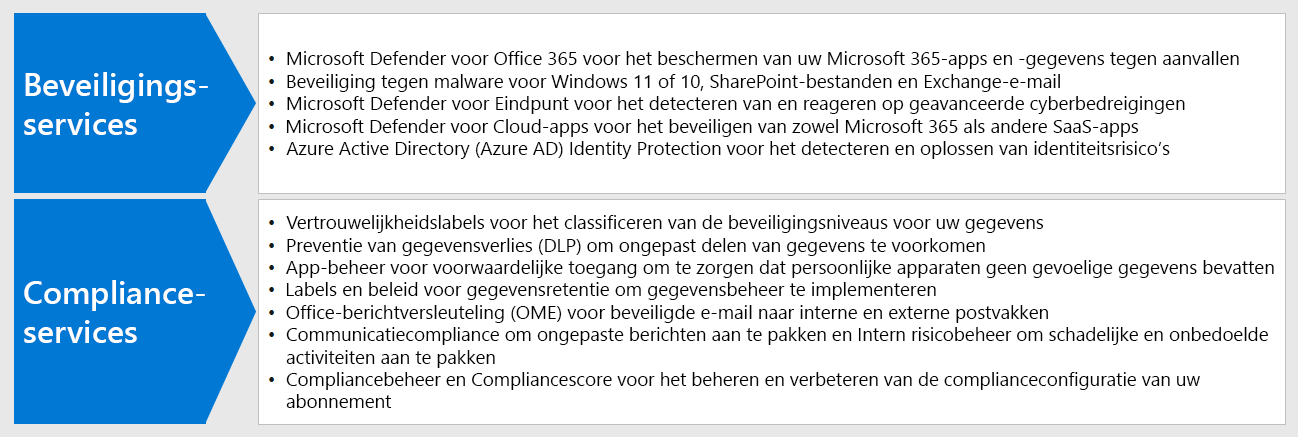

Dit zijn de functies van Microsoft 365 voor beveiligings- en complianceservices voor hybride werknemers.

Beveiliging

Beveilig uw toepassingen en gegevens met deze beveiligingsfuncties van Microsoft 365.

| Functie | Waarom ik deze nodig heb | Licentieverlening |

|---|---|---|

| Microsoft Defender voor Office 365 | Beveilig uw Microsoft 365-apps en -gegevens tegen een aanval, zoals e-mailberichten, Office-documenten en hulpmiddelen voor samenwerking. Met Microsoft Defender voor Office 365 worden signalen van uw apps verzameld en geanalyseerd voor detectie, onderzoek en herstel van beveiligingsrisico's en wordt uw organisatie beschermd tegen bedreigingen in de vorm van e-mailberichten, koppelingen (URL's) en hulpmiddelen voor samenwerking. Daarnaast biedt Microsoft Defender automatische beoordeling van tenantconfiguraties en configuratiehulpmiddelen voor standaard- en strikte beveiligingsposities. |

Microsoft 365 E3 of E5 |

| Bescherming tegen malware | Microsoft Defender Antivirus en Device Guard bieden apparaatbescherming tegen malware. In SharePoint Online wordt het uploaden van bestanden automatisch gescand op bekende malware. Exchange Online Protection (EOP) beveiligt postvakken in de cloud. |

Microsoft 365 E3 of E5 |

| Microsoft Defender for Endpoint | Beveilig de apparaten van uw organisatie tegen cyberbedreigingen en datalekken en detecteer, onderzoek en reageer op geavanceerde bedreigingen. | Microsoft 365 E5 |

| Defender voor Cloud-apps | Beveilig de cloudservices, zowel Microsoft 365- als andere SaaS-apps, tegen een aanval. | Microsoft 365 E5 of afzonderlijke Defender voor Cloud Apps-licenties |

| Microsoft Entra ID Protection | Detectie en herstel van identiteitsrisico's automatiseren. Maak een risicobeleid voor voorwaardelijke toegang aan, waarbij meervoudige verificatie (MFA) voor risicovolle aanmeldingen vereist is. |

Microsoft 365 E5 of E3 met Microsoft Entra ID P2-licenties |

Eerst moet u meer te weten komen over Microsoft Secure Score en hoe u dit gebruiken.

Zie Belangrijkste 12 taken voor beveiligingsteams om het thuiswerken te ondersteunen voor meer informatie.

Zie Microsoft 365-beveiligingsdocumentatie voor meer informatie over beveiliging in Microsoft 365.

Compliance

Voldoe aan interne beleidsregels of wettelijk voorgeschreven vereisten met deze compliancefuncties van Microsoft 365.

| Functie | Waarom ik deze nodig heb | Licenties |

|---|---|---|

| Vertrouwelijkheidslabels | Classificeer en bescherm de gegevens van uw organisatie zonder de productiviteit van gebruikers en hun vermogen om samen te werken te belemmeren door het labelen van e-mail, bestanden of websites met diverse beschermingsniveaus. | Microsoft 365 E3 of E5 |

| Preventie van gegevensverlies (DLP) | Detecteer, waarschuw voor en blokkeer risicovol, onbedoeld of ongepast delen, zoals het delen van gegevens met persoonlijke informatie, zowel intern als extern. | Microsoft 365 E3 of E5 |

| App-beheer voor voorwaardelijke toegang | Voorkom dat gebruikers gevoelige gegevens downloaden naar persoonlijke apparaten. | Microsoft 365 E3 of E5 |

| Labels en beleid voor gegevensretentie | Implementeer informatiebeheer-besturingselementen, zoals hoe lang gegevens bewaard blijven en vereisten voor het opslaan van persoonlijke gegevens van klanten, om te voldoen aan het beleid of de gegevensvoorschriften van uw organisatie. | Microsoft 365 E3 of E5 |

| Microsoft Purview Berichtcodering | Versleutelde e-mailberichten met gereguleerde gegevens, zoals persoonlijke gegevens van klanten, verzenden naar en ontvangen van personen binnen en buiten de organisatie. | Microsoft 365 E3 of E5 |

| Compliancebeheer | Beheer van wettelijk voorgeschreven complianceactiviteiten met betrekking tot de cloudservices van Microsoft met dit hulpprogramma voor risicoanalyse op basis van werkstromen in het Service Trust Portal van Microsoft. | Microsoft 365 E3 of E5 |

| Compliancebeheer | Bekijk een totaalscore van uw huidige complianceconfiguratie en aanbevelingen voor het verbeteren hiervan in het Microsoft Purview-complianceportal. | Microsoft 365 E3 of E5 |

| Communicatiecompliance | Detecteer, onderschep en herstel ongepaste berichten in uw organisatie. | Microsoft 365 E5 of Microsoft 365 E3 met de invoegtoepassingen Compliance of Intern risicobeheer |

| Intern risicobeheer | Detecteer, onderzoek en onderneem actie op schadelijke en onbedoelde risico's in uw organisatie. Microsoft 365 kan dit soort risico's zelfs detecteren wanneer een werknemer een niet-beheerd apparaat gebruikt. | Microsoft 365 E5 of Microsoft 365 E3 met de invoegtoepassingen Compliance of Intern risicobeheer |

Zie Snelle taken om aan de slag te gaan met Microsoft Purview voor meer informatie.

Resultaten van stap 3

Implementaties voor uw hybride werknemers:

- Beveiliging

- Gecontroleerde toegang tot apps en gegevens die hybride werknemers gebruiken om te communiceren en samen te werken

- Malwarebeveiliging voor cloudservicegegevens, e-mail en Windows 11- of 10-apparaten

- Compliance

- Consistent labelen van vertrouwelijkheids- en beschermingsniveaus

- Beleid om informatielekken te voorkomen

- Inachtneming van regionale gegevensvoorschriften

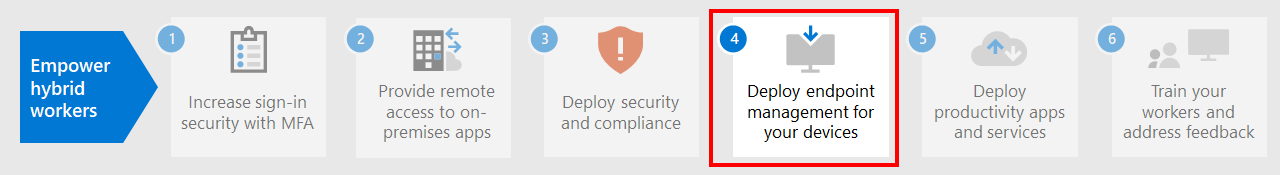

Volgende stap

Ga door met stap 4 om uw apparaten, pc's en andere eindpunten te beheren.

Feedback

Binnenkort beschikbaar: In de loop van 2024 zullen we GitHub-problemen geleidelijk uitfaseren als het feedbackmechanisme voor inhoud en deze vervangen door een nieuw feedbacksysteem. Zie voor meer informatie: https://aka.ms/ContentUserFeedback.

Feedback verzenden en weergeven voor