Notitie

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen u aan te melden of de directory te wijzigen.

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen de mappen te wijzigen.

Overzicht

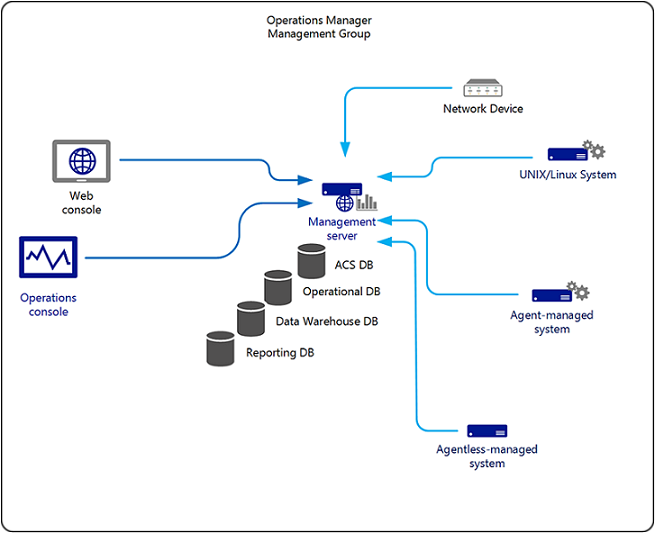

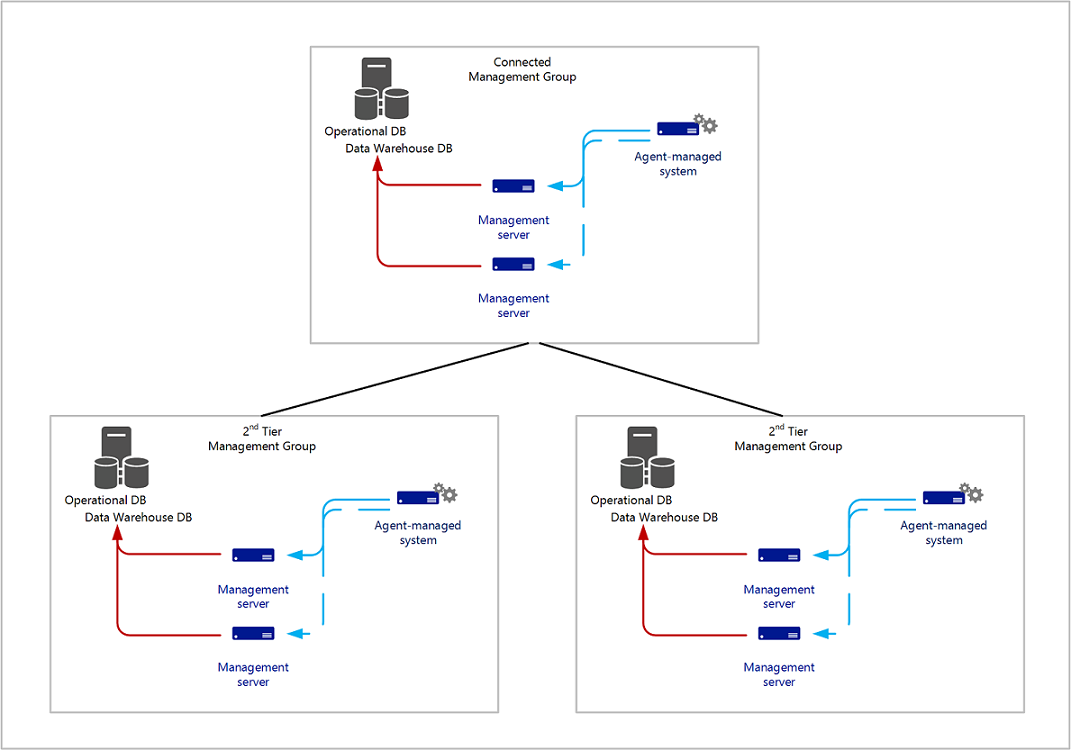

Een beheergroep wordt geïdentificeerd door één operationele database, een of meer beheerservers en een of meer bewaakte agents en apparaten. Door beheergroepen te verbinden, kunnen waarschuwingen en andere bewakingsgegevens worden bekeken en bewerkt vanuit één console. Taken kunnen ook worden gestart vanuit een lokale beheergroep die kan worden uitgevoerd op de beheerde objecten van een verbonden beheergroep.

De eenvoudigste Operations Manager-implementatie is één beheergroep. Elke extra groep vereist ten minste een eigen operationele database en beheerserver. Elke groep moet ook afzonderlijk worden onderhouden met zijn eigen configuratie-instellingen, management packs en integratie met andere bewakings- en ITSM-oplossingen.

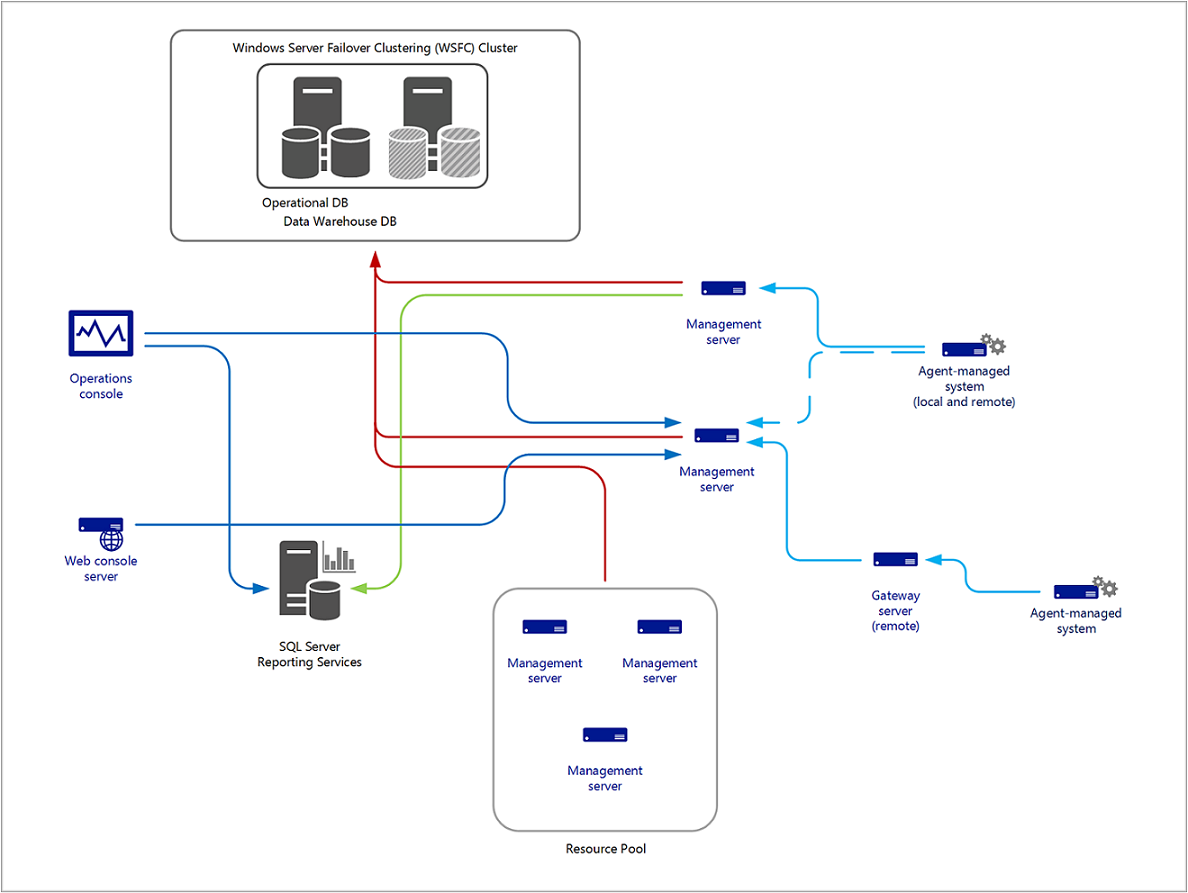

De implementatie van gedistribueerde beheergroepen vormt de basis van 99 procent van de Operations Manager-implementaties. Hiermee kan de distributie van functies en services op meerdere servers worden toegestaan voor schaalbaarheid en redundantie voor sommige van deze functies. Het kan alle Operations Manager-serverfuncties bevatten en ondersteuning bieden voor de bewaking van apparaten over de grenzen van vertrouwensrelaties met behulp van de gatewayserver.

In het volgende diagram ziet u één mogelijke optie voor de topologie van de gedistribueerde beheergroep.

Opmerking

Er is geen directe communicatie tussen de Operations-console en de databases. Alle communicatie wordt doorgestuurd naar een specifieke beheerserver via poort TCP 5724 en vervolgens naar de databaseservers met OLE DB op TCP 1433 of een door de gebruiker gedefinieerde poort die is opgegeven door de SQL-beheerder tijdens de installatie van het EXEMPLAAR van de SQL Server-database-engine. Er is echter directe communicatie tussen een Application Diagnostics-console (die is gekoppeld aan de webconsole) en de SQL Server die als host fungeert voor de operationele databases en datawarehousedatabases.

Een beheergroep die u in uw omgeving hebt geïmplementeerd, kan worden geïntegreerd met Microsoft Operations Management Suite (OMS) en door Log Analytics te gebruiken, kunt u prestaties, gebeurtenissen en waarschuwingen verder correleren, visualiseren en erop reageren. Dit biedt u meer zichtbaarheid door aangepaste zoekopdrachten uit te voeren in de hele gegevensset om gegevens te correleren tussen systemen en toepassingen, die on-premises of in de cloud worden gehost.

Integratie met Operations Manager breidt zich uit naar andere producten, zoals BMC Remedy, IBM, Netcool of andere bedrijfsbeheeroplossingen die door uw organisatie worden gebruikt. Zie Integratie met andere beheeroplossingen voor meer informatie over het plannen van interoperabiliteit met deze oplossingen.

Onderdelen van beheergroep

Beheerserver

In Operations Manager 2007 was de hoofdbeheerserver (RMS) een gespecialiseerd type beheerserver in een beheergroep en werd de eerste beheerserver geïnstalleerd in een beheergroep. De RMS was het centrale punt voor het beheren van de configuratie van de beheergroep, het beheren en communiceren met agents en het communiceren met de operationele database en andere databases in de beheergroep. De RMS diende ook als het doel voor de Operations-console en het voorkeursdoel voor de webconsoles. In System Center 2012 R2 – Operations Manager is de serverfunctie voor hoofdbeheer verwijderd en zijn alle beheerservers nu peers. Deze configuratie blijft bestaan in System Center 2016 en hoger - Operations Manager.

De RMS is niet langer een enkel storingspunt omdat alle beheerservers nu de services hosten die voorheen alleen door de RMS werden gehost. Rollen worden gedistribueerd naar alle beheerservers. Als één beheerserver niet meer beschikbaar is, worden de verantwoordelijkheden automatisch opnieuw gedistribueerd. Een RMS-emulatorrol zorgt voor achterwaartse compatibiliteit voor beheerbundels die de RMS als doel hebben. Als u geen management packs hebt die eerder op de RMS zijn gericht, hoeft u geen gebruik te maken van de RMS-emulator.

De beheergroep kan meerdere beheerservers bevatten om extra capaciteit en continue beschikbaarheid te bieden. Wanneer twee of meer beheerservers worden toegevoegd aan een beheergroep, worden de beheerservers automatisch onderdeel van de drie standaardresourcegroepen en worden de werkzaamheden verdeeld over de leden van de groep. Voor aangepaste gedefinieerde resourcegroepen worden leden handmatig toegevoegd. Wanneer een lid van de resourcegroep mislukt, halen andere leden in de resourcegroep de workload van dat lid op. Wanneer er een nieuwe beheerserver wordt toegevoegd, haalt de nieuwe beheerserver automatisch een deel van het werk van de bestaande leden in de resourcegroep op. Bekijk ontwerpoverwegingen voor resourcegroepen voor meer informatie over de werking ervan en de aanbevelingen die van invloed zijn op uw ontwerpplan.

Als een beheerserver om welke reden dan ook niet beschikbaar is, worden standaard agents die erop vertrouwen automatisch een failover naar een andere beheerserver uitgevoerd. Wanneer u het aantal en de plaatsing van beheerservers selecteert, moet deze failover-overmogelijkheid worden overwogen als hoge beschikbaarheid een vereiste is.

Agents maken verbinding met een beheerserver om te communiceren met alle andere Operations Manager-onderdelen. Een deel van het werk dat door een beheerserver wordt uitgevoerd, is het proces waarbij de operationele gegevens die door agents worden verzonden, worden verwerkt en ingevoegd in de operationele database en het datawarehouse.

Een typische beheerserver verwerkt ongeveer 3000 agents. De werkelijke serverprestaties variëren afhankelijk van het volume van de verzamelde operationele gegevens; Beheerservers kunnen echter doorgaans 3000 agents ondersteunen, zelfs met een relatief groot aantal operationele gegevens.

Er is geen limiet voor het maximum aantal beheerservers per beheergroep. Het is echter een best practice om zo weinig mogelijk beheerservers te gebruiken na het aanpakken van schaalbaarheid, hoge beschikbaarheid en beperkingen voor herstel na noodgevallen.

Beheerservers moeten een goede netwerkverbinding hebben met de Operations Manager-database en -datawarehouse, omdat ze vaak grote hoeveelheden gegevens naar deze archieven verzenden. Over het algemeen verbruiken deze SQL Server-verbindingen meer bandbreedte en zijn ze gevoeliger voor netwerklatentie. Daarom moeten alle beheerservers zich in hetzelfde local area-netwerk bevinden als de operationele database en de datawarehouse-database en nooit worden geïmplementeerd in een wide area network. Er moet minder dan 10 milliseconden latentie zijn tussen een beheerserver en een SQL Server-exemplaar dat als host fungeert voor de Operations Manager-databases.

Gatewayserver

Operations Manager vereist wederzijdse verificatie tussen agents en beheerservers voordat er informatie tussen deze agents wordt uitgewisseld. Om het verificatieproces tussen de twee te beveiligen, wordt het proces versleuteld. Wanneer de agent en de beheerserver zich in hetzelfde Active Directory-domein of in Active Directory-domeinen bevinden die vertrouwensrelaties hebben vastgesteld, maken ze gebruik van Kerberos V5-verificatiemechanismen die worden geleverd door Active Directory. Wanneer de agents en beheerservers zich niet binnen dezelfde vertrouwensgrens bevinden, moeten andere mechanismen worden gebruikt om te voldoen aan de vereiste voor veilige wederzijdse verificatie.

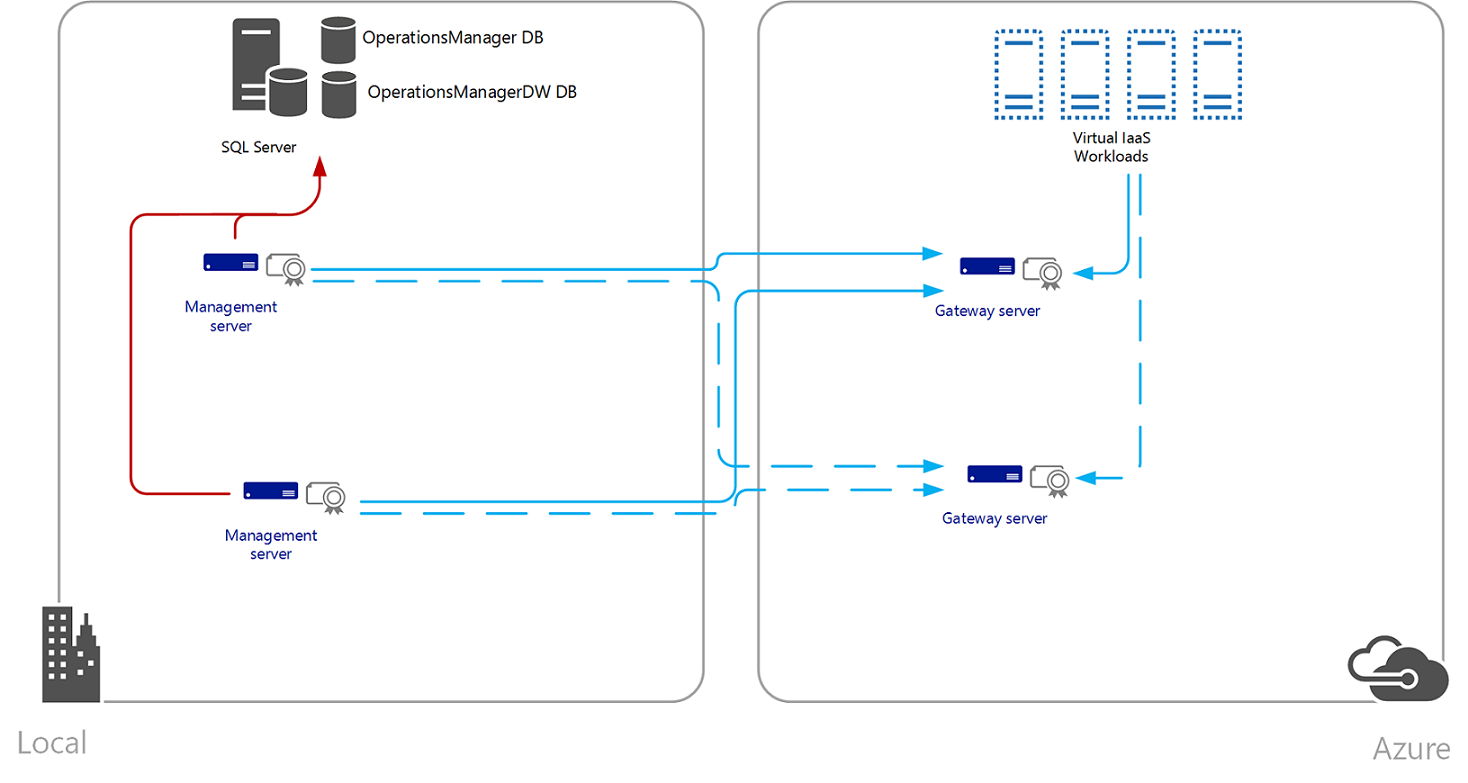

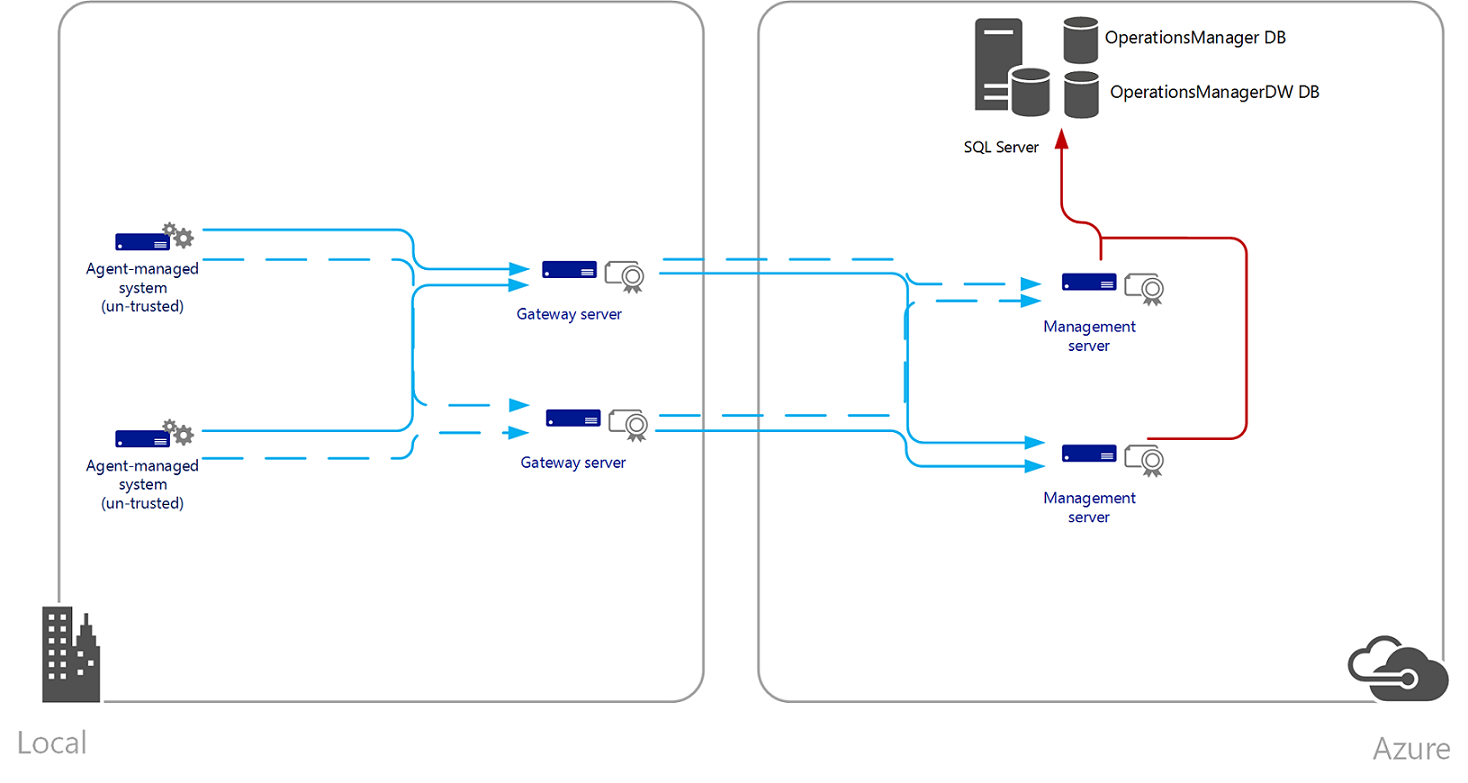

Gatewayservers worden gebruikt wanneer een firewall de agents scheidt van de beheerservers of wanneer de agents zich in een afzonderlijk niet-vertrouwd domein bevinden. De gatewayserver fungeert als proxy tussen de agents en de beheerserver. Zonder de gatewayserver kunnen de agents nog steeds certificaatverificatie uitvoeren met een beheerserver, maar een X.509-certificaat moet worden uitgegeven en geïnstalleerd op elke agent met behulp van het hulpprogramma MOMCertImport.exe. Voor elk certificaat is toegang tot de beheerserver via de firewall vereist. Als de agents zich in hetzelfde domein bevinden als de gatewayserver of als ze zich in een vertrouwd domein bevinden, kunnen ze Kerberos-verificatie gebruiken. In dit geval hebben alleen de gatewayserver en de verbonden beheerservers certificaten nodig. Dit omvat het bewaken van virtuele machines die worden uitgevoerd op Microsoft Azure Infrastructure as a Service (IaaS), met Operations Manager (oftewel hybride cloudbewaking) die niet is gekoppeld aan hetzelfde vertrouwde domein als de rollen die de beheergroep van Operations Manager ondersteunen. Ook als u Operations Manager hebt geïmplementeerd op Azure IaaS (een virtuele machine met SQL Server die de operationele databases host en een of meer virtuele machines die de beheerserverrol hosten) en u niet-vertrouwde on-premises workloads bewaakt.

Hieronder ziet u een voorbeeld van een Operations Manager-implementatie die Azure IaaS-resources bewaakt.

Hier volgt een voorbeeld van een Operations Manager-implementatie die wordt gehost in Azure IaaS.

Gatewayservers worden meestal niet gebruikt voor het beheren van bandbreedtegebruik, omdat het totale aantal gegevens dat van agents naar een beheerserver wordt verzonden, vergelijkbaar is, ongeacht of een gatewayserver wordt gebruikt of niet. Het beoogde doel van een gatewayserver is het verminderen van de inspanning die nodig is voor het beheren van certificaten voor agents in niet-vertrouwde domeinen en om het aantal communicatiepaden te verminderen dat moet worden toegestaan via firewalls.

- Het hebben van meer dan 2000 agents per gatewayserver kan de mogelijkheid om te herstellen nadelig beïnvloeden in het geval van een aanhoudende storing waardoor de gatewayserver niet kan communiceren met de beheerserver. Meerdere gatewayservers worden aanbevolen als er meer dan 2000 agents vereist zijn. Als de hersteltijd van de gatewayserver een probleem is, kunt u ook het systeem testen om ervoor te zorgen dat de gatewayserver de wachtrij snel kan leegmaken na een aanhoudende storing tussen de gatewayserver en de beheerserver. Bovendien, nadat de inkomende wachtrij op de gatewayserver is gevuld, worden gegevens in de wachtrij verwijderd op basis van de prioriteit, wat betekent dat een aanhoudende gatewayserverstoring in dit scenario kan leiden tot verloren gegevens.

- Wanneer er een groot aantal agents is verbonden via gatewayservers, kunt u overwegen een toegewezen beheerserver te gebruiken voor alle gatewayservers. Als alle gatewayservers verbinding maken met één beheerserver zonder andere agents die ermee zijn verbonden, kan de hersteltijd worden versneld in het geval van een aanhoudende storing. De effectieve belasting op de beheerserver is het totale aantal agents dat er rechtstreeks of via gatewayservers aan rapporteert.

- Om te voorkomen dat de gatewayserver communicatie met een beheerserver initieert, inclusief wanneer deze is geconfigureerd voor failover tussen meerdere beheerservers voor hoge beschikbaarheid, bevat het hulpprogramma Goedkeuring van de gateway het opdrachtregelargument /ManagementServerInitiatesConnection. Hierdoor kan Operations Manager voldoen aan het beveiligingsbeleid van een klant wanneer systemen worden geïmplementeerd in een DMZ- of andere netwerkomgeving en communicatie alleen vanuit het intranet kan worden gestart.

Webconsole-server

De webconsole biedt een interface voor de beheergroep die toegankelijk is via een webbrowser. Het heeft niet de volledige functionaliteit van de Operations-console en biedt alleen toegang tot de weergaven Bewaking en Mijn werkruimte. De webconsole biedt toegang tot alle bewakingsgegevens en taken die acties zijn die kunnen worden uitgevoerd op bewaakte computers vanuit de Operations-console. Toegang tot gegevens in de webconsole heeft dezelfde beperkingen als de toegang tot inhoud in de Operations-console.

Rapportageserver

Rapportage voor System Center – Operations Manager wordt geïnstalleerd in SQL Server Reporting Services (dat wordt ondersteund door de versie van Operations Manager die u gebruikt) en de enige geldige configuratie van Reporting Services die wordt ondersteund door Operations Manager Reporting, is de systeemeigen modus.

Opmerking

Het installeren van System Center – Operations Manager Reporting Services integreert de beveiliging van het SQL Reporting Services-exemplaar met de op rollen gebaseerde beveiliging van Operations Manager. Installeer geen andere Reporting Services-toepassingen in hetzelfde exemplaar van sql Server.

De Onderdelen van Operations Manager Report Server kunnen worden geïnstalleerd op dezelfde server waarop SQL Server 2014 of 2016 Reporting Services of op een andere computer wordt uitgevoerd. Voor optimale prestaties, met name in een bedrijfsomgeving met een groot volume, parallelle rapportgeneratie door gebruikers terwijl interactieve of geplande rapporten gelijktijdig worden verwerkt, moet u omhoog schalen om meer gelijktijdige gebruikers en grotere rapportuitvoeringsbelastingen te verwerken. Het wordt aanbevolen dat de Operations Manager Reporting-service zich niet op dezelfde SQL Server bevindt die als host fungeert voor de datawarehouse-database en is geïnstalleerd op een toegewezen systeem.

Operationele database

De operationele database is een SQL Server-database met alle operationele gegevens, configuratiegegevens en bewakingsregels voor een beheergroep. De Operations Manager-database is één foutbron voor de beheergroep, zodat deze maximaal beschikbaar kan worden gemaakt met behulp van ondersteunde clusterconfiguraties.

Om deze database op een constante grootte te houden, bepalen de instellingen voor opschonen in Operations Manager hoelang gegevens kunnen worden bewaard. Deze duur is standaard zeven (7) dagen.

Rapportagedatawarehouse-database

Het rapportagedatawarehouse is een SQL Server-database waarmee operationele gegevens worden verzameld en opgeslagen voor langetermijnrapportage. Deze gegevens worden rechtstreeks geschreven vanuit regels die gegevens verzamelen om gegevens te rapporteren en van gegevenssynchronisatieprocessen in de operationele database. Onderhoud van het datawarehouse, inclusief aggregatie, grooming en optimalisatie, wordt automatisch uitgevoerd door Operations Manager.

In de volgende tabel worden de standaardgegevenstypen en bewaarperiode gemarkeerd na de eerste installatie van de datawarehouse-database.

| Gegevensset | Aggregatietype | Bewaarperiode (in dagen) |

|---|---|---|

| Waarschuwing | Rauw | 400 |

| Cliëntmonitoring | Rauw | 30 |

| Cliëntmonitoring | Dagelijks | 400 |

| Evenementen | Rauw | 100 |

| Prestatie | Rauw | 10 |

| Prestatie | Per uur | 400 |

| Prestatie | Dagelijks | 400 |

| Staat | Rauw | 180 |

| Staat | Per uur | 400 |

| Staat | Dagelijks | 400 |

Een datawarehouse kan meerdere beheergroepen bedienen. Hierdoor kan één rapport gegevens van alle computers in de hele organisatie opnemen.

Net als de Operations Manager-database kan de datawarehouse-database worden geclusterd voor hoge beschikbaarheid. Als het niet is geclusterd, moet deze zorgvuldig worden bewaakt, zodat eventuele problemen snel kunnen worden opgelost.

ACS Collector

De ACS-collector ontvangt en verwerkt gebeurtenissen van ACS-doorstuurservers en verzendt deze gegevens vervolgens naar de ACS-database. Deze verwerking omvat het demonteren van de gegevens, zodat deze kunnen worden verdeeld over verschillende tabellen in de ACS-database, waardoor gegevensredundantie wordt geminimaliseerd en filters worden toegepast, zodat onnodige gebeurtenissen niet worden toegevoegd aan de ACS-database.

ACS-databank

De ACS-database is de centrale opslagplaats voor gebeurtenissen die worden gegenereerd door een controlebeleid binnen een ACS-implementatie. De ACS-database kan zich op dezelfde computer bevinden als de ACS-collector, maar voor de beste prestaties moet elk op een toegewezen server worden geïnstalleerd. Standaard worden de gegevens veertien (14) dagen bewaard.

ACS-doorgestuurder

De service die wordt uitgevoerd op ACS-doorstuurservers, is opgenomen in de Operations Manager-agent. Deze service is standaard geïnstalleerd, maar niet ingeschakeld wanneer de Operations Manager-agent is geïnstalleerd. U kunt deze service voor meerdere agentcomputers tegelijk inschakelen met de taak "Enable Audit Collection" of met PowerShell. Nadat u deze service hebt ingeschakeld, worden alle beveiligingsevenementen naast het lokale beveiligingslogboek naar de ACS-collector verzonden.

Ontwerpoverwegingen

Bij het implementeren van één of meerdere beheergroepen moet rekening worden gehouden met de volgende factoren:

- Verhoogde capaciteit. Operations Manager heeft geen ingebouwde limieten met betrekking tot het aantal agents dat door één beheergroep kan worden ondersteund. Afhankelijk van de hardware die u gebruikt en de bewakingsbelasting (meer geïmplementeerde management packs betekent een hogere bewakingsbelasting) in de beheergroep, hebt u mogelijk meerdere beheergroepen nodig om acceptabele prestaties te behouden.

- Geconsolideerde weergaven. Wanneer meerdere beheergroepen worden gebruikt om een omgeving te bewaken, is een mechanisme nodig om een geconsolideerde weergave van de bewakings- en waarschuwingsgegevens van deze groepen te bieden. Dit kan worden bereikt door een extra beheergroep te implementeren (die al dan niet controleverantwoordelijkheden heeft) die toegang heeft tot alle gegevens in alle andere beheergroepen. Deze beheergroepen worden vervolgens aangegeven verbonden te zijn. De beheergroep die wordt gebruikt om een geconsolideerde weergave van de gegevens te bieden, wordt de lokale beheergroep genoemd en de andere beheergroepen die er gegevens aan leveren, worden verbonden beheergroepen genoemd.

- Beveiliging en beheer. Het partitioneren van beheergroepen om beveiligings- en beheerredenen is vergelijkbaar met de overdracht van beheerinstanties via Active Directory-organisatie-eenheden of -domeinen aan verschillende beheergroepen. Uw bedrijf kan meerdere IT-groepen bevatten, elk met een eigen verantwoordelijkheidsgebied. Het gebied kan een specifiek geografisch gebied of een bedrijfsafdeling zijn. In het geval van een holding kan het bijvoorbeeld een van de dochterondernemingen zijn. Wanneer dit type volledige delegatie van administratieve autoriteit uit de gecentraliseerde IT-groep bestaat, kan het handig zijn om een structuur van een beheergroep in elk van de gebieden te implementeren. Vervolgens kunnen ze worden geconfigureerd als verbonden beheergroepen met een lokale beheergroep die zich in het gecentraliseerde IT-datacenter bevindt.

- Geïnstalleerde talen. Alle servers waarop een Operations Manager-serverfunctie is geïnstalleerd, moeten in dezelfde taal worden geïnstalleerd. Dat wil zeggen dat u de beheerserver niet kunt installeren met behulp van de Engelse versie van Operations Manager 2012 R2 en vervolgens de Operations Console implementeert met behulp van de Japanse versie. Als de bewaking meerdere talen moet omvatten, is er een extra beheergroep nodig voor elke taal van de operators.

- Productie- en preproductiefunctionaliteit. In Operations Manager is het een aanbevolen procedure om een productie-implementatie te hebben die wordt gebruikt voor het bewaken van uw productietoepassingen en een preproductie-implementatie met minimale interactie met de productieomgeving. De preproductiebeheergroep wordt gebruikt voor het testen en afstemmen van management pack-functionaliteit voordat deze wordt gemigreerd naar de productieomgeving. Daarnaast maken sommige bedrijven gebruik van een faseringsomgeving voor servers waar nieuw gebouwde servers worden geplaatst voor een burn-in periode voordat ze in productie worden genomen. De preproductiebeheergroep kan worden gebruikt om de faseringsomgeving te bewaken om de status van servers vóór de productie-implementatie te garanderen.

- Specifieke ACS-functionaliteit. Als uw vereisten de noodzaak omvatten voor het verzamelen van gebeurtenissen in het Windows-auditbeveiligingslogboek of unix-/Linux-beveiligingsgebeurtenissen, implementeert u de Audit Collection Service (ACS). Het kan nuttig zijn om een beheergroep te implementeren die uitsluitend ondersteuning biedt voor de ACS-functie als de beveiligingsvereisten van uw bedrijf verplicht stellen dat de ACS-functie wordt beheerd en beheerd door een andere beheergroep dan de groep die de rest van de productieomgeving beheert.

- Functionaliteit voor herstel na noodgevallen. In Operations Manager worden alle interacties met de Operations Manager-database vastgelegd in transactielogboeken voordat ze worden doorgevoerd in de database. Deze transactielogboeken kunnen naar een andere server met Microsoft SQL Server worden verzonden en worden doorgevoerd naar een kopie van de Operations Manager-database daar. Deze functie is een optie voor het bieden van redundantie van de operationele Operations Manager-database tussen twee SQL-servers in dezelfde beheergroep. Wanneer een beheerde failover moet worden uitgevoerd, vereisen de beheerservers in de beheergroep een registerwijziging om te verwijzen naar en te communiceren met de secundaire SQL Server. Een failoverbeheergroep kan worden geïmplementeerd, die overeenkomt met de exacte configuratie van de primaire beheergroep (management packs, onderdrukkingen, meldingsabonnementen, beveiliging, enzovoort) en de agents zijn geconfigureerd om aan beide beheergroepen te rapporteren. Als de primaire beheergroep in zijn geheel om welke reden dan ook niet meer beschikbaar is, is er geen downtime van de bewakingsomgeving. Deze oplossing zorgt voor servicecontinuïteit van de beheergroep en nul verlies van operationele bewaking.

Voordat u System Center Operations Manager in een productieomgeving implementeert, moet u het ontwerp van uw beheergroep plannen. Tijdens de planningsfase begrijpt u de ONDERDELEN van de IT-service (dat wil weten infrastructuur en toepassingsniveau) en het aantal systemen en apparaten dat deze ondersteunt, hoe deze uw processen voor incident- en probleembeheer integreert en ondersteunt, en hoe u de gegevens visualiseert voor verschillende ondersteuningslagen voor incidentescalatie, engineering, servicegebruikers en beheer.

Verbindingsbeheergroepen

Veel ondernemingen met servers op meerdere geografische locaties vereisen centrale bewaking van deze servers. De configuratie van de verbonden beheergroep, geïllustreerd in de onderstaande afbeelding, is een set werkstroomprocessen die zijn ontworpen om een hiërarchische systeembeheerinfrastructuur te maken.

Deze configuratie kan worden gebruikt voor gecentraliseerde bewaking. Het is ontworpen ter ondersteuning van het weergeven van waarschuwingen en bewakingsgegevens en voor het initiëren van taken voor een beheerd object van een verbonden beheergroep.

Door Operations Manager-beheergroepen te verbinden, kan de gecentraliseerde bewakingsfunctionaliteit behouden blijven en tegelijkertijd het volgende mogelijk maken:

- Bewaking van een groter aantal beheerobjecten dan mogelijk is met één beheergroep.

- Isolatie van bewakingsactiviteiten volgens logische bedrijfseenheden, zoals 'Marketing' of fysieke locaties, zoals Rome.

Wanneer u beheergroepen verbindt, implementeert u geen nieuwe servers; In plaats daarvan kunt u de lokale beheergroep toegang geven tot de waarschuwingen en detectiegegevens die zich in een verbonden beheergroep bevinden. Op deze manier kunt u alle waarschuwingen en andere bewakingsgegevens van meerdere beheergroepen in één Operations-console bekijken en ermee werken. Daarnaast kunt u taken uitvoeren op de bewaakte computers van de verbonden beheergroepen. Zie Beheergroepen verbinden in Operations Manager voor meer informatie over het verbinden van beheergroepen.

Geïnstalleerde talen

Operations Manager-beheergroepen ondersteunen slechts één geïnstalleerde taal. Als de algehele IT-omgeving die u moet bewaken meer dan één geïnstalleerde taal heeft, is een afzonderlijke beheergroep per taal nodig.