Inleiding

Organisaties hebben zeer prescriptieve vereisten voor netwerkverkeersbeveiliging. Niet-naleving van de beveiligingsvereisten voor netwerkverkeer kan leiden tot kostbare sancties, met name in sterk gereglementeerde branches zoals gezondheidszorg of financiën. Deze module laat zien hoe u aan deze netwerkbeveiligingsvereisten voldoet door uitgaand netwerkverkeer van Azure VMware Solution te beveiligen.

Voorbeeldscenario

U werkt voor een klant in de gezondheidszorg, Contoso. Contoso heeft onlangs hun toepassingen verplaatst van een on-premises VMware-omgeving naar Azure VMware Solution.

Het netwerkbeveiligingsteam van Contoso wil hetzelfde proces voor netwerkverkeersinspectie en -controle implementeren in Azure VMware Solution als in hun on-premises omgeving. Door dezelfde processen uit te voeren, kan Contoso voldoen aan strenge regelgeving voor de gezondheidszorg en tegelijkertijd hun initiatieven voor digitale transformatie verder versnellen.

Het netwerkbeveiligingsteam van Contoso wil uitgaand netwerkverkeer beheren met behulp van hun keuze voor NVA (Network Virtual Appliance). Ze moeten al het uitgaande verkeer routeren via een firewall waar regels kunnen worden geconfigureerd om verkeer toe te staan of te weigeren op basis van protocol, poort en IP-adressen.

Wat gaan we doen?

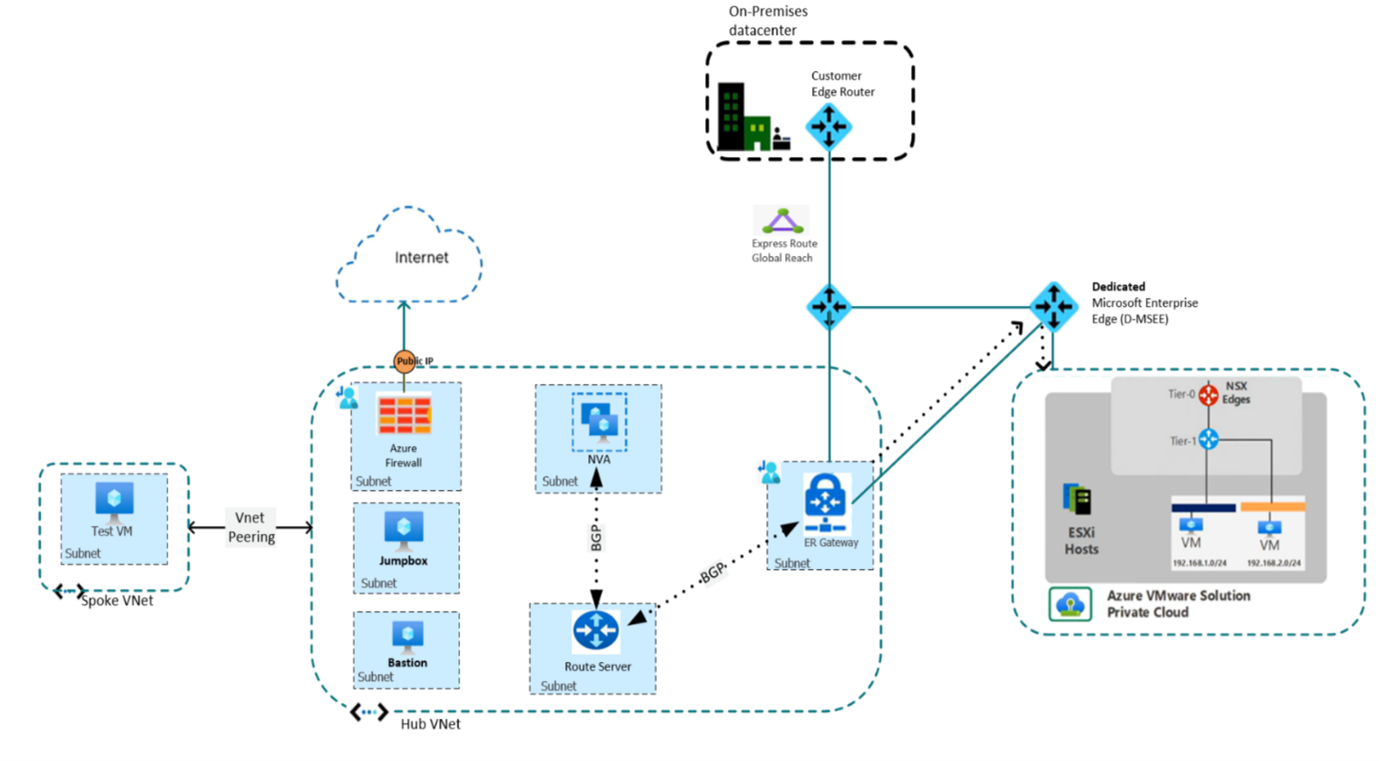

U brengt connectiviteit tot stand tussen de privécloud van Azure VMware Solution en Azure. U implementeert een aangepaste NVA, waarmee de standaardroute met Azure Firewall wordt gegenereerd als de volgende hop. Azure Route Server geeft de standaardroute door naar de privécloud van Azure VMware Solution. Ten slotte beheert Azure Firewall het verkeer via het maken van netwerkregels.

Wat is het belangrijkste doel?

Aan het einde van deze module leert u hoe u uitgaande internetverbinding veiliger kunt beheren vanuit de privécloud van Azure VMware Solution met behulp van een aangepaste NVA, Azure Route Server en Azure Firewall.