WAP gebruiken als omgekeerde webproxy

Webapplicatieproxy is een rolservice voor externe toegang. Deze rollenservice fungeert als een omgekeerde webproxy en biedt gebruikers op internet toegang tot interne bedrijfswebtoepassingen of Extern Bureaublad Gateway-servers. Webtoepassingsproxy kan AD FS gebruiken om internetgebruikers vooraf te verifiëren en fungeert als een AD FS-proxy voor het publiceren van claimbewuste toepassingen.

Opmerking

Een claimbewuste toepassing kan alle informatie over een gebruiker gebruiken, zoals groepslidmaatschap, e-mailadres, afdeling of bedrijf als onderdeel van gebruikersautorisatie.

Voordat u Webtoepassingsproxy installeert, moet u AD FS implementeren als een voorwaarde. WebToepassingsproxy maakt gebruik van AD FS voor verificatieservices. Een functie van AD FS is SSO-functionaliteit, wat betekent dat als gebruikers hun referenties invoeren voor toegang tot een bedrijfswebtoepassing eenmaal, ze niet opnieuw worden gevraagd hun referenties in te voeren voor volgende toegang tot de bedrijfswebtoepassing. U kunt AD FS ook gebruiken om gebruikers te verifiëren bij webtoepassingsproxy voordat gebruikers communiceren met de toepassing.

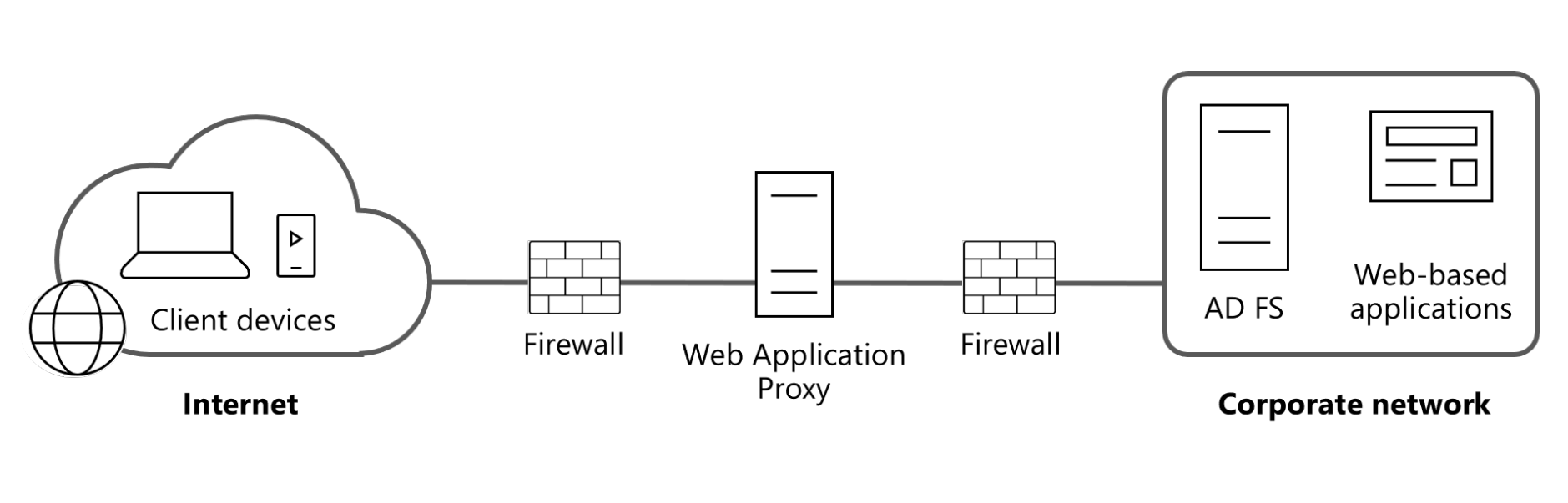

Het plaatsen van de webtoepassingsproxyserver in het perimeternetwerk tussen twee firewallapparaten is een typische configuratie. De AD FS-server en -toepassingen die worden gepubliceerd, bevinden zich op het bedrijfsnetwerk en worden samen met domeincontrollers en andere interne servers beveiligd door de tweede firewall. Dit scenario biedt veilige toegang tot bedrijfstoepassingen voor gebruikers die zich op internet bevinden en beveiligt tegelijkertijd de bedrijfs-IT-infrastructuur tegen beveiligingsrisico's op internet.

Verificatieopties voor webtoepassingsproxy

Wanneer u een toepassing configureert in webtoepassingsproxy, moet u het type verificatie vooraf selecteren. U kunt kiezen voor AD FS-preauthenticatie of pass-through preauthenticatie. AD FS preauthentication biedt meer functies en voordelen, maar pass-through preauthentication is compatibel met alle web-apps.

AD FS pre-authenticatie

AD FS-voorverificatie maakt gebruik van AD FS voor het verifiëren van webtoepassingen met verificatie op basis van claims. Wanneer een gebruiker een verbinding met de bedrijfswebtoepassing initieert, is het eerste toegangspunt waar de gebruiker verbinding mee maakt de webtoepassingsproxy. WebToepassingsproxy verifieert de gebruiker vooraf op de AD FS-server. Als de verificatie is geslaagd, brengt webtoepassingsproxy een verbinding tot stand met de webserver in het bedrijfsnetwerk waar de toepassing wordt gehost.

Met AD FS-verificatie vooraf zorgt u ervoor dat alleen geautoriseerde gebruikers gegevenspakketten naar de webtoepassing kunnen verzenden. Dit voorkomt dat hackers gebruikmaken van fouten in de web-app voordat ze worden geverifieerd. AD FS preauthentication vermindert de kwetsbaarheid voor aanvallen voor een web-app aanzienlijk.

Doorvoer-preauthenticatie

Passthrough-verificatie maakt geen gebruik van AD FS voor authenticatie en de webtoepassingsproxy voert geen preauthenticatie uit voor de gebruiker. In plaats daarvan is de gebruiker via webtoepassingsproxy verbonden met de webtoepassing. De proxy voor webtoepassingen herbouwt de gegevenspakketten terwijl ze worden geleverd aan de web-app, wat bescherming biedt tegen fouten zoals misvormde pakketten. Het gegevensgedeelte van het pakket wordt echter doorgegeven aan de web-app. De web-app is verantwoordelijk voor het verifiëren van gebruikers.

Voordelen van AD FS-verificatie vooraf

AD FS preauthentication biedt de volgende voordelen ten opzichte van pass-through preauthentication:

- Single Sign-On (SSO). Hiermee kunnen gebruikers die vooraf zijn geverifieerd door AD FS hun referenties slechts één keer invoeren. Als gebruikers vervolgens toegang hebben tot andere toepassingen die AD FS gebruiken voor verificatie, worden ze niet opnieuw gevraagd om hun referenties.

- Meervoudige verificatie (MFA). Met MFA kunt u meerdere typen referenties configureren om de beveiliging te versterken. U kunt bijvoorbeeld het systeem zo configureren dat gebruikers hun gebruikersnaam en wachtwoord samen met een smartcard invoeren.

- Toegangsbeheer met meerdere factoren. Besturingselementen voor meervoudige toegang die worden gebruikt in organisaties die hun beveiliging willen versterken bij het publiceren van webtoepassingen door autorisatieclaimregels te implementeren. De regels worden zodanig geconfigureerd dat ze een vergunning uitgeven of een claim weigeren, die bepaalt of een gebruiker of een groep toegang tot een webtoepassing die gebruikmaakt van AD FS-verificatie vooraf is toegestaan of geweigerd.

Toepassingen publiceren met webtoepassingsproxy

Nadat de rolservice Webtoepassingsproxy is geïnstalleerd, configureert u deze met behulp van de Wizard Webtoepassingsproxyconfiguratie vanuit de beheerconsole voor Externe Toegang. Wanneer de Wizard Webtoepassingsproxyconfiguratie is voltooid, wordt de Webtoepassingsproxyconsole gemaakt. Deze kunt u gebruiken voor verder beheer en configuratie van Webtoepassingsproxy.

Voor de wizard Webtoepassingsproxyconfiguratie moet u de volgende informatie invoeren tijdens het eerste configuratieproces:

- AD FS-naam. Als u deze naam wilt zoeken, opent u de AD FS-beheerconsole en zoekt u onder Eigenschappen van federatieve service de waarde in het vak Federation Service-naam.

- Inloggegevens van het lokale beheerdersaccount voor AD FS.

- AD FS-proxycertificaat. Dit is een certificaat dat Webtoepassingsproxy gebruikt voor AD FS-proxyfunctionaliteit.

Aanbeveling

Het AD FS-proxycertificaat moet de AD FS-naam in het onderwerpveld van het certificaat bevatten omdat de wizard voor het configureren van Webtoepassingsproxy's dit vereist. Daarnaast moet het veld alternatieve namen van het onderwerp van het certificaat de AD FS-naam bevatten.

Nadat u de wizard Webtoepassingsproxyconfiguratie hebt voltooid, kunt u uw web-app publiceren met behulp van de webtoepassingsproxy-console ofwel Windows PowerShell-cmdlets. De Windows PowerShell-cmdlets voor het beheren van gepubliceerde apps zijn:

Add-WebApplicationProxyApplicationGet-WebApplicationProxyApplicationSet-WebApplicationProxyApplication

Wanneer u uw web-app publiceert, moet u de volgende informatie opgeven:

- Het type verificatie vooraf, bijvoorbeeld passthrough.

- De toepassing om te publiceren.

- De externe URL van de toepassing, bijvoorbeeld

https://lon-svr1.adatum.com. - Een certificaat waarvan de onderwerpnaam de externe URL dekt, bijvoorbeeld

lon-svr1.adatum.com. - De URL van de back-endserver, die automatisch wordt ingevoerd wanneer u de externe URL invoert.