Standaardinstellingen voor beveiliging plannen

Het beheren van beveiliging kan lastig zijn bij veelvoorkomende identiteitsgerelateerde aanvallen, zoals wachtwoordspray, herhaling en phishing die steeds populairder worden. Standaardinstellingen voor beveiliging bieden veilige standaardinstellingen die Microsoft namens organisaties beheert om klanten veilig te houden totdat organisaties klaar zijn om hun eigen identiteitsbeveiligingsverhaal te beheren. Standaardinstellingen voor beveiliging bieden vooraf geconfigureerde beveiligingsinstellingen, zoals:

Vereisen dat alle gebruikers zich registreren voor meervoudige verificatie.

Beheerders verplichten meervoudige verificatie uit te voeren.

Verouderde verificatieprotocollen blokkeren.

Gebruikers verplichten om meervoudige verificatie uit te voeren wanneer dat nodig is.

Bevoegde activiteiten beschermen, zoals toegang tot Azure Portal.

Beschikbaarheid

Microsoft-beveiligingsstandaarden zijn beschikbaar voor iedereen. Het doel is ervoor te zorgen dat alle organisaties een basisniveau van beveiliging hebben ingeschakeld zonder extra kosten. Als uw tenant is gemaakt op of na 22 oktober 2019, zijn de standaardinstellingen voor beveiliging mogelijk al ingeschakeld. Standaardinstellingen voor beveiliging zijn bij het aanmaken van alle nieuwe tenants ingeschakeld om alle gebruikers te beschermen.

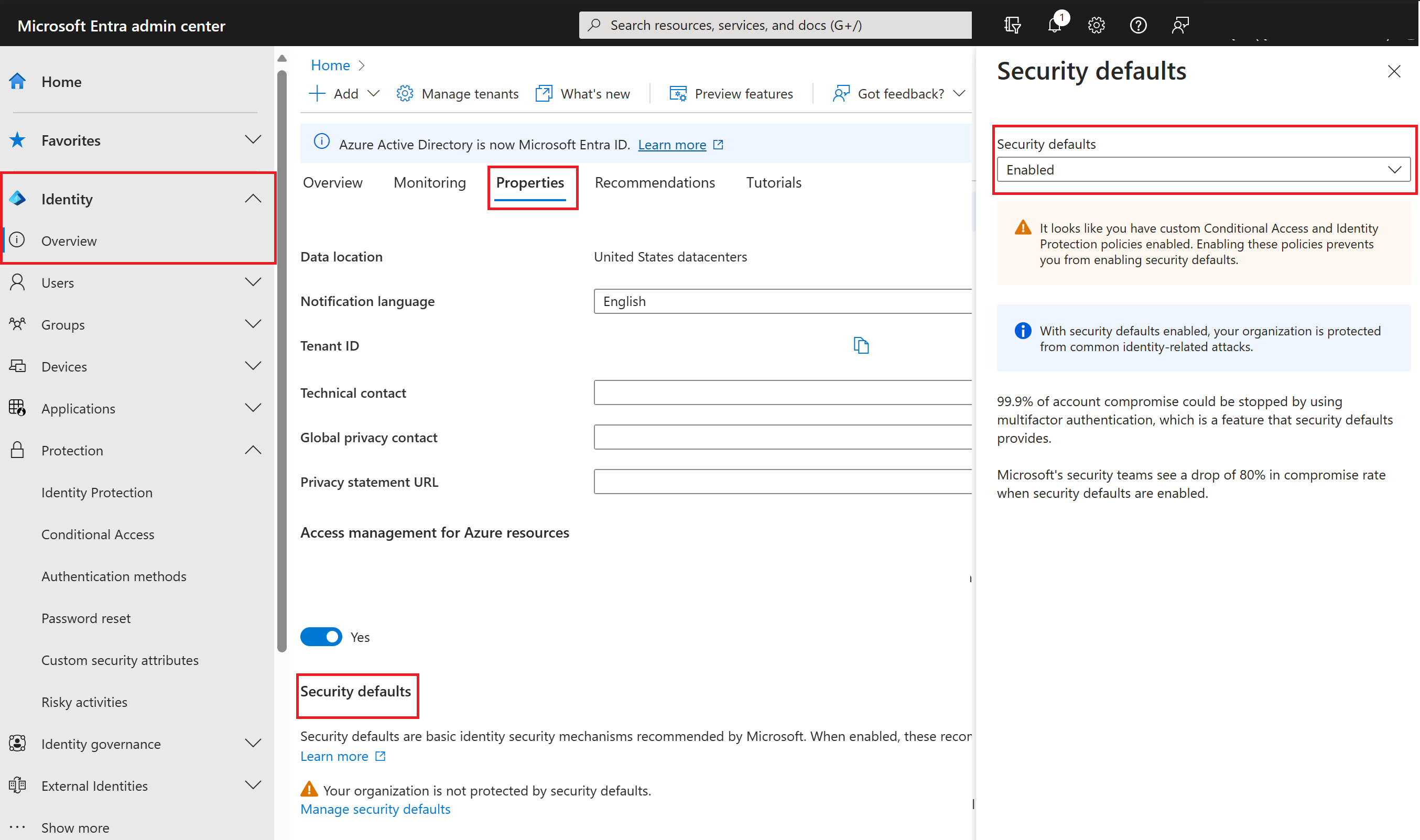

Als u de standaardinstellingen voor beveiliging wilt in- of uitschakelen, meldt u zich aan bij het Microsoft Entra-beheercentrum als ten minste een beheerder voor voorwaardelijke toegang, bladert u naar>> en selecteert u Standaardinstellingen voor beveiliging beheren.

Voor wie is het bedoeld?

| Wie moet de standaardinstellingen voor beveiliging gebruiken? | Wie mag geen standaardinstellingen voor beveiliging gebruiken? |

|---|---|

| Organisaties die hun beveiligingspostuur willen verhogen, maar niet weten hoe of waar ze moeten beginnen | Organisaties die momenteel beleid voor voorwaardelijke toegang gebruiken om signalen samen te brengen, beslissingen te nemen en organisatiebeleid af te dwingen |

| Organisaties die gebruikmaken van de gratis laag van Microsoft Entra ID-licenties | Organisatie met Microsoft Entra ID Premium-licenties |

| Organisaties met complexe beveiligingsvereisten die het gebruik van voorwaardelijke toegang rechtvaardigen |

Beleid gehandhaafd

Registratie van geïntegreerde meervoudige verificatie

Alle gebruikers in uw tenant moeten zich registreren voor meervoudige verificatie (MFA) met behulp van de Microsoft Authenticator-app. Registratie is onmiddellijk vereist. Er is geen respijtperiode. Wanneer gebruikers zich aanmelden nadat de standaardinstellingen voor beveiliging zijn ingeschakeld, wordt ze gevraagd zich te registreren voordat ze toegang hebben tot resources. De MFA-prompt maakt gebruik van nummerkoppeling, waarbij gebruikers een getal invoeren dat op het scherm wordt weergegeven in de Microsoft Authenticator-app, waarmee MFA-vermoeidheidsaanvallen worden voorkomen.

Beheerders beveiligen

Gebruikers met bevoorrechte toegang vergroten vaak de toegang tot uw omgeving. Vanwege de kracht die deze accounts hebben, moet u ze met speciale zorg behandelen. Een veelgebruikte methode voor het verbeteren van de beveiliging van bevoegde accounts is door een sterkere vorm van accountverificatie voor aanmelding te vereisen. In Microsoft Entra ID kunt u een sterkere accountverificatie krijgen door meervoudige verificatie te vereisen.

Nadat de registratie met meervoudige verificatie is voltooid, zijn de volgende Microsoft Entra-beheerdersrollen vereist om elke keer dat ze zich aanmelden, andere verificaties uit te voeren:

- Globale beheerder

- Toepassingsbeheerder

- Verificatiebeheerder

- Verificatiebeleidsbeheerder

- Factureringsbeheerder

- Cloudtoepassingsbeheerder

- Beheerder voor voorwaardelijke toegang

- Exchange-beheerder

- Helpdeskbeheerder

- Identity Governance-beheerder

- Wachtwoordbeheerder

- Bevoorrechte verificatiebeheerder

- Bevoorrechte Rollenbeheerder

- Beveiligingsbeheer

- SharePoint-beheerder

- Gebruikersbeheerder

Alle gebruikers beveiligen

We denken vaak dat beheerdersaccounts de enige accounts zijn die extra verificatielagen nodig hebben. Beheerders hebben ruime toegang tot gevoelige informatie en kunnen wijzigingen aanbrengen in de instellingen voor het hele abonnement. Maar aanvallers richten zich vaak op eindgebruikers.

Nadat deze aanvallers toegang hebben, kunnen ze namens de oorspronkelijke accounthouder toegang vragen tot bevoegde informatie. Ze kunnen zelfs de hele map downloaden om een phishing-aanval uit te voeren op uw hele organisatie.

Een veelgebruikte methode voor het verbeteren van de beveiliging voor alle gebruikers is het vereisen van een sterkere vorm van accountverificatie, zoals meervoudige verificatie, voor iedereen. Nadat gebruikers multifactor authentication-registratie hebben voltooid, wordt ze zo nodig om extra verificatie gevraagd. Deze functionaliteit beveiligt alle toepassingen die zijn geregistreerd bij Microsoft Entra ID, inclusief SaaS-toepassingen.

Verouderde verificatie blokkeren

Om uw gebruikers eenvoudig toegang te geven tot uw cloud-apps, ondersteunt Microsoft Entra ID verschillende verificatieprotocollen, waaronder verouderde verificatie. Verouderde verificatie is een authenticatieverzoek dat wordt ingediend door:

- Clients die geen moderne verificatie gebruiken (bijvoorbeeld een Office 2010-client). Moderne verificatie omvat clients die protocollen implementeren, zoals OAuth 2.0, ter ondersteuning van functies zoals meervoudige verificatie en smartcards. Verouderde verificatie ondersteunt doorgaans alleen minder veilige mechanismen, zoals wachtwoorden.

- Client die gebruikmaakt van e-mailprotocollen zoals IMAP, SMTP of POP3.

Tegenwoordig zijn de meeste compromitterende aanmeldingspogingen afkomstig van verouderde verificatie. Verouderde verificatie biedt geen ondersteuning voor meervoudige verificatie. Zelfs als u een meervoudig verificatiebeleid hebt ingeschakeld voor uw directory, kan een aanvaller zich verifiëren met behulp van een ouder protocol en meervoudige verificatie omzeilen.

Nadat de standaardinstellingen voor beveiliging in uw tenant zijn ingeschakeld, worden alle verificatieaanvragen van een ouder protocol geblokkeerd. Standaardinstellingen voor beveiliging blokkeren basisverificatie van Exchange Active Sync.