Beleidsregels plannen voor de voorwaardelijke toegang

Het plannen van de implementatie van voorwaardelijke toegang is essentieel om de toegangsstrategie van uw organisatie voor apps en resources te realiseren.

In een wereld van mobiel en cloud-first hebben uw gebruikers overal en overal toegang tot de resources van uw organisatie met behulp van verschillende apparaten en apps. Als gevolg hiervan is het niet langer voldoende om te focussen op wie toegang heeft tot een resource. U moet ook rekening houden met waar de gebruiker zich bevindt, het apparaat dat wordt gebruikt, de resource die wordt geopend en meer.

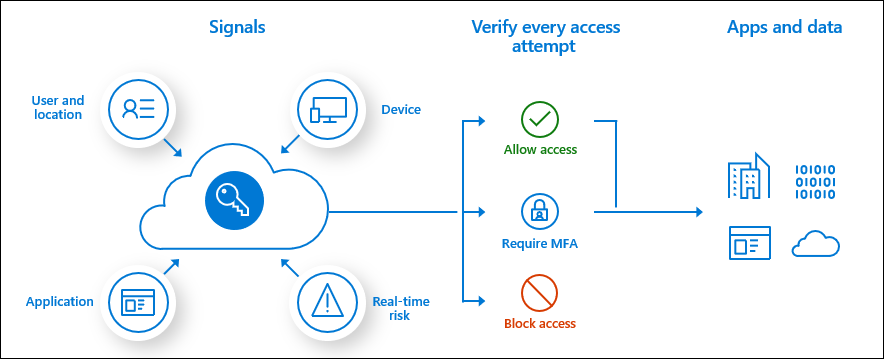

Voorwaardelijke toegang (CA) van Microsoft Entra analyseert signalen, zoals gebruiker, apparaat en locatie, om beslissingen te automatiseren en organisatietoegangsbeleid af te dwingen voor resources. U kunt CA-beleid gebruiken om toegangsbeheer toe te passen, zoals meervoudige verificatie (MFA). Met beleidsregels kunt u gebruikers om MFA vragen wanneer dat nodig is voor de beveiliging en om gebruikers niet te hinderen wanneer dat niet nodig is.

Hoewel standaardinstellingen voor beveiliging een basisniveau van beveiliging garanderen, heeft uw organisatie meer flexibiliteit nodig dan de standaardinstellingen voor beveiliging. U kunt ca gebruiken om de standaardinstellingen voor beveiliging aan te passen met meer granulariteiten en om nieuwe beleidsregels te configureren die voldoen aan uw vereisten.

Vergoedingen

De voordelen van het implementeren van CA zijn:

- Verhoog de productiviteit - alleen gebruikers onderbreken met een aanmeldingsvereiste zoals MFA wanneer een of meer signalen dit rechtvaardigen. Met CA-beleid kunt u bepalen wanneer gebruikers om MFA worden gevraagd, wanneer de toegang wordt geblokkeerd en wanneer ze een vertrouwd apparaat moeten gebruiken.

- Risico's beheren: het automatiseren van risicoanalyse met beleidsvoorwaarden betekent dat riskante aanmeldingen tegelijk worden geïdentificeerd en hersteld of geblokkeerd. Door voorwaardelijke toegang te koppelen aan Identity Protection, waarmee afwijkingen en verdachte gebeurtenissen worden gedetecteerd, kunt u zich richten wanneer de toegang tot resources wordt geblokkeerd of beperkt.

- Naleving en governance aanpakken: met voorwaardelijke toegang kunt u de toegang tot toepassingen controleren, gebruiksvoorwaarden voor toestemming presenteren en de toegang beperken op basis van nalevingsbeleid.

- Kosten beheren: het verplaatsen van toegangsbeleid naar Microsoft Entra ID vermindert de afhankelijkheid van aangepaste of on-premises oplossingen voor CA en hun infrastructuurkosten.

- Zero Trust : voorwaardelijke toegang helpt u om naar een omgeving met nul vertrouwen te gaan.

Onderdelen van beleid voor voorwaardelijke toegang begrijpen

CA beleidsregels zijn if-then-instructies: Als aan een toewijzing wordt voldaan, past u deze toegangsregels toe. Wanneer de beheerder CA-beleid configureert, worden voorwaarden toewijzingen genoemd. Met CA-beleid kunt u toegangsbeheer afdwingen voor de apps van uw organisatie op basis van bepaalde toewijzingen.

Toewijzingen definiëren de gebruikers en groepen die moeten worden beïnvloed door het beleid, de cloud-apps of acties waarop het beleid van toepassing is en de voorwaarden waaronder het beleid van toepassing is. Instellingen voor toegangsbeheer verlenen of blokkeren toegang tot verschillende cloud-apps en kunnen beperkte ervaringen inschakelen binnen specifieke cloud-apps.

Enkele veelgestelde vragen over toewijzingen, toegangsbeheer en sessiebesturingselementen:

- Gebruikers en groepen: Welke gebruikers en groepen worden opgenomen in of uitgesloten van het beleid? Omvat dit beleid alle gebruikers, specifieke gebruikersgroep, adreslijstrollen of externe gebruikers?

- Cloud-apps of -acties: op welke toepassingen is het beleid van toepassing? Welke gebruikersacties worden onderworpen aan dit beleid?

- Voorwaarden: Welke apparaatplatforms worden opgenomen in of uitgesloten van het beleid? Wat zijn de vertrouwde locaties van de organisatie?

- Toegangscontrole: Wilt u toegang verlenen tot resources door vereisten zoals MFA, apparaten die als compatibel zijn gemarkeerd of Microsoft Entra hybrid-gekoppelde apparaten te implementeren?

- Sessiebesturingselementen: Wilt u de toegang tot cloud-apps beheren door vereisten zoals door apps afgedwongen machtigingen of app-beheer voor voorwaardelijke toegang te implementeren?

Uitgifte van toegangstokens

Met toegangstokens kunnen clients beveiligde web-API's aanroepen en ze worden gebruikt door web-API's om verificatie en autorisatie uit te voeren. Volgens de OAuth-specificatie zijn toegangstokens ondoorzichtige tekenreeksen zonder een ingestelde indeling. Sommige id-providers (IDP's) gebruiken GUID's; andere gebruiken versleutelde blobs. Het Microsoft Identity Platform gebruikt verschillende indelingen voor toegangstokens, afhankelijk van de configuratie van de API die het token accepteert.

Het is belangrijk om te begrijpen hoe toegangstokens worden uitgegeven.

Notitie

Als er geen toewijzing is vereist en er geen CA-beleid van kracht is, is het standaardgedrag om een toegangstoken uit te geven.

Denk bijvoorbeeld aan een beleid waarbij:

ALS de gebruiker zich in groep 1 bevindt, dwing MFA om toegang tot App 1 te verkrijgen.

ALS een gebruiker die zich niet in groep 1 bevindt, toegang probeert te krijgen tot de app, wordt aan de voorwaarde 'if' voldaan en wordt er een token uitgegeven. Voor het uitsluiten van gebruikers buiten groep 1 is een afzonderlijk beleid vereist om alle andere gebruikers te blokkeren.

Best practices volgen

Het framework voor voorwaardelijke toegang biedt u veel flexibiliteit bij de configuratie. Geweldige flexibiliteit betekent echter ook dat u elk configuratiebeleid zorgvuldig moet controleren voordat u het vrijgeeft, om ongewenste resultaten te voorkomen.

Accounts voor noodtoegang instellen

Als u een beleid verkeerd configureert, kunnen organisaties worden uitgesloten van de Azure-portal. Beperk de onbedoelde beheerdersvergrendeling door twee of meer accounts voor toegang tot noodgevallen in uw organisatie te maken. Verderop in deze cursus vindt u meer informatie over accounts voor toegang tot noodgevallen.

Modus Alleen rapporteren instellen

Het kan moeilijk zijn om het aantal en de namen van gebruikers te voorspellen die worden beïnvloed door algemene implementatie-initiatieven zoals:

- Verouderde authenticatie blokkeren.

- MFA vereisen.

- Beleid voor aanmeldingsrisico's implementeren.

Met de modus alleen rapport kunnen beheerders het CA-beleid evalueren voordat deze in hun omgeving worden ingeschakeld.

Landen uitsluiten waarvan u nooit een aanmelding verwacht

Met Microsoft Entra ID kunt u benoemde locaties maken. Maak een benoemde locatie die alle landen bevat waaruit u nooit zou verwachten dat er een aanmelding plaatsvindt. Maak vervolgens een beleid voor alle apps waarmee aanmelding vanaf die benoemde locatie wordt geblokkeerd. Zorg ervoor dat u uw beheerders van dit beleid vrijstellen.

Algemene beleidsregels

Bij het plannen van uw CA-beleidsoplossing moet u beoordelen of u beleid moet maken om de volgende resultaten te bereiken.

MFA is verplicht. Veelvoorkomende gebruiksvoorbeelden zijn het vereisen van MFA door beheerders, voor specifieke apps, voor alle gebruikers of van netwerklocaties die u niet vertrouwt.

Reageer op mogelijk gecompromitteerde accounts. Drie standaardbeleidsregels kunnen worden ingeschakeld: vereisen dat alle gebruikers zich registreren voor MFA, een wachtwoordwijziging vereisen voor gebruikers die een hoog risico lopen en MFA vereisen voor gebruikers met een gemiddeld of hoog aanmeldingsrisico.

Vereist beheerde apparaten. De verspreiding van ondersteunde apparaten voor toegang tot uw cloudresources helpt de productiviteit van uw gebruikers te verbeteren. U wilt waarschijnlijk niet dat bepaalde resources in uw omgeving toegankelijk zijn voor apparaten met een onbekend beveiligingsniveau. Voor deze resources is vereist dat gebruikers alleen toegang hebben tot deze resources met behulp van een beheerd apparaat.

Er zijn goedgekeurde clienttoepassingen vereist. Werknemers gebruiken hun mobiele apparaten voor zowel persoonlijke als zakelijke taken. Voor BYOD-scenario's moet u beslissen of u het hele apparaat of alleen de gegevens op het apparaat wilt beheren. Als u alleen gegevens en toegang beheert, kunt u goedgekeurde cloud-apps vereisen die uw bedrijfsgegevens kunnen beveiligen.

Toegang blokkeren. Als u de toegang blokkeert, worden alle andere toewijzingen voor een gebruiker overschreven en is het mogelijk om te voorkomen dat uw hele organisatie zich aanmeldt bij uw tenant. Deze kan bijvoorbeeld worden gebruikt wanneer u een app migreert naar Microsoft Entra ID, maar u nog niet klaar bent om iemand in te laten loggen. U kunt ook bepaalde netwerklocaties blokkeren om te voorkomen dat ze toegang krijgen tot uw cloud-apps of apps die verouderde verificatie gebruiken blokkeren voor toegang tot uw tenantresources.

Belangrijk

Als u een beleid maakt om de toegang voor alle gebruikers te blokkeren, moet u accounts voor toegang tot noodgevallen uitsluiten en alle beheerders van het beleid uitsluiten.

Beleidsregels bouwen en testen

Zorg ervoor dat u in elke fase van uw implementatie de resultaten beoordeelt en bevestigt dat deze conform verwachtingen zijn.

Wanneer er nieuwe beleidsregels klaar zijn, implementeert u deze in fasen in de productieomgeving:

- Interne wijzigingscommunicatie bieden aan eindgebruikers.

- Begin met een kleine set gebruikers en controleer of het beleid werkt zoals verwacht.

- Wanneer u een beleid uitvouwt om meer gebruikers op te nemen, kunt u alle beheerders blijven uitsluiten. Beheerders uitsluiten zorgt ervoor dat iemand nog steeds toegang heeft tot een beleid als een wijziging is vereist.

- Pas een beleid toe op alle gebruikers nadat het grondig is getest. Zorg ervoor dat u ten minste één beheerdersaccount hebt waarop een beleid niet van toepassing is.

Testgebruikers maken

Maak een set testgebruikers die de gebruikers in uw productieomgeving weerspiegelen. Door testgebruikers te maken, kunt u controleren of het beleid werkt zoals verwacht voordat u deze toepast op echte gebruikers en mogelijk de toegang tot apps en resources wordt onderbroken.

Sommige organisaties hebben hiervoor testtenants. Het kan echter lastig zijn om alle voorwaarden en apps in een testtenant opnieuw te maken om het resultaat van een beleid volledig te testen.

Een testplan maken

Het testplan is belangrijk om een vergelijking te hebben tussen de verwachte resultaten en de werkelijke resultaten. U moet altijd een verwachting hebben voordat u iets test. De volgende tabel bevat voorbeelden van testcases. Pas de scenario's en verwachte resultaten aan op basis van de configuratie van uw CA-beleid.

| Naam van beleid | Scenario | Verwacht resultaat |

|---|---|---|

| MFA vereisen bij het werken | Geautoriseerde gebruiker meldt zich aan bij de app op een vertrouwde locatie/werk | De gebruiker wordt niet gevraagd om multi-factor authenticatie. De gebruiker is gemachtigd voor toegang. Gebruiker maakt verbinding vanaf een vertrouwde locatie. In dit geval kunt u ervoor kiezen om MFA te vereisen. |

| MFA vereisen bij het werken | Geautoriseerde gebruiker meldt zich aan bij de app terwijl deze zich niet op een vertrouwde locatie/werk bevindt | De gebruiker wordt gevraagd om multifactorauthenticatie en kan zich succesvol aanmelden. |

| MFA vereisen (voor beheerder) | Globale beheerder meldt zich aan bij de app | De beheerder wordt gevraagd om multi-factor authenticatie (MFA) |

| Riskante aanmeldingen | Gebruiker meldt zich aan bij de app met behulp van een niet-goedgekeurde browser | Gebruiker wordt gevraagd om meervoudige verificatie te gebruiken |

| Apparaatbeheer | Geautoriseerde gebruiker probeert zich aan te melden vanaf een geautoriseerd apparaat | Toegang verleend |

| Apparaatbeheer | Geautoriseerde gebruiker probeert zich aan te melden vanaf een niet-geautoriseerd apparaat | Toegang geblokkeerd |

| Wachtwoordwijziging voor riskante gebruikers | Geautoriseerde gebruiker probeert zich aan te melden met gecompromitteerde referenties (aanmelding met een hoog risico) | Gebruiker wordt gevraagd het wachtwoord te wijzigen of toegang wordt geblokkeerd op basis van uw beleid |

Licentievereisten

- Gratis Microsoft Entra-id - Geen voorwaardelijke toegang

- Gratis Office 365-abonnement - geen voorwaardelijke toegang

- Microsoft Entra ID Premium 1 (of Microsoft 365 E3 en hoger) - Werkt voor voorwaardelijke toegang op basis van standaardregels

- Microsoft Entra ID Premium 2 - Voorwaardelijke toegang en u krijgt de mogelijkheid om riskante aanmelding, riskante gebruikers en op risico's gebaseerde aanmeldingsopties te gebruiken (van Identity Protection)