Tworzenie puli z włączonym szyfrowaniem dysku

Podczas tworzenia puli Azure Batch przy użyciu konfiguracji maszyny wirtualnej można szyfrować węzły obliczeniowe w puli przy użyciu klucza zarządzanego przez platformę, określając konfigurację szyfrowania dysków.

W tym artykule wyjaśniono, jak utworzyć pulę usługi Batch z włączonym szyfrowaniem dysków.

Dlaczego warto używać puli z konfiguracją szyfrowania dysków?

Za pomocą puli usługi Batch można uzyskiwać dostęp do danych w systemie operacyjnym i dyskach tymczasowych węzła obliczeniowego i przechowywać je. Szyfrowanie dysku po stronie serwera przy użyciu klucza zarządzanego przez platformę zapewni ochronę tych danych przy niskich obciążeniach i wygodzie.

Usługa Batch zastosuje jedną z tych technologii szyfrowania dysków w węzłach obliczeniowych w oparciu o konfigurację puli i obsługę regionalną.

- Szyfrowanie dysków zarządzanych magazynowanych przy użyciu kluczy zarządzanych przez platformę

- Szyfrowanie na hoście przy użyciu klucza zarządzanego przez platformę

- Usługa Azure Disk Encryption

Nie będzie można określić, która metoda szyfrowania zostanie zastosowana do węzłów w puli. Zamiast tego należy podać dyski docelowe, które chcesz zaszyfrować w swoich węzłach, a usługa Batch może wybrać odpowiednią metodę szyfrowania, zapewniając szyfrowanie określonych dysków w węźle obliczeniowym. Na poniższej ilustracji przedstawiono sposób, w jaki usługa Batch dokonuje tego wyboru.

Ważne

Jeśli tworzysz pulę przy użyciu niestandardowego obrazu systemu Linux, szyfrowanie dysków można włączyć tylko wtedy, gdy pula używa rozmiaru maszyny wirtualnej obsługiwanej przez hosta. Szyfrowanie na hoście nie jest obecnie obsługiwane w pulach subskrypcji użytkowników, dopóki funkcja nie stanie się publicznie dostępna na platformie Azure.

Niektóre konfiguracje szyfrowania dysków wymagają, aby rodzina maszyn wirtualnych puli obsługiwała szyfrowanie na hoście. Zobacz Kompleksowe szyfrowanie przy użyciu szyfrowania na hoście , aby określić, które rodziny maszyn wirtualnych obsługują szyfrowanie na hoście.

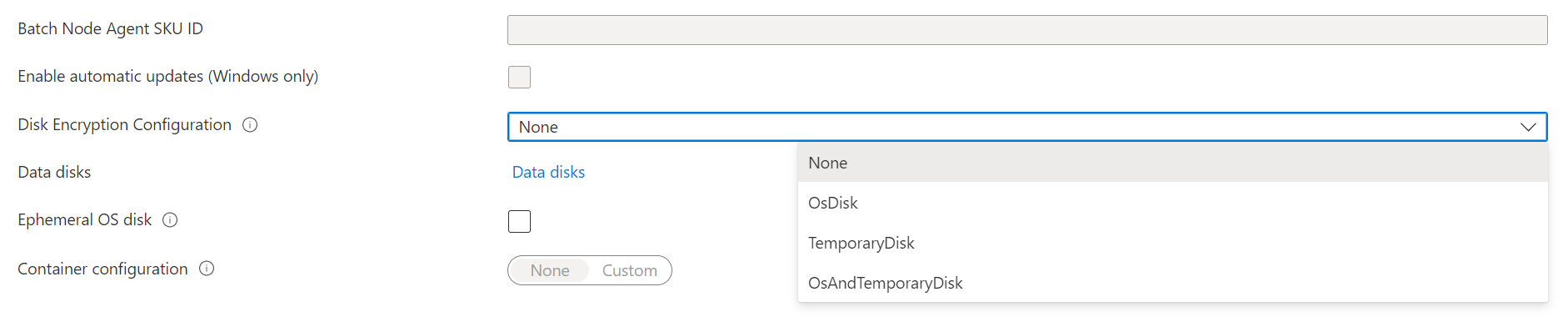

Azure Portal

Podczas tworzenia puli usługi Batch w Azure Portal wybierz pozycję OsDisk, TemporaryDisk lub OsAndTemporaryDisk w obszarze Konfiguracja szyfrowania dysków.

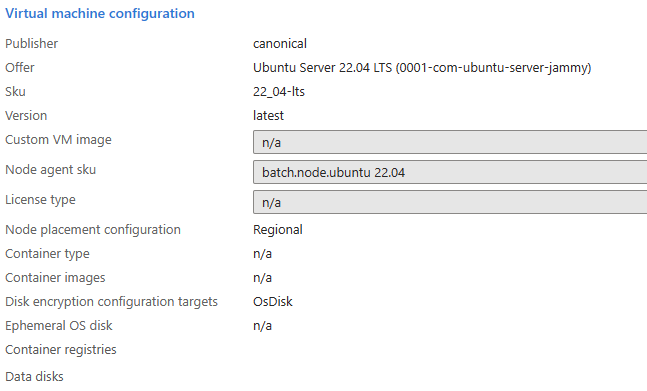

Po utworzeniu puli obiekty docelowe konfiguracji szyfrowania dysków są widoczne w sekcji Właściwości puli.

Przykłady

W poniższych przykładach pokazano, jak zaszyfrować system operacyjny i dyski tymczasowe w puli usługi Batch przy użyciu zestawu SDK platformy .NET usługi Batch, interfejsu API REST usługi Batch i interfejsu wiersza polecenia platformy Azure.

Zestaw SDK platformy .NET usługi Batch

pool.VirtualMachineConfiguration.DiskEncryptionConfiguration = new DiskEncryptionConfiguration(

targets: new List<DiskEncryptionTarget> { DiskEncryptionTarget.OsDisk, DiskEncryptionTarget.TemporaryDisk }

);

Batch REST API

Adres URL interfejsu API REST:

POST {batchURL}/pools?api-version=2020-03-01.11.0

client-request-id: 00000000-0000-0000-0000-000000000000

Treść żądania:

"pool": {

"id": "pool2",

"vmSize": "standard_a1",

"virtualMachineConfiguration": {

"imageReference": {

"publisher": "Canonical",

"offer": "UbuntuServer",

"sku": "22.04-LTS"

},

"diskEncryptionConfiguration": {

"targets": [

"OsDisk",

"TemporaryDisk"

]

}

"nodeAgentSKUId": "batch.node.ubuntu 22.04"

},

"resizeTimeout": "PT15M",

"targetDedicatedNodes": 5,

"targetLowPriorityNodes": 0,

"taskSlotsPerNode": 3,

"enableAutoScale": false,

"enableInterNodeCommunication": false

}

Interfejs wiersza polecenia platformy Azure

az batch pool create \

--id diskencryptionPool \

--vm-size Standard_DS1_V2 \

--target-dedicated-nodes 2 \

--image canonical:ubuntuserver:22.04-LTS \

--node-agent-sku-id "batch.node.ubuntu 22.04" \

--disk-encryption-targets OsDisk TemporaryDisk

Następne kroki

- Dowiedz się więcej o szyfrowaniu po stronie serwera usługi Azure Disk Storage.

- Szczegółowe omówienie usługi Batch można znaleźć w temacie Batch service workflow and resources (Przepływ pracy i zasoby usługi Batch).