Badaj zdarzenia połączenia, które występują za serwerami proxy przesyłania dalej

Dotyczy:

- Ochrona punktu końcowego w usłudze Microsoft Defender (plan 1)

- Ochrona punktu końcowego w usłudze Microsoft Defender (plan 2)

- Microsoft Defender XDR

Chcesz poznać usługę ochrony punktu końcowego w usłudze Microsoft Defender? Utwórz konto, aby skorzystać z bezpłatnej wersji próbnej.

Usługa Defender for Endpoint obsługuje monitorowanie połączeń sieciowych z różnych poziomów stosu sieciowego. Trudny przypadek dotyczy sytuacji, gdy sieć używa serwera proxy przesyłania dalej jako bramy do Internetu.

Serwer proxy działa tak, jakby był docelowym punktem końcowym. W takich przypadkach proste monitory połączeń sieciowych przeprowadzają inspekcję połączeń z serwerem proxy, który jest poprawny, ale ma niższą wartość badania.

Usługa Defender for Endpoint obsługuje zaawansowane monitorowanie na poziomie HTTP za pośrednictwem ochrony sieci. Po włączeniu pojawia się nowy typ zdarzenia, który uwidacznia prawdziwe nazwy domen docelowych.

Monitorowanie połączenia sieciowego za zaporą przy użyciu ochrony sieci

Monitorowanie połączenia sieciowego za serwerem proxy przesyłania dalej jest możliwe z powodu innych zdarzeń sieciowych pochodzących z ochrony sieci. Aby wyświetlić je na osi czasu urządzenia, włącz ochronę sieci (co najmniej w trybie inspekcji).

Ochronę sieci można kontrolować przy użyciu następujących trybów:

- Blokuj: użytkownicy lub aplikacje nie mogą łączyć się z niebezpiecznymi domenami. To działanie będzie widoczne w Microsoft Defender XDR.

- Inspekcja: użytkownicy lub aplikacje nie będą mogli łączyć się z niebezpiecznymi domenami. Jednak nadal będziesz widzieć to działanie w Microsoft Defender XDR.

Jeśli wyłączysz ochronę sieci, użytkownicy lub aplikacje nie będą mogli łączyć się z niebezpiecznymi domenami. W Microsoft Defender XDR nie będzie widoczna żadna aktywność sieciowa.

Jeśli go nie skonfigurujesz, blokowanie sieci jest domyślnie wyłączone.

Aby uzyskać więcej informacji, zobacz Włączanie ochrony sieci.

Wpływ badania

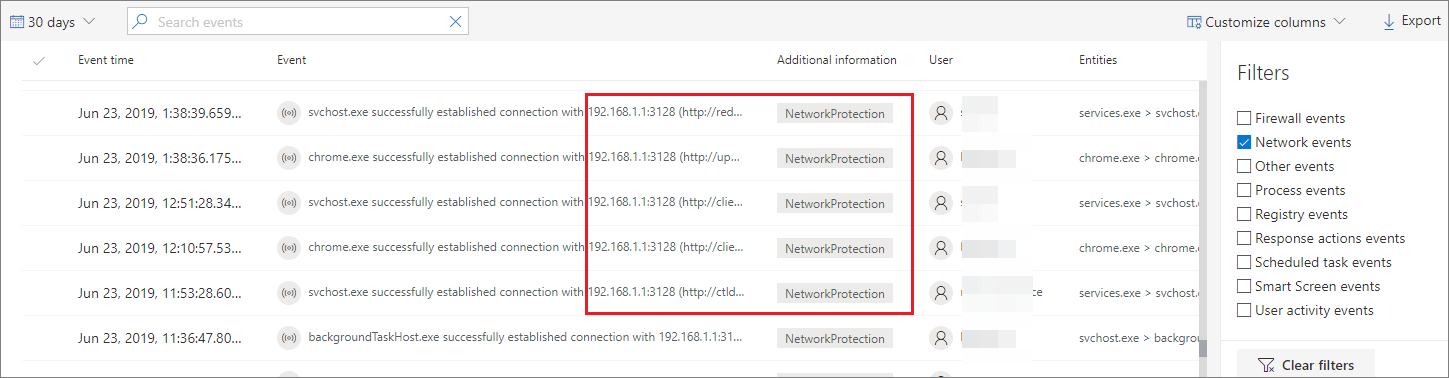

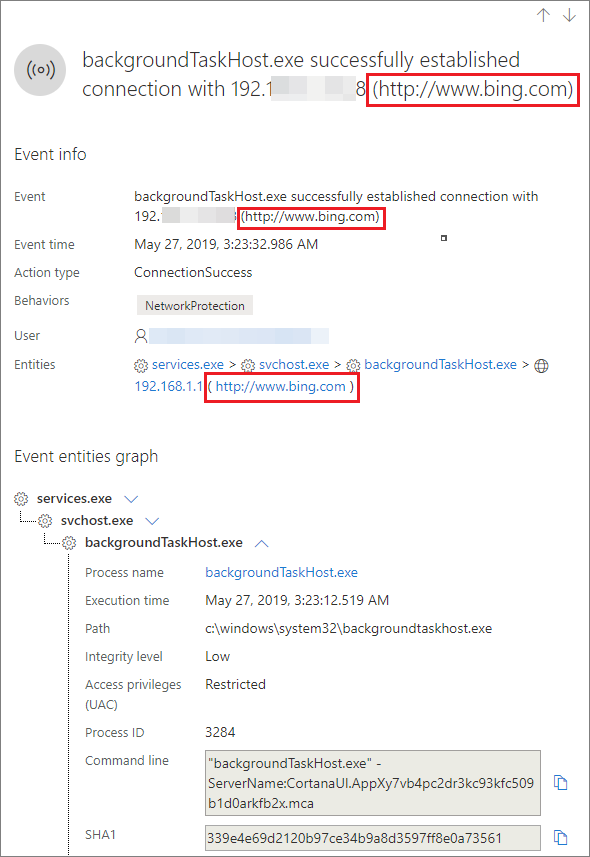

Po włączeniu ochrony sieci zobaczysz, że na osi czasu urządzenia adres IP nadal reprezentuje serwer proxy, a rzeczywisty adres docelowy jest wyświetlany.

Inne zdarzenia wyzwalane przez warstwę ochrony sieci są teraz dostępne, aby wyświetlić prawdziwe nazwy domen nawet za serwerem proxy.

Informacje o zdarzeniu:

Wyszukiwanie zdarzeń połączenia przy użyciu zaawansowanego wyszukiwania zagrożeń

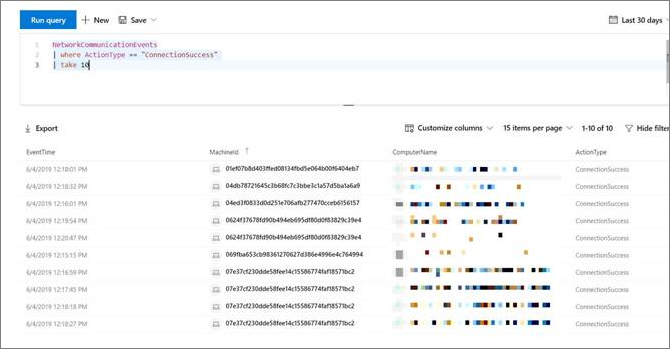

Wszystkie nowe zdarzenia połączenia są dostępne do polowania na poprzez zaawansowane polowania, jak również. Ponieważ te zdarzenia są zdarzeniami połączenia, można je znaleźć w tabeli DeviceNetworkEvents w ConnecionSuccess obszarze typu akcji.

Za pomocą tego prostego zapytania przedstawiono wszystkie istotne zdarzenia:

DeviceNetworkEvents

| where ActionType == "ConnectionSuccess"

| take 10

Można również odfiltrować zdarzenia związane z połączeniem z samym serwerem proxy.

Użyj następującego zapytania, aby odfiltrować połączenia z serwerem proxy:

DeviceNetworkEvents

| where ActionType == "ConnectionSuccess" and RemoteIP != "ProxyIP"

| take 10

Artykuły pokrewne

Porada

Chcesz dowiedzieć się więcej? Engage ze społecznością microsoft security w naszej społeczności technicznej: Ochrona punktu końcowego w usłudze Microsoft Defender Tech Community.