Zautomatyzowane badanie i reagowanie w Microsoft Defender XDR

Dotyczy:

- Microsoft Defender XDR

Jeśli Organizacja używa Microsoft Defender XDR, zespół ds. operacji zabezpieczeń otrzymuje alert w portalu Microsoft Defender za każdym razem, gdy zostanie wykryte złośliwe lub podejrzane działanie lub artefakt. Biorąc pod uwagę pozornie niekończący się przepływ zagrożeń, które mogą wystąpić, zespoły ds. zabezpieczeń często stoją przed wyzwaniem rozwiązania problemu dużej liczby alertów. Na szczęście Microsoft Defender XDR obejmuje możliwości zautomatyzowanego badania i reagowania (AIR), które mogą pomóc zespołowi ds. operacji zabezpieczeń w wydajniejszym i wydajniejszym reagowaniu na zagrożenia.

Ten artykuł zawiera omówienie funkcji AIR i zawiera linki do następnych kroków i dodatkowych zasobów.

Jak działa zautomatyzowane badanie i samonaprawianie

W miarę wyzwalania alertów zabezpieczeń zespół ds. operacji zabezpieczeń musi przeanalizować te alerty i podjąć kroki w celu ochrony organizacji. Określanie priorytetów i badanie alertów może być bardzo czasochłonne, zwłaszcza gdy nowe alerty ciągle przychodzą podczas badania. Zespoły ds. operacji zabezpieczeń mogą czuć się przytłoczone dużą ilością zagrożeń, które muszą monitorować i przed nimi chronić. Zautomatyzowane możliwości badania i reagowania, dzięki samonaprawianiu się, w Microsoft Defender XDR mogą pomóc.

Obejrzyj poniższy film wideo, aby zobaczyć, jak działa samonaprawianie:

W Microsoft Defender XDR automatyczne badanie i reagowanie za pomocą funkcji samonaprawiania działa na urządzeniach, w wiadomościach e-mail & zawartości i tożsamościach.

Porada

W tym artykule opisano, jak działa zautomatyzowane badanie i reagowanie. Aby skonfigurować te możliwości, zobacz Konfigurowanie funkcji zautomatyzowanego badania i reagowania w Microsoft Defender XDR.

Twój własny analityk wirtualny

Wyobraź sobie, że masz wirtualnego analityka w zespole ds. operacji zabezpieczeń warstwy 1 lub 2. Analityk wirtualny naśladuje idealne kroki wykonywane przez operacje zabezpieczeń w celu zbadania i skorygowania zagrożeń. Analityk wirtualny może pracować 24x7, z nieograniczoną pojemnością, i podjąć znaczne obciążenie badań i korygowania zagrożeń. Taki wirtualny analityk może znacznie skrócić czas reagowania, zwalniając zespół ds. operacji zabezpieczeń w przypadku innych ważnych zagrożeń lub projektów strategicznych. Jeśli ten scenariusz brzmi jak science fiction, to nie jest! Taki wirtualny analityk jest częścią pakietu Microsoft Defender XDR, a jego nazwa to zautomatyzowane badanie i reagowanie.

Funkcje zautomatyzowanego badania i reagowania umożliwiają zespołowi ds. operacji zabezpieczeń znaczne zwiększenie zdolności organizacji do radzenia sobie z alertami zabezpieczeń i zdarzeniami. Dzięki zautomatyzowanemu badaniu i reagowaniu możesz zmniejszyć koszty prowadzenia działań związanych z badaniem i reagowaniem oraz jak najlepiej wykorzystać pakiet ochrony przed zagrożeniami. Funkcje zautomatyzowanego badania i reagowania ułatwiają zespołowi ds. operacji zabezpieczeń:

- Określanie, czy zagrożenie wymaga działania.

- Podejmowanie (lub zalecanie) wszelkich niezbędnych akcji korygowania.

- Określanie, czy i jakie inne badania powinny zostać przeprowadzone.

- Powtarzanie procesu w razie potrzeby w przypadku innych alertów.

Zautomatyzowany proces badania

Alert tworzy zdarzenie, które może rozpocząć zautomatyzowane badanie. Zautomatyzowane dochodzenie skutkuje werdyktem dla każdego dowodu. Werdykty mogą być:

- Złośliwy

- Podejrzanych

- Nie znaleziono zagrożeń

Identyfikowane są akcje korygowania złośliwych lub podejrzanych jednostek. Przykłady akcji korygowania obejmują:

- Wysyłanie pliku do kwarantanny

- Zatrzymywanie procesu

- Izolowanie urządzenia

- Blokowanie adresu URL

- Inne akcje

Aby uzyskać więcej informacji, zobacz Akcje korygowania w Microsoft Defender XDR.

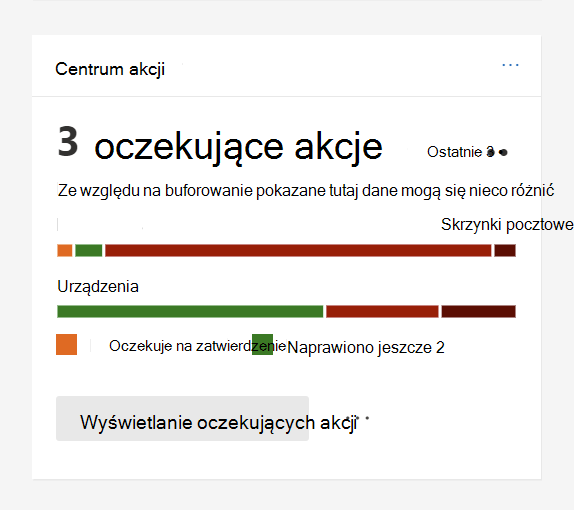

W zależności od tego , jak zautomatyzowane możliwości badania i reagowania są skonfigurowane dla Organizacji, akcje korygowania są wykonywane automatycznie lub tylko po zatwierdzeniu przez zespół ds. operacji zabezpieczeń. Wszystkie akcje, oczekujące lub ukończone, są wyświetlane w Centrum akcji.

Gdy badanie jest uruchomione, wszelkie inne powiązane alerty, które pojawiają się, są dodawane do badania do czasu jego zakończenia. Jeśli jednostka, których dotyczy problem, jest widoczna gdzie indziej, zautomatyzowane badanie rozszerza swój zakres, aby uwzględnić tę jednostkę, a proces badania powtarza się.

W Microsoft Defender XDR każde zautomatyzowane badanie koreluje sygnały między Microsoft Defender for Identity, Ochrona punktu końcowego w usłudze Microsoft Defender i Ochrona usługi Office 365 w usłudze Microsoft Defender, jak podsumowano w poniższej tabeli:

| Podmioty | Usługi ochrony przed zagrożeniami |

|---|---|

| Urządzenia (nazywane również punktami końcowymi lub maszynami) | Ochrona punktu końcowego w usłudze Microsoft Defender |

| Lokalni użytkownicy usługi Active Directory, zachowanie jednostki i działania | Defender for Identity |

| Email zawartości (wiadomości e-mail, które mogą zawierać pliki i adresy URL) | Ochrona usługi Office 365 w usłudze Defender |

Uwaga

Nie każdy alert wyzwala zautomatyzowane badanie i nie każde badanie powoduje zautomatyzowane akcje korygowania. Zależy to od tego, jak zautomatyzowane badanie i reagowanie jest skonfigurowane dla Twojej organizacji. Zobacz Konfigurowanie możliwości zautomatyzowanego badania i reagowania.

Wyświetlanie listy badań

Aby wyświetlić badania, przejdź do strony Zdarzenia . Wybierz zdarzenie, a następnie wybierz kartę Badania . Aby dowiedzieć się więcej, zobacz Szczegóły i wyniki zautomatyzowanego badania.

Karta automatycznego badania & odpowiedzi

Nowa karta automatycznego badania & odpowiedzi jest dostępna w portalu Microsoft Defender (https://security.microsoft.com). Ta nowa karta ma wgląd w łączną liczbę dostępnych akcji korygowania. Karta zawiera również omówienie wszystkich alertów i wymaganego czasu zatwierdzenia dla każdego alertu.

Korzystając z karty Automatyczna analiza & odpowiedzi, zespół ds. operacji zabezpieczeń może szybko przejść do Centrum akcji, wybierając link Zatwierdź w Centrum akcji , a następnie wykonując odpowiednie akcje. Karta umożliwia zespołowi ds. operacji zabezpieczeń skuteczniejsze zarządzanie akcjami oczekującymi na zatwierdzenie.

Następne kroki

- Zapoznaj się z wymaganiami wstępnymi dotyczącymi zautomatyzowanego badania i reagowania

- Konfigurowanie zautomatyzowanego badania i reagowania dla organizacji

- Dowiedz się więcej o Centrum akcji

Porada

Chcesz dowiedzieć się więcej? Zaangażuj się w społeczność rozwiązań zabezpieczających firmy Microsoft w naszej społeczności technicznej Społeczność techniczna usługi Microsoft Defender XDR.