Notatka

Dostęp do tej strony wymaga autoryzacji. Może spróbować zalogować się lub zmienić katalogi.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

Dzienniki usługi Application Gateway zawierają szczegółowe informacje dotyczące zdarzeń związanych z zasobem i jego operacjami. Te dzienniki są dostępne dla zdarzeń, takich jak dostęp, aktywność, zapora i wydajność (tylko dla wersji 1). Szczegółowe informacje w logach są przydatne podczas rozwiązywania problemu lub tworzenia pulpitu analitycznego, wykorzystując surowe dane.

Dzienniki są dostępne dla wszystkich zasobów usługi Application Gateway; jednak w celu ich użycia należy włączyć ich kolekcję w wybranej lokalizacji przechowywania. Logowanie dla Azure Application Gateway jest włączone przez usługę Azure Monitor. Zalecamy używanie obszaru roboczego usługi Log Analytics, ponieważ można łatwo używać wstępnie zdefiniowanych zapytań i ustawiać alerty na podstawie określonych warunków dziennika.

Typy dzienników zasobów

Do zarządzania bramami aplikacji i rozwiązywania problemów z nimi można używać różnych typów dzienników na platformie Azure.

- Dziennik aktywności

- Dziennik dostępu usługi Application Gateway

- Dziennik wydajności usługi Application Gateway (dostępny tylko dla jednostki SKU w wersji 1)

- Dziennik zapory sieciowej usługi Application Gateway

Uwaga

Dzienniki są dostępne tylko dla zasobów wdrożonych w modelu wdrażania usługi Azure Resource Manager. Nie można używać dzienników dla zasobów w klasycznym modelu wdrażania. Aby lepiej zrozumieć dwa modele, zobacz artykuł Understanding Resource Manager deployment and classic deployment (Opis wdrażania przy użyciu usługi Resource Manager i wdrażania klasycznego).

Lokalizacje magazynu dla dzienników diagnostycznych

Usługa Azure Monitor oferuje wiele opcji przechowywania dzienników zasobów w zależności od wymagań dotyczących analizy, przechowywania i integracji. Podczas konfigurowania ustawień diagnostycznych można wybrać co najmniej jedno miejsce docelowe zbierania dzienników.

Obszar roboczy usługi Log Analytics (zalecane) Obszar roboczy usługi Log Analytics jest zalecanym miejscem docelowym do zbierania i analizowania dzienników zasobów usługi Application Gateway. Włącza:

- Korzystanie ze wstępnie zdefiniowanych zapytań i wizualizacji

- Tworzenie alertów na podstawie określonych warunków dziennika

- Integracja z funkcjami usługi Azure Monitor i analizami, w usłudze Log Analytics, tabela używana do przechowywania dzienników diagnostycznych zależy od typu kolekcji skonfigurowanego w ustawieniu diagnostycznym.

Typy kolekcji w usłudze Log Analytics

Diagnostyka Azure (starsza wersja): Kiedy wybierzesz opcję Diagnostyka Azure, wszystkie dzienniki są zapisywane w udostępnionej tabeli 'AzureDiagnostics'. Ponieważ ta tabela jest współdzielona przez wiele typów zasobów, każda usługa zapisuje własne pola niestandardowe. Gdy liczba pól niestandardowych przekracza 500, dodatkowe pola są przechowywane w ramach właściwości dynamicznej AdditionalFields jako pary klucz/wartość. Może to prowadzić do zmniejszenia możliwości odnajdywania i bardziej złożonych zapytań.

Specyficzne dla zasobu (zalecane): Po wybraniu opcji Specyficzne dla zasobu, dzienniki są zapisywane w dedykowanych tabelach dla każdej kategorii. Tryb specyficzny dla zasobu zapewnia:

- Uproszczone wykonywanie zapytań przy użyciu przewidywalnych schematów

- Ulepszona możliwość odnajdywania pól i struktur tabel

- Lepsza wydajność z powodu mniejszego opóźnienia pozyskiwania i szybszego wykonywania zapytań

- Granularne RBAC przez przypisanie dostępu na poziomie tabeli

W przypadku usługi Application Gateway tryb specyficzny dla zasobów tworzy następujące tabele:

Wybieranie typu kolekcji w usłudze Log Analytics

Usługi platformy Azure przechodzą do trybu specyficznego dla zasobów. W ramach tej migracji przełącznik jest dostępny w ustawieniach diagnostycznych, aby wybrać jeden z następujących elementów:

- Specyficzne dla zasobu (ustawienie domyślne)

- Diagnostyka Azure

Przełącznik określa, czy dzienniki dla wybranych kategorii są kierowane do dedykowanych tabel, czy do tabeli AzureDiagnostics. Podczas przełączania do trybu specyficznego dla zasobu tylko nowo wybrane kategorie używają dedykowanych tabel; istniejące strumienie będą kontynuowane bez zmian do czasu ponownego skonfigurowania.

Wybranie trybu specyficznego dla zasobów zapewnia większą elastyczność dzięki przekształceniom obszaru roboczego, dzięki czemu można wstępnie przetwarzać dane przed pozyskiwaniem. Aby uzyskać wskazówki dotyczące konfigurowania przekształceń obszaru roboczego, zobacz: Samouczek: Dodawanie przekształcenia obszaru roboczego do dzienników usługi Azure Monitor przy użyciu witryny Azure Portal

Przykłady optymalizacji dzienników dostępu przy użyciu przekształceń obszaru roboczego

Przykład 1: Selektywne projekcje kolumn: Załóżmy, że masz dzienniki dostępu do bramy aplikacji z 20 kolumnami, ale interesuje Cię analizowanie danych tylko z sześciu określonych kolumn. Korzystając z przekształcenia obszaru roboczego, można przenieść te sześć kolumn do obszaru roboczego, skutecznie wykluczając pozostałe 14 kolumn. Mimo że oryginalne dane z tych wykluczonych kolumn nie będą przechowywane, puste symbole zastępcze nadal będą wyświetlane w panelu Dzienniki. Takie podejście optymalizuje magazyn i zapewnia, że tylko odpowiednie dane są przechowywane do analizy.

Uwaga

W bloku Dzienniki wybranie opcji Wypróbuj nową usługę Log Analytics zapewnia większą kontrolę nad kolumnami wyświetlanymi w interfejsie użytkownika.

Przykład 2: Skupienie się na określonych kodach stanu: podczas analizowania dzienników dostępu zamiast przetwarzania wszystkich wpisów dziennika można napisać zapytanie w celu pobrania tylko wierszy z określonymi kodami stanu HTTP (takimi jak 4xx i 5xx). Ponieważ większość żądań najlepiej mieści się w kategoriach 2xx i 3xx (reprezentujących pomyślne odpowiedzi), koncentrując się na problematycznych kodach stanu zawęża zestaw danych. Takie ukierunkowane podejście umożliwia wyodrębnianie najbardziej odpowiednich i przydatnych informacji, co czyni je zarówno korzystnymi, jak i opłacalnymi.

Zalecana strategia przejścia z diagnostyki platformy Azure do tabeli specyficznej dla zasobów:

- Ocena bieżącego przechowywania danych: określ czas przechowywania danych w tabeli diagnostyki platformy Azure (na przykład: załóżmy, że tabela diagnostyki przechowuje dane przez 15 dni).

- Ustanów przechowywanie specyficzne dla zasobu: zaimplementuj nowe ustawienie diagnostyczne z tabelą specyficzną dla zasobu.

- Równoległe zbieranie danych: przez okres tymczasowy zbieraj dane równocześnie zarówno w diagnostyce Azure, jak i w ustawieniach specyficznych dla zasobów.

- Potwierdź dokładność danych: sprawdź, czy zbieranie danych jest dokładne i spójne w obu ustawieniach.

- Usuń ustawienie diagnostyki platformy Azure: usuń ustawienie diagnostyki platformy Azure, aby zapobiec zduplikowaniu zbierania danych.

Inne lokalizacje magazynu:

- Konto usługi Azure Storage: konta magazynu najlepiej używać dla dzienników, gdy są one przechowywane przez dłuższy czas i przeglądane, kiedy jest to konieczne.

- Azure Event Hubs: usługa Event Hubs to świetna opcja integracji z innymi narzędziami do zarządzania informacjami i zdarzeniami zabezpieczeń (SIEM), aby otrzymywać alerty dotyczące zasobów.

- Integracje partnerów usługi Azure Monitor.

Dowiedz się więcej o miejscach docelowych ustawień diagnostycznych usługi Azure Monitor.

Włączanie rejestrowania za pomocą programu PowerShell

Rejestrowanie aktywności jest automatycznie włączone dla wszystkich zasobów usługi Resource Manager. Aby rozpocząć zbieranie danych dostępnych za pośrednictwem tych dzienników, należy włączyć rejestrowanie dostępu i wydajności. Aby włączyć rejestrowanie, wykonaj następujące czynności:

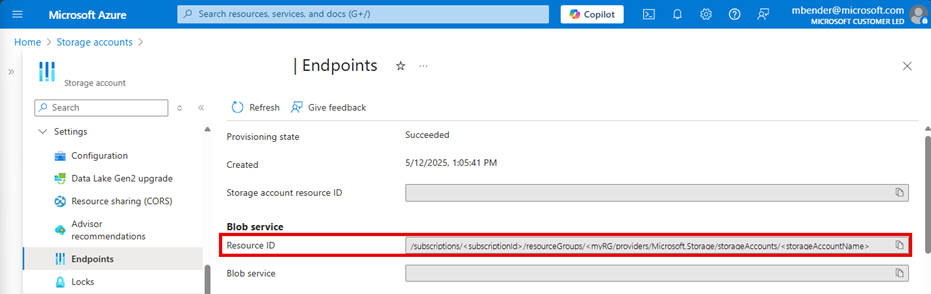

Zanotuj identyfikator zasobu konta magazynu, na którym przechowywane są dane dzienników. Ta wartość ma postać: /subscriptions/<subscriptionId>/resourceGroups/<resourceGroupName>/providers/Microsoft.Storage/storageAccounts/<storageAccountName>. Możesz użyć dowolnego konta magazynowego w ramach subskrypcji. Te informacje możesz znaleźć w witrynie Azure Portal.

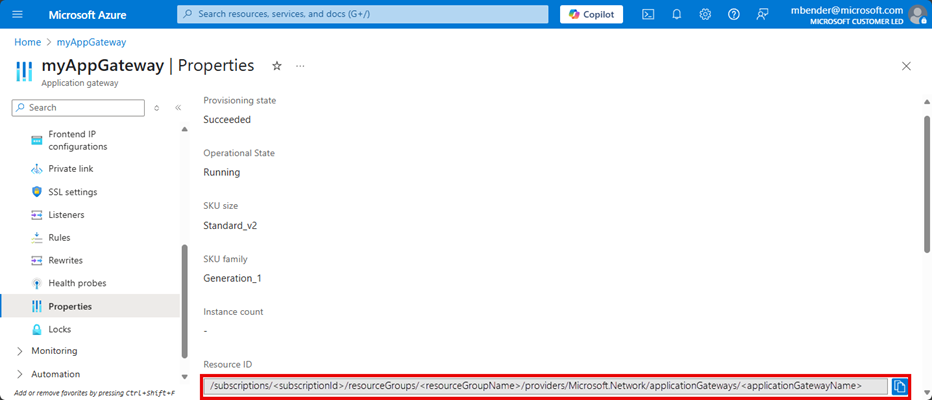

Zanotuj identyfikator zasobu bramy aplikacji, dla którego włączono rejestrowanie. Ta wartość ma następującą formę: /subscriptions/<subscriptionId>/resourceGroups/<resourceGroupName>/providers/Microsoft.Network/applicationGateways/<applicationGatewayName>. Te informacje możesz znaleźć w portalu.

Włącz rejestrowanie diagnostyczne przy użyciu następującego polecenia cmdlet programu PowerShell:

Set-AzDiagnosticSetting -ResourceId /subscriptions/<subscriptionId>/resourceGroups/<resourceGroupName>/providers/Microsoft.Network/applicationGateways/<applicationGatewayName> -StorageAccountId /subscriptions/<subscriptionId>/resourceGroups/<resourceGroupName>/providers/Microsoft.Storage/storageAccounts/<storageAccountName> -Enabled $true

Wskazówka

Dzienniki aktywności nie wymagają oddzielnego konta magazynowego. Użycie magazynu na potrzeby rejestrowania danych o dostępie i wydajności powoduje naliczenie opłat za usługę.

Włączanie rejestrowania za pośrednictwem witryny Azure Portal

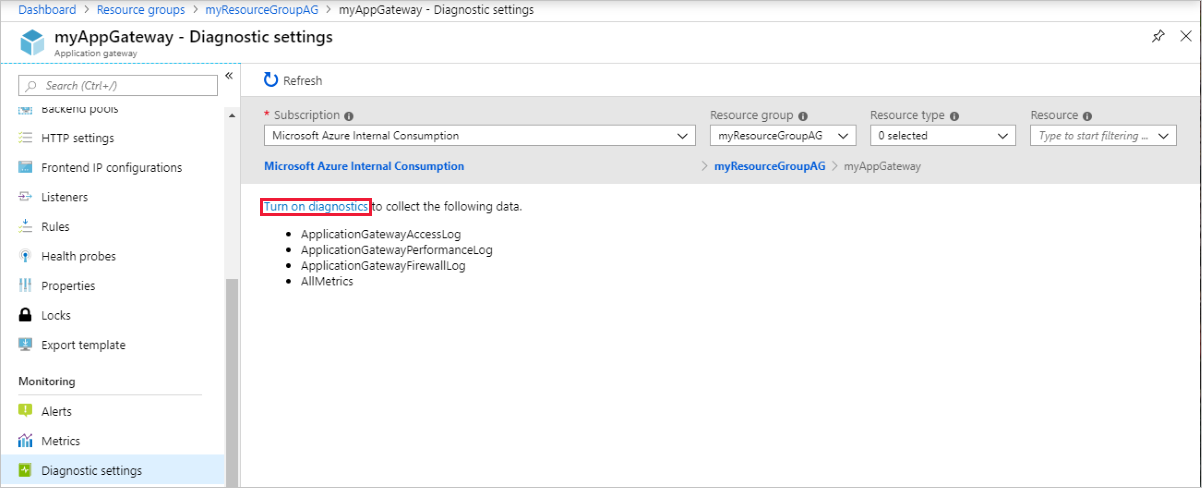

W witrynie Azure Portal znajdź zasób i wybierz pozycję Ustawienia diagnostyczne.

W przypadku usługi Application Gateway dostępne są trzy dzienniki:

- Dziennik dostępu

- Dziennik wydajności (dostępny tylko dla jednostki SKU w wersji 1)

- Dziennik zapory

Aby rozpocząć zbieranie danych, wybierz pozycję Włącz diagnostykę.

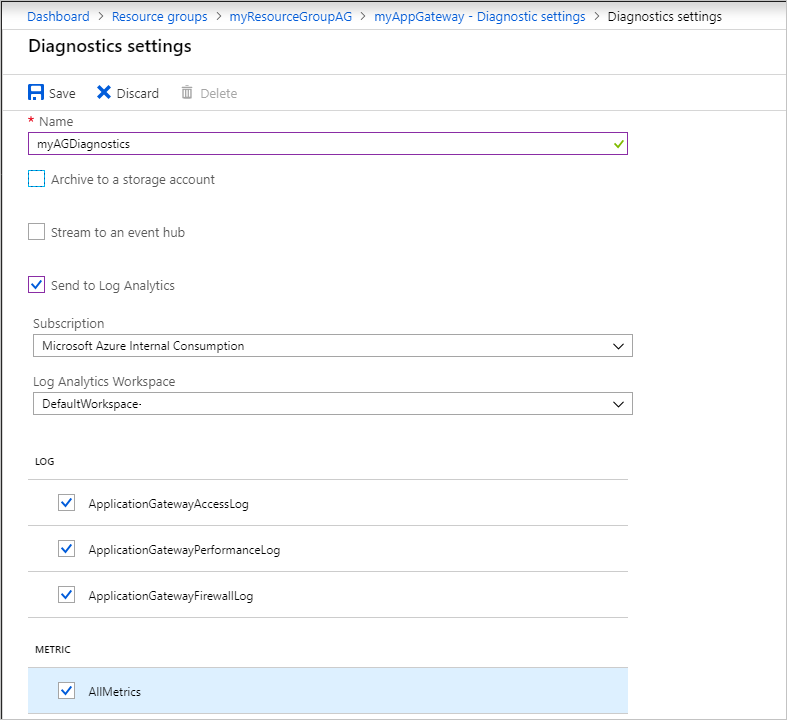

Strona Ustawienia diagnostyczne zawiera ustawienia dzienników diagnostycznych. W tym przykładzie usługa Log Analytics przechowuje dzienniki. Można również użyć centrów zdarzeń oraz konta magazynu do zapisywania dzienników diagnostycznych.

Wpisz nazwę ustawień, potwierdź ustawienia i wybierz pozycję Zapisz.

Aby wyświetlić i przeanalizować dane dziennika aktywności, zobacz Analizowanie danych monitorowania.

Wyświetlanie i analizowanie dzienników dostępu, wydajności i zapory

Dzienniki usługi Azure Monitor mogą zbierać pliki dziennika liczników i zdarzeń z konta usługi Blob Storage. Aby uzyskać więcej informacji, zobacz Analizowanie danych monitorowania.

Ponadto możesz połączyć się z kontem magazynu i pobrać wpisy dziennika JSON zawierające informacje o dostępie i wydajności. Po pobraniu plików JSON możesz je przekonwertować do formatu CSV i wyświetlać w programie Excel, usłudze Power BI lub innym narzędziu do wizualizacji danych.

Wskazówka

Jeśli znasz program Visual Studio i podstawowe pojęcia dotyczące zmieniania wartości dla stałych i zmiennych w języku C#, możesz użyć narzędzi konwertera dzienników dostępnych w usłudze GitHub.

Następne kroki

- Wizualizuj dzienniki liczników i zdarzeń przy użyciu dzienników Azure Monitor.

- Wizualizowanie dziennika aktywności platformy Azure za pomocą wpisu w blogu usługi Power BI .

- Wyświetlanie i analizowanie dzienników aktywności platformy Azure w usłudze Power BI i więcej wpisu w blogu.