Korygowanie zaleceń dotyczących konfiguracji gościa

Uwaga

Ponieważ agent usługi Log Analytics (znany również jako MMA) zostanie wycofany w listopadzie 2024 r., wszystkie funkcje usługi Defender for Servers, które są obecnie od niego zależne, w tym te opisane na tej stronie, będą dostępne za pośrednictwem integracji Ochrona punktu końcowego w usłudze Microsoft Defender lub skanowania bez agenta przed datą wycofania. Aby uzyskać więcej informacji na temat planu działania dla każdej z funkcji, które są obecnie zależne od agenta usługi Log Analytics, zobacz to ogłoszenie.

Defender dla Chmury ocenia błędną konfigurację punktów odniesienia dla maszyn wirtualnych połączonych z subskrypcją. Ocena ocenia maszyny wirtualne względem wstępnie zdefiniowanych punktów odniesienia zabezpieczeń, identyfikując wszelkie odchylenia lub błędne konfiguracje, które mogą stanowić potencjalne ryzyko. Dostosowując maszyny wirtualne do najlepszych rozwiązań w zakresie zabezpieczeń i zasad organizacyjnych, można zachować niezawodne i bezpieczne środowisko obliczeniowe.

Informacje o maszynie są zbierane za pośrednictwem konfiguracji gościa usługi Azure Policy, a ocena jest oparta na testach porównawczych firmy Microsoft obejmujących różne testy porównawcze i przepisy dotyczące zgodności. Na przykład CIS, STIG i inne. Konfiguracja gościa usługi Azure Policy umożliwia korzystanie z następujących zasad w ramach subskrypcji:

Punkt odniesienia konfiguracji gościa usługi Azure Policy dla systemu Windows

Punkt odniesienia konfiguracji gościa usługi Azure Policy dla systemu Linux

Uwaga

Jeśli usuniesz te zasady, nie będzie można uzyskać dostępu do zalet rozszerzenia konfiguracji gościa usługi Azure Policy.

Wymagania wstępne

Włącz usługę Defender for Servers (plan 2) w ramach subskrypcji.

Przejrzyj stronę cennika Defender dla Chmury, aby dowiedzieć się więcej o cenach usługi Defender Servers (plan 2).

Ważne

Należy pamiętać, że dodatkowe funkcje udostępniane przez konfigurację gościa usługi Azure Policy, które istnieją poza portalem Defender dla Chmury, nie są dołączone do Defender dla Chmury i podlegają zasadom cen konfiguracji gościa usługi Azure Policy. Na przykład korygowanie i zasady niestandardowe. Aby uzyskać więcej informacji, zobacz stronę cennika konfiguracji gościa usługi Azure Policy.

Zapoznaj się z macierzą obsługi konfiguracji gościa usługi Azure Policy.

Zainstaluj konfigurację gościa usługi Azure Policy na maszynach:

Maszyny platformy Azure: w portalu Defender dla Chmury na stronie zaleceń wyszukaj i wybierz rozszerzenie Konfiguracja gościa powinny być zainstalowane na maszynach i skorygować zalecenie.

Tylko maszyny wirtualne platformy Azure Musisz przypisać tożsamość zarządzaną w portalu Defender dla Chmury. Przejdź do strony zaleceń. Wyszukaj i wybierz rozszerzenie Konfiguracja gościa maszyn wirtualnych należy wdrożyć przy użyciu tożsamości zarządzanej przypisanej przez system. Następnie koryguj zalecenie.

(Opcjonalnie) Tylko maszyny wirtualne platformy Azure: włącz konfigurację gościa usługi Azure Policy w całej subskrypcji.

Włącz rozszerzenie konfiguracji gościa usługi Azure Policy na maszynach platformy Azure w całej subskrypcji:

Zaloguj się w witrynie Azure Portal.

Wyszukaj i wybierz pozycję Microsoft Defender dla Chmury.

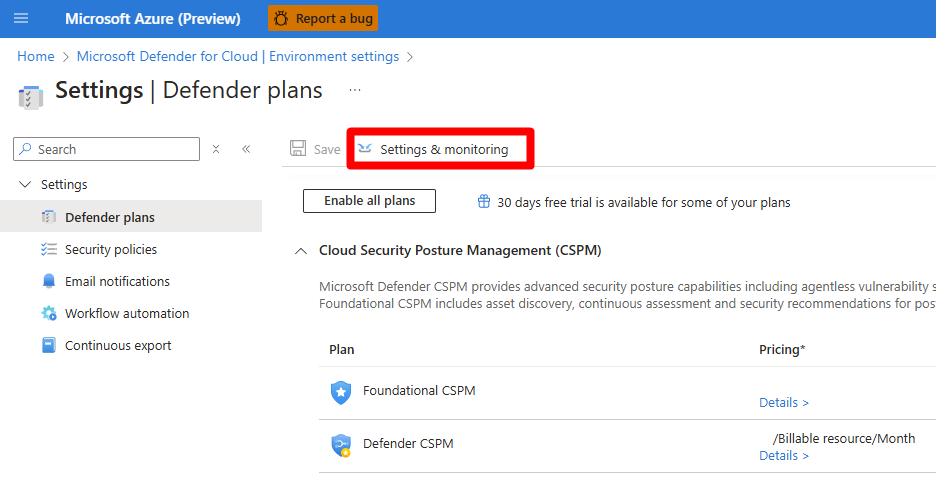

Przejdź do obszaru Ustawienia>środowiska Ustawienia subskrypcji>i Monitorowanie.

Przełącz agenta konfiguracji gościa (wersja zapoznawcza) na wł.

Wybierz Kontynuuj.

GCP i AWS: konfiguracja gościa usługi Azure Policy jest instalowana automatycznie podczas łączenia projektu GCP lub łączenia kont platformy AWS z włączonym automatycznym aprowizowaniem usługi Azure Arc w celu Defender dla Chmury.

Maszyny lokalne: konfiguracja gościa usługi Azure Policy jest domyślnie włączona podczas dołączania maszyn lokalnych jako maszyn lub maszyn wirtualnych z włączoną usługą Azure Arc.

Przeglądanie i korygowanie zaleceń dotyczących konfiguracji gościa

Po dołączeniu konfiguracji gościa usługi Azure Policy do subskrypcji Defender dla Chmury rozpocznie ocenianie maszyn wirtualnych względem punktów odniesienia zabezpieczeń. W zależności od środowisk, jeśli zostaną znalezione błędy konfiguracji, na stronie zaleceń mogą pojawić się następujące zalecenia:

- Należy skorygować luki w zabezpieczeniach w konfiguracji zabezpieczeń na maszynach z systemem Windows (obsługiwane przez konfigurację gościa)

- Luki w zabezpieczeniach konfiguracji zabezpieczeń na maszynach z systemem Linux powinny zostać skorygowane (obsługiwane przez konfigurację gościa)

Aby je przejrzeć i skorygować:

Zaloguj się w witrynie Azure Portal.

Przejdź do Defender dla Chmury> zalecenia**.

Wyszukaj i wybierz jedną z rekomendacji.

Zapoznaj się z zaleceniem.

Uwaga

Podczas procesu wycofywania agenta usługi Log Analytics, znanego również jako program Microsoft Monitoring Agent (MMA), mogą zostać wyświetlone zduplikowane zalecenia dotyczące tego samego komputera. Wynika to z faktu, że program MMA i konfiguracja gościa usługi Azure Policy oceniają tę samą maszynę. Aby tego uniknąć, możesz wyłączyć mma na maszynie.

Zalecenia dotyczące zapytań za pomocą interfejsu API

Defender dla Chmury używa Usługa Azure Resource Graph dla interfejsu API i zapytań portalu w celu wykonywania zapytań dotyczących rekomendacji. Możesz użyć tych zasobów, aby utworzyć własne zapytania w celu pobrania informacji.

Możesz dowiedzieć się, jak przeglądać zalecenia w usłudze Azure Resource Graph.

Poniżej przedstawiono dwa przykładowe zapytania, których można użyć:

Wykonywanie zapytań względem wszystkich reguł złej kondycji dla określonego zasobu

Securityresources | where type == "microsoft.security/assessments/subassessments" | extend assessmentKey=extract(@"(?i)providers/Microsoft.Security/assessments/([^/]*)", 1, id) | where assessmentKey == '1f655fb7-63ca-4980-91a3-56dbc2b715c6' or assessmentKey == '8c3d9ad0-3639-4686-9cd2-2b2ab2609bda' | parse-where id with machineId:string '/providers/Microsoft.Security/' * | where machineId == '{machineId}'Wszystkie reguły złej kondycji i kwota, jeśli dla każdej maszyny są w złej kondycji

securityresources | where type == "microsoft.security/assessments/subassessments" | extend assessmentKey=extract(@"(?i)providers/Microsoft.Security/assessments/([^/]*)", 1, id) | where assessmentKey == '1f655fb7-63ca-4980-91a3-56dbc2b715c6' or assessmentKey == '8c3d9ad0-3639-4686-9cd2-2b2ab2609bda' | parse-where id with * '/subassessments/' subAssessmentId:string | parse-where id with machineId:string '/providers/Microsoft.Security/' * | extend status = tostring(properties.status.code) | summarize count() by subAssessmentId, status

Aby dowiedzieć się, jak tworzyć bardziej szczegółowe zapytania, dowiedz się więcej o języku zapytań usługi Azure Resource Graph.

Uwaga

Podczas procesu wycofywania agenta usługi Log Analytics, znanego również jako program Microsoft Monitoring Agent (MMA), mogą zostać wyświetlone zduplikowane zalecenia dotyczące tego samego komputera. Wynika to z faktu, że program MMA i konfiguracja gościa usługi Azure Policy oceniają tę samą maszynę. Aby tego uniknąć, możesz wyłączyć mma na maszynie.