Automatyczne konfigurowanie oceny luk w zabezpieczeniach dla maszyn

Defender dla Chmury zbiera dane z maszyn przy użyciu agentów i rozszerzeń. Aby zapisać proces ręcznego instalowania rozszerzeń, takich jak ręczna instalacja agenta usługi Log Analytics, Defender dla Chmury zmniejsza obciążenie związane z zarządzaniem przez zainstalowanie wszystkich wymaganych rozszerzeń na istniejących i nowych maszynach. Dowiedz się więcej o składnikach monitorowania.

Aby ocenić maszyny pod kątem luk w zabezpieczeniach, możesz użyć jednego z następujących rozwiązań:

- Zarządzanie lukami w zabezpieczeniach w usłudze Microsoft Defender rozwiązanie (dołączone do usługi Microsoft Defender dla serwerów)

- Skaner Qualys lub Rapid7, który został licencjonowany oddzielnie i skonfigurowany w ramach Defender dla Chmury (ten scenariusz jest nazywany scenariuszem Bring Your Own License lub BYOL)

Uwaga

Aby automatycznie skonfigurować rozwiązanie BYOL, zobacz Integrowanie rozwiązań zabezpieczeń w Microsoft Defender dla Chmury.

Automatyczne włączanie rozwiązania do oceny luk w zabezpieczeniach

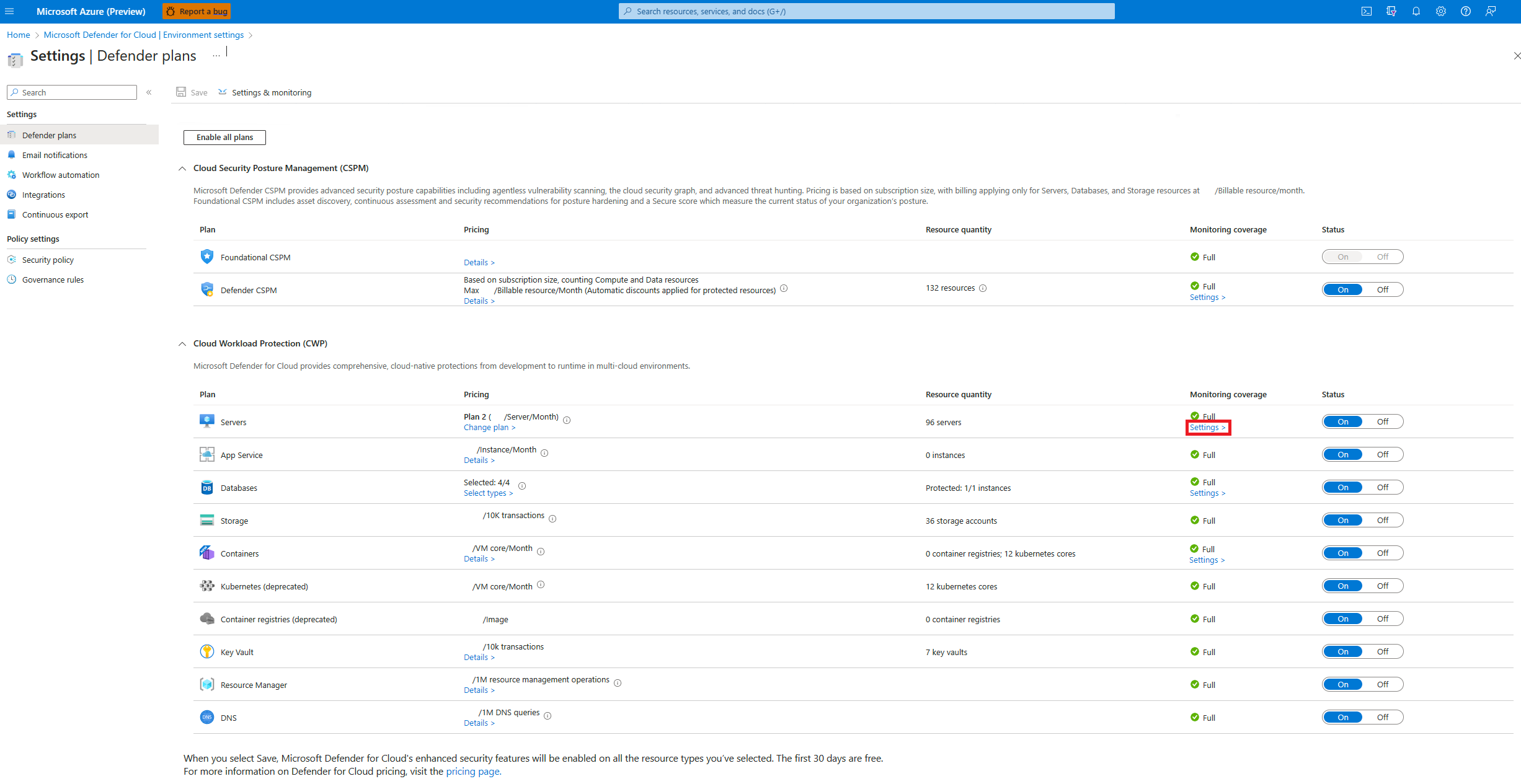

W menu Defender dla Chmury otwórz pozycję Ustawienia środowiska.

Wybierz odpowiednią subskrypcję.

W kolumnie Pokrycie monitorowania planu usługi Defender for Servers wybierz pozycję Ustawienia.

Włącz ocenę luk w zabezpieczeniach dla maszyn i wybierz odpowiednie rozwiązanie.

Napiwek

Jeśli wybierzesz rozwiązanie "Microsoft Defender dla Chmury wbudowane rozwiązanie Qualys", Defender dla Chmury włączy następujące zasady: Konfigurowanie maszyn w celu otrzymywania dostawcy oceny luk w zabezpieczeniach.

Wybierz pozycję Zastosuj , a następnie wybierz pozycję Zapisz.

Aby wyświetlić wyniki wszystkich obsługiwanych rozwiązań do oceny luk w zabezpieczeniach, zobacz Zalecenia rozwiązane przez maszyny powinny mieć znalezione luki w zabezpieczeniach.

Dowiedz się więcej w artykule Wyświetlanie i korygowanie wyników z rozwiązań do oceny luk w zabezpieczeniach na maszynach.