Przeglądanie i korygowanie zaleceń dotyczących wykrywanie i reagowanie w punktach końcowych (bez agentów)

Microsoft Defender dla Chmury zawiera zalecenia dotyczące zabezpieczania i konfigurowania rozwiązań wykrywanie i reagowanie w punktach końcowych. Korygując te zalecenia, możesz upewnić się, że rozwiązanie wykrywanie i reagowanie w punktach końcowych jest zgodne i bezpieczne we wszystkich środowiskach.

Zalecenia dotyczące wykrywanie i reagowanie w punktach końcowych umożliwiają:

Określenie, czy rozwiązanie wykrywanie i reagowanie w punktach końcowych jest zainstalowane na maszynach z wieloma chmurami

Identyfikowanie luk w konfiguracjach zabezpieczeń w dowolnych odnalezionych rozwiązaniach wykrywanie i reagowanie w punktach końcowych

Korygowanie wykrytych luk w konfiguracjach zabezpieczeń

Wymagania wstępne

Zalecenia wymienione w tym artykule są dostępne tylko w przypadku spełnienia następujących wymagań wstępnych:

Musisz mieć włączoną jedną z następujących planów w Defender dla Chmury włączoną w ramach subskrypcji:

Należy włączyć skanowanie bez agenta dla maszyn wirtualnych.

Uwaga

Funkcja opisana na tej stronie jest funkcją zastępczą funkcji opartej na MMA, która ma zostać wycofana wraz z wycofaniem MMA w sierpniu 2024 roku.

Dowiedz się więcej na temat migracji i procesu wycofywania zaleceń dotyczących ochrony punktu końcowego.

Przeglądanie i korygowanie zaleceń dotyczących odnajdywania wykrywanie i reagowanie w punktach końcowych

Gdy Defender dla Chmury odnajduje obsługiwane rozwiązanie wykrywanie i reagowanie w punktach końcowych na maszynie wirtualnej, skaner maszyn bez agenta wykonuje następujące testy, aby zobaczyć:

- Jeśli jest włączone obsługiwane rozwiązanie wykrywanie i reagowanie w punktach końcowych

- Jeśli usługa Defender for Servers (plan 2) jest włączona w twojej subskrypcji i skojarzonych maszynach wirtualnych

- Jeśli obsługiwane rozwiązanie zostało pomyślnie zainstalowane

Jeśli te testy powodują problemy, zalecenie oferuje różne kroki korygowania, aby upewnić się, że maszyny wirtualne są chronione przez obsługiwane rozwiązanie wykrywanie i reagowanie w punktach końcowych i rozwiązać wszelkie luki w zabezpieczeniach.

Obsługiwane rozwiązania i platformy

W Defender dla Chmury są obsługiwane następujące rozwiązania wykrywanie i reagowanie w punktach końcowych:

| Rozwiązanie do wykrywania i reagowania na punkty końcowe | Obsługiwane platformy |

|---|---|

| Ochrona punktu końcowego w usłudze Microsoft Defender dla systemu Windows | Windows |

| Ochrona punktu końcowego w usłudze Microsoft Defender dla systemu Linux | Linux |

| Ochrona punktu końcowego w usłudze Microsoft Defender Unified Solution | Windows Server 2012 R2 i Windows 2016 |

| CrowdStrike (Falcon) | Windows i Linux |

| Trellix | Windows i Linux |

| Symantec | Windows i Linux |

| Sophos | Windows i Linux |

| Liczba pojedyncza platformy by SentinelOne | Windows i Linux |

| Cortex XDR | Windows i Linux |

Określanie, które rozwiązanie wykrywanie i reagowanie w punktach końcowych jest włączone na maszynie wirtualnej

Defender dla Chmury ma możliwość sprawdzenia, czy masz obsługiwane rozwiązanie wykrywanie i reagowanie w punktach końcowych włączone na maszynach wirtualnych i jakie jest.

Aby określić, które rozwiązanie jest włączone na maszynie wirtualnej:

Zaloguj się w witrynie Azure Portal.

Przejdź do Microsoft Defender dla Chmury> Poleceń.

Wyszukaj i wybierz jedną z następujących rekomendacji:

EDR solution should be installed on Virtual MachinesEDR solution should be installed on EC2sEDR solution should be installed on Virtual Machines (GCP)

Wybierz kartę Zasoby w dobrej kondycji.

Wykryta kolumna wykrywanie i reagowanie w punktach końcowych wyświetla wykryte rozwiązanie.

Przeglądanie i korygowanie zaleceń dotyczących odnajdywania

Zaloguj się w witrynie Azure Portal.

Przejdź do Microsoft Defender dla Chmury> Poleceń.

Wyszukaj i wybierz jedną z następujących rekomendacji:

EDR solution should be installed on Virtual MachinesEDR solution should be installed on EC2sEDR solution should be installed on Virtual Machines (GCP)

Wybierz odpowiednie zalecenie.

Zalecenie oferuje wiele zalecanych akcji do rozwiązania na każdym dołączonym komputerze. Wybierz odpowiednią akcję, aby wyświetlić kroki korygowania:

- Włącz integrację Ochrona punktu końcowego w usłudze Microsoft Defender. Alternatywnie możesz skorygować to zalecenie, instalując dowolne z obsługiwanych rozwiązań wykrywanie i reagowanie w punktach końcowych na maszynie wirtualnej

- Uaktualnianie planu usługi Defender

- Rozwiązywanie problemów

Włączanie integracji Ochrona punktu końcowego w usłudze Microsoft Defender

Ta zalecana akcja jest dostępna, gdy:

Na maszynie wirtualnej nie wykryto jednego z obsługiwanych rozwiązań wykrywanie i reagowanie w punktach końcowych.

Maszyna wirtualna może mieć zainstalowane Ochrona punktu końcowego w usłudze Microsoft Defender w ramach ofert dostępnych w usłudze Defender for Servers.

Aby włączyć integrację usługi Defender for Endpoint z maszyną wirtualną, której dotyczy problem:

Wybierz maszynę, której dotyczy problem.

(Opcjonalnie) Wybierz wiele maszyn, których dotyczy problem, które mają zalecaną

Enable Microsoft Defender for Endpoint integrationakcję.Wybierz pozycję Napraw.

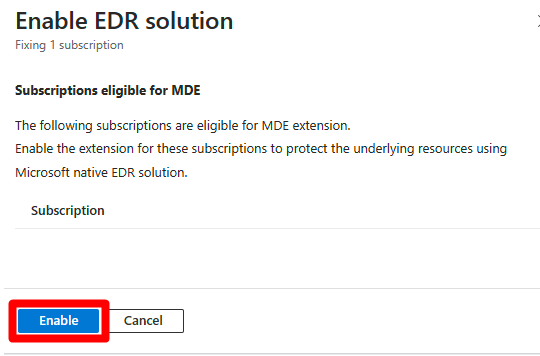

Wybierz opcję Włącz.

Usługa Defender dla punktu końcowego jest stosowana do wszystkich serwerów z systemami Windows i Linux w ramach subskrypcji. Po zakończeniu procesu może upłynąć do 24 godzin, dopóki maszyna nie pojawi się na karcie Zasoby w dobrej kondycji.

Uaktualnianie planu usługi Defender

Ta zalecana akcja jest dostępna, gdy:

Na maszynie wirtualnej nie wykryto jednego z obsługiwanych rozwiązań wykrywanie i reagowanie w punktach końcowych.

Plan 2 usługi Defender for Servers nie jest włączony na maszynie wirtualnej.

Aby włączyć integrację usługi Defender for Endpoint z planem usługi Defender for Servers na maszynie wirtualnej, której dotyczy problem:

Wybierz maszynę, której dotyczy problem.

(Opcjonalnie) Wybierz wiele maszyn, których dotyczy problem, które mają zalecaną

Upgrade Defender planakcję.Wybierz pozycję Napraw.

Wybierz plan w menu rozwijanym. Każdy plan zawiera koszt, dowiedz się więcej o kosztach na stronie cennika Defender dla Chmury.

Wybierz opcję Włącz.

Po zakończeniu procesu może upłynąć do 24 godzin, dopóki maszyna nie pojawi się na karcie Zasoby w dobrej kondycji.

Rozwiązywanie problemów z nieudaną instalacją

Ta zalecana akcja jest dostępna, gdy:

- Usługa Defender for Endpoint jest wykrywana na maszynie, ale instalacja nie powiodła się.

Aby rozwiązać problemy z maszyną wirtualną:

Wybierz zasób, którego dotyczy problem.

Wybierz pozycję Kroki korygowania.

Postępuj zgodnie z instrukcjami, aby rozwiązać problemy z dołączaniem Ochrona punktu końcowego w usłudze Microsoft Defender dla systemu Windows lub Linux.

Po zakończeniu procesu może upłynąć do 24 godzin, dopóki maszyna nie pojawi się na karcie Zasoby w dobrej kondycji.

Przeglądanie i korygowanie zaleceń dotyczących błędnej konfiguracji wykrywanie i reagowanie w punktach końcowych

Gdy Defender dla Chmury znajdzie błędy konfiguracji w rozwiązaniu wykrywanie i reagowanie w punktach końcowych, zalecenia są wyświetlane na stronie zaleceń. To zalecenie dotyczy tylko maszyn wirtualnych z włączoną usługą Defender for Endpoint. Te zalecenia sprawdzają następujące testy zabezpieczeń:

Both full and quick scans are out of 7 daysSignature out of dateAnti-virus is off or partially configured

Aby wykryć błędy konfiguracji w rozwiązaniu wykrywanie i reagowanie w punktach końcowych:

Zaloguj się w witrynie Azure Portal.

Przejdź do Microsoft Defender dla Chmury> Poleceń.

Wyszukaj i wybierz jedną z następujących rekomendacji:

EDR configuration issues should be resolved on virtual machinesEDR configuration issues should be resolved on EC2sEDR configuration issues should be resolved on GCP virtual machines

Wybierz odpowiednie zalecenie.

Wybierz kontrolę zabezpieczeń, aby przejrzeć zasoby, których dotyczy problem.

Wybierz każdą kontrolę zabezpieczeń, aby przejrzeć wszystkie zasoby, których dotyczy problem.

Rozwiń sekcję zasobów, których dotyczy problem.

Wybierz zasób w złej kondycji, aby przejrzeć jego wyniki.

Wybierz sprawdzanie zabezpieczeń, aby wyświetlić dodatkowe informacje i kroki korygowania.

Wykonaj kroki korygowania.

Po zakończeniu procesu może upłynąć do 24 godzin, dopóki maszyna nie pojawi się na karcie Zasoby w dobrej kondycji.