Notatka

Dostęp do tej strony wymaga autoryzacji. Może spróbować zalogować się lub zmienić katalogi.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

Applies to:![]() IoT Edge 1.5

IoT Edge 1.5

Ważne

IoT Edge 1.5 LTS to wspierana wersja. IoT Edge 1.4 LTS osiągnął koniec życia 12 listopada 2024 r. Jeśli używasz wcześniejszej wersji, zobacz Update IoT Edge.

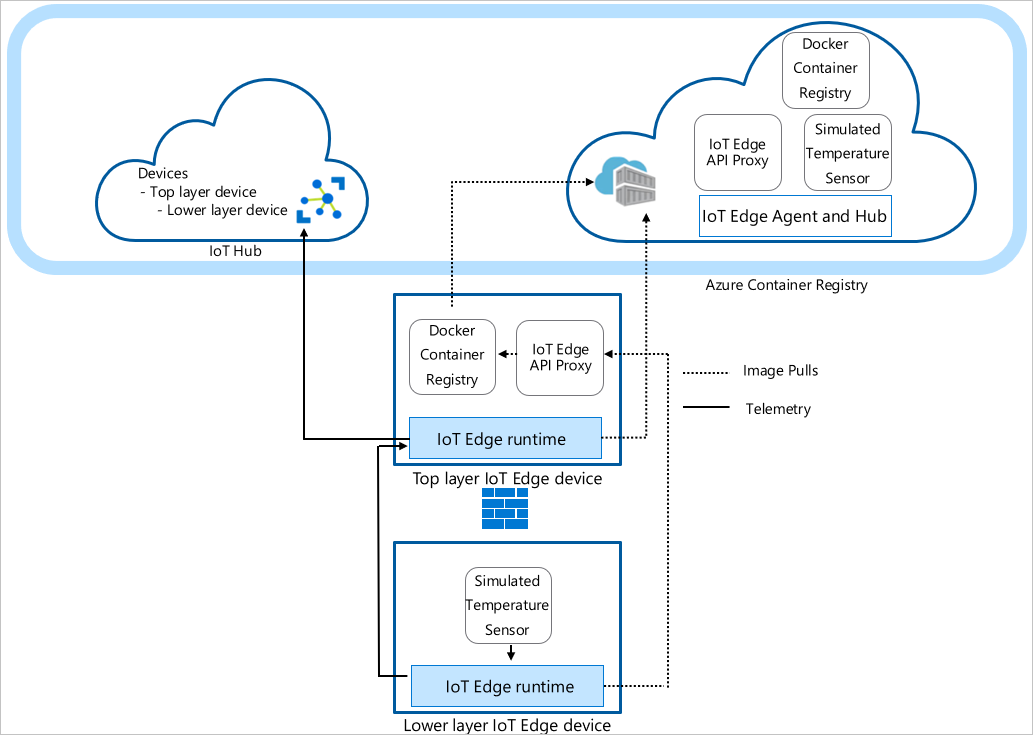

Wdrażanie węzłów Azure IoT Edge w sieciach zorganizowanych w hierarchiczne warstwy. Każda warstwa w hierarchii to urządzenie bramy, które obsługuje komunikaty i żądania z urządzeń w warstwie pod nią. Ta konfiguracja jest również nazywana zagnieżdżoną krawędzią.

Struktura hierarchii urządzeń tak, aby tylko górna warstwa ma łączność z chmurą, a niższe warstwy mogą komunikować się tylko z sąsiednimi warstwami nadrzędnymi i podrzędnymi. Ta warstwa sieci jest podstawą większości sieci przemysłowych, które są zgodne ze standardem ISA-95.

W tym samouczku pokazano, jak utworzyć hierarchię urządzeń IoT Edge, wdrożyć kontenery środowiska uruchomieniowego IoT Edge na urządzeniach i skonfigurować je lokalnie. W tym samouczku wykonasz następujące zadania:

- Utwórz i zdefiniuj relacje w hierarchii urządzeń IoT Edge.

- Skonfiguruj środowisko uruchomieniowe IoT Edge na urządzeniach w hierarchii.

- Zainstaluj spójne certyfikaty w hierarchii urządzeń.

- Dodaj obciążenia robocze do urządzeń w twojej hierarchii.

- Użyj modułu IoT Edge API Proxy aby bezpiecznie kierować ruch HTTP przez pojedynczy port z urządzeń niższej warstwy.

Wskazówka

Ten samouczek zawiera kombinację ręcznych i zautomatyzowanych kroków zapewniających prezentację zagnieżdżonych funkcji IoT Edge.

Jeśli chcesz uzyskać całkowicie zautomatyzowany przegląd konfigurowania hierarchii urządzeń IoT Edge, postępuj zgodnie ze skryptem Azure IoT Edge dla przemysłowego IoT. Ten scenariusz skryptowy wdraża maszyny wirtualne Azure jako wstępnie skonfigurowane urządzenia w celu symulowania środowiska fabryki.

Jeśli chcesz zapoznać się ze szczegółowymi instrukcjami dotyczącymi tworzenia i zarządzania hierarchią urządzeń IoT Edge, zobacz przewodnik po hierarchiach bram urządzeń IoT Edge.

W tym samouczku zdefiniowano następujące warstwy sieciowe:

warstwa wierzchnia: Urządzenia IoT Edge w tej warstwie mogą łączyć się bezpośrednio z chmurą.

Niższe warstwy: Urządzenia IoT Edge w warstwach poniżej najwyższej warstwy nie mogą łączyć się bezpośrednio z chmurą. Aby wysyłać i odbierać dane, muszą przejść przez co najmniej jedno pośrednie urządzenie IoT Edge.

W tym samouczku użyto dwóch hierarchii urządzeń dla uproszczenia. Urządzenie w górnej warstwie reprezentuje urządzenie w górnej warstwie hierarchii, które może łączyć się bezpośrednio z chmurą. To urządzenie jest nazywane urządzeniem nadrzędnym. Urządzenie niższej warstwy reprezentuje urządzenie w niższej warstwie hierarchii, które nie może połączyć się bezpośrednio z chmurą. Dodaj więcej urządzeń do reprezentowania środowiska produkcyjnego zgodnie z potrzebami. Urządzenia w niższych warstwach są nazywane urządzeniami podrzędnym.

Uwaga

Urządzenie podrzędne może być urządzeniem końcowym lub urządzeniem bramy w topologii zagnieżdżonej.

Wymagania wstępne

Aby utworzyć hierarchię urządzeń IoT Edge, potrzebne są następujące elementy:

Komputer (Windows lub Linux) z łącznością z Internetem.

Konto Azure z prawidłową subskrypcją. Jeśli nie masz subskrypcji Azure utwórz konto free przed rozpoczęciem.

Warstwa bezpłatna lub standardowa IoT Hub w Azure.

Powłoka Bash w Azure Cloud Shell z zainstalowanym rozszerzeniem Azure CLI oraz Azure IoT. W tym samouczku używany jest Azure Cloud Shell. Aby wyświetlić bieżące wersje modułów i rozszerzeń Azure CLI, uruchom polecenie az version.

Dwa urządzenia z systemem Linux do skonfigurowania hierarchii. Jeśli nie masz dostępnych urządzeń, możesz utworzyć maszyny wirtualne Azure dla każdego urządzenia w hierarchii przy użyciu szablonu IoT Edge Azure Resource Manager. IoT Edge w wersji 1.5 jest wstępnie instalowany przy użyciu tego szablonu Resource Manager. Jeśli instalujesz IoT Edge na własnych urządzeniach, zobacz Install Azure IoT Edge for Linux lub Update IoT Edge.

Aby uprościć komunikację siecią między urządzeniami, maszyny wirtualne powinny znajdować się w tej samej sieci wirtualnej lub korzystać z komunikacji równorzędnej sieci wirtualnych.

Upewnij się, że następujące porty są otwarte dla wszystkich urządzeń z wyjątkiem urządzenia najniższej warstwy: 443, 5671, 8883:

- 443: Używane między nadrzędnymi i podrzędnymi węzłami krawędzi do wywołań REST API i pobierania obrazów kontenerów Docker.

- 5671, 8883: używane w przypadku protokołu AMQP i MQTT.

Aby uzyskać więcej informacji, zobacz Jak otworzyć porty na maszynie wirtualnej przy użyciu portalu Azure.

Wskazówka

Do konfiguracji w kolejnych krokach użyj identyfikatora SSH oraz nazwy FQDN lub adresu IP każdej maszyny wirtualnej, dlatego pamiętaj, aby śledzić te informacje. Adres IP i nazwa FQDN można znaleźć w portalu Azure. Aby uzyskać Adres IP, przejdź do listy maszyn wirtualnych i zanotuj Publiczny adres IP. Dla FQDN przejdź do strony przeglądu każdej maszyny wirtualnej i poszukaj pola nazwa DNS. Aby uzyskać dojście SSH, przejdź do strony połączenia każdej maszyny wirtualnej.

Tworzenie hierarchii urządzeń IoT Edge

Urządzenia IoT Edge tworzą warstwy hierarchii. W tym samouczku zostanie utworzona hierarchia dwóch urządzeń IoT Edge: urządzenie górnej warstwy oraz urządzenie dolnej warstwy . W razie potrzeby można utworzyć więcej urządzeń podrzędnych.

Aby utworzyć i skonfigurować hierarchię urządzeń IoT Edge, użyj polecenia az iot edge devices create Azure CLI. Polecenie upraszcza konfigurację hierarchii, automatyzując i kondensując kilka kroków:

- Tworzy urządzenia w IoT Hub

- Ustawia relacje nadrzędny-podrzędny w celu autoryzowania komunikacji między urządzeniami

- Stosuje manifest wdrożenia do każdego urządzenia

- Generuje łańcuch certyfikatów dla każdego urządzenia w celu ustanowienia bezpiecznej komunikacji między nimi

- Generuje pliki konfiguracji dla każdego urządzenia

Tworzenie konfiguracji urządzenia

Tworzysz grupę zagnieżdżonych urządzeń brzegowych, zawierającą urządzenie nadrzędne z jednym urządzeniem podrzędnym. W tym tutorialu korzystamy z podstawowych przykładów manifestów wdrażania. W przypadku innych przykładów scenariuszy przejrzyj przykładowe szablony konfiguracji.

Przed użyciem polecenia az iot edge devices create zdefiniuj manifest wdrożenia dla najwyższej warstwy i urządzeń niższej warstwy. Pobierz przykładowy plik deploymentTopLayer.json na komputer lokalny.

Manifest wdrożenia urządzenia w warstwie najwyższej definiuje moduł serwera proxy interfejsu API IoT Edge i deklaruje trasę z urządzenia z niższej warstwy do IoT Hub.

Pobierz przykładowy plik deploymentLowerLayer.json na komputer lokalny.

Manifest wdrożenia urządzenia niższej warstwy obejmuje moduł czujnika symulowanej temperatury i deklaruje trasę do urządzenia w górnej warstwie. W sekcji systemModules moduły środowiska uruchomieniowego są ustawiane do ściągania z $upstream:443 zamiast mcr.microsoft.com. Urządzenie warstwy dolnej wysyła żądania obrazów Docker do modułu IoT Edge API Proxy na porcie 443, ponieważ nie może bezpośrednio pobierać obrazów z chmury. Drugi moduł, wdrażany na urządzeniu niższej warstwy, czyli moduł Symulowanego Czujnika Temperatury, również składa swoje żądanie obrazu do .

Aby uzyskać więcej informacji na temat tworzenia manifestu wdrażania niższej warstwy, zobacz Łączenie urządzeń Azure IoT Edge w celu utworzenia hierarchii.

W Azure Cloud Shell użyj polecenia Azure CLI az iot edge devices create, aby utworzyć urządzenia w IoT Hub i pakiety konfiguracyjne dla każdego urządzenia w hierarchii. Zastąp tekst zastępczy w nawiasach kątowych własnymi wartościami:

Symbol zastępczy opis <hub-name> Nazwa Twojego IoT Hub. <config-bundle-output-path> (ścieżka wyjściowa pakietu konfiguracji) Ścieżka folderu, w którym chcesz zapisać pakiety konfiguracji. <nazwa urządzenia nadrzędnego> Nazwa nadrzędnego identyfikatora urządzenia w górnej warstwie . <manifest wdrożenia nadrzędnego> Plik manifestu wdrożenia urządzenia nadrzędnego. <parent-fqdn-or-ip> W pełni kwalifikowana nazwa domeny urządzenia nadrzędnego (FQDN) lub adres IP. <nazwa urządzenia podrzędnego> Nazwa identyfikatora urządzenia podrzędnego niższej warstwy. <podrzędny manifest wdrożenia> Plik manifestu wdrożenia urządzenia podrzędnego. <child-fqdn-or-ip> W pełni kwalifikowana nazwa domeny urządzenia podrzędnego (FQDN) lub adres IP. az iot edge devices create \ --hub-name <hub-name> \ --output-path <config-bundle-output-path> \ --default-edge-agent "mcr.microsoft.com/azureiotedge-agent:1.5" \ --device id=<parent-device-name> \ deployment=<parent-deployment-manifest> \ hostname=<parent-fqdn-or-ip> \ --device id=child-1 \ parent=parent-1 \ deployment=<child-deployment-manifest> \ hostname=<child-fqdn-or-ip>Na przykład następujące polecenie tworzy hierarchię dwóch urządzeń IoT Edge w IoT Hub. Urządzenie warstwy najwyższej o nazwie parent-1 oraz urządzenie warstwy niższej o nazwie child-1*. Polecenie zapisuje pakiety konfiguracji dla każdego urządzenia w katalogu wyjściowym. Polecenie generuje również certyfikaty testowe z podpisem własnym i uwzględnia je w pakiecie konfiguracji. Pakiety konfiguracji są instalowane na każdym urządzeniu przy użyciu skryptu instalacji.

az iot edge devices create \ --hub-name my-iot-hub \ --output-path ./output \ --default-edge-agent "mcr.microsoft.com/azureiotedge-agent:1.5" \ --device id=parent-1 \ deployment=./deploymentTopLayer.json \ hostname=10.0.0.4 \ --device id=child-1 \ parent=parent-1 \ deployment=./deploymentLowerLayer.json \ hostname=10.1.0.4

Po uruchomieniu polecenia znajdź pakiety konfiguracji urządzenia w katalogu wyjściowym. Na przykład:

PS C:\nested-edge\output> dir

Directory: C:\nested-edge\output

Mode LastWriteTime Length Name

---- ------------- ------ ----

-a--- 4/10/2023 4:12 PM 7192 child-1.tgz

-a--- 4/10/2023 4:12 PM 6851 parent-1.tgz

Użyj własnych certyfikatów i kluczy przekazanych jako argumenty do polecenia lub utwórz bardziej złożoną hierarchię urządzeń. Aby uzyskać więcej informacji na temat tworzenia zagnieżdżonych urządzeń przy użyciu polecenia az, zapoznaj się z az iot edge devices create. Jeśli nie znasz sposobu użycia certyfikatów w scenariuszu bramy, zobacz sekcję z instrukcjami dotyczącymi certyfikatów.

W tym samouczku argumenty wbudowane służą do tworzenia urządzeń i pakietów konfiguracji. Możesz również użyć pliku konfiguracji w formacie YAML lub JSON. Przykładowy plik konfiguracji można znaleźć w przykładzie sample_devices_config.yaml.

Konfigurowanie środowiska uruchomieniowego IoT Edge

Oprócz konfiguracji urządzeń, kroki konfiguracji określają zaufaną komunikację między urządzeniami w hierarchii przy użyciu utworzonych wcześniej certyfikatów. Te kroki również rozpoczynają ustanawianie struktury sieciowej hierarchii. Urządzenie w górnej warstwie utrzymuje łączność z Internetem, umożliwiając ściąganie obrazów dla środowiska uruchomieniowego z chmury, podczas gdy urządzenia niższej warstwy są kierowane przez urządzenie warstwy górnej w celu uzyskania dostępu do tych obrazów.

Aby skonfigurować środowisko uruchomieniowe IoT Edge, zastosuj pakiety konfiguracji do urządzeń. Konfiguracje są różne dla urządzenia w warstwie górnej i urządzenia niższej warstwy, dlatego upewnij się, że używasz odpowiedniego pliku konfiguracji dla każdego urządzenia.

Skopiuj każdy plik archiwum pakietu konfiguracji do odpowiedniego urządzenia. Możesz użyć dysku USB, usługi, takiej jak Azure Key Vault lub funkcji takiej jak Kopię plikuSecure. Wybierz jedną z tych metod, która najlepiej pasuje do twojego scenariusza.

Aby na przykład wysłać pakiet konfiguracji parent-1 do katalogu macierzystego na maszynie wirtualnej parent-1 , możesz użyć polecenia podobnego do następującego przykładu:

scp ./output/parent-1.tgz admin@parent-1-vm.westus.cloudapp.azure.com:~Na każdym urządzeniu wyodrębnij archiwum pakietu konfiguracji. Na przykład użyj polecenia tar, aby wyodrębnić plik archiwum parent-1:

tar -xzf ./parent-1.tgzUstaw uprawnienie do wykonywania skryptu instalacji.

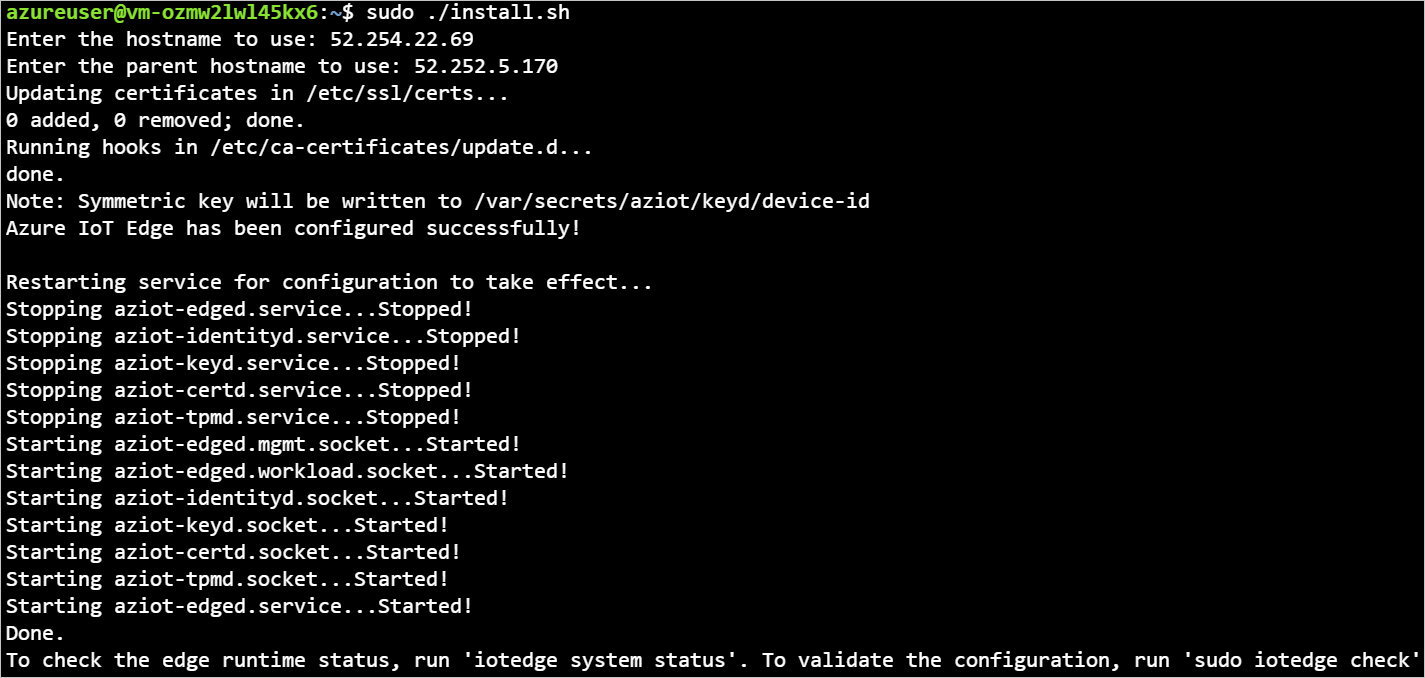

chmod +x install.shNa każdym urządzeniu uruchom skrypt instalacji z uprawnieniami administratora, aby zastosować pakiet konfiguracji:

sudo ./install.sh

Aby wyświetlić więcej szczegółów na temat zmian w pliku konfiguracji urządzenia, zobacz Łączenie urządzeń Azure IoT Edge w celu utworzenia hierarchii.

Aby sprawdzić, czy urządzenia są poprawnie skonfigurowane, uruchom kontrolę konfiguracji i łączności na urządzeniach.

sudo iotedge check

admin@child-1-vm:~$ sudo iotedge check

Configuration checks (aziot-identity-service)

---------------------------------------------

√ keyd configuration is well-formed - OK

√ certd configuration is well-formed - OK

√ tpmd configuration is well-formed - OK

√ identityd configuration is well-formed - OK

√ daemon configurations up-to-date with config.toml - OK

√ identityd config toml file specifies a valid hostname - OK

√ host time is close to reference time - OK

√ preloaded certificates are valid - OK

√ keyd is running - OK

√ certd is running - OK

√ identityd is running - OK

√ read all preloaded certificates from the Certificates Service - OK

√ read all preloaded key pairs from the Keys Service - OK

√ check all EST server URLs utilize HTTPS - OK

√ ensure all preloaded certificates match preloaded private keys with the same ID - OK

Connectivity checks (aziot-identity-service)

--------------------------------------------

√ host can connect to and perform TLS handshake with iothub AMQP port - OK

√ host can connect to and perform TLS handshake with iothub HTTPS / WebSockets port - OK

√ host can connect to and perform TLS handshake with iothub MQTT port - OK

Configuration checks

--------------------

√ aziot-edged configuration is well-formed - OK

√ configuration up-to-date with config.toml - OK

√ container engine is installed and functional - OK

√ configuration has correct parent_hostname - OK

√ configuration has correct URIs for daemon mgmt endpoint - OK

√ container time is close to host time - OK

‼ DNS server - Warning

Container engine is not configured with DNS server setting, which may impact connectivity to IoT Hub.

Please see https://aka.ms/iotedge-prod-checklist-dns for best practices.

You can ignore this warning if you are setting DNS server per module in the Edge deployment.

‼ production readiness: logs policy - Warning

Container engine is not configured to rotate module logs which may cause it run out of disk space.

Please see https://aka.ms/iotedge-prod-checklist-logs for best practices.

You can ignore this warning if you are setting log policy per module in the Edge deployment.

‼ production readiness: Edge Agent's storage directory is persisted on the host filesystem - Warning

The edgeAgent module is not configured to persist its /tmp/edgeAgent directory on the host filesystem.

Data might be lost if the module is deleted or updated.

Please see https://aka.ms/iotedge-storage-host for best practices.

‼ production readiness: Edge Hub's storage directory is persisted on the host filesystem - Warning

The edgeHub module is not configured to persist its /tmp/edgeHub directory on the host filesystem.

Data might be lost if the module is deleted or updated.

Please see https://aka.ms/iotedge-storage-host for best practices.

√ Agent image is valid and can be pulled from upstream - OK

√ proxy settings are consistent in aziot-edged, aziot-identityd, moby daemon and config.toml - OK

Connectivity checks

-------------------

√ container on the default network can connect to upstream AMQP port - OK

√ container on the default network can connect to upstream HTTPS / WebSockets port - OK

√ container on the IoT Edge module network can connect to upstream AMQP port - OK

√ container on the IoT Edge module network can connect to upstream HTTPS / WebSockets port - OK

30 check(s) succeeded.

4 check(s) raised warnings. Re-run with --verbose for more details.

2 check(s) were skipped due to errors from other checks. Re-run with --verbose for more details.

Na urządzeniu najwyższej warstwy zobaczysz dane wyjściowe z kilkoma zaliczonymi kontrolami. Mogą pojawić się ostrzeżenia dotyczące zasad dzienników i, w zależności od sieci, zasad DNS.

Wdrażanie modułu urządzenia

Proces wdrażania modułu dla urządzeń jest uruchamiany podczas tworzenia urządzeń w IoT Hub. Polecenie az iot edge devices create stosuje pliki JSON wdrożenia dla urządzeń warstwy górnej i dolnej. Po zakończeniu wdrażania urządzenie dolnej warstwy używa modułu serwera proxy interfejsu API IoT Edge w celu ściągnięcia obrazów.

Oprócz modułów środowiska uruchomieniowego IoT Edge Agent i IoT Edge Hub, urządzenie najwyższej warstwy otrzymuje również moduł rejestru Docker i moduł IoT Edge API Proxy.

Moduł Docker registry wskazuje na istniejący Azure Container Registry. W takim przypadku REGISTRY_PROXY_REMOTEURL wskazuje usługę Microsoft Container Registry. Domyślnie moduł rejestru platformy Docker nasłuchuje na porcie 5000.

Moduł IoT Edge API Proxy kieruje żądania HTTP do innych modułów, dzięki czemu urządzenia niższej warstwy mogą ściągać obrazy kontenerów lub wypychać obiekty blob do magazynu. W tym samouczku komunikuje się on na porcie 443 i jest skonfigurowany do wysyłania żądań ściągnięcia obrazu kontenera platformy Docker do modułu rejestru platformy Docker na porcie 5000. Żądania przesyłania do magazynu Blob przechodzą do modułu AzureBlobStorageonIoTEdge na porcie 11002. Aby uzyskać więcej informacji na temat modułu IoT Edge API Proxy i sposobu jego konfiguracji, zobacz przewodnik 'jak to zrobić' modułu .

Aby dowiedzieć się, jak utworzyć wdrożenie podobne do tego w portalu platformy Azure lub Azure Cloud Shell, zobacz sekcję urządzenia górnej warstwy w przewodniku z instrukcjami.

Wyświetl stan modułów za pomocą tego polecenia:

az iot hub module-twin show --device-id <edge-device-id> --module-id '$edgeAgent' --hub-name <iot-hub-name> --query "properties.reported.[systemModules, modules]"

To polecenie wyświetla wszystkie zgłoszone właściwości edgeAgent. Przydatne właściwości monitorowania stanu urządzenia to: stan środowiska uruchomieniowego, czas rozpoczęcia środowiska uruchomieniowego, czas ostatniego zakończenia środowiska uruchomieniowego i liczba ponownych uruchomień środowiska uruchomieniowego.

Stan modułów można również wyświetlić w portalu Azure. Przejdź do sekcji Urządzenia IoT Hub, aby wyświetlić urządzenia i moduły.

Wyświetlanie wygenerowanych danych

Moduł Simulated Temperature Sensor generuje przykładowe dane środowiska. Wysyła komunikaty, które obejmują temperaturę otoczenia i wilgotność, temperaturę i ciśnienie maszyny oraz znacznik czasu.

Możesz również wyświetlić te komunikaty przy użyciu Azure Cloud Shell:

az iot hub monitor-events -n <iot-hub-name> -d <lower-layer-device-name>

Na przykład:

az iot hub monitor-events -n my-iot-hub -d child-1

{

"event": {

"origin": "child-1",

"module": "simulatedTemperatureSensor",

"interface": "",

"component": "",

"payload": "{\"machine\":{\"temperature\":104.29281270901808,\"pressure\":10.48905461241978},\"ambient\":{\"temperature\":21.086561171611102,\"humidity\":24},\"timeCreated\":\"2023-04-17T21:50:30.1082487Z\"}"

}

}

Rozwiązywanie problemów

Uruchom polecenie iotedge check, aby zweryfikować konfigurację i rozwiązać błędy.

Możesz uruchamiać iotedge check w zagnieżdżonej hierarchii, nawet jeśli komputery podrzędne nie mają bezpośredniego dostępu do Internetu.

Po uruchomieniu iotedge check z niższej warstwy program pobiera obraz z elementu nadrzędnego przez port 443.

Wartość azureiotedge-diagnostics pochodzi z rejestru kontenerów połączonego z modułem rejestru. Ten samouczek ustawia go domyślnie na :https://mcr.microsoft.com

| Nazwa/nazwisko | Wartość |

|---|---|

REGISTRY_PROXY_REMOTEURL |

https://mcr.microsoft.com |

Jeśli używasz prywatnego rejestru kontenerów, upewnij się, że wszystkie obrazy (IoTEdgeAPIProxy, edgeAgent, edgeHub, Simulated Temperature Sensor i obrazy diagnostyczne) znajdują się w rejestrze kontenerów.

Jeśli urządzenie podrzędne używa innej architektury procesora niż urządzenie nadrzędne, użyj odpowiedniego obrazu architektury. Użyj połączonego rejestru lub określ prawidłowy obraz dla modułów edgeAgent i edgeHub w pliku config.toml urządzenia podrzędnego. Jeśli na przykład urządzenie nadrzędne działa na arm32v7, a urządzenie podrzędne działa na amd64, określ pasującą wersję i tag obrazu architektury w pliku config.toml urządzenia podrzędnego.

[agent.config]

image = "$upstream:443/azureiotedge-agent:1.5.0-linux-amd64"

"systemModules": {

"edgeAgent": {

"settings": {

"image": "$upstream:443/azureiotedge-agent:1.5.0-linux-amd64"

},

},

"edgeHub": {

"settings": {

"image": "$upstream:443/azureiotedge-hub:1.5.0-linux-amd64",

}

}

}

Czyszczenie zasobów

Możesz usunąć konfiguracje lokalne i zasoby Azure utworzone w tym artykule, aby uniknąć naliczania opłat.

Aby usunąć zasoby:

Zaloguj się do portalu Azure i wybierz pozycję Grupy zasobów.

Wybierz nazwę grupy zasobów zawierającej zasoby testowe IoT Edge.

Przejrzyj listę zasobów znajdujących się w grupie zasobów. Jeśli chcesz usunąć je wszystkie, możesz wybrać pozycję Usuń grupę zasobów. Jeśli chcesz usunąć tylko niektóre z nich, możesz wybrać każdy zasób, aby usunąć je indywidualnie.

Następne kroki

W tym samouczku skonfigurowaliśmy dwa urządzenia IoT Edge jako bramy i ustawiliśmy jedno jako urządzenie nadrzędne dla drugiego. Następnie obraz obrazu kontenera został pobrany na urządzenie podrzędne za pośrednictwem bramy przy użyciu modułu proxy API IoT Edge. Jeśli chcesz dowiedzieć się więcej, zapoznaj się z przewodnikiem dotyczącym użycia modułu proxy.

Aby dowiedzieć się więcej na temat używania bram do tworzenia hierarchicznych warstw urządzeń IoT Edge, zobacz następujący artykuł.