Notatka

Dostęp do tej strony wymaga autoryzacji. Może spróbować zalogować się lub zmienić katalogi.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

W tym dokumencie pokazano, jak utworzyć kopię zapasową wpisów tajnych, kluczy i certyfikatów przechowywanych w magazynie kluczy. Kopia zapasowa jest przeznaczona do udostępnienia offline kopii wszystkich twoich sekretów w przypadku mało prawdopodobnym, że utracisz dostęp do magazynu kluczy.

Przegląd

Azure Key Vault zapewnia wiele opcji zapewnienia dostępności i odzyskiwania danych w skarbcu.

- Automatyczna nadmiarowość i przełączanie awaryjne: Key Vault automatycznie replikuje dane między regionami i obsługuje przełączanie awaryjne podczas przestojów — więcej informacji znajdziesz w Azure Key Vault: dostępność i nadmiarowość

- Miękkie usuwanie i ochrona przed czyszczeniem: Zapobiega przypadkowemu lub złośliwemu usunięciu skarbca lub obiektów skarbca — zobacz zarządzanie odzyskiwaniem w Azure Key Vault z użyciem miękkiego usuwania i ochrony przed czyszczeniem

- Ręczne tworzenie kopii zapasowych i przywracanie (opisane w tym artykule): w przypadku poszczególnych wpisów tajnych, kluczy i certyfikatów

Ten artykuł koncentruje się na ręcznych operacjach tworzenia kopii zapasowych i przywracania dla poszczególnych obiektów w Key Vault.

Kiedy należy używać kopii zapasowych

Azure Key Vault automatycznie udostępnia funkcje ułatwiające utrzymanie dostępności i zapobieganie utracie danych. Twórz kopie zapasowe tajemnic tylko wtedy, gdy istnieje krytyczne uzasadnienie biznesowe. Tworzenie kopii zapasowych wpisów tajnych w magazynie kluczy może powodować wyzwania operacyjne, takie jak utrzymywanie wielu zestawów dzienników, uprawnień i kopii zapasowych po wygaśnięciu lub rotacji wpisów tajnych.

Rozważ użycie kopii zapasowych w następujących scenariuszach:

- Należy przenieść obiekty między magazynami kluczy lub regionami Azure

- Chcesz mieć kopię offline swoich tajemnic ze względów prawnych lub zgodności.

- Używasz regionu, który nie obsługuje automatycznej replikacji między regionami (Brazylia Południowa, Brazylia Południowo-Wschodnia lub Zachodnie stany USA 3)

- Potrzebna jest ochrona przed przypadkowym usunięciem określonych obiektów

W większości scenariuszy wbudowane funkcje redundancji i miękkiego usuwania Key Vault zapewniają wystarczającą ochronę bez konieczności ręcznego tworzenia kopii zapasowych. Aby uzyskać więcej informacji, zobacz temat Azure Key Vault dostępność i replikacja.

Ograniczenia

Ważne

Key Vault nie obsługuje możliwości tworzenia kopii zapasowej ponad 500 wcześniejszych wersji klucza, wpisu tajnego lub obiektu certyfikatu i próby wykonania tej czynności mogą spowodować błąd. Nie można usunąć poprzednich wersji klucza, wpisu tajnego lub certyfikatu.

Key Vault nie oferuje obecnie możliwości tworzenia kopii zapasowej całego magazynu kluczy w ramach jednej operacji, dlatego klucze, tajemnice i certyfikaty muszą być kopiowane indywidualnie.

Rozważ również następujące problemy:

- Tworzenie kopii zapasowych danych poufnych, które mają wiele wersji, może powodować błędy limitu czasu.

- Kopia zapasowa tworzy migawkę punktu czasowego. Wpisy tajne mogą być odnawiane podczas tworzenia kopii zapasowej, co powoduje niezgodność kluczy szyfrowania.

- Jeśli przekroczysz limity usługi magazynu kluczy dla żądań na sekundę, magazyn kluczy zostanie ograniczony, a kopia zapasowa zakończy się niepowodzeniem.

Uwagi dotyczące projektowania

Podczas tworzenia kopii zapasowej obiektu magazynu kluczy, takiego jak tajemnica, klucz lub certyfikat, procedura pobierze obiekt jako zaszyfrowany blob. Nie można odszyfrować tego obiektu blob poza platformą Azure. Aby uzyskać użyteczne dane z tego blobu, należy przywrócić blob do magazynu kluczy w tej samej subskrypcji Azure i geografii Azure.

Zagadnienia dotyczące zabezpieczeń

Po przywróceniu klucza do innego magazynu przywrócona kopia jest w pełni niezależna od oryginalnego. Wyłączenie, usunięcie lub przeczyszczenie oryginalnego klucza nie ma wpływu na żadne przywrócone kopie. Pozostają one w pełni funkcjonalne w odpowiednich magazynach. W usłudze Azure Key Vault nie ma mechanizmu odwołania lub unieważnienia wcześniej utworzonego bloba kopii zapasowej lub klucza, który został już przywrócony do innego magazynu.

Ta niezależność ma ważne konsekwencje dla reagowania na zdarzenia. Jeśli podejrzewasz, że klucz został naruszony przez nieautoryzowaną kopię zapasową i przywracanie, nie należy natychmiast wyłączać ani usuwać klucza. Dzięki temu wszystkie usługi zależne są w trybie offline (na przykład bazy danych TDE usługi Azure SQL stają się niedostępne, usługa Azure Storage z kluczami zarządzanymi przez klienta zwraca błędy, a maszyny wirtualne chronione przez usługę Azure Disk Encryption nie mogą się uruchamiać), ale nie mają wpływu na żadne kopie, które osoba atakująca mogła przywrócić do innego magazynu.

Zamiast tego postępuj zgodnie z tą sekwencją reagowania na zdarzenia:

- Powstrzymaj naruszenie: natychmiast przejrzyj i cofnij uprawnienia użytkowników do tworzenia kopii zapasowych lub przywracania w skarbcu, którego bezpieczeństwo zostało naruszone. Zbadaj dzienniki inspekcji usługi Key Vault pod kątem nieautoryzowanych działań tworzenia kopii zapasowych i przywracania, aby zrozumieć zakres naruszenia zabezpieczeń.

- Utwórz klucz zastępczy w oddzielnym sejfie z ściśle ograniczonym dostępem. Użyj nowego klucza (nie nowej wersji klucza naruszonego), aby upewnić się, że zastąpienie nie może zostać uzyskane z istniejących obiektów blob kopii zapasowej.

- Skonfiguruj ponownie usługi zależne , aby używały klucza zastępczego (każda usługa ponownie opakowuje swoje klucze szyfrowania danych przy użyciu nowego klucza).

- Sprawdź, czy wszystkie usługi zależne działają normalnie z kluczem zastępczym.

- Wyłącz naruszony klucz dopiero po całkowitym zakończeniu migracji usług zależnych. Jeśli ochrona przed usunięciem jest włączona w magazynie, nie można trwale usunąć klucza, dopóki okres przechowywania nie wygaśnie, więc pozostaw ją wyłączoną do tego czasu.

Aby zmniejszyć ryzyko nieautoryzowanej eksfiltracji kopii zapasowej, ogranicz uprawnienia do tworzenia kopii zapasowych i przywracania tylko do tożsamości, które naprawdę ich wymagają. Monitoruj dzienniki inspekcji usługi Key Vault dla operacji KeyBackup, KeyRestore, SecretBackup, SecretRestore, CertificateBackup i CertificateRestore oraz alertów dotyczących nieoczekiwanych działań. Aby uzyskać więcej informacji, zobacz Rejestrowanie usługi Azure Key Vault.

Aby zapoznać się z najlepszymi rozwiązaniami dotyczącymi zabezpieczeń specyficznymi dla klucza i procedurami reagowania na naruszenia zabezpieczeń, zobacz Zabezpieczanie kluczy usługi Azure Key Vault.

Wymagania wstępne

Aby utworzyć kopię zapasową obiektu Key Vault, wymagane jest posiadanie następujących:

- Uprawnienia na poziomie współautora lub wyższym w subskrypcji Azure.

- Podstawowe repozytorium kluczy zawierające tajemnice, których kopię zapasową chcesz utworzyć.

- Pomocniczy magazyn kluczy, w którym zostaną przywrócone tajemnice.

Tworzenie kopii zapasowej i przywracanie z portalu Azure

Wykonaj kroki opisane w tej sekcji, aby utworzyć kopię zapasową i przywrócić obiekty przy użyciu portalu Azure.

Zrób kopię zapasową

Przejdź do portalu Azure.

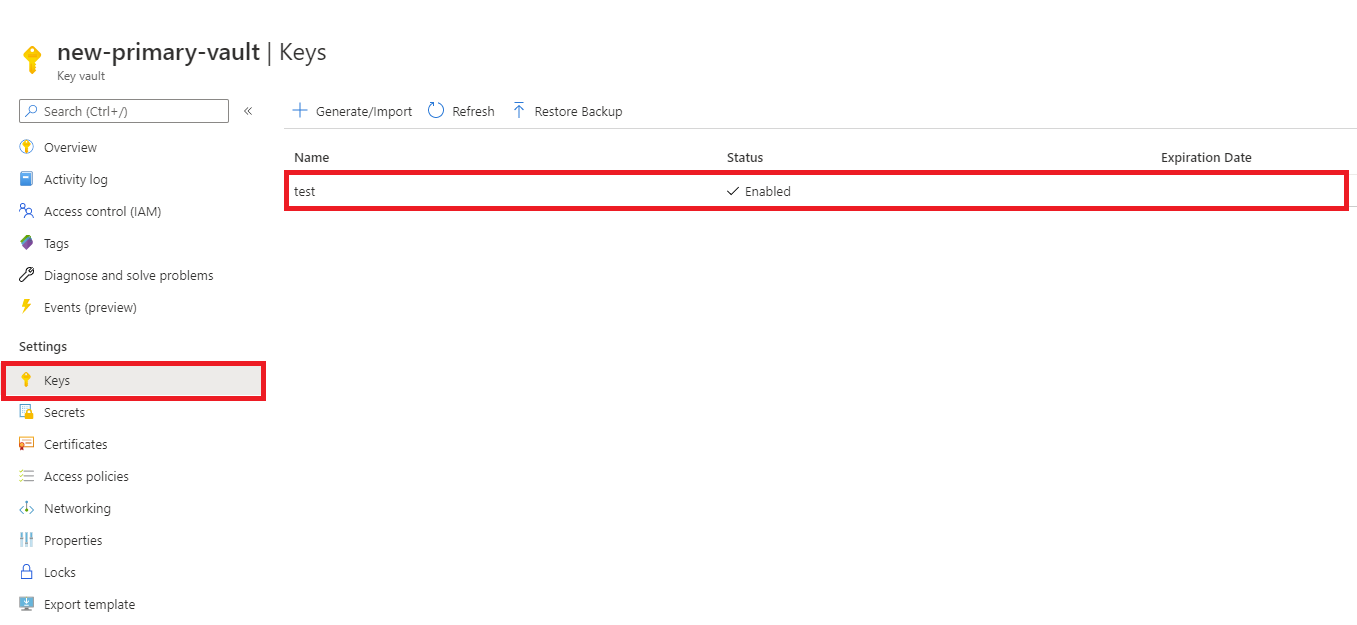

Wybierz magazyn kluczy.

Przejdź do obiektu (wpisu tajnego, klucza lub certyfikatu), którego kopię zapasową chcesz utworzyć.

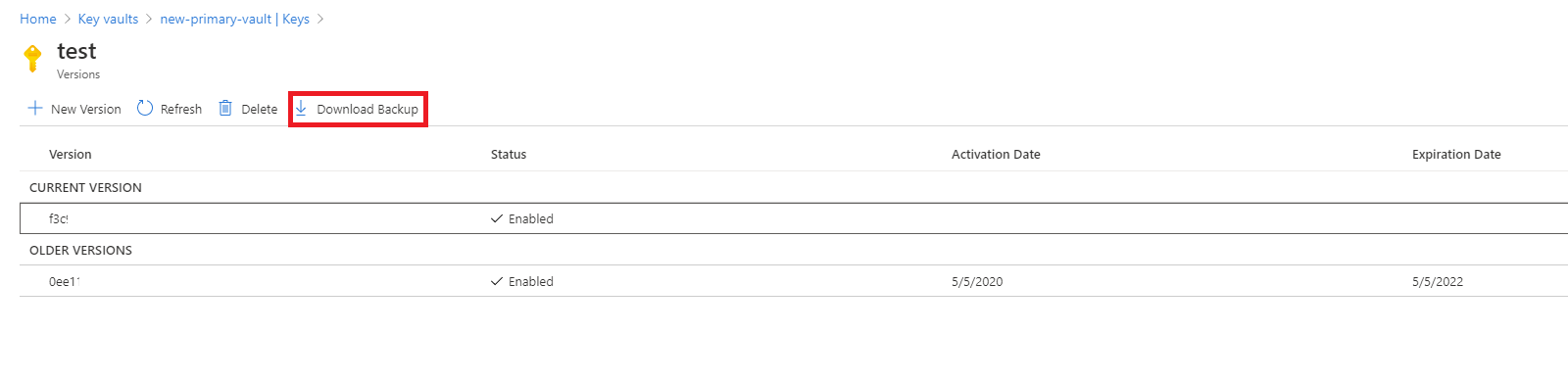

Wybierz obiekt.

Wybierz Pobierz kopię zapasową.

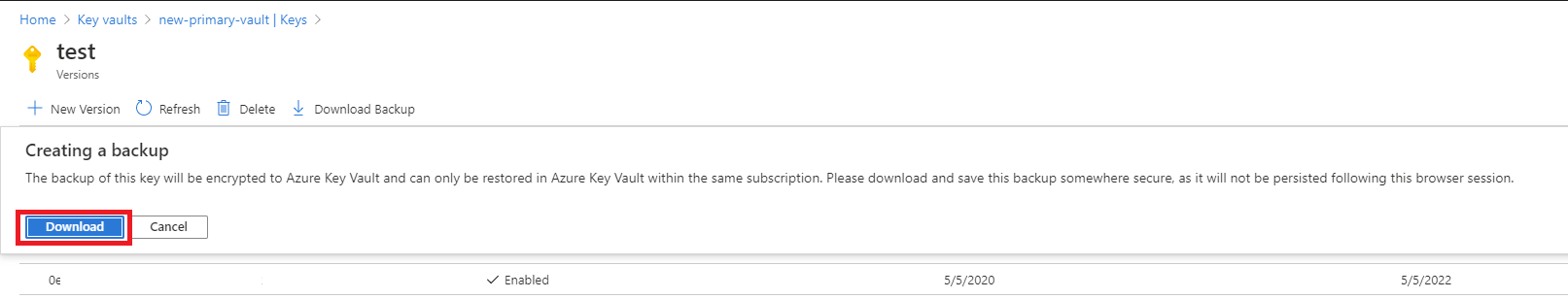

Wybierz Pobierz.

Zapisz zaszyfrowany blob w bezpiecznej lokalizacji.

Przywróć

Przejdź do portalu Azure.

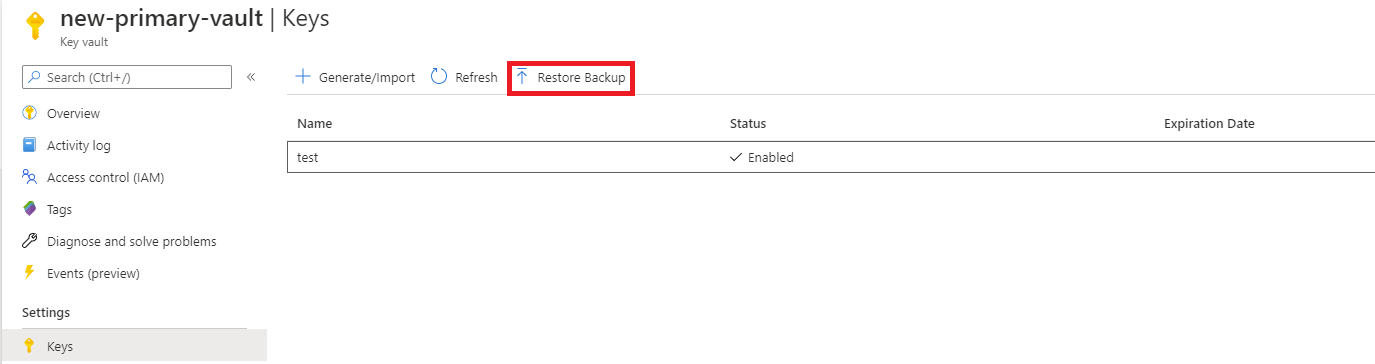

Wybierz magazyn kluczy.

Przejdź do typu obiektu (wpisu tajnego, klucza lub certyfikatu), który chcesz przywrócić.

Wybierz pozycję Przywróć kopię zapasową.

Przejdź do lokalizacji, w której zapisano zaszyfrowany blob.

Kliknij przycisk OK.

Tworzenie kopii zapasowej i przywracanie z Azure CLI lub Azure PowerShell

## Log in to Azure

az login

## Set your subscription

az account set --subscription <subscription-id>

## Register Key Vault as a provider

az provider register -n Microsoft.KeyVault

## Back up a certificate in Key Vault

az keyvault certificate backup --file <file-path> --name <certificate-name> --vault-name <vault-name> --subscription <subscription-id>

## Back up a key in Key Vault

az keyvault key backup --file <file-path> --name <key-name> --vault-name <vault-name> --subscription <subscription-id>

## Back up a secret in Key Vault

az keyvault secret backup --file <file-path> --name <secret-name> --vault-name <vault-name> --subscription <subscription-id>

## Restore a certificate in Key Vault

az keyvault certificate restore --file <file-path> --vault-name <vault-name> --subscription <subscription-id>

## Restore a key in Key Vault

az keyvault key restore --file <file-path> --vault-name <vault-name> --subscription <subscription-id>

## Restore a secret in Key Vault

az keyvault secret restore --file <file-path> --vault-name <vault-name> --subscription <subscription-id>