Notatka

Dostęp do tej strony wymaga autoryzacji. Może spróbować zalogować się lub zmienić katalogi.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

Jako analitycy i badacze zabezpieczeń chcesz aktywnie szukać zagrożeń bezpieczeństwa, ale różne systemy i urządzenia zabezpieczające generują góry danych, które mogą być trudne do przeanalizowania i filtrowania w znaczących zdarzeniach. Microsoft Sentinel ma zaawansowane narzędzia wyszukiwania zagrożeń i zapytań do wyszukiwania zagrożeń bezpieczeństwa w źródłach danych organizacji. Aby pomóc analitykom zabezpieczeń w proaktywnym wyszukiwaniu nowych anomalii, które nie są wykrywane przez aplikacje zabezpieczeń, a nawet przez zaplanowane reguły analizy, zapytania dotyczące wyszukiwania zagrożeń prowadzą Cię do zadawania właściwych pytań w celu znalezienia problemów z danymi, które już masz w sieci.

Na przykład jedno nieodnajmniejsze zapytanie zawiera dane dotyczące najbardziej nietypowych procesów uruchomionych w infrastrukturze. Nie chcesz, aby alert był uruchamiany za każdym razem. Mogą być całkowicie niewinni. Warto jednak od czasu do czasu przyjrzeć się zapytaniu, aby sprawdzić, czy jest coś niezwykłego.

Ważna

Po 31 marca 2027 r. Microsoft Sentinel nie będą już obsługiwane w Azure Portal i będą dostępne tylko w portalu Microsoft Defender. Wszyscy klienci korzystający z Microsoft Sentinel w Azure Portal zostaną przekierowane do portalu usługi Defender i będą używać Microsoft Sentinel tylko w portalu usługi Defender.

Jeśli nadal używasz Microsoft Sentinel w Azure Portal, zalecamy rozpoczęcie planowania przejścia do portalu usługi Defender w celu zapewnienia płynnego przejścia i pełnego wykorzystania ujednoliconego środowiska operacji zabezpieczeń oferowanego przez Microsoft Defender.

Uwaga

Microsoft Sentinel transmisje strumieniowe na żywo są już dostępne. Aby zautomatyzować zapytania i powiadomienia, użyj zadań KQL, reguł analizy lub podręczników. Te alternatywy oferują trwałe wyniki zapytań i obsługę różnych platform obsługi komunikatów.

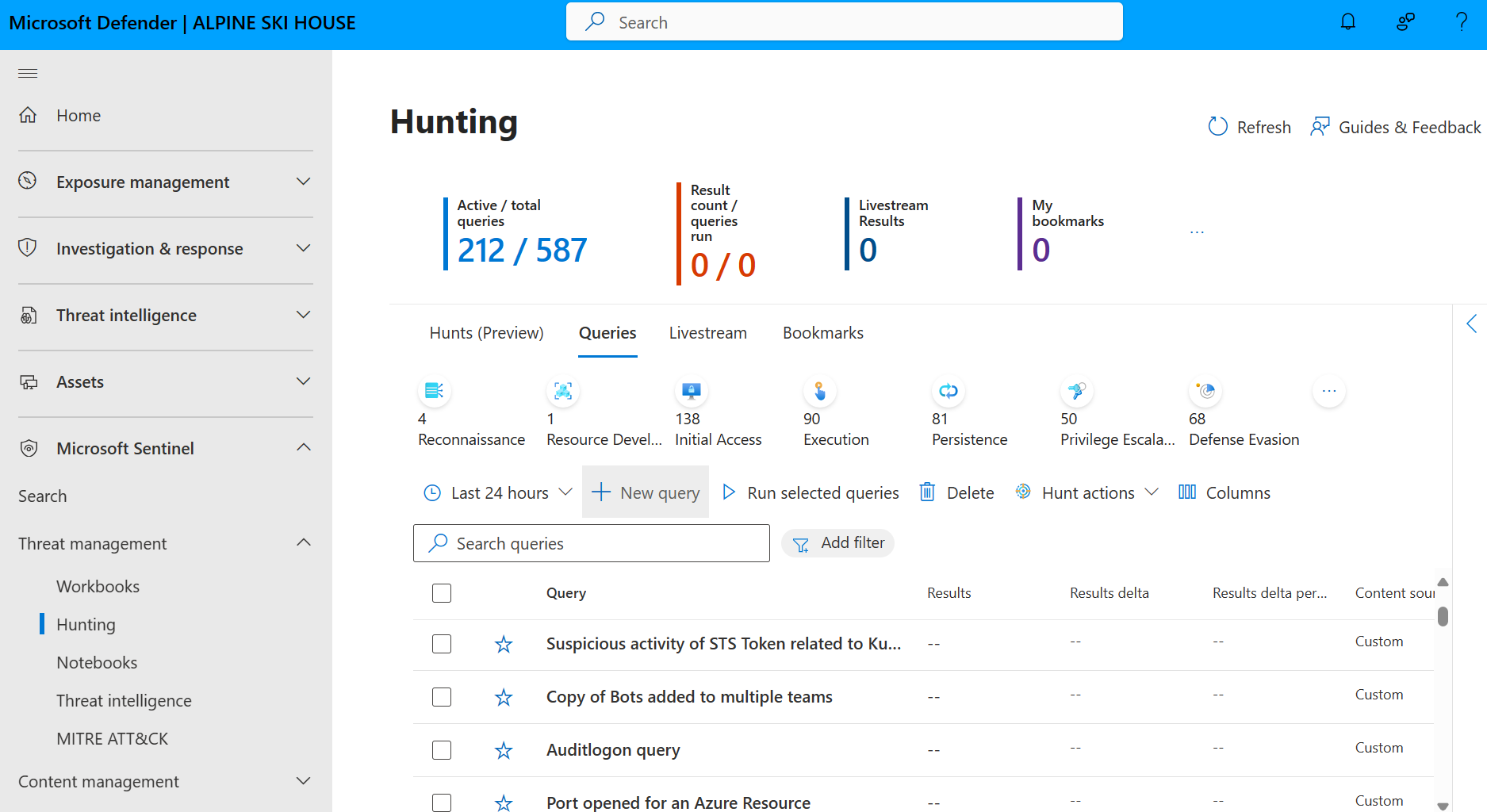

Polowania w Microsoft Sentinel (wersja zapoznawcza)

Dzięki polowaniom w Microsoft Sentinel wyszukuj niewykryte zagrożenia i złośliwe zachowania, tworząc hipotezę, przeszukując dane, weryfikując tę hipotezę i działając w razie potrzeby. Utwórz nowe reguły analityczne, analizę zagrożeń i zdarzenia na podstawie swoich ustaleń.

| Możliwości | Opis |

|---|---|

| Definiowanie hipotezy | Aby zdefiniować hipotezę, znajdź inspirację z mapy MITRE, najnowszych wyników zapytań wyszukiwania zagrożeń, rozwiązań centrum zawartości lub wygeneruj własne niestandardowe polowania. |

| Badanie zapytań i wyników zakładek | Po zdefiniowaniu hipotezy przejdź do karty Zapytania na stronie Wyszukiwanie zagrożeń . Wybierz zapytania związane z twoją hipotezą i nowe wyszukiwanie , aby rozpocząć pracę. Uruchom zapytania związane z wyszukiwaniem i zbadaj wyniki przy użyciu środowiska dzienników. Wyniki zakładek bezpośrednio do wyszukiwania w celu adnotacji wyników, wyodrębnienia identyfikatorów jednostek i zachowania odpowiednich zapytań. |

| Badanie i podjęcie akcji | Jeszcze bardziej szczegółowo zbadaj stron jednostki UEBA. Uruchamianie podręczników specyficznych dla jednostki w jednostkach z zakładkami. Wbudowane akcje umożliwiają tworzenie nowych reguł analitycznych, wskaźników zagrożeń i zdarzeń na podstawie wyników. |

| Śledzenie wyników | Zapisz wyniki polowania. Sprawdź, czy hipoteza jest zweryfikowana, czy nie. W komentarzach pozostaw szczegółowe notatki. Hunts automatycznie łączy nowe reguły analityczne i zdarzenia. Śledzenie ogólnego wpływu programu wyszukiwania zagrożeń za pomocą paska metryk. |

Aby rozpocząć, zobacz Przeprowadzanie kompleksowego proaktywnego wyszukiwania zagrożeń w Microsoft Sentinel.

Zapytania dotyczące wyszukiwania zagrożeń

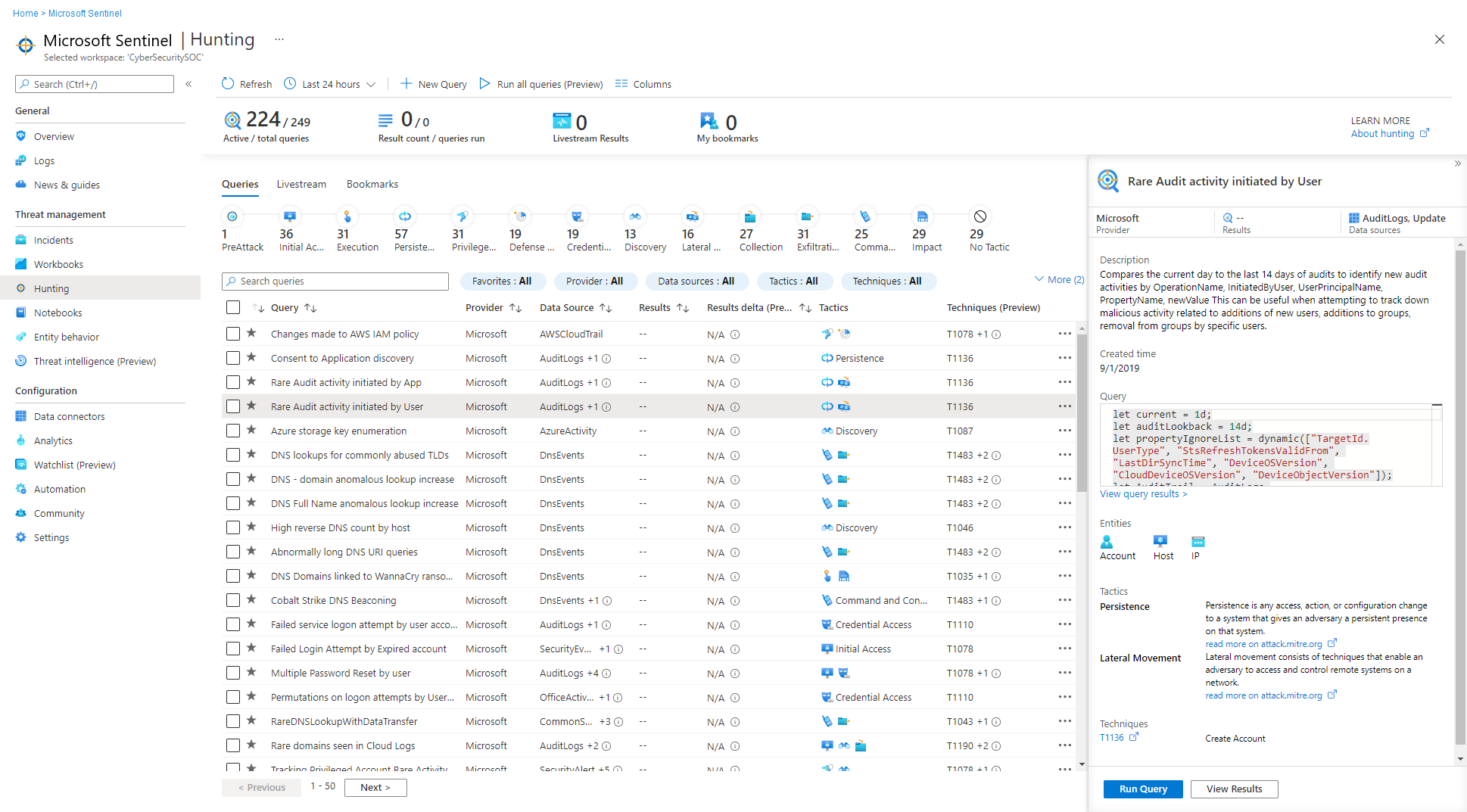

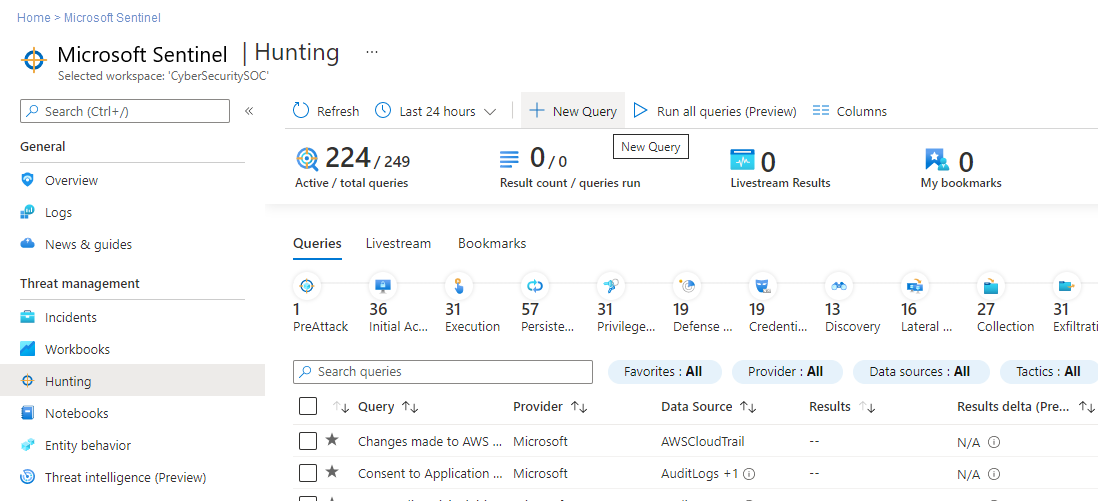

W Microsoft Sentinel w usłudze Defender wybierz pozycjęWyszukiwanie zagrożeń>, a następnie kartę Zapytania, aby uruchomić wszystkie zapytania lub wybrany podzestaw. Karta Zapytania zawiera listę wszystkich zapytań wyszukiwania zagrożeń zainstalowanych z rozwiązaniami zabezpieczeń z centrum zawartości oraz wszelkie dodatkowe zapytania utworzone lub zmodyfikowane. Każde zapytanie zawiera opis wyszukiwanych danych oraz rodzaju danych, na których jest uruchamiane. Te zapytania są pogrupowane według ich taktyki MITRE ATT&CK. Ikony u góry kategoryzują typ zagrożenia, taki jak początkowy dostęp, trwałość i eksfiltracja. Techniki&CK programu MITRE ATT są wyświetlane w kolumnie Techniki i opisują konkretne zachowanie zidentyfikowane przez zapytanie wyszukiwania zagrożeń.

Użyj karty zapytania, aby określić, gdzie rozpocząć wyszukiwanie zagrożeń, sprawdzając liczbę wyników, skoki lub zmianę liczby wyników w okresie 24-godzinnym. Sortuj i filtruj według ulubionych, źródła danych,&taktykę lub technikę CK MITRE ATT, wyniki, różnicę wyników lub procent różnicy wyników. Wyświetl zapytania, które nadal wymagają połączenia ze źródłami danych, i uzyskaj zalecenia dotyczące sposobu włączania tych zapytań.

W poniższej tabeli opisano szczegółowe akcje dostępne na pulpicie nawigacyjnym wyszukiwania zagrożeń:

| Akcja | Opis |

|---|---|

| Zobacz, jak zapytania mają zastosowanie do środowiska | Wybierz przycisk Uruchom wszystkie zapytania lub wybierz podzbiór zapytań przy użyciu pól wyboru po lewej stronie każdego wiersza i wybierz przycisk Uruchom wybrane zapytania . Uruchamianie zapytań może potrwać od kilku sekund do wielu minut, w zależności od liczby wybranych zapytań, zakresu czasu i ilości danych, których dotyczy zapytanie. |

| Wyświetlanie zapytań, które zwróciły wyniki | Po uruchomieniu zapytań wyświetl zapytania, które zwróciły wyniki przy użyciu filtru Wyniki : - Sortuj, aby zobaczyć, które zapytania mają najwięcej lub najmniej wyników. — Wyświetl zapytania, które nie są w ogóle aktywne w twoim środowisku, wybierając pozycję N/A w filtrze Wyników . — Umieść kursor na ikonie informacji (i) obok N/A , aby zobaczyć, które źródła danych są wymagane do uaktywnienia tego zapytania. |

| Identyfikowanie skoków w danych | Identyfikowanie skoków w danych przez sortowanie lub filtrowanie według wartości różnicowej wyników lub wartości procentowej różnicy wyników. Porównuje wyniki z ostatnich 24 godzin z wynikami z poprzednich 24–48 godzin, wyróżniając wszelkie duże różnice lub względną różnicę w woluminie. |

| Wyświetlanie zapytań zamapowanych na taktykę mitre att&CK |

Pasek taktyki MITRE ATT&CK w górnej części tabeli zawiera listę zapytań mapowanych na każdą taktykę&CK usługi MITRE ATT. Pasek taktyki jest dynamicznie aktualizowany na podstawie bieżącego zestawu zastosowanych filtrów. Umożliwia sprawdzenie, które taktyki&CK&MITRE ATT są wyświetlane podczas filtrowania według danej liczby wyników, różnicy wyników wysokiego wyniku, wyników N/A lub dowolnego innego zestawu filtrów. |

| Wyświetlanie zapytań zamapowanych na techniki mitre att&CK | Zapytania można również mapować na techniki MITRE ATT&CK. Za pomocą filtru Technika można filtrować lub sortować według technik MITRE ATT&CK. Otwierając zapytanie, możesz wybrać technikę, aby wyświetlić opis metody MITRE ATT&CK. |

| Zapisywanie zapytania w ulubionych | Zapytania zapisane w ulubionych są automatycznie uruchamiane za każdym razem, gdy jest uzyskiwany dostęp do strony wyszukiwania zagrożeń . Możesz utworzyć własne zapytanie wyszukiwania zagrożeń lub sklonować i dostosować istniejący szablon zapytania wyszukiwania zagrożeń. |

| Uruchamianie zapytań | Wybierz pozycję Uruchom zapytanie na stronie szczegółów zapytania wyszukiwania zagrożeń, aby uruchomić zapytanie bezpośrednio ze strony wyszukiwania zagrożeń. Liczba dopasowań jest wyświetlana w tabeli w kolumnie Wyniki . Przejrzyj listę zapytań wyszukiwania zagrożeń i ich dopasowania. |

| Przeglądanie bazowego zapytania | Przejrzyj szybkie zapytanie bazowe w okienku szczegółów zapytania. Wyniki można wyświetlić, klikając link Wyświetl wyniki zapytania (poniżej okna zapytania) lub przycisk Wyświetl wyniki (u dołu okienka). Zapytanie otwiera stronę Dzienniki (Log Analytics), a pod zapytaniem możesz przejrzeć dopasowania zapytania. |

Użyj zapytań przed, w trakcie i po kompromisie, aby wykonać następujące akcje:

Przed wystąpieniem zdarzenia: oczekiwanie na wykrycie nie wystarczy. Podejmij proaktywne działanie, uruchamiając zapytania dotyczące wyszukiwania zagrożeń związane z danymi, które pozyskujesz do obszaru roboczego co najmniej raz w tygodniu.

Wyniki proaktywnego wyszukiwania zagrożeń zapewniają wczesny wgląd w zdarzenia, które mogą potwierdzić, że kompromis jest w toku, lub przynajmniej pokazać słabsze obszary w środowisku, które są zagrożone i wymagają uwagi.

Podczas naruszenia zabezpieczeń: aktywnie monitoruj zdarzenia, aby ułatwić określenie następnej akcji aktora zagrożeń, wysyłaj powiadomienia do odpowiednich osób i podejmij działania, aby zatrzymać atak w toku.

- Użyj zadań KQL, aby monitorować zachowanie osoby atakującej i utrwalać wyniki zapytania w Microsoft Sentinel data lake.

- Analizowanie utrwalonych wyników przy użyciu narzędzi, takich jak Security Copilot, notesy Jupyter, zaawansowane wyszukiwanie zagrożeń i zapytania KQL.

- Wysyłanie powiadomień do aplikacji Teams, wiadomości e-mail i innych platform obsługi wiadomości.

Po kompromisie: Po wystąpieniu kompromisu lub incydentu upewnij się, że ulepszysz zasięg i wgląd, aby zapobiec podobnym incydentom w przyszłości.

Zmodyfikuj istniejące zapytania lub utwórz nowe, aby ułatwić wczesne wykrywanie na podstawie szczegółowych informacji uzyskanych na podstawie twojego naruszenia zabezpieczeń lub incydentu.

Jeśli odnaleziono lub utworzono zapytanie dotyczące wyszukiwania zagrożeń, które zapewnia wysoką wartość wglądu w możliwe ataki, utwórz niestandardowe reguły wykrywania na podstawie tego zapytania i wyświetl te szczegółowe informacje jako alerty dla osób reagujących na zdarzenia zabezpieczeń.

Wyświetl wyniki zapytania i wybierz pozycję Nowa reguła> alertuUtwórz alert Microsoft Sentinel. Użyj kreatora reguł analizy , aby utworzyć nową regułę na podstawie zapytania. Aby uzyskać więcej informacji, zobacz Tworzenie niestandardowych reguł analizy w celu wykrywania zagrożeń.

Wyeksportuj wyniki i połącz je z konkretnymi przypadkami w celu usprawnienia współpracy SOC.

Można również tworzyć zapytania wyszukiwania zagrożeń dotyczące danych przechowywanych w Azure Data Explorer. Aby uzyskać więcej informacji, zobacz szczegóły konstruowania zapytań między zasobami w dokumentacji usługi Azure Monitor.

Aby znaleźć więcej zapytań i źródeł danych, przejdź do centrum zawartości w Microsoft Sentinel lub zapoznaj się z zasobami społeczności, takimi jak Microsoft Sentinel repozytorium GitHub.

Zapytania dotyczące wyszukiwania zagrożeń po wyjętej oknie

Wiele rozwiązań zabezpieczeń obejmuje zapytania wyszukiwania zagrożeń od samego końca. Po zainstalowaniu rozwiązania, które obejmuje zapytania wyszukiwania zagrożeń z centrum zawartości, na karcie Zapytania wyszukiwania zagrożeń są wyświetlane nieaktułowe zapytania dla tego rozwiązania. Zapytania są uruchamiane na danych przechowywanych w tabelach dzienników, takich jak tworzenie procesów, zdarzenia DNS lub inne typy zdarzeń.

Wiele dostępnych zapytań dotyczących zagrożeń jest opracowywanych przez badaczy zabezpieczeń firmy Microsoft w sposób ciągły. Dodają nowe zapytania do rozwiązań zabezpieczeń i dostosują istniejące zapytania, aby zapewnić punkt wejścia do wyszukiwania nowych wykrywania i ataków.

Niestandardowe zapytania dotyczące wyszukiwania zagrożeń

Utwórz lub edytuj zapytanie i zapisz je jako własne zapytanie lub udostępnij je użytkownikom znajdującym się w tej samej dzierżawie. W Microsoft Sentinel utwórz niestandardowe zapytanie wyszukiwania zagrożeń na karcieZapytania wyszukiwania zagrożeń>.

Aby uzyskać więcej informacji, zobacz Tworzenie niestandardowych zapytań wyszukiwania zagrożeń w Microsoft Sentinel.

Zakładki do śledzenia danych

Wyszukiwanie zagrożeń zwykle wymaga przeglądania gór danych dziennika w poszukiwaniu dowodów na złośliwe zachowanie. Podczas tego procesu śledczy znajdują zdarzenia, które chcą zapamiętać, ponownie przeanalizować i przeanalizować w ramach weryfikacji potencjalnych hipotez i zrozumienia pełnej historii kompromisu.

Podczas procesu wyszukiwania zagrożeń i badania można natknąć się na wyniki zapytań, które wyglądają nietypowo lub podejrzanie. Dodaj do zakładek te elementy, aby odwoływać się do nich w przyszłości, na przykład podczas tworzenia lub wzbogacania zdarzenia w celu zbadania. Zdarzenia, takie jak potencjalne główne przyczyny, wskaźniki naruszenia zabezpieczeń lub inne istotne zdarzenia, powinny być zgłaszane jako zakładka. Jeśli kluczowe zdarzenie, które zostało oznaczone zakładką, jest wystarczająco poważne, aby uzasadnić dochodzenie, eskaluj je do zdarzenia.

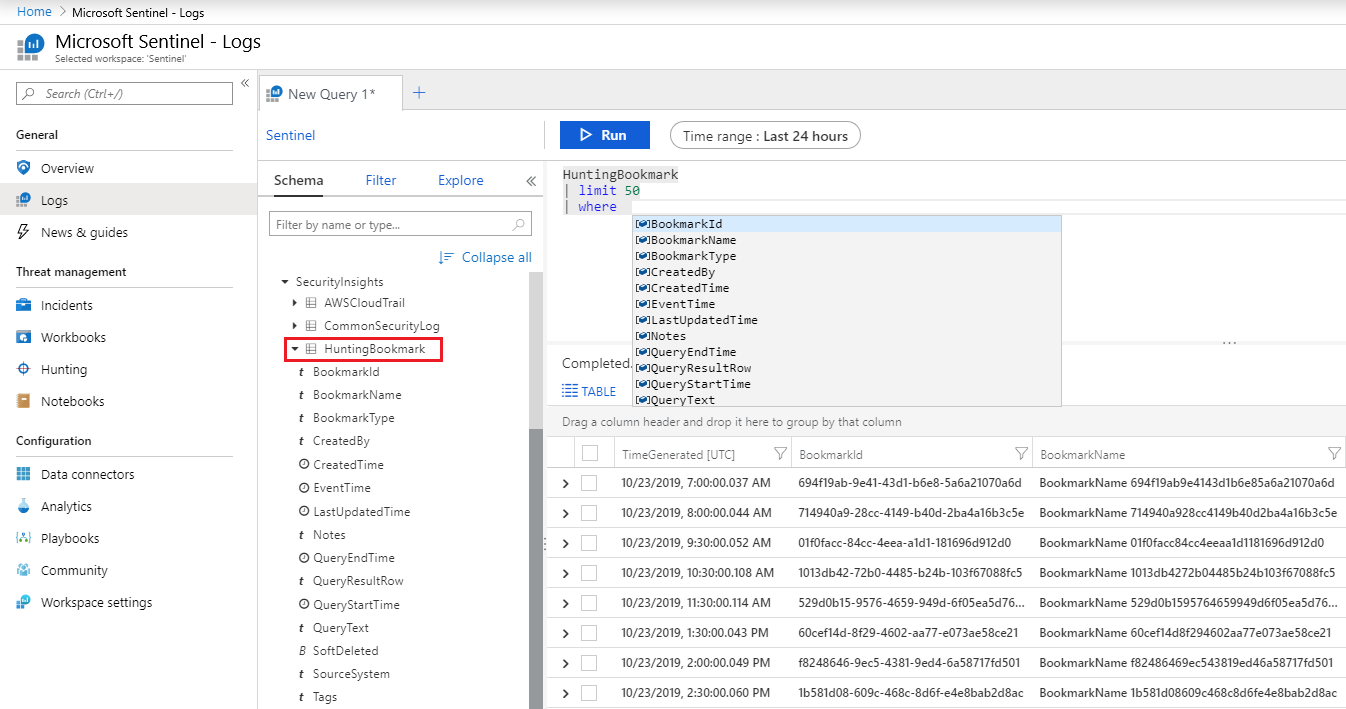

W wynikach oznacz pola wyboru dla dowolnych wierszy, które chcesz zachować, a następnie wybierz pozycję Dodaj zakładkę. Spowoduje to utworzenie rekordu dla każdego oznaczonego wiersza, zakładki zawierającej wyniki wierszy i zapytanie, które utworzyło wyniki. Możesz dodać własne tagi i notatki do każdej zakładki.

- Podobnie jak w przypadku reguł zaplanowanej analizy, możesz wzbogacić zakładki o mapowania jednostek, aby wyodrębnić wiele typów i identyfikatorów jednostek, a program MITRE ATT&mapowania CK w celu skojarzenia określonych taktyk i technik.

- Zakładki domyślnie używają tej samej jednostki i mapowań techniki MITRE ATT&CK jako zapytania wyszukiwania zagrożeń, które wygenerowały wyniki zakładek.

Wyświetl wszystkie wyniki zakładek, klikając kartę Zakładki na głównej stronie Wyszukiwania zagrożeń . Dodaj tagi do zakładek, aby sklasyfikować je do filtrowania. Jeśli na przykład badasz kampanię ataku, możesz utworzyć tag dla kampanii, zastosować tag do dowolnych odpowiednich zakładek, a następnie filtrować wszystkie zakładki na podstawie kampanii.

Zbadaj pojedyncze wyszukiwanie z zakładką, wybierając zakładkę, a następnie klikając pozycję Zbadaj w okienku szczegółów, aby otworzyć środowisko badania. Wyświetlanie, badanie i wizualne przekazywanie wyników za pomocą interaktywnego diagramu grafów jednostek i osi czasu. Możesz również bezpośrednio wybrać jednostkę na liście, aby wyświetlić odpowiednią stronę jednostki.

Możesz również utworzyć zdarzenie na podstawie co najmniej jednej zakładki lub dodać co najmniej jedną zakładkę do istniejącego zdarzenia. Zaznacz pole wyboru po lewej stronie zakładek, których chcesz użyć, a następnie wybierz pozycję Akcje> zdarzeniaUtwórz nowe zdarzenie lub Dodaj do istniejącego zdarzenia. Klasyfikacja i badanie incydentu, jak każdy inny.

Wyświetl dane zakładek bezpośrednio w tabeli HuntingBookmark w obszarze roboczym usługi Log Analytics. Przykład:

Wyświetlanie zakładek z tabeli umożliwia filtrowanie, podsumowywanie i dołączanie danych z zakładkami do innych źródeł danych, co ułatwia wyszukiwanie dowodów potwierdzających.

Aby rozpocząć korzystanie z zakładek, zobacz Śledzenie danych podczas wyszukiwania zagrożeń przy użyciu Microsoft Sentinel.

Notesy do badania zasilania

Gdy wyszukiwanie zagrożeń i badania stają się bardziej złożone, użyj notesów Microsoft Sentinel, aby zwiększyć swoją aktywność dzięki uczeniu maszynowem, wizualizacjom i analizie danych.

Notesy zapewniają rodzaj wirtualnej piaskownicy wraz z własnym jądrem, w którym można przeprowadzić pełne badanie. Notes może zawierać nieprzetworzone dane, kod uruchamiany na tych danych, wyniki i ich wizualizacje. Zapisz notesy, aby można było udostępniać je innym osobom w celu ponownego użycia w organizacji.

Notesy mogą być przydatne, gdy wyszukiwanie lub badanie staje się zbyt duże, aby można je było łatwo zapamiętać, wyświetlić szczegóły lub zapisać zapytania i wyniki. Aby ułatwić tworzenie i udostępnianie notesów, Microsoft Sentinel udostępnia notesy Jupyter Notebook, środowisko open source, interaktywne programowanie i manipulowanie danymi, zintegrowane bezpośrednio na stronie notesów Microsoft Sentinel.

Więcej informacji można znaleźć w następujących artykułach:

- Wyszukiwanie zagrożeń bezpieczeństwa przy użyciu Jupyter Notebook

- Dokumentacja projektu Jupyter

- Dokumentacja wprowadzająca programu Jupyter.

- Książka Jupyter Infosec

- Prawdziwe samouczki języka Python

W poniższej tabeli opisano niektóre metody używania notesów Jupyter w celu ułatwienia procesów w Microsoft Sentinel:

| Metoda | Opis |

|---|---|

| Trwałość, powtarzalność i wycofywanie danych | Jeśli pracujesz z wieloma zapytaniami i zestawami wyników, prawdopodobnie masz jakieś ślepe zaułki. Musisz zdecydować, które zapytania i wyniki zachować, oraz sposób gromadzenia przydatnych wyników w jednym raporcie. Notesy Jupyter Notebook umożliwiają zapisywanie zapytań i danych zgodnie z rzeczywistym użyciem, używanie zmiennych do ponownego uruchamiania zapytań o różnych wartościach lub datach lub zapisywanie zapytań w celu ponownego uruchamiania w przyszłych badaniach. |

| Skrypty i programowanie | Użyj notesów Jupyter Notebook, aby dodać programowanie do zapytań, w tym: - Języki deklaratywne, takie jak język zapytań Kusto (KQL) lub SQL, do kodowania logiki w jednej, prawdopodobnie złożonej instrukcji. - Proceduralne języki programowania, aby uruchomić logikę w serii kroków. Podziel logikę na kroki ułatwiające wyświetlanie i debugowanie wyników pośrednich, dodawanie funkcji, które mogą nie być dostępne w języku zapytań, oraz ponowne używanie częściowych wyników w późniejszych krokach przetwarzania. |

| Linki do danych zewnętrznych | Chociaż tabele Microsoft Sentinel mają większość danych telemetrycznych i danych zdarzeń, notesy Jupyter Notebook mogą łączyć się z dowolnymi danymi dostępnymi w sieci lub z pliku. Korzystanie z notesów Jupyter Notebook umożliwia dołączanie danych, takich jak: — Dane w usługach zewnętrznych, których nie jesteś właścicielem, takie jak dane geolokalizacji lub źródła analizy zagrożeń — Dane poufne przechowywane tylko w organizacji, takie jak bazy danych zasobów ludzkich lub listy zasobów o wysokiej wartości — Dane, które nie zostały jeszcze zmigrowane do chmury. |

| Wyspecjalizowane narzędzia do przetwarzania danych, uczenia maszynowego i wizualizacji | Usługa Jupyter Notebooks udostępnia więcej wizualizacji, bibliotek uczenia maszynowego oraz funkcji przetwarzania i przekształcania danych. Na przykład użyj notesów Jupyter Notebook z następującymi możliwościami języka Python : - pandas na potrzeby przetwarzania, oczyszczania i inżynierii danych - Matplotlib, HoloViews i Plotly na potrzeby wizualizacji - NumPy i SciPy na potrzeby zaawansowanego przetwarzania liczbowego i naukowego - scikit-learn na potrzeby uczenia maszynowego - TensorFlow, PyTorch i Keras na potrzeby uczenia głębokiego Porada: Notesy Jupyter Notebook obsługują wiele jąder języka. Użyj magii , aby mieszać języki w tym samym notesie, umożliwiając wykonywanie poszczególnych komórek przy użyciu innego języka. Możesz na przykład pobrać dane przy użyciu komórki skryptu programu PowerShell, przetworzyć dane w języku Python i użyć języka JavaScript do renderowania wizualizacji. |

Narzędzia zabezpieczeń MSTIC, Jupyter i Python

Microsoft Threat Intelligence Center (MSTIC) to zespół analityków i inżynierów zabezpieczeń firmy Microsoft, którzy tworzyć wykrywanie zabezpieczeń dla kilku platform firmy Microsoft i pracują nad identyfikacją i badaniem zagrożeń.

MSTIC utworzyło bibliotekę MSTICPy, bibliotekę do badania zabezpieczeń informacji i wyszukiwania zagrożeń w notesach Jupyter Notebooks. Program MSTICPy udostępnia funkcje wielokrotnego użytku, które mają przyspieszyć tworzenie notesów i ułatwić użytkownikom odczytywanie notesów w Microsoft Sentinel.

Na przykład program MSTICPy może:

- Wykonywanie zapytań dotyczących danych dziennika z wielu źródeł.

- Wzbogacanie danych za pomocą analizy zagrożeń, geolokalizacji i Azure danych zasobów.

- Wyodrębnij wskaźniki działania (IoA) z dzienników i rozpakuj zakodowane dane.

- Wykonaj zaawansowane analizy, takie jak nietypowe wykrywanie sesji i dekompozycja szeregów czasowych.

- Wizualizuj dane przy użyciu interakcyjnych osi czasu, drzew przetwarzania i wielowymiarowych wykresów morfowych.

Program MSTICPy zawiera również pewne narzędzia notesu oszczędzające czas, takie jak widżety, które ustawiają granice czasu wykonywania zapytań, wybierają i wyświetlają elementy z list oraz konfigurują środowisko notesu.

Więcej informacji można znaleźć w następujących artykułach:

- Dokumentacja programu MSTICPy

- Notesy Jupyter z możliwościami wyszukiwania Microsoft Sentinel zagrożeń

- Zaawansowane konfiguracje notesów Jupyter i biblioteki MSTICPy w Microsoft Sentinel

Przydatne operatory i funkcje

Zapytania wyszukiwania zagrożeń są wbudowane w język zapytań Kusto (KQL), zaawansowany język zapytań z językiem IntelliSense, który zapewnia moc i elastyczność potrzebną do następnego poziomu wyszukiwania zagrożeń.

Jest to ten sam język używany przez zapytania w regułach analizy i w innych miejscach w Microsoft Sentinel. Aby uzyskać więcej informacji, zobacz Dokumentacja języka zapytań.

Następujące operatory są szczególnie przydatne w zapytaniach Microsoft Sentinel wyszukiwania zagrożeń:

where — filtruj tabelę do podzestawu wierszy spełniających predykat.

summarize — utwórz tabelę, która agreguje zawartość tabeli wejściowej.

join — scal wiersze dwóch tabel, aby utworzyć nową tabelę, dopasowując wartości określonych kolumn z każdej tabeli.

count — zwraca liczbę rekordów w zestawie rekordów wejściowych.

top — zwraca pierwsze rekordy N posortowane według określonych kolumn.

limit — wróć do określonej liczby wierszy.

project — wybierz kolumny do uwzględnienia, zmień nazwę lub upuść, a następnie wstaw nowe obliczone kolumny.

extend — tworzenie kolumn obliczeniowych i dołączanie ich do zestawu wyników.

makeset — zwraca tablicę dynamiczną (JSON) zestawu unikatowych wartości, które wyrażenie przyjmuje w grupie

find — znajdź wiersze zgodne z predykatem w zestawie tabel.

adx() — ta funkcja wykonuje zapytania obejmujące wiele zasobów Azure Data Explorer źródeł danych z Microsoft Sentinel środowiska wyszukiwania zagrożeń i usługi Log Analytics. Aby uzyskać więcej informacji, zobacz Azure Data Explorer zapytań między zasobami przy użyciu Azure Monitor.

Artykuły pokrewne

- Notesy Jupyter z możliwościami wyszukiwania Microsoft Sentinel zagrożeń

- Śledzenie danych podczas wyszukiwania zagrożeń za pomocą Microsoft Sentinel

- Dowiedz się więcej na podstawie przykładu używania niestandardowych reguł analizy podczas monitorowania powiększenia za pomocą łącznika niestandardowego.