Notatka

Dostęp do tej strony wymaga autoryzacji. Może spróbować zalogować się lub zmienić katalogi.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

Jednym z szybkich i łatwych sposobów oceny ważności zdarzenia jest sprawdzenie, czy jakiekolwiek adresy IP w nim są znane jako źródła złośliwych działań. Możliwość automatycznego wykonania tej czynności pozwala zaoszczędzić dużo czasu i wysiłku.

W tym samouczku dowiesz się, jak używać reguł automatyzacji Microsoft Sentinel i podręczników do automatycznego sprawdzania adresów IP w zdarzeniach pod kątem źródła analizy zagrożeń i rejestrowania każdego wyniku w odpowiednim zdarzeniu.

Po ukończeniu tego samouczka będzie można wykonywać następujące czynności:

- Tworzenie podręcznika na podstawie szablonu

- Konfigurowanie i autoryzowanie połączeń podręcznika z innymi zasobami

- Tworzenie reguły automatyzacji w celu wywołania podręcznika

- Wyświetlanie wyników zautomatyzowanego procesu

Ważna

Po 31 marca 2027 r. Microsoft Sentinel nie będą już obsługiwane w Azure Portal i będą dostępne tylko w portalu Microsoft Defender. Wszyscy klienci korzystający z Microsoft Sentinel w Azure Portal zostaną przekierowane do portalu usługi Defender i będą używać Microsoft Sentinel tylko w portalu usługi Defender.

Jeśli nadal używasz Microsoft Sentinel w Azure Portal, zalecamy rozpoczęcie planowania przejścia do portalu usługi Defender w celu zapewnienia płynnego przejścia i pełnego wykorzystania ujednoliconego środowiska operacji zabezpieczeń oferowanego przez Microsoft Defender.

Wymagania wstępne

Aby ukończyć ten samouczek, upewnij się, że masz następujące elementy:

Subskrypcja Azure. Utwórz bezpłatne konto , jeśli jeszcze go nie masz.

Obszar roboczy usługi Log Analytics z wdrożonym rozwiązaniem Microsoft Sentinel i pozyskanymi do niego danymi.

Użytkownik Azure z następującymi rolami przypisanymi do następujących zasobów:

- Microsoft Sentinel współautora w obszarze roboczym usługi Log Analytics, w którym wdrożono Microsoft Sentinel.

- Współautor aplikacji logiki i właściciel lub jego odpowiednik w dowolnej grupie zasobów będą zawierać podręcznik utworzony w tym samouczku.

Zainstalowane rozwiązanie VirusTotal z centrum zawartości

Na potrzeby tego samouczka wystarczy (bezpłatne) konto VirusTotal . Implementacja produkcyjna wymaga konta VirusTotal Premium.

Agent monitora Azure zainstalowany na co najmniej jednej maszynie w środowisku, dzięki czemu zdarzenia są generowane i wysyłane do Microsoft Sentinel.

Tworzenie podręcznika na podstawie szablonu

Microsoft Sentinel zawiera gotowe, gotowe szablony podręczników, które można dostosować i użyć do automatyzacji dużej liczby podstawowych celów i scenariuszy SecOps. Znajdźmy jeden, aby wzbogacić informacje o adresie IP w naszych zdarzeniach.

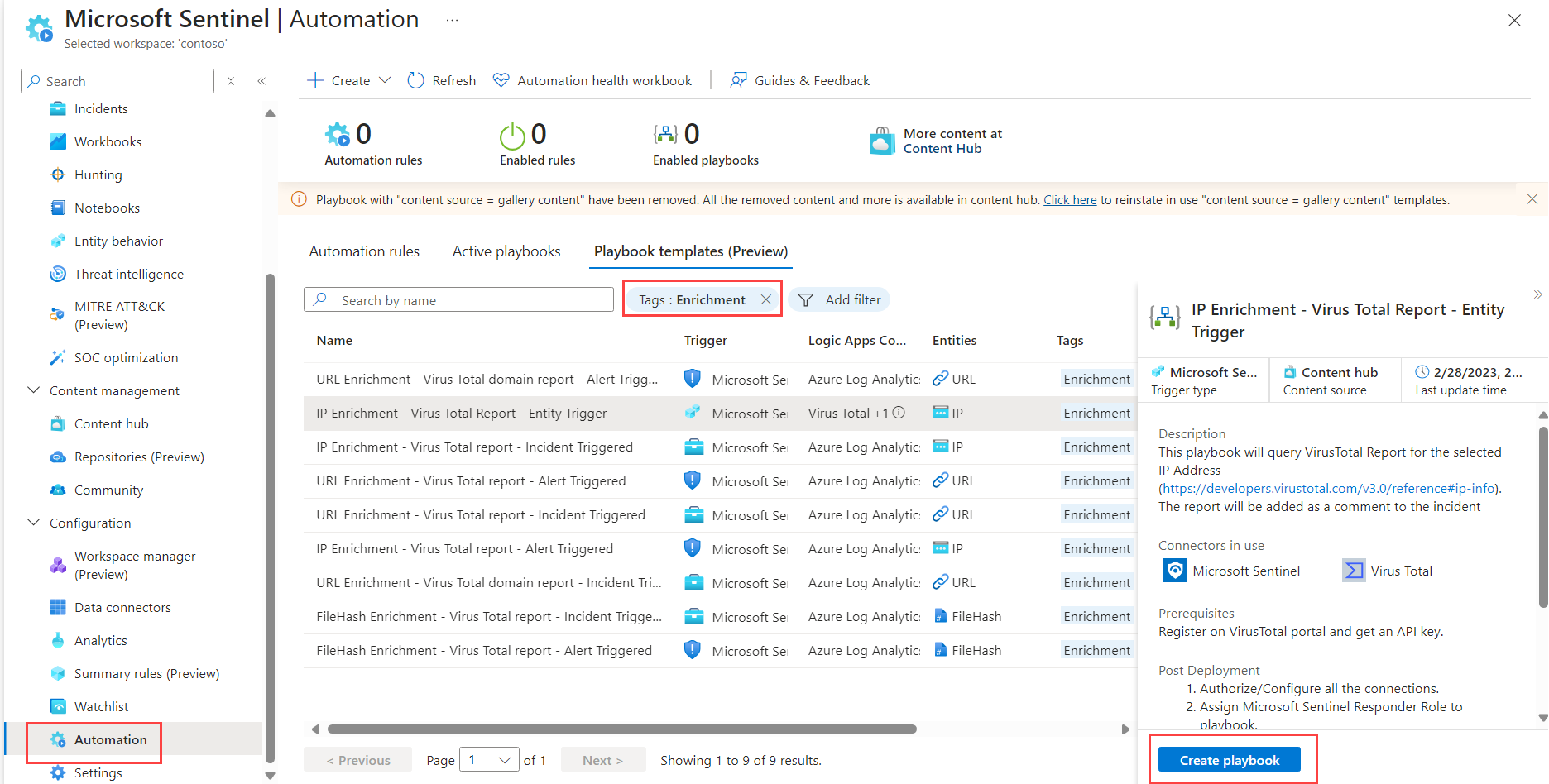

W Microsoft Sentinel wybierz pozycję Automatyzacja konfiguracji>.

Na stronie Automatyzacja wybierz kartę Szablony podręczników (wersja zapoznawcza ).

Znajdź i wybierz jeden z szablonów raportów Wzbogacanie adresów IP — Suma wirusów dla jednostek, zdarzeń lub wyzwalaczy alertów. W razie potrzeby przefiltruj listę według tagu Wzbogacanie , aby znaleźć szablony.

Wybierz pozycję Utwórz podręcznik w okienku szczegółów. Przykład:

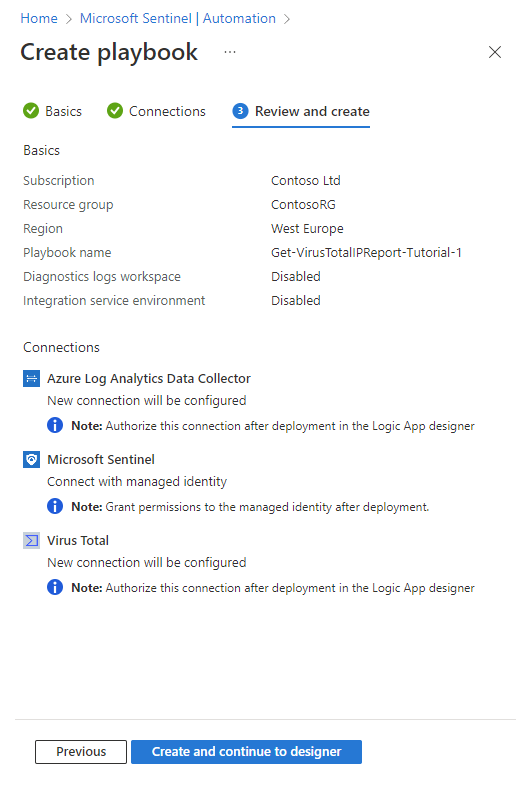

Zostanie otwarty kreator tworzenia podręcznika . Na karcie Podstawy :

Wybierz subskrypcję, grupę zasobów i region z odpowiednich list rozwijanych.

Edytuj nazwę podręcznika , dodając na końcu sugerowanej nazwy "Get-VirusTotalIPReport". W ten sposób będzie można stwierdzić, z którego oryginalnego szablonu pochodzi ten podręcznik, przy jednoczesnym zapewnieniu, że ma unikatową nazwę na wypadek, gdy chcesz utworzyć kolejny podręcznik na podstawie tego samego szablonu. Nazwijmy to "Get-VirusTotalIPReport-Tutorial-1".

Pozostaw niezaznaczone opcję Włącz dzienniki diagnostyczne w usłudze Log Analytics .

Wybierz pozycję Dalej: Połączenia >.

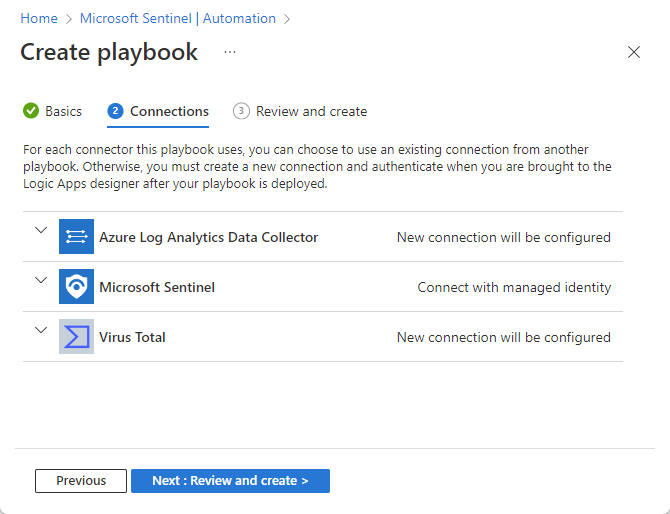

Na karcie Połączenia zostaną wyświetlone wszystkie połączenia, które ten podręcznik musi nawiązać z innymi usługami, oraz metodę uwierzytelniania, która będzie używana, jeśli połączenie zostało już nawiązane w istniejącym przepływie pracy aplikacji logiki w tej samej grupie zasobów.

Pozostaw połączenie Microsoft Sentinel tak, jak jest (powinno to oznaczać "Połącz za pomocą tożsamości zarządzanej").

Jeśli jakiekolwiek połączenia mówią "Nowe połączenie zostanie skonfigurowane", zostanie wyświetlony monit o to na następnym etapie samouczka. Jeśli masz już połączenia z tymi zasobami, wybierz strzałkę ekspandera po lewej stronie połączenia i wybierz istniejące połączenie z listy rozwiniętej. W tym ćwiczeniu pozostawimy go tak, jak jest.

Wybierz pozycję Dalej: Przejrzyj i utwórz >.

Na karcie Przeglądanie i tworzenie przejrzyj wszystkie wprowadzone informacje, które są wyświetlane tutaj, a następnie wybierz pozycję Utwórz podręcznik.

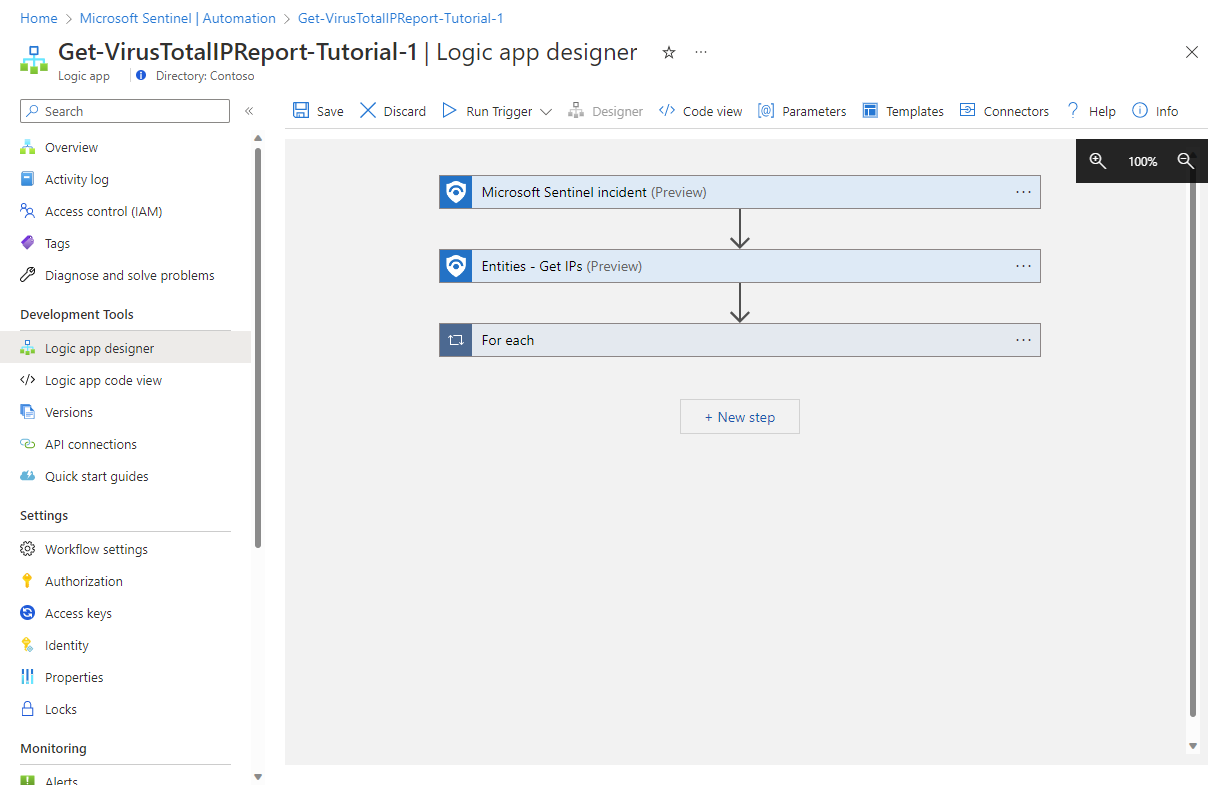

Po wdrożeniu podręcznika zobaczysz szybką serię powiadomień o jego postępie. Następnie zostanie otwarty projektant aplikacji logiki z wyświetlonym podręcznikiem. Nadal musimy autoryzować połączenia aplikacji logiki z zasobami, z których korzysta, aby można było uruchomić podręcznik. Następnie przejrzymy każdą akcję w podręczniku, aby upewnić się, że są one odpowiednie dla naszego środowiska, w razie potrzeby wprowadzając zmiany.

Autoryzowanie połączeń aplikacji logiki

Przypomnij sobie, że po utworzeniu podręcznika na podstawie szablonu powiedziano nam, że Azure log analytics data collector and Virus Total connections (Moduł zbierający dane usługi Log Analytics i łączna liczba połączeń wirusów) zostaną skonfigurowane później.

Oto, gdzie to robimy.

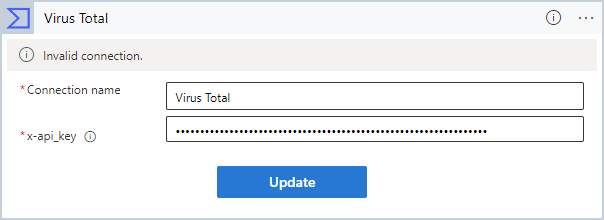

Autoryzuj łączną liczbę połączeń wirusów

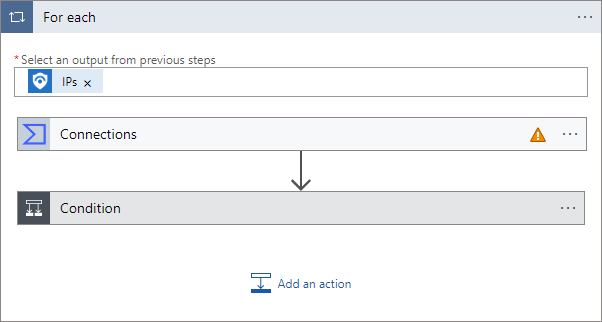

Wybierz akcję Dla każdej akcji, aby ją rozwinąć i przejrzeć jej zawartość, która zawiera akcje, które zostaną wykonane dla każdego adresu IP. Przykład:

Pierwszy widoczny element akcji ma etykietę Połączenia i ma pomarańczowy trójkąt ostrzegawczy.

Jeśli zamiast tego pierwsza akcja ma etykietę Pobierz raport ip (wersja zapoznawcza), oznacza to, że masz już istniejące połączenie z sumą wirusów i możesz przejść do następnego kroku.

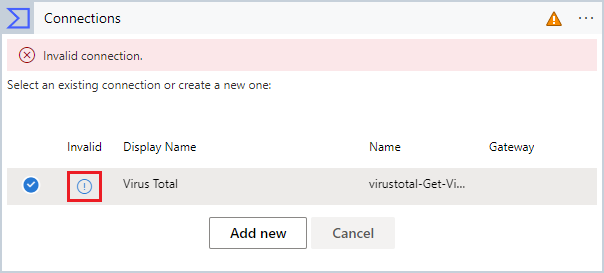

Wybierz akcję Połączenia , aby ją otworzyć.

Wybierz ikonę w kolumnie Nieprawidłowe dla wyświetlonego połączenia.

Zostanie wyświetlony monit o podanie informacji o połączeniu.

Wprowadź wartość "Suma wirusów" jako nazwę połączenia.

W przypadku api_key x skopiuj i wklej klucz interfejsu API z konta Virus Total.

Wybierz pozycję Aktualizuj.

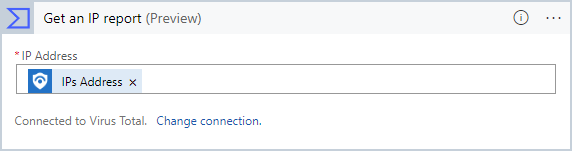

Teraz zobaczysz akcję Pobierz raport ip (wersja zapoznawcza). (Jeśli masz już konto Suma wirusów, będziesz już na tym etapie).

Autoryzowanie połączenia usługi Log Analytics

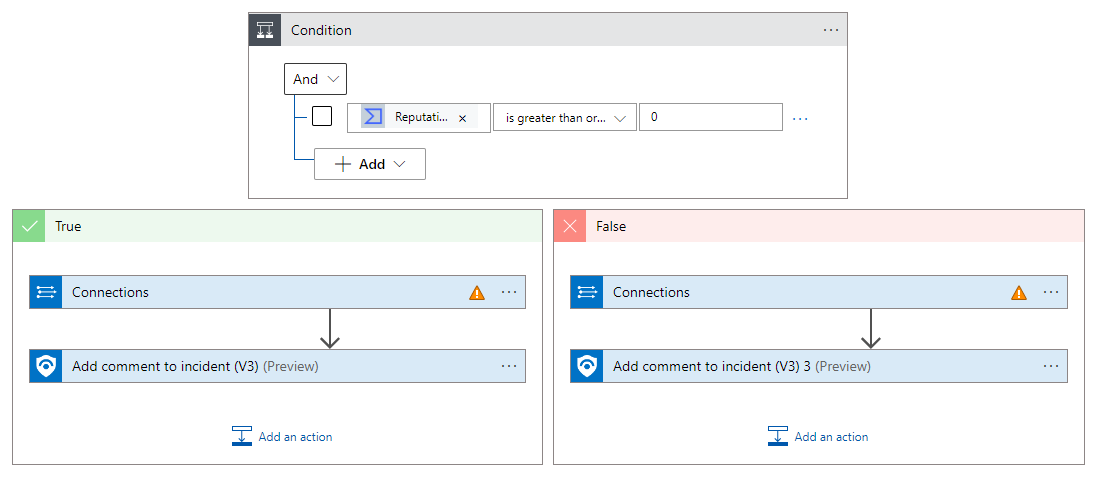

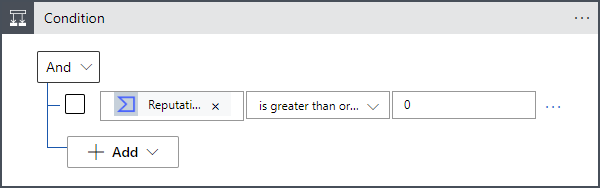

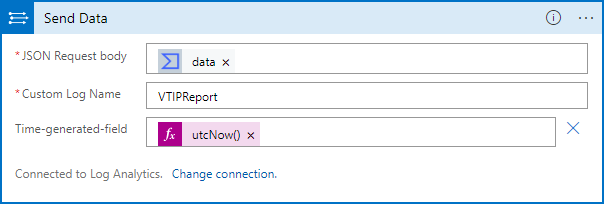

Następna akcja to Warunek , który określa pozostałe akcje pętli dla każdej pętli na podstawie wyniku raportu adresu IP. Analizuje ona wynik reputacji podany na adres IP w raporcie. Wynik wyższy niż 0 wskazuje, że adres jest nieszkodliwy; wynik niższy niż 0 wskazuje, że jest złośliwy.

Niezależnie od tego, czy warunek ma wartość true, czy false, chcemy wysłać dane w raporcie do tabeli w usłudze Log Analytics, aby można było wykonać zapytanie i przeanalizować je oraz dodać komentarz do zdarzenia.

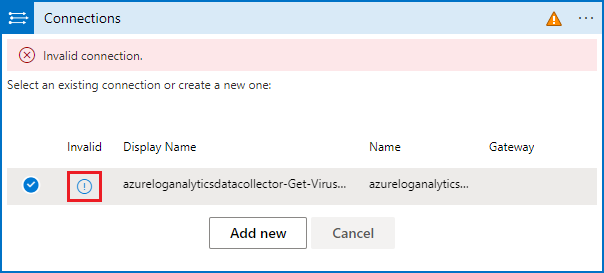

Ale jak zobaczysz, mamy więcej nieprawidłowych połączeń, które musimy autoryzować.

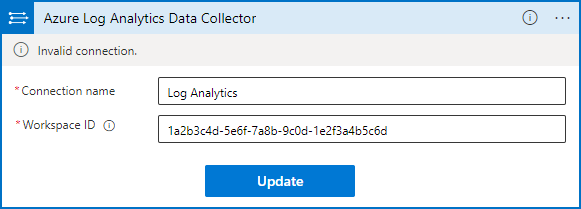

Wybierz akcję Połączenia w ramce True .

Wybierz ikonę w kolumnie Nieprawidłowe dla wyświetlonego połączenia.

Zostanie wyświetlony monit o podanie informacji o połączeniu.

Wprowadź wartość "Log Analytics" jako nazwę połączenia.

W przypadku identyfikatora obszaru roboczego skopiuj i wklej identyfikator ze strony Przegląd ustawień obszaru roboczego usługi Log Analytics.

Wybierz pozycję Aktualizuj.

Teraz zobaczysz akcję Wyślij dane prawidłowo. (Jeśli masz już połączenie usługi Log Analytics z usługi Logic Apps, będziesz już na tym etapie).

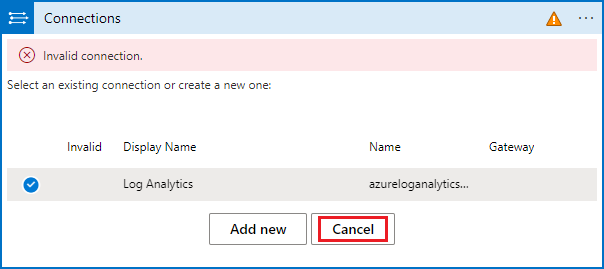

Teraz wybierz akcję Połączenia w ramce Fałsz . Ta akcja używa tego samego połączenia co ta w ramce True.

Sprawdź, czy połączenie o nazwie Log Analytics jest oznaczone, a następnie wybierz pozycję Anuluj. Dzięki temu akcja będzie teraz prawidłowo wyświetlana w podręczniku.

Teraz zobaczysz cały podręcznik, poprawnie skonfigurowany.

Bardzo ważne! Nie zapomnij wybrać pozycji Zapisz w górnej części okna projektanta aplikacji logiki . Po wyświetleniu komunikatów powiadomień o pomyślnym zapisaniu podręcznika na karcie Aktywne podręczniki* na stronie automatyzacji zostanie wyświetlony podręcznik.

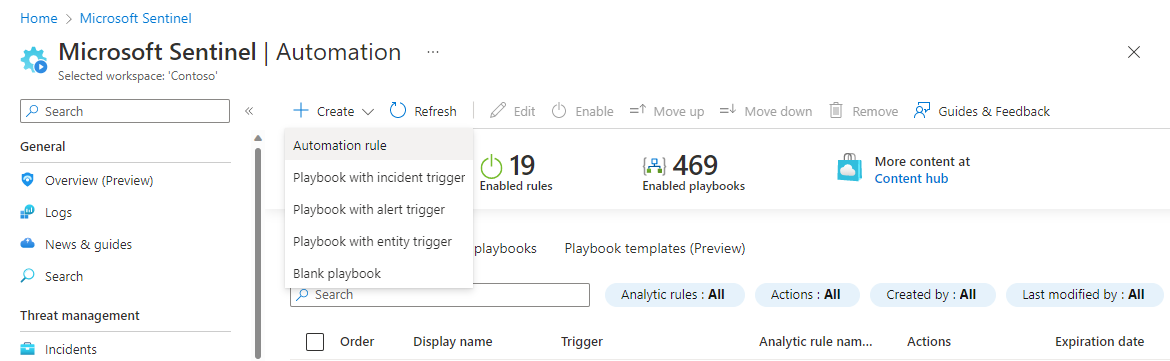

Tworzenie reguły automatyzacji

Teraz, aby faktycznie uruchomić ten podręcznik, musisz utworzyć regułę automatyzacji, która będzie uruchamiana po utworzeniu zdarzeń i wywołaniu podręcznika.

Na stronie Automatyzacja wybierz pozycję + Utwórz na górnym banerze. Z menu rozwijanego wybierz pozycję Reguła automatyzacji.

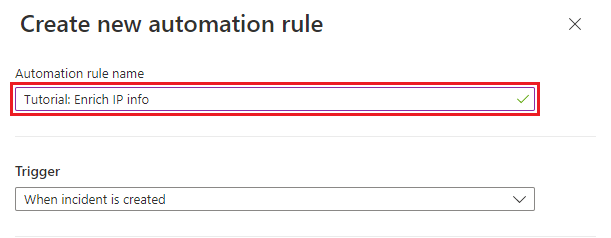

W panelu Tworzenie nowej reguły automatyzacji nadaj regule nazwę "Samouczek: wzbogacanie informacji o adresie IP".

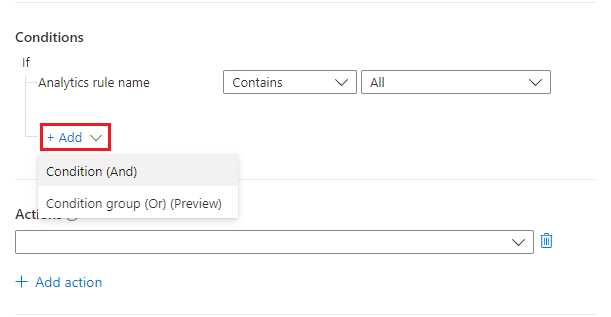

W obszarze Warunki wybierz pozycję + Dodaj i warunek (I).

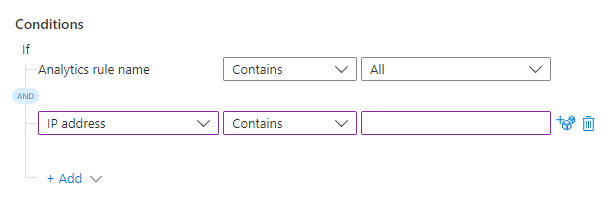

Wybierz pozycję Adres IP z listy rozwijanej właściwości po lewej stronie. Wybierz pozycję Zawiera z listy rozwijanej operatora i pozostaw pole wartości puste. W praktyce oznacza to, że reguła będzie miała zastosowanie do zdarzeń, które mają pole adresu IP zawierające dowolne elementy.

Nie chcemy, aby żadne reguły analizy nie były objęte tą automatyzacją, ale nie chcemy, aby automatyzacja była wyzwalana niepotrzebnie, dlatego ograniczymy zasięg do zdarzeń zawierających jednostki adresów IP.

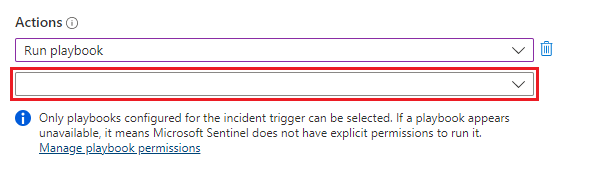

W obszarze Akcje wybierz pozycję Uruchom podręcznik z listy rozwijanej.

Wybierz wyświetloną nową listę rozwijaną.

Zostanie wyświetlona lista wszystkich podręczników w subskrypcji. Wyszarzone są te, do których nie masz dostępu. W polu tekstowym Wyszukaj podręczniki zacznij wpisywać nazwę podręcznika utworzonego powyżej lub dowolną część nazwy. Lista podręczników będzie dynamicznie filtrowana przy użyciu każdej wpisanej litery.

Gdy na liście zostanie wyświetlony podręcznik, wybierz go.

Jeśli podręcznik jest wyszarzona, wybierz link Zarządzaj uprawnieniami podręcznika (w akapicie precyzyjnym poniżej, gdzie wybrano podręcznik — zobacz zrzut ekranu powyżej). W otwierającym się panelu wybierz grupę zasobów zawierającą podręcznik z listy dostępnych grup zasobów, a następnie wybierz pozycję Zastosuj.

Wybierz ponownie pozycję + Dodaj akcję . Teraz z wyświetlonej listy rozwijanej nowej akcji wybierz pozycję Dodaj tagi.

Wybierz pozycję + Dodaj tag. Wprowadź ciąg "Adresy IP wzbogacone w samouczek" jako tekst tagu i wybierz przycisk OK.

Pozostaw pozostałe ustawienia bez zmian, a następnie wybierz pozycję Zastosuj.

Weryfikowanie pomyślnej automatyzacji

Na stronie Zdarzenia wprowadź tekst tagu Adresy IP wzbogacone w samouczek na pasku wyszukiwania i naciśnij klawisz Enter, aby odfiltrować listę zdarzeń z zastosowanym tagiem. Są to zdarzenia, na których uruchomiono naszą regułę automatyzacji.

Otwórz co najmniej jedno z tych zdarzeń i sprawdź, czy istnieją komentarze dotyczące adresów IP. Obecność tych komentarzy wskazuje, że podręcznik został uruchomiony w zdarzeniu.

Czyszczenie zasobów

Jeśli nie zamierzasz nadal korzystać z tego scenariusza automatyzacji, usuń utworzony podręcznik i regułę automatyzacji, wykonując następujące kroki:

Na stronie Automatyzacja wybierz kartę Aktywne podręczniki .

Wprowadź nazwę (lub część nazwy) podręcznika utworzonego na pasku wyszukiwania .

(Jeśli nie jest wyświetlany, upewnij się, że wszystkie filtry są ustawione na Wybierz wszystko).Zaznacz pole wyboru obok podręcznika na liście, a następnie wybierz pozycję Usuń z górnego baneru.

(Jeśli nie chcesz go usunąć, możesz wybrać pozycję Wyłącz ).Wybierz kartę Reguły automatyzacji .

Wprowadź nazwę (lub część nazwy) reguły automatyzacji utworzonej na pasku wyszukiwania .

(Jeśli nie jest wyświetlany, upewnij się, że wszystkie filtry są ustawione na Wybierz wszystko).Zaznacz pole wyboru obok reguły automatyzacji na liście, a następnie wybierz pozycję Usuń na górnym banerze.

(Jeśli nie chcesz go usunąć, możesz wybrać pozycję Wyłącz ).

Zawartość pokrewna

Teraz, gdy już wiesz, jak zautomatyzować podstawowy scenariusz wzbogacania incydentów, dowiedz się więcej na temat automatyzacji i innych scenariuszy, w których możesz go używać.

- Zobacz więcej przykładów używania podręczników wraz z regułami automatyzacji.

- Zapoznaj się z bardziej szczegółowo dodawaniem akcji do podręczników.

- Zapoznaj się z podstawowymi scenariuszami automatyzacji , które nie wymagają podręczników.