Uwaga

Dostęp do tej strony wymaga autoryzacji. Może spróbować zalogować się lub zmienić katalogi.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

Dotyczy: Advanced Threat Analytics w wersji 1.9

W tym artykule wyjaśniono podstawy pracy z usługą Advanced Threat Analytics.

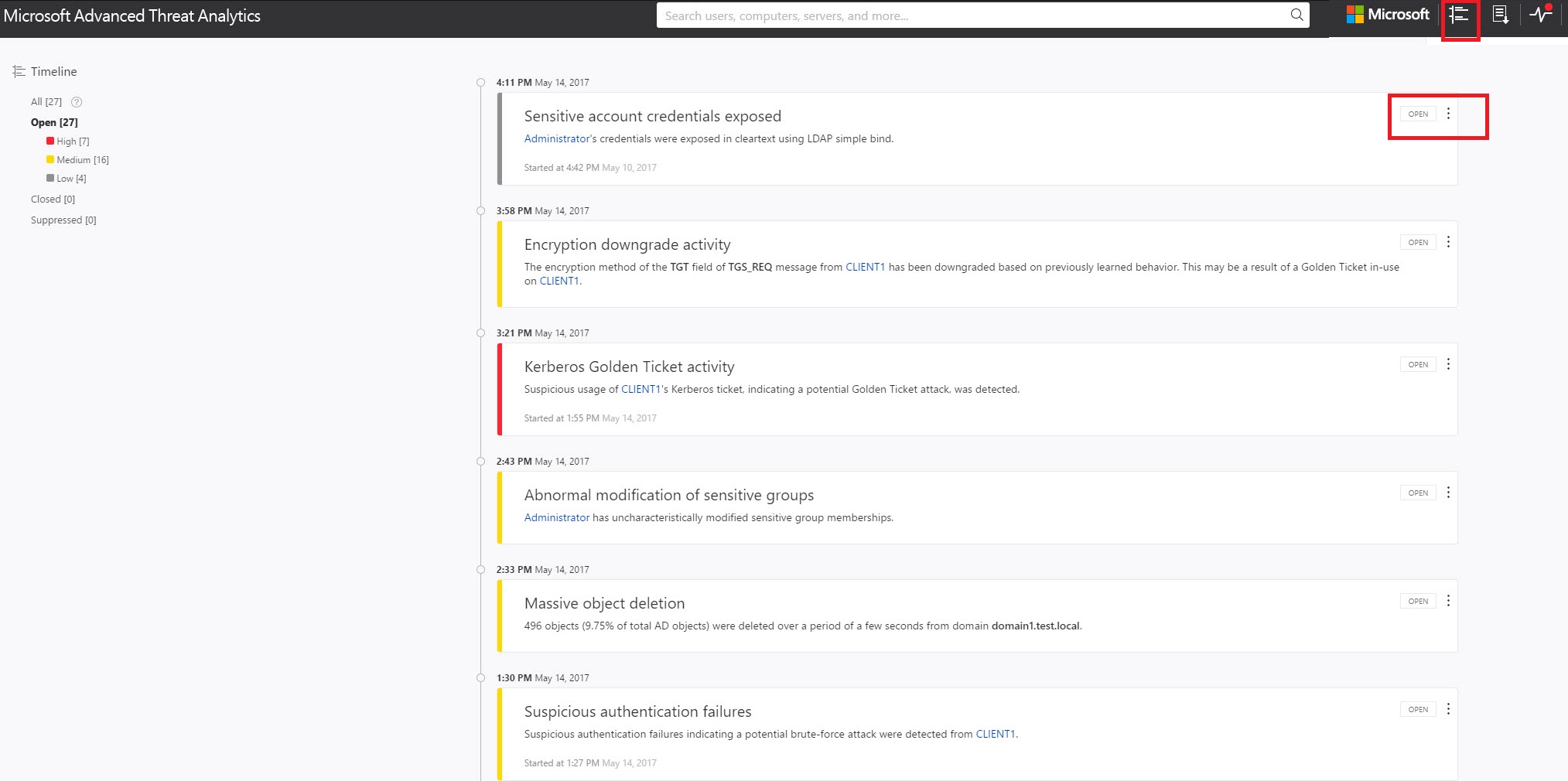

Przejrzyj podejrzane działania w wierszu czasu ataku

Po zalogowaniu się do konsoli usługi ATA nastąpi automatyczne przełączenie do otwartego wiersza czasu podejrzanych działań. Podejrzane działania są wymienione w porządku chronologicznym z najnowszymi podejrzanymi działaniami w górnej części wiersza czasu. Każde podejrzane działanie zawiera następujące informacje:

Zaangażowane jednostki, w tym użytkownicy, komputery, serwery, kontrolery domeny i zasoby.

Czasy i przedziały czasowe podejrzanych działań.

Ważność podejrzanego działania, wysoka, średnia lub niska.

Stan: Otwieranie, zamykanie lub pomijanie.

Możliwość wykonywania

Udostępnij podejrzane działanie innym osobom w organizacji za pośrednictwem poczty e-mail.

Wyeksportuj podejrzane działanie do programu Excel.

Uwaga

- Po umieszczeniu wskaźnika myszy nad użytkownikiem lub komputerem zostanie wyświetlony mini profil jednostki, który zawiera dodatkowe informacje o jednostce i zawiera liczbę podejrzanych działań, z którą jest połączona jednostka.

- Kliknięcie jednostki spowoduje przejście do profilu jednostki użytkownika lub komputera.

Filtrowanie listy podejrzanych działań

Aby odfiltrować listę podejrzanych działań:

W okienku Filtruj według po lewej stronie ekranu wybierz jedną z następujących opcji: Wszystkie, Otwarte, Zamknięte lub Pominięte.

Aby dalej filtrować listę, wybierz pozycję Wysoki, Średni lub Niski.

Ważność podejrzanego działania

Niski

Wskazuje podejrzane działania, które mogą prowadzić do ataków przeznaczonych dla złośliwych użytkowników lub oprogramowania w celu uzyskania dostępu do danych organizacji.

Średnie

Wskazuje podejrzane działania, które mogą narazić określone tożsamości na ryzyko poważniejszych ataków, które mogą spowodować kradzież tożsamości lub podwyższenie poziomu uprawnień

High (Wysoki)

Wskazuje podejrzane działania, które mogą prowadzić do kradzieży tożsamości, eskalacji uprawnień lub innych ataków o dużym wpływie

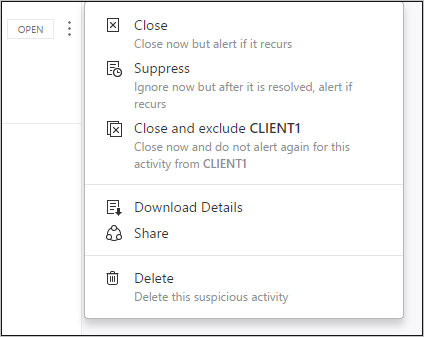

Korygowanie podejrzanych działań

Stan podejrzanego działania można zmienić, klikając bieżący stan podejrzanego działania i wybierając jedną z następujących opcji Otwórz, Pominięto, Zamknięte lub Usunięte. W tym celu kliknij trzy kropki w prawym górnym rogu określonego podejrzanego działania, aby wyświetlić listę dostępnych akcji.

Stan podejrzanego działania

Otwórz: na tej liście są wyświetlane wszystkie nowe podejrzane działania.

Zamknij: Służy do śledzenia podejrzanych działań, które zostały zidentyfikowane, zbadane i naprawione w celu wyeliminowania problemu.

Uwaga

Jeśli to samo działanie zostanie wykryte ponownie w krótkim czasie, usługa ATA może ponownie otworzyć zamknięte działanie.

Pomiń: pomijanie działania oznacza, że chcesz na razie go zignorować i otrzymywać alerty tylko wtedy, gdy istnieje nowe wystąpienie. Oznacza to, że jeśli istnieje podobny alert, usługa ATA nie zostanie ponownie otwarta. Ale jeśli alert zostanie zatrzymany na siedem dni, a następnie zostanie ponownie wyświetlony, zostanie wyświetlony alert ponownie.

Usuń: Jeśli usuniesz alert, zostanie on usunięty z systemu z bazy danych i nie będzie można go przywrócić. Po kliknięciu przycisku Usuń będzie można usunąć wszystkie podejrzane działania tego samego typu.

Wykluczanie: możliwość wykluczenia jednostki z tworzenia większej liczby alertów określonego typu. Na przykład można ustawić usługę ATA, aby wykluczyć określoną jednostkę (użytkownika lub komputer) z ponownego generowania alertów dla określonego typu podejrzanego działania, takiego jak określony administrator, który uruchamia kod zdalny lub skaner zabezpieczeń, który przeprowadza rekonesans DNS. Oprócz możliwości dodawania wykluczeń bezpośrednio do podejrzanego działania wykrytego w wierszu czasu możesz również przejść do strony Konfiguracja do pozycji Wykluczenia, a w przypadku każdego podejrzanego działania można ręcznie dodać i usunąć wykluczone jednostki lub podsieci (na przykład w przypadku przekazywania biletu).

Uwaga

Strony konfiguracji mogą być modyfikowane tylko przez administratorów usługi ATA.