Zapoznaj się ze wzorcem referencyjnym sieci wdrażania z dwoma węzłami bez przełącznika magazynu z dwoma węzłami dla rozwiązania Azure Stack HCI

Dotyczy: Azure Stack HCI, wersje 23H2 i 22H2

W tym artykule opisano bez przełącznika magazynu z dwoma węzłami z pojedynczym wzorcem odwołania do sieci przełącznika TOR, którego można użyć do wdrożenia rozwiązania Azure Stack HCI. Informacje przedstawione w tym artykule ułatwiają również określenie, czy ta konfiguracja jest odpowiednia dla potrzeb dotyczących planowania wdrożenia. Ten artykuł jest przeznaczony dla administratorów IT, którzy wdrażają rozwiązanie Azure Stack HCI i zarządzają nimi w swoich centrach danych.

Aby uzyskać informacje o innych wzorcach sieci, zobacz Azure Stack HCI network deployment patterns (Wzorce wdrażania sieci rozwiązania Azure Stack HCI).

Scenariusze

Scenariusze dla tego wzorca sieci obejmują laboratoria, fabryki, sklepy detaliczne i obiekty rządowe.

Rozważ ten wzorzec dla ekonomicznego rozwiązania, które obejmuje odporność na uszkodzenia na poziomie klastra, ale może tolerować przerwy w łączności dla ruchu północnego, jeśli pojedynczy przełącznik fizyczny ulegnie awarii lub wymaga konserwacji.

Ten wzorzec można skalować w poziomie, ale wymaga przestoju obciążenia w celu ponownego skonfigurowania łączności fizycznej magazynu i ponownej konfiguracji sieci magazynu. Mimo że usługi SDN L3 są w pełni obsługiwane dla tego wzorca, usługi routingu, takie jak BGP, muszą być skonfigurowane na urządzeniu zapory na przełączniku TOR, jeśli nie obsługuje usług L3. Funkcje zabezpieczeń sieci, takie jak mikrosegmentacja i QoS, nie wymagają dodatkowej konfiguracji na urządzeniu zapory, ponieważ są implementowane na przełączniku wirtualnym.

Składniki łączności fizycznej

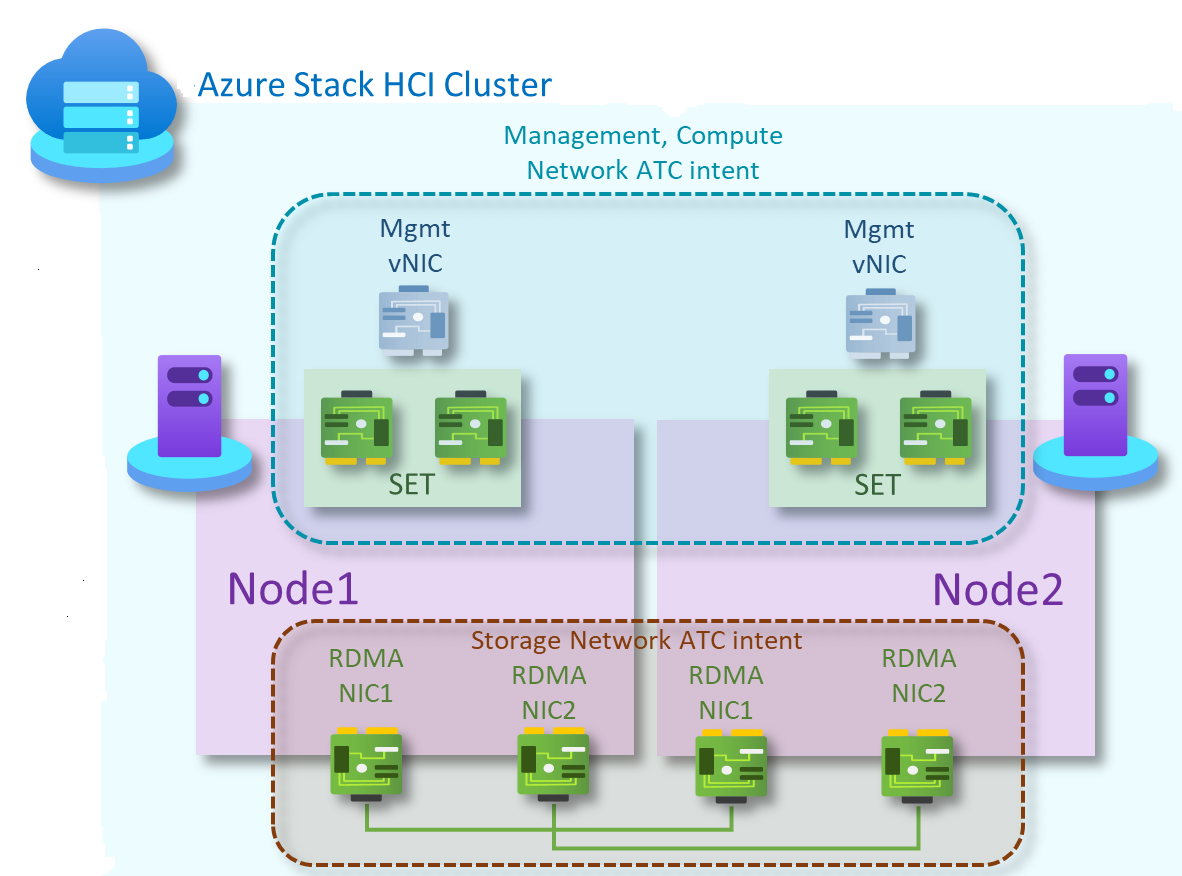

Jak pokazano na poniższym diagramie, ten wzorzec ma następujące składniki sieci fizycznej:

Pojedynczy przełącznik TOR do komunikacji ruchu północ-południe.

Dwa zespołowe porty sieciowe do obsługi zarządzania i ruchu obliczeniowego, połączone z przełącznikiem L2 na każdym hoście

Dwie karty sieciowe RDMA w konfiguracji pełnej siatki dla ruchu w regionie wschód-zachód dla magazynu. Każdy węzeł w klastrze ma nadmiarowe połączenie z innym węzłem w klastrze.

W ramach tej opcji niektóre rozwiązania mogą używać konfiguracji bez użycia głowy bez karty BMC do celów bezpieczeństwa.

| Sieci | Zarządzanie i obliczenia | Storage | Kontroler zarządzania płytą główną |

|---|---|---|---|

| Szybkość łącza | Co najmniej 1 Gb/s. Zalecane 10 Gb/s | Co najmniej 10 Gb/s | Sprawdź u producenta sprzętu |

| Typ interfejsu | RJ45, SFP+ lub SFP28 | SFP+ lub SFP28 | RJ45 |

| Porty i agregacja | Dwa porty zespołowe | Dwa porty autonomiczne | Jeden port |

Intencje usługi ATC sieci

W przypadku wzorców bez przełączników magazynu z dwoma węzłami tworzone są dwie intencje usługi ATC sieci. Pierwszy dla ruchu sieciowego zarządzania i obliczeń, a drugi dla ruchu magazynu.

Intencja zarządzania i obliczeń

- Typ intencji: Zarządzanie i obliczenia

- Tryb intencji: tryb klastra

- Tworzenie zespołu: Tak. PNIC01 i pNIC02 są zespołami

- Domyślna sieć VLAN zarządzania: skonfigurowana sieć VLAN dla kart zarządzania nie jest modyfikowana

- Pa & compute VLAN i vNICs: Sieć ATC jest niewidoczna dla wirtualnych kart sieciowych pa i sieci VLAN lub obliczeniowych wirtualnych sieci VNIC i sieci VLAN maszyn wirtualnych

Intencja magazynu

- Typ intencji: Magazyn

- Tryb intencji: tryb klastra

- Tworzenie zespołu: pNIC03 i pNIC04 używają funkcji SMB Multichannel w celu zapewnienia odporności i agregacji przepustowości

- Domyślne sieci VLAN:

- 711 dla sieci magazynu 1

- 712 dla sieci magazynu 2

- Domyślne podsieci:

- 10.71.1.0/24 dla sieci magazynu 1

- 10.71.2.0/24 dla sieci magazynu 2

Aby uzyskać więcej informacji, zobacz Wdrażanie sieci hosta.

Wykonaj następujące kroki, aby utworzyć intencje sieciowe dla tego wzorca referencyjnego:

Uruchom program PowerShell jako administrator.

Uruchom następujące polecenie:

Add-NetIntent -Name <Management_Compute> -Management -Compute -ClusterName <HCI01> -AdapterName <pNIC01, pNIC02> Add-NetIntent -Name <Storage> -Storage -ClusterName <HCI01> -AdapterName <pNIC03, pNIC04>

Składniki łączności logicznej

Jak pokazano na poniższym diagramie, ten wzorzec ma następujące składniki sieci logicznej:

Sieci VLAN sieci magazynowania

Ruch oparty na intencjach magazynu składa się z dwóch pojedynczych sieci obsługujących ruch RDMA. Każdy interfejs będzie przeznaczony dla oddzielnej sieci magazynu, a oba mogą korzystać z tego samego tagu sieci VLAN. Ten ruch jest przeznaczony tylko do podróży między dwoma węzłami. Ruch magazynu jest siecią prywatną bez łączności z innymi zasobami.

Karty magazynujące działają w różnych podsieciach IP. Aby włączyć konfigurację bez przełącznika, każdy połączony węzeł obsługuje pasującą podsieć sąsiada. Każda sieć magazynowa domyślnie używa wstępnie zdefiniowanych sieci VLAN usługi Network ATC (711 i 712). Jednak te sieci VLAN można dostosować w razie potrzeby. Ponadto jeśli domyślne podsieci zdefiniowane przez usługę Network ATC (10.71.1.0/24 i 10.71.2.0/24) nie mogą być używane, ponosisz odpowiedzialność za przypisywanie wszystkich adresów IP magazynu w klastrze.

Aby uzyskać więcej informacji, zobacz Network ATC overview (Omówienie usługi Network ATC).

Sieć OOB

Sieć poza pasmem (OOB) jest przeznaczona do obsługi interfejsu zarządzania serwerem "lights-out" znanego również jako kontroler zarządzania płytą główną (BMC). Każdy interfejs BMC łączy się z przełącznikiem dostarczonym przez klienta. Kontroler BMC służy do automatyzowania scenariuszy rozruchu środowiska PXE.

Sieć zarządzania wymaga dostępu do interfejsu BMC przy użyciu portu 623 protokołu UDP (Intelligent Platform Management Interface).

Sieć OOB jest odizolowana od obciążeń obliczeniowych i jest opcjonalna w przypadku wdrożeń nienależących do rozwiązań.

Zarządzanie siecią VLAN

Wszystkie fizyczne hosty obliczeniowe wymagają dostępu do sieci logicznej zarządzania. W przypadku planowania adresów IP każdy fizyczny host obliczeniowy musi mieć co najmniej jeden adres IP przypisany z sieci logicznej zarządzania.

Serwer DHCP może automatycznie przypisywać adresy IP dla sieci zarządzania lub ręcznie przypisywać statyczne adresy IP. Jeśli protokół DHCP jest preferowaną metodą przypisywania adresów IP, zalecamy używanie rezerwacji DHCP bez wygaśnięcia.

Sieć zarządzania obsługuje następujące konfiguracje sieci VLAN:

Natywna sieć VLAN — nie jest wymagana do dostarczania identyfikatorów sieci VLAN. Jest to wymagane w przypadku instalacji opartych na rozwiązaniach.

Oznakowana sieć VLAN — identyfikatory sieci VLAN są dostarczane w momencie wdrażania.

Sieć zarządzania obsługuje cały ruch używany do zarządzania klastrem, w tym pulpitu zdalnego, Windows Admin Center i usługi Active Directory.

Aby uzyskać więcej informacji, zobacz Planowanie infrastruktury SDN: zarządzanie i dostawca HNV.

Obliczenia sieci VLAN

W niektórych scenariuszach nie trzeba używać sieci wirtualnych SDN z hermetyzacją wirtualnej sieci LAN (VXLAN). Zamiast tego można użyć tradycyjnych sieci VLAN do izolowania obciążeń dzierżawy. Te sieci VLAN są konfigurowane na porcie przełącznika TOR w trybie magistrali. Podczas łączenia nowych maszyn wirtualnych z tymi sieciami VLAN odpowiedni tag sieci VLAN jest definiowany na wirtualnej karcie sieciowej.

Sieć dostawcy HNV (PA)

Sieć dostawcy wirtualizacji sieci funkcji Hyper-V (HNV) służy jako podstawowa sieć fizyczna dla ruchu dzierżawczego East/West (internal-internal), ruchu dzierżawy North/South (external-internal) i wymiany informacji dotyczących komunikacji równorzędnej BGP z siecią fizyczną. Ta sieć jest wymagana tylko wtedy, gdy istnieje potrzeba wdrożenia sieci wirtualnych przy użyciu hermetyzacji sieci VXLAN dla innej warstwy izolacji i wielodostępności sieci.

Aby uzyskać więcej informacji, zobacz Planowanie infrastruktury SDN: zarządzanie i dostawca HNV.

Opcje izolacji sieciowej

Obsługiwane są następujące opcje izolacji sieciowej:

Sieci VLAN (IEEE 802.1Q)

Sieci VLAN umożliwiają urządzeniom, które muszą być oddzielone, aby współużytkować okablowanie sieci fizycznej, a jednak nie mogły bezpośrednio wchodzić ze sobą w interakcje. Dzięki temu współużytkowanie zarządzane zapewnia prostotę, bezpieczeństwo, zarządzanie ruchem i gospodarkę. Na przykład sieć VLAN może służyć do oddzielania ruchu w firmie na podstawie poszczególnych użytkowników lub grup użytkowników lub ich ról albo na podstawie cech ruchu. Wiele internetowych usług hostingowych używa sieci VLAN do oddzielania stref prywatnych od siebie, umożliwiając grupowanie serwerów każdego klienta w jednym segmencie sieci niezależnie od tego, gdzie poszczególne serwery znajdują się w centrum danych. Niektóre środki ostrożności są potrzebne, aby zapobiec "ucieczki" ruchu z danej sieci VLAN, luki znanej jako przeskoki sieci VLAN.

Aby uzyskać więcej informacji, zobacz Omówienie użycia sieci wirtualnych i sieci VLAN.

Domyślne zasady dostępu do sieci i mikrosegmentacja

Domyślne zasady dostępu do sieci zapewniają, że wszystkie maszyny wirtualne w klastrze rozwiązania Azure Stack HCI są domyślnie zabezpieczone przed zagrożeniami zewnętrznymi. Dzięki tym zasadom domyślnie zablokujemy dostęp przychodzący do maszyny wirtualnej, dając jednocześnie możliwość włączania selektywnych portów przychodzących, a tym samym zabezpieczania maszyn wirtualnych przed atakami zewnętrznymi. To wymuszanie jest dostępne za pośrednictwem narzędzi do zarządzania, takich jak Windows Admin Center.

Mikrosegmentacja obejmuje tworzenie szczegółowych zasad sieciowych między aplikacjami i usługami. Zasadniczo zmniejsza to obwód zabezpieczeń do ogrodzenia wokół każdej aplikacji lub maszyny wirtualnej. To ogrodzenie umożliwia tylko niezbędną komunikację między warstwami aplikacji lub innymi granicami logicznymi, co sprawia, że niezwykle trudne dla cyberzagrożeń rozprzestrzeniania się później z jednego systemu na inny. Mikrosegmentacja bezpiecznie izoluje sieci od siebie i zmniejsza całkowitą powierzchnię ataków związanych ze zdarzeniem zabezpieczeń sieci.

Domyślne zasady dostępu do sieci i mikrosegmentacja są realizowane jako reguły zapory z pięcioma krotkami stanowymi (prefiks adresu źródłowego, port źródłowy, prefiks adresu docelowego, port docelowy i protokół) w klastrach rozwiązania Azure Stack HCI. Reguły zapory są również nazywane sieciowymi grupami zabezpieczeń Grupy( NSG). Te zasady są wymuszane na porcie przełącznika wirtualnego każdej maszyny wirtualnej. Zasady są wypychane przez warstwę zarządzania, a kontroler sieci SDN dystrybuuje je do wszystkich odpowiednich hostów. Te zasady są dostępne dla maszyn wirtualnych w tradycyjnych sieciach sieci VLAN i w sieciach nakładek sieci SDN.

Aby uzyskać więcej informacji, zobacz Co to jest zapora centrum danych?.

QoS dla kart sieciowych maszyn wirtualnych

Możesz skonfigurować jakość usług (QoS) dla karty sieciowej maszyny wirtualnej, aby ograniczyć przepustowość interfejsu wirtualnego, aby zapobiec zmaganiu się z innym ruchem sieciowym maszyny wirtualnej. Możesz również skonfigurować funkcję QoS, aby zarezerwować określoną przepustowość dla maszyny wirtualnej, aby zapewnić, że maszyna wirtualna będzie mogła wysyłać ruch niezależnie od innego ruchu w sieci. Można to zastosować do maszyn wirtualnych dołączonych do tradycyjnych sieci VLAN, a także maszyn wirtualnych dołączonych do sieci nakładek sieci SDN.

Aby uzyskać więcej informacji, zobacz Konfigurowanie funkcji QoS dla karty sieciowej maszyny wirtualnej.

Sieci wirtualne

Wirtualizacja sieci udostępnia sieci wirtualne maszynom wirtualnym podobne do sposobu, w jaki wirtualizacja serwera (hypervisor) udostępnia maszyny wirtualne do systemu operacyjnego. Wirtualizacja sieci rozdziela sieci wirtualne z infrastruktury sieci fizycznej i usuwa ograniczenia przypisania sieci VLAN i hierarchicznego adresu IP z aprowizacji maszyn wirtualnych. Taka elastyczność ułatwia przechodzenie do chmur IaaS infrastruktury jako usługi i jest wydajne dla hostów i administratorów centrów danych w celu zarządzania infrastrukturą oraz utrzymania niezbędnej izolacji wielodostępnej, wymagań dotyczących zabezpieczeń i nakładających się adresów IP maszyn wirtualnych.

Aby uzyskać więcej informacji, zobacz Wirtualizacja sieci funkcji Hyper-V.

Opcje usług sieciowych L3

Dostępne są następujące opcje usługi sieciowej L3:

Komunikacja równorzędna sieci wirtualnej

Komunikacja równorzędna sieci wirtualnych umożliwia bezproblemowe łączenie dwóch sieci wirtualnych. Po połączeniu za pomocą komunikacji równorzędnej sieci wirtualne są wyświetlane jako jedna. Korzystanie z wirtualnych sieci równorzędnych zapewnia m.in. następujące korzyści:

- Ruch między maszynami wirtualnymi w równorzędnych sieciach wirtualnych jest kierowany przez infrastrukturę szkieletową tylko za pośrednictwem prywatnych adresów IP. Komunikacja między sieciami wirtualnymi nie wymaga publicznego Internetu ani bram.

- Połączenie o małych opóźnieniach i dużej przepustowości między zasobami w różnych sieciach wirtualnych.

- Możliwość komunikacji zasobów w jednej sieci wirtualnej z zasobami w innej sieci wirtualnej.

- Brak przestojów dla zasobów w żadnej sieci wirtualnej podczas tworzenia komunikacji równorzędnej.

Aby uzyskać więcej informacji, zobacz Komunikacja równorzędna sieci wirtualnych.

Programowy moduł równoważenia obciążenia sieci SDN

Dostawcy usług w chmurze (CSP) i przedsiębiorstwa wdrażające programową sieć zdefiniowaną przez oprogramowanie (SDN) mogą używać oprogramowania Load Balancer (SLB), aby równomiernie dystrybuować ruch sieciowy klienta między zasobami sieci wirtualnej. SLB umożliwia wielu serwerom hostowanie tego samego obciążenia, zapewniając wysoką dostępność i skalowalność. Jest ona również używana do zapewniania przychodzących usług translatora adresów sieciowych (NAT) na potrzeby dostępu przychodzącego do maszyn wirtualnych i wychodzących usług NAT na potrzeby łączności wychodzącej.

Za pomocą usługi SLB można skalować możliwości równoważenia obciążenia przy użyciu maszyn wirtualnych SLB na tych samych serwerach obliczeniowych funkcji Hyper-V, które są używane dla innych obciążeń maszyn wirtualnych. Usługa SLB obsługuje szybkie tworzenie i usuwanie punktów końcowych równoważenia obciążenia zgodnie z wymaganiami dotyczącymi operacji dostawcy CSP. Ponadto SLB obsługuje dziesiątki gigabajtów na klaster, zapewnia prosty model aprowizacji i jest łatwy do skalowania w poziomie i w poziomie. Usługa SLB używa protokołu Border Gateway Protocol do anonsowania wirtualnych adresów IP do sieci fizycznej.

Aby uzyskać więcej informacji, zobacz Co to jest SLB dla SDN?

Bramy sieci VPN sieci SDN

Brama SDN to oparty na oprogramowaniu router obsługujący protokół BGP (Border Gateway Protocol) przeznaczony dla dostawców CSP i przedsiębiorstw hostujących wielodostępne sieci wirtualne przy użyciu wirtualizacji sieci funkcji Hyper-V (HNV). Brama RAS umożliwia kierowanie ruchu sieciowego między siecią wirtualną a inną siecią lokalną lub zdalną.

Brama SDN może służyć do:

Twórca zabezpieczyć połączenia IPsec typu lokacja-lokacja między sieciami wirtualnymi SDN i zewnętrznymi sieciami klientów przez Internet.

Twórca połączenia gre (Generic Routing Encapsulation) między sieciami wirtualnymi SDN i sieciami zewnętrznymi. Różnica między połączeniami typu lokacja-lokacja i połączeniami GRE polega na tym, że ta ostatnia nie jest szyfrowanym połączeniem.

Aby uzyskać więcej informacji na temat scenariuszy łączności GRE, zobacz Tunelowanie GRE w systemie Windows Server.

Twórca połączenia warstwy 3 (L3) między sieciami wirtualnymi SDN i sieciami zewnętrznymi. W takim przypadku brama SDN działa po prostu jako router między siecią wirtualną a siecią zewnętrzną.

Brama SDN wymaga kontrolera sieci SDN. Kontroler sieci wykonuje wdrożenie pul bramy, konfiguruje połączenia dzierżawy w każdej bramie i przełącza ruch sieciowy do bramy rezerwowej, jeśli brama ulegnie awarii.

Bramy używają protokołu Border Gateway Protocol do anonsowania punktów końcowych GRE i ustanawiania połączeń punkt-punkt. Wdrożenie sieci SDN tworzy domyślną pulę bramy, która obsługuje wszystkie typy połączeń. W tej puli można określić, ile bram jest zarezerwowanych w stanie wstrzymania w przypadku awarii aktywnej bramy.

Aby uzyskać więcej informacji, zobacz Co to jest brama RAS dla SDN?

Następne kroki

Dowiedz się więcej o wzorcu sieciowym bez przełącznika magazynu z dwoma węzłami