Notatka

Dostęp do tej strony wymaga autoryzacji. Może spróbować zalogować się lub zmienić katalogi.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

Ważne

Od 1 maja 2025 r. usługa Azure AD B2C nie będzie już dostępna do zakupu dla nowych klientów. Dowiedz się więcej w naszych często zadawanych pytaniach.

Przed rozpoczęciem użyj selektora Wybierz typ zasad w górnej części tej strony, aby wybrać typ konfigurowanych zasad. Usługa Azure Active Directory B2C oferuje dwie metody definiowania sposobu interakcji użytkowników z aplikacjami: za pomocą wstępnie zdefiniowanych przepływów użytkowników lub w pełni konfigurowalnych zasad niestandardowych. Kroki wymagane w tym artykule są różne dla każdej metody.

W aplikacjach mogą istnieć przepływy użytkowników, które umożliwiają użytkownikom tworzenie kont, logowanie się lub zarządzanie ich profilem. Możesz utworzyć wiele różnych typów ścieżek użytkownika w kontekście Azure Active Directory B2C (Azure AD B2C) i stosować je w aplikacjach zgodnie z potrzebami. Przepływy użytkowników można używać ponownie w aplikacjach.

Przepływ użytkownika umożliwia określenie, w jaki sposób użytkownicy wchodzą w interakcję z aplikacją, gdy wykonują takie czynności, jak logowanie, rejestrowanie, edytowanie profilu lub resetowanie hasła. Z tego artykułu dowiesz się, jak wykonywać następujące działania:

Zasady niestandardowe to pliki konfiguracyjne definiujące zachowanie dzierżawcy usługi Azure Active Directory B2C (Azure AD B2C). Z tego artykułu dowiesz się, jak wykonywać następujące działania:

- Utwórz przepływ użytkownika dla rejestracji i logowania

- Włączanie samoobsługowego resetowania hasła

- Stwórz przepływ użytkownika do edycji profilu

Ważne

Zmieniliśmy sposób odniesienia się do wersji przepływu użytkownika. Wcześniej oferowano wersje wersji 1 (gotowe do produkcji) oraz wersje V1.1 i V2 (wersja zapoznawcza). Teraz skonsolidowaliśmy przepływy użytkowników do dwóch wersji: Zalecane przepływy użytkowników z najnowszymi funkcjami oraz Standardowe (starsze) przepływy użytkowników. Wszystkie starsze wersje testowe przepływów użytkowników (V1.1 i V2) są przestarzałe. Aby uzyskać szczegółowe informacje, zobacz Wersje przepływu użytkownika w usłudze Azure AD B2C. Te zmiany dotyczą tylko chmury publicznej platformy Azure. Inne środowiska będą nadal korzystać ze starszej wersji przepływu użytkownika.

Wymagania wstępne

- Jeśli jeszcze go nie masz, utwórz dzierżawę Azure AD B2C powiązaną z Twoją subskrypcją Azure.

- Zarejestruj aplikację internetową i włącz niejawne przyznanie tokenu identyfikatora.

- Jeśli jeszcze go nie masz, utwórz dzierżawę Azure AD B2C powiązaną z Twoją subskrypcją Azure.

- Zarejestruj aplikację internetową i włącz niejawne przyznanie tokenu identyfikatora.

Utwórz przepływ użytkownika dla rejestracji i logowania

Przepływ procesu rejestracji i logowania użytkownika zarządza obiema sytuacjami/zdarzeniami przy użyciu jednej konfiguracji. Użytkownicy aplikacji są kierowani na właściwą ścieżkę w zależności od kontekstu. Aby utworzyć przepływ rejestracji i logowania użytkownika:

Zaloguj się do portalu Azure.

Jeśli masz dostęp do wielu dzierżaw, wybierz ikonę Ustawienia w górnym menu, aby przełączyć się na dzierżawę Azure AD B2C z menu Katalogi + subskrypcje.

W witrynie Azure Portal wyszukaj i wybierz pozycję Azure AD B2C.

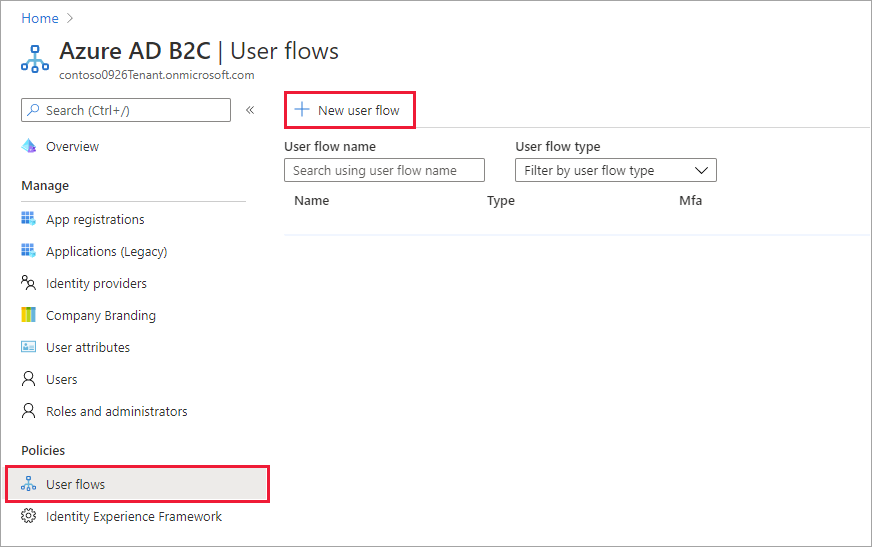

W obszarze Zasady wybierz pozycję Przepływy użytkownika, a następnie wybierz pozycję Nowy przepływ użytkownika.

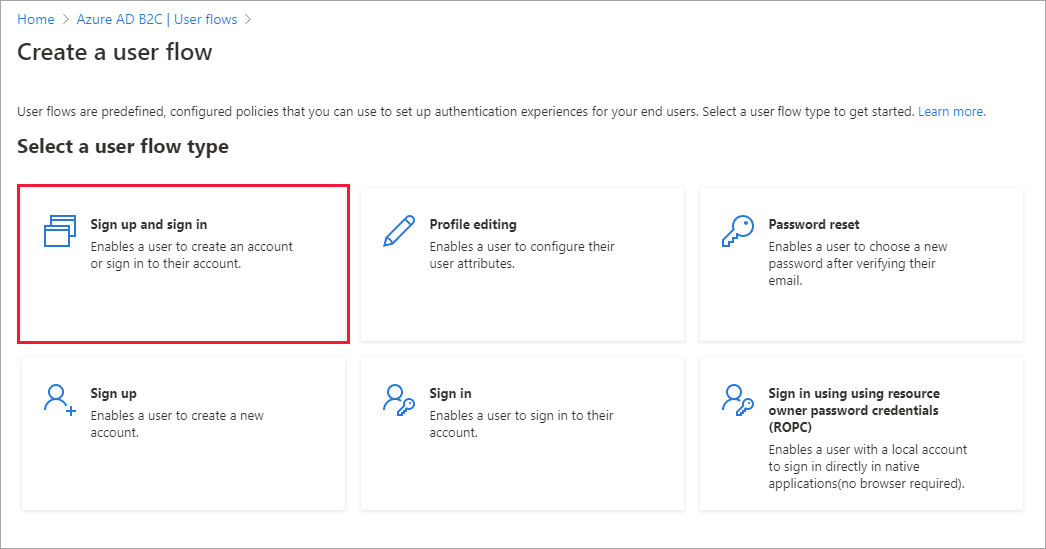

Na stronie Tworzenie przepływu użytkownika wybierz przepływ Rejestracja i logowanie użytkownika.

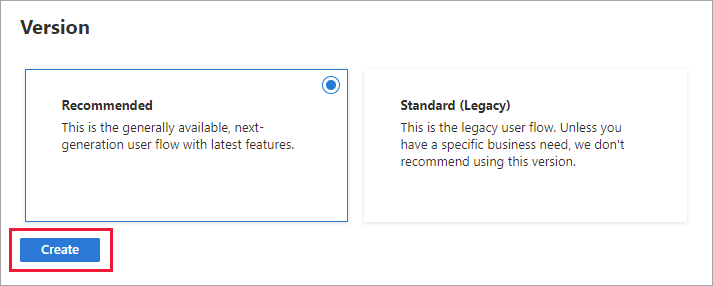

W obszarze Wybierz wersję wybierz pozycję Zalecane, a następnie wybierz pozycję Utwórz. (Dowiedz się więcej o wersjach przepływu użytkownika).

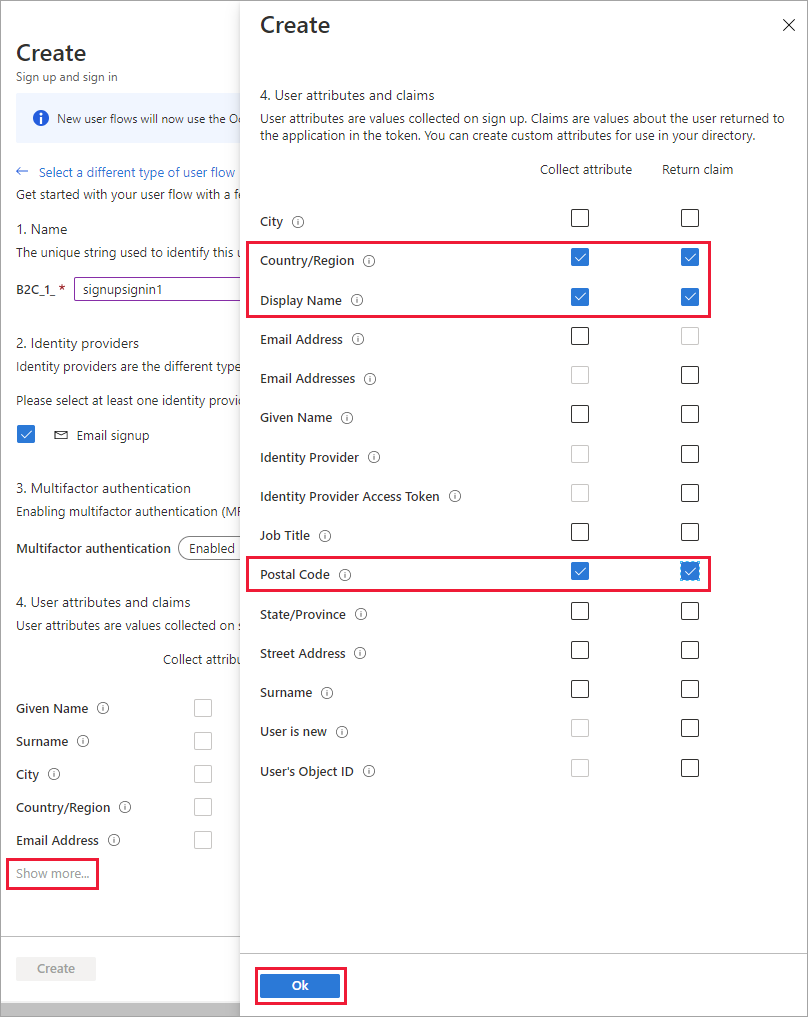

Wprowadź nazwę przepływu użytkownika. Na przykład signupsignin1.

W obszarze Dostawcy tożsamości wybierz pozycję Rejestracja pocztą e-mail.

W obszarze Atrybuty użytkownika i oświadczenia tokenu wybierz oświadczenia i atrybuty, które chcesz zebrać i wysłać od użytkownika podczas rejestracji. Na przykład wybierz pozycję Pokaż więcej, a następnie wybierz atrybuty i oświadczenia dla kraju/regionu, nazwy wyświetlanej i kodu pocztowego. Kliknij przycisk OK.

Wybierz pozycję Utwórz , aby dodać przepływ użytkownika. Prefiks B2C_1_ jest automatycznie poprzedzony nazwą wprowadzoną wcześniej. Na przykład B2C_1_signupsignin1.

Testowanie przepływu użytkownika

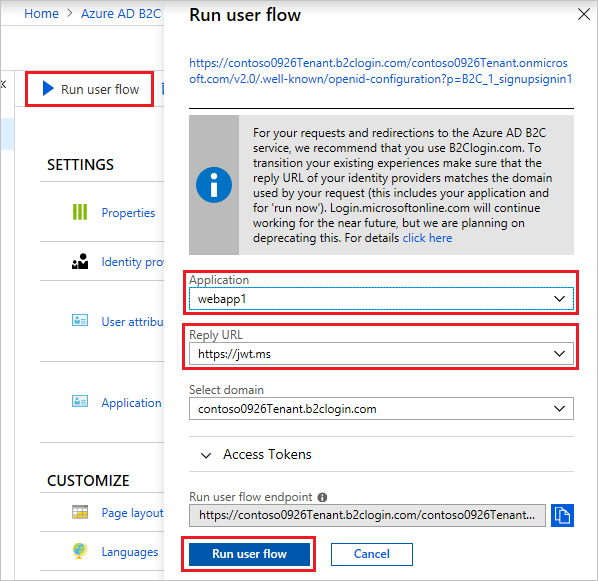

Na stronie Przepływy użytkownika wybierz właśnie utworzony przepływ użytkownika, aby otworzyć jego stronę przeglądu.

W górnej części strony przeglądu przepływu użytkownika wybierz pozycję Uruchom przepływ użytkownika. Po prawej stronie strony otworzy się okienko.

W polu Aplikacja wybierz aplikację internetową, którą chcesz przetestować, na przykład aplikację internetową o nazwie webapp1. Adres URL odpowiedzi powinien zawierać wartość

https://jwt.ms.Wybierz pozycję Uruchom przepływ użytkownika, a następnie wybierz pozycję Zarejestruj się teraz.

Wprowadź prawidłowy adres e-mail, wybierz pozycję Wyślij kod weryfikacyjny, wprowadź otrzymany kod weryfikacyjny, a następnie wybierz pozycję Weryfikuj kod.

Wprowadź nowe hasło i potwierdź hasło.

Wybierz kraj i region, wprowadź nazwę, którą chcesz wyświetlić, wprowadź kod pocztowy, a następnie wybierz pozycję Utwórz. Token zostanie zwrócony do

https://jwt.msi powinien zostać wyświetlony w twojej przeglądarce.Teraz możesz ponownie uruchomić przepływ użytkownika i powinno być możliwe zalogowanie się przy użyciu właśnie utworzonego konta. Zwrócony token zawiera oświadczenia dotyczące kraju/regionu, nazwy i kodu pocztowego, które wybrałeś.

Uwaga

Doświadczenie "Uruchom przepływ użytkownika" nie jest obecnie zgodne z typem adresu URL odpowiedzi SPA przy użyciu przepływu kodu autoryzacji. Aby użyć środowiska "Uruchamianie przepływu użytkownika" z tego rodzaju aplikacjami, zarejestruj adres URL odpowiedzi typu "Web" i włącz niejawny przepływ.

Włączanie samoobsługowego resetowania hasła

Aby włączyć samoobsługowe resetowanie hasła dla procesu rejestracji lub logowania użytkownika:

- Na stronie Przepływy użytkownika wybierz właśnie utworzony przepływ rejestracji lub logowania użytkownika.

- W obszarze Ustawienia w menu po lewej stronie wybierz pozycję Właściwości.

- W obszarze Konfiguracja hasła wybierz pozycję Samoobsługowe resetowanie hasła.

- Wybierz Zapisz.

Testowanie przepływu użytkownika

- Na stronie Przepływy użytkownika wybierz właśnie utworzony przepływ użytkownika, aby otworzyć stronę przeglądu, a następnie wybierz pozycję Uruchom przepływ użytkownika.

- W polu Aplikacja wybierz aplikację internetową, którą chcesz przetestować, na przykład aplikację internetową o nazwie webapp1. Adres URL odpowiedzi powinien zawierać wartość

https://jwt.ms. - Wybierz Uruchom przepływ użytkownika.

- Na stronie rejestracji lub logowania wybierz pozycję Nie pamiętasz hasła?.

- Sprawdź adres e-mail utworzonego wcześniej konta, a następnie wybierz pozycję Kontynuuj.

- Teraz możesz zmienić hasło użytkownika. Zmień hasło i wybierz pozycję Kontynuuj. Token jest zwracany do

https://jwt.msi powinien być wyświetlany w Twojej przeglądarce.

Stwórz przepływ użytkownika do edycji profilu

Jeśli chcesz umożliwić użytkownikom edytowanie profilu w aplikacji, użyj przepływu użytkownika do edycji profilu.

- W menu strony przeglądu dzierżawy usługi Azure AD B2C wybierz zakładkę Przepływy użytkownika, a następnie wybierz zakładkę Nowy przepływ użytkownika.

- Na stronie Tworzenie przepływu użytkownika wybierz przepływ edytowania profilu użytkownika.

- W obszarze Wybierz wersję wybierz pozycję Zalecane, a następnie wybierz pozycję Utwórz.

- Wprowadź nazwę przepływu użytkownika. Na przykład edytowanieprofilu1.

- W obszarze Dostawcy tożsamości w obszarze Konta lokalne wybierz pozycję Rejestracja e-mail.

- W obszarze Atrybuty użytkownika wybierz atrybuty, które chcesz, aby klient mógł edytować w swoim profilu. Na przykład wybierz Pokaż więcej, a następnie wybierz zarówno atrybuty, jak i żądania dla Nazwa wyświetlana i Stanowisko. Kliknij przycisk OK.

- Wybierz pozycję Utwórz , aby dodać przepływ użytkownika. Prefiks B2C_1_ jest automatycznie dołączany do nazwy.

Testowanie przepływu użytkownika

- Wybierz utworzony przepływ użytkownika, aby otworzyć jego stronę podglądu.

- W górnej części strony przeglądu przepływu użytkownika wybierz pozycję Uruchom przepływ użytkownika. Po prawej stronie strony otworzy się okienko.

- W polu Aplikacja wybierz aplikację internetową, którą chcesz przetestować, na przykład aplikację internetową o nazwie webapp1. Adres URL odpowiedzi powinien zawierać wartość

https://jwt.ms. - Wybierz pozycję Uruchom przepływ użytkownika, a następnie zaloguj się przy użyciu utworzonego wcześniej konta.

- Teraz masz możliwość zmiany nazwy wyświetlanej i stanowiska użytkownika. Wybierz Kontynuuj. Token jest zwracany do

https://jwt.msi powinien być wyświetlany w Twojej przeglądarce.

Wskazówka

W tym artykule wyjaśniono, jak ręcznie skonfigurować dzierżawcę. Cały proces można zautomatyzować w tym artykule. Automatyzacja spowoduje wdrożenie pakietu startowego Azure AD B2C SocialAndLocalAccountsWithMFA, który zapewni procesy rejestracji i logowania, resetowania hasła oraz edytowania profilu. Aby zautomatyzować przewodnik poniżej, odwiedź aplikację konfiguracji IEF i postępuj zgodnie z instrukcjami.

Dodawanie kluczy podpisywania i szyfrowania dla aplikacji platformy Identity Experience Framework

- Zaloguj się do portalu Azure.

- Jeśli masz dostęp do wielu dzierżaw, wybierz ikonę Ustawienia w górnym menu, aby przełączyć się na dzierżawę Azure AD B2C z menu Katalogi + subskrypcje.

- W witrynie Azure Portal wyszukaj i wybierz pozycję Azure AD B2C.

- Na stronie przeglądu, w sekcji "Zasady" , wybierz pozycję „Identity Experience Framework”.

Tworzenie klucza podpisywania

- Wybierz Klucze zasad, a następnie wybierz Dodaj.

- W obszarze Opcje wybierz pozycję

Generate. - W polu Nazwa wprowadź wartość

TokenSigningKeyContainer. PrefiksB2C_1A_może zostać dodany automatycznie. - W polu Typ klucza wybierz pozycję RSA.

- W obszarze Użycie klucza wybierz pozycję Podpis.

- Wybierz Utwórz.

Tworzenie klucza szyfrowania

- Wybierz Klucze zasad, a następnie wybierz Dodaj.

- W obszarze Opcje wybierz pozycję

Generate. - W polu Nazwa wprowadź wartość

TokenEncryptionKeyContainer. PrefiksB2C_1A_ może zostać dodany automatycznie. - W polu Typ klucza wybierz pozycję RSA.

- W obszarze Użycie klucza wybierz pozycję Szyfrowanie.

- Wybierz Utwórz.

Rejestrowanie aplikacji platformy Identity Experience Framework

Usługa Azure AD B2C wymaga zarejestrowania dwóch aplikacji używanych do rejestrowania i logowania użytkowników przy użyciu kont lokalnych: IdentityExperienceFramework, internetowego interfejsu API i proxyIdentityExperienceFramework, aplikacji natywnej z delegowanymi uprawnieniami do aplikacji IdentityExperienceFramework. Użytkownicy mogą zarejestrować się przy użyciu adresu e-mail lub nazwy użytkownika i hasła w celu uzyskania dostępu do aplikacji zarejestrowanych w dzierżawie, co powoduje utworzenie "konta lokalnego". Konta lokalne istnieją tylko w dzierżawie usługi Azure AD B2C.

Musisz zarejestrować te dwie aplikacje w dzierżawie usługi Azure AD B2C tylko raz.

Rejestrowanie aplikacji IdentityExperienceFramework

Aby zarejestrować aplikację w dzierżawie usługi Azure AD B2C, możesz użyć funkcji Rejestracja aplikacji.

- Wybierz pozycję Rejestracje aplikacji, a następnie wybierz pozycję Nowa rejestracja.

- W polu Nazwa wprowadź

IdentityExperienceFramework. - W obszarze Obsługiwane typy kont wybierz Konta tylko w tym katalogu organizacyjnym.

- W obszarze Identyfikator URI przekierowania wybierz Sieć Web, a następnie wprowadź

https://your-tenant-name.b2clogin.com/your-tenant-name.onmicrosoft.com, gdzieyour-tenant-nameto nazwa domeny dzierżawy tenanta usługi Azure AD B2C. - W obszarze Uprawnieniazaznacz pole wyboru Udziel zgody administratora na uprawnienia openid i offline_access.

- Wybierz pozycję Zarejestruj.

- Zarejestruj identyfikator aplikacji (klienta) do użycia w późniejszym kroku.

Następnie uwidocznij interfejs API, dodając zakres:

- W menu po lewej stronie w obszarze Zarządzanie wybierz pozycję Uwidaczniaj interfejs API.

- Wybierz Dodaj zakres, a następnie Zapisz i kontynuuj w celu akceptowania domyślnego identyfikatora URI aplikacji.

- Wprowadź następujące wartości, aby utworzyć zakres, który umożliwia wykonywanie zasad niestandardowych w dzierżawie usługi Azure AD B2C:

-

Nazwa zakresu:

user_impersonation -

Wyświetlana nazwa zgody administratora:

Access IdentityExperienceFramework -

Opis zgody administratora:

Allow the application to access IdentityExperienceFramework on behalf of the signed-in user.

-

Nazwa zakresu:

- Wybierz Dodaj zakres

Rejestrowanie aplikacji ProxyIdentityExperienceFramework

- Wybierz pozycję Rejestracje aplikacji, a następnie wybierz pozycję Nowa rejestracja.

- W polu Nazwa wprowadź

ProxyIdentityExperienceFramework. - W obszarze Obsługiwane typy kont wybierz Konta tylko w tym katalogu organizacyjnym.

- W obszarze Identyfikator URI przekierowania użyj listy rozwijanej, aby wybrać pozycję Klient publiczny/natywny (urządzenia przenośne i komputery).

- W polu Identyfikator URI przekierowania wprowadź

myapp://auth. - W obszarze Uprawnieniazaznacz pole wyboru Udziel zgody administratora na uprawnienia openid i offline_access.

- Wybierz pozycję Zarejestruj.

- Zarejestruj identyfikator aplikacji (klienta) do użycia w późniejszym kroku.

Następnie określ, że aplikacja powinna być traktowana jako klient publiczny:

- W menu po lewej stronie w obszarze Zarządzanie wybierz pozycję Uwierzytelnianie.

- W obszarze Ustawienia zaawansowane w sekcji Zezwalaj na przepływy klientów publicznych ustaw opcję Włącz następujące przepływy mobilne i klasyczne na wartość Tak.

- Wybierz Zapisz.

- Upewnij się, że parametr "isFallbackPublicClient": wartość true jest ustawiona w manifeście aplikacji programu Microsoft Graph (nowy):

- W menu po lewej stronie w obszarze Zarządzanie wybierz pozycję Manifest, aby otworzyć manifest aplikacji programu Microsoft Graph (nowy)

- Przejdź z karty Manifest aplikacji programu Microsoft Graph (nowy) do karty Manifest aplikacji programu AAD Graph (wkrótce przestarzałe).

- Znajdź klucz isFallbackPublicClient i upewnij się, że jego wartość jest ustawiona na true.

Teraz przyznaj uprawnienia do zakresu API ujawnionego wcześniej w rejestracji IdentityExperienceFramework.

- W menu po lewej stronie w obszarze Zarządzanie wybierz pozycję Uprawnienia interfejsu API.

- W obszarze Skonfigurowane uprawnienia wybierz pozycję Dodaj uprawnienie.

- Wybierz kartę Interfejsy API używane przez moją organizację , a następnie wybierz aplikację IdentityExperienceFramework .

- W sekcji Uprawnienie wybierz zakres user_impersonation zdefiniowany wcześniej.

- Wybierz pozycję Dodaj uprawnienia. Zgodnie z zaleceniami poczekaj kilka minut, zanim przejdziesz do następnego kroku.

- Wybierz pozycję Udziel zgody administratora dla nazwy dzierżawy <twojej>.

- Wybierz opcję Tak.

- Wybierz Odśwież, a następnie sprawdź, czy tekst "Przyznane dla ..." zostanie wyświetlony w obszarze Stan w zakresie.

Niestandardowy pakiet startowy zasad

Zasady niestandardowe to zestaw plików XML przekazywanych do dzierżawy usługi Azure AD B2C w celu zdefiniowania profilów technicznych i podróży użytkowników. Udostępniamy pakiety startowe z kilkoma wstępnie utworzonymi zasadami, aby umożliwić szybkie rozpoczęcie pracy. Każdy z tych pakietów startowych zawiera najmniejszą liczbę profilów technicznych i podróży użytkowników potrzebnych do osiągnięcia opisanych scenariuszy. Aby uzyskać bardziej szczegółowy przewodnik po niestandardowych zasadach Azure AD B2C, skorzystaj z naszego cyklu przewodników dotyczących niestandardowych zasad.

- Konta lokalne — umożliwia korzystanie tylko z kont lokalnych.

- SocialAccounts — umożliwia korzystanie tylko z kont społecznościowych (lub federacyjnych).

- SocialAndLocalAccounts — umożliwia korzystanie zarówno z kont lokalnych, jak i społecznościowych.

- SocialAndLocalAccountsWithMFA — umożliwia opcje uwierzytelniania społecznościowego, lokalnego i wieloskładnikowego.

Każdy pakiet startowy zawiera:

- Plik bazowy — kilka modyfikacji jest wymaganych do pliku bazowego. Przykład: TrustFrameworkBase.xml

- Plik lokalizacji — w tym pliku są wprowadzane zmiany lokalizacji. Przykład: TrustFrameworkLocalization.xml

- Plik rozszerzenia — ten plik to miejsce, w którym wprowadza się większość zmian konfiguracji. Przykład: TrustFrameworkExtensions.xml

- Pliki podmiotu ufającego — pliki przeznaczone do określonych zadań, uruchamiane przez aplikację. Przykłady: SignUpOrSignin.xml, ProfileEdit.xml, PasswordReset.xml

W tym artykule edytujesz pliki zasad niestandardowych XML w pakiecie startowym SocialAndLocalAccounts . Jeśli potrzebujesz edytora XML, wypróbuj program Visual Studio Code, lekki edytor międzyplatformowy.

Pobieranie pakietu startowego

Pobierz pakiety początkowe zasad niestandardowych z GitHub, a następnie zaktualizuj pliki XML w pakiecie startowym SocialAndLocalAccounts przy użyciu nazwy dzierżawy Azure AD B2C.

Pobierz plik .zip lub sklonuj repozytorium:

git clone https://github.com/Azure-Samples/active-directory-b2c-custom-policy-starterpackWe wszystkich plikach w katalogu SocialAndLocalAccounts zastąp ciąg

yourtenantnazwą dzierżawy usługi Azure AD B2C.Jeśli na przykład nazwa dzierżawy B2C to contosotenant, wszystkie wystąpienia

yourtenant.onmicrosoft.comstają sięcontosotenant.onmicrosoft.com.

Dodaj identyfikatory aplikacji do polityki niestandardowej

Dodaj identyfikatory aplikacji do pliku rozszerzeń TrustFrameworkExtensions.xml.

- Otwórz

SocialAndLocalAccounts/TrustFrameworkExtensions.xmli znajdź element<TechnicalProfile Id="login-NonInteractive">. - Zastąp oba wystąpienia

IdentityExperienceFrameworkAppIdidentyfikatorem aplikacji IdentityExperienceFramework utworzonej wcześniej. - Zastąp oba wystąpienia

ProxyIdentityExperienceFrameworkAppIdidentyfikatorem aplikacji ProxyIdentityExperienceFramework utworzonej wcześniej. - Zapisz plik.

Dodaj Facebook jako dostawcę tożsamości

Pakiet startowy SocialAndLocalAccounts zawiera logowanie społecznościowe w serwisie Facebook. Facebook nie jest wymagany do korzystania z zasad niestandardowych, ale używamy go tutaj do zademonstrowania sposobu włączania federacyjnego logowania społecznościowego w zasadach niestandardowych. Jeśli nie musisz włączać logowania za pomocą federacyjnych kont społecznościowych, użyj pakietu startowego LocalAccounts i przejdź do części Załaduj polityki.

Tworzenie aplikacji serwisu Facebook

Wykonaj kroki opisane w temacie Tworzenie aplikacji serwisu Facebook, aby uzyskać identyfikator aplikacji w serwisie Facebook i wpis tajny aplikacji. Pomiń wymagania wstępne i pozostałe kroki opisane w artykule Konfigurowanie rejestracji i logowanie się przy użyciu konta w serwisie Facebook .

Tworzenie klucza serwisu Facebook

Dodaj App Secret aplikacji Facebook jako klucz polityki. Możesz użyć sekretu aplikacji utworzonej zgodnie z wymaganiami wstępnymi tego artykułu.

- Zaloguj się do portalu Azure.

- Jeśli masz dostęp do wielu dzierżaw, wybierz ikonę Ustawienia w górnym menu, aby przełączyć się na dzierżawę Azure AD B2C z menu Katalogi + subskrypcje.

- W witrynie Azure Portal wyszukaj i wybierz pozycję Azure AD B2C.

- Na stronie przeglądu, w sekcji "Zasady" , wybierz pozycję „Identity Experience Framework”.

- Wybierz Klucze zasad, a następnie wybierz Dodaj.

- W obszarze Opcje wybierz pozycję

Manual. - W polu Nazwa wprowadź

FacebookSecret. PrefiksB2C_1A_może zostać dodany automatycznie. - W polu Sekret wprowadź Sekret aplikacji na Facebooku z developers.facebook.com. Ta wartość jest tajemnicą, a nie identyfikatorem aplikacji.

- W obszarze Użycie klucza wybierz pozycję Podpis.

- Wybierz Utwórz.

Aktualizacja TrustFrameworkExtensions.xml w pakiecie startowym niestandardowej polityki

SocialAndLocalAccounts/

TrustFrameworkExtensions.xml W pliku zastąp wartość client_id identyfikatorem aplikacji Facebook i zapisz zmiany.

<TechnicalProfile Id="Facebook-OAUTH">

<Metadata>

<!--Replace the value of client_id in this technical profile with the Facebook app ID"-->

<Item Key="client_id">00000000000000</Item>

Przekaż zasady

- Wybierz element menu Identity Experience Framework w swojej dzierżawie B2C w Azure Portal.

- Wybierz Prześlij zasady niestandardowe.

- W tej kolejności przekaż pliki zasad:

- TrustFrameworkBase.xml

- TrustFrameworkLocalization.xml

- TrustFrameworkExtensions.xml

- SignUpOrSignin.xml

- ProfileEdit.xml

- PasswordReset.xml

Podczas przekazywania plików platforma Azure dodaje prefiks B2C_1A_ do każdego z nich.

Wskazówka

Jeśli edytor XML obsługuje walidację, zweryfikuj pliki względem TrustFrameworkPolicy_0.3.0.0.xsd schematu XML znajdującego się w katalogu głównym pakietu startowego. Weryfikacja schematu XML identyfikuje błędy przed przekazaniem.

Przetestuj politykę niestandardową

- W obszarze Zasady niestandardowe wybierz B2C_1A_signup_signin.

- W obszarze Wybierz aplikację na stronie przeglądu zasad niestandardowych wybierz aplikację internetową, którą chcesz przetestować, na przykład aplikację internetową o nazwie webapp1.

- Upewnij się, że adres URL odpowiedzi to

https://jwt.ms. - Wybierz opcję Uruchom teraz.

- Zarejestruj się przy użyciu adresu e-mail.

- Ponownie wybierz pozycję Uruchom .

- Zaloguj się przy użyciu tego samego konta, aby potwierdzić, że masz poprawną konfigurację.

- Wybierz ponownie Uruchom teraz, a następnie wybierz Facebook, aby zalogować się przez Facebook i przetestować politykę niestandardową.

Następne kroki

W tym artykule pokazano, jak wykonać następujące działania:

- Tworzenie przepływu rejestracji i logowania użytkownika

- Stwórz przepływ użytkownika do edycji profilu

- Utwórz proces resetowania hasła

Następnie dowiedz się, jak używać usługi Azure AD B2C do logowania i rejestrowania użytkowników w aplikacji. Postępuj zgodnie z przykładowymi aplikacjami połączonymi poniżej:

- Konfigurowanie przykładowej aplikacji internetowej ASP.NET Core

- Konfigurowanie przykładowej aplikacji internetowej ASP.NET Core wywołującej internetowy interfejs API

- Konfigurowanie uwierzytelniania w przykładowej aplikacji internetowej w języku Python

- Konfigurowanie przykładowej aplikacji jednostronicowej (SPA)

- Konfigurowanie przykładowej jednostronicowej aplikacji Angular

- Konfigurowanie przykładowej aplikacji mobilnej dla systemu Android

- Konfigurowanie przykładowej aplikacji mobilnej dla systemu iOS

- Konfigurowanie uwierzytelniania w przykładowej aplikacji klasycznej WPF

- Włączanie uwierzytelniania w internetowym interfejsie API

- Konfigurowanie aplikacji SAML

Więcej informacji można również uzyskać w artykule Azure AD B2C Architecture Deep Dive Series (Seria szczegółowych informacji o architekturze usługi Azure AD B2C).