Szyfrowanie danych magazynowanych w usłudze Translator

Usługa Translator automatycznie szyfruje przekazane dane, gdy są utrwalane w chmurze, co pomaga spełnić cele organizacji w zakresie zabezpieczeń i zgodności.

Informacje o szyfrowaniu usług Azure AI

Dane są szyfrowane i odszyfrowywane przy użyciu szyfrowania AES zgodnego ze standardem FIPS 140-2. Szyfrowanie i odszyfrowywanie są przezroczyste, co oznacza, że szyfrowanie i dostęp są zarządzane. Dane są domyślnie bezpieczne i nie trzeba modyfikować kodu ani aplikacji, aby korzystać z szyfrowania.

Informacje o zarządzaniu kluczami szyfrowania

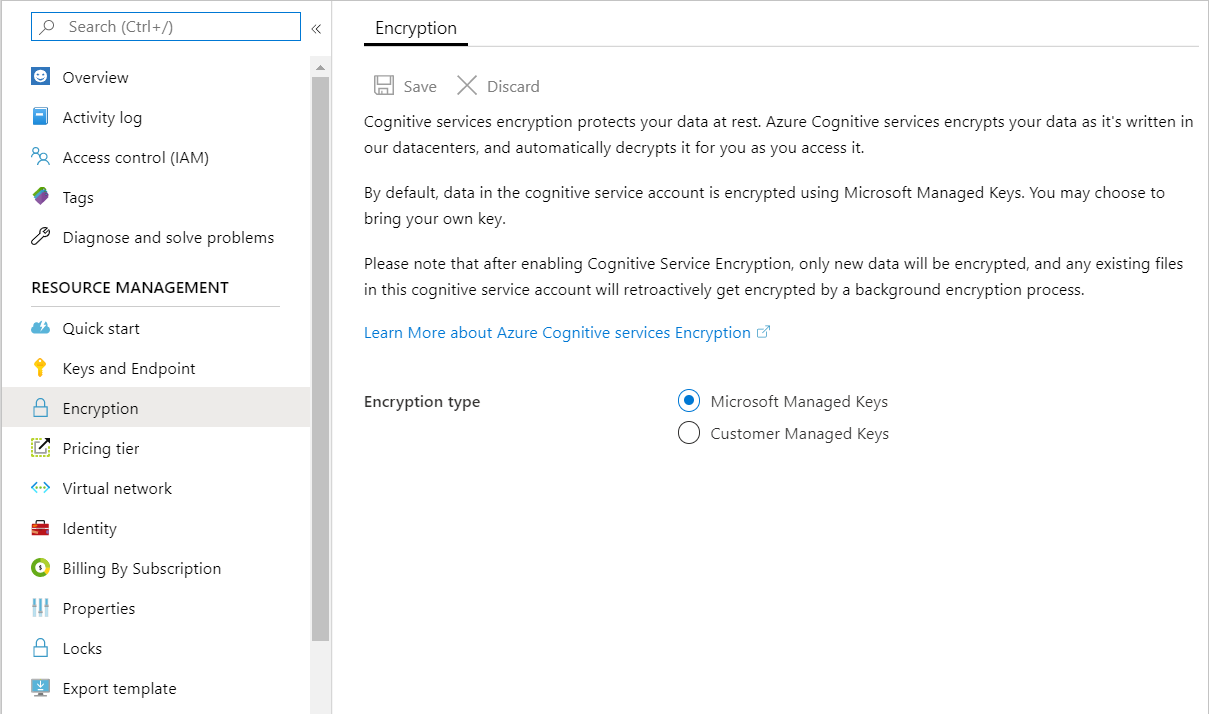

Domyślnie subskrypcja używa kluczy szyfrowania zarządzanych przez firmę Microsoft. Jeśli używasz warstwy cenowej obsługującej klucze zarządzane przez klienta, możesz zobaczyć ustawienia szyfrowania zasobu w sekcji Szyfrowanie w witrynie Azure Portal, jak pokazano na poniższej ilustracji.

W przypadku subskrypcji, które obsługują tylko klucze szyfrowania zarządzane przez firmę Microsoft, nie będziesz mieć sekcji Szyfrowanie .

Klucze zarządzane przez klienta za pomocą usługi Azure Key Vault

Domyślnie subskrypcja używa kluczy szyfrowania zarządzanych przez firmę Microsoft. Istnieje również możliwość zarządzania subskrypcją przy użyciu własnych kluczy nazywanych kluczami zarządzanymi przez klienta (CMK). Klucz CMK oferuje większą elastyczność tworzenia, obracania, wyłączania i odwoływania kontroli dostępu. Możesz również przeprowadzać inspekcję kluczy szyfrowania używanych do ochrony danych. Jeśli klucz cmK jest skonfigurowany dla twojej subskrypcji, dostępne jest podwójne szyfrowanie, co zapewnia drugą warstwę ochrony, umożliwiając jednocześnie kontrolowanie klucza szyfrowania za pośrednictwem usługi Azure Key Vault.

Wykonaj następujące kroki, aby włączyć klucze zarządzane przez klienta dla usługi Translator:

- Utwórz nowy regionalny zasób usługi Translator lub regionalny zasób usług Azure AI. Klucze zarządzane przez klienta nie będą działać z zasobem globalnym.

- Włączono tożsamość zarządzaną w witrynie Azure Portal i dodaj informacje o kluczu zarządzanym przez klienta.

- Utwórz nowy obszar roboczy w usłudze Custom Translator i skojarz te informacje o subskrypcji.

Włączanie kluczy zarządzanych przez klienta

Aby przechowywać klucze zarządzane przez klienta, należy użyć usługi Azure Key Vault. Możesz utworzyć własne klucze i przechowywać je w magazynie kluczy lub użyć interfejsów API usługi Azure Key Vault do generowania kluczy. Zasób usług azure AI i magazyn kluczy muszą znajdować się w tym samym regionie i w tej samej dzierżawie firmy Microsoft Entra, ale mogą znajdować się w różnych subskrypcjach. Aby uzyskać więcej informacji na temat usługi Azure Key Vault, zobacz Co to jest usługa Azure Key Vault?.

Nowy zasób usługi Azure AI jest zawsze szyfrowany przy użyciu kluczy zarządzanych przez firmę Microsoft. Nie można włączyć kluczy zarządzanych przez klienta w momencie utworzenia zasobu. Klucze zarządzane przez klienta są przechowywane w usłudze Azure Key Vault. Magazyn kluczy musi być aprowizowany przy użyciu zasad dostępu, które udzielają kluczowych uprawnień do tożsamości zarządzanej skojarzonej z zasobem usług Azure AI. Tożsamość zarządzana jest dostępna zaraz po utworzeniu zasobu.

Aby dowiedzieć się, jak używać kluczy zarządzanych przez klienta z usługą Azure Key Vault na potrzeby szyfrowania usług Azure AI, zobacz:

Włączenie kluczy zarządzanych przez klienta umożliwi również przypisaną przez system tożsamość zarządzaną, funkcję identyfikatora Entra firmy Microsoft. Po włączeniu przypisanej przez system tożsamości zarządzanej ten zasób zostanie zarejestrowany w usłudze Microsoft Entra ID. Po zarejestrowaniu tożsamość zarządzana będzie mieć dostęp do usługi Key Vault wybranej podczas konfigurowania klucza zarządzanego przez klienta. Możesz dowiedzieć się więcej o tożsamościach zarządzanych.

Ważne

Jeśli wyłączysz tożsamości zarządzane przypisane przez system, dostęp do magazynu kluczy zostanie usunięty, a wszystkie dane zaszyfrowane przy użyciu kluczy klienta nie będą już dostępne. Wszystkie funkcje zależne od tych danych przestaną działać. Wszystkie wdrożone modele również nie będą wdrażane. Wszystkie przekazane dane zostaną usunięte z usługi Custom Translator. Jeśli tożsamości zarządzane zostaną ponownie włączone, ponowne wdrożenie modelu nie zostanie wykonane automatycznie.

Ważne

Tożsamości zarządzane nie obsługują obecnie scenariuszy obejmujących wiele katalogów. Podczas konfigurowania kluczy zarządzanych przez klienta w witrynie Azure Portal tożsamość zarządzana jest automatycznie przypisywana w ramach okładek. Jeśli następnie przeniesiesz subskrypcję, grupę zasobów lub zasób z jednego katalogu firmy Microsoft Entra do innego, tożsamość zarządzana skojarzona z zasobem nie zostanie przeniesiona do nowej dzierżawy, więc klucze zarządzane przez klienta mogą przestać działać. Aby uzyskać więcej informacji, zobacz Przenoszenie subskrypcji między katalogami firmy Microsoft Entra w często zadawanych pytaniach i znanych problemów z tożsamościami zarządzanymi dla zasobów platformy Azure.

Przechowywanie kluczy zarządzanych przez klienta w usłudze Azure Key Vault

Aby włączyć klucze zarządzane przez klienta, musisz użyć usługi Azure Key Vault do przechowywania kluczy. Należy włączyć zarówno właściwości Usuwanie nietrwałe, jak i Nie przeczyszczać w magazynie kluczy.

Tylko klucze RSA o rozmiarze 2048 są obsługiwane z szyfrowaniem usług Azure AI. Aby uzyskać więcej informacji na temat kluczy, zobacz Klucze usługi Key Vault w temacie Informacje o kluczach, wpisach tajnych i certyfikatach usługi Azure Key Vault.

Uwaga

Jeśli cały magazyn kluczy zostanie usunięty, dane nie będą już wyświetlane, a wszystkie modele nie będą wdrażane. Wszystkie przekazane dane zostaną usunięte z usługi Custom Translator.

Odwoływanie dostępu do kluczy zarządzanych przez klienta

Aby odwołać dostęp do kluczy zarządzanych przez klienta, użyj programu PowerShell lub interfejsu wiersza polecenia platformy Azure. Aby uzyskać więcej informacji, zobacz Program PowerShell usługi Azure Key Vault lub interfejs wiersza polecenia usługi Azure Key Vault. Cofanie dostępu skutecznie blokuje dostęp do wszystkich danych w zasobach usług AI platformy Azure, a modele zostaną niewydane, ponieważ klucz szyfrowania jest niedostępny przez usługi Azure AI. Wszystkie przekazane dane zostaną również usunięte z usługi Custom Translator.