Instalowanie agenta usługi Azure Monitor i zarządzanie nim za pomocą usługi Azure Policy

Użyj następujących zasad i inicjatyw zasad, aby automatycznie zainstalować agenta i skojarzyć go z regułą zbierania danych za każdym razem, gdy tworzysz maszynę wirtualną, zestaw skalowania lub serwer z obsługą usługi Azure Arc.

Uwaga

Zgodnie z najlepszymi rozwiązaniami dotyczącymi tożsamości firmy Microsoft zasady instalowania agenta usługi Azure Monitor na maszynach wirtualnych i zestawach skalowania zależą od tożsamości zarządzanej przypisanej przez użytkownika. Ta opcja to bardziej skalowalna i odporna tożsamość zarządzana dla tych zasobów. W przypadku serwerów z obsługą usługi Azure Arc zasady korzystają z tożsamości zarządzanej przypisanej przez system jako jedynej obsługiwanej obecnie opcji.

Wbudowane inicjatywy zasad

Przed kontynuowaniem zapoznaj się z wymaganiami wstępnymi dotyczącymi instalacji agenta.

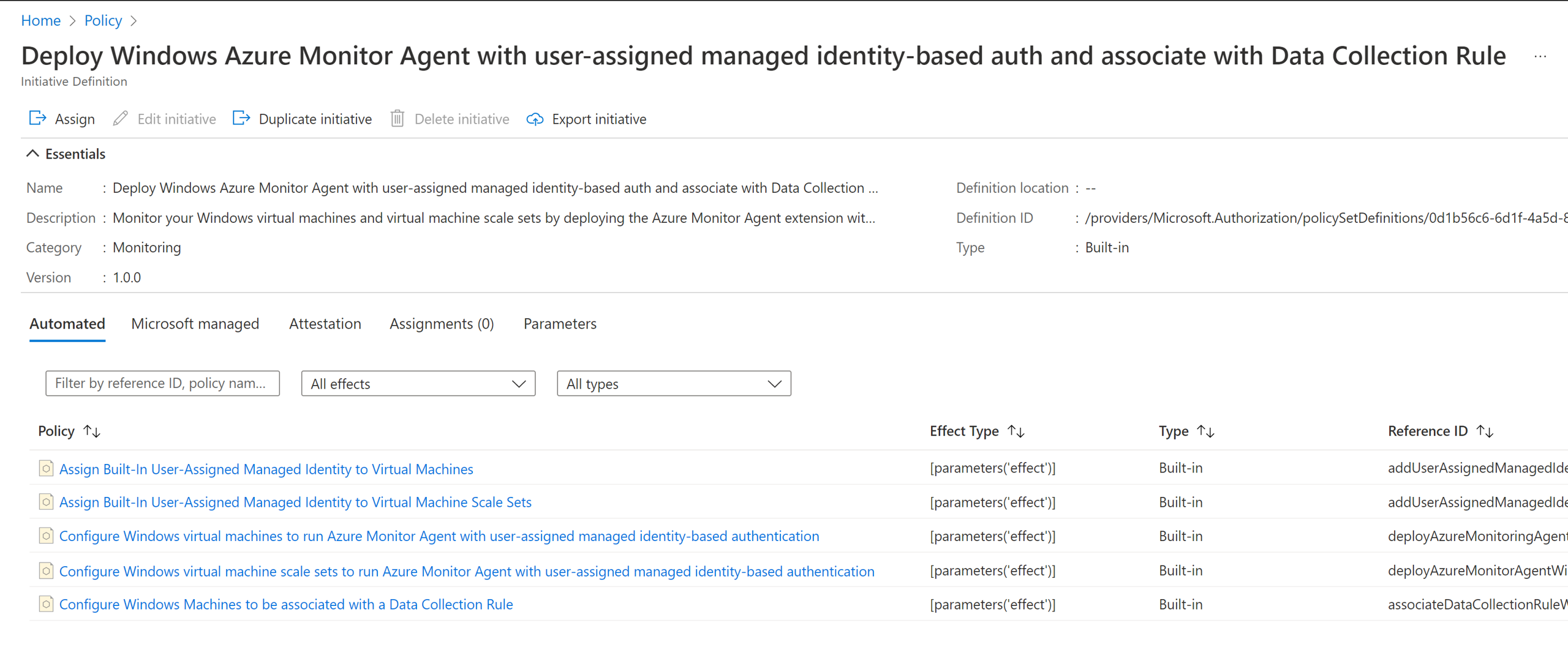

Istnieją wbudowane inicjatywy zasad dla maszyn wirtualnych z systemami Windows i Linux, zestawy skalowania, które zapewniają dołączanie na dużą skalę przy użyciu agentów usługi Azure Monitor— kompleksowe

- Wdrażanie agenta usługi Windows Azure Monitor przy użyciu uwierzytelniania opartego na tożsamości zarządzanej przypisanej przez użytkownika i kojarzenie z regułą zbierania danych

- Wdrażanie agenta usługi Azure Monitor systemu Linux przy użyciu uwierzytelniania opartego na tożsamości zarządzanej przypisanej przez użytkownika i kojarzenie z regułą zbierania danych

Uwaga

Definicje zasad zawierają tylko listę wersji systemów Windows i Linux, które obsługuje firma Microsoft. Aby dodać obraz niestandardowy, użyj parametru Additional Virtual Machine Images .

Powyższe inicjatywy obejmują poszczególne zasady, które:

(Opcjonalnie) Tworzenie i przypisywanie wbudowanej tożsamości zarządzanej przypisanej przez użytkownika na subskrypcję na region. Dowiedz się więcej.

Bring Your Own User-Assigned Identity: Jeśli ustawionofalsewartość , tworzy wbudowaną tożsamość zarządzaną przypisaną przez użytkownika w wstępnie zdefiniowanej grupie zasobów i przypisuje ją do wszystkich maszyn, do których są stosowane zasady. Lokalizację grupy zasobów można skonfigurować w parametrzeBuilt-In-Identity-RG Location. Jeśli ustawiono wartośćtrue, możesz zamiast tego użyć istniejącej tożsamości przypisanej przez użytkownika, która jest automatycznie przypisywana do wszystkich maszyn, do których są stosowane zasady.

Zainstaluj rozszerzenie agenta usługi Azure Monitor na maszynie i skonfiguruj je do używania tożsamości przypisanej przez użytkownika zgodnie z poniższymi parametrami.

Bring Your Own User-Assigned Managed Identity: Jeśli ustawiono wartośćfalse, konfiguruje agenta tak, aby używał wbudowanej tożsamości zarządzanej przypisanej przez użytkownika utworzonej przez poprzednie zasady. Jeśli jest ustawiona wartośćtrue, konfiguruje agenta tak, aby używał istniejącej tożsamości przypisanej przez użytkownika.User-Assigned Managed Identity Name: Jeśli używasz własnej tożsamości (wybranejtrue), określ nazwę tożsamości przypisanej do maszyn.User-Assigned Managed Identity Resource Group: Jeśli używasz własnej tożsamości (wybranejtrue), określ grupę zasobów, w której istnieje tożsamość.Additional Virtual Machine Images: Przekaż dodatkowe nazwy obrazów maszyny wirtualnej, do których chcesz zastosować zasady, jeśli nie zostały jeszcze uwzględnione.Built-In-Identity-RG Location: Jeśli używasz wbudowanej tożsamości zarządzanej przypisanej przez użytkownika, określ lokalizację, w której ma zostać utworzona tożsamość i grupa zasobów. Ten parametr jest używany tylko wtedy, gdyBring Your Own User-Assigned Managed Identityparametr jest ustawiony nafalsewartość .

Utwórz i wdróż skojarzenie, aby połączyć maszynę z określoną regułą zbierania danych.

Data Collection Rule Resource Id: identyfikator resourceId reguły, którą chcesz skojarzyć za pomocą tych zasad, do wszystkich maszyn, do których są stosowane zasady.

Znane problemy

- Domyślne zachowanie tożsamości zarządzanej. Dowiedz się więcej.

- Możliwy stan wyścigu z użyciem wbudowanych zasad tworzenia tożsamości przypisanych przez użytkownika. Dowiedz się więcej.

- Przypisywanie zasad do grup zasobów. Jeśli zakres przypisania zasad jest grupą zasobów, a nie subskrypcją, tożsamość używana przez przypisanie zasad (inna niż tożsamość przypisana przez użytkownika używana przez agenta) musi zostać ręcznie nadany tym role przed przypisaniem/korygowaniem. Nie można wykonać tego kroku, co spowoduje niepowodzenia wdrażania.

- Inne ograniczenia tożsamości zarządzanej.

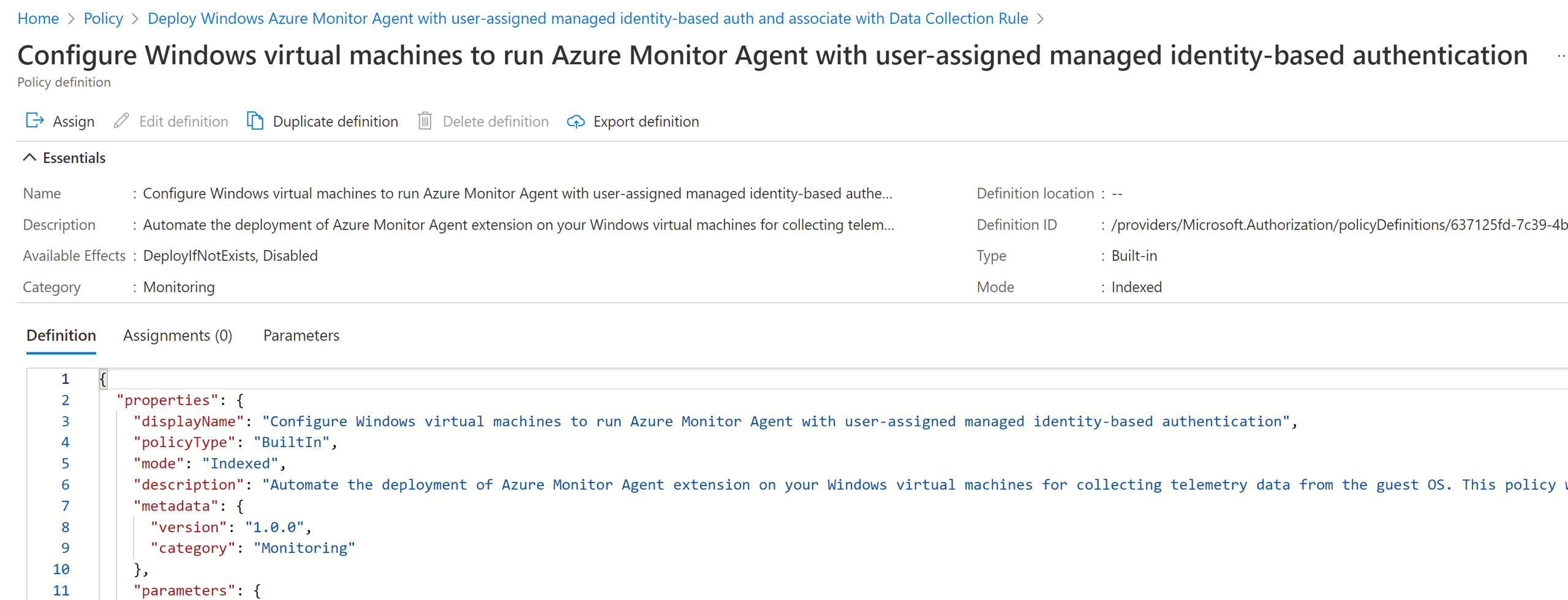

Wbudowane zasady

Możesz użyć poszczególnych zasad z poprzedniej inicjatywy zasad, aby wykonać pojedynczą akcję na dużą skalę. Jeśli na przykład chcesz automatycznie zainstalować agenta, użyj drugich zasad instalacji agenta z inicjatywy, jak pokazano poniżej.

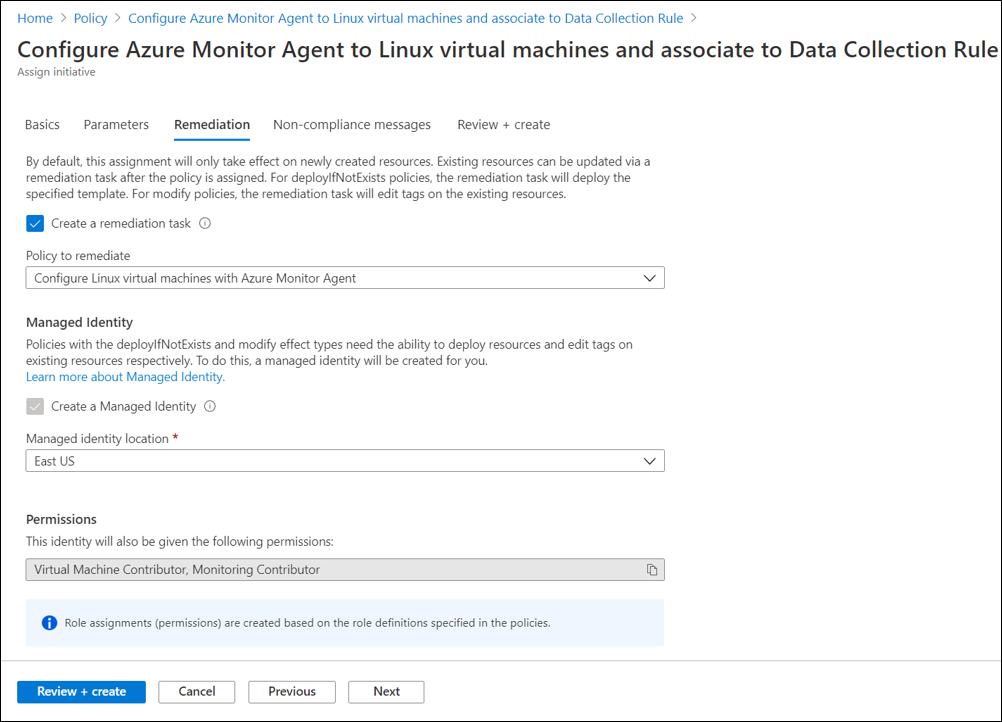

Korekty

Inicjatywy lub zasady będą stosowane do każdej maszyny wirtualnej podczas jej tworzenia. Zadanie korygowania wdraża definicje zasad w inicjatywie dla istniejących zasobów, dzięki czemu można skonfigurować agenta usługi Azure Monitor dla wszystkich zasobów, które zostały już utworzone.

Podczas tworzenia przypisania przy użyciu witryny Azure Portal możesz jednocześnie utworzyć zadanie korygowania. Aby uzyskać informacje na temat korygowania, zobacz Korygowanie niezgodnych zasobów za pomocą usługi Azure Policy.

Następne kroki

Utwórz regułę zbierania danych w celu zbierania danych z agenta i wysyłania ich do usługi Azure Monitor.

Opinia

Dostępne już wkrótce: W 2024 r. będziemy stopniowo wycofywać zgłoszenia z serwisu GitHub jako mechanizm przesyłania opinii na temat zawartości i zastępować go nowym systemem opinii. Aby uzyskać więcej informacji, sprawdź: https://aka.ms/ContentUserFeedback.

Prześlij i wyświetl opinię dla