Konfigurowanie kontroli dostępu do sieci

Usługa Azure SignalR Service umożliwia zabezpieczanie i kontrolowanie poziomu dostępu do punktu końcowego usługi na podstawie typu żądania i podzestawu sieci. Po skonfigurowaniu reguł sieci tylko aplikacje żądające danych za pośrednictwem określonego zestawu sieci mogą uzyskiwać dostęp do usługi SignalR Service.

Usługa SignalR Service ma publiczny punkt końcowy dostępny za pośrednictwem Internetu. Możesz również utworzyć prywatne punkty końcowe dla usługi Azure SignalR Service. Prywatny punkt końcowy przypisuje prywatny adres IP z sieci wirtualnej do usługi SignalR Service i zabezpiecza cały ruch między siecią wirtualną a usługą SignalR Service za pośrednictwem łącza prywatnego. Kontrola dostępu do sieci usługi SignalR Service zapewnia kontrolę dostępu zarówno dla publicznych, jak i prywatnych punktów końcowych.

Opcjonalnie możesz zezwolić na określone typy żądań dla publicznego punktu końcowego i każdego prywatnego punktu końcowego lub zezwolić na nie. Można na przykład zablokować wszystkie Połączenie serwera z publicznego punktu końcowego i upewnić się, że pochodzą one tylko z określonej sieci wirtualnej.

Aplikacja, która uzyskuje dostęp do usługi SignalR Service, gdy reguły kontroli dostępu do sieci nadal wymagają odpowiedniej autoryzacji dla żądania.

Scenariusz A — brak ruchu publicznego

Aby całkowicie odmówić całego ruchu publicznego, najpierw skonfiguruj regułę sieci publicznej, aby nie zezwalać na typ żądania. Następnie można skonfigurować reguły, które udzielają dostępu do ruchu z określonych sieci wirtualnych. Ta konfiguracja umożliwia utworzenie bezpiecznej granicy sieci dla aplikacji.

Scenariusz B — tylko połączenia klientów z sieci publicznej

W tym scenariuszu można skonfigurować regułę sieci publicznej tak, aby zezwalała tylko na Połączenie klienta z sieci publicznej. Następnie można skonfigurować reguły sieci prywatnej, aby zezwalać na inne typy żądań pochodzących z określonej sieci wirtualnej. Ta konfiguracja ukrywa serwery aplikacji z sieci publicznej i ustanawia bezpieczne połączenia między serwerami aplikacji i usługą SignalR Service.

Zarządzanie kontrolą dostępu do sieci

Kontrolę dostępu do sieci dla usługi SignalR Service można zarządzać za pośrednictwem witryny Azure Portal.

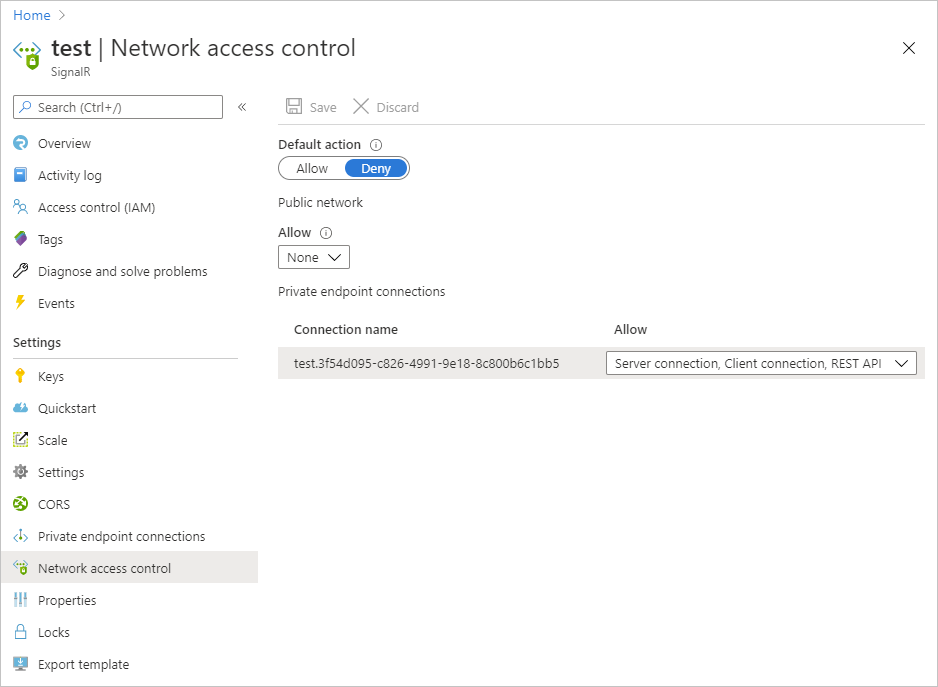

Przejdź do wystąpienia usługi SignalR Service, które chcesz zabezpieczyć.

Wybierz pozycję Kontrola dostępu do sieci z menu po lewej stronie.

Aby edytować akcję domyślną , przełącz przycisk Zezwalaj/Odmów .

Napiwek

Domyślną akcją jest akcja wykonywana przez usługę, gdy żadna reguła kontroli dostępu nie pasuje do żądania. Jeśli na przykład domyślna akcja to Odmów, typy żądań, które nie zostały jawnie zatwierdzone, zostaną odrzucone.

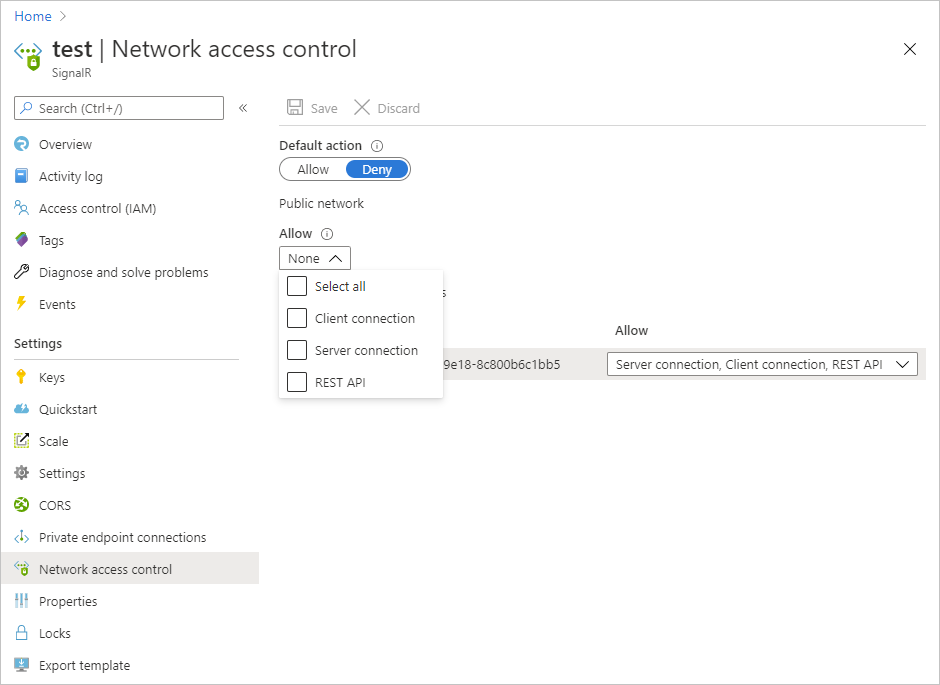

Aby edytować regułę sieci publicznej, wybierz dozwolone typy żądań w obszarze Sieć publiczna.

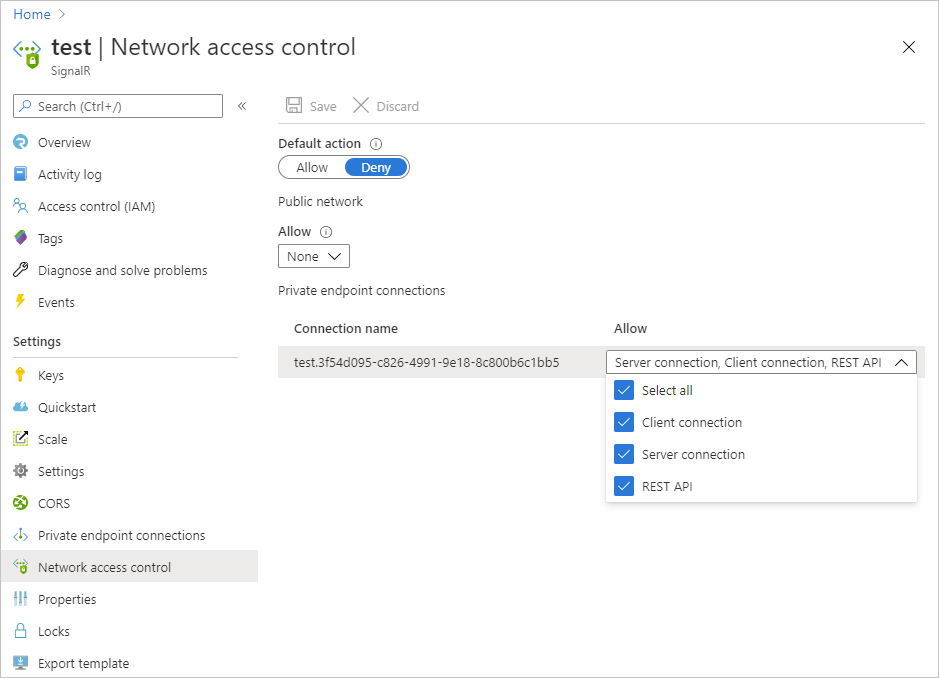

Aby edytować reguły sieci prywatnych punktów końcowych, wybierz dozwolone typy żądań w każdym wierszu w obszarze Połączenia prywatnego punktu końcowego.

Wybierz pozycję Zapisz, aby zastosować zmiany.

Następne kroki

Dowiedz się więcej na temat usługi Azure Private Link.

Opinia

Dostępne już wkrótce: W 2024 r. będziemy stopniowo wycofywać zgłoszenia z serwisu GitHub jako mechanizm przesyłania opinii na temat zawartości i zastępować go nowym systemem opinii. Aby uzyskać więcej informacji, sprawdź: https://aka.ms/ContentUserFeedback.

Prześlij i wyświetl opinię dla