Połączenie do maszyny wirtualnej za pośrednictwem określonego prywatnego adresu IP

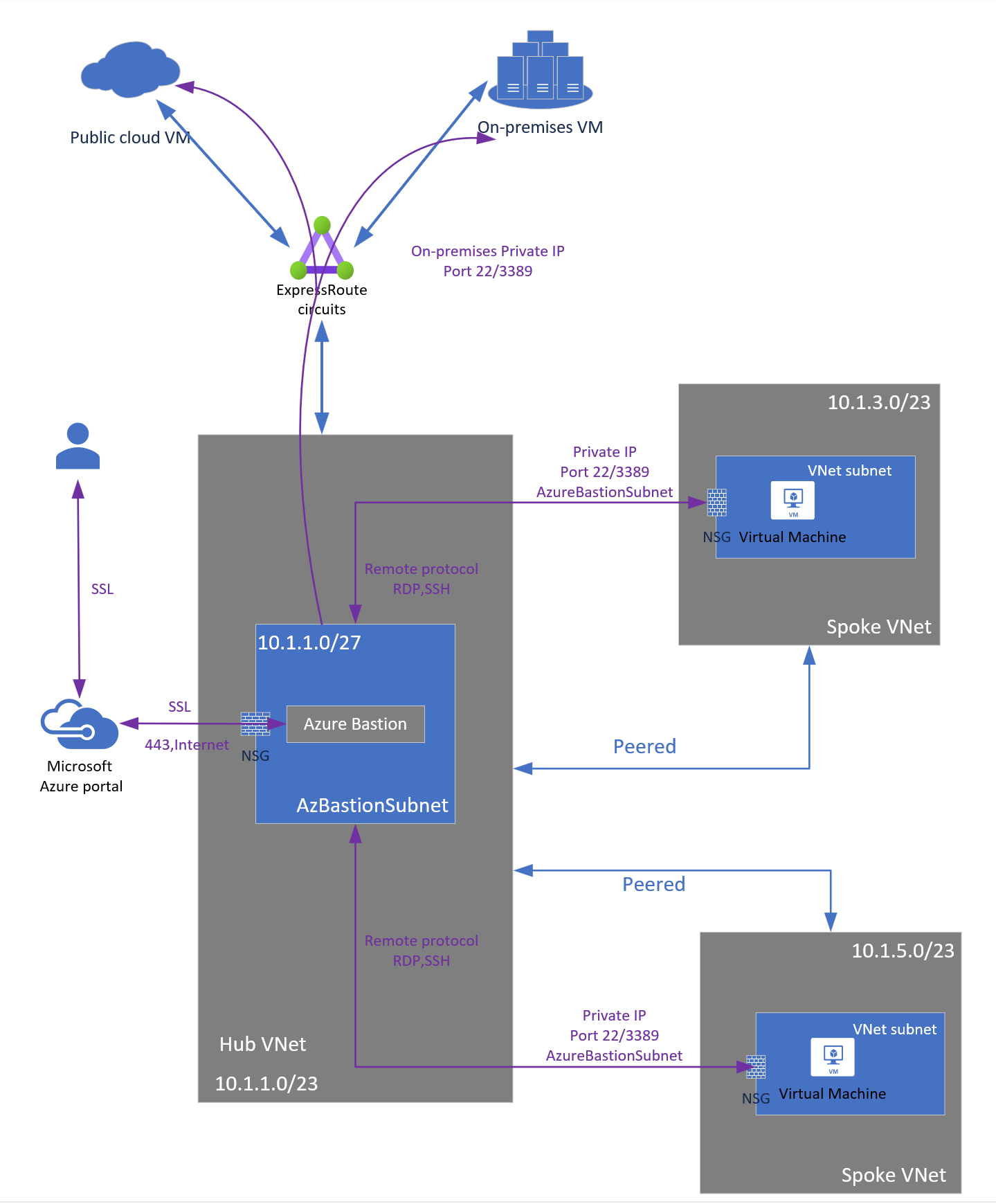

Połączenie oparte na protokole IP umożliwia nawiązywanie połączenia z maszynami wirtualnymi lokalnymi, spoza platformy Azure i platformy Azure za pośrednictwem usługi Azure Bastion za pośrednictwem usługi ExpressRoute lub połączenia typu lokacja-lokacja sieci VPN przy użyciu określonego prywatnego adresu IP. W krokach opisanych w tym artykule pokazano, jak skonfigurować wdrożenie usługi Bastion, a następnie nawiązać połączenie z zasobem lokalnym przy użyciu połączenia opartego na protokole IP. Aby uzyskać więcej informacji na temat usługi Azure Bastion, zobacz Omówienie.

Uwaga

Ta konfiguracja wymaga warstwy jednostki SKU w warstwie Standardowa lub nowszej dla usługi Azure Bastion. Aby uaktualnić, zobacz Uaktualnianie jednostki SKU.

Ograniczenia

Połączenie oparte na protokole IP nie będzie działać z wymuszonym tunelowaniem przez sieć VPN lub gdy trasa domyślna jest anonsowana za pośrednictwem obwodu usługi ExpressRoute. Usługa Azure Bastion wymaga dostępu do Internetu i wymuszonego tunelowania lub domyślne anonsowanie trasy spowoduje zaciemnienie ruchu.

Uwierzytelnianie Microsoft Entra nie jest obsługiwane w przypadku połączeń RDP. Uwierzytelnianie Entra firmy Microsoft jest obsługiwane w przypadku połączeń SSH za pośrednictwem klienta natywnego.

Niestandardowe porty i protokoły nie są obecnie obsługiwane podczas nawiązywania połączenia z maszyną wirtualną za pośrednictwem klienta natywnego.

Trasa zdefiniowana przez użytkownika nie jest obsługiwana w podsieci bastionu, w tym z połączeniem opartym na adresach IP.

Wymagania wstępne

Przed rozpoczęciem tych kroków sprawdź, czy masz skonfigurowane następujące środowisko:

Sieć wirtualna z usługą Bastion została już wdrożona.

- Upewnij się, że usługa Bastion została wdrożona w sieci wirtualnej. Po aprowizacji i wdrożeniu usługi Bastion w sieci wirtualnej można jej użyć do nawiązania połączenia z dowolną maszyną wirtualną wdrożona w dowolnej sieci wirtualnej dostępnej z usługi Bastion.

- Aby wdrożyć usługę Bastion, zobacz Szybki start: wdrażanie usługi Bastion przy użyciu ustawień domyślnych.

Maszyna wirtualna w dowolnej dostępnej sieci wirtualnej. Jest to maszyna wirtualna, z którą nawiąż połączenie.

Konfigurowanie usługi Bastion

Zaloguj się w witrynie Azure Portal.

W witrynie Azure Portal przejdź do wdrożenia usługi Bastion.

Połączenie oparte na adresach IP wymaga warstwy jednostki SKU w warstwie Standardowa lub nowszej. Na stronie Konfiguracja w polu Warstwa sprawdź, czy warstwa jest ustawiona na jednostkę SKU w warstwie Standardowa lub nowszą. Jeśli warstwa jest ustawiona na podstawową jednostkę SKU, wybierz z listy rozwijanej wyższą jednostkę SKU.

Aby włączyć połączenie oparte na adresach IP, wybierz pozycję Połączenie oparte na adresach IP.

Wybierz pozycję Zastosuj , aby zastosować zmiany. Ukończenie konfiguracji usługi Bastion trwa kilka minut.

Połączenie do maszyny wirtualnej — Azure Portal

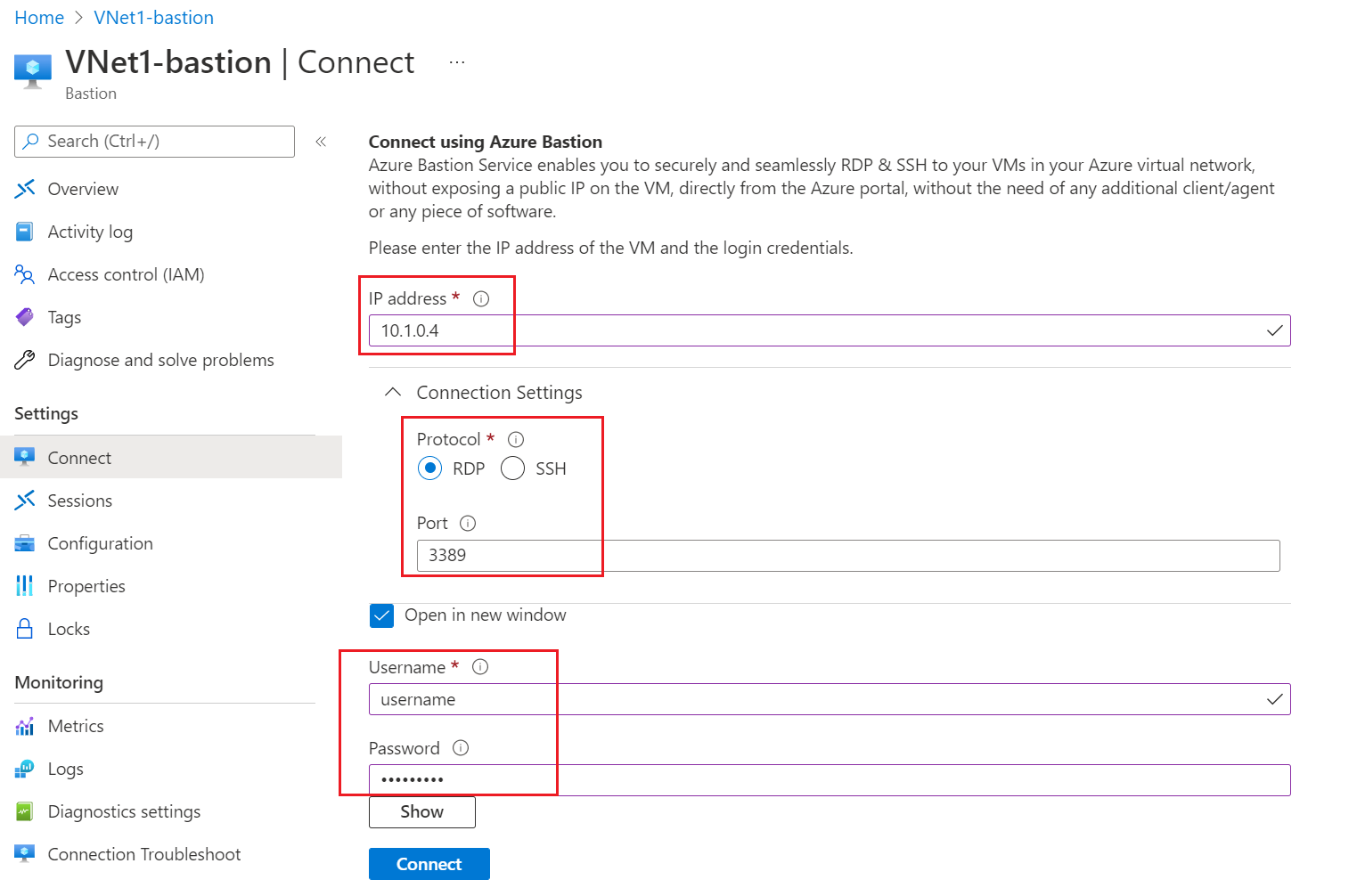

Aby nawiązać połączenie z maszyną wirtualną przy użyciu określonego prywatnego adresu IP, należy nawiązać połączenie z usługi Bastion do maszyny wirtualnej, a nie bezpośrednio ze strony maszyny wirtualnej. Na stronie usługi Bastion wybierz pozycję Połączenie, aby otworzyć stronę Połączenie.

Na stronie Połączenie usługi Bastion w polu Adres IP wprowadź prywatny adres IP docelowej maszyny wirtualnej.

Dostosuj ustawienia połączenia do żądanego protokołu i portu.

Wprowadź swoje poświadczenia w polach Nazwa użytkownika i Hasło.

Wybierz Połączenie, aby nawiązać połączenie z maszyną wirtualną.

Połączenie do maszyny wirtualnej — klient natywny

Możesz nawiązać połączenie z maszynami wirtualnymi przy użyciu określonego adresu IP z klientem natywnym za pośrednictwem protokołu SSH, protokołu RDP lub tunelowania. Aby dowiedzieć się więcej na temat konfigurowania natywnej obsługi klienta, zobacz Konfigurowanie natywnej obsługi klienta usługi Bastion.

Uwaga

Ta funkcja nie obsługuje obecnie uwierzytelniania entra firmy Microsoft ani niestandardowego portu i protokołu.

Użyj następujących poleceń jako przykładów:

RDP:

az network bastion rdp --name "<BastionName>" --resource-group "<ResourceGroupName>" --target-ip-address "<VMIPAddress>

SSH:

az network bastion ssh --name "<BastionName>" --resource-group "<ResourceGroupName>" --target-ip-address "<VMIPAddress>" --auth-type "ssh-key" --username "<Username>" --ssh-key "<Filepath>"

Tunelu:

az network bastion tunnel --name "<BastionName>" --resource-group "<ResourceGroupName>" --target-ip-address "<VMIPAddress>" --resource-port "<TargetVMPort>" --port "<LocalMachinePort>"

Następne kroki

Aby uzyskać dodatkowe informacje, przeczytaj często zadawane pytania dotyczące usługi Bastion.