Notatka

Dostęp do tej strony wymaga autoryzacji. Może spróbować zalogować się lub zmienić katalogi.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

Wiele organizacji musi przestrzegać przepisów branżowych lub regionalnych przed wdrożeniem usług w chmurze platformy Azure. Każde rozporządzenie definiuje domeny zgodności i określone mechanizmy kontroli. Na przykład CMMC L3 AC 1.001 odnosi się do domeny kontroli dostępu (AC) i identyfikatora kontroli 1.001 w strukturze certyfikacji modelu dojrzałości cyberbezpieczeństwa (CMMC). Zaleca się dopasować wymagane mechanizmy kontroli zgodności do benchmarku zabezpieczeń chmury Microsoft (MCSB). Zidentyfikuj wszelkie niestandardowe kontrolki, których nie obejmuje MCSB.

MCSB udostępnia listę wbudowanych zasad i identyfikatorów GUID inicjatywy zasad (globalnie unikatowych identyfikatorów), które dotyczą wymaganych zabezpieczeń. W przypadku kontrolek, które nie są objęte MCSB, postępuj zgodnie ze wskazówkami dotyczącymi mapowania kontrolek, aby tworzyć niestandardowe zasady i inicjatywy przy użyciu procesu krok po kroku.

Mapowanie wymaganych kontroli do MCSB może przyspieszyć bezpieczny proces wdrażania platformy Azure. McSB oferuje standardowy zestaw technicznych mechanizmów kontroli zabezpieczeń skoncentrowanych na chmurze opartych na powszechnie używanych strukturach zgodności. Przykłady obejmują National Institute of Standards and Technology (NIST), Center for Internet Security (CIS) i Payment Card Industry (PCI). Platforma Azure udostępnia wbudowane inicjatywy zgodności z przepisami. Aby znaleźć inicjatywy dotyczące określonej domeny zgodności, zobacz Wbudowane inicjatywy dotyczące zgodności z przepisami.

Note

Mapowania kontroli między MCSB i branżowymi normami, takimi jak CIS, NIST i PCI, pokazują, że określona funkcja platformy Azure może w pełni lub częściowo zaspokoić wymaganie kontroli. Jednak użycie tych funkcji nie gwarantuje pełnej zgodności z odpowiednimi mechanizmami kontroli w tych branżowych testach porównawczych.

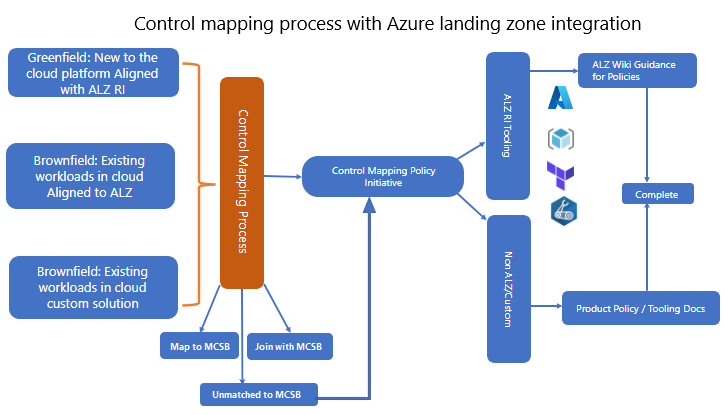

Na poniższym diagramie przedstawiono przepływ procesu mapowania kontrolek:

Kroki mapowania mechanizmów kontroli zabezpieczeń na platformie Azure

- Zidentyfikuj wymagane kontrolki.

- Mapuj wymagane kontrolki na MCSB.

- Zidentyfikuj kontrolki, które nie są mapowane z MCSB, oraz ich odpowiednie polityki.

- Przeprowadzić ocenę platformy oraz usług.

- Wdrażaj mechanizmy zabezpieczające z inicjatywami polityk za pomocą narzędzi platformy Azure, narzędzi natywnych lub narzędzi firm trzecich.

Tip

Zapoznaj się ze wskazówkami dotyczącymi dostosowywania architektury strefy startowej Azure do wspierania wymagań dotyczących mapowania kontrolek.

1. Identyfikowanie wymaganych kontrolek

Zbierz wszystkie istniejące i wymagane mechanizmy kontroli zgodności od zespołu ds. zabezpieczeń. Jeśli lista nie istnieje, należy udokumentować wymagania dotyczące kontroli w arkuszu kalkulacyjnym programu Excel. Użyj poniższego formatu jako przewodnika. Lista może zawierać kontrolki z co najmniej jednej platformy zgodności.

Przykład listy sformalizowanych kontrolek.

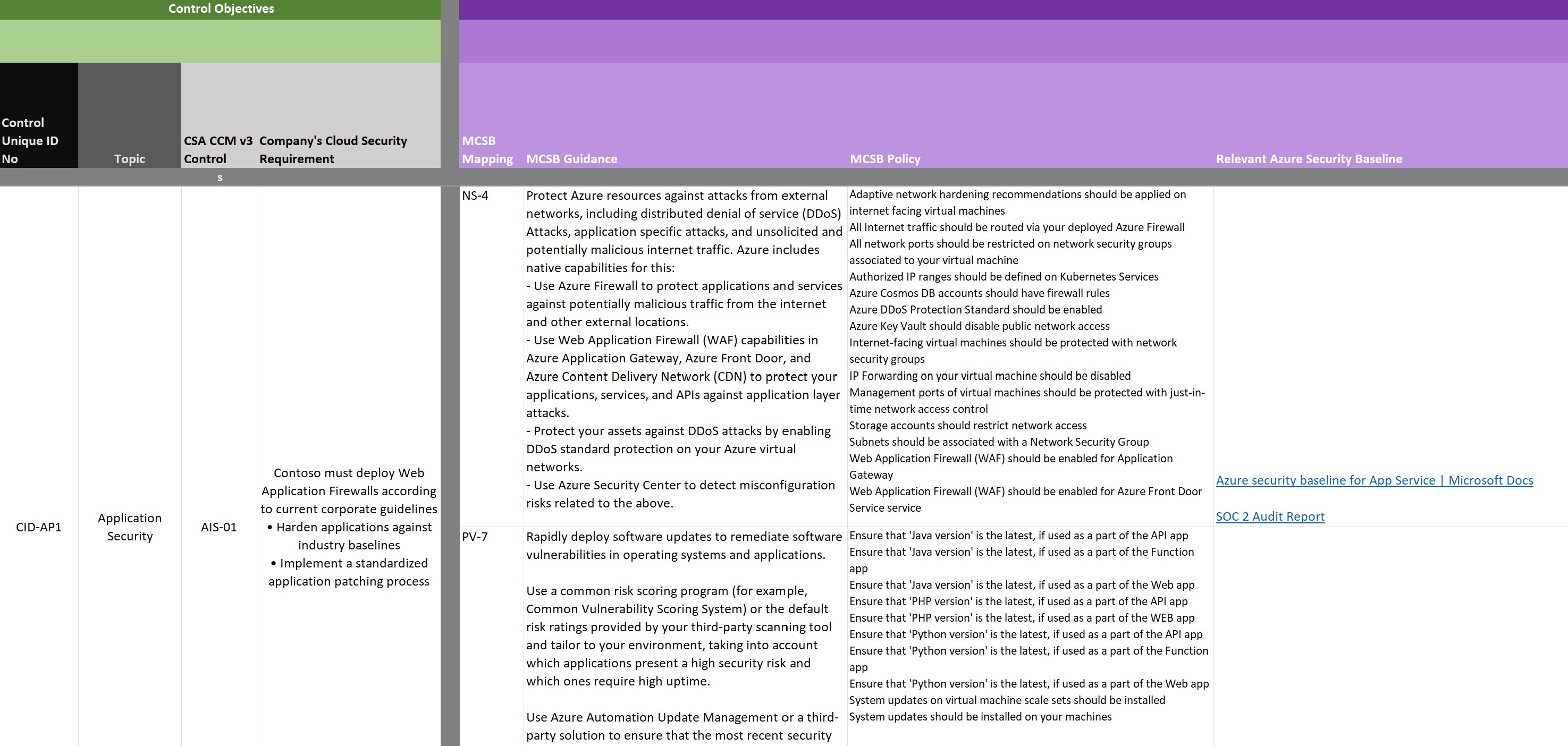

2. Mapuj kontrolki na test porównawczy zabezpieczeń w chmurze firmy Microsoft i twórz niestandardowe kontrolki

Dla każdej przechwyconej kontrolki użyj poprawnego tytułu kontrolki, kategorii domeny i opisu, aby zidentyfikować powiązane kontrolki. Dopasuj intencję każdej kontrolki tak blisko, jak to możliwe. Zwróć uwagę na wszelkie różnice lub luki w arkuszu kalkulacyjnym.

Możesz również użyć typowych struktur ramowych, które odwzorowują zarówno mechanizmy kontroli organizacji, jak i MCSB, jeśli są dostępne. Jeśli na przykład zarówno Twoje kontrolki, jak i MCSB są mapowane na NIST 800-53 Revision 4 lub CIS 7.1, możesz połączyć zestawy danych przy użyciu tej wspólnej struktury. Znajdź pośrednie typowe struktury w sekcji zasobów.

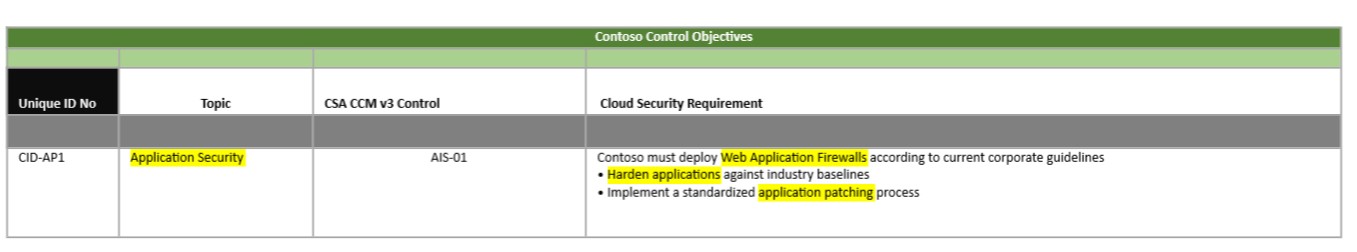

Przykład mapowania kontrolnego: cele kontroli Twojej organizacji

W powyższej tabeli przedstawiono jeden z unikatowych celów kontroli z wyróżnionymi słowami kluczowymi.

W tym przykładzie przejrzyj kategoryzacja kontrolki oznaczonej jako "Application Security", aby zidentyfikować ją jako kontrolkę związaną z aplikacją. Wymagane jest zaimplementowanie zapór aplikacji oraz wzmocnienie i stosowanie poprawek aplikacji. Podczas przeglądania kontroli i wskazówek MCSB, można znaleźć kilka kontroli, które odnoszą się do tego wymagania.

Aby szybko wyszukać określoną wersję mcSB, pobierz pliki programu Excel dla każdej wersji. Przeszukaj te pliki według identyfikatora kontrolki lub słów kluczowych w opisie. Ten krok służy do identyfikowania i mapowania elementów sterujących, które obejmuje MCSB.

3. Identyfikowanie kontroli, które nie są przypisane do benchmarku zabezpieczeń w chmurze firmy Microsoft oraz odpowiednich zasad

Oznacz wszystkie kontrole, które nie odpowiadają bezpośrednio, jako wymagające środków zaradczych. Utwórz niestandardowe zasady lub skrypt automatyzacji dla tych kontrolek podczas procesu implementacji bariery ochronnej.

Tip

AzAdvertizer to narzędzie wspierane przez społeczność, popierane przez przewodnik Cloud Adoption Framework. Służy do odnajdywania wbudowanych zasad ze stref docelowych platformy Azure lub repozytorium Community Azure Policy w jednym miejscu.

4. Przeprowadzanie oceny platformy i poziomu usług

Po zamapowaniu kontrolek i celów na mcSB i zebraniu informacji pomocniczych dotyczących odpowiedzialności, wskazówek i monitorowania biuro zabezpieczeń IT lub organizacja wspierająca powinna przejrzeć wszystkie informacje w oficjalnej ocenie platformy.

Ta ocena platformy określa, czy mcSB spełnia minimalne wymagania dotyczące użycia i spełnia wszystkie wymagania dotyczące zabezpieczeń i zgodności nałożone przez przepisy.

Jeśli zidentyfikujesz luki, nadal możesz użyć narzędzia MCSB, ale może być konieczne opracowanie mechanizmów kontroli ograniczania ryzyka, dopóki nie zamkniesz tych luk lub aktualizacji wydań porównawczych, aby je rozwiązać. Możesz również mapować kontrolki niestandardowe, tworząc definicję zasad i, w razie potrzeby, dodać je do definicji inicjatywy.

Listy kontrolne do zatwierdzenia

Zespół ds. zabezpieczeń zatwierdził platformę Azure pod kątem użycia.

Do poprzednio ukończonych mapowań kontrolek na poziomie platformy musisz dołączyć pojedynczy punkt odniesienia usługi testów porównawczych zabezpieczeń w chmurze firmy Microsoft.

- Dodaj kolumny, aby uwzględnić ocenę, takie jak pokrycie, egzekwowanie, dopuszczalne efekty.

Wykonaj analizę liniową wynikowego szablonu oceny linii bazowej usługi:

Dla każdego celu kontrolki wskaż:

- Jeśli wymóg może zostać spełniony przez usługę lub jeśli stanowi to ryzyko.

- Wartość ryzyka, jeśli istnieje.

- Stan przeglądu dla tego elementu wiersza.

- Potrzebne środki kontroli ograniczania ryzyka, jeśli istnieją.

- Jakie zasady Azure Policy mogą egzekwować/monitorować kontrolę.

Jeśli występują luki w monitorowaniu lub wymuszaniu dla usługi i kontroli:

- Zgłoś się do zespołu ds. testów porównawczych zabezpieczeń w chmurze firmy Microsoft, aby zamknąć luki w zawartości, monitorowaniu lub wymuszaniu.

Dla wszelkich obszarów, które nie spełniają wymagań, odnotuj ryzyko związane z ewentualnym wyłączeniem tego wymagania, jego wpływ oraz czy akceptacja jest możliwa, czy blokowana z powodu istniejącej luki.

Stan usługi jest określany:

- Usługa spełnia wszystkie wymagania lub że ryzyko jest dopuszczalne i jest umieszczane na liście dozwolonych, która ma być używana po wprowadzeniu barier zabezpieczających.

- LUB luki w usłudze są zbyt duże / ryzyko jest zbyt duże, a usługa jest umieszczana na liście zablokowanych. Nie można jej używać, dopóki nie zostaną zamknięte luki przez firmę Microsoft.

Dane wejściowe — na poziomie platformy

- Szablon oceny usługi (Excel)

- Cele kontrolne w odniesieniu do mapowania benchmarków zabezpieczeń chmury firmy Microsoft

- Usługa docelowa

Dane wyjściowe — poziom platformy

- Ukończono ocenę usługi (Excel)

- Środki ograniczenia ryzyka

- Luki

- Zatwierdzanie/nie zatwierdzanie użycia usługi

Po zatwierdzeniu przez zespół ds. zabezpieczeń wewnętrznych lub inspekcji, że platforma i podstawowe usługi spełniają ich potrzeby, zaimplementuj uzgodnione mechanizmy monitorowania i zabezpieczenia. W przypadku zidentyfikowania mechanizmów ograniczania ryzyka, które wykraczają poza mcSB, zaimplementuj wbudowane kontrolki lub usługę Azure Policy przy użyciu definicji zasad. W razie potrzeby dodaj te kontrolki do definicji inicjatywy .

Lista kontrolna — poziom usługi

- Podsumuj zasady, które zostały zidentyfikowane zgodnie z wymaganiami jako dane wyjściowe ocen platformy i ocen usług.

- Twórz wszelkie potrzebne niestandardowe definicje zasad, aby wspierać działania zaradcze w zakresie kontroli i wypełniania luk.

- Utwórz inicjatywę zasad niestandardowych.

- Przypisz inicjatywę zasad za pomocą narzędzi strefy docelowej platformy Azure, natywnych narzędzi lub narzędzi innych firm.

Dane wejściowe — poziom usługi

- Ukończono ocenę usługi (Excel)

Dane wyjściowe — poziom usługi

- Inicjatywa polityki niestandardowej

5. Implementowanie barier zabezpieczających przy użyciu strefy docelowej platformy Azure lub narzędzi natywnych

W poniższych sekcjach opisano sposób identyfikowania, mapowania i implementowania mechanizmów kontroli zgodności z przepisami w ramach wdrożenia strefy docelowej platformy Azure. To wdrożenie obejmuje zasady dostosowane do mcSB na potrzeby mechanizmów kontroli zabezpieczeń na poziomie platformy.

Tip

Podczas korzystania z architektur referencyjnych stref lądowania Azure, takich jak Portal, Bicep czy Terraform, wdrożenie domyślnie przypisuje inicjatywę zasad MCSB do Grupy Zarządzania Pośrednim Root.

Dowiedz się więcej o zasadach przypisanych w ramach wdrożenia architektury referencyjnej strefy docelowej platformy Azure.

Wskazówki dotyczące implementowania zasad w strefach docelowych platformy Azure

W zależności od celów kontroli może być konieczne utworzenie niestandardowych definicji zasad, definicji inicjatyw zasad i przypisań polityki.

Zapoznaj się z poniższymi wskazówkami dotyczącymi każdej opcji implementacji referencyjnej strefy docelowej platformy Azure.

Portal architektury referencyjnej strefy docelowej platformy Azure

W przypadku korzystania z akceleratora portalu strefy docelowej platformy Azure:

- Tworzenie niestandardowych zasad zabezpieczeń w usłudze Microsoft Defender for Cloud

- Samouczek: Tworzenie niestandardowej definicji zasad

- Przypisywanie zasad lub inicjatyw dotyczących usługi Azure Policy

Moduły programu Terraform

Korzystając z Azure Verified Modules (AVM) for Platform landing zone (ALZ) - Terraform, zapoznaj się z poniższymi wskazówkami dotyczącymi korzystania z biblioteki niestandardowej.

Bicep

W przypadku korzystania z Zweryfikowanych modułów Azure (AVM) dla strefy docelowej platformy - Bicep (ALZ) zapoznaj się z poniższymi wskazówkami dotyczącymi modyfikacji przypisań zasad.

Implementowanie zasad niestandardowych, gdy nie używasz implementacji stref docelowych platformy Azure

Azure Portal

W przypadku korzystania z witryny Azure Portal zapoznaj się z następującymi artykułami.

- Tworzenie niestandardowych zasad zabezpieczeń w usłudze Microsoft Defender for Cloud

- Tworzenie niestandardowej definicji zasad

- Tworzenie zasad i zarządzanie nimi w celu wymuszania zgodności

- Przydzielanie inicjatyw polityki

Szablony Azure Resource Manager

W przypadku korzystania z szablonów usługi Resource Manager zapoznaj się z następującymi artykułami.

- Tworzenie niestandardowej definicji zasad

- Przydzielanie inicjatyw polityki

- Tworzenie przypisania zasad w celu identyfikacji niezgodnych zasobów przy użyciu szablonu usługi ARM

- Dokumentacja szablonu definicji zasad Bicep i Resource Manager

- Dokumentacja szablonu zestawu Bicep i usługi Resource Manager (inicjatywy)

- Szablon przypisywania polityki Bicep i Resource Manager

Terraform

W przypadku korzystania z programu Terraform zapoznaj się z następującymi artykułami.

- Dodawanie niestandardowych definicji i inicjatyw zasad platformy Azure

- Dodawanie definicji zestawu usługi Azure Policy

- Przypisywanie zasad grupy zarządzania

- Przypisywanie Azure Policy lub inicjatywy polityki

Bicep

W przypadku korzystania z szablonów Bicep zapoznaj się z następującymi artykułami.

- Szybki start: tworzenie przypisania zasad w celu identyfikowania niezgodnych zasobów przy użyciu pliku Bicep

- Dokumentacja szablonu definicji zasad Bicep i Resource Manager

- Dokumentacja szablonu zestawu reguł (inicjatywy) Bicep i Resource Manager

- Szablon przypisywania polityki Bicep i Resource Manager

Monitorowanie zgodności za pomocą usługi Microsoft Defender for Cloud

Usługa Microsoft Defender for Cloud stale porównuje konfiguracje zasobów z wymaganiami dotyczącymi standardów branżowych, przepisów i testów porównawczych. Panel zgodności z przepisami pokazuje Twoją pozycję zgodności. Dowiedz się więcej o ulepszaniu zgodności z przepisami.

Najczęściej zadawane pytania

Jak wdrożyć cele kontrolne, jeśli moja struktura nie jest zmapowana do benchmarku bezpieczeństwa chmury Microsoft?

Firma Microsoft udostępnia mapowania testów porównawczych zabezpieczeń w chmurze (MCSB) do wielu wiodących struktur branżowych. Jeśli wymagane kontrole nie są uwzględnione, wykonaj ręczne mapowanie. Wykonaj kroki opisane w tym artykule, aby ręcznie mapować elementy sterujące.

Przykład: Jeśli musisz spełnić wymagania zgodności z przepisami Canada Federal Protected B (PBMM), a test porównawczy zabezpieczeń w chmurze firmy Microsoft nie jest jeszcze mapowany na program PBMM, znajdź udostępnioną strukturę, taką jak specjalna publikacja NIST (SP) 800-53 Poprawka 4. Jeśli zarówno PBMM, jak i MCSB v2 mapują się na NIST SP 800-53 R4, użyj tej wspólnej ramy, aby zidentyfikować zalecenia i wskazówki, których należy przestrzegać na platformie Azure.

Jak rozwiązać cele kontroli, które nie są objęte testem porównawczym zabezpieczeń w chmurze firmy Microsoft?

McSB koncentruje się na kontroli technicznej platformy Azure. Nie obejmuje ona celów nietechnicznych, takich jak szkolenie lub mechanizmy kontroli, które nie są bezpośrednio związane z zabezpieczeniami technicznymi, takimi jak zabezpieczenia centrum danych. Oznacz te elementy jako odpowiedzialność firmy Microsoft i użyj dowodów z zawartości MCSB lub raportów inspekcji firmy Microsoft, aby zademonstrować zgodność. Jeśli określisz, że celem jest kontrola techniczna, utwórz kontrolkę łagodzenia oprócz podstawowych kontrolek do śledzenia. Możesz również wysłać żądanie do MCSBteam@microsoft.com, aby uwzględnić brakujące kontrolki w przyszłych wersjach.