Notatka

Dostęp do tej strony wymaga autoryzacji. Może spróbować zalogować się lub zmienić katalogi.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

Usługa Azure Container Apps umożliwia ograniczenie ruchu przychodzącego do aplikacji kontenera przez skonfigurowanie ograniczeń ruchu przychodzącego ip za pośrednictwem konfiguracji ruchu przychodzącego.

Istnieją dwa typy ograniczeń:

- Zezwalaj: zezwalaj na ruch przychodzący tylko z zakresów adresów, które są określone w regułach zezwalania.

- Odmów: Odmów cały ruch przychodzący tylko z zakresów adresów, które określisz w regułach odmowy.

Jeśli nie zdefiniowano żadnych reguł ograniczeń adresów IP, cały ruch przychodzący jest dozwolony.

Reguły ograniczeń adresów IP zawierają następujące właściwości:

| Właściwości | Wartość | Opis |

|---|---|---|

| nazwa | ciąg | Nazwa reguły. |

| opis | ciąg | Opis reguły. |

| ipAddressRange | Zakres adresów IP w formacie CIDR | Zakres adresów IP w notacji CIDR. |

| akcja | Zezwalaj lub odmawiaj | Akcja do wykonania dla reguły. |

Parametr ipAddressRange akceptuje adresy IPv4. Zdefiniuj każdy blok adresów IPv4 w notacji CIDR (Classless Inter-Domain Routing).

Uwaga

Wszystkie reguły muszą być tego samego typu. Nie można połączyć reguł zezwalania i reguł odmowy.

Zarządzanie ograniczeniami ruchu przychodzącego adresów IP

Reguły ograniczeń dostępu do adresów IP można zarządzać za pośrednictwem witryny Azure Portal lub interfejsu wiersza polecenia platformy Azure.

Dodawanie reguł

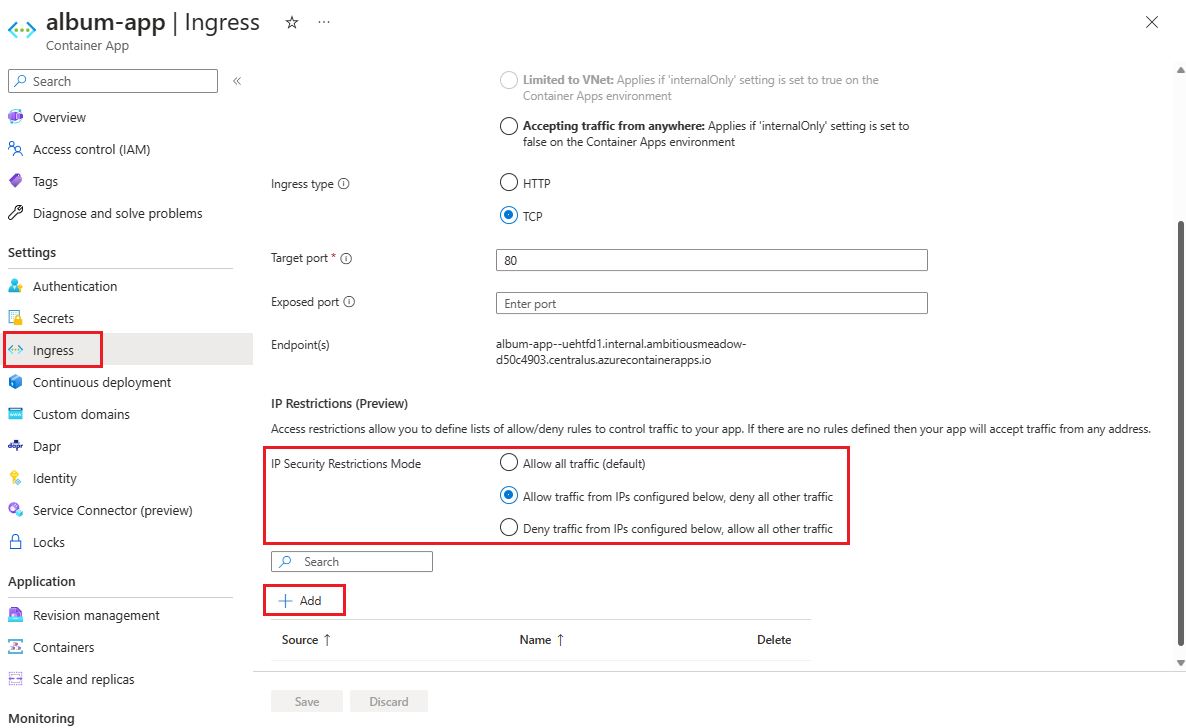

Przejdź do aplikacji kontenera w witrynie Azure Portal.

Wybierz pozycję Ruch przychodzący z menu po lewej stronie.

Wybierz przełącznik Tryb ograniczeń zabezpieczeń adresów IP, aby włączyć ograniczenia adresów IP. Możesz zezwolić na ruch z określonych zakresów adresów IP lub go zablokować.

Wybierz opcję Dodaj, aby utworzyć regułę.

Wprowadź wartości w następujących polach:

Pole Opis Adres lub zakres IPv4 Wprowadź adres IP lub zakres adresów IP w notacji CIDR. Aby na przykład zezwolić na dostęp z jednego adresu IP, użyj następującego formatu: 10.200.10.2/32. Nazwa/nazwisko Wprowadź nazwę reguły. Opis Wprowadź opis reguły. Wybierz Dodaj.

Powtórz kroki od 4 do 6, aby dodać więcej reguł.

Po zakończeniu dodawania reguł wybierz pozycję Zapisz.

Aktualizowanie reguły

- Przejdź do aplikacji kontenera w witrynie Azure Portal.

- Wybierz pozycję Ruch przychodzący z menu po lewej stronie.

- Wybierz regułę, którą chcesz zaktualizować.

- Zmień ustawienia reguły.

- Wybierz pozycję Zapisz , aby zapisać aktualizacje.

- Wybierz pozycję Zapisz na stronie Ruch przychodzący, aby zapisać zaktualizowane reguły.

Usuń regułę

- Przejdź do aplikacji kontenera w witrynie Azure Portal.

- Wybierz pozycję Ruch przychodzący z menu po lewej stronie.

- Wybierz ikonę usuwania obok reguły, którą chcesz usunąć.

- Wybierz pozycję Zapisz.

Ograniczenia dostępu do adresów az containerapp ingress access-restriction IP można zarządzać przy użyciu grupy poleceń. Ta grupa poleceń ma następujące opcje:

-

set: Utwórz lub zaktualizuj regułę. -

remove: Usuń regułę. -

list: Wyświetl listę wszystkich reguł.

Tworzenie lub aktualizowanie reguł

Ograniczenia adresów IP można tworzyć lub aktualizować przy az containerapp ingress access-restriction set użyciu polecenia .

Grupa az containerapp ingress access-restriction set poleceń używa następujących parametrów.

| Argument | Wartości | Opis |

|---|---|---|

--rule-name (wymagane) |

String | Określa nazwę reguły ograniczeń dostępu. |

--description |

String | Określa opis reguły ograniczeń dostępu. |

--action (wymagane) |

Zezwalaj, Odmów | Określa, czy zezwolić na dostęp z określonego zakresu adresów IP lub go odmówić. |

--ip-address (wymagane) |

Adres IP lub zakres adresów IP w notacji CIDR | Określa zakres adresów IP, aby zezwolić lub odmówić. |

Dodaj więcej reguł, powtarzając polecenie z różnymi --rule-name wartościami i ---ip-address .

Tworzenie reguł zezwalania

Poniższe przykładowe az containerapp access-restriction set polecenie tworzy regułę w celu ograniczenia dostępu przychodzącego do zakresu adresów IP. Przed dodaniem dowolnych reguł zezwalania należy usunąć wszystkie istniejące reguły odmowy.

Zastąp wartości w poniższym przykładzie własnymi wartościami.

az containerapp ingress access-restriction set \

--name <CONTAINER_APP_NAME> \

--resource-group <RESOURCE_GROUP> \

--rule-name "my allow rule" \

--description "example of rule allowing access" \

--ip-address 192.168.0.1/28 \

--action Allow

Reguły zezwalania można dodać, powtarzając polecenie z różnymi --ip-address wartościami i --rule-name .

Tworzenie reguł odmowy

Poniższy przykład az containerapp access-restriction set polecenia tworzy regułę dostępu w celu odmowy ruchu przychodzącego z określonego zakresu adresów IP. Przed dodaniem reguł odmowy należy usunąć wszystkie istniejące reguły zezwalania.

Zastąp symbole zastępcze w poniższym przykładzie własnymi wartościami.

az containerapp ingress access-restriction set \

--name <CONTAINER_APP_NAME> \

--resource-group <RESOURCE_GROUP> \

--rule-name "my deny rule" \

--description "example of rule denying access" \

--ip-address 192.168.0.100/28 \

--action Deny

Reguły odmowy można dodać, powtarzając polecenie z różnymi --ip-address wartościami i --rule-name . Jeśli używasz nazwy reguły, która już istnieje, istniejąca reguła zostanie zaktualizowana.

Aktualizowanie reguły

Regułę można zaktualizować przy użyciu az containerapp ingress access-restriction set polecenia . Zakres adresów IP i opis reguły można zmienić, ale nie nazwę lub akcję reguły.

Parametr --action jest wymagany, ale nie można zmienić akcji z Zezwalaj na Odmów lub odwrotnie.

Jeśli pominięto ---description parametr, opis zostanie usunięty.

Poniższy przykład aktualizuje zakres adresów IP.

az containerapp ingress access-restriction set \

--name <CONTAINER_APP_NAME> \

--resource-group <RESOURCE_GROUP> \

--rule-name "my deny rule" \

--ip-address 192.168.0.1/24 \

--description "example of rule denying access" \

--action Deny

Usuwanie ograniczeń dostępu

Następujące przykładowe az containerapp ingress access-restriction remove polecenie usuwa regułę.

az containerapp ingress access-restriction list

--name <CONTAINER_APP_NAME> \

--resource-group <RESOURCE_GROUP> \

--rule-name "<your rule name>"

Wyświetlanie listy ograniczeń dostępu

Poniższe przykładowe az containerapp ingress access-restriction list polecenie wyświetla listę reguł ograniczeń adresów IP dla aplikacji kontenera.

az containerapp ingress access-restriction list

--name <CONTAINER_APP_NAME> \

--resource-group <RESOURCE_GROUP>

Rozwiązywanie problemów

Skorzystaj z poniższych informacji, aby rozwiązać problemy związane z adresami IP w aplikacji kontenera.

Odmowa dostępu

Komunikat RBAC: Odmowa dostępu została zwrócona do klienta wskazuje, że klient jest blokowany przez ograniczenia adresu IP w aplikacji kontenera. Aby rozwiązać ten problem, upewnij się, że adres IP klienta żądający dostępu jest dozwolony na podstawie reguł "zezwalaj" lub "odmów".

Jeśli używasz zakresu adresów, upewnij się, że zablokowany adres IP mieści się w dozwolonym zakresie.