Zarządzanie uprawnieniami klastra usługi Azure Data Explorer

Usługa Azure Data Explorer umożliwia kontrolowanie dostępu do zasobów w klastrze przy użyciu modelu kontroli dostępu opartego na rolach. W tym modelu podmioty zabezpieczeń — użytkownicy, grupy i aplikacje — są mapowane na role zabezpieczeń. Podmioty zabezpieczeń mają dostęp do zasobów klastra zgodnie z przypisanymi rolami.

W tym artykule opisano dostępne role na poziomie klastra oraz sposób przypisywania podmiotów zabezpieczeń do tych ról przy użyciu Azure Portal.

Uwaga

- Aby skonfigurować uprawnienia na poziomie klastra przy użyciu szablonów C#, Python i ARM, zobacz Dodawanie jednostek klastra.

- Aby skonfigurować uprawnienia na poziomie klastra przy użyciu interfejsu wiersza polecenia platformy Azure, zobacz az kusto.

Uprawnienia na poziomie klastra

| Rola | Uprawnienia |

|---|---|

AllDatabasesAdmin |

Pełny dostęp w zakresie dowolnej bazy danych. Może pokazywać i zmieniać niektóre zasady na poziomie klastra. Obejmuje wszystkie uprawnienia niższego poziomu All Databases . |

AllDatabasesViewer |

Odczytywanie wszystkich danych i metadanych dowolnej bazy danych. |

AllDatabasesMonitor |

Wykonywanie .show poleceń w kontekście dowolnej bazy danych i jej jednostek podrzędnych. |

Zarządzanie uprawnieniami klastra w Azure Portal

Zaloguj się w witrynie Azure Portal.

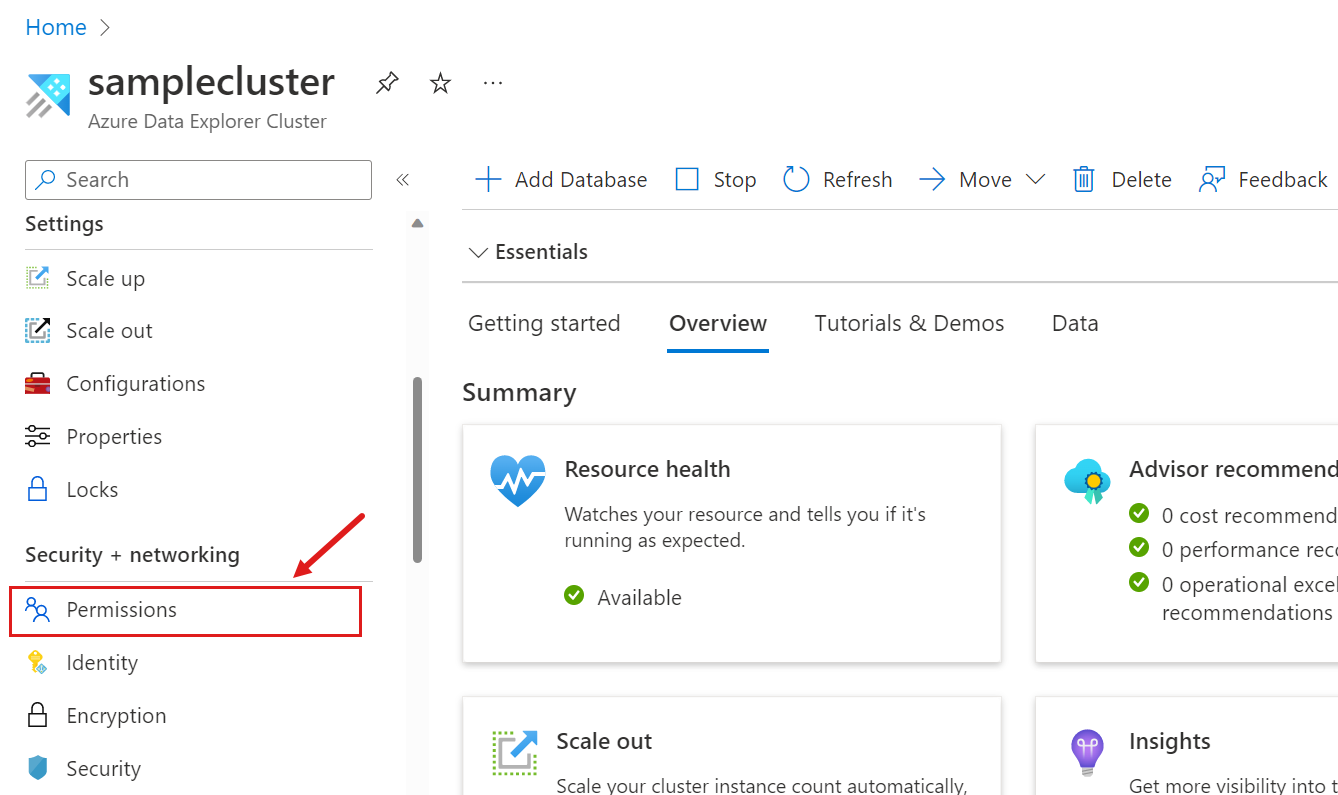

Przejdź do klastra usługi Azure Data Explorer.

W menu po lewej stronie w obszarze Zabezpieczenia i sieć wybierz pozycję Uprawnienia.

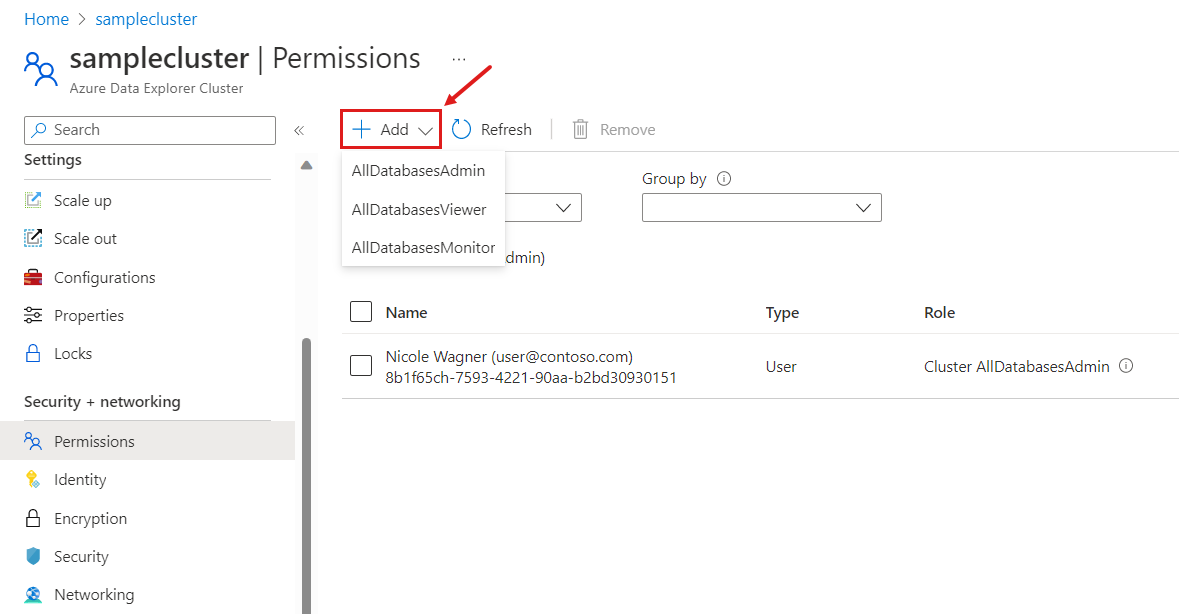

Wybierz pozycję Dodaj i wybierz rolę, którą chcesz przypisać.

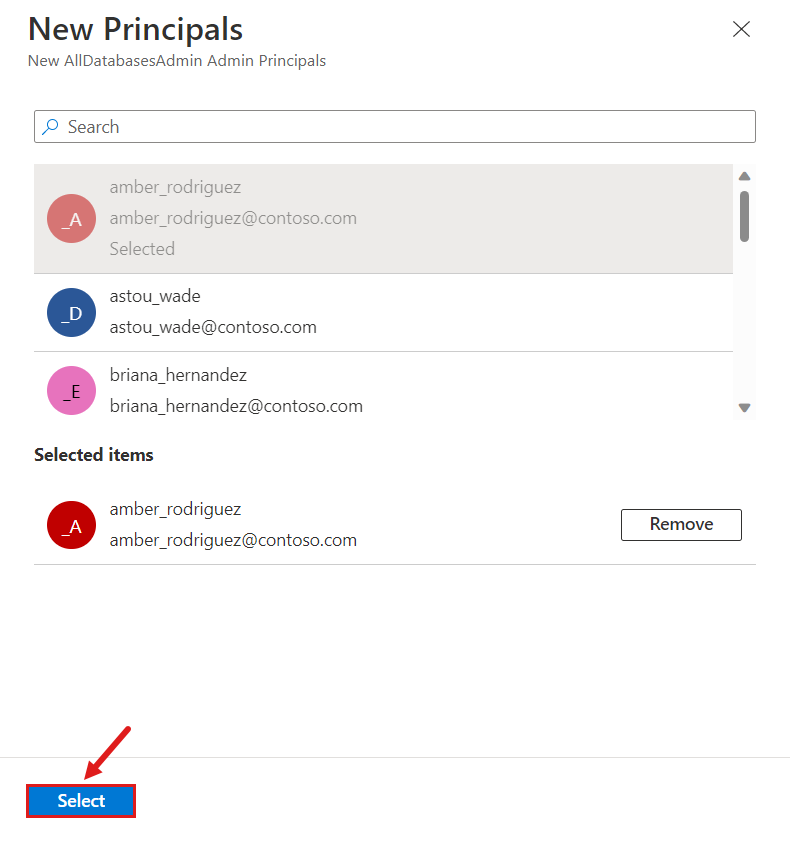

W oknie Nowe podmioty zabezpieczeń wyszukaj i wybierz co najmniej jeden podmiot zabezpieczeń.

Wybierz pozycję Wybierz , aby ukończyć przypisanie.

Zawartość pokrewna

Opinia

Dostępne już wkrótce: W 2024 r. będziemy stopniowo wycofywać zgłoszenia z serwisu GitHub jako mechanizm przesyłania opinii na temat zawartości i zastępować go nowym systemem opinii. Aby uzyskać więcej informacji, sprawdź: https://aka.ms/ContentUserFeedback.

Prześlij i wyświetl opinię dla