Uwaga

Dostęp do tej strony wymaga autoryzacji. Może spróbować zalogować się lub zmienić katalogi.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

Usługa Microsoft Defender dla interfejsów API to plan zapewniany przez Microsoft Defender dla Chmury, który oferuje pełną ochronę, wykrywanie i pokrycie odpowiedzi dla interfejsów API.

Usługa Defender dla interfejsów API ułatwia uzyskanie wglądu w interfejsy API krytyczne dla działania firmy. Możesz badać i ulepszać stan zabezpieczeń interfejsu API, ustalać priorytety poprawek luk w zabezpieczeniach i szybko wykrywać aktywne zagrożenia w czasie rzeczywistym.

Usługa Defender dla interfejsów API obecnie zapewnia zabezpieczenia interfejsów API opublikowanych w usłudze Azure API Management. Usługę Defender dla interfejsów API można dołączyć w portalu Defender dla Chmury lub w wystąpieniu usługi API Management w witrynie Azure Portal.

Co mogę zrobić z usługą Defender dla interfejsów API?

- Spis: W jednym pulpicie nawigacyjnym uzyskaj zagregowany widok wszystkich zarządzanych interfejsów API.

- Wyniki zabezpieczeń: analizowanie wyników zabezpieczeń interfejsu API, w tym informacje o zewnętrznych, nieużywanych lub nieuwierzytelnionych interfejsach API.

- Stan zabezpieczeń: Przejrzyj i zaimplementuj zalecenia dotyczące zabezpieczeń, aby poprawić stan zabezpieczeń interfejsu API i wzmocnić zagrożone powierzchnie.

- Klasyfikacja danych interfejsu API: klasyfikuj interfejsy API odbierające poufne dane lub reagujące na nie w celu zapewnienia priorytetyzacji ryzyka.

- Wykrywanie zagrożeń: pozyskiwanie ruchu interfejsu API i monitorowanie go za pomocą wykrywania anomalii w czasie wykonywania przy użyciu uczenia maszynowego i analizy opartej na regułach w celu wykrywania zagrożeń zabezpieczeń interfejsu API, w tym OWASP API Top 10 krytycznych zagrożeń.

- CSPM w usłudze Defender integracji: integracja z usługą Cloud Security Graph w usłudze Defender Cloud Security Posture Management (CSPM) na potrzeby widoczności interfejsu API i oceny ryzyka w całej organizacji.

- Integracja usługi Azure API Management: po włączeniu planu interfejsów API usługi Defender dla interfejsów API można otrzymywać rekomendacje i alerty dotyczące zabezpieczeń interfejsu API w portalu usługi Azure API Management.

- Integracja rozwiązania SIEM: integracja z systemami zarządzania informacjami i zdarzeniami zabezpieczeń (SIEM), co ułatwia zespołom ds. zabezpieczeń badanie z istniejącymi przepływami pracy reagowania na zagrożenia. Dowiedz się więcej.

Przeglądanie wyników zabezpieczeń interfejsu API

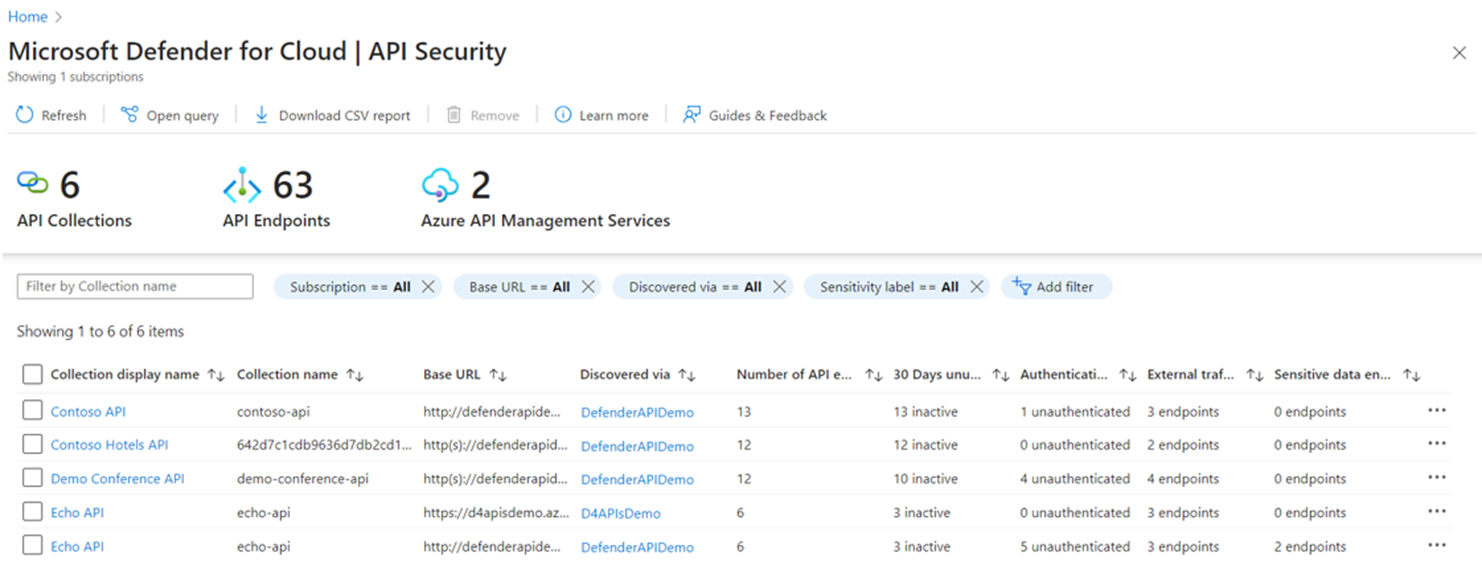

Przejrzyj spis i wyniki zabezpieczeń dla dołączonych interfejsów API na pulpicie nawigacyjnym zabezpieczeń interfejsu API Defender dla Chmury. Na pulpicie nawigacyjnym jest wyświetlana liczba dołączonych urządzeń podzielonych na kolekcje interfejsów API, punkty końcowe i usługi Azure API Management:

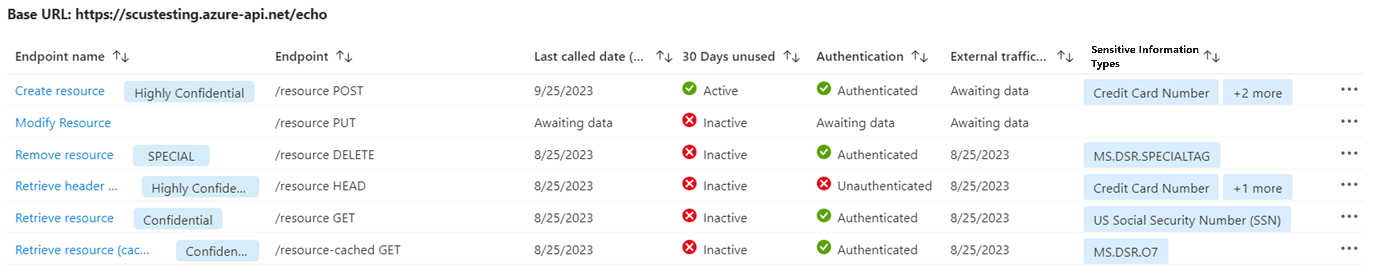

Możesz przejść do szczegółów kolekcji interfejsów API, aby przejrzeć wyniki zabezpieczeń dla dołączonych punktów końcowych interfejsu API:

Informacje o punkcie końcowym interfejsu API obejmują:

- Nazwa punktu końcowego: nazwa punktu końcowego/operacji interfejsu API zdefiniowana w usłudze Azure API Management.

- Punkt końcowy: ścieżka ADRESU URL punktów końcowych interfejsu API i metoda HTTP. Ostatnio nazywane dane (UTC): data ostatniego obserwowanego ruchu interfejsu API przechodzącego do/z punktów końcowych interfejsu API (w strefie czasowej UTC).

- Nieużywane 30 dni: pokazuje, czy punkty końcowe interfejsu API odebrały ruch wywołań interfejsu API w ciągu ostatnich 30 dni. Interfejsy API, które nie otrzymały żadnego ruchu w ciągu ostatnich 30 dni, są oznaczone jako Nieaktywne.

- Uwierzytelnianie: pokazuje, kiedy monitorowany punkt końcowy interfejsu API nie ma uwierzytelniania. W przypadku interfejsów API opublikowanych w usłudze Azure API Management ta ocena uwierzytelniania odbywa się przez weryfikowanie obecności kluczy subskrypcji usługi Azure API Management dla interfejsów API lub produktów, w których jest wymagana subskrypcja, oraz wykonywanie zasad weryfikacji JWT, certyfikatów klienta i tokenów firmy Microsoft Entra. Jeśli żaden z tych mechanizmów uwierzytelniania nie zostanie wykonany podczas wywołania interfejsu API, interfejs API zostanie oznaczony jako nieuwierzytelniony

- Data zaobserwowanego ruchu zewnętrznego: data obserwowanego ruchu zewnętrznego interfejsu API do/z punktu końcowego interfejsu API.

- Klasyfikacja danych: klasyfikuje żądania interfejsu API i treść odpowiedzi na podstawie obsługiwanych typów danych.

Uwaga

Punkty końcowe interfejsu API, które nie otrzymały żadnego ruchu od czasu dołączenia do usługi Defender dla interfejsów API, wyświetlają stan Awaiting data (Oczekiwanie na dane ) na pulpicie nawigacyjnym interfejsu API.

Badanie zaleceń interfejsu API

Zalecenia umożliwiają poprawę stanu zabezpieczeń, wzmacnianie konfiguracji interfejsu API, identyfikowanie krytycznych zagrożeń interfejsu API i eliminowanie problemów według priorytetu ryzyka.

Usługa Defender for API udostępnia szereg zaleceń, w tym zalecenia dotyczące dołączania interfejsów API do planu interfejsu API usługi Defender for API, wyłączania i usuwania nieużywanych interfejsów API oraz zaleceń dotyczących najlepszych rozwiązań dotyczących zabezpieczeń, uwierzytelniania i kontroli dostępu.

Wykrywania zagrożeń

Usługa Defender dla interfejsów API monitoruje ruch w czasie wykonywania i źródła danych analizy zagrożeń oraz problemy z alertami wykrywania zagrożeń. Alerty interfejsu API wykrywają 10 najważniejszych zagrożeń interfejsu API OWASP, eksfiltrację danych, ataki wolumetryczne, nietypowe i podejrzane parametry interfejsu API, anomalie dostępu do ruchu i adresu IP oraz wzorce użycia.

Zapoznaj się z dokumentacją alertów zabezpieczeń.

Reagowanie na zagrożenia

Działanie na temat alertów w celu ograniczenia zagrożeń i ryzyka. Defender dla Chmury alerty i zalecenia można wyeksportować do systemów SIEM, takich jak Microsoft Sentinel, w celu zbadania istniejących przepływów pracy reagowania na zagrożenia w celu szybkiego i wydajnego korygowania. Więcej informacji można znaleźć tutaj.

Badanie szczegółowych informacji o usłudze Cloud Security Graph

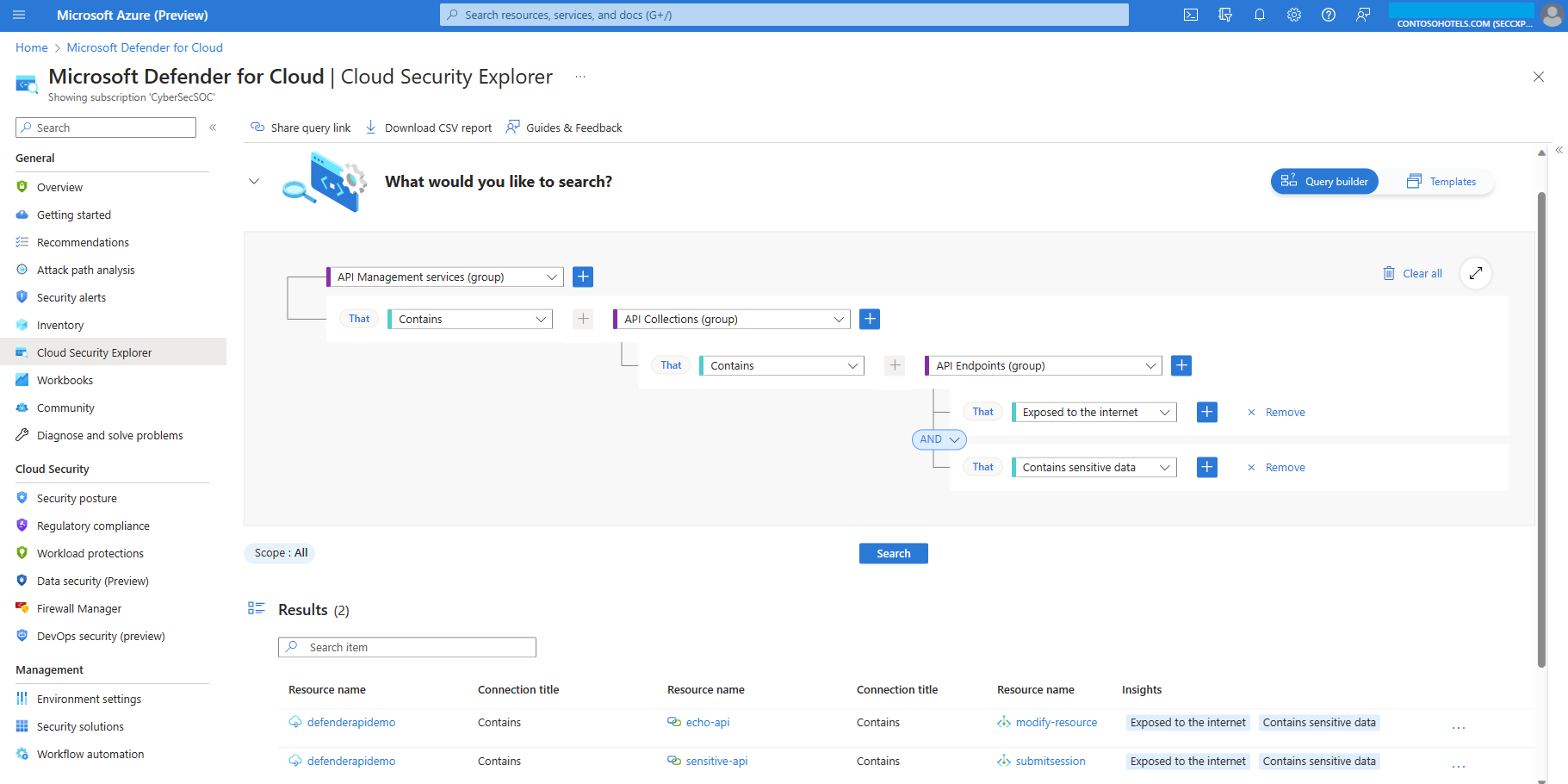

Usługa Cloud Security Graph w planie CSPM w usłudze Defender analizuje zasoby i połączenia w całej organizacji, aby uwidocznić zagrożenia, luki w zabezpieczeniach i możliwe ścieżki przenoszenia bocznego.

Gdy usługa Defender dla interfejsów API jest włączona razem z planem CSPM w usłudze Defender, możesz użyć Eksploratora zabezpieczeń w chmurze, aby aktywnie i efektywnie wykonywać zapytania dotyczące informacji organizacji w celu lokalizowania, identyfikowania i korygowania zasobów interfejsu API, problemów z zabezpieczeniami i zagrożeń:

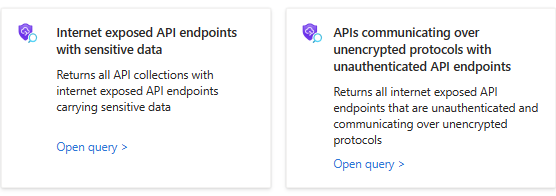

Szablony zapytań

Dostępne są dwa wbudowane szablony zapytań służące do identyfikowania ryzykownych zasobów interfejsu API, których można użyć do wyszukiwania za pomocą jednego kliknięcia:

Następne kroki

Zapoznaj się z artykułem Obsługa i wymagania wstępne dotyczące wdrażania interfejsów API usługi Defender.