Nuta

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować się zalogować lub zmienić katalog.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

Integracja z usługą GitHub Advanced Security (GHAS) z usługą Microsoft Defender for Cloud łączy repozytoria kodu źródłowego z obciążeniami w chmurze, zapewniając ujednolicony wgląd w zabezpieczenia w całym cyklu projektowania. Ta integracja automatycznie mapuje zmiany kodu w środowiskach produkcyjnych, ustala priorytety alertów zabezpieczeń na podstawie rzeczywistego kontekstu środowiska uruchomieniowego i umożliwia skoordynowane przepływy pracy korygowania między zespołami deweloperów i zespołów ds. zabezpieczeń.

Używaj tej integracji do wykonywania następujących czynności:

- Śledzenie luk w zabezpieczeniach z kodu źródłowego do wdrożonych aplikacji

- Skoncentruj się na problemach z zabezpieczeniami, które wpływają na obciążenia produkcyjne

- Koordynowanie poprawek między repozytoriami GitHub i środowiskami platformy Azure

- Korzystanie z narzędzi korygowania opartych na sztucznej inteligencji w celu szybszego rozwiązywania problemów

W tym omówieniu wyjaśniono, jak działa integracja i ułatwia zrozumienie jej podstawowych możliwości przed wdrożeniem.

Główne możliwości

Inteligentne mapowanie kodu do chmury

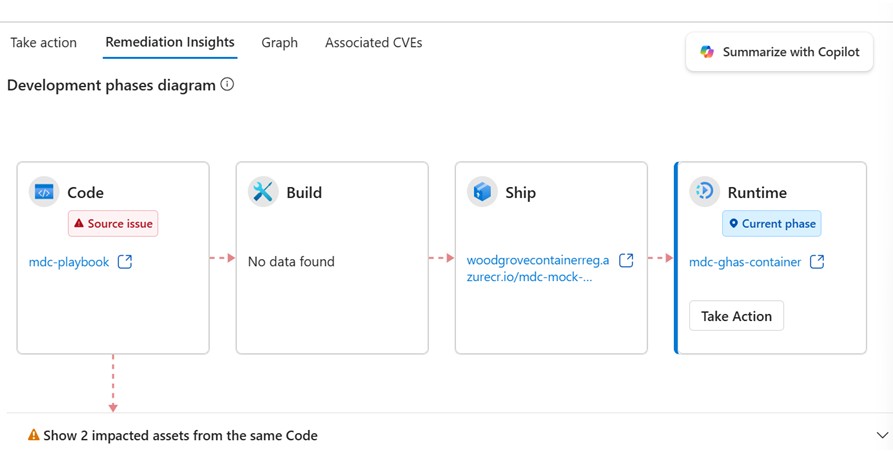

Po połączeniu organizacji lub repozytorium GitHub z usługą Microsoft Defender for Cloud (MDC) zgodnie z opisem w tym miejscu system automatycznie mapuje repozytoria źródłowe na uruchomione obciążenia w chmurze. Korzysta z zastrzeżonych metod MDC "Code 2 Cloud", które zapewniają śledzenie każdego obciążenia do jego repozytorium źródłowego i odwrotnie.

Ta funkcja zapewnia natychmiastową kompleksową widoczność, dzięki czemu wiesz, który kod obsługuje każdą wdrożoną aplikację bez czasochłonnego ręcznego mapowania.

Priorytetyzacja alertów z uwzględnieniem środowiska produkcyjnego

Rozprawić się z hałaśliwymi alertami zabezpieczeń i skupić się na naprawdę istotnych lukach w zabezpieczeniach.

Ustalenia dotyczące bezpieczeństwa GHAS w GitHub są priorytetowane na podstawie rzeczywistego kontekstu środowiska uruchomieniowego z MDC, podkreślając czynniki ryzyka, takie jak ekspozycja internetowa, przetwarzanie poufnych danych, krytyczne zasoby i ruch lateralny. Te zagrożenia, zidentyfikowane w obciążeniach środowiska uruchomieniowego, są dynamicznie połączone z repozytoriami kodu tych obciążeń pochodzenia i określonymi artefaktami kompilacji w usłudze GitHub. Możesz filtrować, klasyfikować i podejmować działania tylko w przypadku problemów z zabezpieczeniami mającymi faktyczny wpływ na produkcję, co pomaga zespołowi zachować efektywność i zapewnić bezpieczeństwo najważniejszych aplikacji.

Ujednolicone korygowanie oparte na sztucznej inteligencji

Zlikwiduj lukę między zespołami ds. zabezpieczeń a zespołami inżynierskimi dzięki zintegrowanym przepływom pracy i odpowiedniemu kontekstowi.

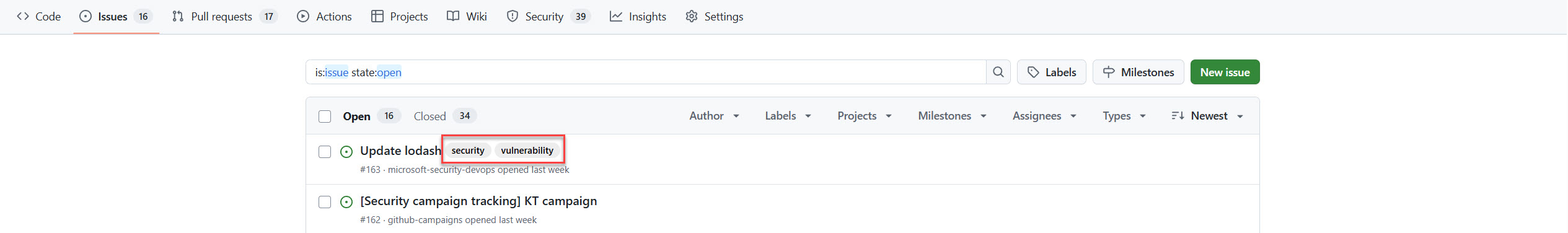

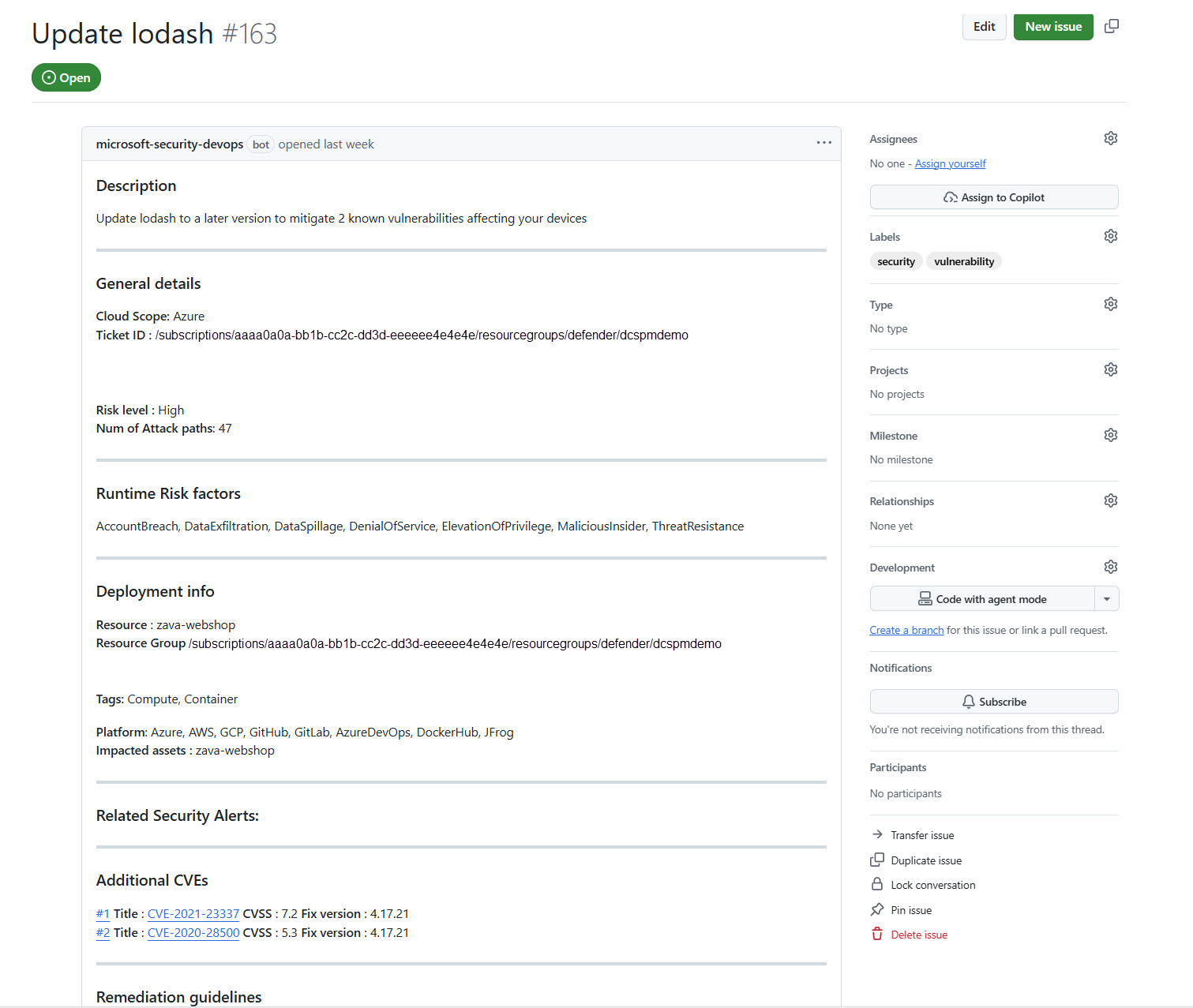

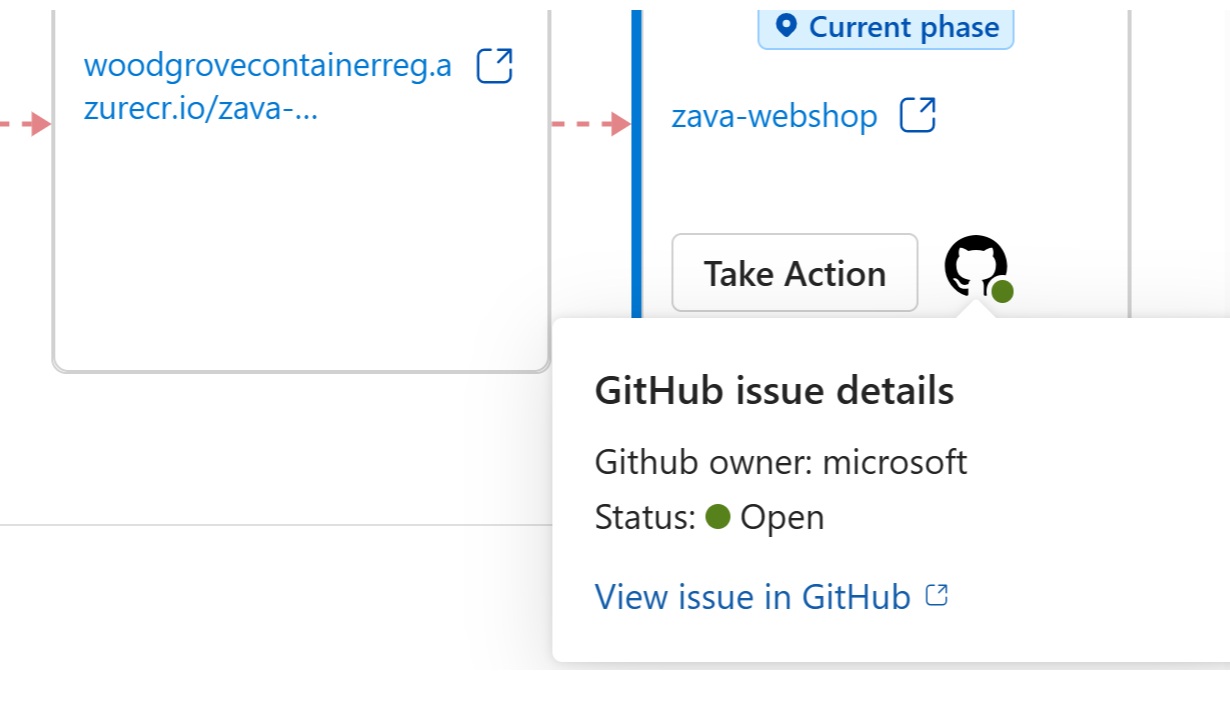

W rozwiązaniu MDC menedżerowie zabezpieczeń mogą zobaczyć, które problemy z zabezpieczeniami zespół inżynierów już zna i ich stan, wybierając link Wyświetl w witrynie GitHub .

Mogą przypisywać rekomendacje dotyczące zabezpieczeń dotyczące rozwiązywania problemów do odpowiednich zespołów inżynieryjnych, generując przypisanie problemu w usłudze GitHub.

Przypisanie jest generowane w repozytorium pochodzenia, udostępniając informacje o środowisku uruchomieniowym i kontekst w celu ułatwienia poprawki inżynieryjnej.

Menedżerowie ds. inżynierii mogą przypisać zgłoszenie do dewelopera w celu dalszego rozwiązania, a osoba przypisana może korzystać z agenta kodowania Copilot na potrzeby automatycznych poprawek opartych na sztucznej inteligencji.

Poprawki problemów z usługą GitHub, postęp i postęp kampanii są śledzone w czasie rzeczywistym, a stany są odzwierciedlane zarówno w usłudze GitHub, jak i w rozwiązaniu MDC.

Takie podejście zapewnia szybkie dostarczanie poprawek, tworzy wyraźną odpowiedzialność i upraszcza współpracę, a wszystko to wewnątrz narzędzi, z których zespoły już korzystają.

Wymagania wstępne

| Aspekt | Szczegóły |

|---|---|

| Wymagania środowiskowe | — Konto usługi GitHub z łącznikiem utworzonym w usłudze Microsoft Defender for Cloud (MDC) — Licencja usługi GitHub Advanced Security (GHAS) — Usługa Defender CSPM włączona w subskrypcji — GitHub Security Copilot (opcjonalnie na potrzeby zautomatyzowanego korygowania) |

| Role i uprawnienia | — Uprawnienia administratora zabezpieczeń — Czytelnik zabezpieczeń w subskrypcji platformy Azure (aby wyświetlić wyniki w usłudze MDC) — Właściciel organizacji usługi GitHub |

| Środowiska chmury | — Dostępne tylko w chmurach komercyjnych (nie w chmurach US Gov, China Gov ani innych chmurach suwerennych) |

Uwaga / Notatka

Natywna integracja z systemami GHAS i MDC jest obsługiwana tylko w przypadku obciążeń kontenerów w bieżącej wersji zapoznawczej.

Dalsze kroki

- Dowiedz się więcej o zabezpieczeniach metodyki DevOps w usłudze Defender for Cloud: omówienie zabezpieczeń usługi Microsoft Defender for Cloud DevOps

- Dowiedz się, jak skonfigurować natywną integrację z usługą GHAS i MDC: Wdrażanie integracji z zabezpieczeniami zaawansowanymi w usłudze GitHub

- Połącz swoje organizacje na GitHubie