Konfigurowanie aktywnego monitorowania dla sieci OT

W tym artykule opisano sposób konfigurowania aktywnego monitorowania w sieciach OT przy użyciu Microsoft Defender dla IoT, w tym metod monitorowania zdarzeń systemu Windows i wyszukiwania wstecznego DNS.

Planowanie aktywnego monitorowania

Ważne

Aktywne monitorowanie uruchamia działanie wykrywania bezpośrednio w sieci i może spowodować przestój. Należy zachować ostrożność podczas konfigurowania aktywnego monitorowania, aby skanować tylko niezbędne zasoby.

Podczas planowania aktywnego monitorowania:

Sprawdź następujące pytania:

- Czy urządzenia, które chcesz skanować, można odnaleźć domyślnie monitorowania usługi Defender for IoT? Jeśli tak, aktywne monitorowanie może być niepotrzebne.

- Czy możesz uruchamiać aktywne zapytania w sieci i na urządzeniach, które chcesz skanować? Aby upewnić się, spróbuj uruchomić aktywne zapytanie w środowisku przejściowym.

Użyj odpowiedzi na te pytania, aby określić dokładnie, które witryny i zakresy adresów chcesz monitorować.

Zidentyfikuj okna obsługi , w których można bezpiecznie zaplanować aktywne interwały monitorowania.

Zidentyfikuj aktywnych właścicieli monitorowania, którzy mogą nadzorować aktywne działanie monitorowania i w razie potrzeby zatrzymać proces monitorowania.

Określ, która aktywna metoda monitorowania ma być używana:

- Monitorowanie punktów końcowych systemu Windows do monitorowania zdarzeń usługi WMI

- Używanie wyszukiwania DNS na potrzeby wzbogacania danych urządzenia

Konfigurowanie dostępu do sieci

Aby można było skonfigurować aktywne monitorowanie, należy również skonfigurować sieć, aby zezwolić czujnikowi na dostęp do adresu IP portu zarządzania do sieci OT, w której znajdują się twoje urządzenia.

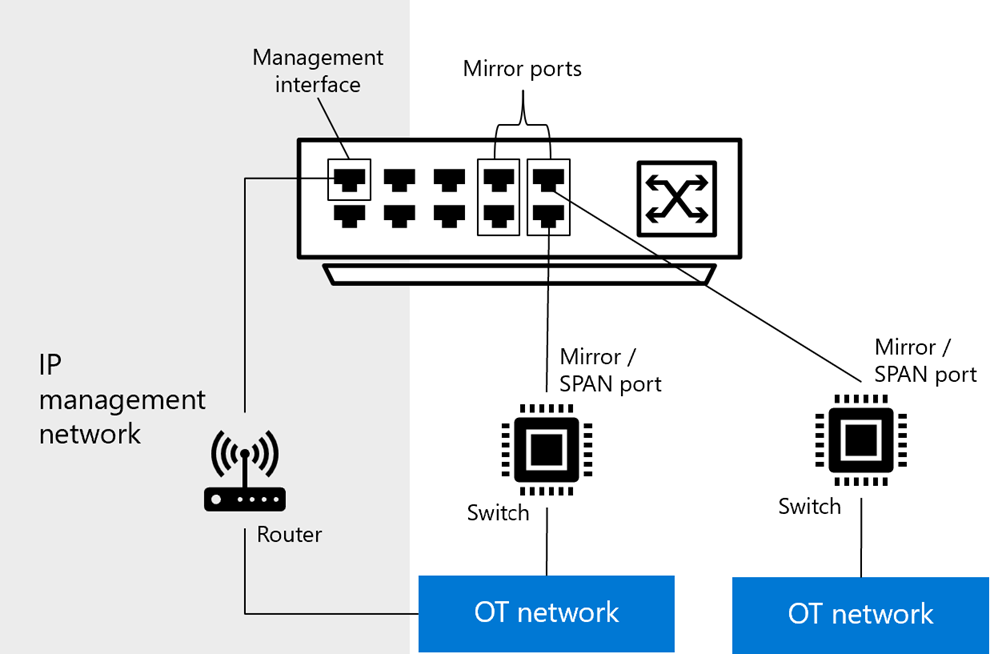

Na przykład na poniższej ilustracji wyróżniono szary dodatkowy dostęp sieciowy, który należy skonfigurować z interfejsu zarządzania do sieci OT.

Następne kroki

Aby uzyskać więcej informacji, zobacz:

Opinia

Dostępne już wkrótce: W 2024 r. będziemy stopniowo wycofywać zgłoszenia z serwisu GitHub jako mechanizm przesyłania opinii na temat zawartości i zastępować go nowym systemem opinii. Aby uzyskać więcej informacji, sprawdź: https://aka.ms/ContentUserFeedback.

Prześlij i wyświetl opinię dla