Notatka

Dostęp do tej strony wymaga autoryzacji. Może spróbować zalogować się lub zmienić katalogi.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

Z tego artykułu dowiesz się, jak skonfigurować klucz zarządzany przez klienta (CMK) do szyfrowania danych w stanie spoczynku w usłudze Azure DocumentDB. Kroki opisane w tym przewodniku umożliwiają skonfigurowanie nowego klastra usługi Azure DocumentDB, klastra repliki lub przywróconego klastra. Konfiguracja CMK wykorzystuje klucz zarządzany przez klienta przechowywany w usłudze Azure Key Vault oraz tożsamość zarządzaną, przypisaną przez użytkownika.

Prerequisites

Subskrypcja platformy Azure

- Jeśli nie masz subskrypcji platformy Azure, utwórz bezpłatne konto

Użyj środowiska Bash w Azure Cloud Shell. Aby uzyskać więcej informacji, zobacz Get started with Azure Cloud Shell.

Jeśli wolisz uruchamiać polecenia referencyjne interfejsu wiersza polecenia lokalnie, zainstaluj Azure CLI. Jeśli korzystasz z systemu Windows lub macOS, rozważ uruchomienie Azure CLI w kontenerze Docker. Aby uzyskać więcej informacji, zobacz Jak uruchomić Azure CLI w kontenerze Docker.

Jeśli używasz instalacji lokalnej, zaloguj się do Azure CLI przy użyciu polecenia az login. Aby zakończyć proces uwierzytelniania, wykonaj kroki wyświetlane na Twoim terminalu. Aby uzyskać inne opcje logowania, zobacz Uwierzytelnianie do Azure za pomocą Azure CLI.

Gdy zostaniesz o to poproszony/a, zainstaluj rozszerzenie Azure CLI przy pierwszym użyciu. Aby uzyskać więcej informacji na temat rozszerzeń, zobacz Używanie rozszerzeń i zarządzanie nimi za pomocą Azure CLI.

Uruchom az version, aby sprawdzić zainstalowaną wersję i biblioteki zależne. Aby zaktualizować do najnowszej wersji, uruchom az upgrade.

Przygotowywanie tożsamości zarządzanej przypisanej przez użytkownika i usługi Azure Key Vault

Aby skonfigurować szyfrowanie kluczy zarządzanych przez klienta w klastrze usługi Azure DocumentDB for MonogDB, potrzebna jest tożsamość zarządzana przypisana przez użytkownika, wystąpienie usługi Azure Key Vault i prawidłowo skonfigurowane uprawnienia.

Ważna

Tożsamość zarządzana przypisana przez użytkownika i wystąpienie usługi Azure Key Vault używane do konfigurowania kluczy zarządzanych przez klientów (Customer Managed Key) powinny znajdować się w tym samym regionie Azure, w którym jest hostowany klaster usługi Azure DocumentDB, a wszystkie należą do tej samej dzierżawy firmy Microsoft.

Korzystanie z portalu Azure:

Utwórz jedną tożsamość zarządzaną przypisaną przez użytkownika w regionie klastra, jeśli jeszcze jej nie masz.

Utwórz jedną usługę Azure Key Vault w regionie klastra, jeśli nie masz jeszcze jednego magazynu kluczy. Upewnij się, że spełniasz wymagania. Ponadto, przed skonfigurowaniem magazynu kluczy, postępuj zgodnie z zaleceniami, a przed utworzeniem klucza przypisz wymagane uprawnienia do tożsamości zarządzanej przypisanej przez użytkownika.

Udziel uprawnień tożsamości zarządzanej przypisanej przez użytkownika do wystąpienia usługi Azure Key Vault, jak opisano w wymaganiach.

Konfigurowanie szyfrowania danych przy użyciu klucza zarządzanego przez klienta podczas aprowizacji klastra

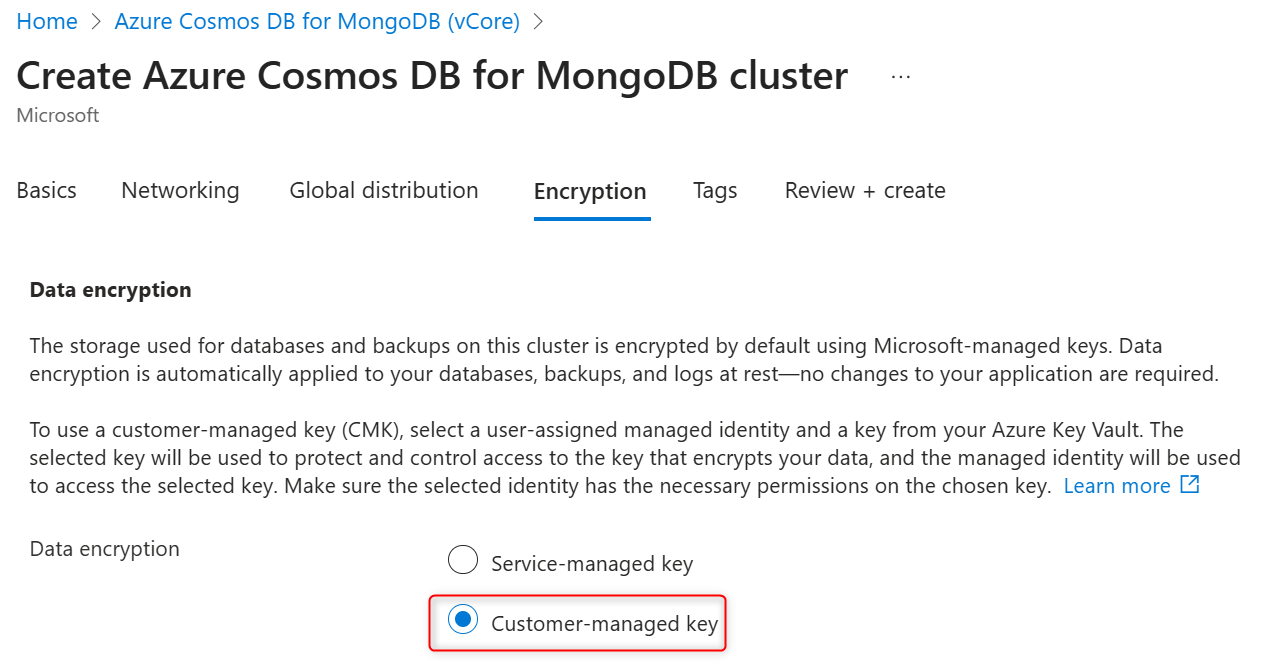

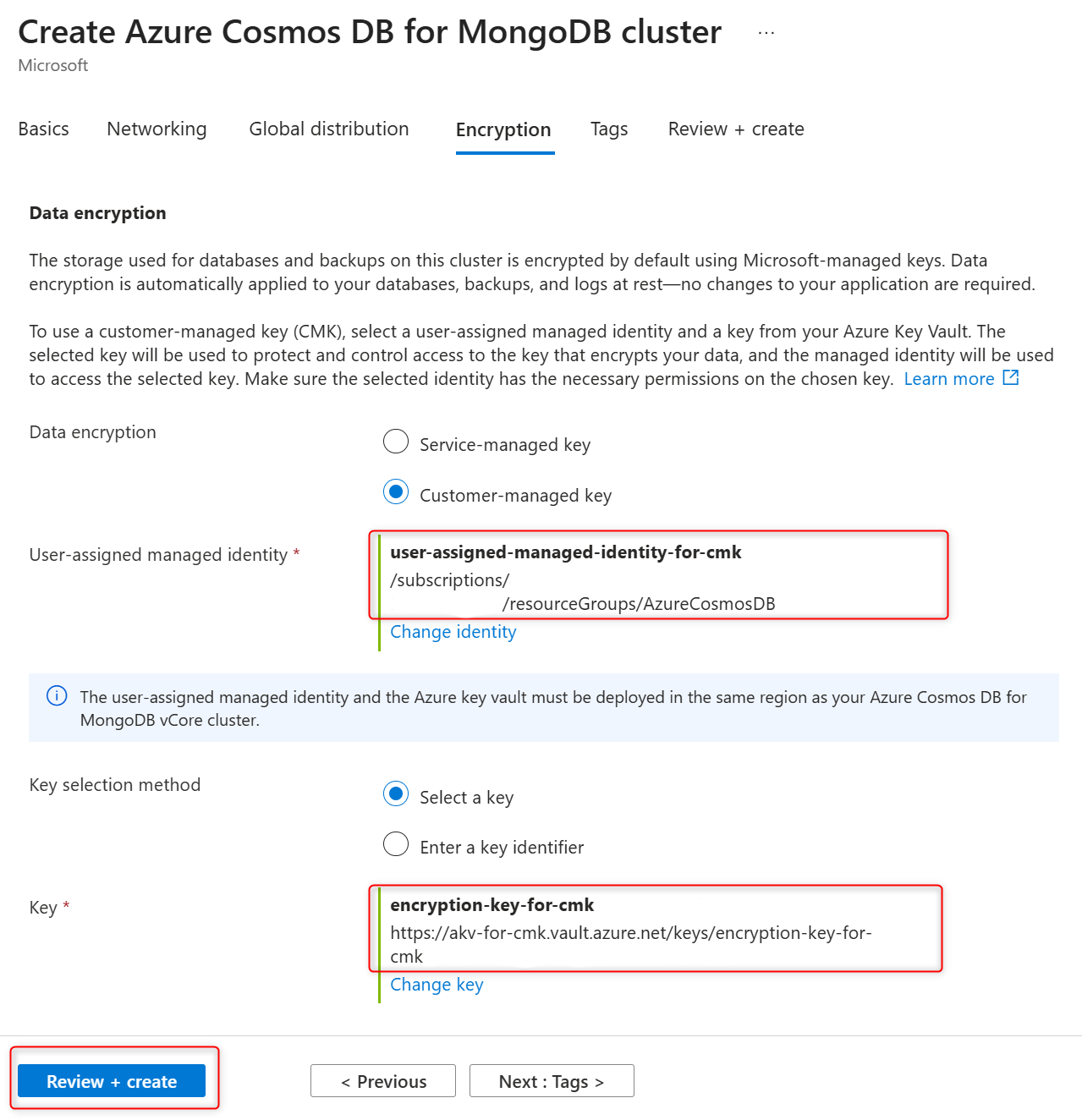

Podczas aprowizacji nowego klastra usługi Azure DocumentDB klucze zarządzane przez usługę lub klucze zarządzane przez klienta na potrzeby szyfrowania danych klastra są konfigurowane na karcie Szyfrowanie . Wybierz klucz zarządzany przez klienta na potrzeby szyfrowania danych.

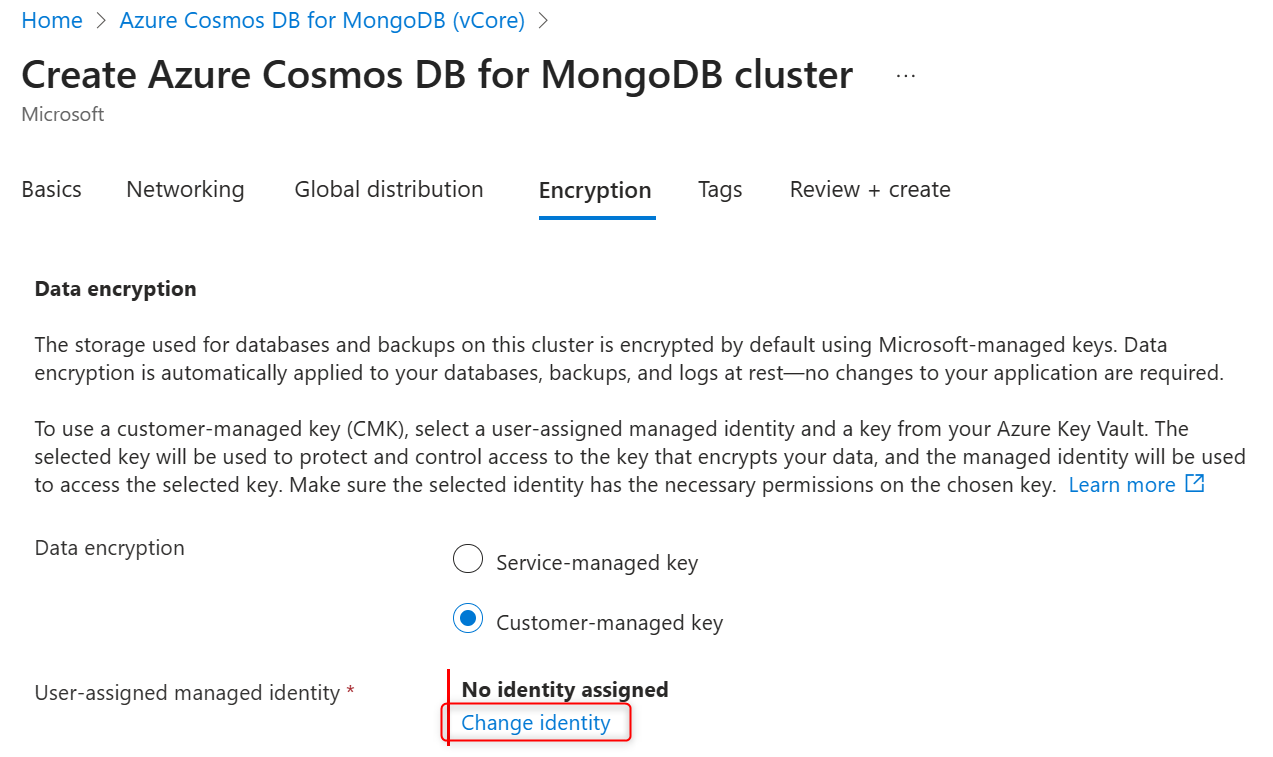

W sekcji Tożsamość zarządzana przypisana przez użytkownika wybierz pozycję Zmień tożsamość.

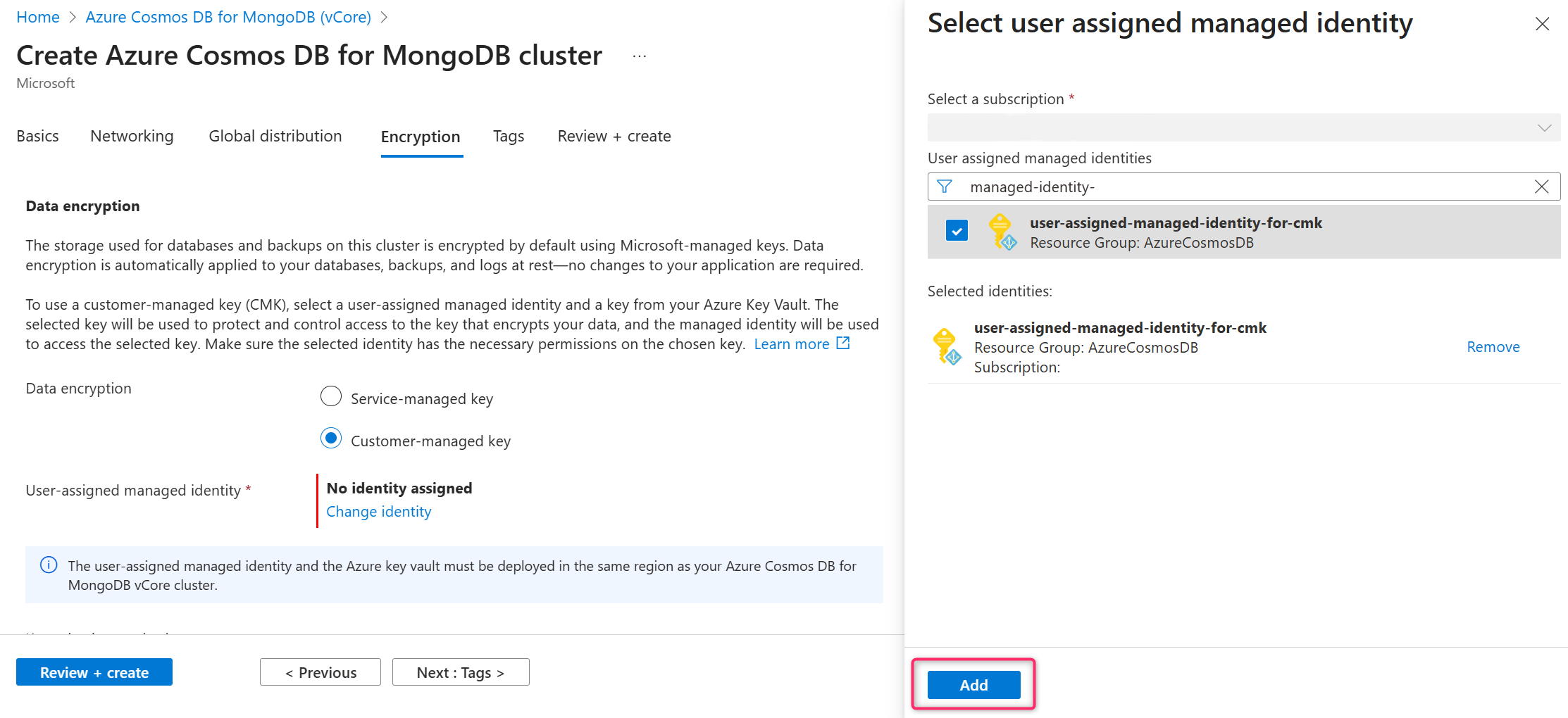

Na liście tożsamości zarządzanych przypisanych przez użytkownika wybierz tę, której klaster ma używać do uzyskiwania dostępu do klucza szyfrowania danych przechowywanego w usłudze Azure Key Vault.

Wybierz opcję Dodaj.

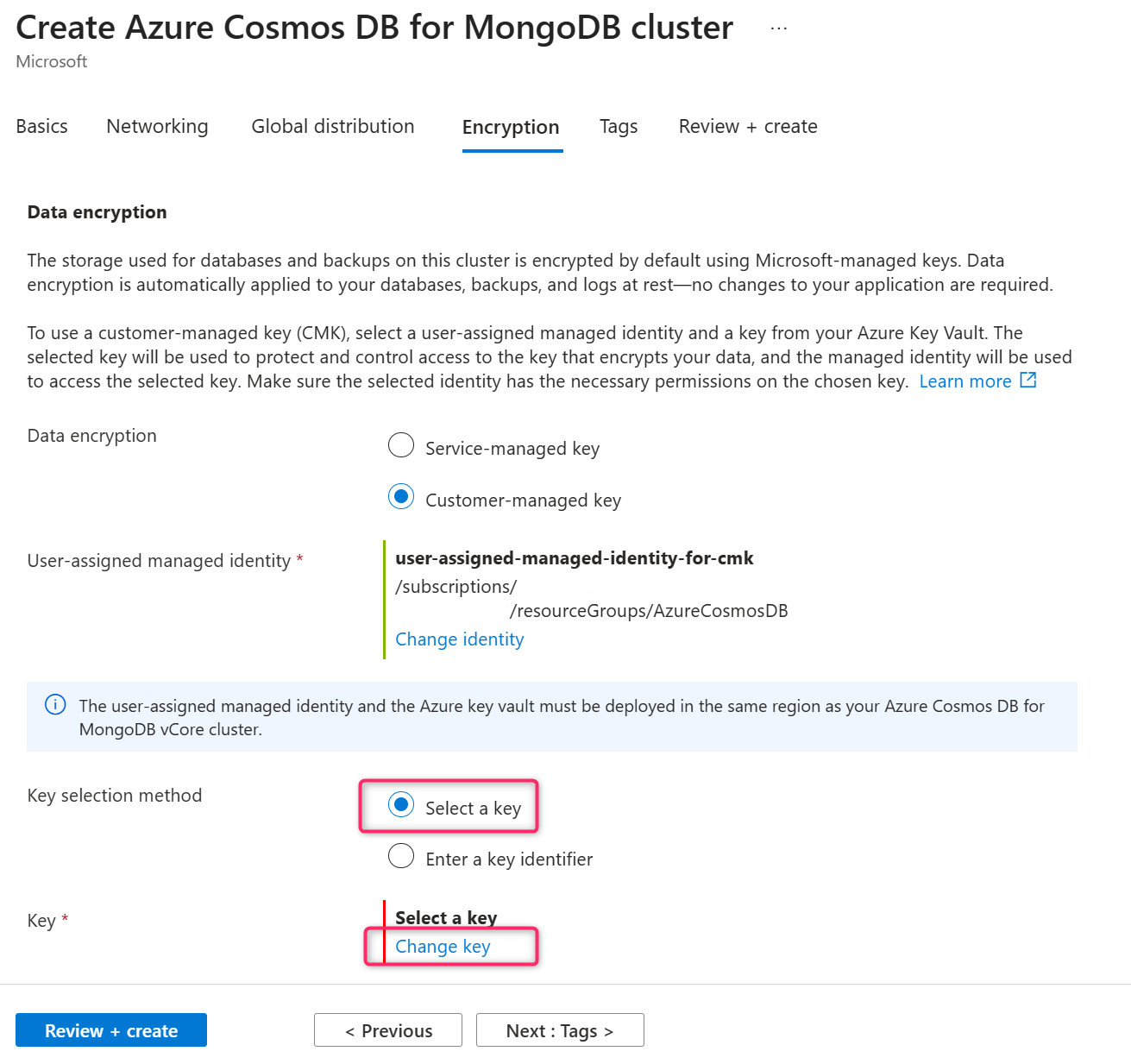

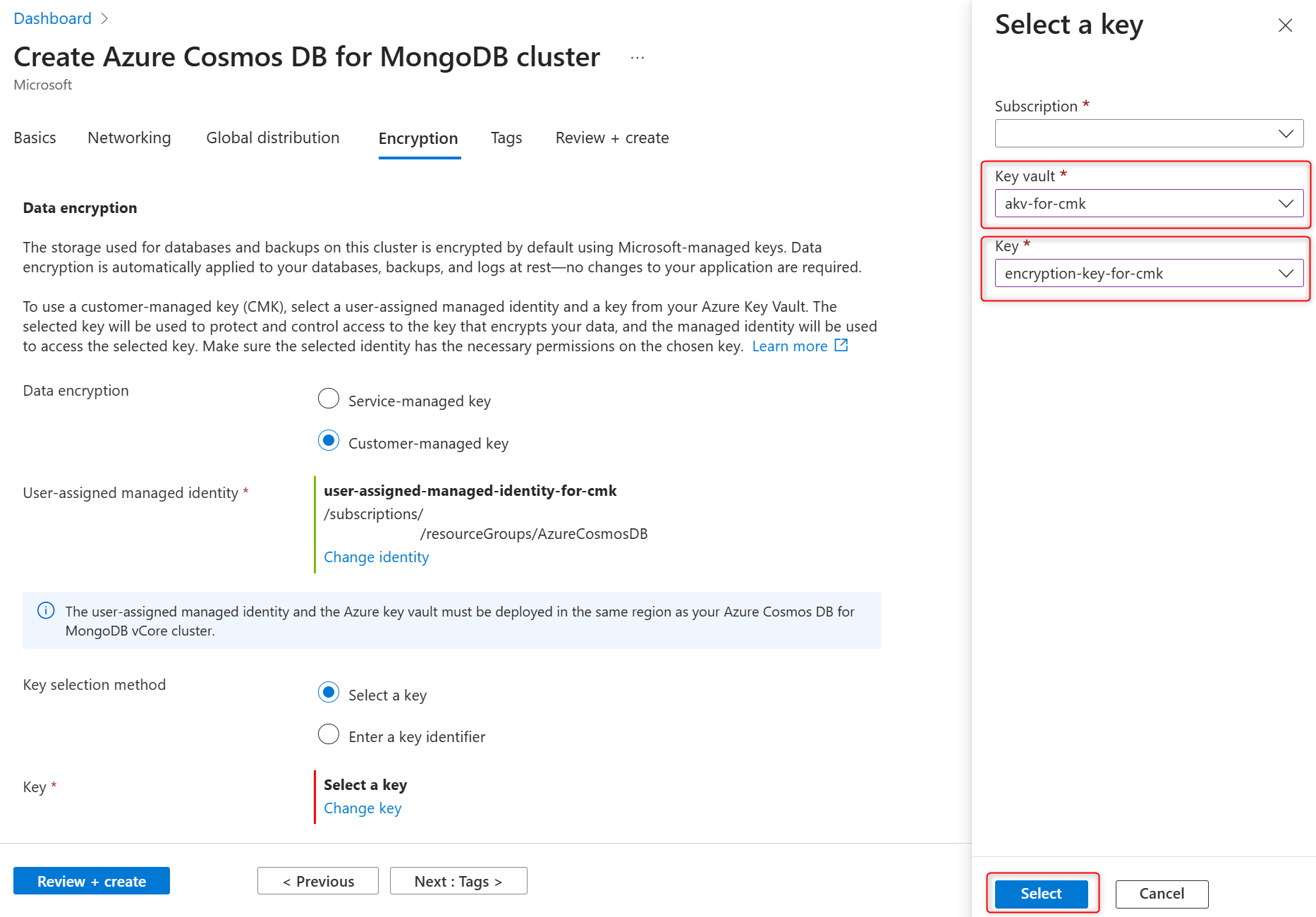

W metodzie Wyboru klucza wybierz pozycję Wybierz klucz .

W sekcji Klucz wybierz pozycję Zmień klucz .

W okienku Wybierz klucz wybierz Azure Key Vault z magazynu kluczy oraz klucz szyfrowania w kluczu, a następnie potwierdź swój wybór za pomocą opcji Wybierz.

Ważna

Wybrane wystąpienie usługi Azure Key Vault powinno znajdować się w tym samym regionie Azure, gdzie będzie hostowany klaster Azure DocumentDB.

Potwierdź wybraną tożsamość zarządzaną przypisaną przez użytkownika i klucz szyfrowania na karcie Szyfrowanie , a następnie wybierz pozycję Przejrzyj i utwórz , aby utworzyć klaster.

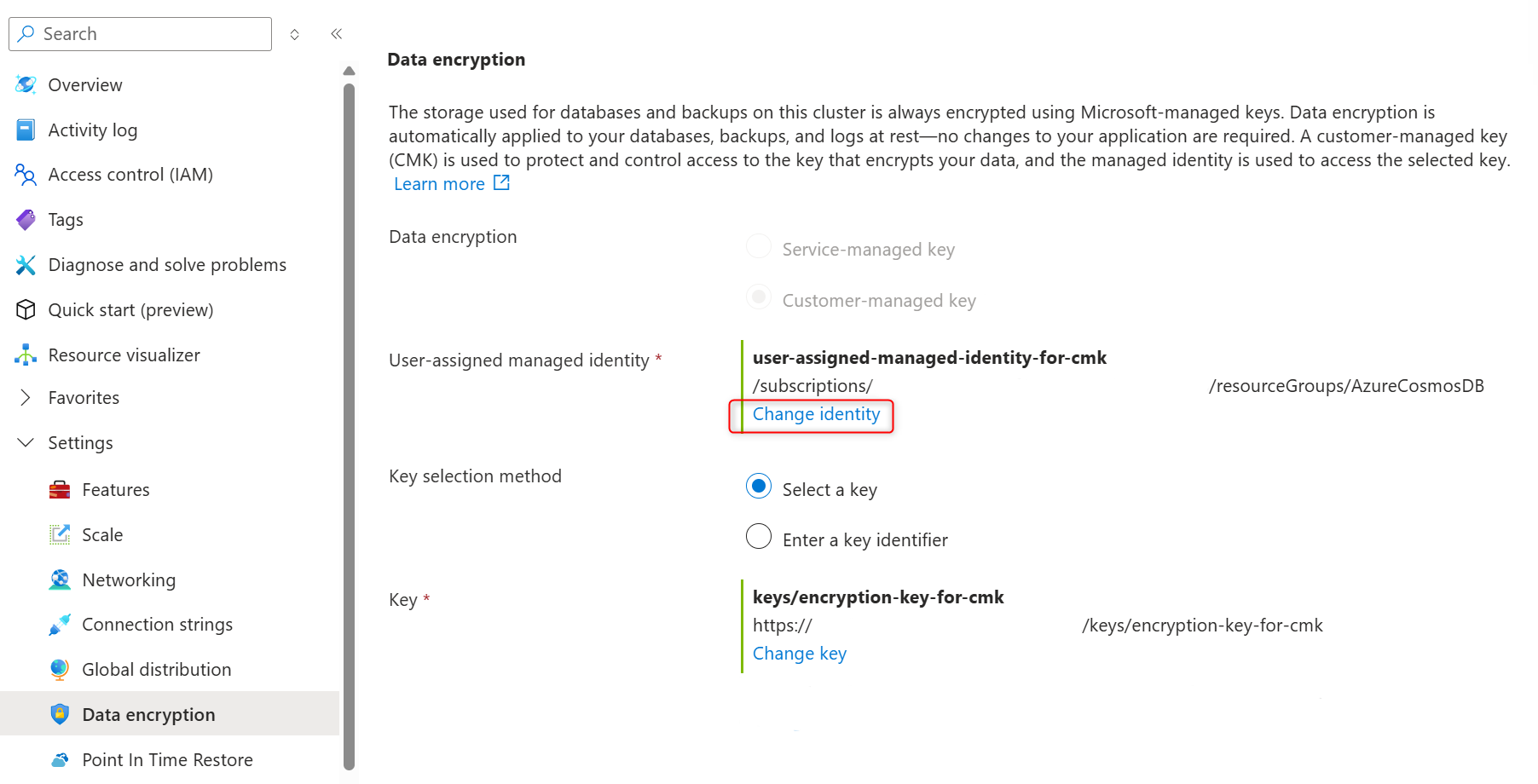

Aktualizowanie ustawień szyfrowania danych w klastrze z włączonym kluczem zarządzanym przez klienta

W przypadku istniejących klastrów wdrożonych przy użyciu szyfrowania danych przy użyciu klucza zarządzanego przez klienta można wykonać kilka zmian konfiguracji. Możesz zmienić magazyn kluczy, w którym jest przechowywany klucz szyfrowania, oraz klucz szyfrowania używany jako klucz zarządzany przez klienta. Można również zmienić tożsamość zarządzaną przypisaną przez użytkownika używaną przez usługę w celu uzyskania dostępu do klucza szyfrowania przechowywanego w magazynie kluczy.

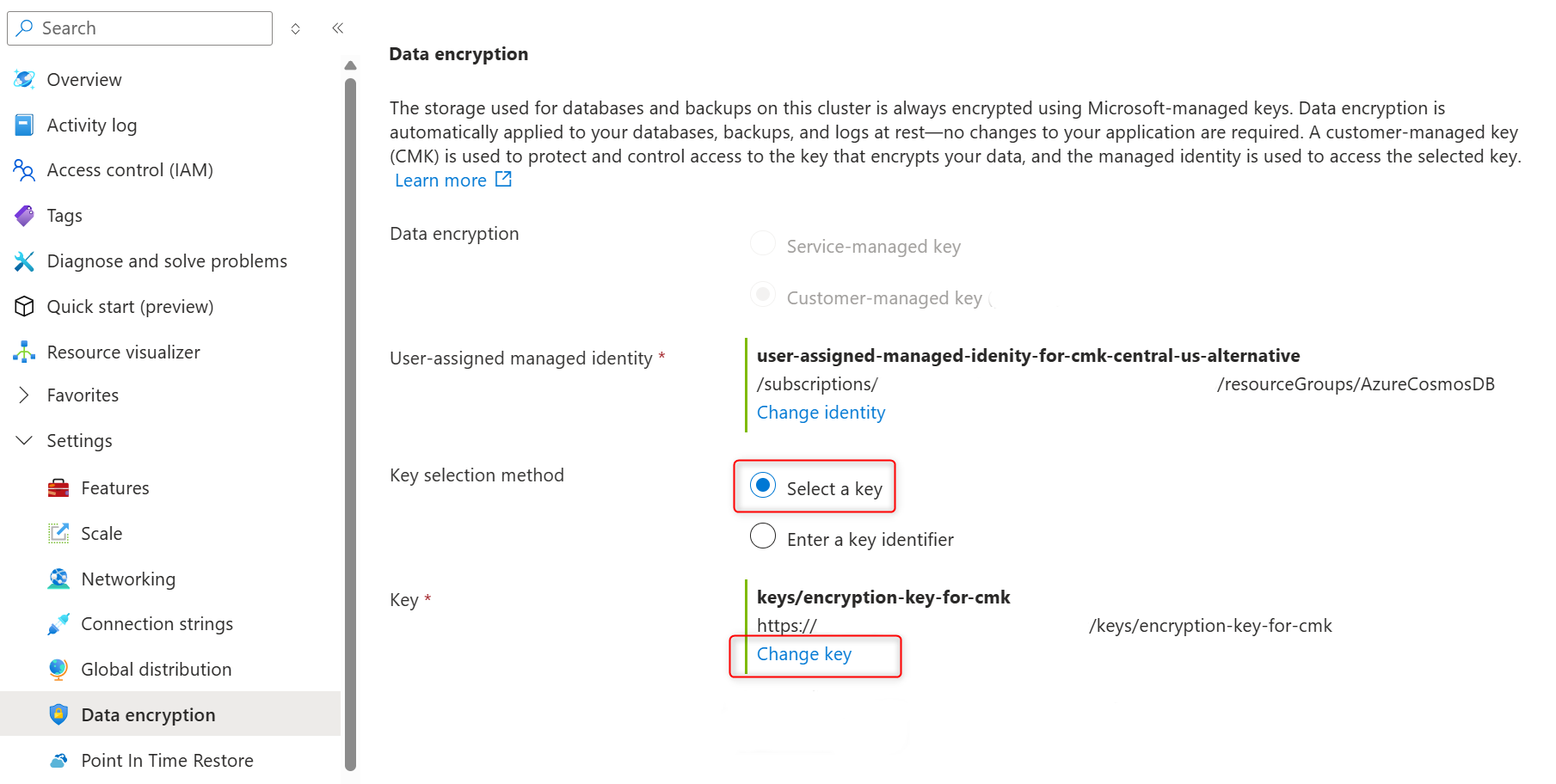

Na pasku bocznym klastra w obszarze Ustawienia wybierz pozycję Szyfrowanie danych.

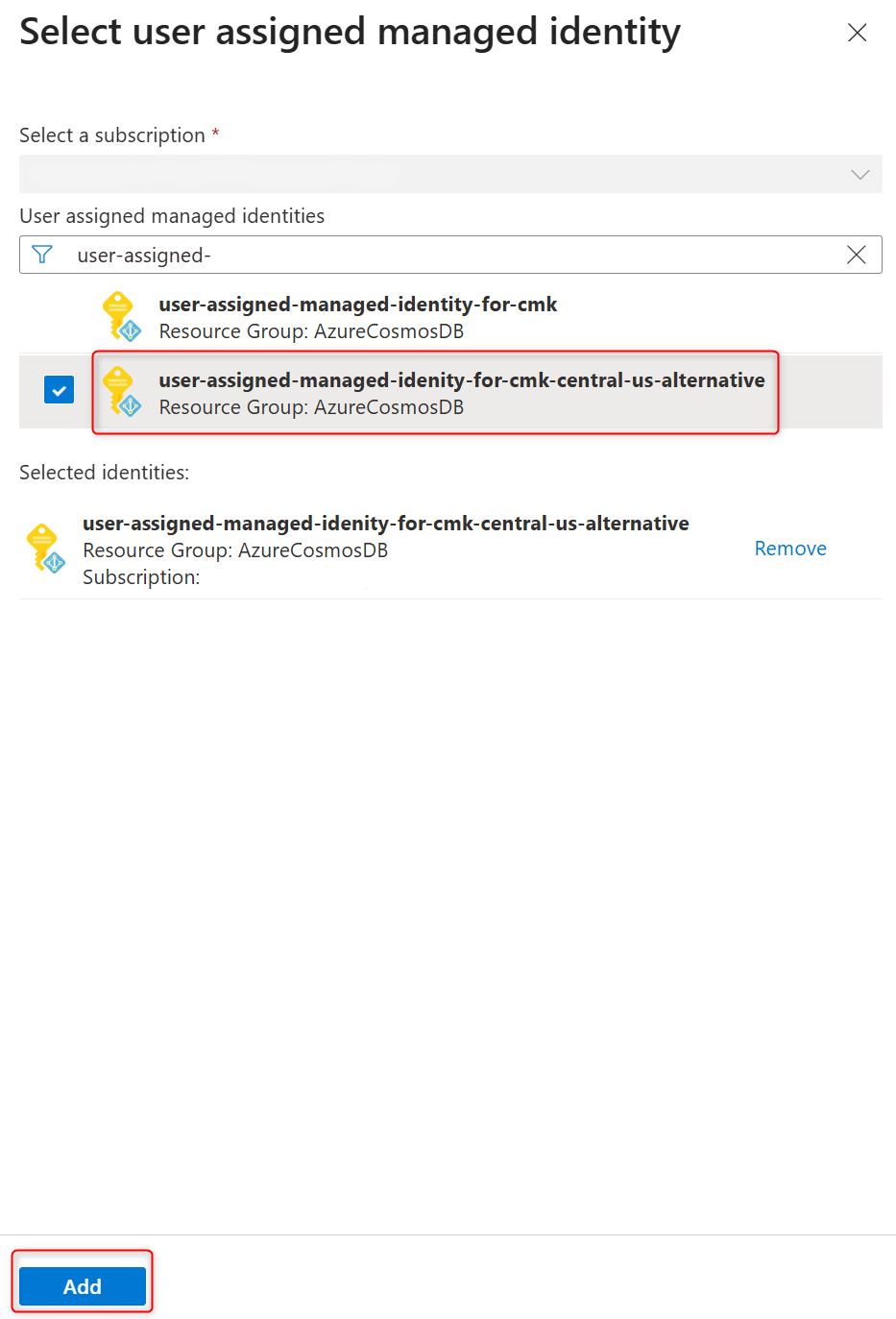

W sekcji Tożsamość zarządzana przypisana przez użytkownika wybierz pozycję Zmień tożsamość.

Na liście tożsamości zarządzanych przypisanych przez użytkownika wybierz tę, której klaster ma używać do uzyskiwania dostępu do klucza szyfrowania danych przechowywanego w usłudze Azure Key Vault.

Wybierz opcję Dodaj.

W metodzie Wyboru klucza wybierz pozycję Wybierz klucz .

W polu Klucz wybierz pozycję Zmień klucz.

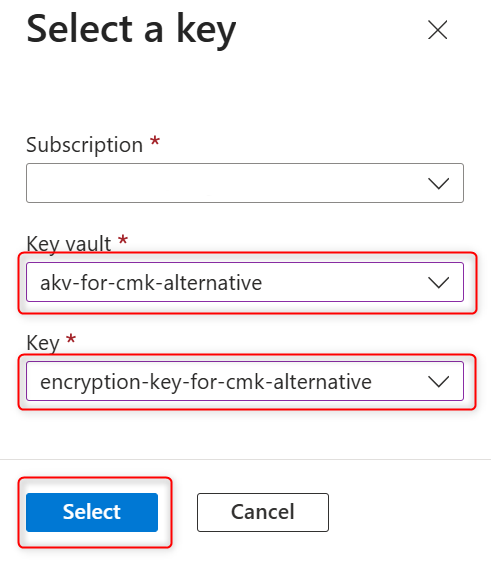

W okienku Wybierz klucz wybierz Azure Key Vault z magazynu kluczy oraz klucz szyfrowania w kluczu, a następnie potwierdź swój wybór za pomocą opcji Wybierz.

Ważna

Wybrane wystąpienie usługi Azure Key Vault powinno znajdować się w tym samym regionie świadczenia usługi Azure, w którym jest hostowany klaster usługi Azure DocumentDB.

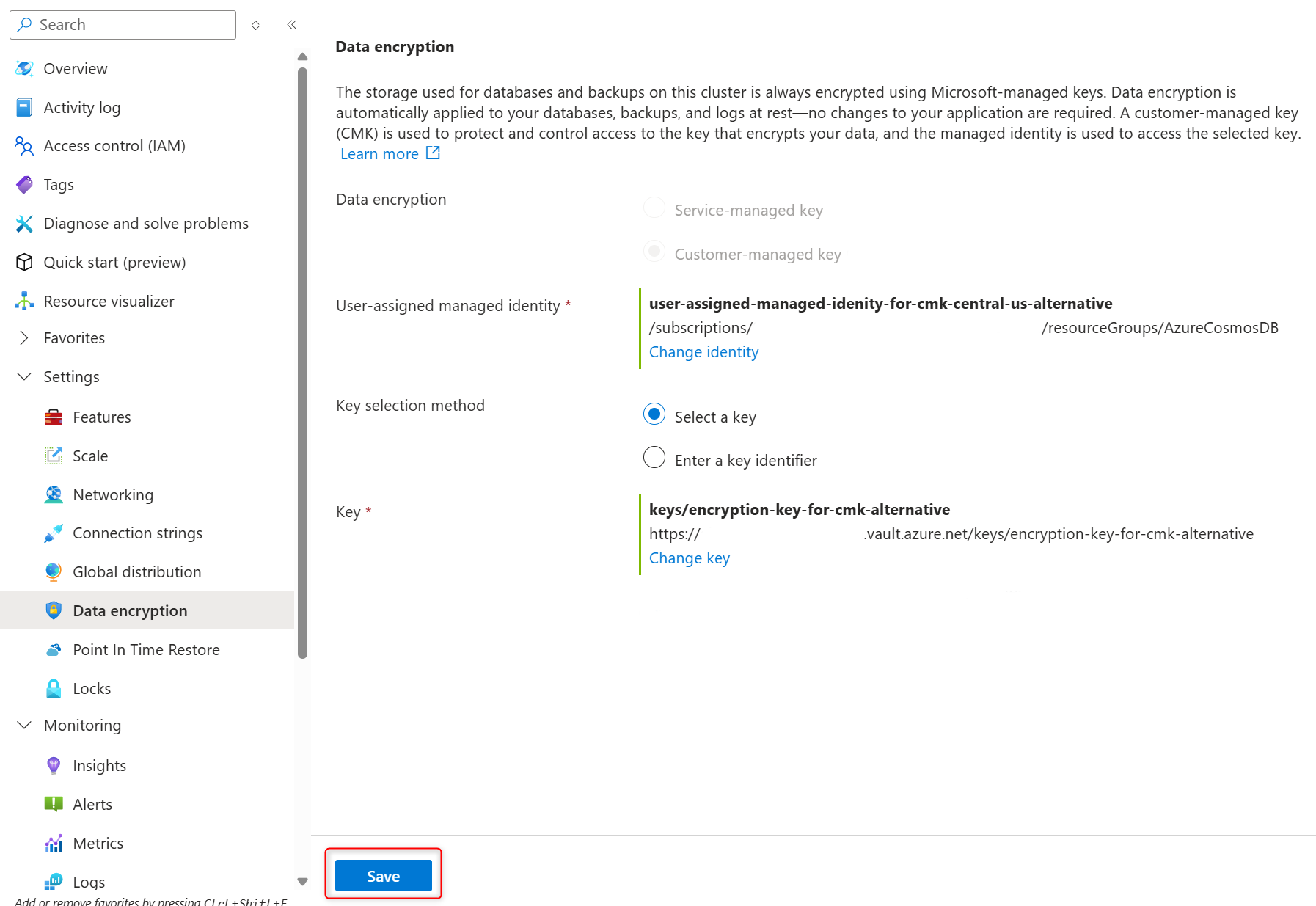

Potwierdź wybraną tożsamość zarządzaną przypisaną przez użytkownika i klucz szyfrowania na stronie Szyfrowanie danych , a następnie wybierz pozycję Zapisz , aby potwierdzić wybrane opcje i utworzyć klaster repliki.

Niezależnie od tego, czy chcesz zmienić tożsamość zarządzaną przypisaną przez użytkownika używaną do uzyskiwania dostępu do klucza, czy chcesz zmienić tylko klucz używany do szyfrowania danych, czy chcesz zmienić obie te elementy w tym samym czasie, musisz podać wszystkie parametry wymienione w pliku JSON.

Jeśli określony klucz lub określona tożsamość zarządzana przypisana przez użytkownika nie istnieje, zostanie wyświetlony błąd.

Tożsamości przekazywane jako parametry, jeśli istnieją i są prawidłowe, są automatycznie dodawane do listy tożsamości zarządzanych przypisanych przez użytkownika skojarzonych z klastrem usługi Azure DocumentDB. Tak jest, nawet jeśli polecenie później zakończy się niepowodzeniem z innym błędem.

Zmienianie trybu szyfrowania danych w istniejących klastrach

Jedynym punktem, w którym można zdecydować, czy chcesz użyć klucza zarządzanego przez usługę, czy klucza zarządzanego przez klienta (CMK) na potrzeby szyfrowania danych, jest w czasie tworzenia klastra. Po podjęciu tej decyzji i utworzeniu klastra nie można przełączać się między dwiema opcjami. Aby utworzyć kopię klastra usługi Azure DocumentDB z inną opcją szyfrowania, możesz utworzyć klaster repliki lub wykonać przywracanie klastra i wybrać nowy tryb szyfrowania podczas tworzenia klastra repliki lub przywróconego klastra.

Włączanie lub wyłączanie szyfrowania danych klucza zarządzanego przez klienta (CMK) podczas tworzenia klastra repliki

Wykonaj następujące kroki, aby utworzyć klaster replik z szyfrowaniem danych za pomocą CMK lub SMK, aby umożliwić lub wyłączyć CMK na klastrze replik.

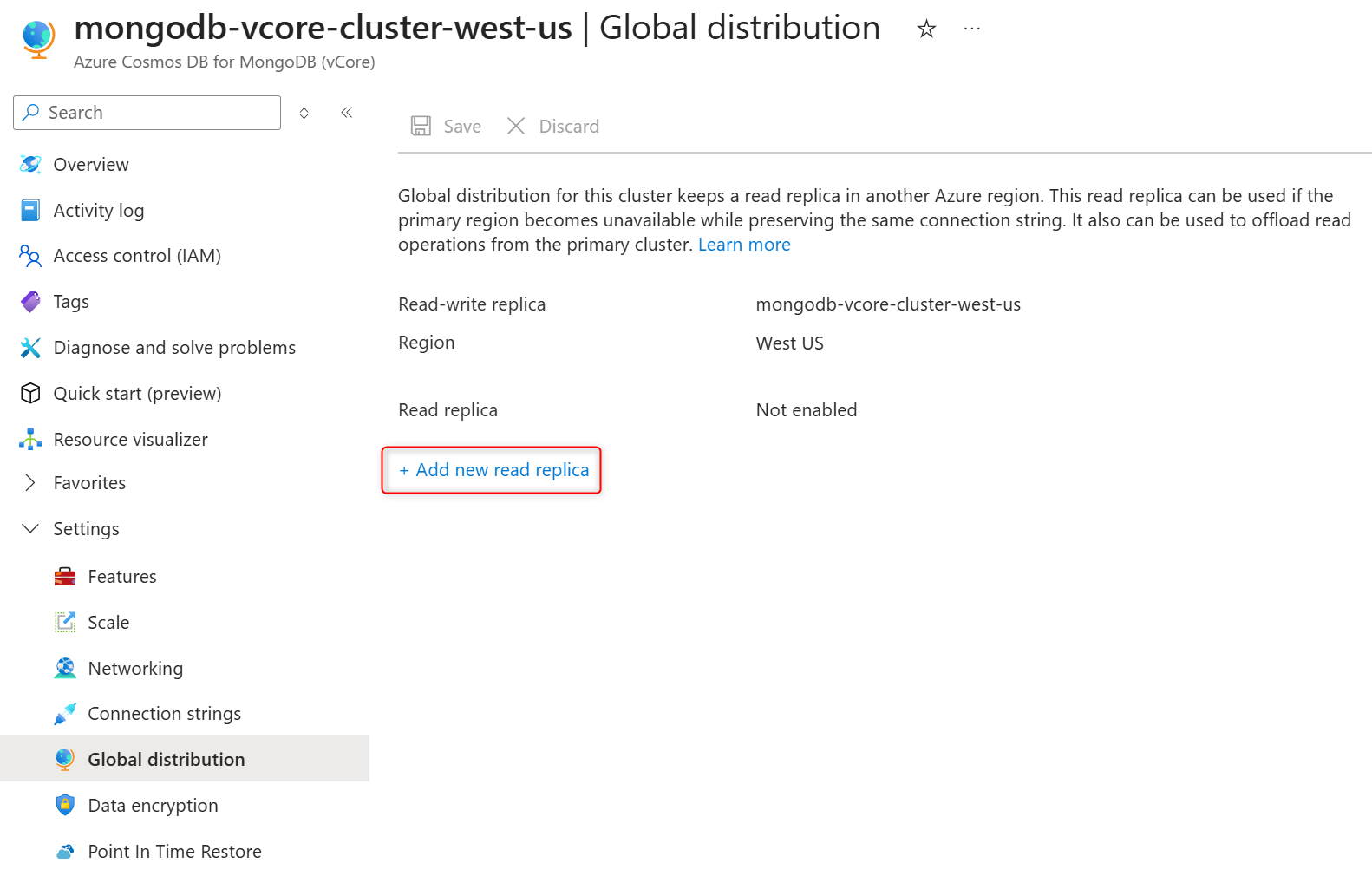

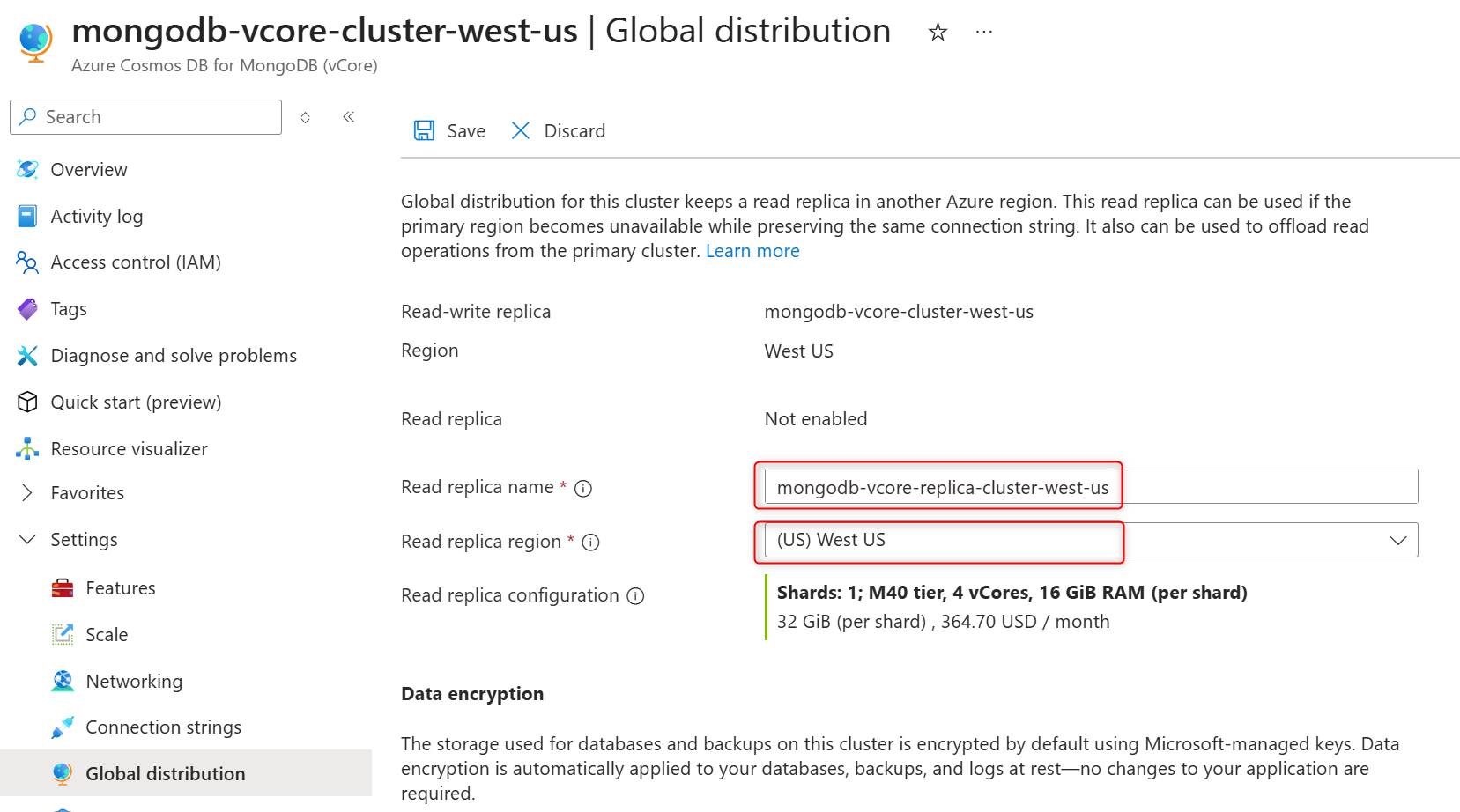

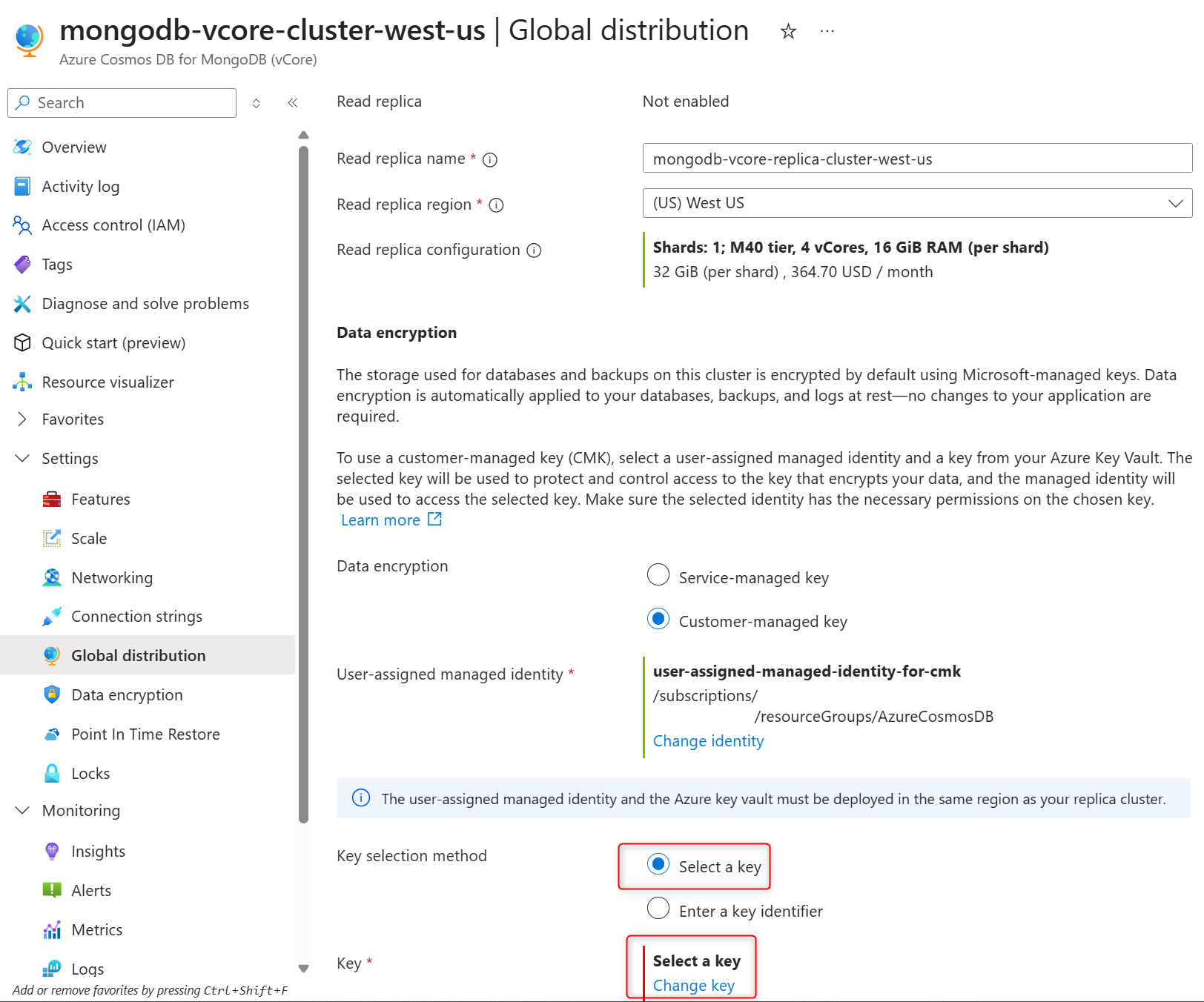

Na pasku bocznym klastra w obszarze Ustawienia wybierz pozycję Dystrybucja globalna.

Wybierz Dodaj nową replikę do odczytu.

Podaj nazwę klastra repliki w polu Nazwa repliki do odczytu .

Wybierz region w regionie repliki odczytu. Klaster repliki jest hostowany w wybranym regionie świadczenia usługi Azure.

Uwaga / Notatka

Klaster repliki jest zawsze tworzony w tej samej subskrypcji Azure i grupie zasobów, co jego podstawowy klaster (odczyt-zapis).

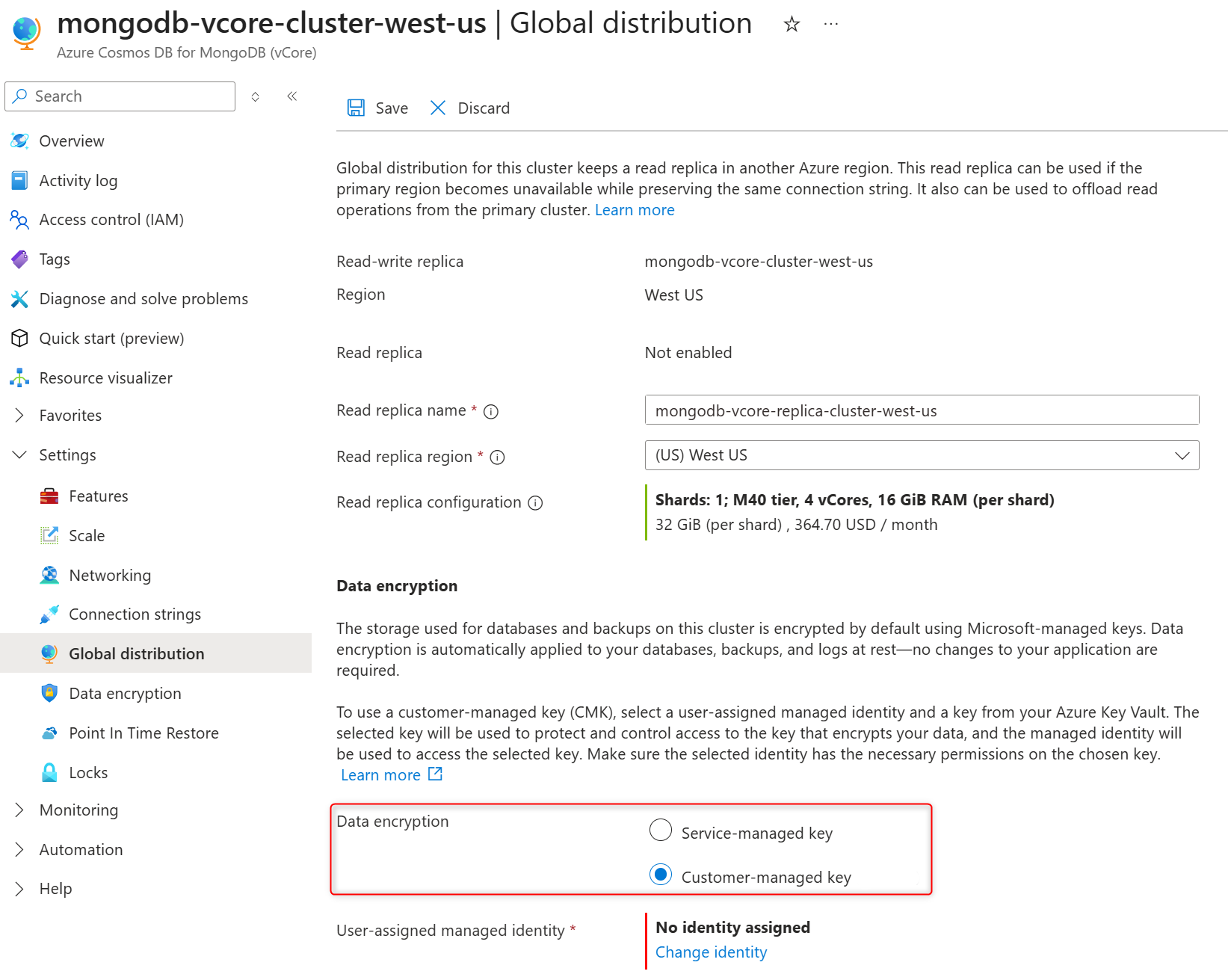

W sekcji Szyfrowanie danych wybierz klucz zarządzany przez klienta, aby włączyć CMK lub klucz zarządzany przez usługę, aby wyłączyć CMK w klastrze repliki.

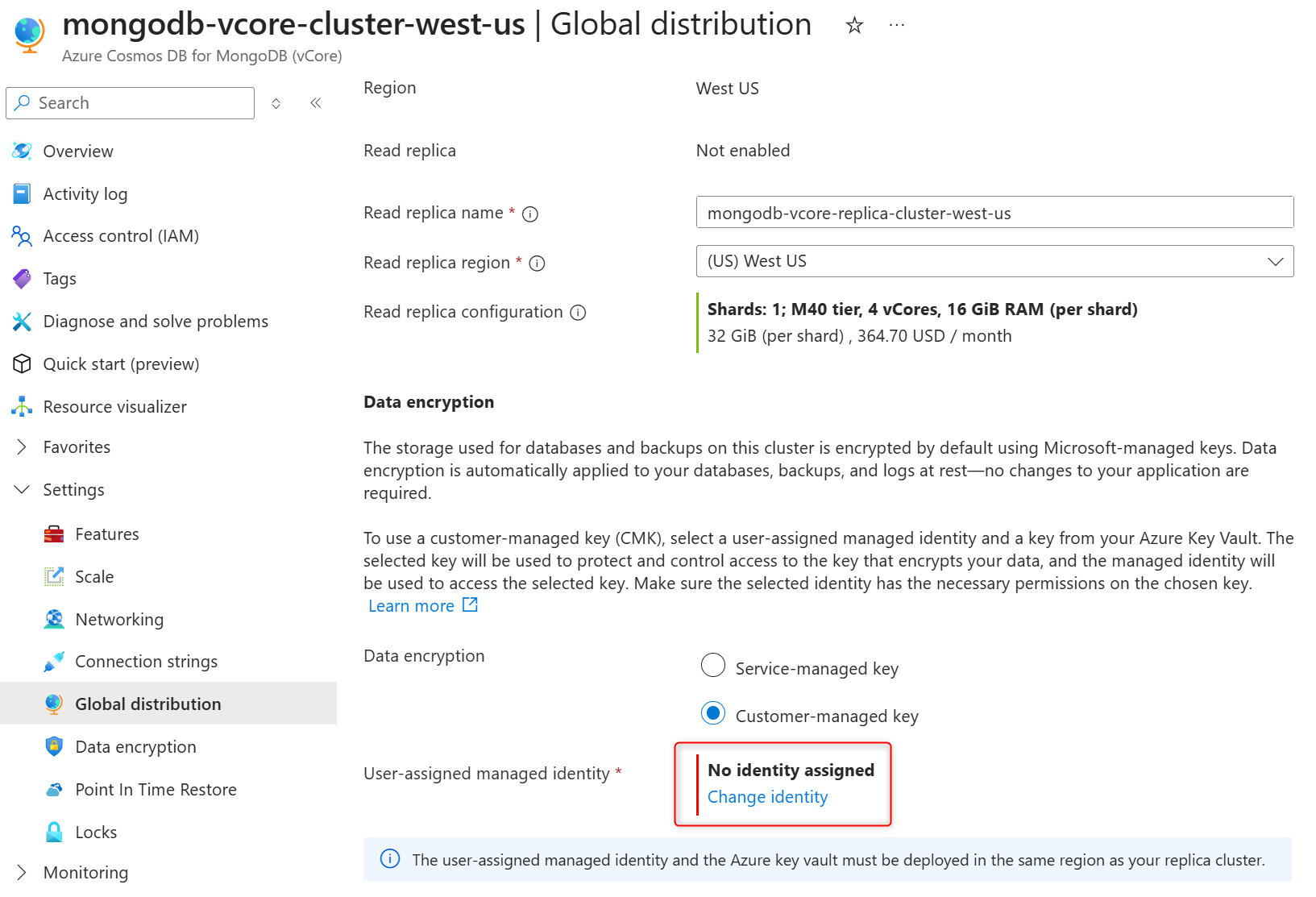

W sekcji Tożsamość zarządzana przypisana przez użytkownika wybierz pozycję Zmień tożsamość.

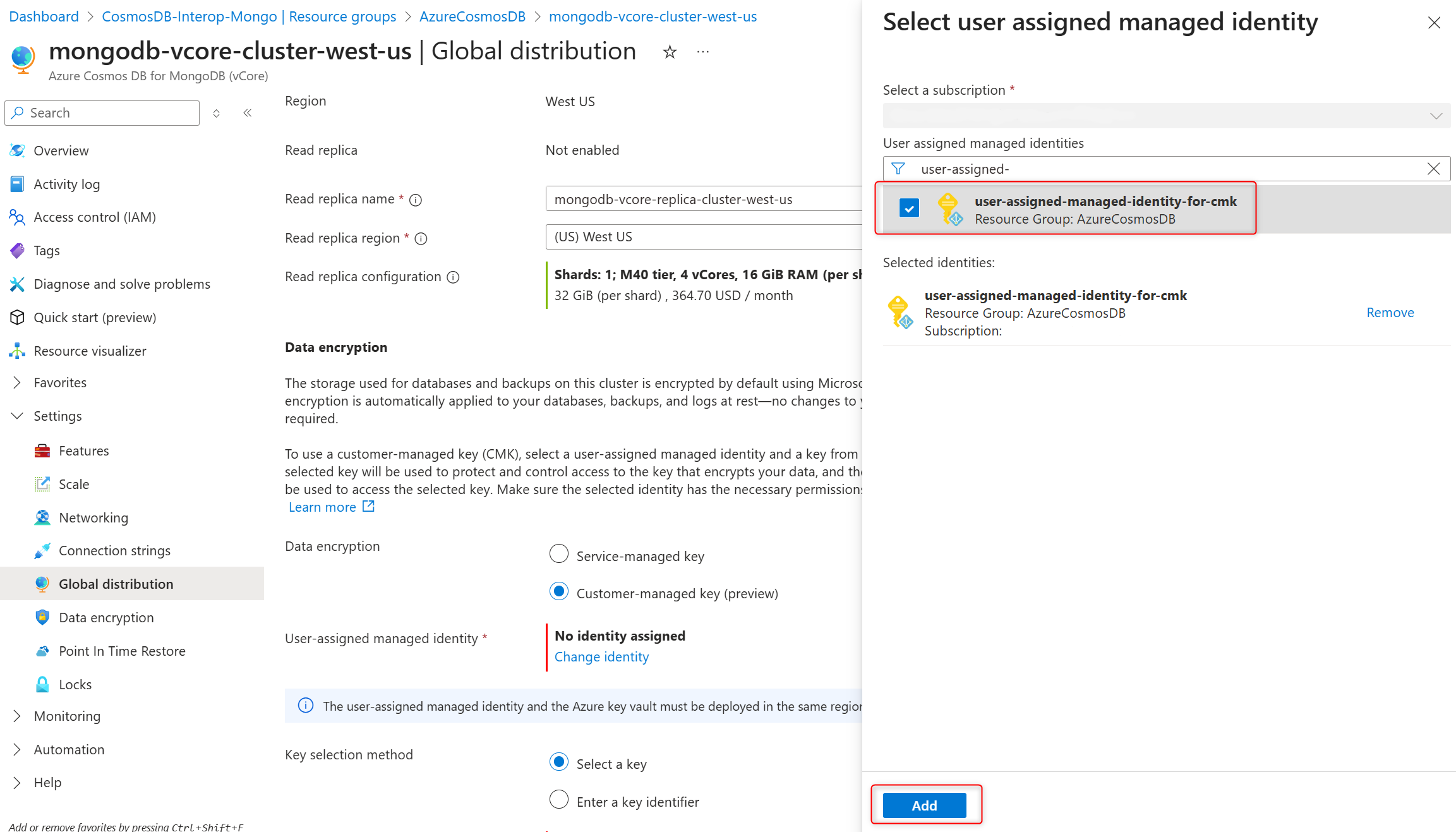

Na liście tożsamości zarządzanych przypisanych przez użytkownika wybierz tę, której klaster ma używać do uzyskiwania dostępu do klucza szyfrowania danych przechowywanego w usłudze Azure Key Vault.

Wybierz opcję Dodaj.

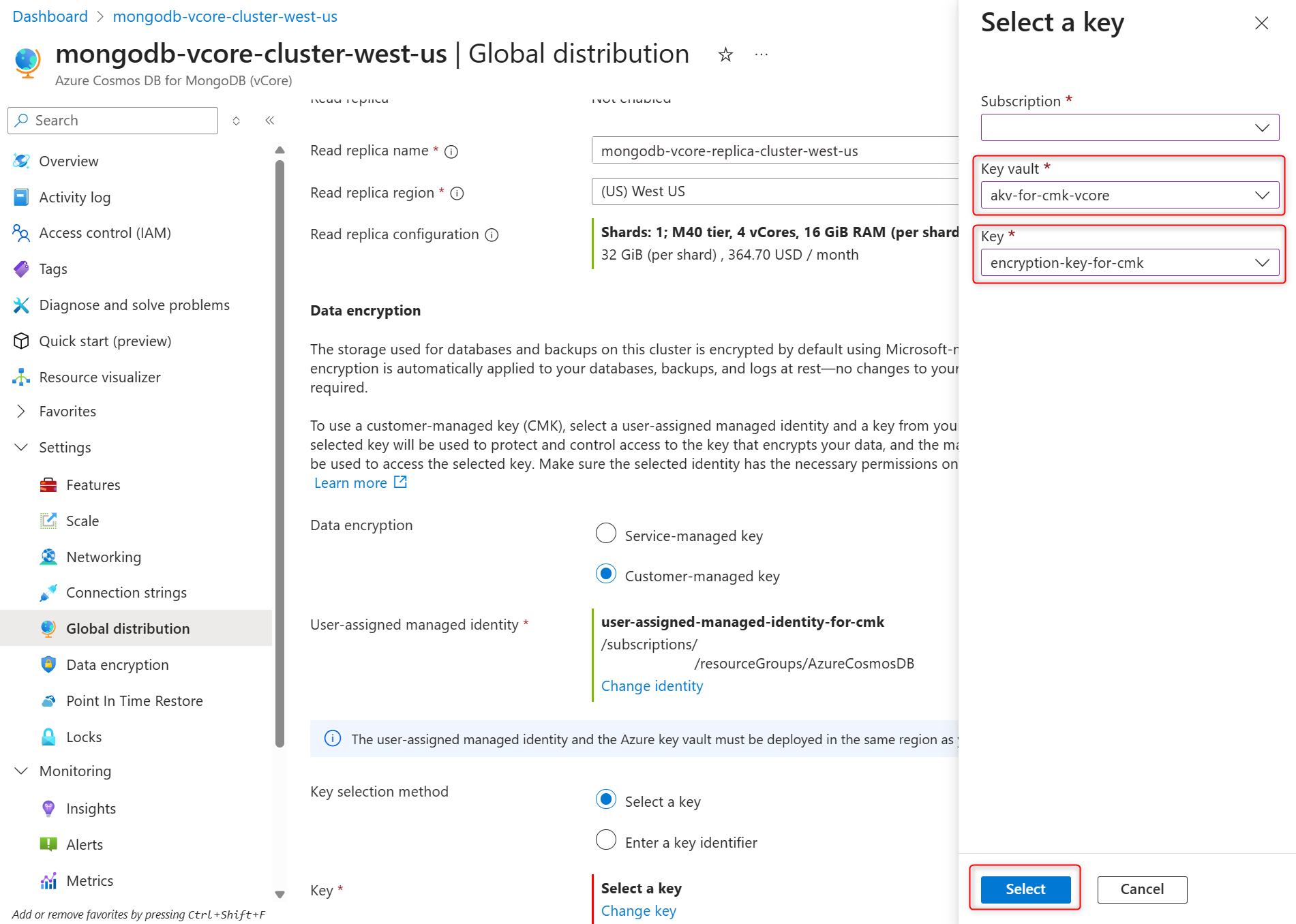

W metodzie Wyboru klucza wybierz pozycję Wybierz klucz .

W polu Klucz wybierz pozycję Zmień klucz.

W okienku Wybierz klucz wybierz Azure Key Vault z magazynu kluczy oraz klucz szyfrowania w kluczu, a następnie potwierdź swój wybór za pomocą opcji Wybierz.

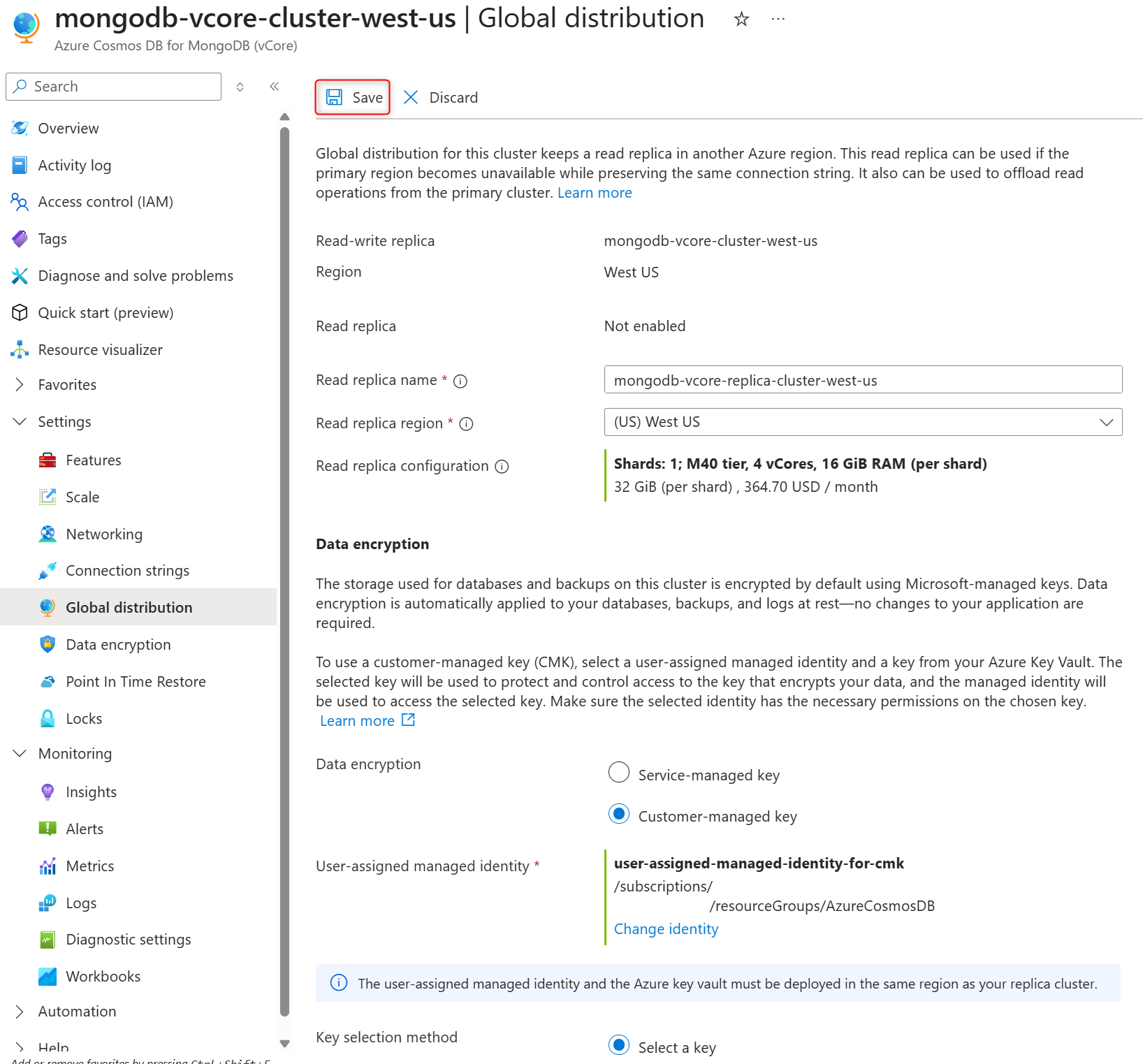

Potwierdź wybraną tożsamość zarządzaną przypisaną przez użytkownika i klucz szyfrowania na stronie Globalnej dystrybucji , a następnie wybierz pozycję Zapisz , aby potwierdzić wybrane opcje i utworzyć klaster repliki.

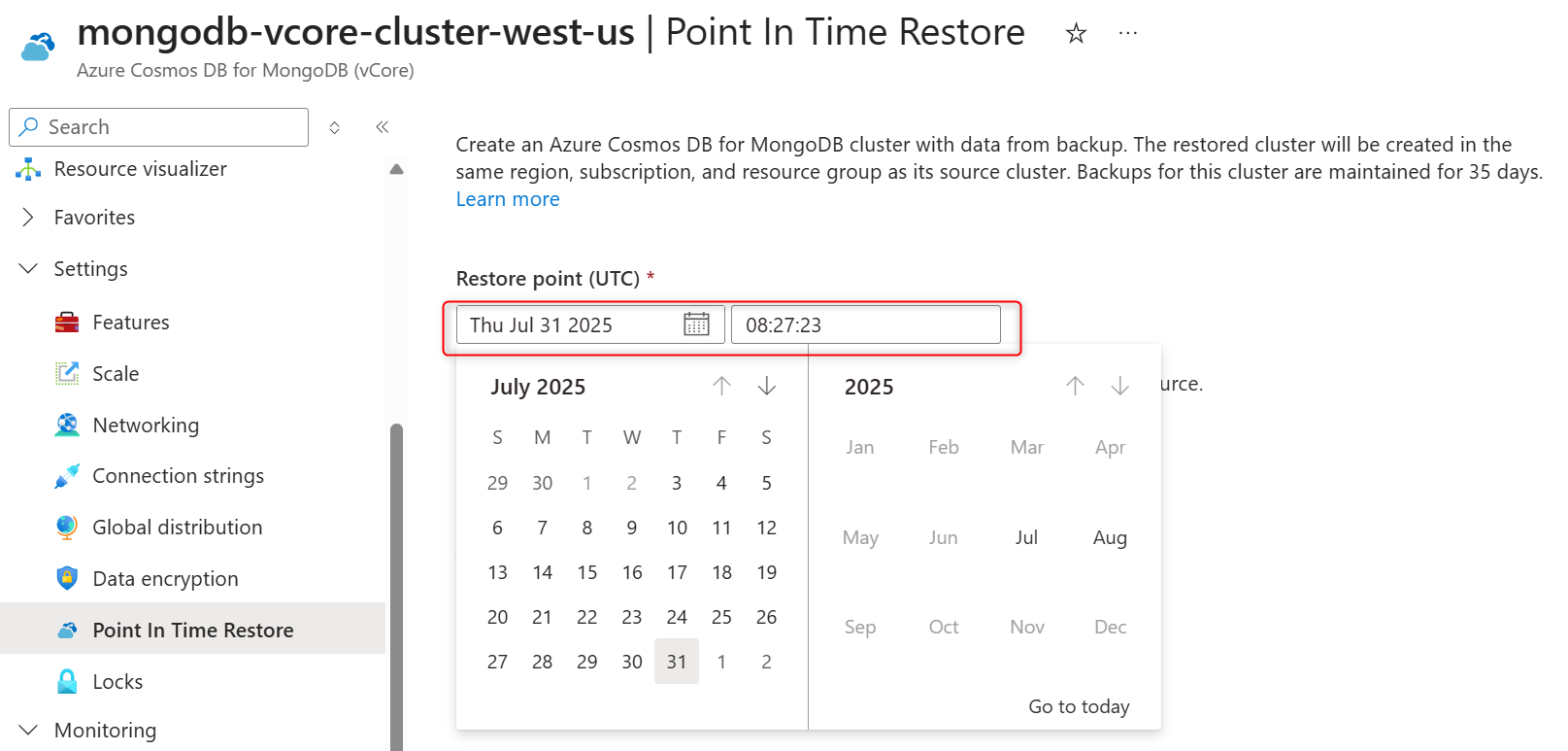

Włączanie lub wyłączanie szyfrowania danych klucza zarządzanego przez klienta (CMK) podczas przywracania klastra

Proces przywracania tworzy nowy klaster z tą samą konfiguracją w tym samym regionie, subskrypcji i grupie zasobów platformy Azure co oryginalna. Wykonaj następujące kroki, aby utworzyć odtworzony klaster z włączonymi kluczami CMK lub SMK.

Wybierz istniejący klaster usługi Azure DocumentDB.

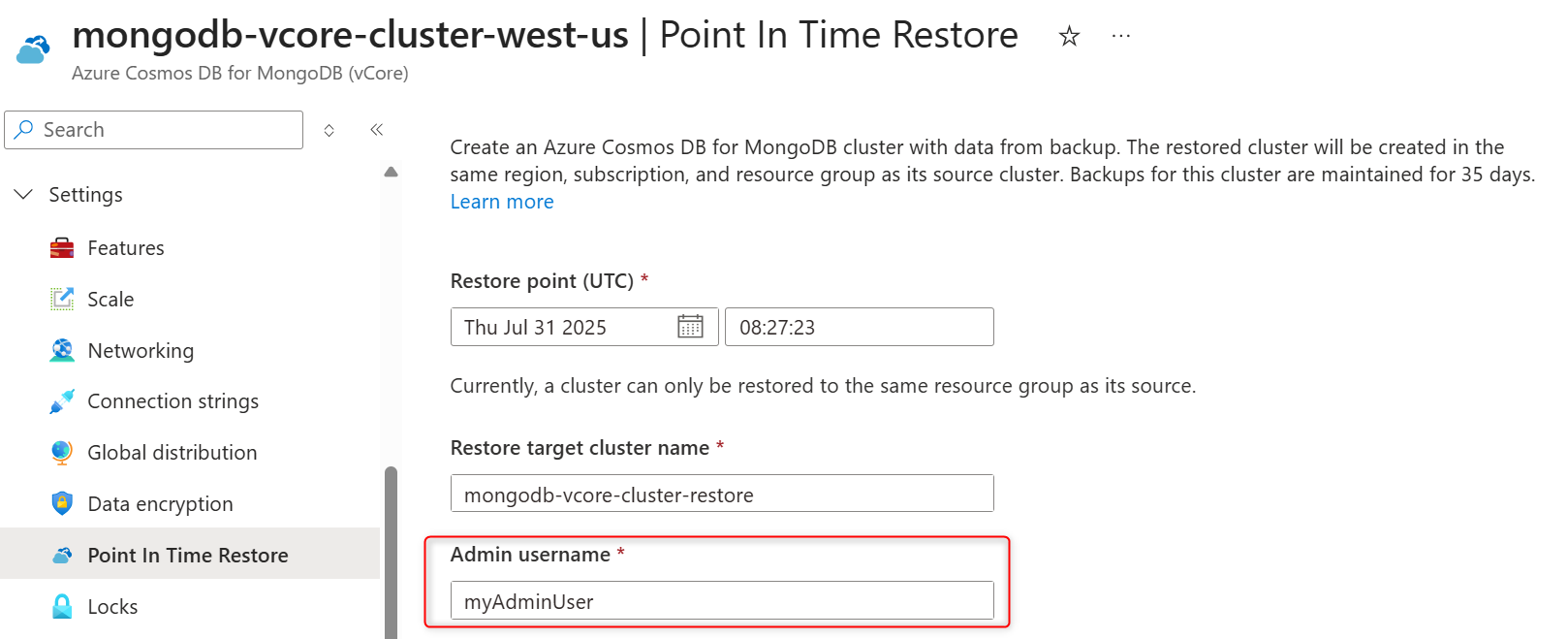

Na pasku bocznym klastra w obszarze Ustawienia wybierz pozycję Przywracanie punktu czasowego.

Wybierz datę i podaj godzinę (w strefie czasowej UTC) w polach daty i godziny.

Wprowadź nazwę klastra w polu Przywróć nazwę docelowego klastra .

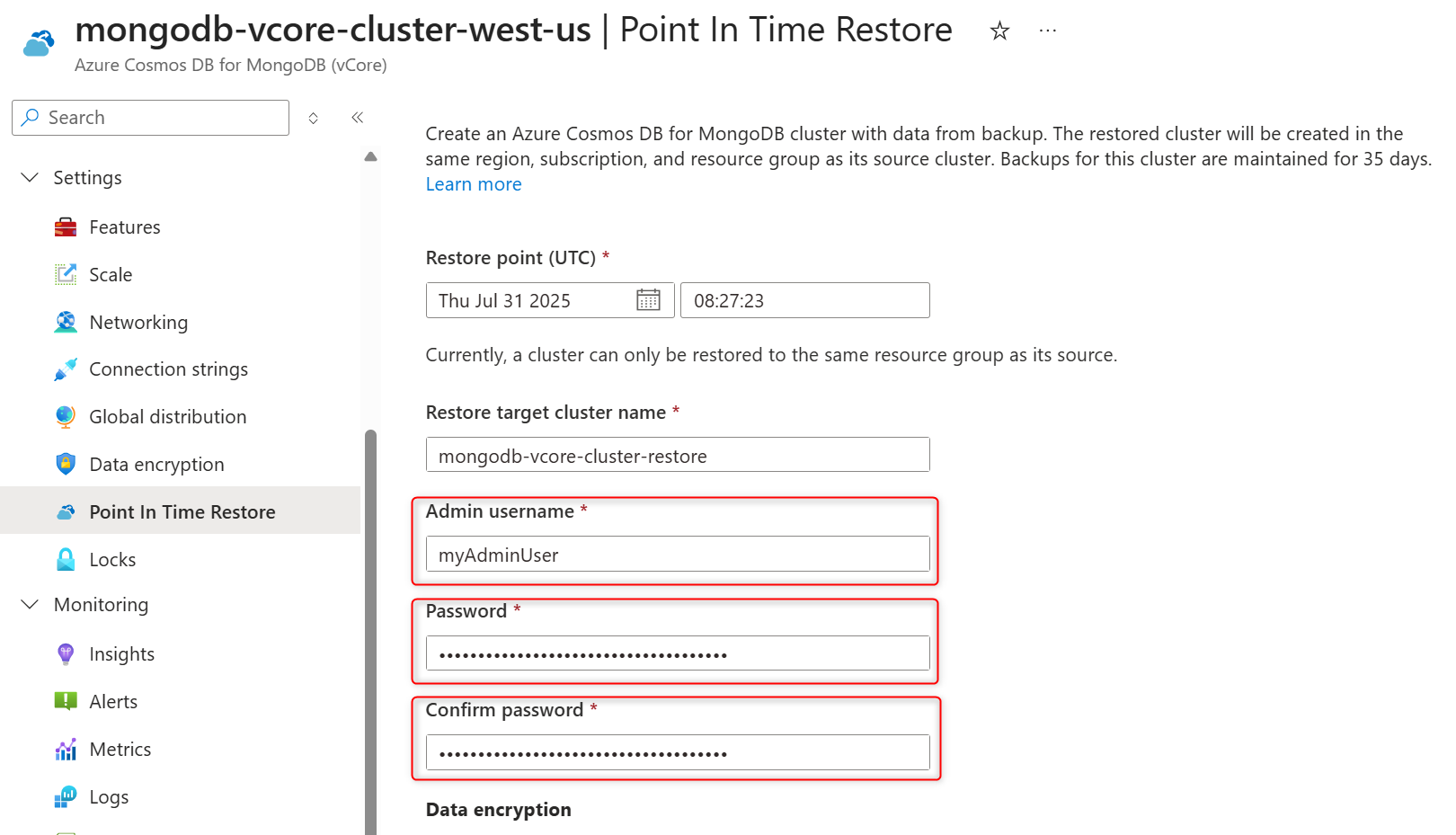

Wprowadź nazwę administratora klastra dla przywróconego klastra w polu Nazwa użytkownika administratora .

Wprowadź hasło roli administratora w polach Hasło i Potwierdź hasło .

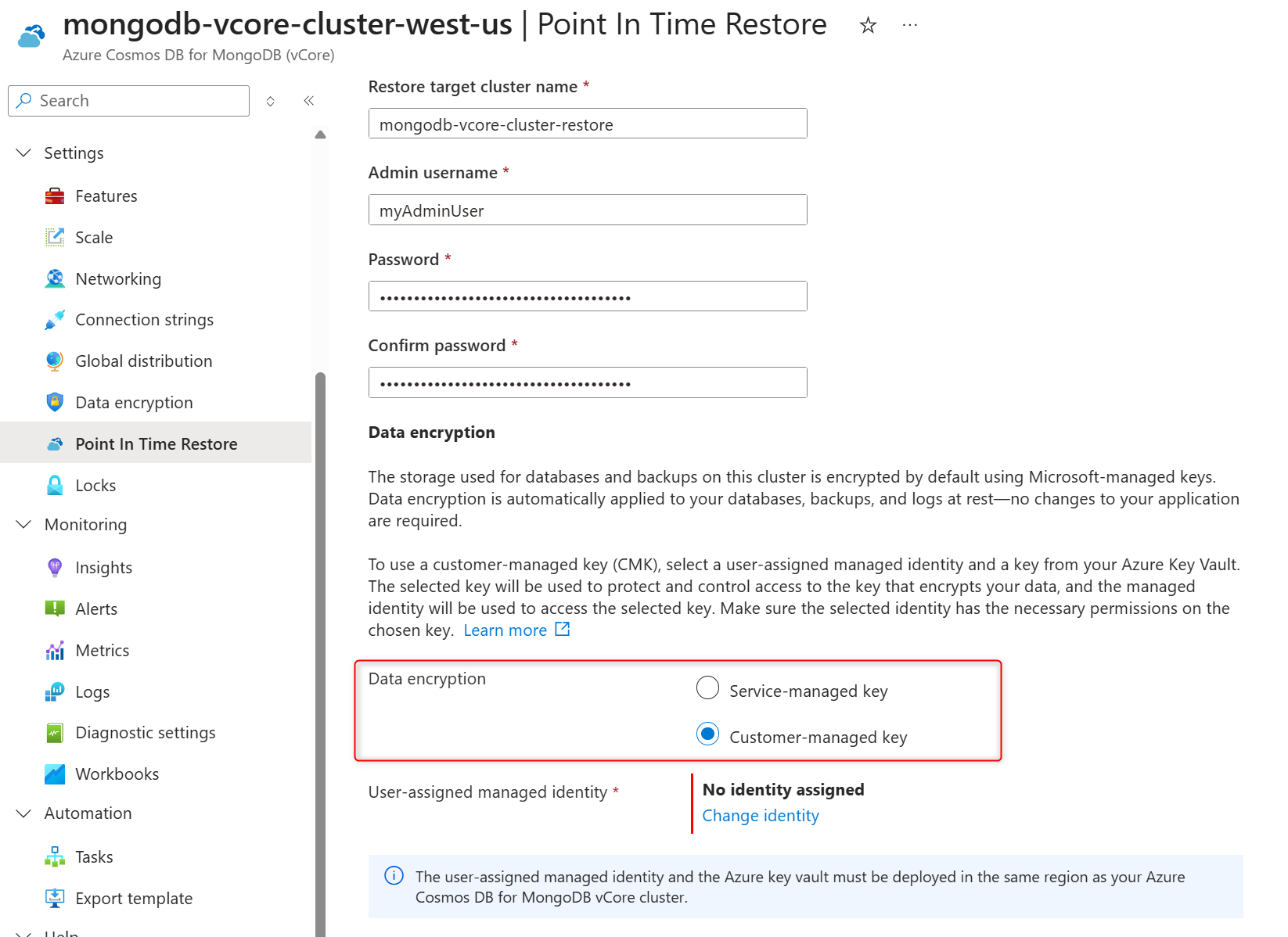

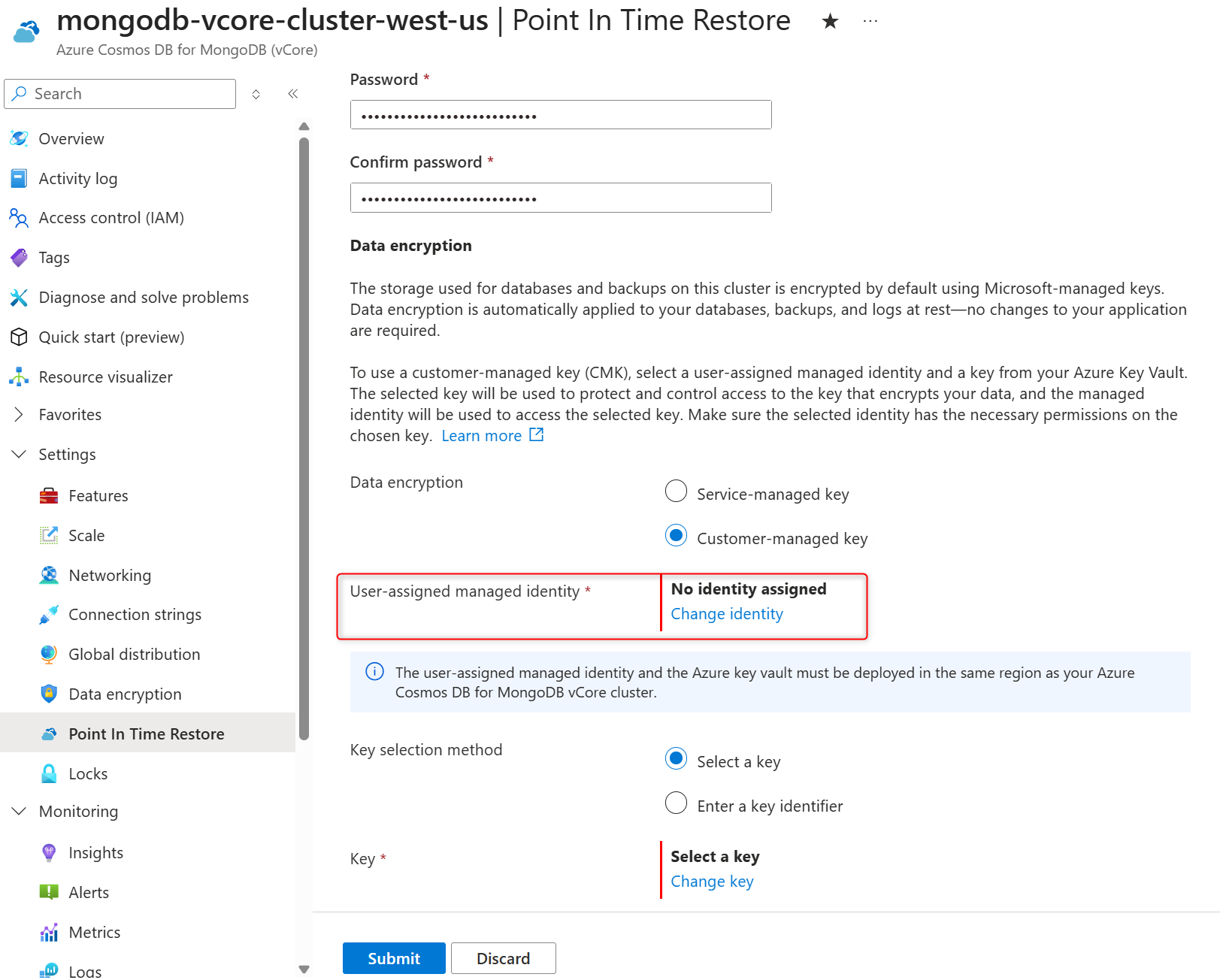

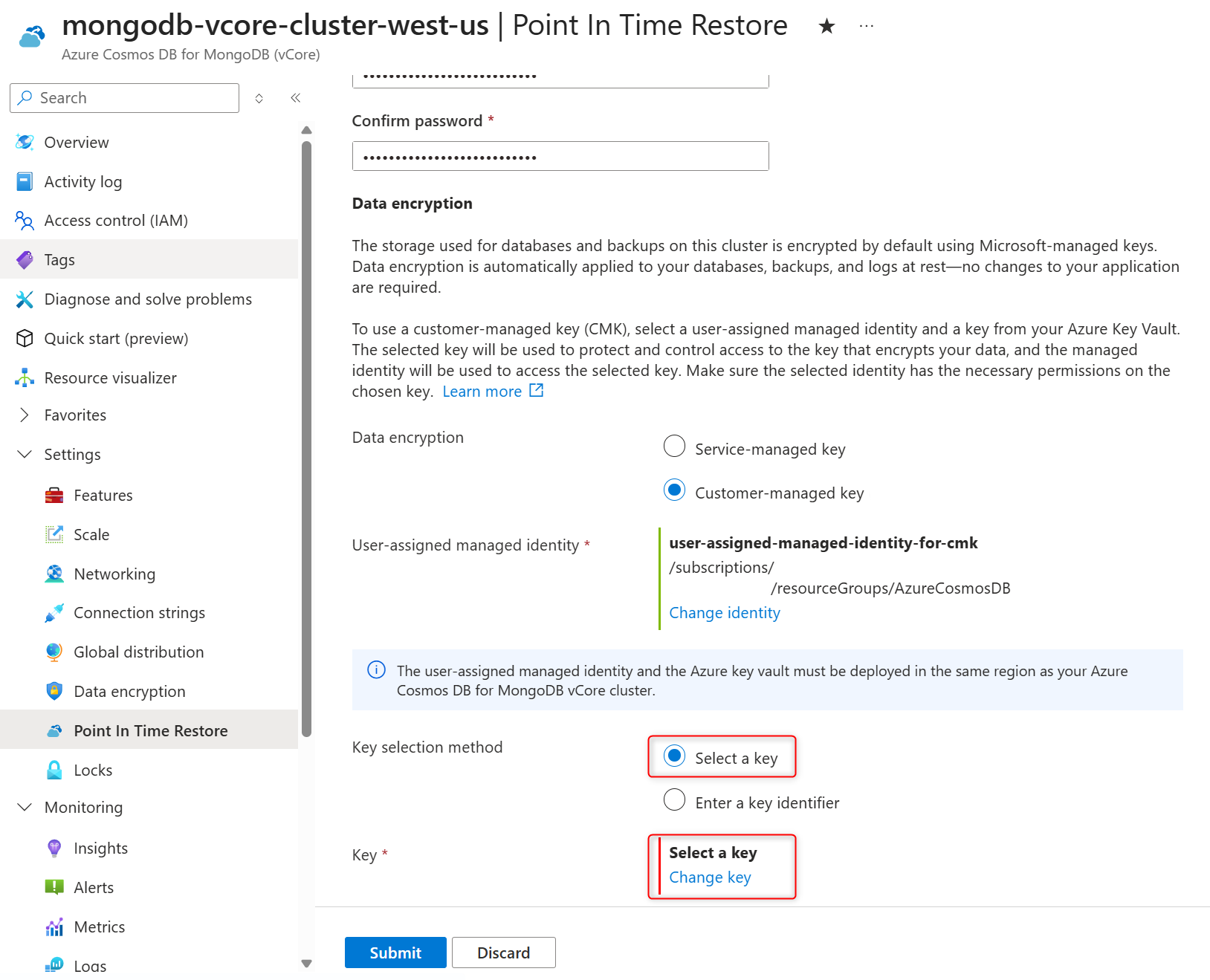

W sekcji Szyfrowanie danych wybierz klucz zarządzany przez klienta , aby włączyć klucz cmK. Jeśli potrzebujesz wyłączyć CMK w przywróconym klastrze, wybierz klucz zarządzany przez usługodawcę.

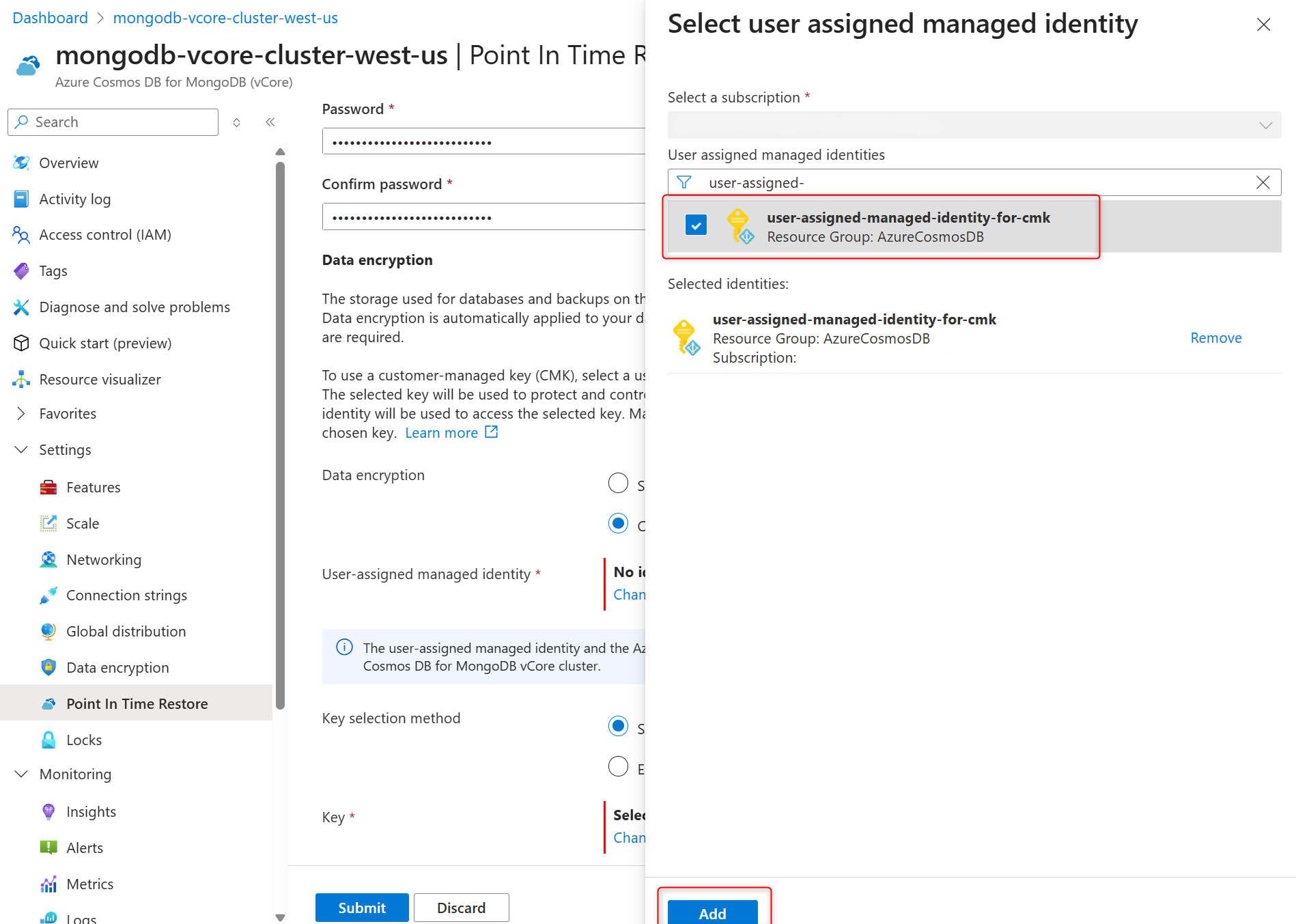

W sekcji Tożsamość zarządzana przypisana przez użytkownika wybierz pozycję Zmień tożsamość.

Na liście tożsamości zarządzanych przypisanych przez użytkownika wybierz tę, której klaster ma używać do uzyskiwania dostępu do klucza szyfrowania danych przechowywanego w usłudze Azure Key Vault.

Wybierz opcję Dodaj.

W metodzie Wyboru klucza wybierz pozycję Wybierz klucz .

W polu Klucz wybierz pozycję Zmień klucz.

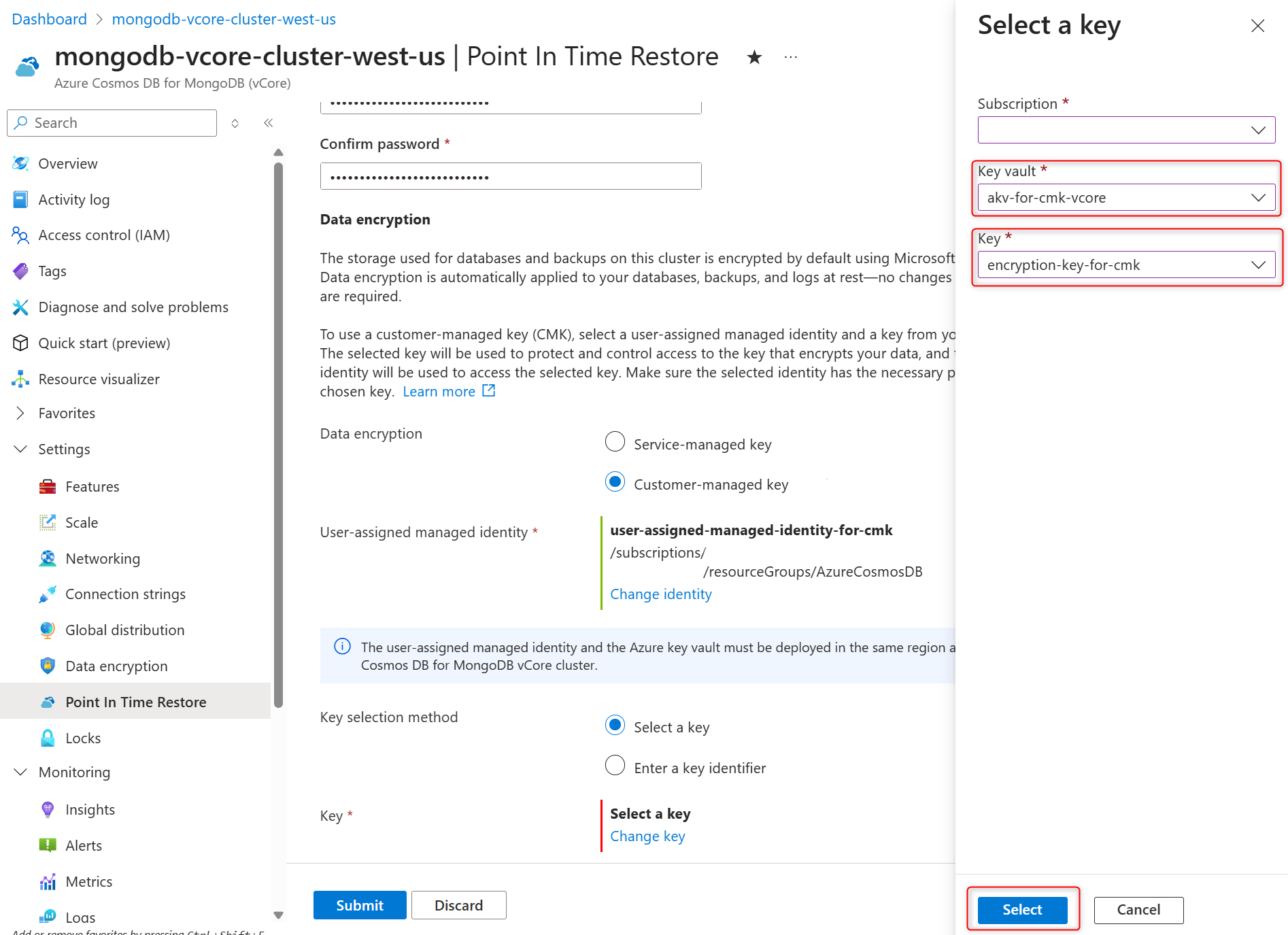

W okienku Wybierz klucz wybierz Azure Key Vault z magazynu kluczy oraz klucz szyfrowania w kluczu, a następnie potwierdź swój wybór za pomocą opcji Wybierz.

Wybierz pozycję Prześlij , aby zainicjować przywracanie klastra.

Po utworzeniu przywróconego klastra przejrzyj listę zadań po przywróceniu.