Notatka

Dostęp do tej strony wymaga autoryzacji. Może spróbować zalogować się lub zmienić katalogi.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

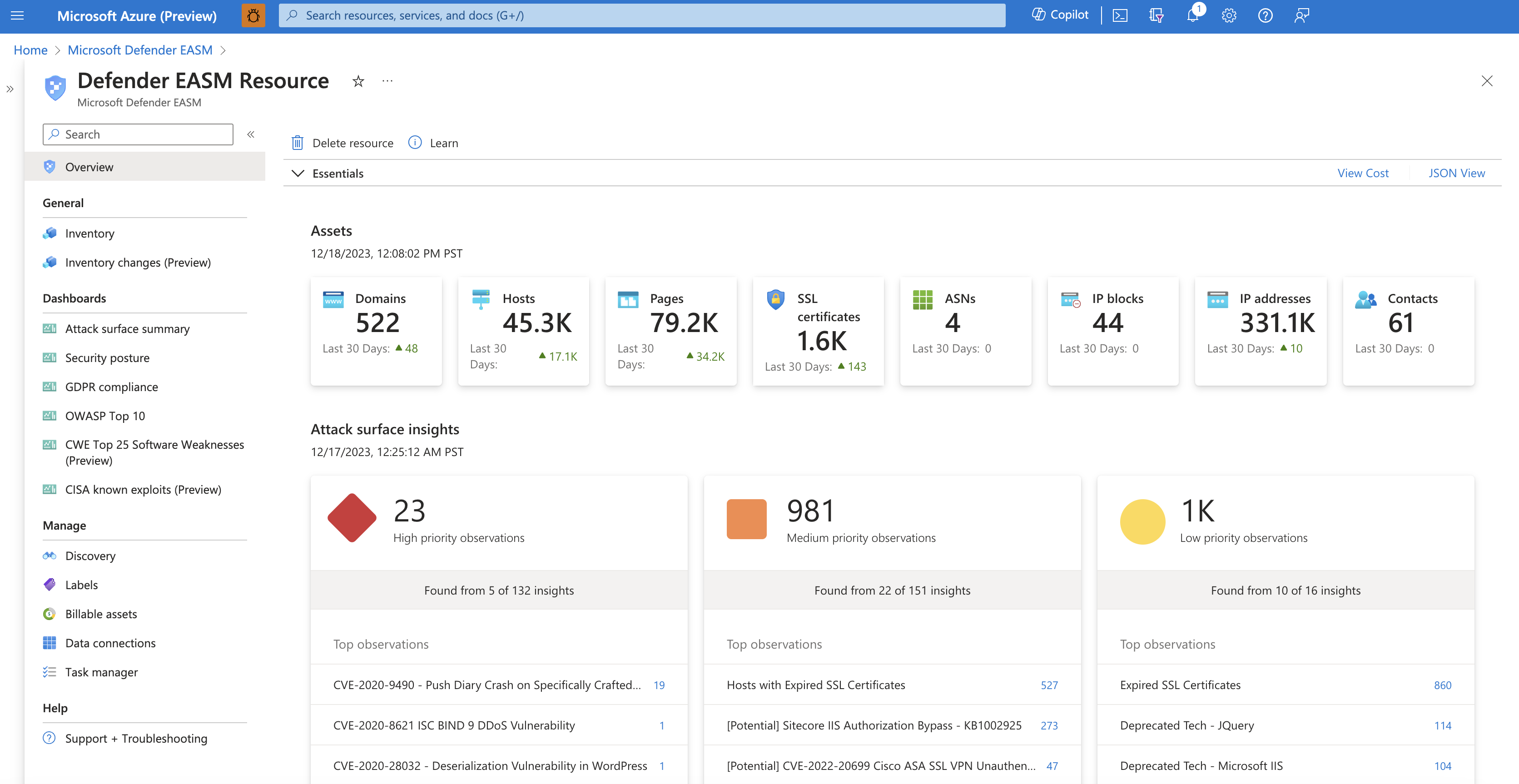

Zarządzanie zewnętrznym obszarem podatnym na ataki w usłudze Microsoft Defender (ZZOPA w usłudze Defender) oferuje serię czterech pulpitów nawigacyjnych, które ułatwiają użytkownikom szybkie uzyskiwanie cennych informacji uzyskanych z zatwierdzonego spisu. Te pulpity nawigacyjne ułatwiają organizacjom określanie priorytetów luk w zabezpieczeniach, zagrożeń i problemów ze zgodnością, które stanowią największe zagrożenie dla ich powierzchni ataków, co ułatwia szybkie rozwiązywanie kluczowych problemów.

ZZOPA w usłudze Defender udostępnia osiem pulpitów nawigacyjnych:

- Omówienie: ten pulpit nawigacyjny jest domyślną stroną docelową podczas uzyskiwania dostępu do ZZOPA w usłudze Defender. Udostępnia ona kluczowy kontekst, który może ułatwić zapoznanie się z obszarem ataku.

- Zmiany spisu: na tym pulpicie nawigacyjnym są wyświetlane wszelkie zmiany w liczbie zasobów, oddzielnie wyświetlając listę dodatków i usuwania ze spisu. Na tym pulpicie nawigacyjnym są również wyświetlane zasoby, które zostały automatycznie usunięte ze spisu, ponieważ system ustalił, że zasób nie jest już aktywny lub jest własnością Organizacji.

- Podsumowanie obszaru ataków: ten pulpit nawigacyjny zawiera podsumowanie kluczowych obserwacji uzyskanych z twojego spisu. Zawiera ogólne omówienie obszaru ataków i typów zasobów, które go obejmują, oraz przedstawia potencjalne luki w zabezpieczeniach według ważności (wysoka, średnia, niska). Ten pulpit nawigacyjny zawiera również kluczowy kontekst infrastruktury, która składa się z urządzenia Attack Surface. Ten kontekst obejmuje wgląd w hosting w chmurze, poufne usługi, certyfikat SSL i wygaśnięcie domeny oraz reputację adresów IP.

- Stan zabezpieczeń: ten pulpit nawigacyjny pomaga organizacjom zrozumieć dojrzałość i złożoność programu zabezpieczeń na podstawie metadanych pochodzących z zasobów w zatwierdzonym spisie. Składa się z technicznych i nietechnicznych zasad, procesów i kontroli, które zmniejszają ryzyko zagrożeń zewnętrznych. Ten pulpit nawigacyjny zapewnia szczegółowe informacje na temat ekspozycji CVE, administrowania domeną i konfiguracji, hostingu i sieci, otwartych portów i konfiguracji certyfikatów SSL.

- Zgodność z RODO: na tym pulpicie nawigacyjnym przedstawiono kluczowe obszary ryzyka zgodności w oparciu o wymagania ogólnego rozporządzenia o ochronie danych (RODO) dotyczące infrastruktury online dostępnej dla krajów europejskich. Ten pulpit nawigacyjny zawiera szczegółowe informacje na temat stanu witryn internetowych, problemów z certyfikatami SSL, uwidocznionych danych osobowych(PII), protokołów logowania i zgodności plików cookie.

- OWASP Top 10: ten pulpit nawigacyjny wyświetla wszystkie zasoby, które są narażone zgodnie z listą najważniejszych zagrożeń bezpieczeństwa aplikacji internetowej firmy OWASP. Na tym pulpicie nawigacyjnym organizacje mogą szybko identyfikować zasoby z przerwaną kontrolą dostępu, błędami kryptograficznymi, zastrzykami, niezabezpieczonymi projektami, błędami konfiguracji zabezpieczeń i innymi krytycznymi zagrożeniami zdefiniowanymi przez program OWASP.

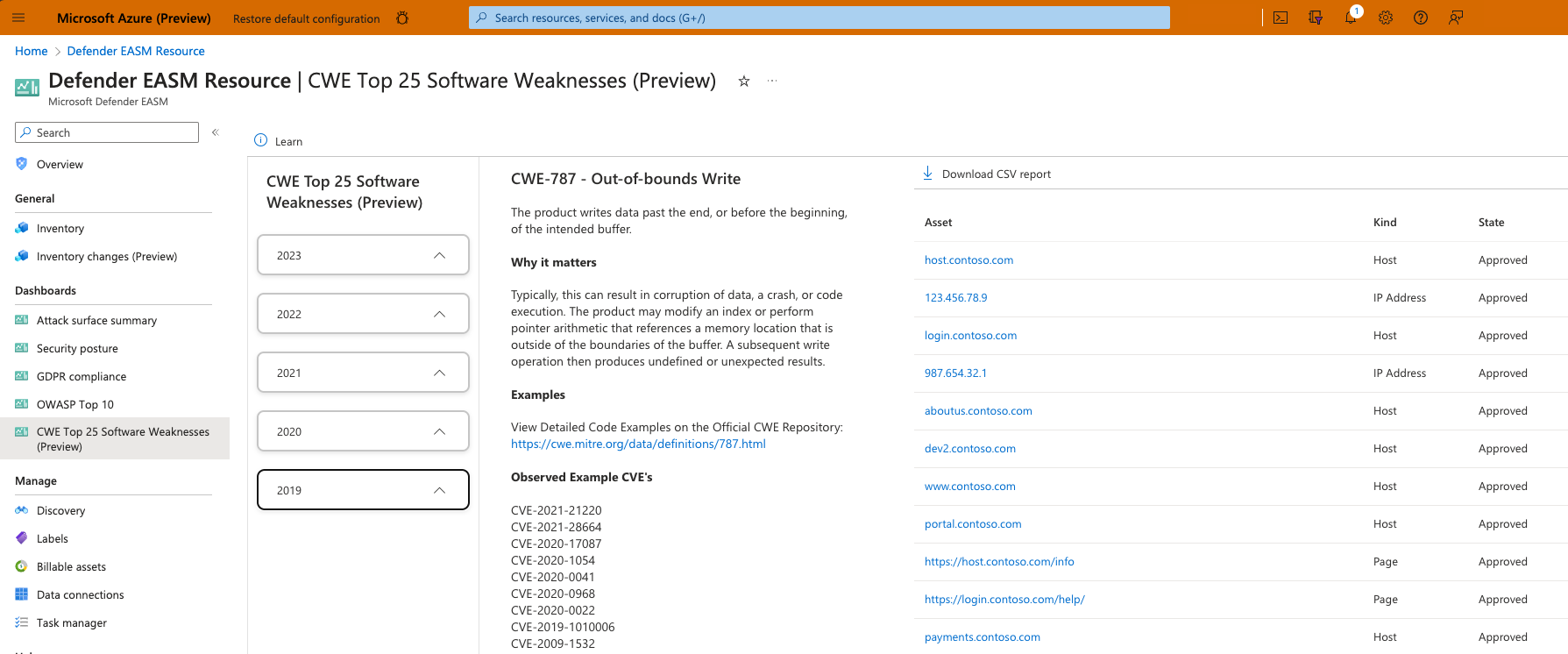

- CWE top 25 słabości oprogramowania: ten pulpit nawigacyjny jest oparty na top 25 Common Weakness Enumeration (CWE) lista dostarczana corocznie przez MITRE. Te cwe reprezentują najczęstsze i najbardziej wpływowe słabości oprogramowania, które są łatwe do znalezienia i wykorzystania.

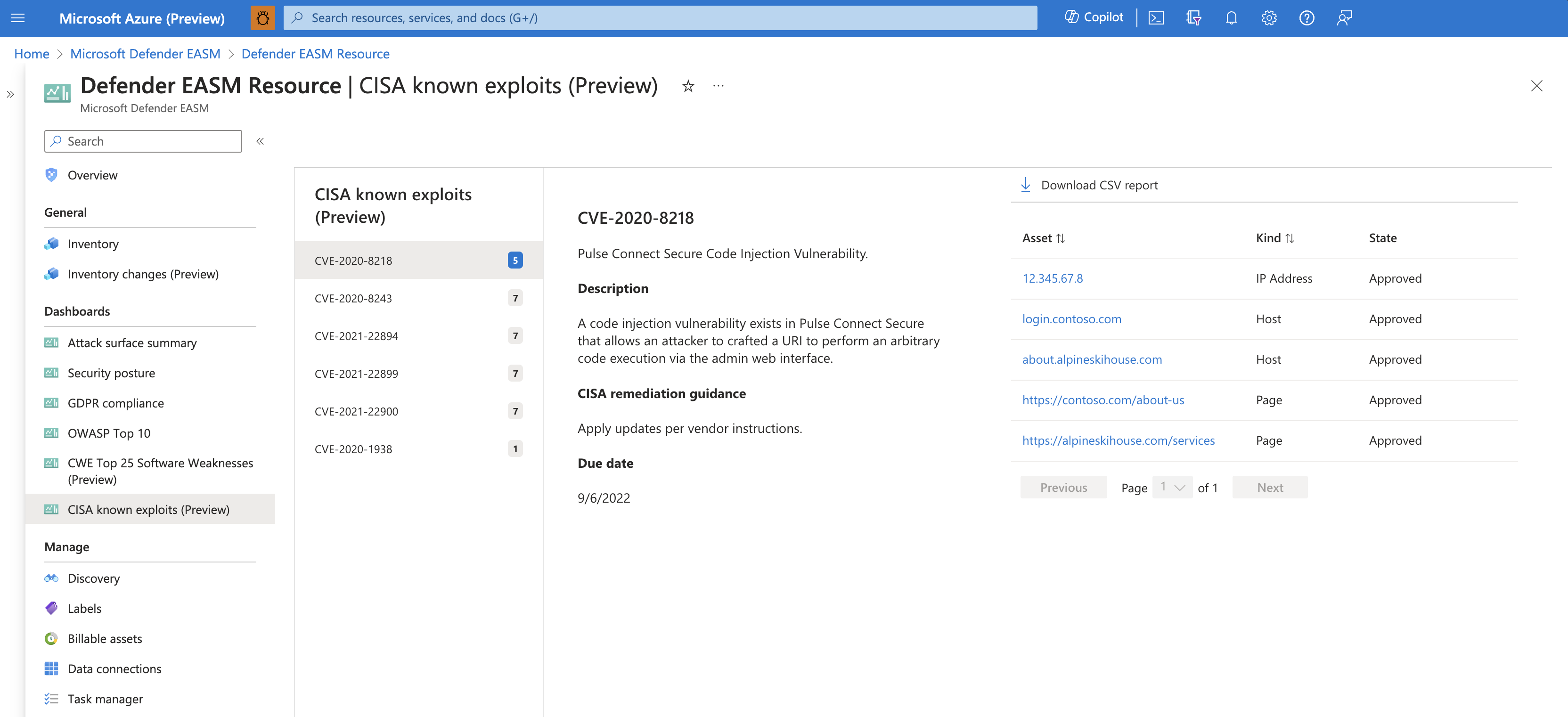

- Znane luki w zabezpieczeniach CISA: na tym pulpicie nawigacyjnym są wyświetlane wszystkie zasoby, na które mogą mieć wpływ luki w zabezpieczeniach, które doprowadziły do znanych luk w zabezpieczeniach zdefiniowanych przez CISA. Ten pulpit nawigacyjny ułatwia ustalanie priorytetów działań korygujących w oparciu o luki w zabezpieczeniach, które były wykorzystywane w przeszłości, co wskazuje na wyższy poziom ryzyka dla organizacji.

Uzyskiwanie dostępu do pulpitów nawigacyjnych

Aby uzyskać dostęp do pulpitów nawigacyjnych ZZOPA w usłudze Defender, najpierw przejdź do wystąpienia ZZOPA w usłudze Defender. W kolumnie nawigacji po lewej stronie wybierz pulpit nawigacyjny, który chcesz wyświetlić. Możesz uzyskać dostęp do tych pulpitów nawigacyjnych z wielu stron w wystąpieniu ZZOPA w usłudze Defender z tego okienka nawigacji.

Pobieranie danych wykresu

Dane bazowe dowolnego wykresu pulpitu nawigacyjnego można wyeksportować do pliku CSV. Ten eksport jest przydatny dla użytkowników, którzy chcą importować dane ZZOPA w usłudze Defender do narzędzi innych firm lub pracować z plikiem CSV podczas korygowania wszelkich problemów. Aby pobrać dane wykresu, najpierw wybierz konkretny segment wykresu zawierający dane, które chcesz pobrać. Eksporty wykresów obsługują obecnie poszczególne segmenty wykresów; Aby pobrać wiele segmentów z tego samego wykresu, musisz wyeksportować poszczególne segmenty.

Wybranie pojedynczego segmentu wykresu otwiera widok szczegółów danych zawierający listę wszystkich zasobów, które składają się na liczbę segmentów. W górnej części tej strony wybierz pozycję Pobierz raport CSV , aby rozpocząć eksport. Ta akcja tworzy powiadomienie menedżera zadań, w którym można śledzić stan eksportu.

Program Microsoft Excel wymusza limit znaków wynoszący 32 767 znaków na komórkę. Niektóre pola, takie jak kolumna "Ostatni baner", mogą być nieprawidłowo wyświetlane z powodu tego ograniczenia. Jeśli wystąpi problem, spróbuj otworzyć plik w innym programie, który obsługuje pliki CSV.

Oznaczanie CVE jako nie dotyczy

Wiele ZZOPA w usłudze Defender pulpitów nawigacyjnych zawiera dane CVE, co zwraca uwagę na potencjalne luki w zabezpieczeniach oparte na infrastrukturze składników sieci Web, która obsługuje obszar ataków. Na przykład cve są wyświetlane na pulpicie nawigacyjnym podsumowania urządzenia Attack Surface, które są podzielone na kategorie według ich potencjalnej ważności. Podczas badania tych CVE można ustalić, że niektóre z nich nie są istotne dla Twojej organizacji. Może to być spowodowane tym, że używasz niezakłóconej wersji składnika internetowego lub twoja organizacja dysponuje różnymi rozwiązaniami technicznymi, które chronią Cię przed tą określoną luką w zabezpieczeniach.

W widoku przechodzenia do szczegółów dowolnego wykresu związanego z CVE obok przycisku "Pobierz raport CSV" masz teraz możliwość ustawienia obserwacji jako nie dotyczy. Kliknięcie tej wartości spowoduje przekierowanie do listy spisu wszystkich zasobów skojarzonych z tą obserwacją, a następnie wybranie opcji oznaczania wszystkich obserwacji jako niestosujących się na tej stronie. Aby uzyskać więcej informacji na temat oznaczania obserwacji jako nie dotyczy, zobacz Modyfikowanie zasobów spisu.

Zmiany spisu

Powierzchnia ataku stale się zmienia, dlatego ZZOPA w usłudze Defender stale analizuje i aktualizuje spis, aby zapewnić dokładność. Zasoby są często dodawane i usuwane ze spisu, dlatego ważne jest, aby śledzić te zmiany, aby zrozumieć obszar ataków i zidentyfikować kluczowe trendy. Pulpit nawigacyjny zmian spisu zawiera omówienie tych zmian, wyświetlając liczbę "dodanych" i "usuniętych" dla każdego typu zasobu. Pulpit nawigacyjny można filtrować według dwóch zakresów dat: ostatnich 7 lub 30 dni.

Sekcja "Zmiany według daty" zawiera bardziej szczegółowy kontekst dotyczący codziennego zmieniania obszaru podatnego na ataki. Ta sekcja kategoryzuje usunięcia jako "usunięte przez użytkownika" lub "usunięte przez system". Usunięcia użytkowników obejmują wszystkie ręczne usunięcia, w tym indywidualne, zbiorcze lub kaskadowe zmiany stanu zasobów, a także usunięcia wyzwalane przez zasady zasobów skonfigurowane przez użytkownika. Usuwanie systemu odbywa się automatycznie. System usuwa zasoby, które nie są już istotne dla twojej powierzchni ataku, ponieważ ostatnie skany nie zaobserwowały już ich połączenia ze spisem. Zasoby kwalifikują się do przycinania, jeśli nie zostały zaobserwowane w skanowaniu przez 30–60 dni, w zależności od typu zasobu. Zasoby, które są ręcznie dodawane do spisu, nie kwalifikują się do usunięcia. W sekcji "Zmiany według daty" możesz kliknąć dowolną wymienioną wartość, aby wyświetlić pełną listę elementów zawartości, które zostały dodane lub usunięte.

Podsumowanie obszaru ataków

Pulpit nawigacyjny podsumowania obszaru ataków został zaprojektowany w celu udostępnienia wysokiego poziomu podsumowania kompozycji powierzchni ataków, co umożliwia zapoznanie się z kluczowymi obserwacjami, które należy rozwiązać w celu poprawy stanu bezpieczeństwa. Ten pulpit nawigacyjny identyfikuje i określa priorytety zagrożeń w zasobach organizacji według ważności Wysoki, Średni i Niski oraz umożliwia użytkownikom przechodzenie do szczegółów poszczególnych sekcji, uzyskując dostęp do listy zasobów, których dotyczy problem. Ponadto pulpit nawigacyjny zawiera kluczowe szczegóły dotyczące kompozycji urządzenia Attack Surface, infrastruktury chmury, poufnych usług, osi czasu wygaśnięcia protokołu SSL i domeny oraz reputacji adresów IP.

Firma Microsoft identyfikuje powierzchnie ataków organizacji za pomocą zastrzeżonej technologii, która odnajduje zasoby internetowe należące do organizacji w oparciu o połączenia infrastrukturalne z niektórymi początkowo znanymi zasobami. Dane na pulpicie nawigacyjnym są aktualizowane codziennie na podstawie nowych obserwacji.

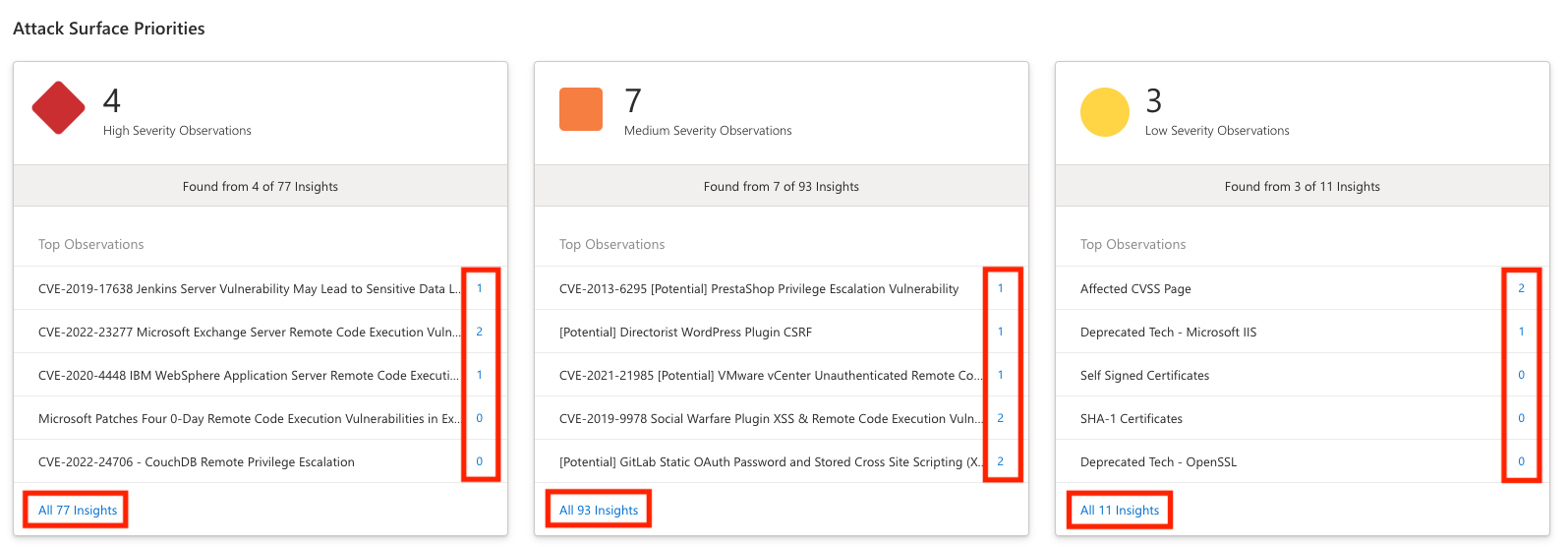

Priorytety powierzchni ataków

W górnej części tego pulpitu nawigacyjnego ZZOPA w usłudze Defender zawiera listę priorytetów zabezpieczeń uporządkowanych według ważności (wysoki, średni, niski). Powierzchnie ataków dużych organizacji mogą być niezwykle szerokie, więc określenie priorytetów kluczowych ustaleń uzyskanych na podstawie naszych rozległych danych pomaga użytkownikom szybko i skutecznie zająć się najważniejszymi widocznymi elementami ich powierzchni ataku. Te priorytety mogą obejmować krytyczne cve, znane skojarzenia z infrastrukturą, korzystanie z przestarzałej technologii, naruszenia najlepszych rozwiązań infrastruktury lub problemy ze zgodnością.

Priorytety szczegółowej analizy są określane przez ocenę potencjalnego wpływu poszczególnych szczegółowych informacji przez firmę Microsoft. Na przykład szczegółowe informacje o wysokiej ważności mogą obejmować luki w zabezpieczeniach, które są często wykorzystywane, szczególnie szkodliwe lub łatwo wykorzystywane przez hakerów o niższym poziomie umiejętności. Szczegółowe informacje o niskiej ważności mogą obejmować korzystanie z przestarzałej technologii, która nie jest już obsługiwana, szybko wygasająca infrastruktura lub problemy ze zgodnością, które nie są zgodne z najlepszymi rozwiązaniami w zakresie zabezpieczeń. Każda analiza zawiera sugerowane akcje korygowania w celu ochrony przed potencjalnymi lukami w zabezpieczeniach.

Szczegółowe informacje, które zostały niedawno dodane do platformy ZZOPA w usłudze Defender, są oflagowane etykietą "NOWY" na tym pulpicie nawigacyjnym. Po dodaniu nowych szczegółowych informacji, które mają wpływ na zasoby w potwierdzonym spisie, system dostarcza również powiadomienie wypychane, które kieruje Cię do szczegółowego widoku tego nowego wglądu z listą zasobów, których dotyczy problem.

Niektóre szczegółowe informacje są oflagowane z "Potencjałem" w tytule. "Potencjalny" wgląd występuje, gdy ZZOPA w usłudze Defender nie może potwierdzić, że luka w zabezpieczeniach ma wpływ na zasób. Potencjalne szczegółowe informacje występują, gdy nasz system skanowania wykrywa obecność określonej usługi, ale nie może wykryć numeru wersji. Na przykład niektóre usługi umożliwiają administratorom ukrywanie informacji o wersji. Luki w zabezpieczeniach są często kojarzone z określonymi wersjami oprogramowania, dlatego konieczne jest ręczne zbadanie, czy ma to wpływ na zasób. Inne luki w zabezpieczeniach można skorygować przez kroki, których nie można wykryć ZZOPA w usłudze Defender. Na przykład użytkownicy mogą wprowadzać zalecane zmiany w konfiguracjach usługi lub uruchamiać poprawki z zapleczem. Jeśli szczegółowe informacje są poprzedzone ciągiem "Potencjał", system ma powody, aby sądzić, że luka w zabezpieczeniach ma wpływ na zasób, ale nie może jej potwierdzić z jednego z wymienionych powyżej powodów. Aby ręcznie zbadać problem, kliknij nazwę szczegółowych informacji, aby przejrzeć wskazówki dotyczące korygowania, które mogą pomóc w określeniu, czy mają one wpływ na zasoby.

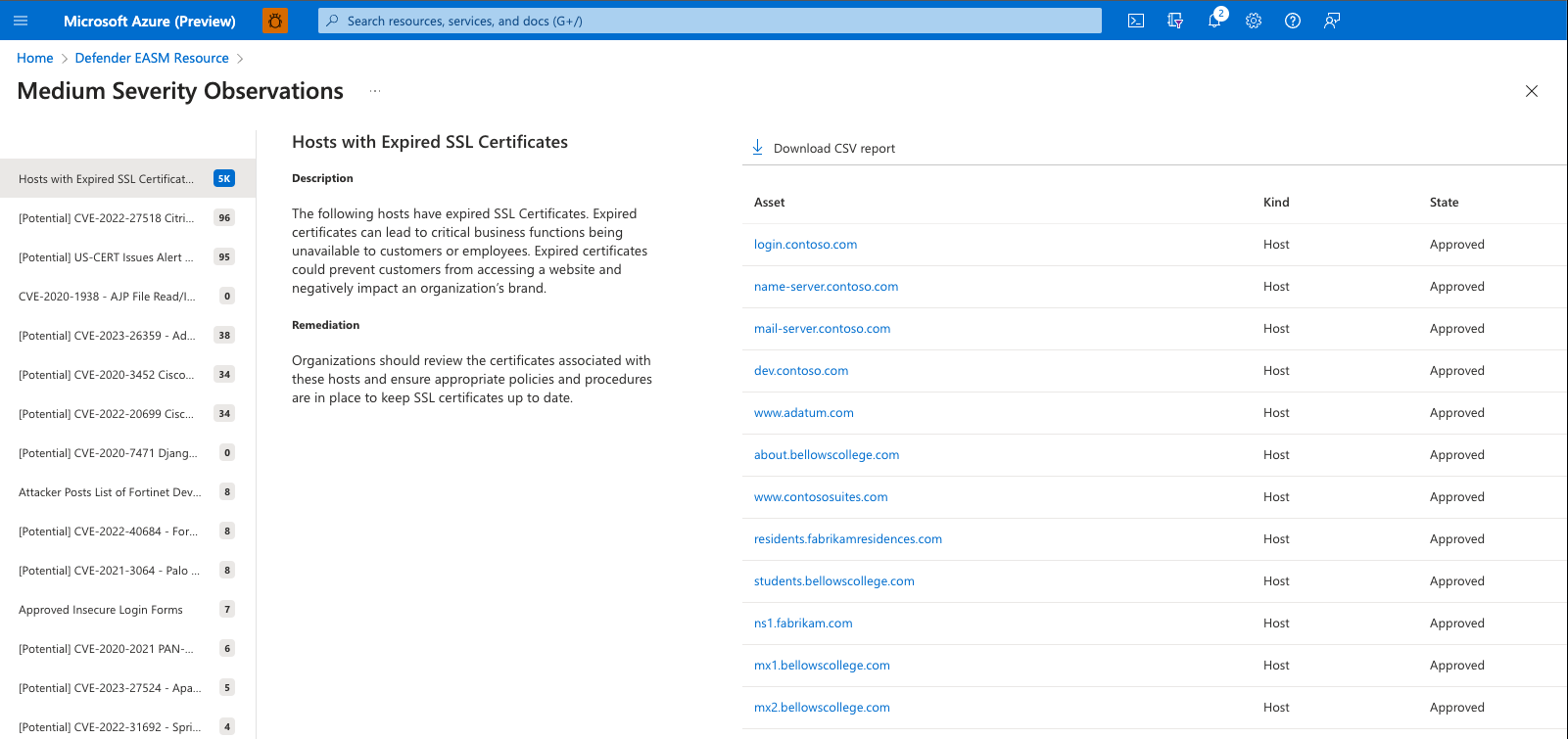

Użytkownik zazwyczaj decyduje się najpierw zbadać wszelkie obserwacje o wysokiej ważności. Możesz kliknąć obserwację z górnej listy, aby przejść bezpośrednio do listy elementów zawartości, których dotyczy problem, lub zamiast tego wybrać pozycję "Wyświetl wszystkie __ szczegółowe informacje", aby wyświetlić kompleksową, rozszerzalną listę wszystkich potencjalnych obserwacji w tej grupie ważności.

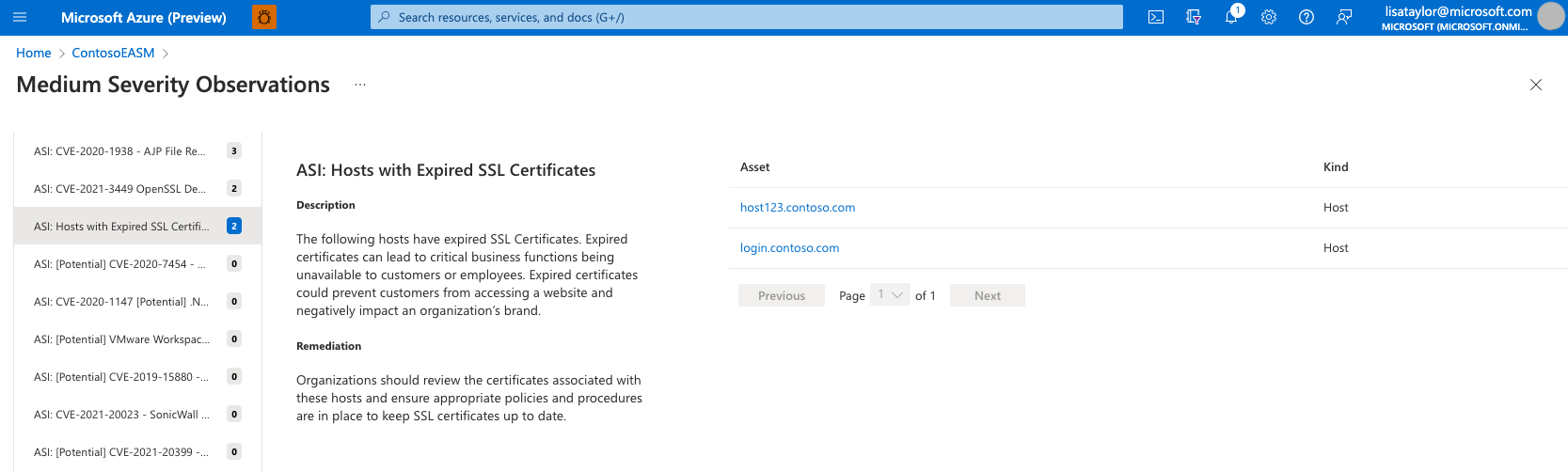

Strona Obserwacje zawiera listę wszystkich potencjalnych szczegółowych informacji w kolumnie po lewej stronie. Ta lista jest sortowana według liczby zasobów, na które ma wpływ każde zagrożenie bezpieczeństwa, wyświetlając najpierw problemy wpływające na największą liczbę zasobów. Aby wyświetlić szczegóły wszelkich zagrożeń bezpieczeństwa, po prostu kliknij go z tej listy.

Ten szczegółowy widok każdej obserwacji zawiera tytuł problemu, opis i wskazówki dotyczące korygowania od zespołu ZZOPA w usłudze Defender. W tym przykładzie opis objaśnia, w jaki sposób wygasłe certyfikaty SSL mogą prowadzić do niedostępności krytycznych funkcji biznesowych, uniemożliwiając klientom lub pracownikom dostęp do zawartości internetowej, a tym samym uszkadzając markę organizacji. Sekcja Korygowanie zawiera porady dotyczące szybkiego rozwiązania problemu; W tym przykładzie firma Microsoft zaleca przejrzenie certyfikatów skojarzonych z zasobami hosta, zaktualizowanie zbiegłych certyfikatów SSL i zaktualizowanie wewnętrznych procedur w celu zapewnienia, że certyfikaty SSL są aktualizowane w odpowiednim czasie.

Na koniec sekcja Element zawartości zawiera listę wszystkich jednostek, których dotyczy ten konkretny problem z zabezpieczeniami. W tym przykładzie użytkownik chce zbadać zasoby, których dotyczy problem, aby dowiedzieć się więcej o wygasłym certyfikacie SSL. Możesz kliknąć dowolną nazwę zasobu z tej listy, aby wyświetlić stronę Szczegóły zasobu.

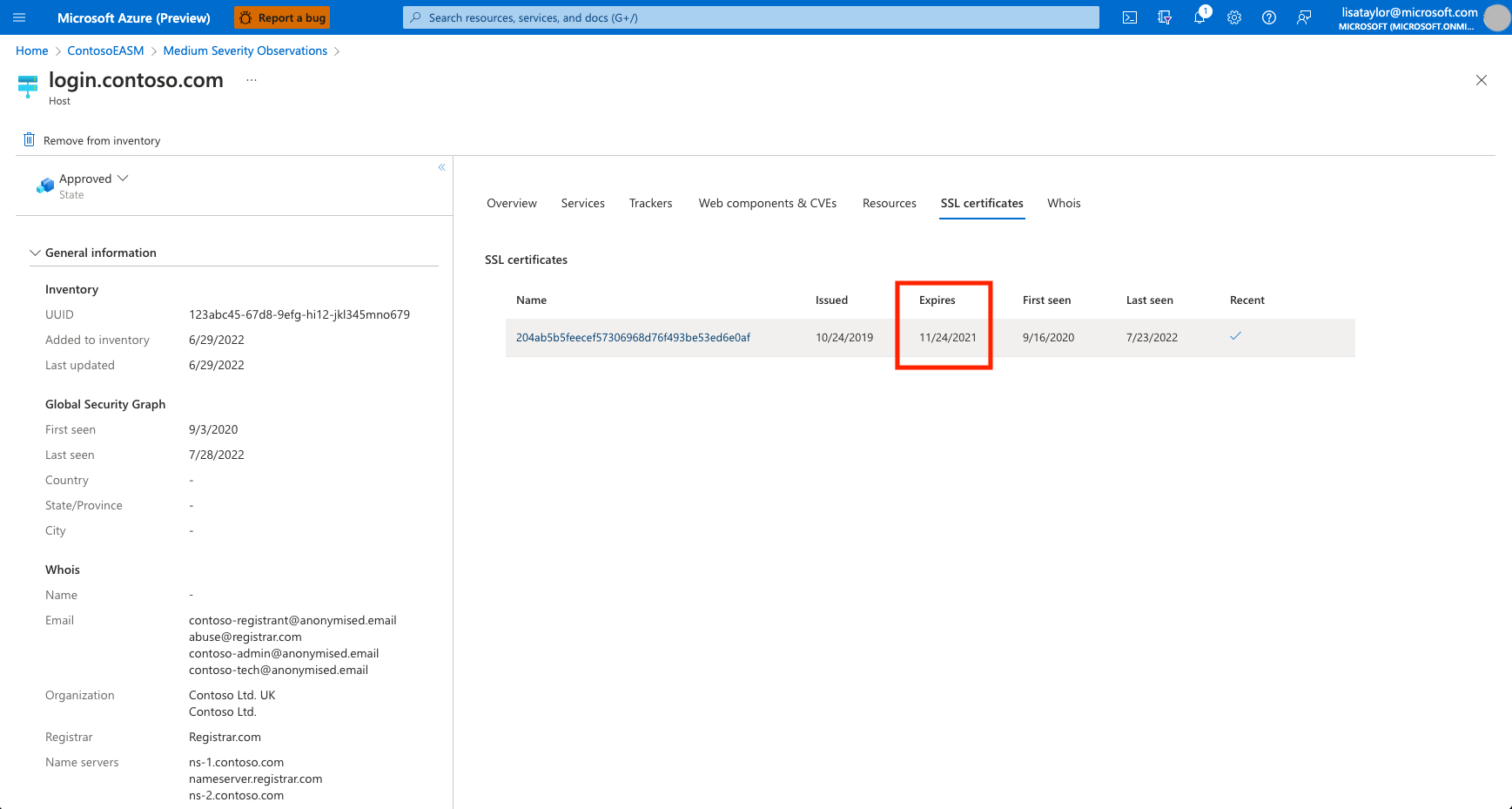

Na stronie Szczegóły zasobu klikniemy kartę "Certyfikaty SSL", aby wyświetlić więcej informacji o wygasłym certyfikacie. W tym przykładzie wyświetlony certyfikat pokazuje datę "Wygasa" w przeszłości, co wskazuje, że certyfikat jest obecnie wygasł i dlatego prawdopodobnie jest nieaktywny. Ta sekcja zawiera również nazwę certyfikatu SSL, który można następnie wysłać do odpowiedniego zespołu w organizacji w celu szybkiego korygowania.

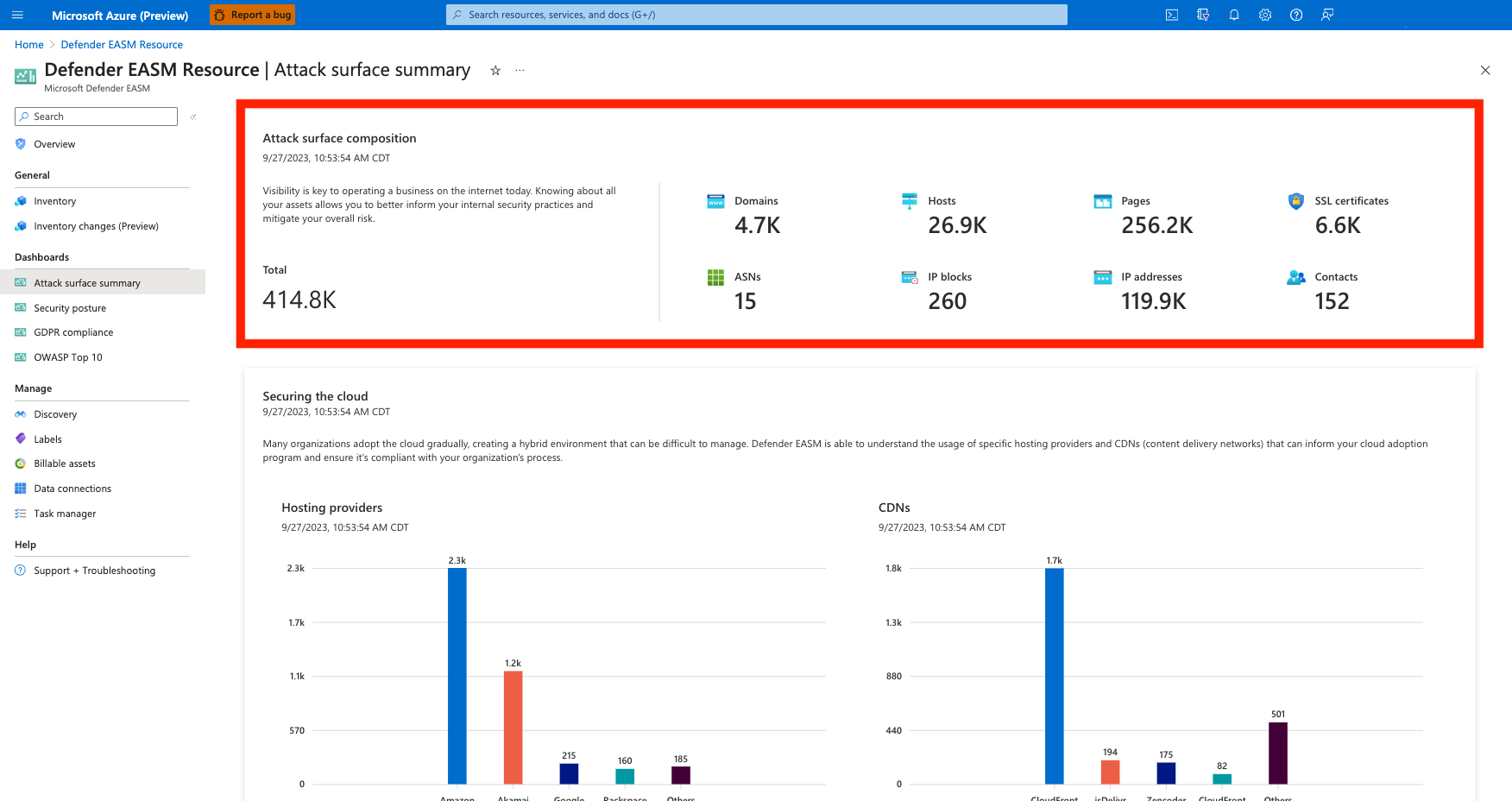

Kompozycja powierzchni ataku

W poniższej sekcji przedstawiono ogólne podsumowanie kompozycji urządzenia Attack Surface. Ten wykres zawiera liczby poszczególnych typów zasobów, pomagając użytkownikom zrozumieć, jak ich infrastruktura jest rozłożona na domeny, hosty, strony, certyfikaty SSL, nazwy ASN, bloki IP, adresy IP i kontakty e-mail.

Każdą wartość można kliknąć, kierując użytkowników do listy spisu filtrowanej w celu wyświetlenia tylko zasobów wyznaczonego typu. Na tej stronie możesz kliknąć dowolny zasób, aby wyświetlić więcej szczegółów, lub dodać więcej filtrów, aby zawęzić listę zgodnie z potrzebami.

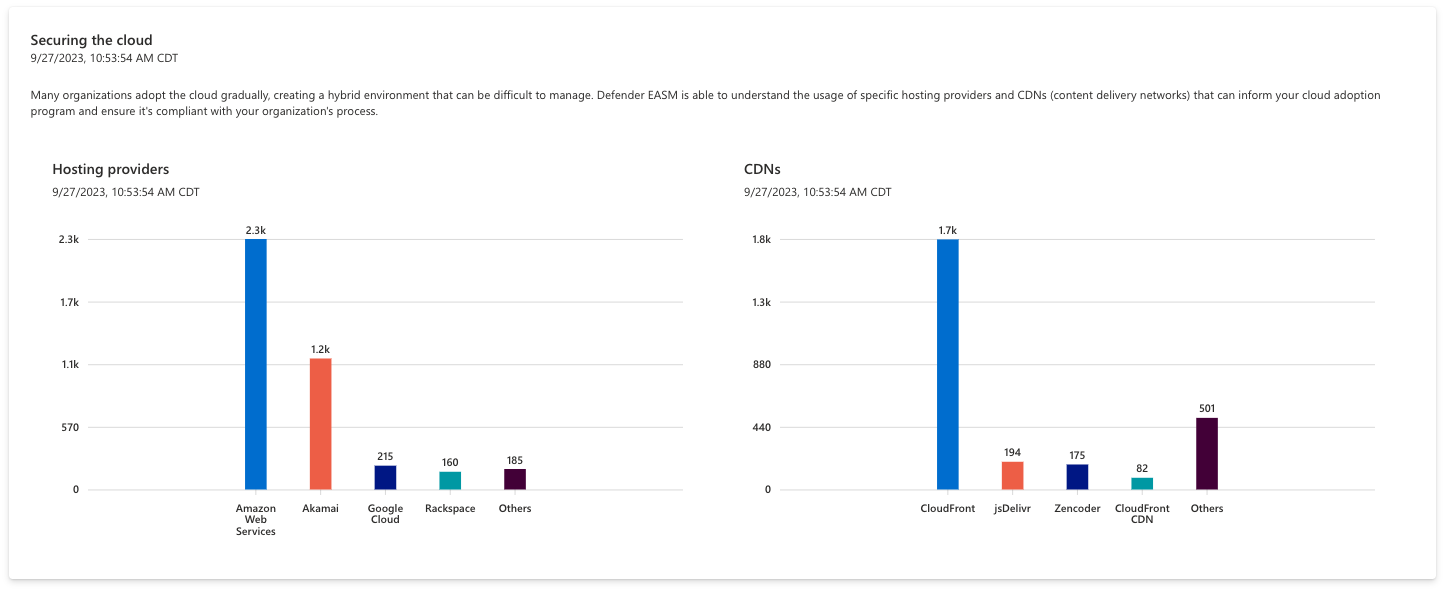

Zabezpieczanie chmury

Ta sekcja pulpitu nawigacyjnego Podsumowanie obszaru podatnego na ataki zapewnia szczegółowe informacje na temat technologii chmurowych używanych w całej infrastrukturze. Ponieważ większość organizacji stopniowo dostosowuje się do chmury, hybrydowy charakter infrastruktury online może być trudny do monitorowania i zarządzania. ZZOPA w usłudze Defender pomaga organizacjom zrozumieć użycie określonych technologii w chmurze na urządzeniu Attack Surface, mapowanie dostawców hostów w chmurze na potwierdzone zasoby w celu informowania o programie wdrażania chmury i zapewnienia zgodności z procesem organizacji.

Na przykład Organizacja może zdecydować się na migrację całej infrastruktury chmury do jednego dostawcy w celu uproszczenia i konsolidacji urządzenia Attack Surface. Ten wykres może pomóc w zidentyfikowaniu zasobów, które nadal wymagają migracji. Każdy pasek wykresu można kliknąć, kierując użytkowników do filtrowanej listy, która wyświetla zasoby, które składają się na wartość wykresu.

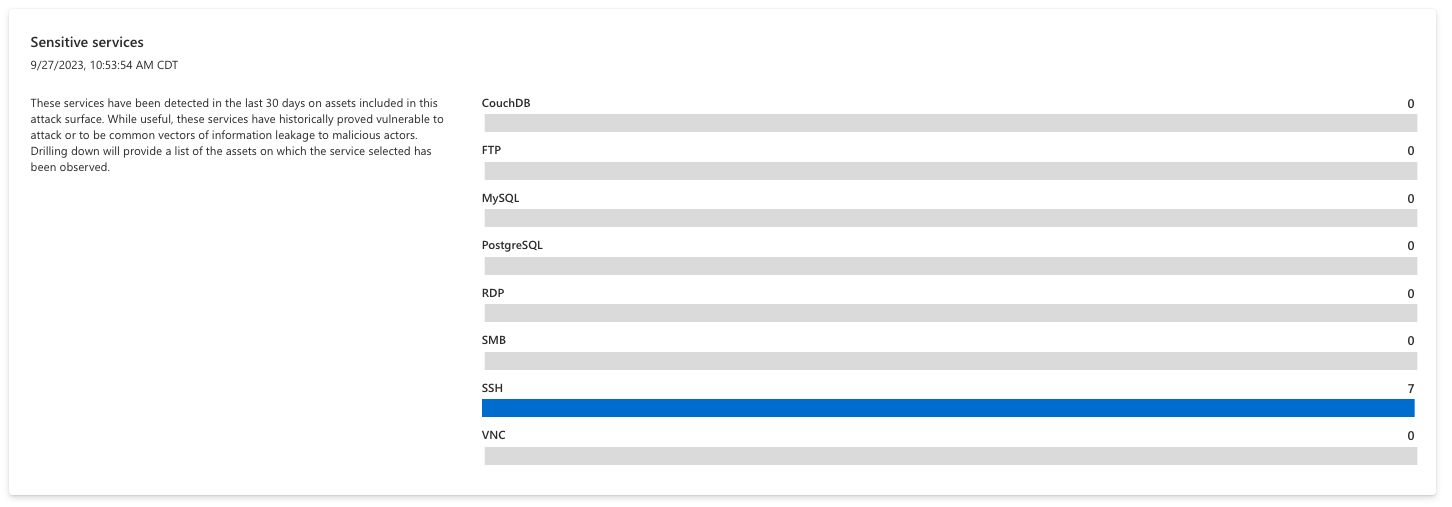

Usługi poufne

W tej sekcji przedstawiono poufne usługi wykryte na urządzeniu Attack Surface, które powinny zostać ocenione i potencjalnie dostosowane w celu zapewnienia bezpieczeństwa organizacji. Na tym wykresie przedstawiono wszystkie usługi, które są historycznie narażone na ataki lub są typowymi wektorami wycieków informacji do złośliwych podmiotów. Wszystkie zasoby w tej sekcji powinny zostać zbadane, a firma Microsoft zaleca, aby organizacje rozważyły alternatywne usługi o lepszej pozycji zabezpieczeń w celu ograniczenia ryzyka.

Wykres jest uporządkowany według nazwy każdej usługi; Kliknięcie dowolnego pojedynczego paska zwraca listę zasobów, na których jest uruchomiona dana usługa. Poniższy wykres jest pusty, co oznacza, że w organizacji nie są obecnie uruchomione żadne usługi, które są szczególnie podatne na ataki.

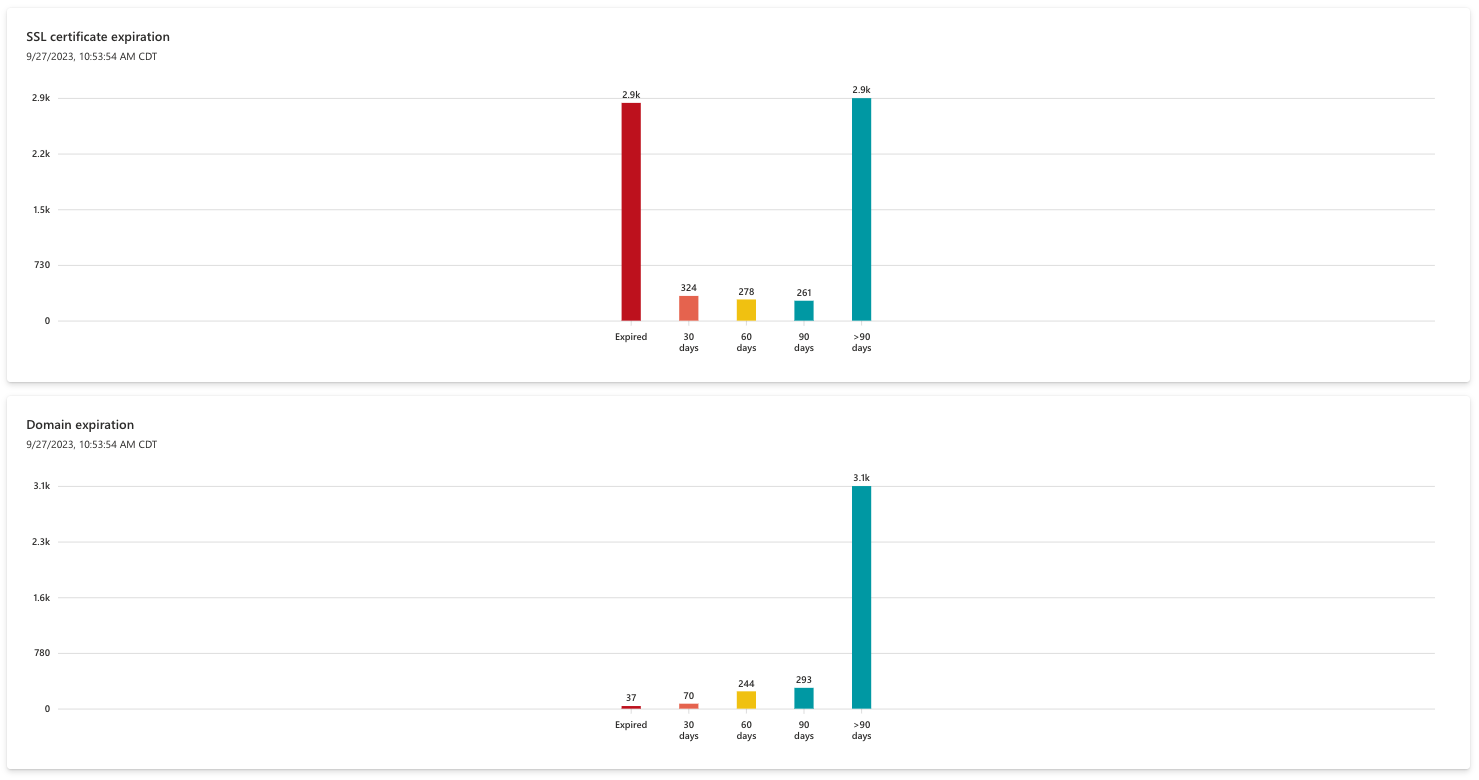

Wygaśnięcia protokołu SSL i domeny

Te dwa wykresy wygasania wyświetlają nadchodzące wygaśnięcia certyfikatów SSL i domeny, zapewniając organizacji duży wgląd w nadchodzące odnowienia infrastruktury kluczy. Wygasła domena może nagle sprawić, że zawartość klucza stanie się niedostępna, a domena może nawet zostać szybko zakupiona przez złośliwego aktora, który zamierza kierować zawartość do twojej organizacji. Wygasły certyfikat SSL pozostawia odpowiednie zasoby podatne na ataki.

Oba wykresy są zorganizowane według przedziału czasu wygaśnięcia, od "większej niż 90 dni" do już wygasłej. Firma Microsoft zaleca organizacjom natychmiastowe odnawianie wygasłych certyfikatów lub domen SSL oraz proaktywne organizowanie odnawiania zasobów, które mają wygasnąć w ciągu 30–60 dni.

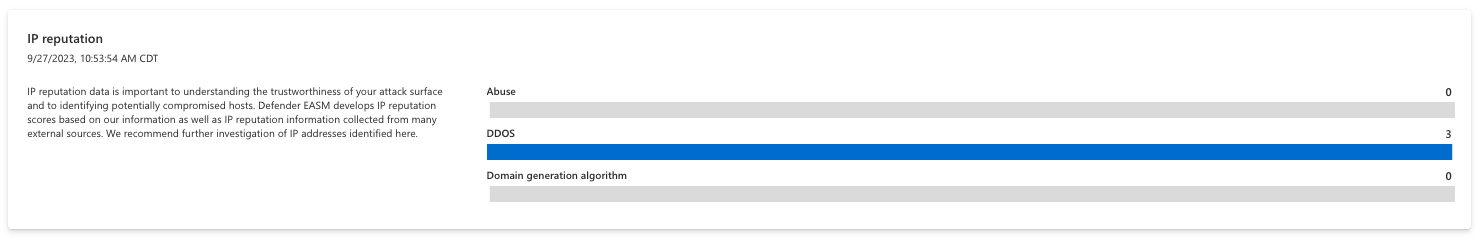

Reputacja adresu IP

Dane dotyczące reputacji adresów IP ułatwiają użytkownikom zrozumienie wiarygodności obszaru ataków i identyfikowanie potencjalnie zagrożonych hostów. Firma Microsoft opracowuje wyniki reputacji adresów IP na podstawie naszych zastrzeżonych danych, a także informacji o adresach IP zebranych ze źródeł zewnętrznych. Zalecamy dalsze badanie wszelkich adresów IP zidentyfikowanych w tym miejscu, ponieważ podejrzana lub złośliwa ocena skojarzona z elementem zawartości będącej własnością wskazuje, że zasób jest podatny na ataki lub został już użyty przez złośliwe podmioty.

Ten wykres jest uporządkowany przez zasady wykrywania, które wyzwoliły negatywny wynik reputacji. Na przykład wartość DDOS wskazuje, że adres IP był zaangażowany w atak typu rozproszona odmowa usługi. Użytkownicy mogą kliknąć dowolną wartość paska, aby uzyskać dostęp do listy zasobów, które ją tworzą. W poniższym przykładzie wykres jest pusty, co wskazuje, że wszystkie adresy IP w spisie mają zadowalające wyniki reputacji.

Pulpit nawigacyjny stanu zabezpieczeń

Pulpit nawigacyjny Postawa zabezpieczeń pomaga organizacjom mierzyć dojrzałość programu zabezpieczeń na podstawie stanu zasobów w potwierdzonym spisie. Składa się z technicznych i nietechnowych zasad, procesów i mechanizmów kontroli, które zmniejszają ryzyko zagrożeń zewnętrznych. Ten pulpit nawigacyjny zapewnia szczegółowe informacje na temat ekspozycji CVE, administrowania domeną i konfiguracji, hostingu i sieci, otwartych portów i konfiguracji certyfikatów SSL.

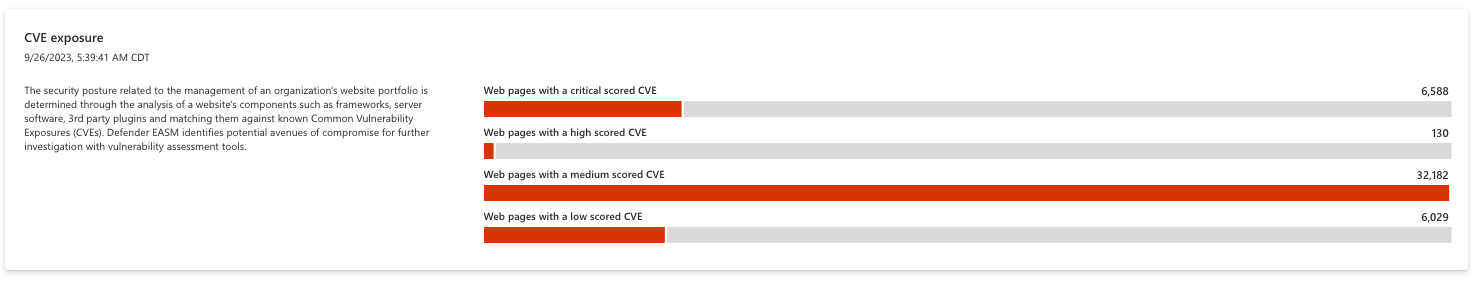

Narażenie CVE

Pierwszy wykres na pulpicie nawigacyjnym Postawa zabezpieczeń odnosi się do zarządzania portfolio witryn internetowych organizacji. Firma Microsoft analizuje składniki witryny internetowej, takie jak struktury, oprogramowanie serwera i wtyczki innych firm, a następnie dopasowuje je do bieżącej listy typowych luk w zabezpieczeniach (CVE), aby zidentyfikować zagrożenia luk w zabezpieczeniach dla organizacji. Składniki sieci Web, które składają się na każdą witrynę internetową, są codziennie sprawdzane w celu zapewnienia prawidłowości i dokładności.

Zaleca się, aby użytkownicy natychmiast zajęli się wszelkimi lukami w zabezpieczeniach związanymi z CVE, eliminując ryzyko, aktualizując składniki sieci Web lub postępując zgodnie ze wskazówkami dotyczącymi korygowania dla każdego CVE. Każdy pasek na wykresie można kliknąć, wyświetlając listę wszystkich elementów zawartości, których dotyczy problem.

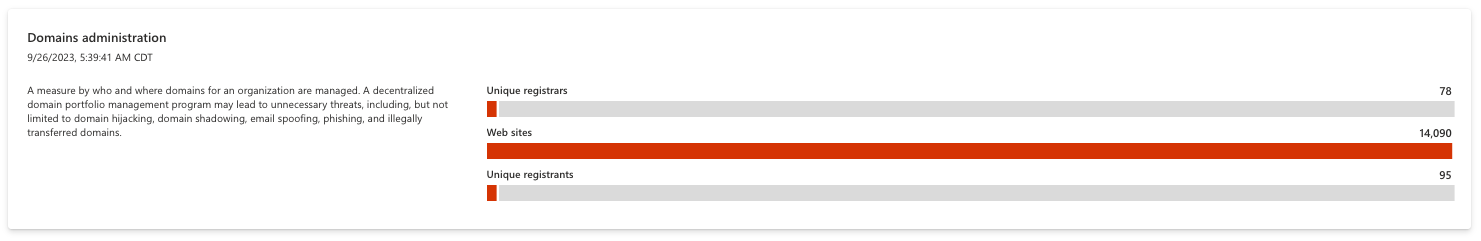

Administracja domenami

Ten wykres zawiera szczegółowe informacje na temat zarządzania domenami przez organizację. Firmy z zdecentralizowanym programem zarządzania portfelem domen są podatne na niepotrzebne zagrożenia, w tym przejmowanie domeny, cieniowanie domeny, fałszowanie wiadomości e-mail, wyłudzanie informacji i nielegalne transfery domen. Spójny proces rejestracji domeny zmniejsza to ryzyko. Na przykład organizacje powinny używać tych samych rejestratorów i rejestrujących informacji kontaktowych dla swoich domen, aby upewnić się, że wszystkie domeny są możliwe do zamapowania do tych samych jednostek. Dzięki temu domeny nie przechodzą przez szczeliny podczas ich aktualizowania i utrzymywania.

Każdy pasek wykresu można kliknąć, kierując do listy wszystkich zasobów, które składają się na wartość.

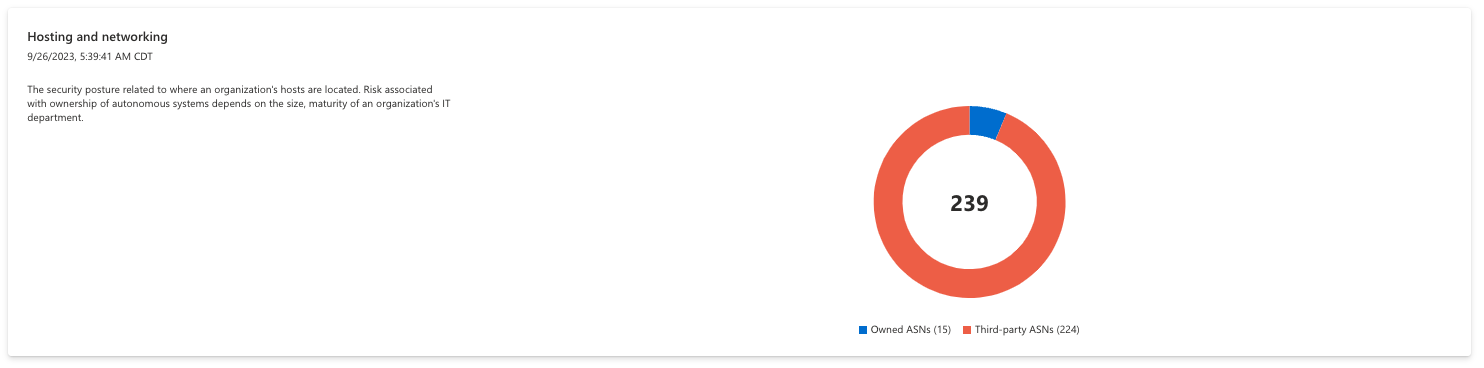

Hosting i sieć

Ten wykres zawiera szczegółowe informacje na temat stanu zabezpieczeń związanego z lokalizacją hostów organizacji. Ryzyko związane z własnością systemów autonomicznych zależy od wielkości i dojrzałości działu IT organizacji.

Każdy pasek wykresu można kliknąć, kierując do listy wszystkich zasobów, które składają się na wartość.

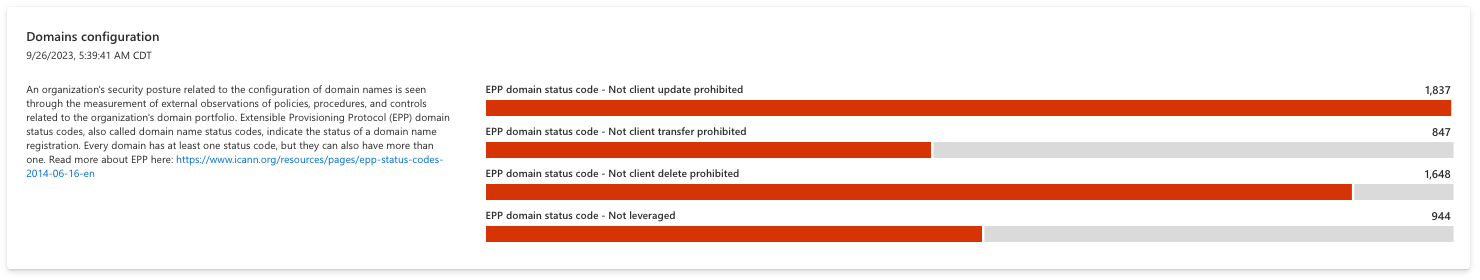

Konfiguracja domen

Ta sekcja pomaga organizacjom zrozumieć konfigurację nazw domen, udostępniając wszystkie domeny, które mogą być podatne na niepotrzebne ryzyko. Kody stanu domeny extensible Provisioning Protocol (EPP) wskazują stan rejestracji nazwy domeny. Wszystkie domeny mają co najmniej jeden kod, chociaż wiele kodów może mieć zastosowanie do jednej domeny. Ta sekcja jest przydatna do zrozumienia zasad w celu zarządzania domenami lub brakujących zasad, które narażają domeny na zagrożenia.

Na przykład kod stanu "clientUpdateProhibited" zapobiega nieautoryzowanym aktualizacjom nazwy domeny; organizacja musi skontaktować się ze swoim rejestratorem, aby podnieść ten kod i wprowadzić wszelkie aktualizacje. Poniższy wykres wyszukuje zasoby domeny, które nie mają tego kodu stanu, co wskazuje, że domena jest obecnie otwarta na aktualizacje, które mogą potencjalnie powodować oszustwa. Użytkownicy powinni kliknąć dowolny pasek na tym wykresie, aby wyświetlić listę zasobów, które nie mają odpowiednich kodów stanu zastosowanych do nich, aby mogli odpowiednio zaktualizować swoje konfiguracje domeny.

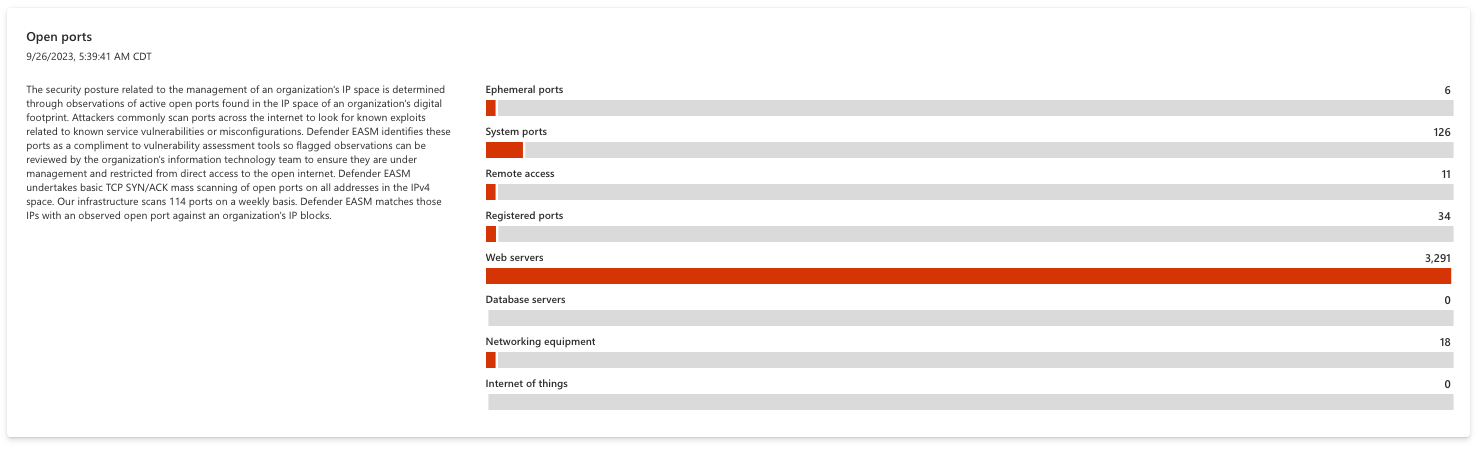

Otwórz porty

Ta sekcja pomaga użytkownikom zrozumieć, jak zarządzana jest ich przestrzeń IP, wykrywając usługi uwidocznione w otwartym Internecie. Osoby atakujące często skanują porty w Internecie, aby wyszukać znane luki w zabezpieczeniach związane z lukami w zabezpieczeniach usługi lub błędną konfiguracją. Firma Microsoft identyfikuje te otwarte porty w celu uzupełnienia narzędzi do oceny luk w zabezpieczeniach, oflagując obserwacje do przeglądu, aby upewnić się, że są one prawidłowo zarządzane przez zespół ds. technologii informatycznych.

Wykonując podstawowe skanowanie protokołu TCP SYN/ACK we wszystkich otwartych portach na adresach w przestrzeni IP, firma Microsoft wykrywa porty, które mogą wymagać ograniczenia bezpośredniego dostępu do otwartego Internetu. Przykłady obejmują bazy danych, serwery DNS, urządzenia IoT, routery i przełączniki. Te dane mogą być również używane do wykrywania zasobów IT w tle lub niezabezpieczonych usług dostępu zdalnego. Wszystkie słupki na tym wykresie można kliknąć, otwierając listę zasobów, które składają się na wartość, aby organizacja mogła zbadać dany otwarty port i skorygować wszelkie zagrożenia.

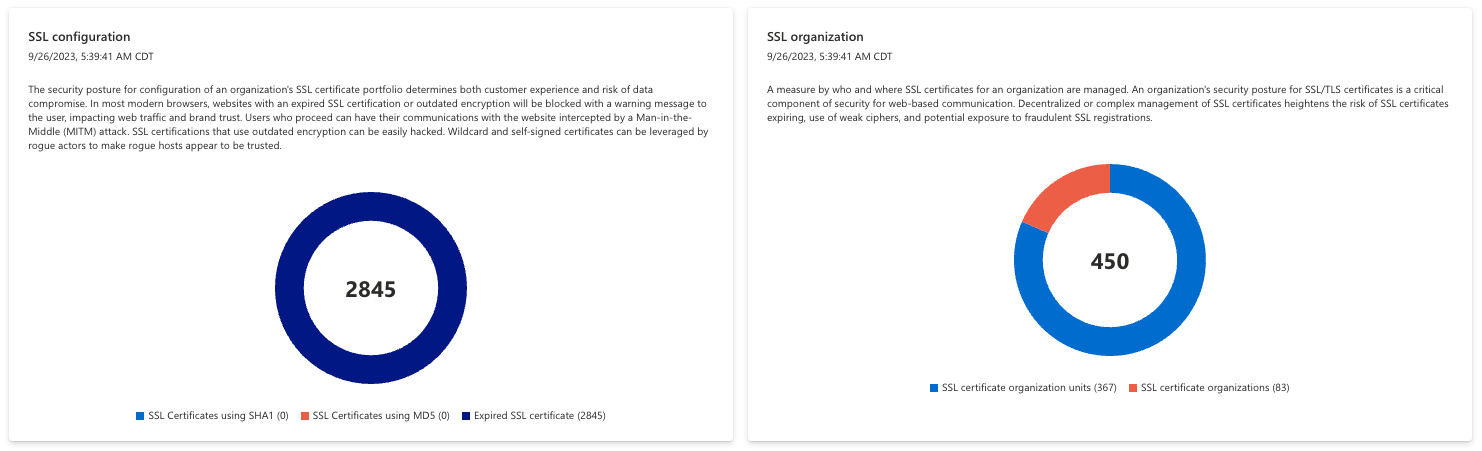

Konfiguracja i organizacja protokołu SSL

Na wykresach konfiguracji protokołu SSL i organizacji są wyświetlane typowe problemy związane z językiem SSL, które mogą mieć wpływ na funkcje infrastruktury online.

Na przykład na wykresie konfiguracji protokołu SSL są wyświetlane wszelkie wykryte problemy z konfiguracją, które mogą zakłócić Usługi online. Obejmuje to wygasłe certyfikaty I certyfikaty SSL korzystające z nieaktualnych algorytmów podpisu, takich jak SHA1 i MD5, co powoduje niepotrzebne zagrożenie bezpieczeństwa organizacji.

Wykres organizacyjny protokołu SSL zawiera szczegółowe informacje na temat rejestracji certyfikatów SSL wskazujące organizację i jednostki biznesowe skojarzone z każdym certyfikatem. Może to pomóc użytkownikom zrozumieć wyznaczoną własność tych certyfikatów; Zaleca się, aby firmy konsolidują swoją organizację i listę jednostek, jeśli jest to możliwe, aby zapewnić odpowiednie zarządzanie w przyszłości.

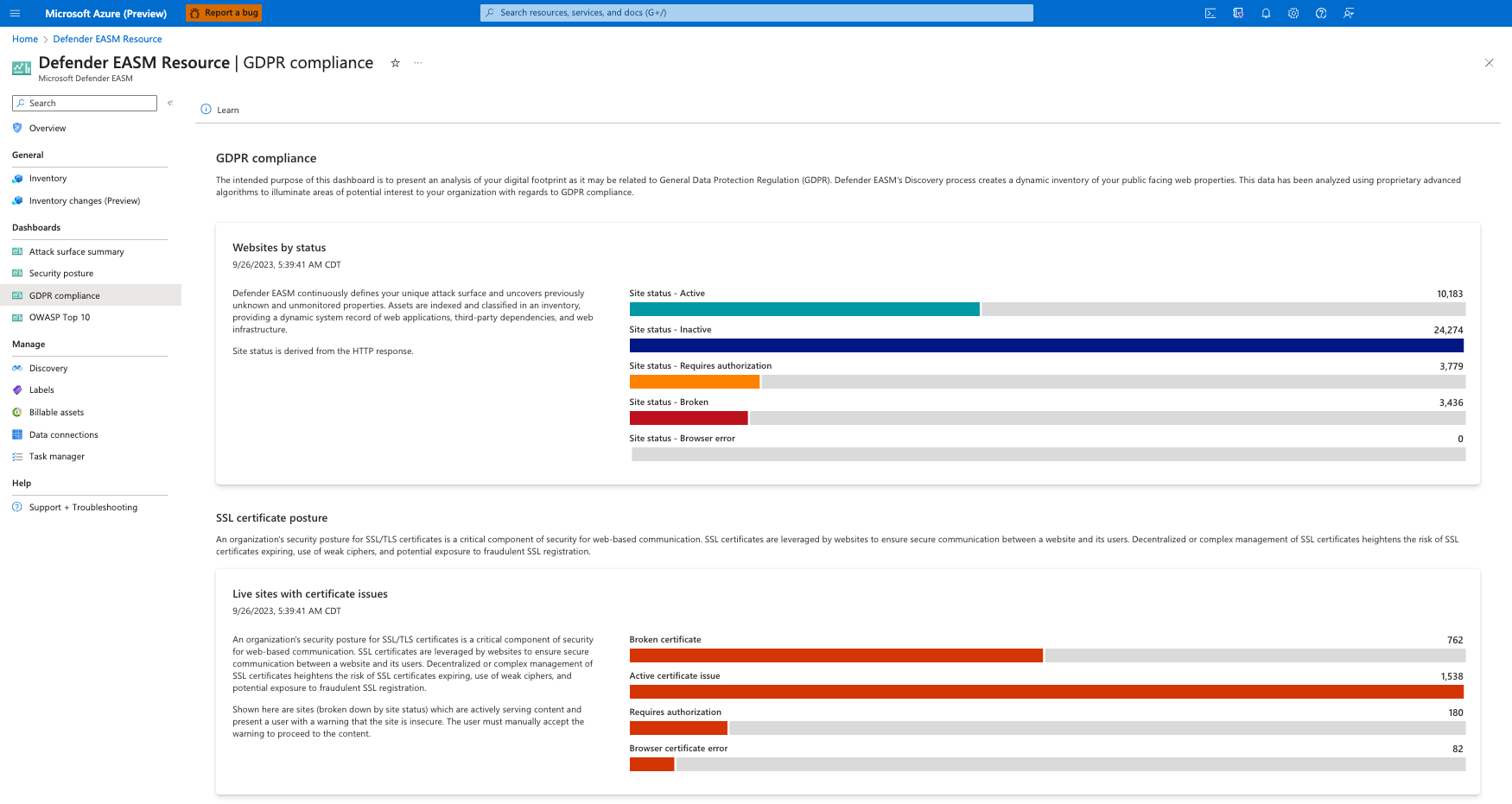

Pulpit nawigacyjny zgodności RODO

Pulpit nawigacyjny zgodności RODO przedstawia analizę zasobów w potwierdzonym spisie, ponieważ odnoszą się one do wymagań opisanych w ogólnym rozporządzeniu o ochronie danych (RODO). RODO to rozporządzenie w prawie Unii Europejskiej (UE), które wymusza standardy ochrony danych i prywatności dla wszelkich podmiotów internetowych dostępnych dla UE. Przepisy te stały się wzorem dla podobnych przepisów spoza UE, dlatego służy jako doskonały przewodnik dotyczący sposobu obsługi prywatności danych na całym świecie.

Ten pulpit nawigacyjny analizuje publiczne właściwości internetowe organizacji, aby wyświetlić wszystkie zasoby, które mogą być niezgodne z RODO.

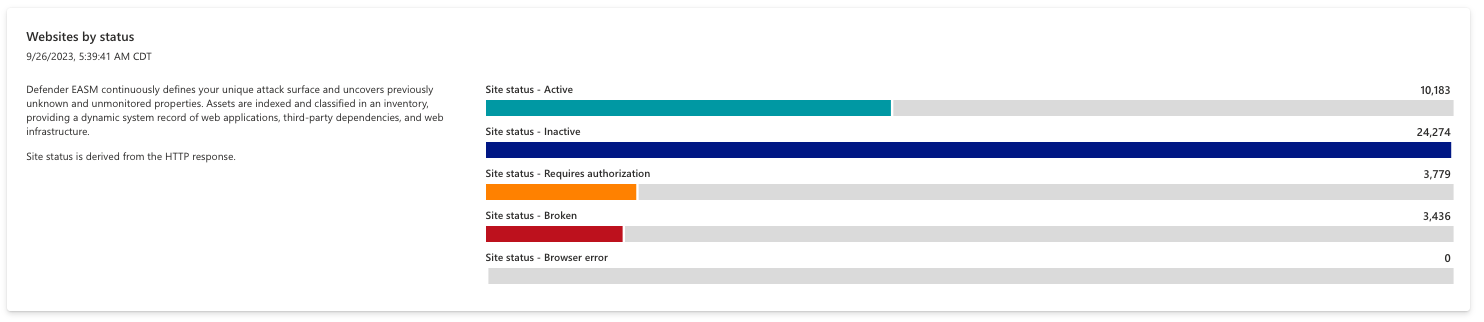

Witryny internetowe według stanu

Ten wykres organizuje zasoby witryny internetowej według kodu stanu odpowiedzi HTTP. Te kody wskazują, czy określone żądanie HTTP zostało pomyślnie ukończone, czy zawiera kontekst, dlaczego witryna jest niedostępna. Kody HTTP mogą również ostrzegać o przekierowaniach, odpowiedziach na błędy serwera i błędach klienta. Odpowiedź HTTP "451" wskazuje, że witryna internetowa jest niedostępna ze względów prawnych. Może to wskazywać, że witryna została zablokowana dla osób w UE, ponieważ nie jest zgodna z RODO.

Ten wykres organizuje witryny internetowe według kodu stanu. Opcje obejmują aktywne, nieaktywne, wymaga autoryzacji, przerwane i błąd przeglądarki; użytkownicy mogą kliknąć dowolny składnik na wykresie słupkowym, aby wyświetlić pełną listę zasobów, które składają się na wartość.

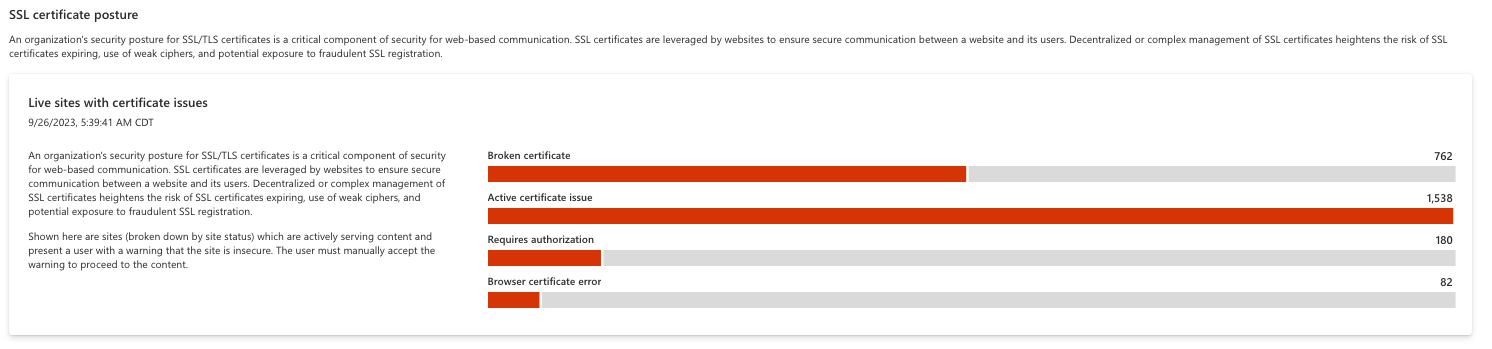

Witryny na żywo z problemami z certyfikatami

Na tym wykresie są wyświetlane strony, które aktywnie obsługują zawartość i wyświetlają użytkownikom ostrzeżenie, że witryna jest niezabezpieczona. Użytkownik musi ręcznie zaakceptować ostrzeżenie, aby wyświetlić zawartość na tych stronach. Może to wystąpić z różnych powodów; Ten wykres organizuje wyniki według konkretnej przyczyny łatwego ograniczania ryzyka. Opcje obejmują uszkodzone certyfikaty, problemy z aktywnym certyfikatem, wymaganie autoryzacji i błędy certyfikatu przeglądarki.

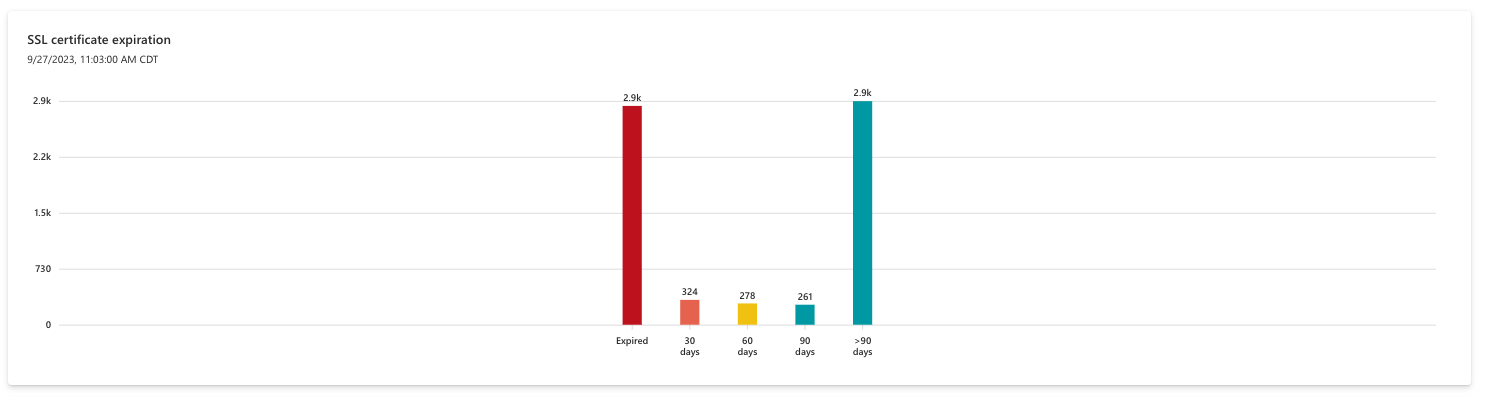

Wygaśnięcie certyfikatu SSL

Na tym wykresie przedstawiono nadchodzące wygaśnięcia certyfikatów SSL, dzięki czemu organizacja ma duży wgląd w nadchodzące odnowienia. Wygasły certyfikat SSL pozostawia odpowiednie zasoby podatne na ataki i może sprawić, że zawartość strony będzie niedostępna dla Internetu.

Ten wykres jest uporządkowany według wykrytego okna wygaśnięcia, od już wygasłego do wygaśnięcia w ciągu ponad 90 dni. Użytkownicy mogą kliknąć dowolny składnik na grafie słupkowym, aby uzyskać dostęp do listy odpowiednich zasobów, co ułatwia wysyłanie listy nazw certyfikatów do działu IT w celu skorygowania.

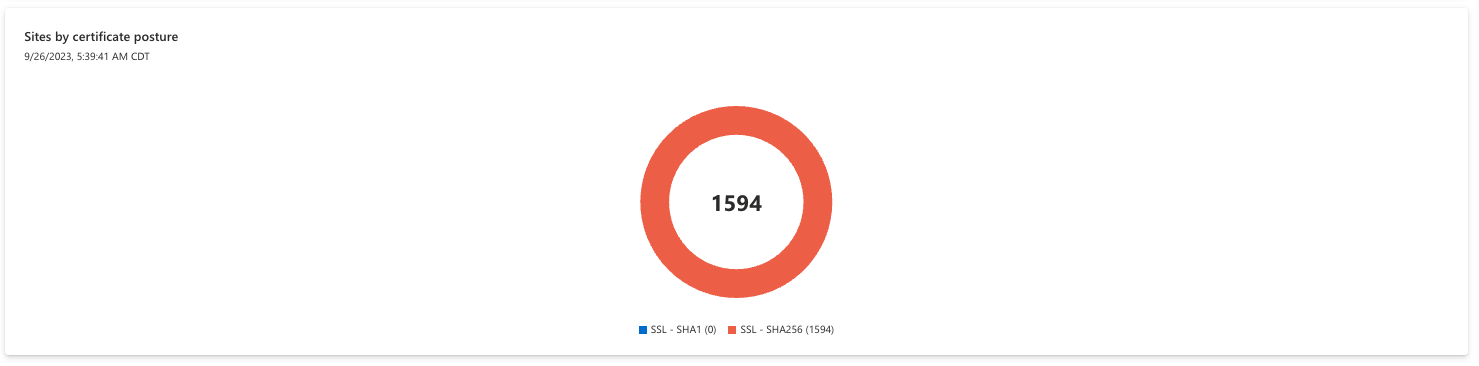

Witryny według stanu certyfikatu

W tej sekcji przeanalizowano algorytmy podpisu, które zasilają certyfikat SSL. Certyfikaty SSL można zabezpieczyć za pomocą różnych algorytmów kryptograficznych; Niektóre nowsze algorytmy są uważane za bardziej renomowanych i bezpiecznych niż starsze algorytmy, więc firmy powinny wycofać starsze algorytmy, takie jak SHA-1.

Użytkownicy mogą kliknąć dowolny segment wykresu kołowego, aby wyświetlić listę zasobów, które składają się na wybraną wartość. Algorytm SHA256 jest uważany za bezpieczny, natomiast organizacje powinny aktualizować wszystkie certyfikaty przy użyciu algorytmu SHA1.

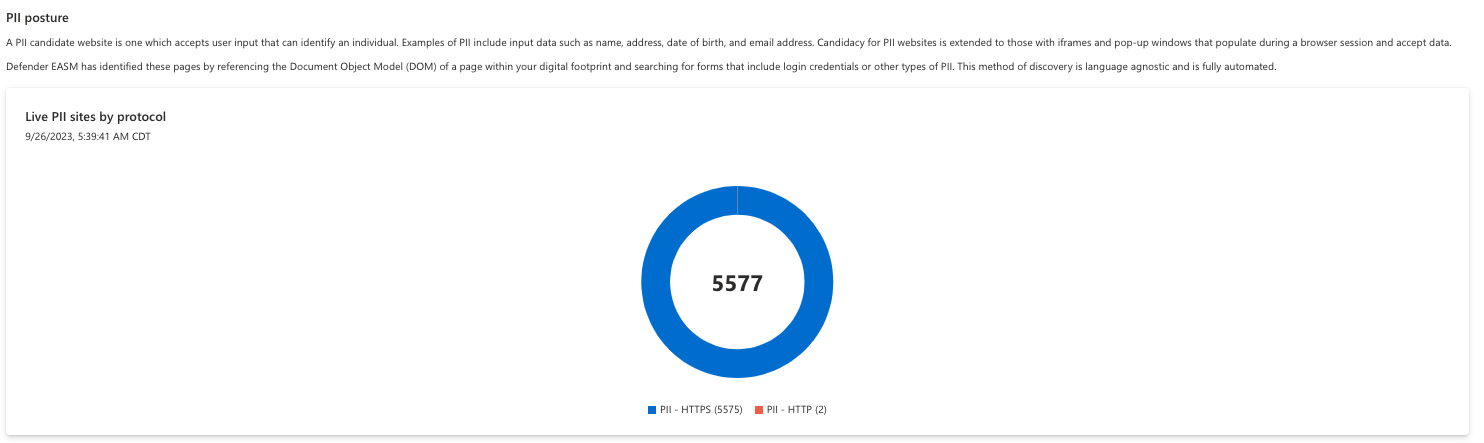

Aktywne witryny pii według protokołu

Ochrona danych osobowych (PII) jest kluczowym elementem ogólnego rozporządzenia o ochronie danych. Identyfikator PII jest definiowany jako dowolne dane, które mogą identyfikować osobę, w tym nazwy, adresy, urodziny lub adresy e-mail. Każda witryna internetowa, która akceptuje te dane za pośrednictwem formularza, musi być dokładnie zabezpieczona zgodnie z wytycznymi RODO. Analizując model obiektów dokumentów (DOM) stron, firma Microsoft identyfikuje formularze i strony logowania, które mogą akceptować dane osobowe i dlatego powinny być oceniane zgodnie z prawem Unii Europejskiej. Pierwszy wykres w tej sekcji przedstawia witryny na żywo według protokołu, identyfikujące lokacje przy użyciu protokołów HTTP i HTTPS.

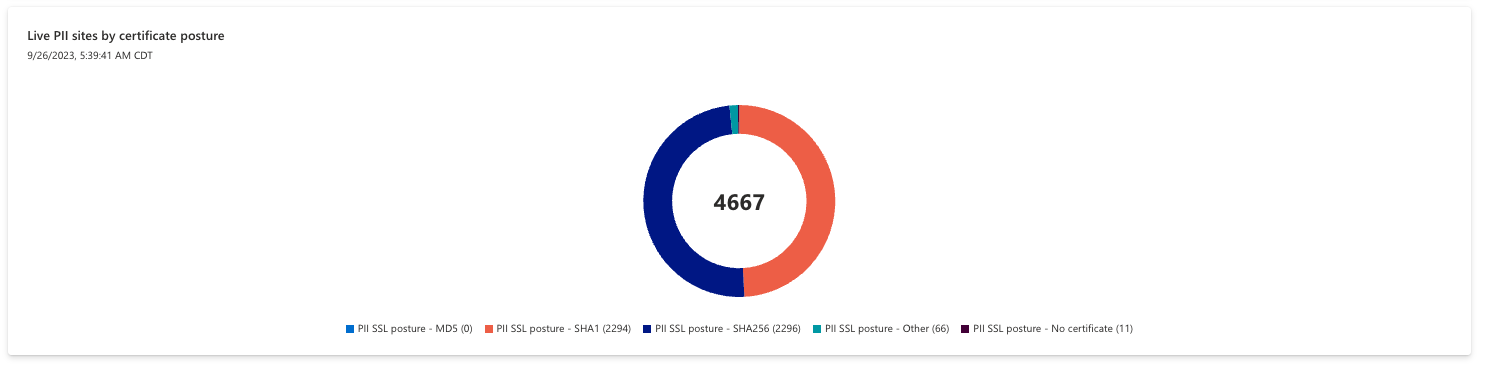

Aktywne witryny usługi PII według stanu certyfikatu

Na tym wykresie przedstawiono aktywne witryny pii według ich użycia certyfikatów SSL. Odwołując się do tego wykresu, możesz szybko zrozumieć algorytmy wyznaczania wartości skrótów używane w witrynach, które zawierają dane osobowe.

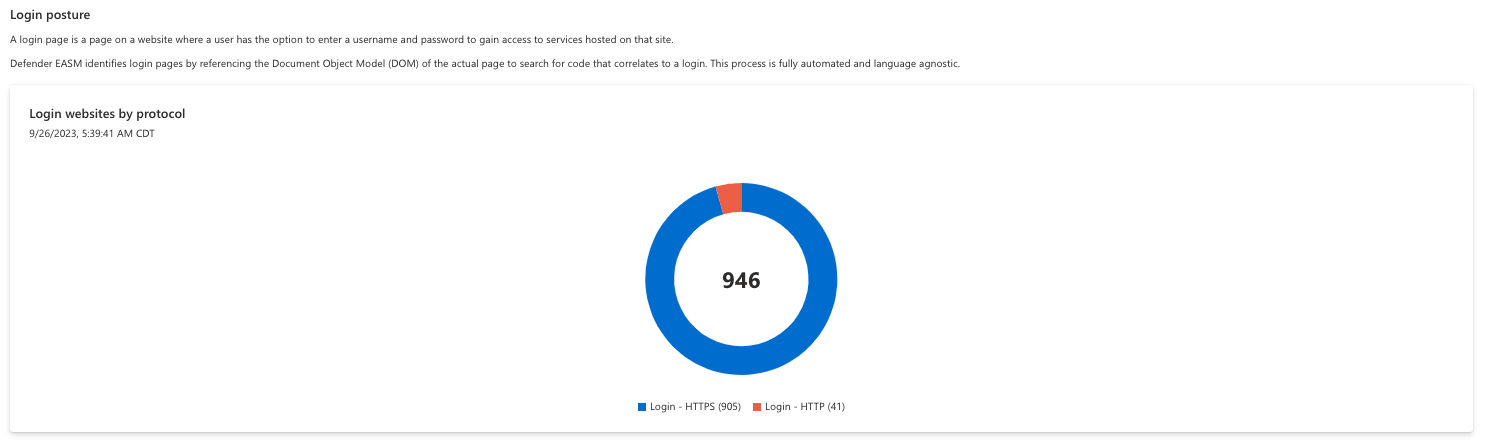

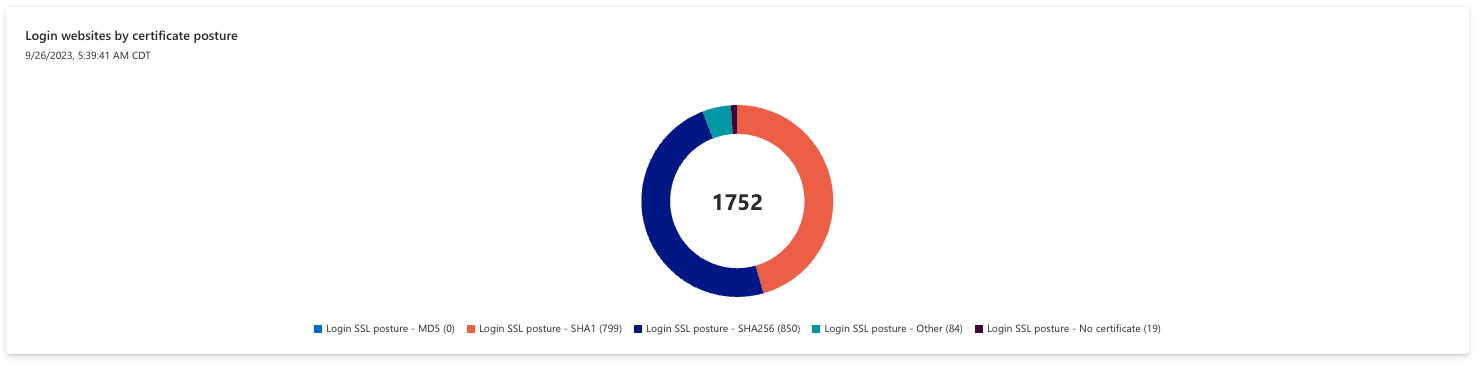

Logowanie witryn internetowych według protokołu

Strona logowania to strona w witrynie internetowej, na której użytkownik ma możliwość wprowadzenia nazwy użytkownika i hasła w celu uzyskania dostępu do usług hostowanych w tej witrynie. Strony logowania mają określone wymagania w rodorze, dlatego ZZOPA w usłudze Defender odwołuje się do modelu DOM wszystkich zeskanowanych stron w celu wyszukania kodu, który jest skorelowany z logowaniem. Na przykład strony logowania muszą być bezpieczne, aby były zgodne. Ten pierwszy wykres przedstawia witryny internetowe logowania według protokołu (HTTP lub HTTPS), a drugi według stanu certyfikatu.

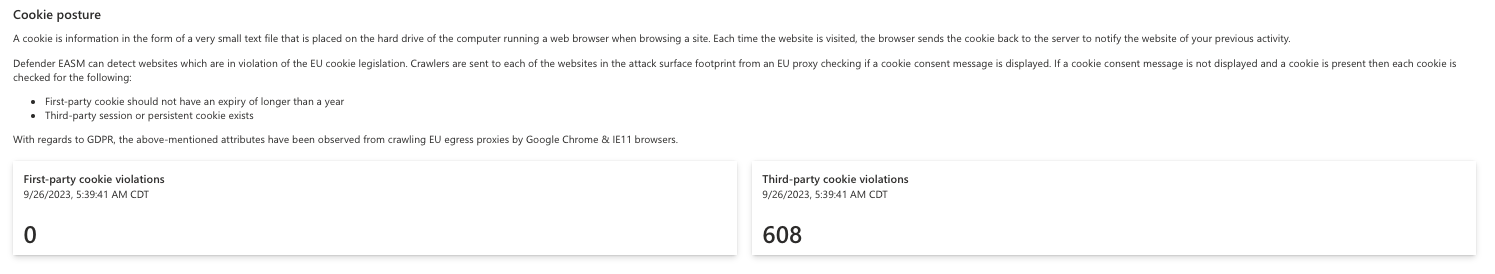

Postawa pliku cookie

Plik cookie to informacje w postaci małego pliku tekstowego, który jest umieszczany na dysku twardym komputera z przeglądarką internetową podczas przeglądania witryny. Za każdym razem, gdy witryna internetowa jest odwiedzana, przeglądarka wysyła plik cookie z powrotem na serwer, aby powiadomić witrynę internetową o poprzedniej aktywności. RODO ma określone wymagania dotyczące uzyskiwania zgody na wydawanie plików cookie oraz różne przepisy dotyczące przechowywania plików cookie od pierwszej do innej firmy.

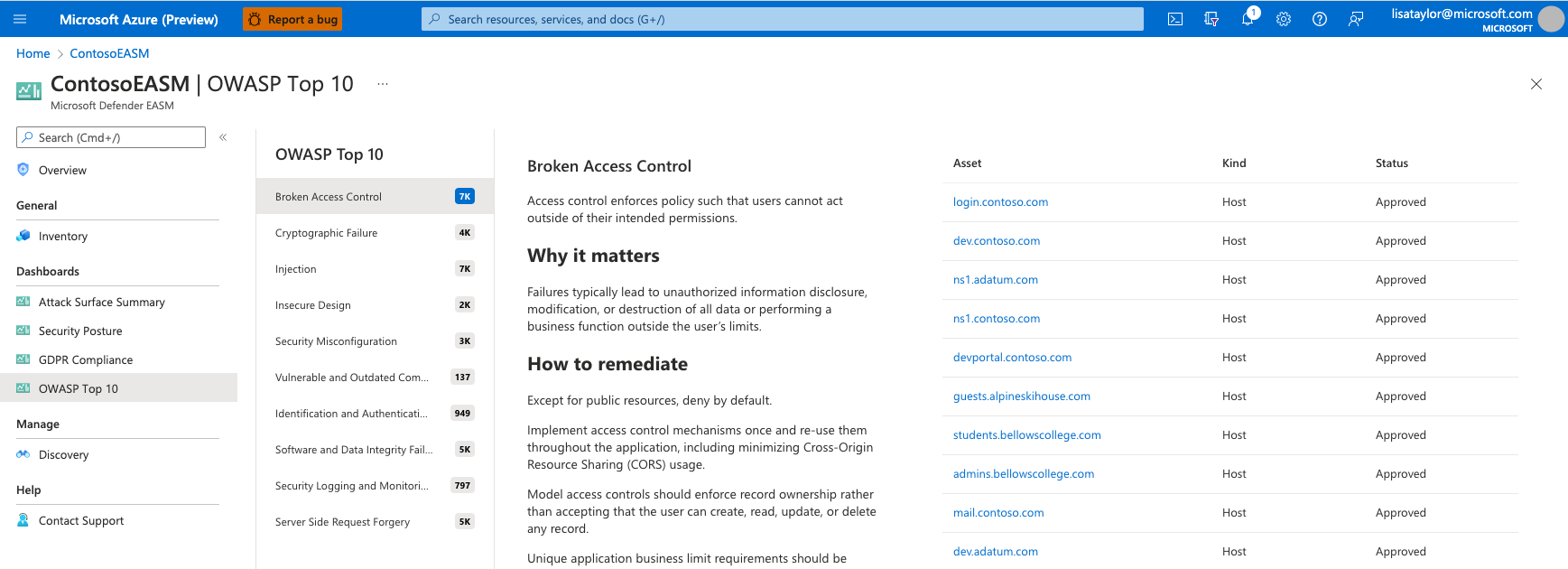

OWASP top 10 dashboard

Pulpit nawigacyjny OWASP Top 10 został zaprojektowany w celu zapewnienia szczegółowych informacji na temat najważniejszych zaleceń dotyczących zabezpieczeń wyznaczonych przez firmę OWASP, czyli renomowane podstawy open source dla zabezpieczeń aplikacji internetowych. Ta lista jest globalnie rozpoznawana jako zasób krytyczny dla deweloperów, którzy chcą mieć pewność, że ich kod jest bezpieczny. Program OWASP udostępnia kluczowe informacje na temat 10 najważniejszych zagrożeń bezpieczeństwa, a także wskazówki dotyczące unikania lub rozwiązywania problemu. Ten pulpit nawigacyjny ZZOPA w usłudze Defender szuka dowodów na te zagrożenia bezpieczeństwa na powierzchni ataków i wyświetla je, wyświetlając wszystkie odpowiednie zasoby i sposoby korygowania ryzyka.

Obecna lista OWASP Top 10 Critical Securities obejmuje:

- Przerwana kontrola dostępu: awaria infrastruktury kontroli dostępu, która wymusza zasady w taki sposób, że użytkownicy nie mogą działać poza zamierzonymi uprawnieniami.

- Awaria kryptograficzna: błędy związane z kryptografią (lub jej brakiem), które często prowadzą do ujawnienia poufnych danych.

- Iniekcja: aplikacje narażone na ataki iniekcji z powodu niewłaściwej obsługi danych i innych problemów związanych ze zgodnością.

- Niezabezpieczony projekt: brakujące lub nieskuteczne środki bezpieczeństwa, które powodują słabe strony aplikacji.

- Błędna konfiguracja zabezpieczeń: brakujące lub niepoprawne konfiguracje zabezpieczeń, które często są wynikiem niewystarczająco zdefiniowanego procesu konfiguracji.

- Wrażliwe i nieaktualne składniki: nieaktualne składniki, które stwarzają ryzyko dodatkowych ekspozycji w porównaniu z aktualnym oprogramowaniem.

- Błędy identyfikacji i uwierzytelniania: brak prawidłowego potwierdzenia tożsamości użytkownika, uwierzytelniania lub zarządzania sesjami w celu ochrony przed atakami związanymi z uwierzytelnianiem.

- Błędy integralności oprogramowania i danych: kod i infrastruktura, która nie chroni przed naruszeniami integralności, takimi jak wtyczki z niezaufanych źródeł.

- Rejestrowanie i monitorowanie zabezpieczeń: brak odpowiedniego rejestrowania zabezpieczeń i alertów lub związane z nimi błędy konfiguracji, które mogą mieć wpływ na widoczność organizacji i późniejszą odpowiedzialność za stan zabezpieczeń.

- Fałszowanie żądań po stronie serwera: aplikacje internetowe, które pobierają zasób zdalny bez weryfikowania adresu URL dostarczonego przez użytkownika.

Ten pulpit nawigacyjny zawiera opis każdego krytycznego ryzyka, informacje o jego znaczeniu i wskazówki dotyczące korygowania wraz z listą wszystkich zasobów, na które potencjalnie ma to wpływ. Aby uzyskać więcej informacji, zobacz witrynę internetową OWASP.

Pulpit nawigacyjny CWE Top 25 Software Weaknesses

Ten pulpit nawigacyjny jest oparty na 25 najpopularniejszych listach common weakness enumeration (CWE) udostępnianych corocznie przez program MITRE. Te cwe reprezentują najczęstsze i najbardziej wpływowe słabości oprogramowania, które są łatwe do znalezienia i wykorzystania. Ten pulpit nawigacyjny wyświetla wszystkie wartości CWE zawarte na liście w ciągu ostatnich pięciu lat i zawiera listę wszystkich zasobów spisu, na które może mieć wpływ każdy CWE. Dla każdego cwe pulpit nawigacyjny zawiera opis i przykłady luki w zabezpieczeniach oraz zawiera listę powiązanych CVE. CwE są zorganizowane według roku, a każda sekcja jest rozszerzalna lub zwijana. Odwoływanie się do tego pulpitu nawigacyjnego ułatwia działania związane z mediacją luk w zabezpieczeniach, pomagając zidentyfikować największe zagrożenia dla organizacji w oparciu o inne zaobserwowane luki w zabezpieczeniach.

Znane luki w zabezpieczeniach CISA

Chociaż istnieją setki tysięcy zidentyfikowanych luk w zabezpieczeniach CVE, tylko niewielki podzbiór został zidentyfikowany przez Agencję Bezpieczeństwa Infrastruktury Cyberbezpieczeństwa & (CISA) jako ostatnio wykorzystywany przez podmioty zajmujące się zagrożeniami. Ta lista zawiera mniej niż 0,5% wszystkich zidentyfikowanych CVE; Z tego powodu kluczowe znaczenie ma pomoc specjalistom ds. zabezpieczeń w ustalaniu priorytetów korygowania największych zagrożeń dla organizacji. Ci, którzy korygują zagrożenia na podstawie tej listy, działają z najwyższą wydajnością, ponieważ ustalają priorytety luk w zabezpieczeniach, które doprowadziły do rzeczywistych zdarzeń związanych z bezpieczeństwem.