Jak wdrożyć certyfikaty urządzeń X.509

Podczas cyklu życia rozwiązania IoT należy wdrożyć certyfikaty. Dwoma głównymi przyczynami rolowania certyfikatów jest naruszenie zabezpieczeń i wygaśnięcie certyfikatu.

Certyfikaty stopniowe to najlepsze rozwiązanie w zakresie zabezpieczeń, które pomaga zabezpieczyć system w przypadku naruszenia zabezpieczeń. W ramach metodologii przyjmij naruszenia firma Microsoft opowiada się za koniecznością posiadania reaktywnych procesów zabezpieczeń oraz środków zapobiegawczych. Stopniowe wdrażanie certyfikatów urządzeń powinno być uwzględniane w ramach tych procesów zabezpieczeń. Częstotliwość wprowadzania certyfikatów zależy od potrzeb w zakresie zabezpieczeń rozwiązania. Klienci z rozwiązaniami z udziałem wysoce poufnych danych mogą codziennie wprowadzać certyfikaty, podczas gdy inni co kilka lat wdrażają swoje certyfikaty.

Certyfikaty urządzeń stopniowej będą obejmować aktualizowanie certyfikatu przechowywanego na urządzeniu i w centrum IoT. Następnie urządzenie może ponownie aprowizować się w centrum IoT Przy użyciu normalnej aprowizacji w usłudze Device Provisioning Service (DPS).

Uzyskiwanie nowych certyfikatów

Istnieje wiele sposobów uzyskiwania nowych certyfikatów dla urządzeń IoT. Obejmują one uzyskiwanie certyfikatów z fabryki urządzeń, generowanie własnych certyfikatów oraz zarządzanie tworzeniem certyfikatów przez inną firmę.

Certyfikaty są podpisane przez siebie w celu utworzenia łańcucha zaufania z certyfikatu głównego urzędu certyfikacji do certyfikatu liścia. Certyfikat podpisywania to certyfikat używany do podpisywania certyfikatu liścia na końcu łańcucha zaufania. Certyfikat podpisywania może być certyfikatem głównego urzędu certyfikacji lub pośrednim certyfikatem w łańcuchu zaufania. Aby uzyskać więcej informacji, zobacz X.509 certificates (Certyfikaty X.509).

Istnieją dwa różne sposoby uzyskiwania certyfikatu podpisywania. Pierwszym sposobem, który jest zalecany w przypadku systemów produkcyjnych, jest zakup certyfikatu podpisywania od głównego urzędu certyfikacji . W ten sposób zabezpieczenia są w dół do zaufanego źródła.

Drugim sposobem jest utworzenie własnych certyfikatów X.509 przy użyciu narzędzia takiego jak OpenSSL. Takie podejście doskonale nadaje się do testowania certyfikatów X.509, ale zapewnia kilka gwarancji dotyczących zabezpieczeń. Zalecamy użycie tej metody tylko do testowania, chyba że przygotowano cię do działania jako własnego dostawcy urzędu certyfikacji.

Roll the certificate on the device (Przerzucanie certyfikatu na urządzeniu)

Certyfikaty na urządzeniu powinny być zawsze przechowywane w bezpiecznym miejscu, takich jak sprzętowy moduł zabezpieczeń (HSM). Sposób wdrażania certyfikatów urządzeń zależy od tego, jak zostały one utworzone i zainstalowane na urządzeniach w pierwszej kolejności.

Jeśli masz certyfikaty od innej firmy, musisz przyjrzeć się sposobom ich wprowadzania certyfikatów. Proces może zostać uwzględniony w umowie z nimi lub może to być oddzielna usługa, którą oferują.

Jeśli zarządzasz własnymi certyfikatami urządzeń, musisz utworzyć własny potok na potrzeby aktualizowania certyfikatów. Upewnij się, że zarówno stare, jak i nowe certyfikaty liści mają taką samą nazwę pospolitą (CN). Mając tę samą nazwę CN, urządzenie może ponownie aprowizacji bez tworzenia zduplikowanego rekordu rejestracji.

Mechanika instalowania nowego certyfikatu na urządzeniu często obejmuje jedną z następujących metod:

Możesz wyzwolić urządzenia, których dotyczy problem, w celu wysłania nowego żądania podpisania certyfikatu (CSR) do urzędu certyfikacji PKI. W takim przypadku każde urządzenie prawdopodobnie będzie mogło pobrać nowy certyfikat urządzenia bezpośrednio z urzędu certyfikacji.

Z każdego urządzenia można zachować csr i użyć go do uzyskania nowego certyfikatu urządzenia z urzędu certyfikacji infrastruktury kluczy publicznych. W takim przypadku należy wypchnąć nowy certyfikat do każdego urządzenia w aktualizacji oprogramowania układowego przy użyciu bezpiecznej usługi aktualizacji OTA, takiej jak Device Update for IoT Hub.

Przerzucanie certyfikatu w usłudze DPS

Certyfikat urządzenia można ręcznie dodać do centrum IoT Hub. Certyfikat można również zautomatyzować przy użyciu wystąpienia usługi Device Provisioning Service. W tym artykule założono, że wystąpienie usługi Device Provisioning Service jest używane do obsługi automatycznej aprowizacji.

Gdy urządzenie jest początkowo aprowidowane za pośrednictwem automatycznej aprowizacji, uruchamia się i kontaktuje się z usługą aprowizacji. Usługa aprowizacji odpowiada, wykonując kontrolę tożsamości przed utworzeniem tożsamości w centrum IoT Hub przy użyciu certyfikatu liści urządzenia jako poświadczenia. Następnie usługa aprowizacji informuje urządzenie, do którego centrum IoT jest przypisane, a następnie urządzenie używa certyfikatu liścia do uwierzytelniania i nawiązywania połączenia z centrum IoT Hub.

Po wycofaniu nowego certyfikatu liścia na urządzeniu nie można już nawiązać połączenia z centrum IoT, ponieważ używa nowego certyfikatu do nawiązania połączenia. Centrum IoT rozpoznaje tylko urządzenie przy użyciu starego certyfikatu. Wynikiem próby połączenia urządzenia będzie "nieautoryzowany" błąd połączenia. Aby rozwiązać ten błąd, należy zaktualizować wpis rejestracji dla urządzenia, aby uwzględnić nowy certyfikat liścia urządzenia. Następnie usługa aprowizacji może zaktualizować informacje rejestru urządzeń usługi IoT Hub w razie potrzeby, gdy urządzenie zostanie ponownie zainicjowane.

Jednym z możliwych wyjątków od tego błędu połączenia jest scenariusz, w którym utworzono grupę rejestracji dla urządzenia w usłudze aprowizacji. W takim przypadku, jeśli nie wprowadzasz certyfikatów głównych lub pośrednich w łańcuchu zaufania certyfikatów urządzenia, urządzenie zostanie rozpoznane, jeśli nowy certyfikat jest częścią łańcucha zaufania zdefiniowanego w grupie rejestracji. Jeśli ten scenariusz wystąpi jako reakcja na naruszenie zabezpieczeń, należy przynajmniej nie zezwalać na określone certyfikaty urządzeń w grupie, które są uważane za naruszone. Aby uzyskać więcej informacji, zobacz Nie zezwalaj określonym urządzeniom w grupie rejestracji

Sposób obsługi aktualizowania wpisu rejestracji zależy od tego, czy używasz rejestracji indywidualnych, czy rejestracji grup. Zalecane procedury różnią się również w zależności od tego, czy są toczenia certyfikatów z powodu naruszenia zabezpieczeń, czy wygaśnięcia certyfikatu. W poniższych sekcjach opisano sposób obsługi tych aktualizacji.

Wdrażanie certyfikatów dla rejestracji indywidualnych

W przypadku rolowania certyfikatów w odpowiedzi na naruszenie zabezpieczeń należy natychmiast usunąć wszystkie naruszone certyfikaty.

Jeśli wdrażasz certyfikaty do obsługi wygasania certyfikatów, należy użyć konfiguracji certyfikatu pomocniczego, aby zmniejszyć przestoje dla urządzeń próbujących aprowizować. Później, gdy certyfikat pomocniczy zbliża się do wygaśnięcia i musi zostać wycofany, można dokonać rotacji przy użyciu konfiguracji podstawowej. Rotacja między certyfikatami podstawowymi i pomocniczymi w ten sposób zmniejsza przestoje urządzeń próbujących aprowizować.

Aktualizowanie wpisów rejestracji dla zbiorczych certyfikatów odbywa się na stronie Zarządzanie rejestracjami . Aby uzyskać dostęp do tej strony, wykonaj następujące kroki:

Zaloguj się do witryny Azure Portal i przejdź do wystąpienia usługi Device Provisioning Service z wpisem rejestracji dla urządzenia.

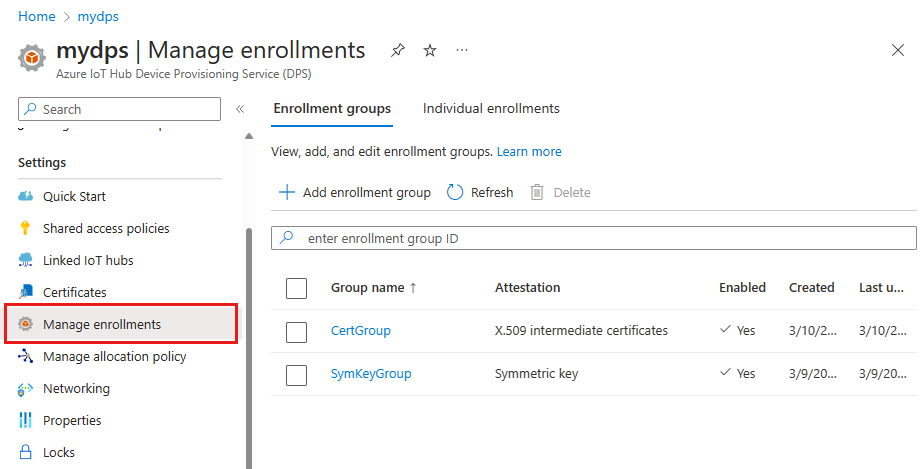

Wybierz pozycję Zarządzanie rejestracjami.

Wybierz kartę Rejestracje indywidualne i wybierz wpis identyfikatora rejestracji z listy.

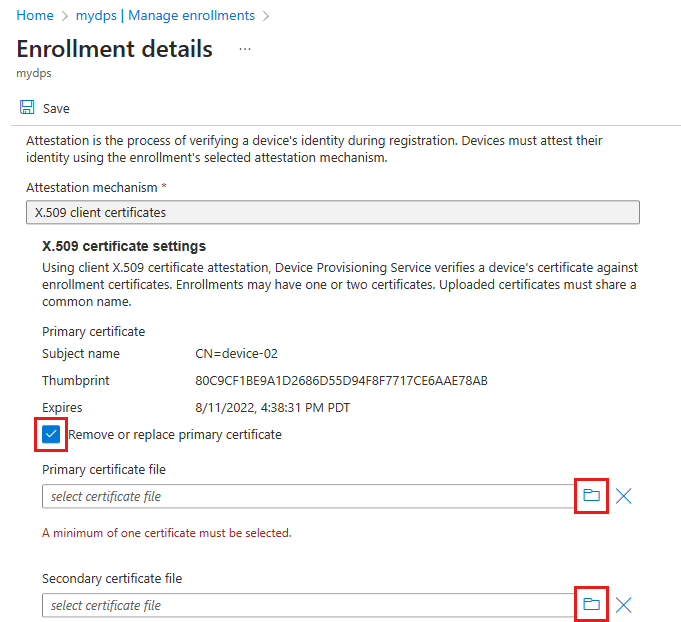

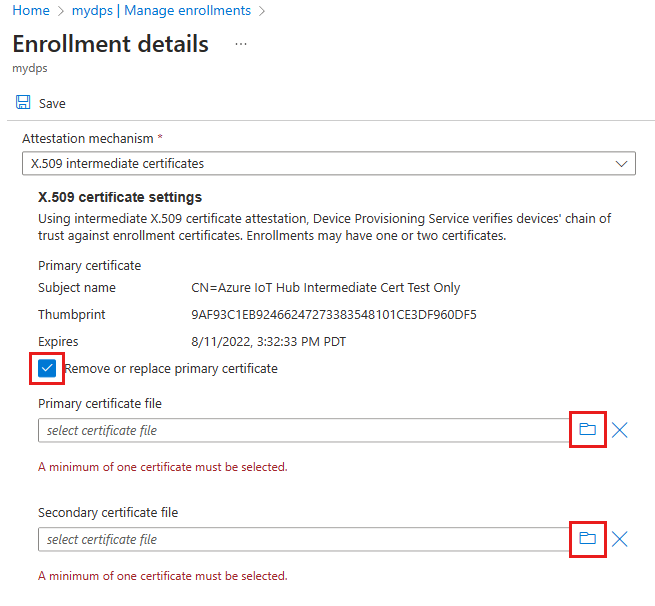

Zaznacz pola wyboru Usuń lub zastąp certyfikat podstawowy/pomocniczy, jeśli chcesz usunąć istniejący certyfikat. Wybierz ikonę folderu plików, aby wyszukać i przekazać nowe certyfikaty.

Jeśli którykolwiek z certyfikatów został naruszony, należy je usunąć tak szybko, jak to możliwe.

Jeśli jeden z certyfikatów zbliża się do jego wygaśnięcia, możesz zachować go na miejscu, o ile drugi certyfikat będzie nadal aktywny po tej dacie.

Po zakończeniu wybierz pozycję Zapisz .

Jeśli certyfikat został usunięty z usługi aprowizacji, certyfikat może być nadal używany do nawiązywania połączeń urządzeń z centrum IoT, o ile istnieje rejestracja urządzenia dla niego. Możesz rozwiązać następujące dwa sposoby:

Pierwszym sposobem jest ręczne przejście do centrum IoT i natychmiastowe usunięcie rejestracji urządzenia skojarzonego z naruszonym certyfikatem. Następnie, gdy urządzenie ponownie aprowizuje zaktualizowany certyfikat, zostanie utworzona nowa rejestracja urządzenia.

Drugą metodą jest użycie obsługi ponownej aprowizacji w celu ponownego aprowizowania urządzenia w tym samym centrum IoT. Tego podejścia można użyć do zastąpienia certyfikatu rejestracji urządzenia w centrum IoT Hub. Aby uzyskać więcej informacji, zobacz Jak ponownie aprowizacji urządzeń.

Wdrażanie certyfikatów dla grup rejestracji

Aby zaktualizować rejestrację grupy w odpowiedzi na naruszenie zabezpieczeń, należy natychmiast usunąć naruszony główny urząd certyfikacji lub certyfikat pośredni.

W przypadku wprowadzania certyfikatów do obsługi wygasania certyfikatów należy użyć konfiguracji certyfikatu pomocniczego, aby zapewnić brak przestojów dla urządzeń próbujących aprowizować. Później, gdy certyfikat pomocniczy również zbliża się do wygaśnięcia i musi zostać wycofany, można dokonać rotacji przy użyciu konfiguracji podstawowej. Rotacja między certyfikatami podstawowymi i pomocniczymi w ten sposób zapewnia brak przestojów dla urządzeń próbujących aprowizować.

Aktualizowanie certyfikatów głównego urzędu certyfikacji

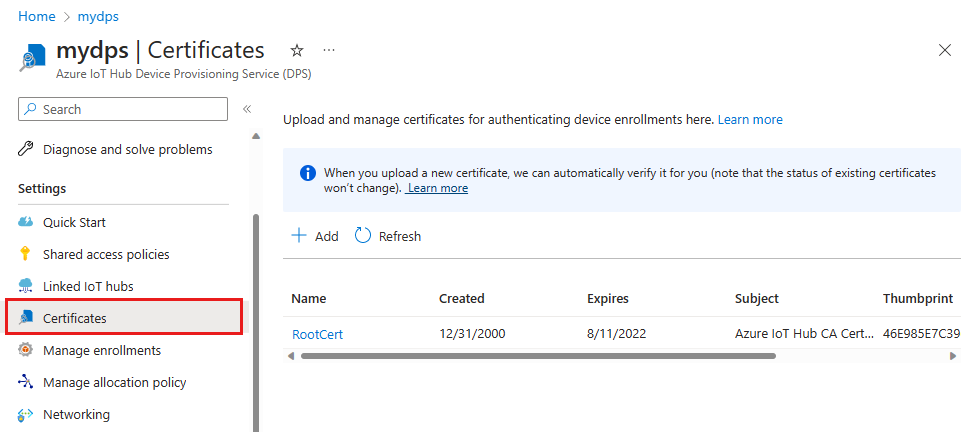

Wybierz pozycję Certyfikaty w sekcji Ustawienia menu nawigacji dla wystąpienia usługi Device Provisioning Service.

Wybierz certyfikat naruszony lub wygasły z listy, a następnie wybierz pozycję Usuń. Potwierdź usunięcie, wprowadzając nazwę certyfikatu i wybierz przycisk OK.

Wykonaj kroki opisane w temacie Konfigurowanie zweryfikowanych certyfikatów urzędu certyfikacji, aby dodać i zweryfikować nowe certyfikaty głównego urzędu certyfikacji.

Wybierz pozycję Zarządzaj rejestracjami w sekcji Ustawienia menu nawigacji dla wystąpienia usługi Device Provisioning Service, a następnie wybierz kartę Grupy rejestracji.

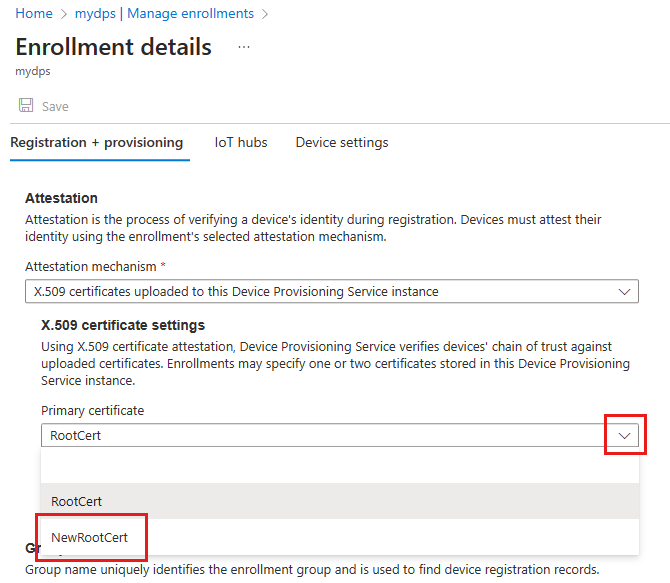

Wybierz nazwę grupy rejestracji z listy.

W sekcji Ustawienia certyfikatu X.509 i wybierz nowy certyfikat głównego urzędu certyfikacji, aby zastąpić naruszony lub wygasły certyfikat albo dodać go jako certyfikat pomocniczy.

Wybierz pozycję Zapisz.

Jeśli certyfikat został usunięty z usługi aprowizacji, certyfikat może być nadal używany do nawiązywania połączeń urządzeń z centrum IoT, o ile istnieją tam rejestracje urządzeń. Możesz rozwiązać następujące dwa sposoby:

Pierwszym sposobem jest ręczne przejście do centrum IoT i natychmiastowe usunięcie rejestracji urządzeń skojarzonych z naruszonym certyfikatem. Następnie po ponownym aprowizacji urządzeń przy użyciu zaktualizowanych certyfikatów zostanie utworzona nowa rejestracja urządzenia dla każdego z nich.

Drugą metodą jest użycie obsługi ponownej aprowizacji w celu ponownego aprowizowania urządzeń w tym samym centrum IoT. Takie podejście może służyć do zastępowania certyfikatów dla rejestracji urządzeń w centrum IoT. Aby uzyskać więcej informacji, zobacz Jak ponownie aprowizacji urządzeń.

Aktualizowanie certyfikatów pośrednich

Wybierz pozycję Zarządzaj rejestracjami w sekcji Ustawienia menu nawigacji dla wystąpienia usługi Device Provisioning Service, a następnie wybierz kartę Grupy rejestracji.

Wybierz nazwę grupy z listy.

Zaznacz pola wyboru Usuń lub zastąp certyfikat podstawowy/pomocniczy, jeśli chcesz usunąć istniejący certyfikat. Wybierz ikonę folderu plików, aby wyszukać i przekazać nowe certyfikaty.

Jeśli którykolwiek z certyfikatów został naruszony, należy je usunąć tak szybko, jak to możliwe.

Jeśli jeden z certyfikatów zbliża się do jego wygaśnięcia, możesz zachować go na miejscu, o ile drugi certyfikat będzie nadal aktywny po tej dacie.

Każdy certyfikat pośredni powinien być podpisany przez zweryfikowany certyfikat głównego urzędu certyfikacji, który został już dodany do usługi aprowizacji. Aby uzyskać więcej informacji, zobacz X.509 certificates (Certyfikaty X.509).

Jeśli certyfikat został usunięty z usługi aprowizacji, certyfikat może być nadal używany do nawiązywania połączeń urządzeń z centrum IoT, o ile istnieją tam rejestracje urządzeń. Możesz rozwiązać następujące dwa sposoby:

Pierwszym sposobem jest ręczne przejście do centrum IoT i natychmiastowe usunięcie rejestracji urządzenia skojarzonego z naruszonym certyfikatem. Następnie po ponownym aprowizacji urządzeń przy użyciu zaktualizowanych certyfikatów zostanie utworzona nowa rejestracja urządzenia dla każdego z nich.

Drugą metodą jest użycie obsługi ponownej aprowizacji w celu ponownego aprowizowania urządzeń w tym samym centrum IoT. Takie podejście może służyć do zastępowania certyfikatów dla rejestracji urządzeń w centrum IoT. Aby uzyskać więcej informacji, zobacz Jak ponownie aprowizacji urządzeń.

Ponowne aprowizywanie urządzenia

Po wdrożeniu certyfikatu zarówno na urządzeniu, jak i w usłudze Device Provisioning, urządzenie może ponownie aprowizować się, kontaktując się z usługą Device Provisioning Service.

Jednym z prostych sposobów ponownego aprowizacji urządzeń jest programowanie urządzenia w celu skontaktowania się z usługą aprowizacji w celu przejścia przez przepływ aprowizacji, jeśli urządzenie otrzyma komunikat o błędzie "nieautoryzowane" podczas próby nawiązania połączenia z centrum IoT.

Innym sposobem jest, aby zarówno stare, jak i nowe certyfikaty były ważne dla krótkiego nakładania się, i użyj centrum IoT, aby wysłać polecenie do urządzeń, aby umożliwić ich ponowne zarejestrowanie za pośrednictwem usługi aprowizacji w celu zaktualizowania informacji o połączeniu usługi IoT Hub. Ponieważ każde urządzenie może przetwarzać polecenia inaczej, musisz zaprogramować urządzenie, aby wiedzieć, co zrobić po wywołaniu polecenia. Istnieje kilka sposobów polecenia urządzenia za pośrednictwem usługi IoT Hub. Zalecamy użycie metod bezpośrednich lub zadań w celu zainicjowania procesu.

Po zakończeniu ponownej aprowizacji urządzenia mogą łączyć się z usługą IoT Hub przy użyciu nowych certyfikatów.

Nie zezwalaj na certyfikaty

W odpowiedzi na naruszenie zabezpieczeń może być konieczne uniemożliwienie certyfikatu urządzenia. Aby uniemożliwić certyfikat urządzenia, wyłącz wpis rejestracji dla urządzenia docelowego/certyfikatu. Aby uzyskać więcej informacji, zobacz artykuł Dotyczący wyrejestrowywania urządzeń w artykule Zarządzanie wyrejestrowywaniem .

Po dołączeniu certyfikatu jako części wpisu rejestracji wyłączonej wszelkie próby zarejestrowania się w centrum IoT przy użyciu tego certyfikatu zakończy się niepowodzeniem, nawet jeśli jest on włączony w ramach innego wpisu rejestracji.

Następne kroki

- Aby dowiedzieć się więcej o certyfikatach X.509 w usłudze Device Provisioning, zobacz Zaświadczanie certyfikatów X.509

- Aby dowiedzieć się, jak przeprowadzić weryfikację posiadania certyfikatów X.509 urzędu certyfikacji za pomocą usługi Azure IoT Hub Device Provisioning, zobacz Jak zweryfikować certyfikaty

- Aby dowiedzieć się, jak za pomocą portalu utworzyć grupę rejestracji, zobacz Zarządzanie rejestracjami urządzeń w witrynie Azure Portal.