Notatka

Dostęp do tej strony wymaga autoryzacji. Może spróbować zalogować się lub zmienić katalogi.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

Azure Key Vault to usługa w chmurze do bezpiecznego przechowywania i uzyskiwania dostępu do tajemnic. Wpis tajny to wszystko, do czego chcesz ściśle kontrolować dostęp, na przykład klucze interfejsu API, hasła, certyfikaty lub klucze kryptograficzne. Usługa Key Vault obsługuje dwa typy kontenerów: Vaults i zarządzane pule modułów HSM (modułów zabezpieczeń sprzętowych). Magazyny obsługują przechowywanie kluczy opartych na oprogramowaniu i modułach HSM, a także wpisów tajnych i certyfikatów. Zarządzane pule HSM obsługują tylko klucze wspierane modułem HSM. Aby uzyskać szczegółowe informacje, zobacz Azure Key Vault omówienie interfejsu API REST.

Oto inne ważne terminy:

Tenant: Tenant to organizacja, która jest właścicielem i zarządza określonym wystąpieniem usług w chmurze Microsoft. Najczęściej jest używany do odwoływania się do zestawu usług Azure i Microsoft 365 dla organizacji.

Właściciel skrytki — właściciel skrytki może utworzyć skrytkę na klucze, posiada pełny dostęp i kontrolę nad nią. Właściciel magazynu może też ustawić audyt, aby rejestrować, kto uzyskuje dostęp do tajemnic i kluczy. administratorzy mogą kontrolować cykl życia klucza. Mogą oni wdrażać nowe wersje klucza, tworzyć jego kopie zapasowe i wykonywać powiązane zadania.

Użytkownik magazynu — użytkownik magazynu może wykonywać akcje na zasobach wewnątrz magazynu kluczy, jeśli właściciel magazynu udzieli mu dostępu. Dostępne akcje zależą od przyznanych uprawnień.

Administratorzy zarządzanego modułu HSM: użytkownicy, którym przypisano rolę Administrator, mają pełną kontrolę nad zarządzaną pulą modułów HSM. Mogą tworzyć więcej przypisań ról, aby delegować kontrolowany dostęp do innych użytkowników.

Zarządzany oficer kryptograficzny/użytkownik modułu HSM: wbudowane role, które są zwykle przypisywane do użytkowników lub jednostek usługi, które będą wykonywać operacje kryptograficzne przy użyciu kluczy w zarządzanym module HSM. Użytkownik kryptograficzny może tworzyć nowe klucze, ale nie może usuwać kluczy.

Zarządzany użytkownik szyfrowania usługi kryptograficznej HSM: wbudowana rola, która jest zwykle przypisywana do tożsamości usługi zarządzanej kont usług (na przykład konta magazynu) na potrzeby szyfrowania danych magazynowanych przy użyciu klucza zarządzanego przez klienta.

Resource: Zasób to zarządzalny element dostępny za pośrednictwem Azure. Typowe przykłady to maszyna wirtualna, konto magazynu, aplikacja internetowa, baza danych i sieć wirtualna. Jest o wiele więcej.

Grupa zasobów: Grupa zasobów to kontener, który przechowuje powiązane zasoby dla rozwiązania Azure. Grupa zasobów może zawierać wszystkie zasoby rozwiązania lub tylko te zasoby, którymi chcesz zarządzać jako grupa. Użytkownik decyduje o sposobie przydziału zasobów do grup zasobów pod kątem tego, co jest najbardziej odpowiednie dla danej organizacji.

pl-PL: Podmiot zabezpieczeń: Podmiot zabezpieczeń w Azure to tożsamość zabezpieczeń, której używają aplikacje, usługi i narzędzia automatyzacji utworzone przez użytkownika w celu uzyskiwania dostępu do określonych zasobów Azure. Należy traktować ją jako "tożsamość użytkownika" (nazwę użytkownika i hasło lub certyfikat) z określoną rolą i ściśle kontrolowane uprawnienia. Podmiot zabezpieczeń powinien wykonywać tylko określone czynności, w przeciwieństwie do ogólnej tożsamości użytkownika. Zwiększa bezpieczeństwo, jeśli przyznasz mu tylko minimalny poziom uprawnień, który musi wykonywać zadania zarządzania. Jednostka zabezpieczeń używana z aplikacją lub usługą jest nazywana jednostką usługi. Aby uzyskać więcej informacji, zobacz Obiekty aplikacji i obiekty główne usługi.

Microsoft Entra ID: Microsoft Entra ID jest usługą Active Directory dla dzierżawy. Każdy katalog ma co najmniej jedną domenę. Katalog może mieć wiele powiązanych subskrypcji, ale tylko jednego najemcę.

Azure identyfikator dzierżawy: Identyfikator dzierżawy to unikatowa metoda identyfikacji wystąpienia Microsoft Entra w subskrypcji Azure.

Zarządzane tożsamości: Azure Key Vault umożliwia bezpieczne przechowywanie poświadczeń i innych kluczy oraz wpisów tajnych, ale kod musi się uwierzytelnić w Azure Key Vault, aby je pobrać. Użycie tożsamości zarządzanej sprawia, że rozwiązanie tego problemu jest prostsze, dając usługom Azure automatycznie zarządzaną tożsamość w Microsoft Entra ID. Tej tożsamości można użyć do uwierzytelniania w Key Vault lub dowolnej usłudze obsługującej uwierzytelnianie Microsoft Entra bez konieczności posiadania poświadczeń w kodzie. Aby uzyskać więcej informacji, zobacz poniższą ilustrację i przegląd tożsamości zarządzanych dla zasobów Azure.

Uwierzytelnianie

Aby wykonać wszystkie operacje z Key Vault, należy najpierw przeprowadzić jego uwierzytelnianie. Istnieją trzy sposoby uwierzytelniania do Key Vault.

- Zarządzane tożsamości dla zasobów Azure: Podczas wdrażania aplikacji na maszynie wirtualnej w Azure można przypisać tożsamość do maszyny wirtualnej, która ma dostęp do Key Vault. Tożsamości można również przypisać do innych zasobów Azure. Zaletą tego podejścia jest to, że aplikacja lub usługa nie zarządza rotacją tajnego klucza. Azure automatycznie obraca tożsamość. Zalecamy takie podejście jako najlepsze rozwiązanie.

- Główna usługa i certyfikat: możesz użyć jednostki głównej usługi i powiązanego certyfikatu, które mają dostęp do Key Vault. Nie zalecamy tego podejścia, ponieważ właściciel aplikacji lub deweloper musi wymienić certyfikat. Aby uzyskać więcej informacji, zobacz Tworzenie głównej usługi.

- Tożsamość usługi i hasło główne: Chociaż można użyć tożsamości usługi i hasła głównego do uwierzytelniania w usłudze Key Vault, nie zalecamy tego rozwiązania. Trudno jest automatycznie rotować tajny klucz bootstrap używany do uwierzytelniania w Key Vault.

Aby uzyskać kompleksowe wskazówki dotyczące uwierzytelniania, zobacz Authentication w Azure Key Vault.

Szyfrowanie przesyłanych danych

Azure Key Vault wymusza protokół Transport Layer Security (TLS) w celu ochrony danych podczas podróży między Azure Key vault a klientami. Klienci negocjują połączenie TLS z Azure Key Vault. Protokół TLS zapewnia silne uwierzytelnianie, prywatność wiadomości i integralność (umożliwia wykrywanie naruszenia, przechwytywania i fałszowania komunikatów), współdziałanie, elastyczność algorytmu oraz łatwość wdrażania i używania.

Perfect Forward Secrecy (PFS) chroni połączenia między systemami klienta klienta i usługami w chmurze Microsoft unikatowymi kluczami. Połączenia używają również 2048-bitowych długości kluczy szyfrowania opartych na protokole RSA. Ta kombinacja utrudnia komuś przechwytywanie i uzyskiwanie dostępu do danych przesyłanych.

Role Key Vault

Skorzystaj z poniższej tabeli, aby lepiej zrozumieć, jak Key Vault może pomóc spełnić potrzeby deweloperów i administratorów zabezpieczeń.

| Role | Opis problemu | Rozwiązane przez Azure Key Vault |

|---|---|---|

| Deweloper aplikacji Azure | "Chcę napisać aplikację dla Azure, która używa kluczy do podpisywania i szyfrowania. Chcę jednak, aby te klucze były zewnętrzne od mojej aplikacji, aby rozwiązanie było odpowiednie dla aplikacji rozproszonej geograficznie. Chcę także, aby klucze i wpisy tajne były chronione, ale bez konieczności samodzielnego pisania kodu. Chcę również, aby te klucze i sekrety były dla mnie łatwe do użycia w moich aplikacjach z optymalną wydajnością. |

Klucze są przechowywane w magazynie i są wywoływane na żądanie poprzez identyfikator URI. √ Klucze są chronione przez Azure przy użyciu standardowych algorytmów branżowych, długości kluczy i sprzętowych modułów zabezpieczeń. √ Klucze są przetwarzane w modułach HSM, które znajdują się w tych samych centrach danych Azure co aplikacje. Ta metoda zapewnia większą niezawodność i mniejsze opóźnienia niż klucze przechowywane w osobnej lokalizacji, na przykład lokalnie. |

| Deweloper oprogramowania jako usługi (SaaS) | "Nie chcę odpowiedzialności ani potencjalnej odpowiedzialności za klucze dzierżawy i wpisy tajne moich klientów. Chcę, aby klienci posiadali swoje klucze i zarządzali nimi, aby mogli skoncentrować się na wykonywaniu tego, co robię najlepiej, co zapewnia podstawowe funkcje oprogramowania. |

√ Klienci mogą importować własne klucze do Azure i zarządzać nimi. Gdy aplikacja SaaS musi wykonywać operacje kryptograficzne przy użyciu kluczy klientów, Key Vault wykonuje te operacje w imieniu aplikacji. Aplikacja nie widzi kluczy klientów. |

| główny dyrektor ds. bezpieczeństwa (CSO) | "Chcę wiedzieć, że nasze aplikacje są zgodne z modułami HSM fiPS 140 level 3 na potrzeby bezpiecznego zarządzania kluczami. Chcę się upewnić, że moja organizacja kontroluje cykl życia klucza i monitoruje jego użycie. Mimo że używamy wielu usług i zasobów Azure, chcę zarządzać kluczami z jednej lokalizacji w Azure". |

√ Wybierz skarbce lub zarządzane moduły HSM dla modułów HSM zgodnych z FIPS 140. √ Wybierz zarządzane pule HSM dla zweryfikowanych modułów HSM zgodnych z FIPS 140-3 poziom 3. √ Key Vault jest zaprojektowany tak, aby Microsoft nie mógł zobaczyć ani wyodrębnić twoich kluczy. √ Użycie klucza jest rejestrowane w czasie niemal rzeczywistym. √ Sejf zapewnia pojedynczy interfejs, niezależnie od liczby sejfów w Azure, regionów, które obsługują, i aplikacji, które je wykorzystują. |

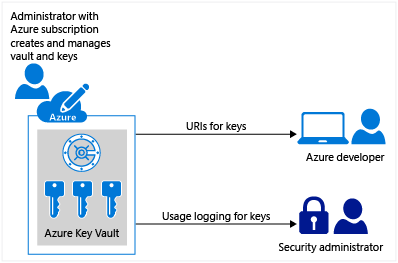

Każda osoba z subskrypcją Azure może tworzyć magazyny kluczy i korzystać z nich. Mimo że Key Vault przynosi korzyści deweloperom i administratorom zabezpieczeń, może być wdrażany i zarządzany przez administratora organizacji, który zarządza innymi usługami Azure. Na przykład ten administrator może zalogować się przy użyciu subskrypcji Azure, utworzyć magazyn dla organizacji, w którym będą przechowywane klucze, a następnie być odpowiedzialny za zadania operacyjne, takie jak:

- Tworzenie lub importowanie klucza lub klucza tajnego

- Odwołać lub usunąć klucz lub tajemnicę

- Zezwalanie użytkownikom lub aplikacjom na dostęp do magazynu kluczy, aby mogli zarządzać kluczami i kluczami tajnymi lub używać ich

- Konfigurowanie użycia klucza (na przykład rejestrowanie lub szyfrowanie)

- Monitorowanie użycia klucza

Następnie administrator udostępnia deweloperom identyfikatory URI do wywoływania z aplikacji. Ten administrator udostępnia również administratorowi zabezpieczeń informacje o rejestrowaniu użycia klucza.

Deweloperzy mogą również zarządzać kluczami bezpośrednio za pomocą interfejsów API. Aby uzyskać więcej informacji, zobacz przewodnik dewelopera Azure Key Vault.

Dalsze kroki

- Rozpocznij pracę z przewodnikiem dewelopera Azure Key Vault

- Dowiedz się więcej o funkcjach zabezpieczeń Azure Key Vault

- Poznaj Uwierzytelnianie w Azure Key Vault

- Dowiedz się, jak zabezpieczyć zarządzane pule modułów HSM

Azure Key Vault jest dostępna w większości regionów. Aby uzyskać więcej informacji, zobacz stronę cennika Key Vault.